Вирусы скрывающие занятое место

Прежде всего компьютерный вирус - это программа, обладающая способностью к самовоспроизведению. Такая способность является единственным средством, присущим всем типам вирусов.

Компьютерный вирус - специально написанная программа, способная самопроизвольно присоединяться к другим программам, создавать свои копии и внедрять их в файлы, системные области компьютера и в вычислительные сети с целью нарушения работы программ, порчи файлов и каталогов, создания всевозможных помех в работе компьютера.

В настоящее время известны тысячи компьютерных вирусов, их можно классифицировать по следующим признакам:

· способу заражения среды обитания;

В зависимости от среды обитания вирусы можно разделить на сетевые, файловые, загрузочные и файлово-загрузочные. Сетевые вирусы распространяются по различным компьютерным сетям. Файловые вирусы внедряются главным образом в исполняемые модули, т. е. в файлы, имеющие расширения СОМ и ЕХЕ. Файловые вирусы могут внедряться и в другие типы файлов, но, как правило, записанные в таких файлах, они никогда не получают управление и, следовательно, теряют способность к размножению. Загрузочные вирусы внедряются в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий программу загрузки системного диска (Master Boot Record). Файлово-загрузочные вирусы заражают как файлы, так и загрузочные сектора дисков.

По способу заражения вирусы делятся на резидентные и нерезидентные. Резидентный вирус при заражении (инфицировании) компьютера оставляет в оперативной памяти свою резидентную часть, которая потом перехватывает обращение операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т. п.) и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения или перезагрузки компьютера. Нерезидентные вирусы не заражают память компьютера и являются активными ограниченное время.

По степени воздействия вирусы можно разделить на следующие виды:

· неопасные , не мешающие работе компьютера, но уменьшающие объем свободной оперативной памяти и памяти на дисках, действия таких вирусов проявляются в каких-либо графических или звуковых эффектах;

· опасные вирусы , которые могут привести к различным нарушениям в работе компьютера;

· очень опасные , воздействие которых может привести к потере программ, уничтожению данных, стиранию информации в системных областях диска.

По особенностям алгоритма вирусы трудно классифицировать из-за большого разнообразия. Простейшие вирусы - паразитические, они изменяют содержимое файлов и секторов диска и могут быть достаточно легко обнаружены и уничтожены. Можно отметить вирусы-репликаторы, называемые червями, которые распространяются по компьютерным сетям, вычисляют адреса сетевых компьютеров и записывают по этим адресам свои копии. Известны вирусы-невидимки, называемые стелс-вирусами, которые очень трудно обнаружить и обезвредить, так как они перехватывают обращения операционной системы к пораженным файлам и секторам дисков и подставляют вместо своего тела незараженные участки диска. Наиболее трудно обнаружить вирусы-мутанты, содержащие алгоритмы шифровки-расшифровки, благодаря которым копии одного и того же вируса не имеют ни одной повторяющейся цепочки байтов. Имеются и так называемые квазивирусные, или троянские программы, которые хотя и не способны к самораспространению, но очень опасны, так как, маскируясь под полезную программу, разрушают загрузочный сектор и файловую систему дисков.

Загрузочные вирусы

Рассмотрим схему функционирования очень простого загрузочного вируса, заражающего дискеты. Мы сознательно обойдем все многочисленные тонкости, которые неизбежно встретились бы при строгом разборе алгоритма его функционирования.

Что происходит, когда вы включаете компьютер? Первым делом управление передается программе начальной загрузки (ПНЗ), которая хранится в постоянно запоминающем устройстве (ПЗУ).

Эта программа тестирует оборудование и при успешном завершении проверок пытается найти дискету в дисководе А:. Всякая дискета размечена на секторы и дорожки. Секторы объединяются в кластеры, но это для нас несущественно. Среди секторов есть несколько служебных, используемых операционной системой для собственных нужд (в этих секторах не могут размещаться ваши данные).

Среди служебных секторов нас пока интересует один - сектор начальной загрузки (boot-sector). В секторе начальной загрузки хранится информация о дискете - количество поверхностей, количество дорожек, количество секторов и пр. Но нас сейчас интересует не эта информация, а небольшая программа начальной загрузки, которая должна загрузить саму операционную систему и передать ей управление.

Таким образом, нормальная схема начальной загрузки следующая:

Теперь рассмотрим вирус. В загрузочных вирусах выделяют две части - голову и хвост. Хвост, вообще говоря, может быть пустым. Пусть у вас имеются чистая дискета и зараженный компьютер, под которым мы понимаем компьютер с активным резидентным вирусом. Как только этот вирус обнаружит, что в дисководе

появилась подходящая жертва - в нашем случае не защищенная от записи и еще не зараженная дискета, он приступает к заражению. Заражая дискету, вирус производит следующие действия:

· выделяет некоторую область диска и помечает ее как недоступную операционной системе. Это можно сделать по-разному, в простейшем и традиционном случае занятые вирусом секторы помечаются как сбойные (bad);

· копирует в выделенную область диска свой хвост и оригинальный (здоровый) загрузочный сектор;

· замещает программу начальной загрузки в загрузочном секторе (настоящем) своей головой;

· организует цепочку передачи управления согласно схеме.

Таким образом, голова вируса теперь первой получает управление, вирус устанавливается в память и передает управление оригинальному загрузочному сектору.

В цепочке ПНЗ (ПЗУ) ® ПНЗ (диск) ® СИСТЕМА появляется новое звено: ПНЗ (ПЗУ) ® ВИРУС ® ПНЗ (диск) ® СИСТЕМА .

Поэтому никогда не оставляйте (случайно) дискет в дисководе А.

Мы рассмотрели схему функционирования простого бутового вируса, живущего в загрузочных секторах дискет. Как правило, вирусы способны заражать не только загрузочные сектора дискет, но и загрузочные сектора винчестеров. При этом в отличие от дискет на винчестере имеются два типа загрузочных секторов, содержащих программы начальной загрузки, которые получают управление.

При загрузке компьютера с винчестера первой берет на себя управление программа начальной загрузки в MBR (Master Boot Record - главная загрузочная запись). Если ваш жесткий диск разбит на несколько разделов, то лишь один из них помечен как загрузочный (boot). Программа начальной загрузки в MBR находит загрузочный раздел винчестера и передает управление на программу начальной загрузки этого раздела. Код последней совпадает с кодом программы начальной загрузки, содержащейся на обычных дискетах, а соответствующие загрузочные сектора отличаются только таблицами параметров. Таким образом, на винчестере имеются два объекта атаки загрузочных вирусов - программа начальной загрузки в MBR и программа начальной загрузки в boot-секторе загрузочного диска.

Файловые вирусы

Если файловый вирус резидентный, то он установится в память и получит возможность заражать файлы и проявлять прочие способности не только во время работы зараженного файла.

Заражая исполняемый файл, вирус всегда изменяет его код -следовательно, заражение исполняемого файла всегда можно обнаружить. Но, изменяя код файла, вирус не обязательно вносит другие изменения: он не всегда изменяет длину файла, может не менять начало файла.

Основная проблема при лечении данного вируса состоит в том, что недостаточно просто удалить вирус из MBR и файлов, надо расшифровать зашифрованную им информацию. Наиболее радикальное действие - просто переписать новый здоровый MBR.

Полиморфные вирусы

Основными путями проникновения вирусов в компьютер являются съемные диски (гибкие и лазерные), а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с дискеты, содержащей вирус. Такое заражение может быть и случайным, например, если дискету не вынули из дисковода А: и перезагрузили компьютер, при этом дискета может быть и не системной. Заразить дискету гораздо проще. На нее вирус может попасть, даже если дискету просто вставили в дисковод зараженного компьютера и, например, прочитали ее оглавление.

Примечание . Чтобы исключить заражение дискеты компьютерным вирусом, запретите запись на диск. Режим запрета записи на дискете 3,5’’ устанавливается специальным переключателем, расположенным в одном из углов дискеты. Для запрета записи на дискету, манипулируя этим переключателем, откройте прорезь в дискете.

Вирус, как правило, внедряется в рабочую программу таким образом, чтобы при ее запуске управление сначала передалось ему и только после выполнения всех его команд снова вернулось к рабочей программе. Получив доступ к управлению, вирус прежде всего переписывает сам себя в другую рабочую программу и заражает ее. После запуска программы, содержащей вирус, становится возможным заражение других файлов. Наиболее часто вирусом заражаются загрузочный сектор диска и исполняемые файлы, имеющие расширения EXE, COM, SYS, ВАТ. Крайне редко заражаются текстовые файлы.

После заражения программы вирус может выполнить какую-нибудь диверсию, не слишком серьезную, чтобы не привлечь внимания и, наконец, не забывает возвратить управление той программе, из которой был запущен. Каждое выполнение зараженной программы переносит вирус в следующую. Таким образом, заразится все программное обеспечение.

При заражении компьютера вирусом важно его обнаружить. Для этого следует знать об основных признаках проявления вирусов. К ним можно отнести следующие:

· прекращение работы или неправильная работа ранее успешно функционировавших программ;

· медленная работа компьютера;

· невозможность загрузки операционной системы;

· исчезновение файлов и каталогов или искажение их содержимого;

· изменение даты и времени модификации файлов;

· изменение размеров файлов;

· неожиданное значительное увеличение количества файлов на диске;

· существенное уменьшение размера свободной оперативной памяти;

· вывод на экран непредусмотренных сообщений или изображений;

· подача непредусмотренных звуковых сигналов;

· частые зависания и сбои в работе компьютера.

Следует отметить, что вышеперечисленные явления необязательно вызываются присутствием вируса, а могут быть следствием других причин. Поэтому всегда затруднена правильная диагностика состояния компьютера.

· как обнаружить вирус, для этого уточняются методы поиска сигнатур в потенциальных объектах вирусной атаки – файлах и/или загрузочных секторах;

· как обезвредить вирус, если это возможно, разрабатываются алгоритмы удаления вирусного кода из пораженных объектов.

Для обнаружения, удаления вирусов и защиты от них разработано несколько видов специальных программ, которые позволяют обнаруживать и уничтожать вирусы. Такие программы называются антивирусными. Различают следующие виды антивирусных программ:

· программы-доктора, или фаги;

· программы-вакцины, или иммунизаторы.

Программы-детекторы осуществляют поиск характерной для конкретного вируса сигнатуры в оперативной памяти ив файлах и при обнаружении выдают соответствующее сообщение. Недостатком таких антивирусных программ является то, что они могут находить только те вирусы, которые известны разработчикам таких программ.

Учитывая, что постоянно появляются новые вирусы, программы-детекторы и программы-доктора быстро устаревают, и требуется регулярное обновление версий.

Программы-ревизоры относятся к самым надежным средствам защиты от вирусов. Ревизоры запоминают исходное состояние программ, каталогов и системных областей диска тогда, когда компьютер не заражен вирусом, а затем периодически или по желанию пользователя сравнивают текущее состояние с исходным. Обнаруженные изменения выводятся на экран монитора. Как правило, сравнение состояний производят сразу после загрузки операционной системы. При сравнении проверяются длина файла, код циклического контроля (контрольная сумма файла), дата и время модификации, другие параметры. Программы-ревизоры имеют достаточно развитые алгоритмы, обнаруживают стелс-вирусы и могут даже очистить изменения версии проверяемой программы от изменений, внесенных вирусом. К числу программ-ревизоров относится широко распространенная в России программа ADinf.

· попытки коррекции файлов с расширениями СОМ, ЕХЕ;

· изменение атрибутов файла;

· прямая запись на диск по абсолютному адресу;

· запись в загрузочные сектора диска;

· загрузка резидентной программы.

Своевременное обнаружение зараженных вирусами файлов и дисков, полное уничтожение обнаруженных вирусов на каждом компьютере позволяют избежать распространения вирусной эпидемии на другие компьютеры.

Для того чтобы не подвергнуть компьютер заражению вирусами и обеспечить надежное хранение информации на дисках, необходимо соблюдать следующие правила:

1. Оснастите свой компьютер современными антивирусными программами, например Doctor Web, AVP, и постоянно возобновляйте их версии.

2. Перед считыванием с дискет информации, записанной на других компьютерах, всегда проверяйте эти дискеты на наличие вирусов, запуская антивирусные программы своего компьютера.

3. При переносе на свой компьютер файлов в архивированном виде проверяйте их сразу же после разархивации на жестком диске, ограничивая область проверки только вновь записанными файлами.

4. Периодически проверяйте на наличие вирусов жесткие диски компьютера, запуская антивирусные программы для тестирования файлов, памяти и системных областей дисков с защищенной от записи дискеты, предварительно загрузив операционную систему с защищенной от записи системной дискеты.

5. Всегда защищайте свои дискеты от записи при работе на других компьютерах, если на них не будет производиться запись информации.

6. Обязательно делайте архивные копии на дискетах ценной для вас информации.

7. Не оставляйте в кармане дисковода А: дискеты при включении или перезагрузке операционной системы, чтобы исключить заражение компьютера загрузочными вирусами.

8. Используйте антивирусные программы для входного контроля всех исполняемых файлов, получаемых из компьютерных сетей.

9. Для обеспечения большей безопасности применения необходимо сочетать доктора и ревизоры, например, DrWeb и ADinf.

Aidstest - это антивирусная программа-полифаг, способная сейчас обнаружить и уничтожить более 1700 вирусов. В настоящее время Aidstest поставляется как бесплатное приложение к программе Dr. Web, дополняя вирусную базу Dr. Web.

Рассмотрим использование программы DrWeb32, которая предназначена для использования в 32-битных операционных системах семейства Windows (т.е. Windows 95/98/Me/NT/2000/XP) и для краткости названа Dr.Web for Windows 95-XP, или просто DrWeb32W.

Важнейшим новшеством программы DrWeb32 является модульный принцип ее построения. Еще в версии DrWeb 4.0 основная вирусная база была выделена в отдельный файл и подгружалась после старта программы аналогично файлам-дополнениям, что позволило решить проблему нехватки основной памяти. Теперь в DrWeb32 произошло разделение программы на оболочку, ориентированную на работу в конкретной среде (в данном случае, Windows 95/98/NT), и ядро, не зависящее от среды. Такая организация антивирусной программы позволяет:

· использовать одни и те же файлы вирусной базы DrWeb для разных платформ - DOS, Windows 95/98/ME/NT/2000/XP, OS/2,Novell Netware;

· подключать ядро к различным оболочкам и приложениям, что дает возможность простой интеграции антивирусной проверки со многими прикладными задачами;

· реализовать механизм автоматического пополнения вирусных баз и обновления версий оболочки и ядра через сеть Интернет.

К важным особенностям программы относятся:

· наглядные и гибкие средства выбора объектов тестирования путем просмотра дерева подкаталогов любых дисков вплоть до уровня отдельных файлов;

· отсутствие ряда ограничений традиционной версии;

· полная проверка всей системной памяти Windows 95/98/ME;

· автоматическое обновление через Интернет;

· резидентный антивирусный контроль файлов (сторож SpIDer);

· интеллектуальная технология контроля вирусной активности SpIDer-Netting.

Программа DrWeb32 для Windows выпущена в двух вариантах: с графическим интерфейсом (DrWeb32W) и без него (DrWebWCL). Оба варианта поддерживают одинаковый набор параметров (ключей) командной строки. Для разового нерегулярного применения более удобен первый режим, но для регулярного применения с целью систематического входного контроля дискет лучше применять второй режим. При использовании второго режима соответствующая команда запуска DrWeb должна быть включена либо в меню пользователя операционной оболочки Total Commander, либо в специальный командный файл.

Командная строка для запуска DrWeb выглядит следующим образом:

X: - логическое устройство жесткого диска или физическое устройство гибкого диска, например F: или А:,

* - все логические устройства на жестком диске, путь - это путь или маска требуемых файлов.

Наиболее важные ключи:

· / AL -диагностика всех файлов на заданном устройстве;

· P - удаление вирусов с подтверждением пользователя;

· / DL - удаление файлов, корректное лечение которых невозможно;

· / HA [уровень] - эвристический анализ файлов и поиск в них неизвестных вирусов, где уровень может принимать значения 0, 1,2;

· /КР[имя файла] - запись протокола работы в файл (по умолчанию в файл REPORT.WEB);

· / CL - запуск программы в режиме командной строки, при тестировании файлов и системных областей не используется полноэкранный интерфейс;

· / QU - выход в DOS сразу после тестирования;

· /? - вывод на экран краткой справки.

Если в командной строке DrWeb не указано ни одного ключа, то вся информация для текущего запуска будет считываться из файла конфигурации DRWEB.INI, расположенного в том же каталоге, что и файл DRWEB.EXE. Файл конфигурации создается в процессе работы с программой DrWeb с помощью команды сохранения параметров, необходимых для тестирования.

По умолчанию (при отсутствии файла конфигурации DRWEB.INI) основные режимы сканирования соответствуют следующей командной строке:

DRWEB.EXE /AR /FM / НА /HI /RPREPORT.DWB /RV /SO /UP

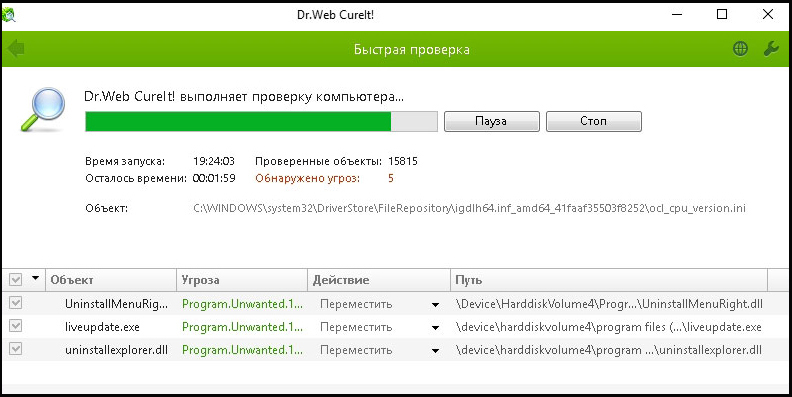

На рис.1. показана проверка компьютера на наличие вирусов в окне DrWeb.

Рис. 1. Проверка диска C : на наличие вирусов в окне DrWeb.

Наиболее распространенная из них делит вирусы по среде их обитания. Согласно ей компьютерные вирусы бывают файловые, сетевые, загрузочные и макровирусы.

• Файловые вирусы – это программы, которые поражают исполняемые файлы операционной системы и пользовательских приложений. Чаще всего они внедряются в файлы с расширениями com, exe, bat, sys, dll. Такие вирусы обнаружить и обезвредить проще всего. Радует также, что проявить свою вредоносную активность они могут только после запуска зараженной программы.

• Нередко из файловых вирусов выделяют отдельный подтип, который называютмакровирусами. Они также обитают в файлах, но не программ, а документах пользователя и шаблонах (doc, dot, xls, mdb и др.). Для их создания используется язык макрокоманд. Поэтому, чтобы обезопасить себя от макровирусов, необходимо отключить автозапуск макросов при открытии документов.

• Сетевые вирусы в качестве среды обитания используют глобальную или локальные компьютерные сети. Они не сохраняют свой код на жестком диске компьютера, а проникают напрямую в оперативную память ПК. Вирусы этого типа за способность вычислять сетевые адреса других машин, находясь в памяти компьютера, и самостоятельно рассылать по этим адресам свои копии называют сетевыми червями. Такой вирус может находиться одновременно в памяти нескольких компьютеров. Сетевые вирусы обнаружить сложнее, чем файловые. Сетевые вирусы распространяются с большой скоростью и могут сильно замедлить работу аппаратного обеспечения компьютерной сети.

• Среда обитания загрузочных вирусов – специальные области жестких и гибких дисков, которые служат для загрузки операционной системы. Для заражения вирусы используют главную загрузочную запись винчестера. Загрузочный вирус подменяет оригинальную запись и перехватывает управление системой. Такие вирусы обнаружить и удалить сложнее всего, поскольку они начинают свою работу еще до загрузки антивирусных приложений. Они же представляют наибольшую опасность.

Еще одна существующая классификация вирусов – по их деструктивным возможностям.

• Безвредные вирусы – оказывают незначительное влияние на работу ПК, занимая часть системных ресурсов. Нередко пользователи даже не подозревают об их присутствии.

• Неопасные вирусы – также занимают часть ресурсов компьютера, но об их присутствии пользователь знает хорошо. Обычно они проявляются в виде визуальных и звуковых эффектов и не вредят данным пользователя.

• Опасные вирусы – программы, которые нарушают нормальную работу пользовательских приложений или всей системы.

• Очень опасные вирусы – программы, задача которых заключается в уничтожении файлов, выводе из стоя программ и ОС или рассекречивании конфиденциальных данных.

Все компьютерные вирусы бывают двух типов – резидентные и нерезидентные.

• Резидентные вирусы представляют собой программы, присутствующие в оперативной памяти либо хранящие там свою активную часть, которая постоянно заражает те или иные объекты операционной системы.

• Нерезидентные вирусы загружаются лишь во время открытия зараженного файла или работы с инфицированным приложением.

Как несложно догадаться, наибольшую опасность представляют резидентные вирусы, так как время их активной работы ограничивается только выключением или перезагрузкой всей системы, а не отдельного приложения.

По особенностям алгоритма работы различают:

• Простейшие вирусы – вирусы, которые при распространении своих копий обязательно изменяют содержимое дисковых секторов или файлов, поэтому его достаточно легко обнаружить.

• Вирусы-спутники (компаньоны) - вирус, который не внедряется в сам исполняемый файл, а создает его зараженную копию с другим расширением.

• Стелс-вирус (невидимка) – вирусы, скрывающие свое присутствие в зараженных объектах, подставляя вместо себя незараженные участки.

• Полиморфные вирусы (мутанты) – вирусы, модифицирующие свой код таким образом, что копии одного и того же вируса не совпадали.

• Макровирус – вирусы, которые заражают документы офисных приложений.

• Троянская программа – программа, которая маскируется под полезные приложения (утилиты или даже антивирусные программы), но при этом производит различные шпионские действия. Она не внедряется в другие файлы и не обладает способностью к саморазмножению.

• Черви – это вредительские компьютерные программы, которые способны саморазмножаться, но, в отличие от вирусов не заражают другие файлы. Свое название черви получили потому, что для распространения они используют компьютерные сети и электронную почту.

Сегодня наиболее распространены так называемые сетевые черви, а также макровирусы.

Что делать, если с флешки пропали файлы, но место занято — рассмотрим причины возникновения этого явления, методы исправления и советы по предупреждению ситуации.

Иногда в свойствах проводника явственно видно, что объём, занимаемый данными на диске, измеряется сотнями мегабайт, а при открытии компьютер их не видит.

Одна из характерных особенностей операционных систем заключается в том, что они позволяют наделять файлы атрибутами, обеспечивающими их невидимость.

Бывает, что видится совершенно пустая флешка, а иногда обнаруживаются непонятные ярлыки, клики по которым вызывают ошибки.

Чаще всего причиной скрытия данных, которые просто должны (!) присутствовать и занимать место на флешке является вирус.

Вирус, кроме присвоения нашим каталогам невидимых атрибутов, создаёт ещё и свои, под видом таких же, — обращение к ним запускает процесс заражения всё дальше.

Антивирус же, обнаруживая и удаляя вредное ПО, оставляет созданные вирусом папки и не изменяет атрибуты.

Поэтому дальнейшие действия после излечения проводятся с помощью дополнительных действий.

Сначала лечимся

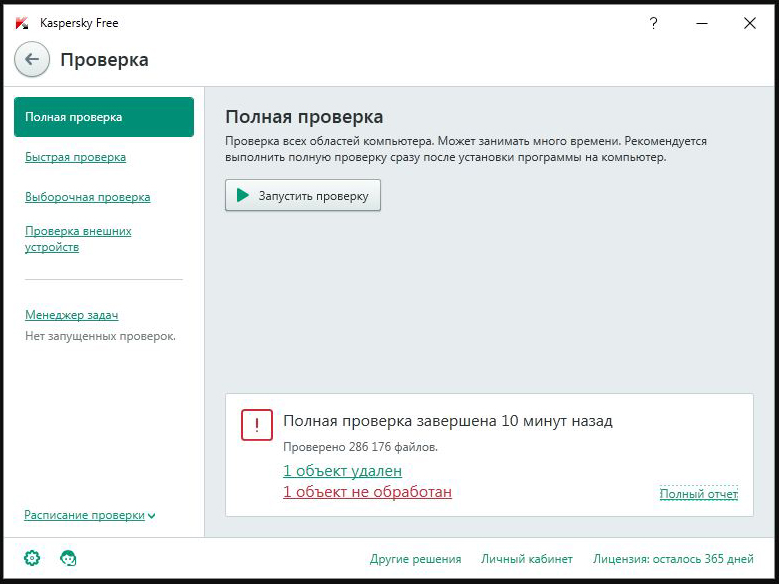

Для обнаружения и обезвреживания вредного ПО существует много программ. Рассмотрим несколько привычных:

Далее приложение нужно запустить и провести сканирование:

После сканирования и обезвреживания можно будет приступать к следующим шагам.

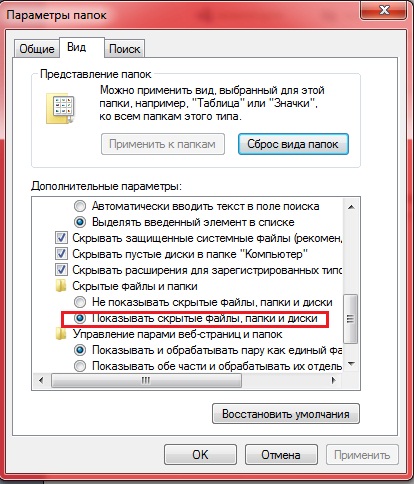

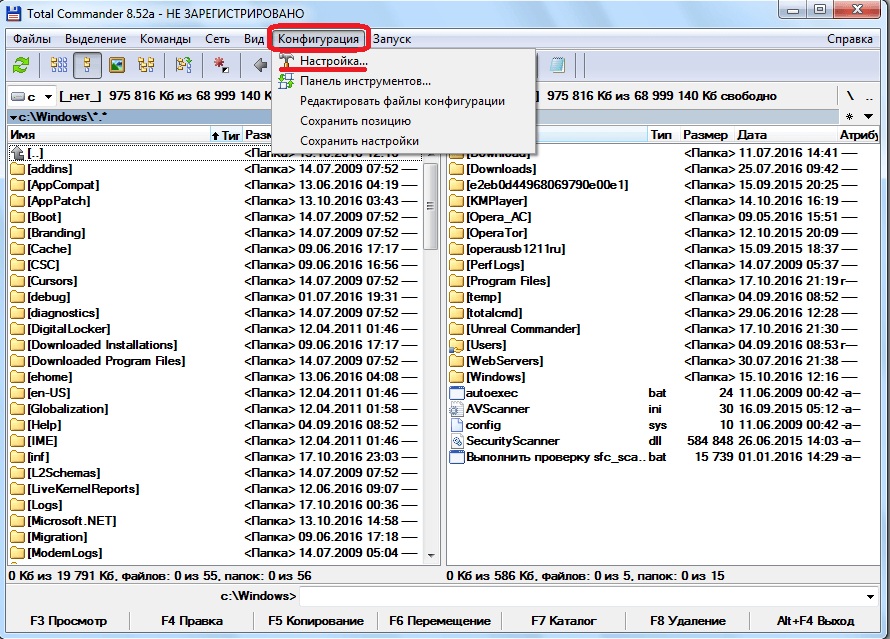

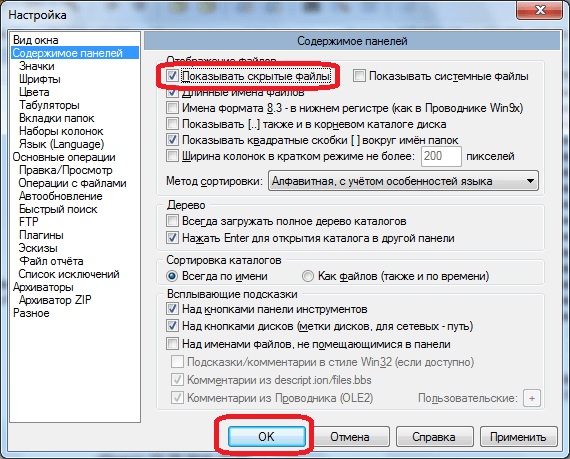

Включаем отображение скрытых файлов

Если после проведения курса лечения файлы на флешке по-прежнему не отражены — начинаем работу с их атрибутами.

Для этого могут служить и стандартные средства операционных систем и различные специальные приложения.

После её запуска и открытия двойного окна нужно в меню панели инструментов отыскать пиктограммку, изображающую лист со знаком восклицания (иногда — звёздочка). Если её активировать — все скрытые файлы (занимающие место на диске) станут наполовину прозрачными.

Поскольку действие вредного ПО выразилось в изменении атрибутов, то теперь их предстоит исправить.

Если все шаги выполнены без ошибок, то, зайдя в проводник и открыв флешку, можно убедиться, что место на устройстве по-прежнему занято файлами.

В деле изменения атрибутов поможет легко создаваемый файлик.

В обычный текстовый док нужно вставить текст:

Затем его нужно сохранить, переименовать расширение с .txt на .bat и разместить в корне флешки и запустить двойным щелчком.

После этого все скрытые файлы флешки станут видимыми!

Другие ситуации

Приведём примеры других, похожих (но несовсем) ситуаций:

Многие антивирусы после обработки памяти помещают подозрительные носители данных в карантинную зону (с целью анализа и дальнейшей обработки).

Тогда восстановленные появятся на носителе.

Тогда в списке проведённых операций будет указан такой файл и причина его удаления.

Это проявляется в отбитом системой уведомлении при попытке открыть устройство после помещения его в разъём.

Основные причины этого две.

Во-первых, — выход флешки из строя. Единственный выход — сервисный центр.

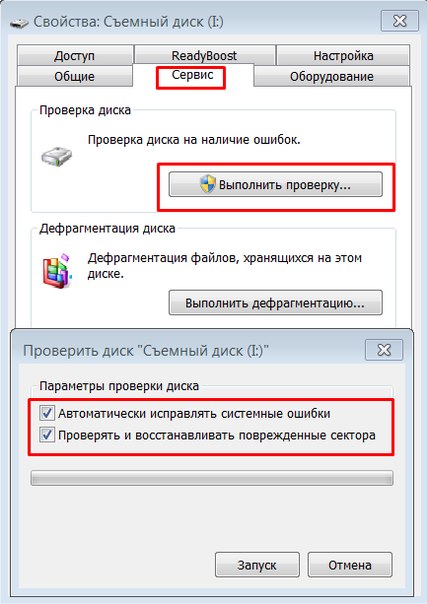

Во-вторых, — ошибка записи из-за небезопасного извлечения. Когда происходит прерывание процесса общения ПК и устройства через разъём.

Тогда производится проверка носителя на наличие ошибок.

В таком действии высока вероятность решения. Если нет — скорее всего, поломка.

К такому явлению приводит одна из двух причин:

- Первая — это неправильная (неаккуратно выполненная) запись. Это когда вместо файла на диск записывается вместо него ярлык-указатель. Рекомендуется проверять разрешение и избегать расширения *.lnk.

- Вторая причина — опять последствия вирусного ПО. Тогда данные становятся невидны, а вместо них помещаются ярлыки. Выход — лечение, восстановление информации, форматирование.

Общие советы

Для того чтобы избежать пропадания файлов из списка видимости достаточно выполнять простые советы.

После прочтения этой публикации вы знаете откуда растут ноги у проблемы когда флешка полная, но не видно файлов и сможете самостоятельно справиться с ней.

Пишите о своём опыте и оставляйте свои комментарии.

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

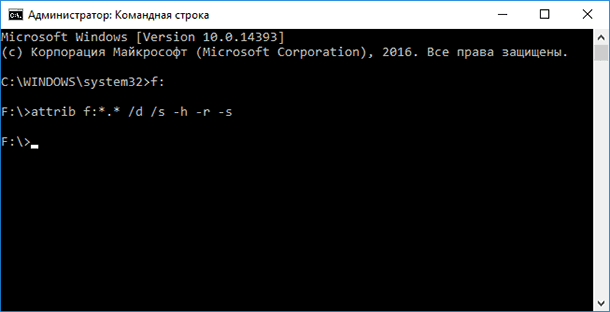

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

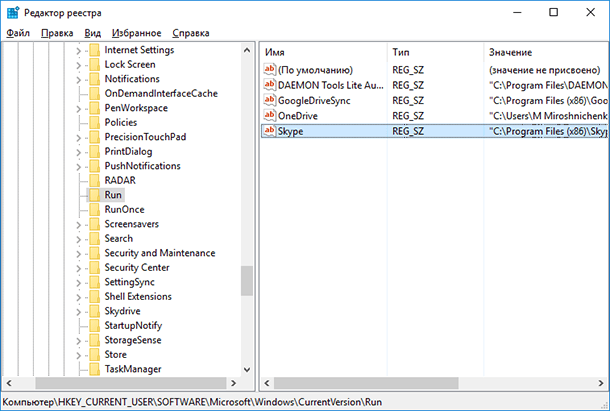

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

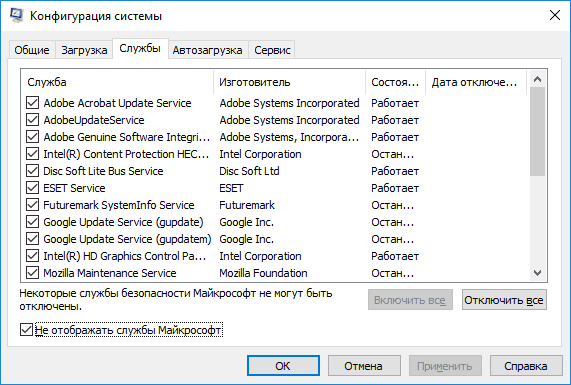

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Читайте также: