Проблема с поисковиками вирус

Каковы причины заражения сайтов?

Основная причина заражения сайтов - это желание заработать за чужой счет. Схема обычно выглядит так: пользователь, зашедший на зараженный сайт, принудительно перенаправляется на сторонний ресурс, не имеющий к исходному никакого отношения (например, на платник партнерской программы). Злоумышленник получает деньги за трафик, перенаправляемый со взломанных сайтов.

Некоторые сайты взламываются ради распространения среди пользователей классических вирусов и формирования ботнетов. Как правило, такие сайты блокируются поисковыми системами, и пользователи при обращении к подобным ресурсам видят предупреждение о том, что сайт заражен. Популярные поисковые системы предоставляют сервис почтовых извещений о заражении ваших сайтов: webmaster.yandex.ru, google.com/webmasters.

Что делать при заражении или взломе сайта? Кто виноват?

Если ваш сайт заражен, не стоит паниковать и мучать своего хостера гневными обвинениями. В 90% случаев хостер к этой проблеме не имеет никакого отношения.

Но всё-таки можно уточнить у своего провайдера, имеет ли проблема массовый характер, или возникла только на вашем сайте. Если сайт размещен на shared-хостинге с общим IP-адресом, можно найти сайты соседей, например с помощью сервиса xseo.in, и проверить, заражены ли они.

Если проблема затронула только ваши сайты, нужно исследовать, при каких обстоятельствах возникла проблема, и начать ее решение самостоятельно. Самые частые способы заражения сайта - похищение пароля FTP-доступа к хостингу с компьютера веб-мастера с помощью кейлоггера, из менеджера паролей или из взломанного почтового ящика, а также использование уязвимостей популярных систем управления сайтом (CMS) и скриптов.

Первым делом стоит обновить антивирус и выполнить полную проверку собственного компьютера на вирусы. Бесплатные программы HiJackThis, Dr.Web CureIt!, AVZ помогут найти даже ту заразу, которая не была обнаружена обычным антивирусом.

После сканирования (и лечения, если требуется) смените пароли доступа к электронной почте, аккаунту на хостинге, и удалите все сохраненные пароли из браузеров и FTP-клиентов.

Загрузите резервную копию зараженного сайта на собственный компьютер, и проверьте ее антивирусом и упомянутыми выше утилитами - иногда даже такая простая мера находит источник проблемы.

Полезным является бесплатный скрипт AI-Bolit. Он умеет искать вирусы, редиректы на сторонние сайты, дорвеи код ссылочных бирж, директории, открытые на запись для всех и др. После проверки скрипт выведет список подозрений на вредоносные включения, которые можно будет проверить и устранить вручную, отредактировав исходные коды файлов сайта.

Если сайт построен на популярной CMS (особенно DLE, Wordpress и Joomla), то возможно злоумышленник воспользовался ее уязвимостью. Это значит, что нужно обновить CMS и ее модули до последних стабильных версий из официальных источников, отключить неиспользуемые или подозрительные модули, закрыть доступ к административным частям сайта с помощью .htpasswd (или с помощью панели управления хостингом), а также периодически проводить аудит безопасности сайта и менять административные пароли.

Обязательно нужно проверить логи доступа к веб-серверу на предмет посторонних запросов.

Также нужно проверить временные директории CMS, и директории, в которые разрешена загрузка файлов (tmp, cache, images, uploads, user_files и так далее) на предмет посторонних файлов, а также попросить хостера проверить общую временную директорию сервера (обычно это /tmp).

Как удалить вредоносные включения?

Для удаления вредоносных включений удобно использовать возможности консоли сервера (доступ по SSH). Большинство хостинг-провайдеров предоставляет данную возможность по умолчанию или же по обоснованному запросу.

Допустим, мы знаем, что заражены все .js файлы, и у нас есть фрагмент вредоносного кода. Значит, нужно найти все .js файлы и вырезать вредоносный код. Сделать это можно с помощью следующей несложной команды, запустить которую нужно из текущей директории сайта:

find ./ -name '*.js' -exec sed -ie 's|вредоносный_код||g' <> \;

Команда выполняет поиск всех js-файлов, и для каждого найденного файла с помощью утилиты sed заменяет вредоносный код на пустое место. Обратите внимание, что при указании вредоносного кода нужно экранировать специальные символы (`

На сайте завелся вирус, и, как любой зараженный объект, ваш веб-ресурс превратился в один большой источник неприятностей: теперь он не только не приносит прибыль, но и порочит вашу репутацию в интернете, от вас отворачиваются покупатели, поисковые системы и даже хостер.

Представляем вашему вниманию ТОП-7 ошибок прошедшего года, которые совершали веб-мастера, стараясь восстановить работоспособность сайта после взлома и заражения.

Ошибка №1. Восстановление сайта из бэкапа как способ избавиться от вредоносного кода

Правильное решение: Сайт нужно лечить и ставить защиту от взлома, чтобы избежать повторного заражения. Во-первых, контент сайта может обновляться, на сайт могут устанавливаться новые плагины, в скрипты сайта могут вноситься изменения. Каждый откат назад означает, что вы теряете результаты трудов всех последних дней. Но есть и более важная причина для кардинальной борьбы со взломом: а что если хакер в один прекрасный день решит уничтожить ваш сайт полностью, ведь у него есть доступ к вашему веб-ресурсу?

Ошибка №2. Обман поисковика с целью вывода сайта из-под санкций

Ошибка №3. Использование сканера вредоносного кода некомпетентными специалистами

С целью экономии или по каким-то другим причинам лечением сайта начинает заниматься недостаточно подготовленный специалист, который не может на 100% определить, является ли фрагмент, выделенный сканером вредоносного кода, действительно опасным. В результате можно наблюдать две крайности: удаляются абсолютно все подозрения на вирус, что приводит к поломке сайта, либо вредоносный код устраняется не полностью, что провоцирует рецидив.

Правильное решение: Очевидно, что лечением веб-ресурса должны заниматься профессионалы. В отчете сканеров вредоносного кода бывают ложные срабатывания, так как один и тот же фрагмент может использоваться как в легитимном коде, так и хакерском. Нужно анализировать каждый файл, иначе можно удалить критические элементы, что может привести к сбоям в работе сайта или его полной поломке. Или, наоборот, есть риск не распознать хакерский шелл, что приведет к повторному заражению веб-ресурса.

Ошибка №5. Лечение сайтов фрилансерами-непрофессионалами.

В принципе, работа с фрилансерами в данном вопросе ничем не отличается от других сфер. Дешево – не всегда качественно, зато почти всегда без гарантий и договорных отношений. Большинство фрилансеров, не специализирующихся на проблемах безопасности сайтов, работают с последствиями хакерской атаки, но не с причиной – уязвимостями сайта. А это значит, что сайт могут взломать повторно. Хуже того, встречаются и недобросовестные исполнители, которые могут подсадить другой вредоносный код на сайт, украсть базу данных и т.п.

Правильное решение: Обратитесь в специализированную компанию, которая занимается лечением и защитой сайтов от взлома. Сотрудники таких компаний каждый день удаляют вредоносный код, видят мутацию вирусов и следят за эволюцией хакерских атак. Темный рынок взломов не стоит на одном месте, он развивается и требует постоянного мониторинга и соответствующих ответных действий при лечении и защите сайта от несанкционированных вторжений.

Ошибка №6. Ежедневное/еженедельное удаление одного и того же вируса с сайта.

Правильное решение: Можно бесконечно удалять последствия (вирусы, редиректы и пр.), но эффективнее проверить сайт на вредоносные и хакерские скрипты, удалить их и установить защиту от взлома, чтобы больше вирусный код не появлялся. А освободившееся время потратить более эффективно. Главное, помните, что у хакера уже есть доступ к вашему сайту, а это значит, что в следующий раз он может не ограничиться знакомым вам вредоносным кодом, а использовать ваш сайт для более серьезных кибер-преступлений.

Ошибка №7. Лечение завирусованного сайта антивирусом для компьютера

На этом все. Не наступайте на те же грабли!

Септичное человечество может заразить и космос в процессе его освоения

Пандемия коронавируса может стать катализатором программ по переселению человека на другие космические объекты Солнечной системы. Иллюстрация Pixabay

Выдающийся писатель-фантаст ХХ века Артур Кларк любил выдавать развернутые футурологические предсказания. Одно из них – к 2014 году на околоземной орбите начнется сооружение космического отеля.

В любом случае каких-то 60 лет назад будущее, – ставшее нашим настоящим, – многим виделось в более радужных тонах…

«К Коммунистической партии и народам Советского Союза!

К народам и правительствам всех стран!

Ко всему прогрессивному человечеству!

Обращение Центрального Комитета КПСС, Президиума Верховного Совета СССР и правительства Советского Союза.

Свершилось великое событие. Впервые в истории человек осуществил полет в космос.

Первый человек, проникший в космос, – советский человек, гражданин Союза Советских Социалистических Республик!

Это беспримерная победа человека над силами природы, величайшее завоевание науки и техники, торжество человеческого разума. Положено начало полетам человека в космическое пространство.

В этом подвиге, который войдет в века, воплощены гений советского народа, могучая сила социализма.

С чувством большой радости и законной гордости Центральный Комитет Коммунистической партии, Президиум Верховного Совета СССР и Советское правительство отмечают, что эту новую эру в прогрессивном развитии человечества открыла наша страна – страна победившего социализма.

Советский Союз первым запустил межконтинентальную баллистическую ракету, первым послал искусственный спутник Земли, первым направил космический корабль на Луну, создал первый искусственный спутник Солнца, осуществил полет космического корабля в направлении к планете Венера. Один за другим советские корабли-спутники с живыми существами на борту совершали полеты в космос и возвращались на Землю.

Венцом наших побед в освоении космоса явился триумфальный полет советского человека на космическом корабле вокруг Земли.

Честь и слава рабочему классу, советскому крестьянству, советской интеллигенции, всему советскому народу!

Честь и слава советским ученым, инженерам и техникам – создателям космического корабля!

Это отрывки из уже исторического документа, первого официального сообщения о полете человека в космос. 12 апреля исполнится 59 лет с момента, когда человечество стало в полном смысле слова космическим видом живых существ.

И первые ласточки уже прилетели.

|

| Органика, в том числе и вирусы, не отстает от пыли в деле заполнения космического пространства. Иллюстрация Pixabay |

Член-корреспондент Российской академии космонавтики имени К.Э. Циолковского Андрей Ионин, например, уверен, что пандемия коронавируса доказывает необходимость освоения дальнего космоса с целью создания поселений на Луне и Марсе на случай угрозы гибели человечества.

Есть, конечно, варианты и куда более экзотические. Скажем, такой. Мы, популяция вида Homo sapiense, являемся транзитерами однажды возникшей ДНК. Наша биосфера – это только амеба. И цель ее – создание твердокристаллической формы жизни и передачи ее дальше – во Вселенную.

В космосе от паники, может быть, и удастся спастись. Но не от вирусов…

Заметим, что представление об абсолютной стерильности космического пространства – это в лучшем случае сильная идеализация. Скажем, на фабрике (Fab. 10) корпорации Intel по производству микропроцессоров, которая располагается в местечке Лейкслип, в 15 минутах езды от столицы Ирландии Дублина, атмосфера буквально неземная.

Но органика не отстает от пыли в деле заполнения космического пространства.

Нужно учесть и еще один важный фактор в грандиозных планах нашего будущего распространения по Солнечной системе. Сейчас МКС со всем ее содержимым, включая космонавтов, микробы и вирусы, находится на орбите ниже радиационного пояса Земли. Так что станция более или менее защищена от жесткого космического излучения. Выход за пределы этого пояса означает возрастание радиационной нагрузки на все живое (или полуживое – как вирусы). И как они будут мутировать/эволюционировать в изменившихся условиях – никому не известно.

Ричард Холлингем справедливо отмечает в своем материале, что одна из сложнейших проблем при освоении того же Марса – не занести на Красную планету земных микробов. «Главное здесь – как избежать попадания человеческих микробов на марсианскую почву с внешней поверхности скафандров, – пишет Холлингем. – Над решением этой задачи сейчас трудится рабочая группа, созданная главными мировыми космическими агентствами. Свои рекомендации она намерена опубликовать уже в этом году.

Однако еще более чувствительный вопрос – о возможном попадании на земную почву марсианских микробов.

То есть как ни крути, а обустройство космоса хорошо бы начать с обустройства Земли.

Сайт заблокирован Google и Яндекс?

Хостер заблокировал почту и ваш сайт?

Пользователи перенаправляются на сторонний сайт?

И Ваш бизнес остановился?

1600 клиентов выбрали нас, потому что

не только лечим сайт, но и защищаем

сайт от повторных заражений

подключаем сайт к

мониторингу безопасности

3 месяца гарантии:

если проблема повторится,

вылечим бесплатно

Мы регулярно проводим исследование безопасности сайтов и интернет-магазинов в России.

Организуем региональные мероприятия Digital-рейд для веб-студий, где просвещаем их в вопросах безопасности и защиты сайтов.

Мы выступаем на семинарах Ловим Сетью, на которых обучаем владельцев сайтов и маркетологов основам защиты и осуществления мониторинга сайтов.

Наших специалистов приглашают на крупные конференции (RIW 2014, РИФ+КИБ 2014) в качестве докладчиков.

Даем полный отчет о проделанной работе.

КАК ЛЕЧАТ САЙТ ОБЫЧНО

КАК ЛЕЧИТ САЙТ SITESECURE

Работу выполняют фрилансеры или веб-студии, часто нет юрлица или официального договора.

Работу выполняет профессиональная команда с опытом более 15 лет в разработке и защите сайтов, по официальному договору.

Устраняют только последствия заражения, а не саму причину, из-за чего возникает повторное заражение.

Устраняется не только последствия заражения, но и его причина, что позволяет исключить повторные заражения.

Заставляют Вас обращаться к хостингу или разработчику сайта за уточняющей информацией.

Специалисты SiteSecure самостоятельно решают все вопросы с хостингом и разработчиками сайта.

Гарантия 2-3 месяца.

Гарантия 3 месяца + мониторинг безопасности потом.

Отсутствие отчетов о проделанной работе.

Предоставляется понятный отчет о том, как была проведена работа с рекомендациями по безопасности.

Перестают заниматься сайтом после его лечения.

После лечения продолжаем осуществлять мониторинг безопасности и доступности сайта 24/7.

Результат:

бездарно потраченные средства на лечение,

повторные затраты,

убытки от новых проблем с сайтом.

Результат:

эффективно потраченные средства,

длительная гарантия на работу,

предотвращение новых заражений,

быстрое их обнаружение и устранение в случае появления.

Основа стабильной работы сайта - компетентность команды разработчиков и внимательность владельцев. Кибер-преступники атакуют корпоративный ресурс незаметно. О том, что сайту требуется очистка от вирусов, вы можете выяснить спустя долгое время.

На сайт проник вирус - как его обнаружить?

Большинство наших заказчиков слишком поздно осознаёт, что нужно лечить свой ресурс. Тревожный сигнал - снижение посещаемости и замедленная загрузка страниц. Приведём перечень случаев, при которых вам понадобится лечение сайта:

- долгая загрузка;

- блокировка ресурса антивирусом и поисковыми системами Google и Яндекс;

- "подозрительные" ссылки на сторонние сайты;

- неконтролируемый рост проиндексированных страниц;

- блокировка заражённого ресурса браузером;

- падение функциональности;

- модифицированные .js файлы;

- рост количества отказов.

В Москве и других регионах России к срочному лечению сайтов прибегают многие руководители организаций, обнаружившие перечисленные выше симптомы. Своевременная диагностика проблемы помогает избежать печальных последствий. Звонок специалистам SiteSecure обеспечивает вас не только своевременным удалением вирусов, но и непрерывным мониторингом.

Как защитить сайт от вирусов своими силами - рекомендации профессионалов

Руководитель компании, ресурс которой подвергся вирусной атаке, может попытаться решить вопрос своими силами. Учтите - все наши рекомендации рассчитаны на продвинутого интернет-пользователя. Шаги по устранению вируса будут такими:

Займитесь вдумчивым анализом заражённых файлов - подозрение должны вызывать одинаковые коды. Учтите - строки вируса могут видоизменяться, но при этом вы сможете отследить общую структуру. Регулярные выражения помогут вам найти искомые строки.

Лечить сайт от вирусов - занятие утомительное. Вам потребуется основательно поработать с поиском. Возможно, вы обнаружите:

- скрытые iframe;

- нестандартные перенаправления;

- "здоровые" файлы, которые вы собирались удалить.

Долгосрочная защита от вредоносных кодов

Впоследствии вам предстоит усвоить и другое знание - как защитить сайт от вирусов в долгосрочной перспективе. Удаление вирусов - это первый шаг на долгом пути совершенствования уровня безопасности. Шаги, предотвращающие повторное заражение, выглядят так:

- Вирусная очистка всех компьютеров, причастных к администрированию ресурса.

- Смена паролей доступа (mysql, ftp, административные панель и ящик, а также панель управления хостингом).

- FTP-пароль в будущем нельзя сохранять в сторонних программах. Только текстовый файл или бумажный блокнот (в этом случае придётся осуществлять ввод вручную). Не сообщайте пароль малознакомым людям, избегайте функции его автоматического сохранения.

- FTP-протокол вообще нежелателен. Применяйте SFTP, обсудив с хостинг-провайдером его потенциальные возможности.

- Антивирус нуждается в регулярных обновлениях, поскольку создатели вредоносных кодов постоянно развиваются. Среди бесплатных антивирусов лучшим является Avast, среди платных стоит выделить drweb, nod32 и Касперский.

- Чтобы повторное заражение сайта не произошло, обновите систему управления до последней версии. Идеальный график обновления - дважды в год.

- Устройте масштабную проверку прав 777 и 666. Менять права (если они не созданы на FTP) не нужно.

Если вам регулярно требуется очистка сайта от вирусов, стоит задуматься над новым хостинг-провайдером. Также мы рекомендуем пойти на дополнительные траты и заказать услугу "Защищённый хостинг".

Потенциальные угрозы - куда пропадают деньги

Вирусы могут существенно осложнить онлайн-бизнес. Вероятность заражения растёт, если портал сконструирован на одной из бесплатных платформ (Joomla, Wordpress). Виртуальных угроз, при обнаружении которых необходима комплексная очистка ресурса, предостаточно. Перспективы заражения таковы:

- Снижение позиций в поисковой выдаче и уход лояльных посетителей.

- Фатальные повреждения программного кода.

- Кража личных данных и паролей ваших клиентов.

- Индексация вешних (чужих) страниц.

- Необратимое уничтожение данных.

Хозяин пострадавшего ресурса задумывается над тем, как удалить вирус с сайта. Затраты на рекламу, SEO-продвижение и оплату хостинга неуклонно растут. Рушится эффективность продаж, снижается доверие пользователей.

Статистика показывает, что чаще всего вирусным атакам подвергаются системы управления Wordpress и Joomla. Причин несколько:

- уязвимый код;

- слабая программная реализация;

- популярность.

Защитить сайты, разработанные на этих платформах, довольно сложно, но мы готовы взяться и за эту непростую задачу. Не спешите переделывать сайт, закладывая огромный бюджет и нанимая команду разработчиков. Попробуйте обратиться к тем, кто знает, как эффективно вылечить сайт от вирусов.

SiteSecure - оказывает помощь тем, кто устал бороться с заражениями и стремится к основательной защите. Мы извлечём пострадавший сайт из "чёрных списков", реконструируем программные коды и предотвратим будущие заражения. Наши специалисты справляются с виртуальными проблемами быстро и с гарантией. Зачем ждать неприятных последствий? Заполняйте форму заказа сейчас!

* Гарантия предоставляется на весь срок приобретения подписки.

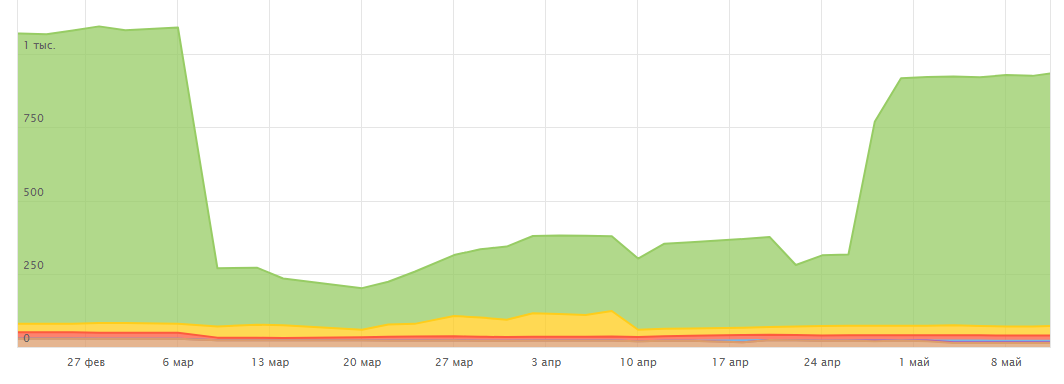

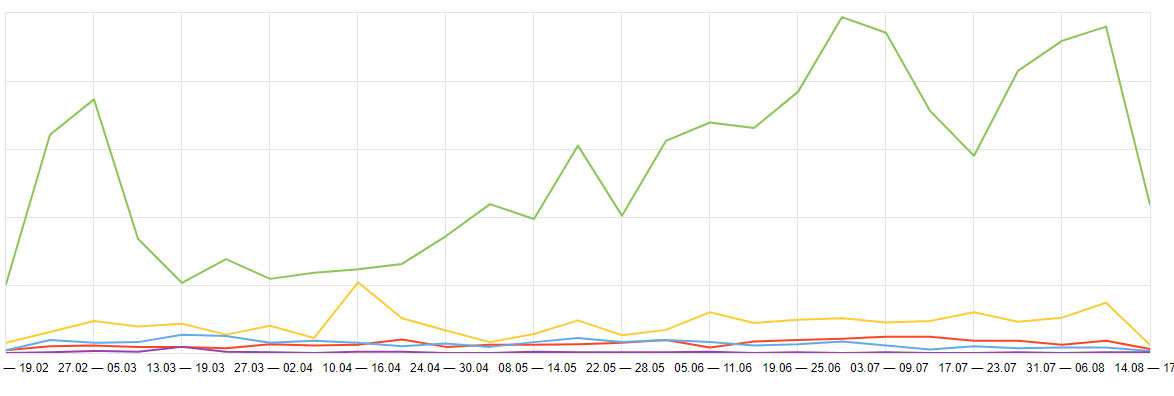

Чем сайту грозят вирусы? Не только изменением информации или файлов. В большинстве случаев страдает бизнес. Компания МастерКласс узнала о проблемах с сайтом в первую очередь потому, что в 3 раза снизилось количество заявок на ремонтные услуги! Вместо 10 звонков в день поступали 1 - 3. Трафик на сайт снизился до минимума.

Если на вашем сайте проявляется подозрительная активность, описанная в статье, рекомендуем немедленно обратиться в отдел сопровождения сайтов к специалистам для проведения исследования.

Подозрение на вирусы

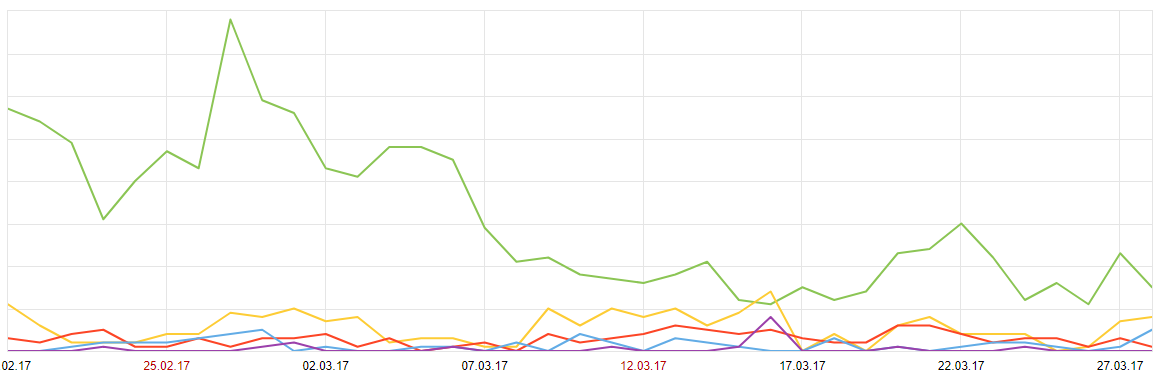

15 марта — начало истории. Клиент заметил падение трафика и через несколько дней обратился к нам.

Проблема видна невооруженным взглядом по Метрике. С начала марта посещаемость сайта поползла вниз.

Мы нашли подтверждение проблемы в вебмастере — снижение числа проиндексированных страниц в 4 раза. Трафик просел.

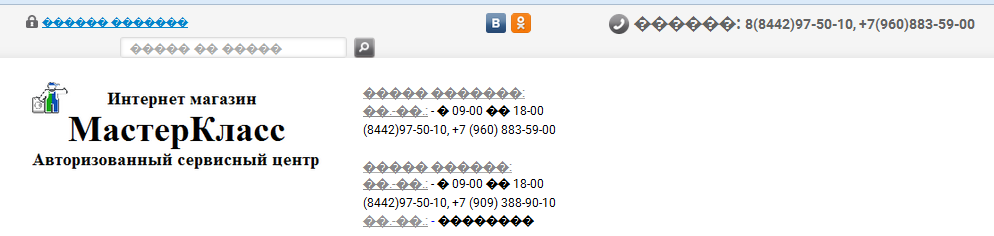

Внимательно посмотрев на сайт, обнаружили, что файл настроек адресов страниц urlrewrite.php и конфигурационный файл .htaccess изменились. Из-за этого все страницы каталога поменяли адреса. Поисковик не успел их проиндексировать, а старые удалил.

Тревожным звонком было то, то при первой попытке изменить файл .htaccess, он через несколько минут вернулся в прежнее состояние. Напоминаю, мы грешили на хостинг, и эту проблему устранили настройкой прав доступа к .htaccess.

На тот момент решили, что, возможно, клиент или хостинг случайно поменяли настройки. Мы починили файлы и отчитались клиенту о результате.

Через несколько дней файл сломался вновь, равно как и адреса страниц.

Первая попытка — Разговор дипломатов

Причина падения трафика и выпадения страниц из индекса.

В недрах сайта был специальный php-файл, который делал 2 вещи:

- Собрали небольшое семантическое ядро и сгруппировали фразы по категориям каталога.

- Проверили и исправили все рекомендации в Яндекс.Вебмастере, добавили сайт в Search Console для ускорения индексации Google и возврата трафика.

- Нашли существующие 404-е ошибки, составили список страниц, отдали заказчику на исправление.

- Нашли дубли META-информации, настроили шаблоны для меты с помощью SEO-свойств 1С-Битрикс.

- Нашли последний рабочий архив (делали после SEO-реанимации).

- Развернули на поддомене, проверили, работает.

- Заменили сайты.

Прошло несколько дней, проблема повторилась. В этот раз решили провести тщательное исследование.

Артподготовка — Применили тяжелую артиллерию

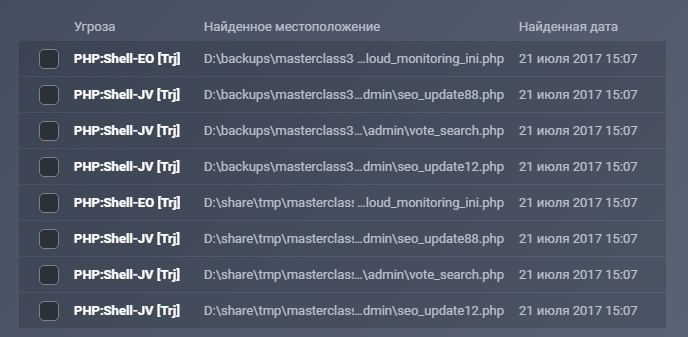

После сканирования файлов сайта антивирусом AVG было обнаружено 4 файла вирусов-троянов.

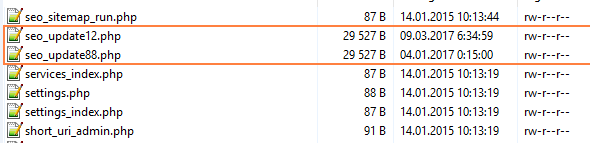

Один из файлов отличался размером, после проверки выяснили, что этот файл попал на сайт в то же время, что и не заражённые файлы сайта. Вероятно, этот файл был добавлен ещё в старую версию сайта. Остальные 3 файла были созданы позже. То есть, сайт долгое время был заражен, но это никак не проявлялось.

Отчет антивирусной программы

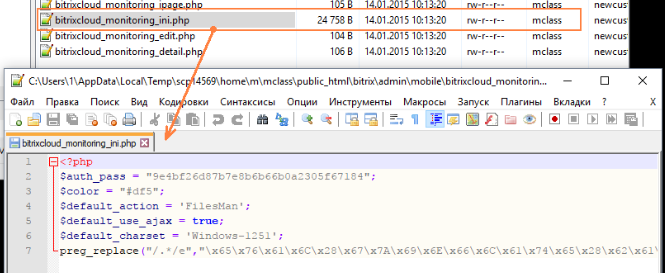

Содержимое зараженного файла

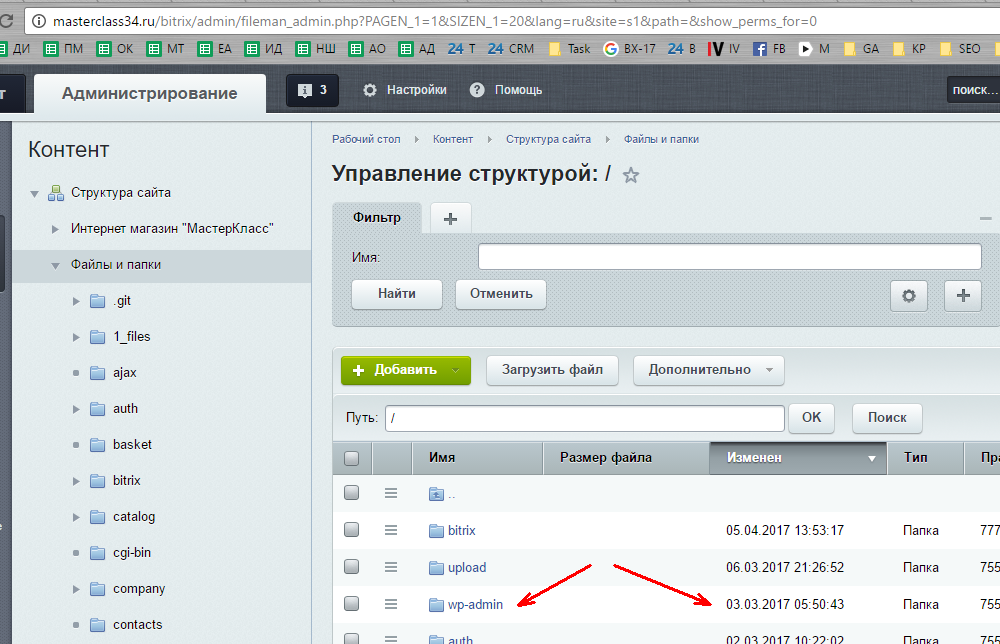

Далее выполнили ручной анализ в папке /bitrix/admin и найдено еще несколько файлов с вредоносным кодом.

Выполнили поиск по сайту по подстрокам из вирусных файлов, но больше ничего не нашли.

Зараженные файлы находились в ядре битрикса.

Версии возникновения вирусов:

1) в старую версию сайта несколько лет назад был добавлен (вручную или автоматически) файл /bitrix/admin/mobile/bitrixcloud_monitoring_ini.php который использовался злоумышленником для добавления остальных файлов (для спама, рассылки и пр.). Этот файл не является частью ядра 1С-Битрикс.

- просканировали файлы (AVG + Касперский) сайта на наличие вирусов;

- вручную сделали анализ некоторых подозрительных файлов;

- выполнили поиск по подстрокам из зараженных файлов;

- удалили все найденные файлы с вредоносным кодом;

- усилили безопасность сайта через настройки проактивной защиты;

- проверили все файлы tools.php, о котором сообщил сотрудник хостинга (источник рассылки спама):

/bitrix/modules/catalog/general/tools.php и подобные. - развернули сайт из очищенной резервной копии.

- Затаились, стали ждать.

Прошло ровно 5 дней, проблема повторилась. Вирус (или злоумышленник) каждый раз оказывался хитрее нас. На этот раз:

1) в файлы index.php в начало добавляется include файла из /upload, инклудится файл вида favicon- .ico

2) в подключаемом файле после расшифровки оказался код загрузки вирусных плагинов через POST-запрос.

У всех измененных файлов дата изменения устанавливается в find ./ -mtime +6 -type f -printf '%TY-%Tm-%Td %TT %p\n' | sort -r

Зачистка — высадили десант

- Восстановили сайт из свежей чистой резервной копии.

- Поменяли все пароли от всех хостингов, админок, итд.

- Оставили только одного пользователя в админах, остальным ограничили доступ к структуре.

- Проверили ядро на наличие изменений.

- Удалили все сторонние модули.

- Руками и глазами проверили все подозрительные места.

Сайт работает без проблем, попросили хостинг включить отправку почты. Трафик удалось удержать. Выдохнули.

- Храните пароли как зеницу ока на бумажке под подушкой.

- Обновляйте платформу и всегда продлевайте лицензию 1С-Битрикс.

- Если даете доступы фрилансерам или подрядчикам, всегда заводите для них временные пароли и ограничивайте доступ.

- Храните резервные копии отдельно от сайта.

Благодарим Евгения Молчанова (ООО “МастерКласс”) за терпение и участие в совместном решении проблемы!

Читайте также: