Получить код деактивации вируса

За последнее время в интернете прокатилась уже не одна волна эпидемии, причина которой стали вирусы-вымогатели SMS.

Вирус блокирует функционал операционной системы и вынуждает пользователя заплатить за возобновление доступа к системе или к пользовательским документам.

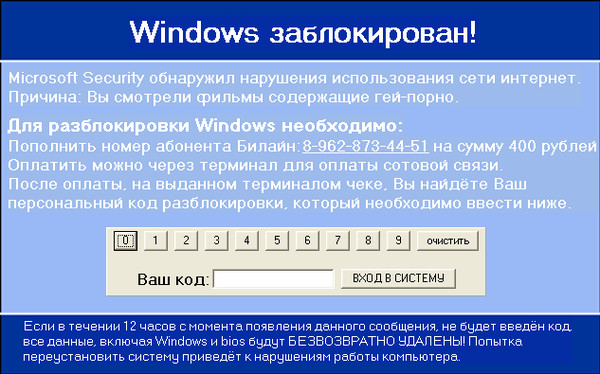

При заражении ПК на экране монитора появляется окно с предупреждением о приостановлении работы компьютера и требует отправить sms на платный номер, чтобы разблокировать Windows, в противном случае угрожая потерей данных.

СМС-оплата в данном случае является просто идеальной схемой для получения нелегального дохода. Предлогом для оплаты SMS-вымогатели могут написать все что угодно.

Например, что на вашем компьютере установлена нелицензионная Windows и нужно заплатить за активацию лицензии или сообщение об обнаружении вирусов и предложением оплаты за копию антивирусной программы.

При этом внешне вирусы-вымогатели могут быть замаскированы под известные продукты, Internet Security от Касперского, к примеру. Ложные антивирусы под видом обыкновенных антивирусных программ могут предлагать закачать себя и начать проверку. А может быть и такое сообщение, что ваш компьютер заблокирован без объяснения причин.

Без изменения остается только одно — вирус требует отправить SMS.

Встречается СМС-вирус и в форме навязчивого банера (рекламного информера), который находится поверх всех системных окон. А для его отключения, естественно, вирус просит отправить SMS.

СМС-вирус блокирует работоспособность зараженного компьютера полностью. Буквально все системные программы отказываются отвечать на запросы. Вирус блокирует диспетчер задач, редактор реестра, выход в интернет и пр. Сочетания клавиш, которые должны свернуть/закрыть/переключить на другую программу также блокируются. Не дает результатов перезагрузка даже в безопасном режиме.

СМС-вирус постоянно модифицируется и дорабатывается, появляются его новые вариации. SMS-вымогатели, движимые жаждой наживы, не останавливаются на достигнутом и продолжают изобретать все новые способы обмануть интернет-пользователей.

В большинстве случаев стоимость SMS установлена на максимуме и может достигать более 300 рублей за одно сообщение. Многие вирусы-вымогатели после ввода полученного кода не разблокируют компьютер, а требуют повторить процедуру еще раз. Таким образом мошенники пытаются вытянуть максимальное количество средств из кошелька пользователя. И что самое грустное, им это удается!

Примеров, когда пользователи теряли со своих телефонных счетов ни одну тысячу рублей, предостаточно. Основная масса пользователей интернета, которые поймали SMS вирус-блокер шли самым простым путем - отправляли SMS. Таким образом, по данным СМИ, мошенники распространяющие вирусы-вымогатели смогли заработать обманным путем сотни миллионов рублей.

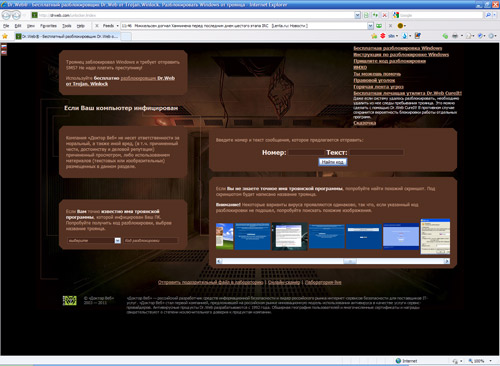

Если ваш компьютер стал жертвой SMS-вымогателей, не отправляйте SMS! Выход в данной ситуации есть! Когда заражение подобными программами стало приобретать массовый характер, ряд антивирусных компаний создали бесплатные сервисы подбора кодов разблокировки, которые деактивируют вирусы-вымогатели. Наиболее популярными сервисами, которые помогут деактивировать вирус online, являются Dr.Web, Лаборатория Касперского и ESET NOD32.

Как получить код разблокировки?

Если к вам проник зловредный вирус, зайдите с другого компьютера на один из бесплатных сервисов деактивации, введите в форму запроса данные (текст сообщения и номер, на который требуется отправить SMS) и получите код разблокировки. В окне программы-вымогателя введите полученный код и нажмите кнопку подтверждения (активация, активизировать и т.д., название кнопки в разных видах SMS-вируса может отличаться). После этого вирус должен деактивироваться.

Кстати, у Доктора Веба есть мобильная версия генератора кодов! Теперь пользователи, которые в результате действий трояна-вымогателя лишены возможности зайти на сайт компании со своего компьютера, могут воспользоваться бесплатным разблокировщиком через свой сотовый телефон или коммуникатор, у которого есть выход в интернет.

Бесплатные сервисы работают на основе подборки кодов, которые деактивируют конкретный СМС-вирус. По этой причине те коды, которые содержатся в базах онлайн сервисов могут отличаться друг от друга. Поэтому если один из сервисов не помог в деактивации SMS-вируса, пробуйте в других. В одном из них обязательно найдется подходящий код.

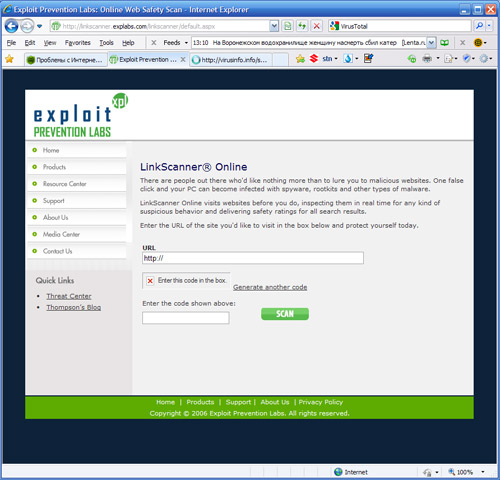

Даже если вы успешно деактивировали вирус в online сервисе, не забудьте просканировать компьютер антивирусником. В дополнение будет полезным ознакомиться с информацией на сайтах Dr.Web, Eset и Касперского, помимо рекомендаций по соблюдению безопасности они предлагают бесплатные лечащие утилиты и бесплатные онлайн-сканеры для проверки вызывающих подозрение файлов или ссылок на наличие в них вирусов и вредоносных программ.

Сервисы разблокировки смс вируса

Лаборатория Касперского представляет бесплатный сервис для борьбы с программами, блокирующими компьютер и предлагающими отправить платную СМС на определенный номер, взамен на номер отправителя будет выслан код, позволяющий разблокировать компьютер.

Перейти на сайт Лаб. Касперского

Компания ESET NOD32 предлагает пользователям бесплатный онлайн сервис, который позволяет вернуть работоспособность компьютера, если он был заблокирован вредоносной программой. База ESET на данный момент содержит более 20000 кодов разблокировки. Перейти на сайт сервиса ESET

Используйте бесплатный разблокировщик Dr.Web, чтобы получить код для восстановления работы компьютера, инфицированного троянцем-блокером.

Перейти на сайт сервиса DrWeb, а также Сервис DrWeb для мобильных

Полезные онлайн сервисы для безопасности

На нашем сайте размещены специальные формы от компании Dr.Web, которые можно использовать как дополнительные меры безопасности. Одна из них позволяет проверить сайт на вирусы, задача другой - проверка файлов на вирусы онлайн. Пользуйтесь в случае необходимости. Сервисы работают быстро, бесплатно, в режиме онлайн.

Узнать адрес страницы, который скрывается за короткой ссылкой, можно в сервисах распознавания укороченных ссылок. Теперь всегда можно быть в курсе, куда именно приведет конкретная короткая ссылка.

Проверить на вирусы онлайн и файл, и ссылку можно в сервисе VirusTotal. Выполняется комплексная проверка множеством антивирусных систем, что значительно сокращает шанс, что вирус останется необнаруженным.

Онлайн проверка на вирусы бесплатно от еще одного зарубежного проекта - VirSCAN. Подобно предыдущему сервису, он производит сканирование загруженного файла не одним, а десятками разных антивирусов.

Чтобы обезопасить свои оплаты через sms, можно предварительно проверить стоимость отправки СМС на короткие номера, а также узнать реальную стоимость MMS, запросов в USSD-сервис, платных звонков на голосовые номера и на городские номера.

Распознать данный вид вирусов очень просто. После загрузки появляется сообщение наподобие: "Windows заблокирован. Для разблокировки необходимо отправить СМС с текстом XXX на номер YYY". Не менее популярны уведомления об использовании нелицензионной копии Windows или о заражении системы вирусом. При этом не функционирует мышь, клавиатура работает в ограниченном режиме, а все попытки перезагрузить компьютер оказываются бесполезными. Некоторые вирусы могут проявить себя только после запуска любого приложения.

Волна этих вирусов захлестнула пользователей весной 2009 года, тогда же в Интернете появились конструкторы троянов-блокировщиков в свободном доступе. Большинство вирусов данного типа были реализованы в виде .tmp-файлов. При инсталляции они прописывали свой код во временные папки и попадали в автозапуск. Первые трояны-блокировщики позволяли получить доступ к рабочему столу через средства специальных возможностей Windows, но последующие вариации оказались более проработанными и полностью блокировали доступ.

Самый распространенный СМС-вымогатель вирус Trojan.Winlock, относящийся к категории троянских вирусов. Попадая на компьютер, он полностью блокирует его работу за счет блокировки операционной системы.

О подобной модификации троянского вируса впервые рапортовала компания “Доктор Веб” в апреле 2009 года. Данный вирус ссылается на использование нелицензионной копии Windows и требует ввести регистрационный код. Получить код можно, отправив платное SMS с определенным текстом на указанный номер. Но сразу предупреждаем, что делать этого не стоит! Вирус устанавливает в систему дополнительную программу, блокирующую работу Windows. Вирус известен под такими названиями, как Trojan.Winlock.19, Trojan.Winlock.origin, Trojan-Dropper.Win32. Blocker.a и Trojan-Ransom.Win32.Agent.af., Tij/SMSlock.A.

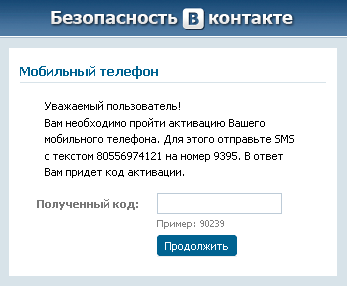

Вирусы этой категории захватывают доступ к вашим учетным записям на социальных сетях, форумах и других ресурсах. Когда Вы набираете в строке адреса название любимого сайта, вводите логин и пароль, а вместо того, чтобы увидеть персональную страницу получаете сообщения различного содержания, но с единым смыслом - ваша учетная запись заблокирована.

Вы уже хорошо знаете, что предложат сделать мошенники - отправить СМС на заветный номер и получить код активации. Если вы не выполните указания в течение определенного промежутка времени, ваш аккаунт будет удален. Причины, по которым ваша учетная запись заблокирована, могут быть самыми разными - например, IР-адрес, с которого вы осуществляли вход на сайт, назван потенциально опасным из-за производимых с него спам-рассылок, или необходимо подтвердить принадлежность аккаунта с помощью мобильного телефона.

Основной механизм таких вирусов-вымогателей базируется на подмене настоящих страниц сайта на нужные злоумышленникам. Внешне кажется, что страница действительно с запрашиваемого сайта, на самом деле перед вами клон. Создатели сайта не имеют ничего общего с подобными инструкциями по активации учетных записей. Ни в коем случае не отправляйте СМС, злоумышленники не только снимут с вашего телефона круглую сумму, но и получат в распоряжение ваши логин и пароль.

Стоимость СМС со спасительным кодом варьируется от нескольких десятков гривен до нескольких сотен. Обычно стоимость отправки СМС составляет более 500 рублей или 100 грн. При этом вероятность того, что присланный код подойдет или деактивация вируса произойдет с первого раза, очень низкая.

Большинство вирусов-вымогателей после ввода полученного кода просят повторить процедуру получения кода или разблокируют компьютер, но только на время. Через некоторое время ситуация повторяется, и пользователь опять становится заложником вымогателей.

Отправка СМС - это настоящий подарок разработчикам вирусов-вымогателей. Известны случаи, когда с телефона пользователя списывалась не одна тысяча рублей или владелец телефона становился невольным подписчиком какой-либо услуги. Среди определенных категорий пользователей (дети, женщины, пожилые люди) процент отправивших СМС с целью получения кода превышает 70%. Неудивительно, что по данным СМИ доход от вирусов-вымогателей измеряется сотнями тысяч гривен.

Поэтому на вопрос, а стоит ли платить, ответ однозначный - нет!

Всем известно, что профилактика лучше всякого лечения. Конечно, с вирусами можно бороться, и большинство из них будет благополучно удалено при грамотном подходе. Но лишние проблемы никому не нужны! Как же вести себя, чтобы уберечься от вредоносных атак.

Самая надежная защита от компьютерных вирусов, которую вряд ли можно будет превзойти, - выключить компьютер и выдернуть его из розетки. Но сомневаемся, что найдутся желающие последовать такому совету. Поэтому приведем менее надежные, но зато жизненные рекомендации.

Итак, правило номер один - установите на своем компьютере антивирусную систему. Не стоит экономить и, если позволяют средства, приобретите полноценный лицензионный продукт, с постоянно обновляющимися базами и развитыми механизмами защиты. Если покупка лицензионной системы для вас затруднительна, можно воспользоваться любым бесплатным антивирусным комплексом. Конечно, бесплатные антивирусники, как правило, предоставляют меньшие возможности, нежели платные аналоги. Но лучше иметь хоть какую-то защиту, чем не иметь ее вообще. Антивирусные системы - это не панацея, а повышение уровня безопасности вашего компьютера. “Продвинутый” вирус всегда найдет обходные пути, а вот уже известный и не раз встречающийся вирус будет отслежен и беспощадно удален.

Правило второе - не посещайте сайты сомнительного содержания. Как показывает практика, основной рассадник СМС-вирусов сосредоточен на сайтах, содержащих порнографический материал, и на ресурсах, предназначенных для просмотра и обмена аудио- и видеоинформацией. Не меньше СМС-вирусов и в социальных сетях. Но совет избегать таких сайтов из области фантастики. Наслаждайтесь общением с друзьями и просмотром фотографий, но только с включенной антивирусной системой.

Правило третье является логическим продолжением предыдущего пункта. Не выходите в Интернет с незапущенным антивирусником.

Правило четвертое призывает пользоваться только надежными и проверенными источниками информации. Вирусы могут попасть в компьютер не только через Интернет, но и с дисков, флешек.

Правило пятое - будьте бдительны! Зачастую пользователи становятся жертвой CMC-вирусов по причине своей же собственной беспечности. Если вы работаете в Интернете и неожиданно получаете предложение на установку какого-либо обновления, сулящего вам привлекательные возможности, хорошенько подумайте, чем может закончиться такая установка. Не верьте и предложениям посмотреть свои фотографии, размещенные на каком-либо сайте, или узнать переписку своих друзей. Не доверяйте и сомнительным спонтанным сообщениям, приходящим в социальные сети от ваших же друзей. Зачастую ваши друзья и не подозревают, что отправили вам такие послания. И даже если ваш друг сообщает вам о том, что от вас приходит спам, и заботливо предлагает установить антивирусную систему, доступную по ссылке, не торопитесь выполнять предложенные действия. Не принимайте файлы от неизвестных отправителей через icq, qip и прочие агенты. Все это может оказаться проделками мошенников, изобретательность которых растет с каждым днем. Остап Бендер мог бы гордиться находчивостью разработчиков современных вирусов.

Правило седьмое адресовано счастливым обладателям честно купленной лицензионной системы Windows - не забудьте включить автоматическое обновление.

Обещаем, что выполнение этих незамысловатых правил значительно сэкономит ваши нервные клетки и убережет от многих неприятных приключений.

Вирусы смс или sms баннеры в ряду прочих вредоносных программ в последнее время получили широкое распространение. Вирус блокирует функционал операционной системы и вынуждает пользователя заплатить за возобновление доступа к системе или к пользовательским документам. Инфицирование рабочей и полноценной компьютерной системы вирусом SMS происходит, как и в биологическом смысле, в результате контакта с зараженным объектом. Пользователь, перемещаясь по сети интернет, посещает интересующие его сайты, в том числе и зараженные вредоносными программными вирусами.

Фантазия мошенников не ограничена, но без изменения остается только одно — вирус требует отправить SMS. Случается так, что отправка смс-сообщения на предложенный номер телефона или ввод кода активации провоцирует исчезновение информера и вирус, якобы, пропадает. Однако все происходит совершенно иначе. Для подтверждения кода, введенного пользователем, вирус требует смс повторно, вовлекая вас в эту опасную авантюру. И так – до бесконечности. Вирус вымогатель смс не успокоится до тех пор, пока не выкачает из вас все свободные средства.

Из этого - важнейшее правило: ни в коем случае не отправляйте смс-сообщение на предлагаемые вирусом-вымогателем номера, поскольку полученный код, в лучшем случае, лишь разблокирует компьютер ненадолго, но не позволит удалить вирус полностью с вашего компьютера. Выход в данной ситуации есть! Некоторые антивирусные компании создали бесплатные сервисы подбора кодов разблокировки, которые деактивируют вирусы-вымогатели. Наиболее популярными сервисами, которые помогут деактивировать вирус online, являются Dr.Web, Лаборатория Касперского и ESET NOD32.

Если к вам проник зловредный вирус, зайдите с другого компьютера на один из бесплатных сервисов деактивации, введите в форму запроса данные (текст сообщения и номер, на который требуется отправить SMS) и получите код разблокировки. В окне программы-вымогателя введите полученный код и после этого вирус должен деактивироваться. Бесплатные сервисы работают на основе подборки кодов, которые деактивируют конкретный СМС-вирус. По этой причине те коды, которые содержатся в базах онлайн сервисов могут отличаться друг от друга и если один из сервисов не помог в деактивации SMS-вируса, пробуйте другие. В одном из них обязательно найдется подходящий код.

Даже если вы успешно деактивировали вирус в online сервисе, необходимо полное сканирование системы и нейтрализация этого вируса. Воспользуйтесь так же бесплатными лечащими утилитами и бесплатными онлайн-сканерами для проверки вызывающих подозрение файлов или ссылок на наличие в них вирусов и вредоносных программ. Полное удаление вирусов вымогателей требует высокой квалификации. Только специалист сможет разобраться, как можно удалить вирус вымогатель, обезопасив ваш компьютер от этого вредоносного продукта и, самое главное, гарантированно сохранив ценную для вас информацию.

Получить код разблокировки. Сервисы разблокировки смс вируса.

Лаборатория Касперского представляет бесплатный сервис для борьбы с программами, блокирующими компьютер и предлагающими отправить платную СМС на определенный номер, взамен на номер отправителя будет выслан код, позволяющий разблокировать компьютер. Перейти на сайт Лаб. Касперского

Компания ESET NOD32 предлагает пользователям бесплатный онлайн сервис, который позволяет вернуть работоспособность компьютера, если он был заблокирован вредоносной программой. База ESET на данный момент содержит более 20000 кодов разблокировки. Перейти на сайт сервиса ESET

Используйте бесплатный разблокировщик Dr.Web, чтобы получить код для восстановления работы компьютера, инфицированного троянцем-блокером. Перейти на сайт сервиса DrWeb, а также Сервис DrWeb для мобильных

Наши проекты:

Уже несколько лет гуляет по стране, распространяется и множится новая напасть — вирусы-блокеры. Эти зловреды блокируют работу Windows, требуя от пользователя отправки платной SMS на короткий номер за прекращение своей разрушительной деятельности. Многие дурачки поддаются на этот примитивный шантаж.

Почему такое вообще возможно и куда смотрят правоохранительные органы вкупе с сотовыми операторами и сервисами коротких телефонных номеров — это другой вопрос. Почему-то кажется, что было бы желание, владельца засветившегося благодаря вирусу короткого номера можно было бы посадить далеко и надолго.

|

Без этого, пожалуй, данное явление, имеющее в этом году все признаки эпидемии, не остановить. Ну и пользователи должны хоть немного помочь — пока находятся чудаки, соглашающиеся на отправку SMS, будут делать и вирусы-блокеры.

Но не будем о грустном. Сегодня наша задача не юридические тонкости, а избавление системы от поселившегося в ней вируса-блокера без глупейшей отправки денег (а это могут быть сотни рублей) вымогателю. И тут возможны разные варианты.

Самый простой способ быстро разблокировать Windows, например, для того, чтобы срочно продолжить работу или даже скачать свежий антивирус — это воспользоваться специальными сервисами деактивации блокеров. Дело в том, что большая часть блокеров уже хорошо известна антивирусным компаниям, причем вместе с кодами их разблокировки.

Напомню для тех, кто не в курсе: после того как поддавшийся на шантаж пользователь отправит платную SMS вымогателю, ему, по идее, должна прийти ответная SMS с неким буквенно-цифровым кодом, который надо ввести в специальную форму окна вируса, дабы он отключился и разрешил работать в системе.

Что самое интересное — сам вирус при этом обычно не уничтожается, а спокойно сидит в памяти ПК, и еще не известно, что он там может в дальнейшем наделать. Поэтому разблокировка с помощью кода — это экстренная мера, предназначенная для быстрого возобновления работы системы, но никоим образом не отменяющая последующей ее зачистки от остатков вируса.

Итак, рассмотрите как следует окно, которое отображает на экране ПК вирус, запишите на бумажку телефонный номер, на который он предлагает отправить SMS, и текст сообщения, которое требуют отправить на этот номер, после чего откройте на другом ПК один из сайтов:

На худой конец есть даже версии сайтов-деблокеров для мобильных телефонов:

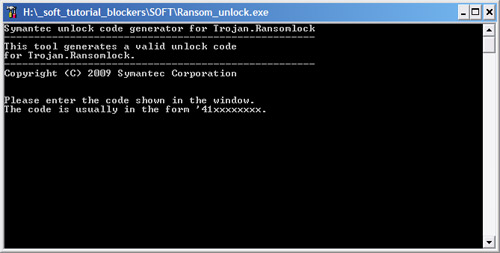

Кроме того, можно попробовать поискать офлайн-генераторы кодов для некоторых типов широко распространенных блокеров, такие как Symantec Trojan.Ransomlock Key Generator Tool (symantec.com/security_response/writeup.jsp?docid=2009-041607-1924-99).

|

Следующим шагом обязательно должно быть полное удаление зловреда и всех его следов на диске и в реестре Windows. Ни в коем случае нельзя оставлять троянца в системе! Даже не проявляя внешней активности, он может воровать ваши приватные данные, пароли, рассылать спам и так далее. Да и не исключено, что через какое-то время он снова захочет заблокировать ОС.

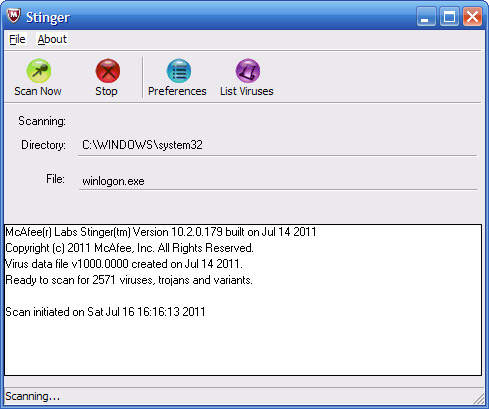

Dr.Web CureIt (freedrweb.com/cureit)

Kaspersky Virus Removal Tool (devbuilds.kaspersky-labs.com/devbuilds/AVPTool)

F-Secure Easy Clean (f-secure.com/en_EMEA-Labs/security-threats/tools/easy-clean)

McAfee AVERT Stinger (us.mcafee.com/virusInfo/default.asp?id=stinger)

BitDefender Security Scan (securityscan.bitdefender.com)

|

Есть и утилиты, нацеленные на лечение какого-то одного семейства Троянов — например, Digita_Cure.exe (support.kaspersky.ru/viruses/solutions?qid=208637303), удаляющая Trojan-Ransom.Win32.Digitala.

После завершения работы всех выбранных вами утилит и лечения ПК можно уже достаточно смело загружать систему в обычном режиме.

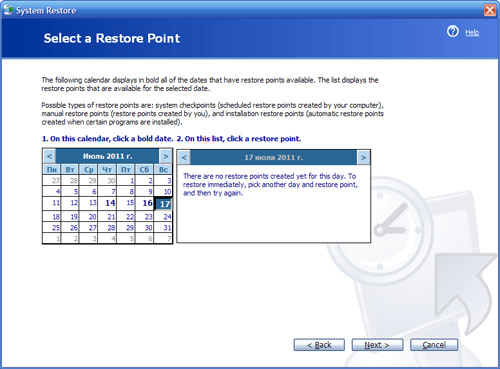

Но и на этом останавливаться категорически нельзя! Обязательно просканируйте диски еще раз уже полноценным антивирусом с самыми последними обновлениями антивирусных баз. Плюс ко всему, в случае каких-то проблем в работе Windows, можно воспользоваться встроенным в Windows механизмом восстановления системы — System Restore.

Только учтите, откат надо делать к той точке, когда ваш ПК еще гарантированно не был заражен трояном. Иначе всю процедуру лечения придется начинать заново.

|

Большущий список со ссылками для загрузки можно взять по адресу comss.ru/list.php?c=bootcd. Есть даже специальный AntiWinLockerLiveCD (antiwinlocker.ru/download.html).

Преимущество сканирования с помощью LiveCD заключается в том, что при этом полностью исключается возможность запуска трояна. Кроме того, сканирование производится полноценным антивирусом с полным набором антивирусных баз, а не усеченной его версией, как в случае со специальными лечащими утилитами. Соответственно, вероятность успешного избавления от заразы гораздо выше.

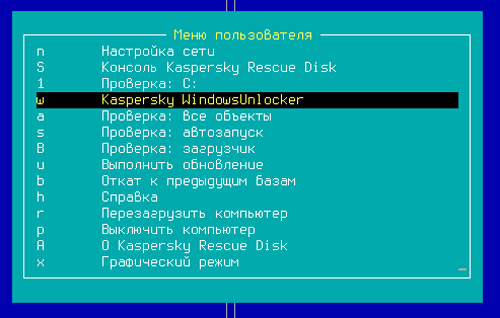

Причем в составе Kaspersky Rescue Disk, например, предусмотрена даже специальная утилита для борьбы с программами-вымогателями Kaspersky WindowsUnlocker. Она проводит лечение реестра всех операционных систем, установленных на компьютере.

unlocker |

Наконец, еще один беспроигрышный вариант — тупо снять с заблокированного ПК винчестер, подключить его к другому компьютеру (можно даже с помощью переносного USB-бокса) и просканировать его уже из-под заведомо незараженной системы. Хорошим антивирусом со свежими базами и с наиболее жесткими настройками эвристики. Разумеется, крайне желательно отследить действия антивируса, дабы понять, нашел ли он что-то, смог ли вылечить, и вообще — похоже ли все это на удаление именно подцепленного вами блокера.

В принципе, уже на этом этапе у вас должно все работать, и система должна быть чистой. Но опять же, гладко бывает только на бумаге. В жизни могут быть варианты. Например, блокер может оказаться настолько новым и хитрым, что даже самый свежий антивирус при полном режиме сканирования не сможет его выявить.

Или же процесс лечения окажется по своим последствиям не менее фатальным для ОС, чем действия вируса, поскольку при этом могут оказаться повреждены или удалены какие-то важные системные файлы (ввиду их заражения или подмены вирусом) и система опять откажется загружаться. При таком раскладе, если вы, конечно, не хотите переустанавливать ОС, придется разбираться во всем вручную.

|

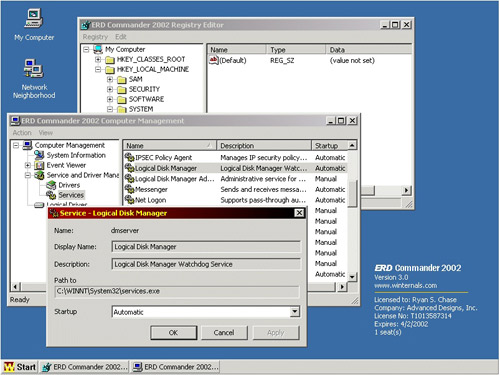

И лучший инструмент для ручного лечения системы — загрузочный диск ERD Commander (существуют версии как для Windows XP, так и для Windows Vista/7). Он предоставляет вам полный доступ к зараженной системе: к файлам на диске, к редактору реестра, к службе System Restore и так далее.

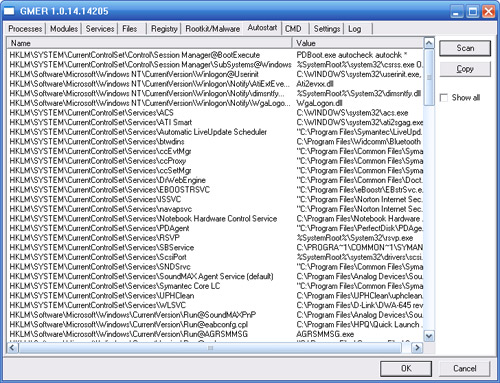

Но поскольку трояны-блокеры прописываются главным образом в системном реестре, то начать их поиск следует именно оттуда. Просто запускаете редактор реестра и просматриваете ветки, которые могут использовать вирусы для своего автозапуска — подробный список возможных вариантов в случае с Windows XP можно найти по адресу sergeytroshin.ru/articles/windows-autorun-secrets.

Также неплохой списочек из порядка 130 позиций можно посмотреть тут: pentestit.com/2009/09/27/windows-auto-start-locations. Чуть более наглядно, но только основные места: bleepingcomputer.com/tutorials/tutorial44.html. Но не пугайтесь раньше времени — наиболее популярными среди блокеров являются такие способы автозапуска:

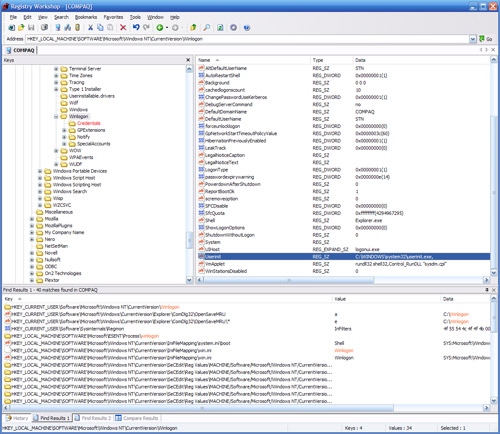

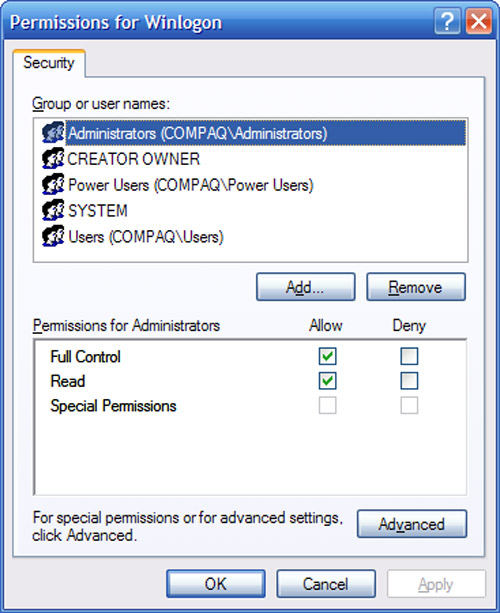

— Изменение значения параметров

в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon или HKEY_CURRENT_USER\Software\Microsoft\WindowsNT\CurrentVersion\Winlogon

— Изменение значения параметра "AppInit_DLLs"="" в разделе

— И, разумеется, параметры в стандартных разделах автозапуска в реестре:

|

Разумеется, если вы найдете в этих ветках реестра (или других, тоже позволяющих произвести автозапуск, но реже используемых) упоминания каких-то непонятных приложений (типа, "Shell"="C:\Windows\svvghost.exe" или программ с именами вроде aers0997.exe, составленными из случайных букв и цифр) и удалите их, приведя значения параметров к стандартному виду, надо будет впоследствии удалить и сами файлы вируса. Путь к ним вы увидите в реестре, в значении все тех же измененных параметров.

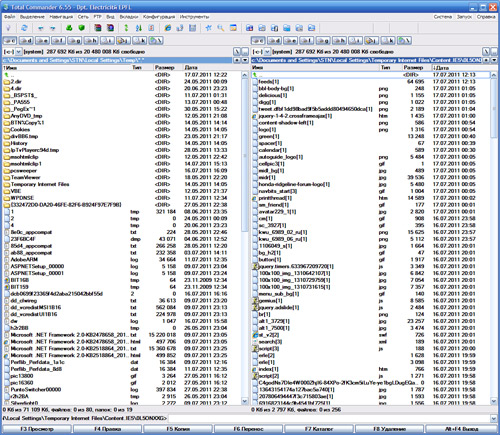

Самые излюбленные места, где они обычно прячутся — папки временных файлов Documents and Settings\\Local Settings\Temp и Temporary Internet Files, папка службы восстановления системы System Volume Information и даже папка корзины $RECYCLE.BIN или RECYCLER. Если заражение произошло только что, файлы вируса легко искать по дате создания.

|

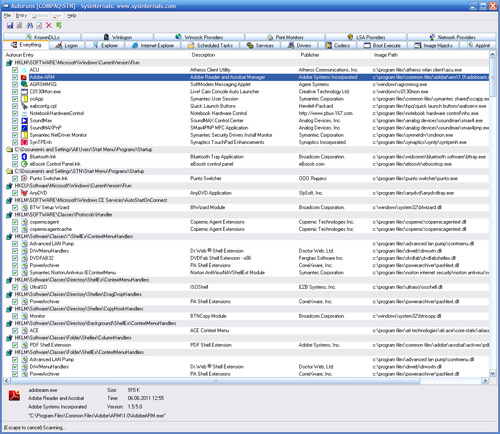

|

В частности, Autoruns в едином списке покажет и программы разделов RUN реестра, и запланированные задачи Task Scheduler (а через него тоже могут запускаться трояны), и надстройки браузера (а это также очень важная область автозапуска — подробнее про борьбу с вредоносными надстройками читайте тут: sergeytroshin.ru/articles/ie-adware-removal), и службы, и все остальное, что только может быть. Короче говоря, троянец может быть пропущен, если только он присосался к телу законного системного файла Windows? Ну, или полностью подменил его.

Очень неплохо подходит для поиска следов зловредов программа Trend Micro HijackThis (free.antivirus.com/hijackthis). Она, например, позволяет удобно просматривать файл HOSTS (его трояны изменяют для того, чтобы заблокировать вам доступ к антивирусным сайтам) и даже альтернативные потоки файловой системы NTFS. Хорош, особенно при поиске руткитов, и достаточно известный GMER (gmer.net).

|

Огромную помощь окажет и утилита AVZ (support.kaspersky.ru/downloads/utils/avz4.zip). Она восстановит возможность запуска exe-файлов, настройки IE, удалит всевозможные запрещающие политики, разблокирует Диспетчер задач, очистит файл HOSTS, разблокирует редактор реестра. Словом, чем более продвинутый LiveCD вы найдете, тем более глубоко вы сможете проникнуть в систему для поиска вредоносного засланца.

НЕ ОТХОДЯ ОТ КАССЫ

Если вы смогли получить доступ к командной строке, а редактор реестра не запускается, можно попробовать исправить в реестре самые важные параметры, отключив автозапуск трояна, через такие команды:

Если же надо убрать с экрана окно троянца, можно попробовать через Диспетчер задач (если он вызывается) убить процесс explorer. Если троян не дает запустить, скажем, тот же Autoruns, то попробуйте переименовать файл этой программы во что-то типа game.exe.

Не забываем про комбинации клавиш Win+R, Ctrl+Shift+Esc, а также команды tasklist и taskkill.

Если вирус прописался в обычные места автозагрузки, попробуйте включить ПК с зажатой кнопкой Shift — это запрещает запуск автозагружаемых программ.

Если можете создать пользователя с ограниченными правами или такой уже есть в вашей системе, попробуйте войти из-под него — вирус может не запуститься, вы же сможете от имени Администратора воспользоваться любой лечащей утилитой.

Ну хорошо, заразу пришибли, хвосты подчистили, все работает. Но, вспоминая каждый раз, скольких это стоило нервов и усилий, вы решили больше не повторять таких ошибок. Что же нужно сделать, чтобы избежать заражения в будущем?

Разумеется, самое главное — хороший антивирус и файерволл, причем желательно с возможностью принудительной блокировки скриптов в браузере (ActiveX, JAVA Applets, Jscript, VBS, но, к сожалению, такое в файерволлах сейчас почти не встречается, хотя в браузере блокировать это можно — используйте хотя бы средства браузера или блокирующие скрипты плагины, такие как NoScript и Adblock Plus для Firefox).

Второе важное средство защиты — повседневная работа из-под учетной записи с ограниченными правами, хотя это многие и не любят (я в том числе). Но тут можно пойти на небольшую хитрость — даже для учетной записи Администратора ограничить возможность изменения ветки реестра

|

Не забывайте обновлять систему, ставить новые версии постоянно используемых программ — это избавит от некоторых уязвимостей. Убедитесь, что на диске с операционной системой у вас используется файловая система NTFS.

Отключите автозапуск программ с подключаемых съемных дисков, флэшек, оптических носителей — это можно сделать с помощью TweakUI или других распространенных твикеров.

Не запускайте файл сразу после скачивания — сохраните его на диск и посмотрите, какое у него расширение — не исключено, что вместо видео вы скачали программу (ехе, pif, com, cmd, bat, scr и т. д.), а самораспаковывающийся архив не воспринимается как архив такими программами, как PowerArchiver и WinRAR (всегда открывайте такие архивы через архиваторы, не давайте им распаковываться самим).

Помните, что проверять на наличие вирусов можно не только файлы, но даже находящиеся в интернете веб-странички — в этом вам помогут встроенные функции браузеров (SmartScreen в IE, плагин LinkExtend для Firefox) и такие сервисы, как:

|

В результате этого вы всегда, даже при загрузке ОС, пятью нажатиями Shift сможете вызывать командную строку, а из нее уже любую другую программу — хоть редактор реестра, хоть MSCONFIG. Кстати, в окне входа в систему запущенный таким образом cmd.exe будет иметь права SYSTEM. Только помните, что тем самым вы создадите в системе нехилый черный ход, многим хорошо известный при этом.

И, наконец, никогда не следует слать SMS злоумышленнику, создавшему вирус. Помните, что деньги вы потеряете почти наверняка, а код разблокировки можете и не получить. Проще получить код у оператора компании, отвечающей за работу данного короткого номера. Всегда после заражения вирусами меняйте свои пароли и явки — не исключено, что кроме блокировки системы троянец выполняет и какие-то другие вредоносные функции.

Вор должен сидеть в тюрьме!

Помните, что вы всегда можете обратиться к поставщику, обслуживающему короткий номер, требуя выдать код деактивации. В частности, помимо своего сотового оператора, вам пригодятся такие контакты:

А1: Первый альтернативный контент-провайдер (alt1.ru, a1agregator.ru)

Звоните, ругайтесь, грозите подать заявление в прокуратуру, требуйте наказать злоумышленника, заодно сообщите данные блокера и получите разблокировочный код.

А если вы действительно подадите заявление в милицию, общественность поставит вам памятник!

Читайте также: