Elite keylogger это не вирус

Доброго времени суток, всем тем, кто зашел к нам на "огонек". Сегодня речь пойдет о том, что есть keylogger и как оно вообще работает.

Разобраться, что это такое, для чего они не нужны (чем опасны), какие бывают и как с ними бороться, - вот поистине достойная цель, которую нам и предстоит сегодня осилить.

Что ж, работы непочатый край, засучиваем рукава и вперед.

Читаем.

Вводная

Думаю, те из Вас, кто дружит с английским, уже догадались, что keylogger (в переводе, от сокращения keyboard logger ) означает – клавиатурный регистратор, можно сказать, что это так и есть, однако официальное их название (по науке) – клавиатурные шпионы.

Выглядит это примерно так:

Вы ничего не подключали, например, из дополнительных услуг своего сотового оператора и вообще знать ничего не знаете про эти услуги, однако денежки с Вашего баланса полегоньку списываются и поступают куда следует.

Вообще, большинство пользователей недооценивают keylogger как класс угроз, а между тем он несет серьезную опасность, т.к. его главное назначение – сохранять и передавать логины с паролями учетных записей пользователей, кошельков и т.д.

Посмотрим на концепцию keylogger 'ов глужбе

Также стоит отметить, что современные клавиатурные шпионы не просто записывают коды вводимых клавиш – они "привязывают" клавиатурный ввод к текущему окну и элементу ввода.

Многие же keylogger ’ы отслеживают список запущенных приложений, умеют делать "снимки" экрана по заданному расписанию или событию, шпионить за содержимым буфера обмена и решать ряд задач, нацеленных на скрытное слежение за пользователем.

Кроме того, ряд современных keylogger ’ов пользуются RootKit- технологиями для маскировки следов своего присутствия в системе.

Примечание:

Стоит сказать, что кейлоггеры довольно древний тип проклятия появились еще во времена MS-DOS – тогда они представляли собой обработчики прерывания клавиатуры размером около 1 кб.

Однако функции клавиатурных шпионов за прошедшее время не изменились, – по-прежнему их первичной задачей является скрытная регистрация клавиатурного ввода с последующей записью собранной информации на диск или передачей по сети.

Другая проблема связана с тем, что кейлоггеров известно превеликое множество (да и написать его не составляет особого труда) — как следствие, сигнатурный поиск против них малоэффективен.

Вариация 1. Стандартная клавиатурная ловушка

Вообще, вариантов реализации клавиатурного шпиона преогромное множество, однако у всех них есть общий принцип работы ,– это внедрение в процесс прохождения сигнала от нажатия клавиши до появления символа на экране.

Самым распространенным вариантом реализации является кейлоггер, устанавливающий клавиатурные ловушки, хуки (с ударом в боксе нет ничего общего :)).

В Windows хуком называется механизм перехвата сообщений системы, использующий особую функцию:

- Для этой функции используют механизм Win32API . Большинство клавиатурных шпионов данного вида используют хук WH_Keyboard ;

- Кроме хука WH_KEYBOARD используют также хук WH_JOURNALRECORD ;

- Отличие между ними заключается в том, что WH_JOURNALRECORD не требуется наличия отдельной динамической библиотеки ( DLL ), что упрощает распространение сей гадости по сети.

Клавиатурные хуки считывают информацию с системной очереди аппаратного ввода, находящейся в системном процессе. Особую популярность данный метод приобрел в связи с тем, что фильтрующая ловушка позволяет перехватить абсолютно все нажатия клавиш, так как хук контролирует все потоки системы.

Также для создания такого шпиона не требуется особых знаний, кроме знания Visual C++ или Delphi и Win32API . Однако использование данного способа вынуждает программиста-хакера создавать отдельную динамическую библиотеку DLL .

Стоит сказать, что методика ловушек достаточно проста и эффективна, но у нее есть ряд недостатков. Первым недостатком можно считать то, что DLL с ловушкой отражается в адресное пространство всех GUI -процессов, что может применяться для обнаружения клавиатурного шпиона.

Вариация 2. Периодический опрос состояния клавиатуры

Примитивный до смешного метод, состоящий в циклическом опросе состояния клавиатуры с большой скоростью. Данный метод не требует внедрения DLL в GUI -процессы, и в результате шпион менее заметен.

Недостатком клавиатурных шпионов такого типа является необходимость периодического опроса состояния клавиатуры с достаточно высокой скоростью, не менее 10-20 опросов в секунду.

Этот метод применяется некоторыми коммерческими продуктами.

Вариация 3. Клавиатурный шпион на базе драйвера

Данный метод наиболее эффективен в сравнении с описанными выше. Возможны как минимум два варианта реализации этого метода – написание и установка в систему своего драйвера клавиатуры вместо штатного или установка драйвера-фильтра. Этот метод (равно как и ловушка) является документированным методом слежения за клавиатурным вводом.

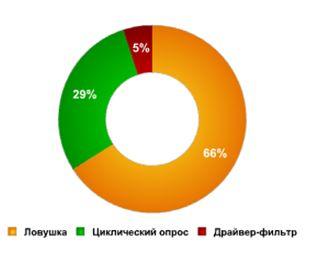

Вообще, чтобы было нагляднее ориентироваться, какие кейлоггеры наиболее популярны, приведу примерный процент их распространенности (см. изображение выше).

Вариация 4. Шпион-руткит

Может реализовываться как в UserMode , так и в режиме ядра ( KernelMode ). В UserMode слежение за клавиатурным вводом может быть построено за счет перехвата обмена процесса csrss.exe драйвером клавиатуры или при помощи слежения за вызовами API -функций типа GetMessage и PeekMessage .

Во многих случаях от руткита-кейлоггера не спасает даже экранная клавиатура, которая часто преподносится как панацея от кейлоггера любого типа.

Аппаратные клавиатурные устройства

В последние годы получили страшное развитие, миниатюрнейшие размеры и чрезвычайную разумность. на вид их иногда сложно заметить, реже, - отличить от флешки, а в случае с банкоматами их вообще можно различать лишь профессионал.

В старом варианте выглядело это как-то так:

Т,е помимо программных средств шпионажа за работой пользователя существуют и аппаратные, которые обладают несомненным достоинством – их нельзя обнаружить программными методами.

Варианты реализации аппаратных кейлоггеров:

- Установка устройства слежения в "разрыв" кабеля клавиатуры;

- Встраивание устройства слежения в клавиатуру;

- Установка USB -устройства, вроде "флешки", карты памяти и тп;

- Визуальное "наблюдение" за клавиатурой/экраном;

- Прочее.

Мило, не так ли? Надо признать, что такая гадость наиболее зловредна, но и подсадить её несколько сложнее, - она требует непосредственного физического доступа к устройству.

Что ж. Теперь двинемся далее.

Способы распространения кейлоггеров

Не стоит ждать от клавиатурных шпионов эксцентричных способов распространения, они в целом такие же, как и у других вредоносных программ.

Можно выделить следующие методы распространения кейлоггеров (без учета случаев покупки и установки их заботливым супругом/ой и использования кейлоггеров службами безопасности организаций):

- При открытии файла, присоединенного к электронному письму;

- При запуске файла из каталога, находящегося в общем доступе в peer-to-peer сети;

- С помощью скрипта на веб-страницах, который использует особенности интернет-браузеров, позволяющие программам запускаться автоматически при заходе пользователя на данные страницы;

- С помощью ранее установленной вредоносной программы, которая умеет скачивать и устанавливать в систему себе подобные аналоги.

Ну и еще несколько. Для аппаратных, думаю, способ распостранения очевиден.

Методики поиска клавиатурных шпионов

- Поиск по сигнатурам.

Данный метод не отличается от типовых методик поиска вирусов. Сигнатурный поиск позволяет однозначно идентифицировать клавиатурные шпионы, при правильном выборе сигнатур вероятность ошибки практически равна нулю. Однако сигнатурный сканер сможет обнаруживать заранее известные и описанные в его базе данных объекты, так что эта база должна быть большой и ее нужно постоянно обновлять; - Эвристические алгоритмы.

Это методики поиска клавиатурного шпиона по его характерным особенностям. Эвристический поиск носит вероятностный характер, и он наиболее эффективен для поиска клавиатурных шпионов самого распространенного типа – основанного на ловушках, однако подобные методики дают много ложных срабатываний. Некоторые исследования показали, что существуют сотни безопасных программ, не являющихся клавиатурными шпионами, но устанавливающих ловушки для слежения за клавиатурным вводом и мышью. Наиболее распространенные примеры – программа Punto Switcher, программное обеспечение от мультимедийных клавиатур и мышей; - Мониторинг API-функций, используемых клавиатурными шпионами.

Данная методика основана на перехвате ряда функций, применяемых клавиатурным шпионом, в частности, функций SetWindowsHookEx , UnhookWindowsHookEx, GetAsyncKeyState, GetKeyboardState . Вызов данных функций каким-либо приложением позволяет вовремя поднять тревогу, однако проблемы многочисленных ложных срабатываний будут аналогичны методу 2 ; - Отслеживание используемых системой драйверов, процессов и сервисов.

Это универсальная методика, применимая не только против клавиатурных шпионов. В простейшем случае можно применять программы типа Kaspersky Inspector , которые отслеживают появление в системе новых файлов.

Чаще всего, - это всё то, что касается методик поиска, теперь пройдемся по способам защиты как от программных, так и от аппаратных кейлоггеров.

Обобщенные способы защиты от keylogger

Большинство антивирусных компаний добавляют известные кейлоггеры в свои базы, и метод защиты от них не отличается от метода защиты от любого другого вредоносного программного обеспечения:

- Устанавливается антивирусный продукт;

- Поддерживается актуальное состояние баз.

Что, впрочем, помогает не всегда, ибо, т.к. большинство антивирусных продуктов относит кейлоггеры к классу потенциально опасного программного обеспечения, то следует удостовериться, что при настройках по умолчанию используемый антивирусный продукт детектирует наличие программ данного класса. Если это не так, то для их детектирования необходимо выставить подобную настройку вручную. Это позволит защититься от большинства широко распространенных кейлоггеров.

Рассмотрим подробнее методы защиты с неизвестными кейлоггерами или кейлоггерами, изготовленными специально для атаки конкретной системы.

Подробнее про методологию безопасности

Так как основной целью использования клавиатурных шпионов является получение конфиденциальной информации (номера банковских карт, паролей и т.п.), то разумными методами защиты от них являются следующие:

- Использование одноразовых паролей/двухфакторная аутентификация;

- Использование систем проактивной защиты;

- Использование виртуальных клавиатур;

- Использование No-script расширений для браузеров.

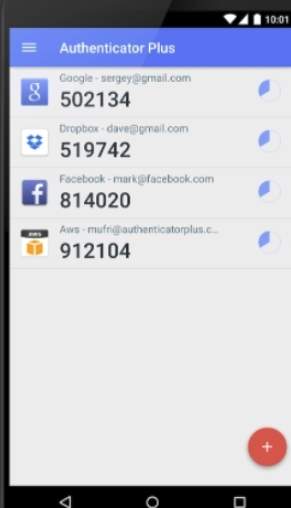

Одноразовый пароль действует только один раз, при этом часто ограничивается и период времени, в течение которого им можно воспользоваться.

Поэтому даже если такой пароль будет перехвачен, злоумышленник уже не сможет воспользоваться им для получения доступа к конфиденциальной информации.

Аппаратная защита

Для получения одноразовых паролей могут использоваться специальные аппаратные устройства:

- В виде "брелка"-токена (например, Blizzard eToken ):

В случае использования устройства генерации пароля в виде "брелка", алгоритм получения доступа к защищенной информационной системе таков:

- Пользователь подключается к интернету и открывает диалоговое окно для ввода персональных данных;

- Далее пользователь нажимает на кнопку ключа для генерации одноразового пароля, после этого пароль на 15 секунд появляется на ЖК -дисплее брелка;

- Пользователь вводит в диалоговом окне свой логин, персональный PIN -код и сгенерированное значение одноразового пароля (обычно PIN -код и ключ вводятся последовательно в одно поле passcode);

- Введённые значения проверяются на стороне сервера, после чего принимается решение о том, имеет ли право их владелец на работу с закрытыми данными.

При использовании устройства в виде калькулятора для генерации пароля пользователь набирает свой PIN -код на клавиатуре устройства и нажимает кнопку.

Наиболее разумное и современное решение

Для получения одноразовых паролей могут также использоваться системы, основанные на отправке SMS с мобильного телефона, но это решение давно и прочно считается безопасниками не самым разумным и безопасным решением, поэтому рекомендуется, при прочих равных, избегать его использования.

Но вообще говоря самым надежным вариантом сейчас являются системы двухфакторной авторизации основанной на генерации временных кодов.

По сути они являются аппаратными, т.к для генерации используется отдельное устройство (телефон, планшет и тп) с установленным на него ПО, вроде Google Authenticator .

Немного про проактивную защиту

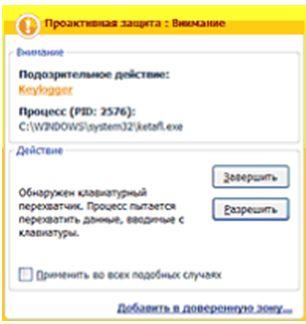

Наиболее "распространенным" решением является использование систем проактивной защиты, которые могут предупредить пользователя об установке или активизации программных кейлоггеров.

Главный недостаток этого способа — необходимость активного участия пользователя для определения дальнейших действий с подозрительным кодом.

- Если пользователь недостаточно технически подготовлен, из-за его некомпетентного решения кейлоггер может быть пропущен;

- Если же участие пользователя в принятии решения системой проактивной защиты минимизировать, то keylogger может быть пропущен в следствии недостаточно жесткой политики безопасности системы.

Вот такая палка о двух концах. И чуть чуть выделим еще кое-что.

Виртуальная клавиатура как решение

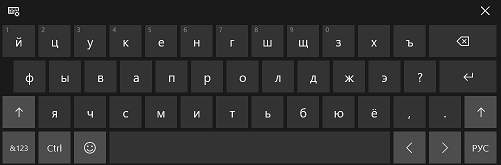

Последний из рассматриваемых способов защиты как от программных, так и от аппаратных кейлоггеров — использование виртуальной клавиатуры.

В целом, экранная клавиатура плохо применима для обмана кейлоггеров, так как она создавалась не как средство защиты, а как средство помощи людям с ограниченными возможностями, и передача данных после ввода с помощью данной клавиатуры может быть очень легко перехвачена вредоносной программой.

Экранная клавиатура может быть использована для того, чтобы обойти keylogger , однако, она должна быть разработана специальным образом, исключающим перехват вводимых данных на любой стадии их ввода и передачи (как правило, применяется алгоритм смены позиции кнопок и цифр, а так же шифрование конечного результата).

Впрочем.. Идем далее.

Программы для поиска и удаления кейлоггеров

Ну, а так как мы очень вежливые (а местами, прямо-таки чересчур), то приступаем к рассмотрению программ, которые помогут нам в непростом деле борьбы с этой нечистой силой :)

Собственно, вот весь арсенал, который может нам оказаться полезным:

- Почти любой антивирусный продукт.

Большая часть антивирусов, в той или иной мере, может находить клавиатурные шпионы, но полагаться только на них нет смысла, ибо, как уже говорилось выше, это таки не совсем вирус. - Утилиты, реализующие механизмы сигнатурного и эвристического поиска.

Примером может служить утилита AVZ, сочетающая сигнатурный сканер и систему обнаружения клавиатурных шпионов на базе ловушек; - Специализированные утилиты и программы, предназначенные для обнаружения клавиатурных шпионов и блокирования их работы.

Подобные программы наиболее эффективны для обнаружения и блокирования кейлоггеров поскольку, как правило, могут блокировать практически все их разновидности.

Из бесплатных условно-специализированных решений стоит присмотреться к:

Есть конечно еще, но этого набора должна хватить. В крайнем случае, как уже говорилось, пригодится любой разумный антивирус, благо бесплатный 30 -ти дневный период сейчасть практически у всех. Можно еще конечно установить какой-нибудь такой Avast.. В общем, дело техники.

Давайте полегоньку закругляться.

Маленькие такие итоги

Теперь давайте еще раз подытожим все, что было сказано. Итак, по пунктам:

- Несмотря на то, что производители кейлоггеров позиционируют их как легальное ПО, большинство кейлоггеров может быть использовано для кражи персональной информации пользователей и осуществления экономического и политического шпионажа (правда, последнее уже из области фантастики :));

- В настоящее время кейлоггеры, наряду с фишингом и методами социальной инженерии, являются одним из главных методов электронного мошенничества;

- Компании, работающие в сфере компьютерной безопасности, фиксируют стремительный рост числа вредоносных программ, имеющих функциональность кейлоггера;

- Отмечается тенденция добавления в программные кейлоггеры rootkit -технологий, назначение которых – скрыть файлы кейлоггера так, чтобы они не были видны ни пользователю, ни антивирусному сканеру;

- Обнаружить факт шпионажа с помощью кейлоггеров можно только с использованием специализированных средств защиты;

- Для защиты от кейлоггеров следует использовать многоуровневую защиту от защиты браузера до антивирусов, виртуальной клавиатуры и пр.

Вот как-то так. Теперь к послесловию.

Послесловие

Что хочется сказать в заключение.

Разнообразие различных пакостей и бяк, которые подстерегают современного пользователя просто поражает, поэтому порой сил одного антивируса просто физически (и умственно :)) недостаточно, тогда приходиться расширять арсенал и брать на вооружение специализированные утилиты по борьбе с нежелательным, потенциально-опасным и т.п. софтом, и тут главное, – правильно подобрать этот арсенал, что мы сегодня и постарались сделать (и заодно узнали практически все про такой тип угроз, как кейлоггеры).

Кроме этого, не забывайте время от времени повышать свою грамотность в вопросах безопасности/защиты Вашего железного друга, следите за обновлениями программ и актуальностью антивирусных баз, будьте бдительны и с осторожностью относитесь к подозрительным сайтам, и мы уверены, что ни одна зараза не посягнет на святая-святых, а именно Вашу безопасность.

Необходимое обоснование

Программы шпионы это в первую очередь не кровавое оружие хакеров-анархистов или инструмент контроля тёмных межконтинентальных корпораций, а удобное средство обеспечения личной безопасности, во многих случаях необходимое обычному хаке… тьфу ты, гражданину, особенно в тех условиях, когда к его компьютеру имеют доступ несколько человек. Не благое ли дело установить контроль за домочадцами, особенно детьми, кои в час родительского отсутствия могут растлевать юные умы просмотром неподобающих порталов или воровать деньги с кредитных карт. Да и сотрудники, чересчур активно использующие служебные терминалы в своих личных нуждах, явно нуждаются в надлежащем надзоре со стороны людей дисциплинированных и законопослушных, таких как мы с вами.

SC-KeyLog

SC-KeyLog - кейлоггер, способный вести журнал нажатых клавиш, при этом тщательно шифруя нажитое добро. Не стоит также упускать из виду возможность удаленного просмотра log-файла. SC-KeyLog, как и любая программа такого рода, позволяет фиксировать тексты любых типов электронной почты, сообщений интернет-пейджеров msn, icq, aim и других, изменения в текстовых файлах, информацию, вводимую на веб-страницах, кликов мышей, названий открытых окон, времени запуска/завершения программ, времени входа/выхода пользователя, избранного IE, набранных паролей пользователей (не для NT 4.0 и выше) и многое другое. Правильно настроить прогу поможет Wizard, который сразу будет маячить перед глазами после установки кейлоггера на жесткий диск. Да, ты всё правильно понял, SC рекомендуется использовать именно на своём компьютере, а не следить за удалённым объектом.

Юзабилити: при скачивании программы тут же заматерился Касперский 6.0? так что о скрытности речь и не идёт. После установки и запуска, попадаем прямиком в контрольную панель, где можно задать пароль или подчистить лог файл. Закрываем панель и видим перед собой два окошко – слева настраиваем то, что записываем, прямо по центру умильно любуемся результатами работы. Вот собственно, и вся программа.

Оценка: я бы такое даже своим детям не поставил.

Ardamax Keylogger

Статус: условно бесплатно, $34.95.

Вес стандартен для программ такого класса – 392 кб. это средний, легкий в использовании кейлоггер. Программа отслеживает и сохраняет все нажатия клавиш клавиатуры с указанием времени, названия программы (в которой вводились данные) и заголовка окна. Имеет полностью "невидимый" режим работы - скрытая автозагрузка, невидимость файлов, невидимость в Диспетчере задач и др. Есть управление горячими клавишами. При необходимости логи могут периодически отправляться на указанный e-mail и/или FTP.

Юзабилити: Касперский крепко спит. Интерфейс проги нам уже знаком – всё то же самое, разве что в более удачном, на мой взгляд, графическом исполнении. В целом программа тянет на троечку и явно не стоит требуемых денег.

Actual Spy

Статус: платная 600 р. У демоверсии длительность мониторинга ограничена 40 минутами.

Помимо возможностей стандартного кейлоггера, Actual Spy может похвастаться весьма солидным набором дополнительных примочек. Самая вкусная из которых, на мой взгляд, снятие скриншотов экрана в заданный промежуток времени, что позволяет решить проблему обнаружения графического пароля, описанного в статье "Новые системы паролей", обнаружить графические ограничители доступа к интернет услугам, которыми воспользовался объект и прочее. Помимо того кейлоггер обладает следующими функциями: записывает время запуска/закрытия программ, следит за содержимым буфера обмена, различает регистр нажатых клавиш, приглядывает за принтерами (когда и какой файл был послан на печать), осуществляет мониторинг файловой системы, отслеживает соединения с интернет, перехватывает посещённые сайты, отслеживает включение/выключение компьютера. Лог файлы шифруются, отчёт формируется в удобном текстовом и html-формате, существует отсылка отчёт на указанный e-mail, по ftp или по локальной сети. Само собой на логи можно установить собственный пароль.

Для удобства, ограничения на размер текстовых логов и размер скриншотов устанавливаются отдельно, так как объём скриншотов как правило занимает намного больше дискового пространства, чем текстовый файл. Устанавливается и ограничение при запоминании содержимого буфера обмена. Если в буфер обмена будут копироваться очень большие объёмы информации, то запоминаться будет только та часть, которую вы указали.

Вывод: прекрасное решение для домашнего шпионажа во благо мира во всём мире. Конечно, могут найтись энтузиасты, способные приспособить Actual Spy для подрывной диверсионной деятельности, но это так же бессмысленно, как вооружать солдат топорами и бензопилами. Для войны нужны совсем другие средства.

EliteKeylogger

Статус: $69, но в рунете лежит лекарство для более ранней версии.

Не знаю на сколько там элитный, но со стандартными функциями, по заявке, вполне справляется, в его цепкие лапки попадают: мессенджеры, сообщения электронной почты, посещённые сайты, все нажатия клавиш, время запуска/выключения программ, все пароли, включая пароль учётной записи Windows, так же записываются имена пользователей и время, проведённое ими за компьютером. и т.д. Включая отслеживание отправленных на самораспечатку документов.

Программа понимает и показывает нажатия не только стандартных клавиш, букв или цифр, а также и служебные клавиши, CTRL, SHIFT, ALT и другие к служебным также относятся и клавиши F1…F12 и многие другие. EliteKeylogger очень подробно и хорошо работает браузерами. Он следит за URL-ами, который вводит пользователь в браузере, отслеживает на каких страницах были произведены заполнение форм и полей, то есть запоминает заголовки страниц, а также следит и за нажатыми ссылками в браузерах. Отслеживая какие страницы открываются в браузере вы сможете понять и характер человека (а если он к примеру по порно сайтам лазит, или по игровым, а некоторые, например, рефераты ищут).

Программ автоматически может удалять устаревшие файлы, когда журнал записи превысил какую-то отметку. Возможно сконфигурировать всё на свой лад и свои требования, а также например указать, что очищать можно лишь только тогда, когда сформирован отчёт и отправлен по почте. Или когда, например, превысил какой-то размер, или раз в неделю или в месяц. Отчёты отправляются по электронной почте, сохраняются в сетевом окружении или скидываются через ftp (проверено, работает, если, конечно же, предварительно покопаться в настройках фаервола).

Заключая, можно заключить: однозначно иметь! Мой выбор.

The Rat!

Статус: платная, есть ознакомительная версия. Чтобы приобрести программу следует связаться с автором: therat@list.ru.

The Rat!, как заявлено, программа не для кульных хакеров. Любой уважающий себя хакер может написать что-либо подобное. Прога написана на ассемблере и занимает соответственно 13 кб (ветераны программистского фронта прослезились). Не смотря на размер (уж простите, не вирусописатель я 🙂 прога позволяет следить за нажатием клавиш в парольных окнах и консоли, отслеживает буфера обмена и ещё много чего из стандартных функций. Заявлена полная невидимость для антивирусов и программ, отлавливающих SpyWare и AdWare.

The Rat! снабжен скрепителем файлов (FileConnector), результат работы которого практически исключает детектирование в нем исходных файлов, по сигнатурам, а также текстовым редактором (StringExtractor) для удобной работы с файлом дампа, который решает проблему перекодировки в кириллицу, уборки мусора, сохраняет дамп в удобочитаемый html - файл.

Фактически запуская какую-либо версию The Rat! мы видим программу настройщик-конфигуратор (The Rat! Control Center). Результат работы настройщика - исполняемый (*.exe) файл. Данный файл и является полнофункциональным и самодостаточным клавиатурным шпионом. Его запуск приводит к установке The Rat! в системе. Впоследствии, после перезагрузки системы, программа будет продолжать свою работу. Деинсталлировать The Rat! возможно используя возможности настройщика-конфигуратора либо горячие клавиши.

Юзабилити: к полной версией Касперский отнёсся совершенно равнодушно, а вот демо заметил сразу. Дизайн… ну хакерам понравится. Безумное сочетание чёрного, красного и белого. Куча маленьких кнопочек, потыкав в которые вы найдёте Настройки (все разом в одном окне) или Лог файл. Хотя нормальный просмотр Лога отсутствует в принципе.

Воруем пароли или лучшие программы для слежения за компьютером соседа

Кто из нас не хотел почувствовать себя хоть раз кул-хакером и сломать хотя бы что-нибудь? :) Если даже и нет, то уж о том, как было бы здорово заполучить пароль от почты / соц. сети друга, жены / мужа, соседа по комнате думал хотя бы однажды каждый. :) Да и надо же с чего-то начинать, в конце-то концов! Существенная часть атак (взломов) включает в себя заражение компьютера жертвы так называемыми кейлоггерами (spyware).

Итак, в сегодняшней статье поговорим о том, какие есть бесплатные программы для слежения за компьютерами на базе windows, где можно скачать их полные версии, как заразить ими компьютер жертвы и в чём особенности их использования.

Но вначале небольшое введение.

О том, что это такое, думаю, Вы догадались и сами. Как правило, они представляют собой некую программу, которая скрыто (хотя это не всегда так) устанавливается на компьютер жертвы, после чего фиксирует абсолютно все нажатия на клавиатуре на данным узле. При этом помимо самих по себе нажатия обычно фиксируется: дата-время нажатия (действия) и программа, в которой эти действия были выполнены (браузер, в том числе адрес сайта (ура, сразу видим, от чего пароли!); локальное приложение; системные службы (в т.ч. пароли входа в windows) и т.д.).

Отсюда сразу видна одна из проблем: я заполучио на пару минут доступ к компьютеру своей соседки и хочу заполучить её пароль от ВК! Установил чудо-программку и вернул комп. Как же мне потом смотреть пароли? Снова искать способ забрать у неё комп? Есть приятная новость: как правило, нет. Большинство кейлоггеров способно не только хранить всю накопленную базу действий локально, но ещё и пересылать её удалённо. Вариантов отправки логов существует масса:

- Фикситрованный e-mail (может быть несколько) - самый удобный вариант;

- FTP-сервер (у кого он есть);

- SMB-сервер (экзотика, да и не очень удобно).

- Фиксированная флешка (вставляешь её в USB-порт компьютера жертвы, и все логи копируются туда автоматически в невидимом режиме!).

Зачем же всё это нужно? Думаю, ответ очевиден. Помимо банальной кражи паролей, некоторые кейлоггеры умеют ещё ряд приятный вещей:

- Логирование переписки в заданных соц. сетях или мессенджерах (напр, Skype).

- Съёмка скриншотов экрана.

- Просмотр / съемка данных с веб-камеры (что может быть очень интересно).

А это вопрос непростой. Надо понимать, что просто найти удобный функциональный хороший кейлоггер мало.

Итак, что же нужно для успешной работы программы-шпиона :

- Администраторский доступ к удалённому компьютеру.

При чём это совсем не обязательно именно физический доступ. Вы вполне можете зайти туда через RDP (службу Удалённого рабочего стола); TeamViewer; AmmyAdmin и т.д.

Как правило, с этим пунктом связаны самые большие сложности. Однако же я недавно писал статью о том, как получить права администратора в Windows. - Анонимный e-mail / ftp (по которому Вас не вычислят).

Конечно, если Вы ломаете соседу тётю Шуру, этот пункт можно смело опустить. Как и в случае, если у Вас компьютер жертвы всегда под рукой (аля, узнать пароли брата / сестры). - Отсутствие рабочих антивирусов / внутренних систем защиты Windows.

Большинство публичных кейлоггеров (о которых и пойдёт речь ниже) известны подавляющему большинству антивирусного ПО (хотя есть такие вирусы-логгеры, которые встраиваются в ядро ОС или системный драйвер, и антивирусы уже не могут их ни обнаружить, ни уничтожить, если даже обнаружили). В силу вышесказанного, антивирусное ПО, если таковое имеется, придётся безжалотсно уничтожить. Кроме антивирусов, опасность для нашей программы-шпиона представляют также системы типа Защитник Windows (таковые впервые появились в Windows 7 и далее). Они отлавливают подозрительную активность работающего на компьютере ПО. О том, как же от них избавиться можно без труда найти в гугле.

Вот, пожалуй, и все необходимые и достаточные условия Вашего успеха на поприще кражи чужих паролей / переписок / фото или на что там ещё Вам заблагорассудится посягнуть.

Чуть было не забыл главное! Будучи на рабочем месте, да и дома тоже, не забывайте обезопасить себя самого! Не используйтесь рабочий интернет-канал для поиска и скачивания вредоносного ПО и запросов типа: "как получить права доменного админа в корпоративной сети"! :) Вот моя статья о том, как остаться анонимным в Интернете.

Итак, начнём обзор основных кейлоггеров, которые мне довелось использовать в своей повседневной практике со ссылками на бесплатное скачивание их полных версий (т.е. все версии последние на текущий момент (для которых реально найти лекарство) и с уже рабочими и испытанными кряками).

0. The Rat!

- Скрытность: 10

- Удобство / юзабилити: 9

- Функциональность: 8

Это просто бомба, а не кейлоггер! В рабочем состоянии занимает 15-20 КБ. Чего удивляться: он целиком написан на ассемблере (ветераны-программисты прослезились) и написан по большей части энтузиастами-хакерами, за счёт чего уровень его скрытности просто поражает воображение: работает он на уровне ядра ОС!

Кроме того, в комлект поставки входит FileConnector - мини-программа, позволяющая склеить данный кейлоггер с абсолютно любой прогой. В результате Вы получаете новый exe-шник практически того же размера, и работающий при запуске ровно так, как та програ, с которой Вы его склеили! Но после первого запуска Ваш кейлоггер будет автоматически установлен в невидимом режиме с заранее заданными Вами параметрами отсылки логов. Удобно, не правда ли?

Прекрасная возможность для социальной инженерии (приносите другу на флешке файл-игру / презентацию, да можно даже просто документ ворд (о том, как создать exe-ик, запускающий конкретный word/excel-файл расскажу в одной из следующий своих статей), запускаете, всё хорошо и прекрасно, однако же друг невидимо уже заражён!). Либо же просто шлёте этот файлик другу по почте (лучше ссылку на его скачивание, т.к. современные почтовые сервера запрещают отправку exe-файлов). Конечно, риск от антивирусов при установке всё же имеет место быть (зато его не будет после установки).

Кстати, при помощи некоторых других приёмов можно склеить любой дистрибутив скрытой установки (таковые есть в The Rat! и в Elite keylogger) не только с exe-файлами (которые у мало мальски продвинутых пользователей всё же вызывают подозрения), но и с обычными word / excel и даже pdf-файлами! Уж на простую pdf-ку никто никогда ничего не подумает, но не тут-то было! :) Как это делается - тема целой отдельной статьи. Особо ретивые могут написать мне вопросы через форму обратной связи. ;)

В общем, The Rat! можно описывать очень долго и много. Куда лучше меня это сделано вот здесь. Там же есть и ссылка на скачивание.

1. Elite keylogger

- Скрытность: 10

- Удобство / юзабилити: 9

- Функциональность: 8

Ссылка на скачивание: здесь

Пожалуй, один из лучших когда-либо созданных кейлоггеров. В число его возможностей, помимо стандартного набора (перехват всех нажатий в контексте приложений / окон / сайтов), входит перехват сообщений мессенджеров, снимки с веб-камеры, а также - что ОЧЕНЬ важно! - перехват паролей службы WinLogon. Иными словами, он перехватывает пароли входа в Windows (включая доменные!). Это стало возможным благодаря его работе на уровне системного драйвера и запуску ещё на этапе загрузки ОС. В силу этой же особенности, данная программка остаётся абсолютно невидимой и для Каспероского, и для всего прочего анти-вредоносного ПО. Признаться, я не встречал ни одного кейлоггера, способного на такое.

Однако же не стоит обольщаться слишком уж сильно. Сам инсталлер распознаётся антивирусами очень легко и для его установки потребуются и админовские права и отключение всех антивирусных служб и сервисов. После установки всё будет работать идеально в любом случае.

Кроме того, описанная особенность (работа на уровне ядра ОС) вносит требования по версия ОС, на которых кейлоггеров будет работать. Версия 5-5.3 (ссылки на которую приведены чуть ниже) поддерживает всё до Windows 7, включительно. Win 8 / 10, а также windows семейства server (2003 / 2008 / 2012) уже не поддерживаются. Есть версия 6, прекрасно функционирующая в т.ч. на win 8 и 10, однако найти крякнутую версию на текущий момент не представляется возможным. Вероятно, в будущем она появится. А пока же скачать Elite keylogger 5.3 можно по ссылке выше.

Нет режима сетевой работы, посему для использования работодателями (для слежения за компьютерами своих сотрудников) или целой группы лиц не подойдёт.

Важным моментом является возможность создания установочного дистрибутива с предзаданными настройками (к примеру, с заданным адресом почты, куда нужно будет слать логи). При этом на выходе Вы получаете дистрибутив, которые при запуске не выдаёт абсолютно никаких предупреждений или окон, а после установки может даже уничтожить себя сам (если отметить соответствующую опцию).

Несколько скринов 5-ой версии (дабы показать, на сколько всё красиво и удобно):

2. All-in-one keylogger.

- Скрытность: 3

- Удобство / юзабилити: 9

- Функциональность: 8

Также весьма и весьма удобная штуковина. Функционал вполне себе на уровне Elite keylogger-а. Вот со скрытностью дела по-хуже. Winlogon-пароли уже не перехыватываются, драйвером он не является, в ядро не встраивается. Однако же устанавливается в системные и скрытые AppData-директории, до которых не так легко добраться посторонним пользователям (не тем, от имени которых он установлен). Тем не менее антивирусы рано или поздно с успехом это делают, что делает эту вещь не особенно-то надёжной и безопасной при использовании, к примеру, у вас на работе для слежки за собственным начальством. ;) Склеить с чем-нибудь или же закриптовать код для сокрытия от антивирусов не получится.

Работает на любых версиях ОС Win (что приятно и практично).

Что же касается остального, всё прекрасно: логирует всё (кроме паролей на вход в Windows), пересылает куда угодно (включая e-mail, ftp, фиксированную флешку). По удобство также всё прекрасно.

3. Spytech SpyAgent.

- Скрытность: 4

- Удобство / юзабилити: 8

- Функциональность: 10

Также неплохой кейлоггер, хотя и с сомнительной скрытностью. Поддерживаемые версии ОС также все возможные. Функционал схож с предыдущими вариантами. Есть интересная функция самоуничтожения после заданного периода времени (либо по достижении заранее заданной даты).

Кроме того, возможна запись видео с веб-камеры и звука из микрофона, что также может быть очень востребовано и чего нет у предыдущих двух представителей.

Есть сетевой режим работы, что удобно для слежения за целой сетью компьютеров. Он же, кстати, есть у StaffCop (в обзор не включён по причине бесполезности для одного пользователя - физ. лица). Пожалуй, эта программа идеально подойдёт работодателям для слежки за своими сотрудниками (хотя лидер в этом поприще безоговорочно StaffCop и LanAgent - если Вы - юр. лицо, обязательно посмотрите в их сторону). Либо же для слежения за Вашим потомством, любящим посидеть за просмотром "сайтов для взрослых". Т.е. там, где нужна более не скрытость, а удобство (в т.ч. куча красивых журналов-отчётов и т.д.) и функционал блокировки заданных сайтов / программ (в SpyAgent он также имеется).

4. Spyrix Personal monitor.

- Скрытность: 4

- Удобство / юзабилити: 6

- Функциональность: 10

5. Spyrix Personal monitor.

- Скрытность: 3

- Удобство / юзабилити: 6

- Функциональность: 8

Подробно описывать не буду, т.к. данный экземпляр не имеет ничего из того, чего бы не было у одного из предыдущих шпионов, однако же кому-то данный кейлоггер может прийтись по душе (как минимум, своим интерфейсом).

Вопрос использования кейлоггера в большей мере этический, чем технический, и он сильно зависит от Ваших целей.

Если Вы - работодатель, желающий контролировать своих сотрудников, смело ставьте StaffCop, собирайте со всех сотрудников письменные разрешения на таковые действа (иначе за такие дела Вас могут неслабо привлечь) и дело в шляпе. Хотя я лично знаю и более эффективные способы повышения работоспособности своих сотрудников.

Если же Вы - начинающий IT-специалист, желающий просто испытать, каково оно - кого-то поломать - и как вообще это дело работает, то вооружайтесь методами социальной инженерии и проводите испытания на своих друзьях, используя любой из приведённых примеров. Однако же помните: выявление такой активности жертвами отнюдь не способствует дружбе и долголетию. ;) И уж точно не стоит проверять это на своей работе. Попомните мои слова: у меня в этом есть опыт. ;)

Если же Ваша цель - прошпионить за подругой, мужем, соседом, а может, и вовсе делаете это регулярно и за деньги, хорошо подумайте, стоит ли. Ведь рано или поздно могут привлечь. Да и не стоит оно того: "рыться в чужом грязном белье - удовольствие не из приятных". Если всё же надо (а может, Вы работаете в сфере расследования компьютерных преступлений и такие задачи входят в Ваши профессиональные обязанности), то варианта только два: The Rat! и Elite Keylogger. В режиме скрытых установочных дистрибутивов, склеенных с word / excel / pdf. И лучше, по возможности, закриптованных свежим криптором. Только в этом случае можно гарантировать более менее безопасную деятельность и реальных успех.

Но в любом случае стоит помнить, что грамотное применение кейлоггеров - это лишь одно маленькое звено в достижении цели (в т.ч. даже простой атаки). Не всегда есть админовские права, не всегда есть физический доступ и не все юзеры будут открывать, читать и уж тем более качать Ваши вложения / ссылки (привет соц. инженерии), не всегда будет отключён антивирус / Ваш кейлоггер / криптор не всегда будет ему неизвестен. Все эти и многие из несказанных проблем решаемы, но их решение - тема целой серии отдельных статей.

Словом, Вы только начали погружаться в сложный, опасный, но безумно интересный мир информационной безопасности. :)

Читайте также: