Что такое вирус в информационных технологиях

Что такое компьютерный вирус? Попробуем дать объяснение этому объекту на примере клерка, работающего в офисе исключительно с документами. Идея такого объяснения принадлежит известному российскому компьютерному вирусологу Д.Н. Лозинскому.

Представим себе аккуратного клерка, который приходит на работу и каждый день обнаруживает у себя на столе стопку листов бумаги со списком заданий, которые он должен выполнить за рабочий день. Клерк берет верхний лист, читает указания начальства, пунктуально их выполняет, выбрасывает отработанный лист в мусорное ведро и переходит к следующему листу. Предположим, что некий злоумышленник тайком прокрадывается в контору и подкладывает в стопку бумаг лист, на котором написано следующее: Переписать этот лист два раза и положить копии в стопку заданий соседей.

Что сделает клерк? Дважды перепишет лист, положит его соседям на стол, уничтожит оригинал и перейдет к выполнению второго листа из стопки, т.е. продолжит выполнять свою настоящую работу. Что сделают соседи, являясь такими же аккуратными клерками, обнаружив новое задание? То же, что и первый: перепишут его по два раза и раздадут другим клеркам. Таким образом, в конторе бродят уже четыре копии первоначального документа, которые и дальше будут копироваться и раздаваться на другие столы.

Примерно так же работает и компьютерный вирус, только стопками бумаг-указаний являются программы, а роль добросовестного клерка выполняет компьютер. Так же, как и клерк, компьютер аккуратно выполняет все команды программы (листы заданий), начиная с первой. Если же первая команда звучит как скопируй меня в две другие программы, то компьютер так и сделает, и команда-вирус попадает в две другие программы. Когда компьютер перейдет к выполнению других зараженных программ, вирус тем же способом будет расходиться все дальше и дальше по всей файловой структуре компьютера.

Термин вирус в применении к компьютерам был придуман Фредом Когеном из Университета Южной Калифорнии (США). Слово вирус латинского происхождения и означает яд. Совершенно точных определений компьютерных вирусов не существует, однако можно эти объекты определить следующим образом.

Компьютерный вирус — это программа, обычно скрывающаяся внутри других программ, способная сама себя воспроизводить (размножаться) и приписывать себя к другим программам (заражать их) без ведома и согласия пользователя, а также выполняющая ряд нежелательных действий на компьютере (проявление болезни).

Обычно вирусная программа создается специально для того, чтобы нарушать работу компьютеров или создать затруднения пользователю. Появление программ-вирусов обусловлено массовостью компьютеров, а также распространенностью стандартных операционных систем для них.

Зараженные программы или дискеты с зараженными файлами сами становятся носителями вируса и заражают другие объекты. Помимо заражения вирусы могут выполнять некоторые побочные действия, как безвредные (например, высвечивание на экране некоторого сообщения или воспроизведение какой-либо мелодии), так и злостные (уничтожение информации на носителях, замедление выполнения программ и т.д.). Как правило, причиной заражения является использование на компьютере случайно полученных программ (очень часто игровых), которые могут быть инфицированы вирусом. В начальной стадии заражения действие вируса может быть практически незаметно для пользователя. Однако через некоторое время одни программы перестают работать, другие — начинают работать неправильно, скорость выполнения программ уменьшается, на экран выводятся посторонние сообщения и т.п. К этому времени, как правило, многие используемые программы оказываются зараженными, а возможно, и испорченными. Велика вероятность того, что в процессе работы через локальную сеть (при ее наличии) или с помощью дискет вирус распространится на другие компьютеры. Такой спонтанный процесс распространения вирусов называют эпидемией.

При заражении компьютера вирусом важно его обнаружить. Для этого следует знать основные признаки их проявления, к которым можно отнести следующие:

§ участившиеся перезагрузки или зависание компьютера;

§ замедленная загрузка и выполнение программ;

§ мигание лампочки дисковода, когда не должны происходить операции записи-чтения;

§ изменение размеров выполняемых программ;

§ уменьшение объема основной доступной памяти.

Следует отметить, что вышеперечисленные явления не обязательно вызываются присутствием вируса, они могут быть следствием других причин. Именно поэтому всегда затруднена правильная диагностика состояния компьютера.

Механизм заражения компьютерных программ вирусами схематично изображен на рис. 6.1.

Рис. 6.1. Механизм заражения компьютерным вирусом

При выполнении после считывания программа попадает в оперативную память. Если перед этим выполнялась зараженная вирусом программа, вирус также оказывается в оперативной памяти. При выполнении программы вирус в соответствии с его алгоритмом проверяет, заражена ли выполняемая программа данным вирусом. Если не заражена, то вирус дописывается к программе, прикрепляясь к файлу. После этого программа записывается на диск, уже имея в своем составе вирусное тело, готовое при необходимости задержаться в оперативной памяти для самораспространения аналогичным образом.

В настоящее время насчитывается огромное количество компьютерных вирусов, однако значительное их число является на самом деле лишь разновидностью других.

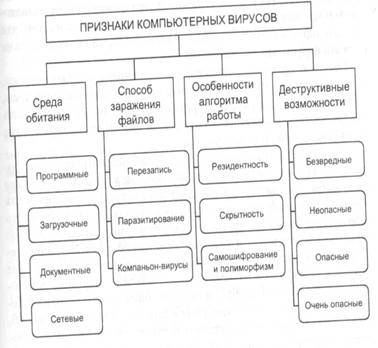

Компьютерные вирусы можно классифицировать по различным признакам (рис. 6.2).

Рис. 6.2.Классификация компьютерных вирусов

Компьютерным вирусомназывается программа, предназначенная для выполнения разрушительных действий. Она может размножаться, внедряясь в другие программы во…

Борьба с компьютерными вирусами осуществляется с помощью антивирусных программ, которые в настоящее время должны обладать весьма значительным запасом…

В зависимости от среды обитания вирусы можно разделить на:

Сетевые вирусы распространяются по различным компьютерным сетям.

Файловые вирусы внедряются главным образом в исполняемые модули, т.е. в файлы, имеющие расширения COM и EXE. Файловые вирусы могут внедряться и в другие типы файлов, но, как правило, записанные в таких файлах, они никогда не получают управление и, следовательно, теряют способность к размножению.

Загрузочные вирусы внедряются в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий программу загрузки системного диска (Master Boot Re-cord).

Файлово-загрузочные вирусы заражают как файлы, так и загрузочные сектора дисков.

По способу заражения вирусы делятся на:

Резидентный вирус при заражении (инфицировании) компьютера оставляет в оперативной памяти свою резидентную часть, которая потом перехватывает обращение операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т.п.) и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения или перезагрузки компьютера.

Нерезидентные вирусы не заражают память компьютера и являются активными ограниченное время.

По особенностям алгоритма:

Рассмотрим схему функционирования очень простого загрузочного вируса, заражающего дискеты.

Что происходит, когда вы включаете компьютер? Первым делом управление передается программе начальной загрузки, которая хранится в постоянно запоминающем устройстве (ПЗУ) т.е. ПНЗ ПЗУ.

Эта программа тестирует оборудование и при успешном завершении проверок пытается найти дискету в дисководе А:

Таким образом, нормальная схема начальной загрузки следующая:

ПНЗ (ПЗУ) - ПНЗ (диск) - СИСТЕМА

Теперь рассмотрим вирус. В загрузочных вирусах выделяют две части: голову и т. н. хвост. Хвост может быть пустым.

Пусть у вас имеются чистая дискета и зараженный компьютер, под которым мы понимаем компьютер с активным резидентным вирусом. Как только этот вирус обнаружит, что в дисководе появилась подходящая жертва - в нашем случае не защищенная от записи и еще не зараженная дискета, он приступает к заражению. Заражая дискету, вирус производит следующие действия:

выделяет некоторую область диска и помечает ее как недоступную операционной системе, это можно сделать по-разному, в простейшем и традиционном случае занятые вирусом секторы помечаются как сбойные (bad)

копирует в выделенную область диска свой хвост и оригинальный (здоровый) загрузочный сектор

замещает программу начальной загрузки в загрузочном секторе (настоящем) своей головой

организует цепочку передачи управления согласно схеме.

Таким образом, голова вируса теперь первой получает управление, вирус устанавливается в память и передает управление оригинальному загрузочному сектору. В цепочке

ПНЗ (ПЗУ) - ПНЗ (диск) - СИСТЕМА

появляется новое звено:

ПНЗ (ПЗУ) - ВИРУС - ПНЗ (диск) - СИСТЕМА

Мы рассмотрели схему функционирования простого бутового вируса, живущего в загрузочных секторах дискет. Как правило, вирусы способны заражать не только загрузочные секторы дискет, но и загрузочные секторы винчестеров.

В отличие от загрузочных вирусов, которые практически всегда резидентны, файловые вирусы совсем не обязательно резидентны. Рассмотрим схему функционирования нерезидентного файлового вируса. Пусть у нас имеется инфицированный исполняемый файл. При запуске такого файла вирус получает управление, производит некоторые действия и передает управление "хозяину"

Какие же действия выполняет вирус? Он ищет новый объект для заражения - подходящий по типу файл, который еще не заражен. Заражая файл, вирус внедряется в его код, чтобы получить управление при запуске этого файла. Кроме своей основной функции - размножения, вирус вполне может сделать что-нибудь замысловатое (сказать, спросить, сыграть) - это уже зависит от фантазии автора вируса. Если файловый вирус резидентный, то он установится в память и получит возможность заражать файлы и проявлять прочие способности не только во время работы зараженного файла. Заражая исполняемый файл, вирус всегда изменяет его код - следовательно, заражение исполняемого файла всегда можно обнаружить.

Полиморфные вирусы - вирусы, модифицирующие свой код в зараженных программах таким образом, что два экземпляра одного и того же вируса могут не совпадать ни в одном бите.

Такие вирусы не только шифруют свой код, используя различные пути шифрования, но и содержат код генерации шифровщика и расшифровщика, что отличает их от обычных шифровальных вирусов, которые также могут шифровать участки своего кода, но имеют при этом постоянный код шифровальщика и расшифровщика.

Полиморфные вирусы - это вирусы с самомодифицирующимися расшифровщиками. Цель такого шифрования: имея зараженный и оригинальный файлы, вы все равно не сможете проанализировать его код с помощью обычного дизассемблирования. Этот код зашифрован и представляет собой бессмысленный набор команд. Расшифровка производится самим вирусом уже непосредственно во время выполнения. При этом возможны варианты: он может расшифровать себя всего сразу, а может выполнить такую расшифровку "по ходу дела", может вновь шифровать уже отработавшие участки. Все это делается ради затруднения анализа кода вируса.

В ходе проверки компьютера антивирусные программы считывают данные - файлы и системные области с жестких дисков и дискет, пользуясь средствами операционной системы и базовой системы ввода/вывода BIOS. Ряд вирусов, после запуска оставляют в оперативной памяти компьютера специальные модули, перехватывающие обращение программ к дисковой подсистеме компьютера. Если такой модуль обнаруживает, что программа пытается прочитать зараженный файл или системную область диска, он на ходу подменяет читаемые данные, как будто вируса на диске нет.

Стелс-вирусы обманывают антивирусные программы и в результате остаются незамеченными. Тем не менее, существует простой способ отключить механизм маскировки стелс-вирусов. Достаточно загрузить компьютер с не зараженной системной дискеты и сразу, не запуская других программ с диска компьютера (которые также могут оказаться зараженными), проверить компьютер антивирусной программой.

При загрузке с системной дискеты вирус не может получить управление и установить в оперативной памяти резидентный модуль, реализующий стелс-механизм. Антивирусная программа сможет прочитать информацию, действительно записанную на диске, и легко обнаружит вирус.

Компьютерный вирус — разновидность компьютерных программ, отличительной особенностью которых является способность к размножению (саморепликация). В дополнение к этому вирусы могут без ведома пользователя выполнять прочие произвольные действия, в том числе наносящие вред пользователю и/или компьютеру. По этой причине вирусы относят к вредоносным программам [4].

Неспециалисты ошибочно относят к компьютерным вирусам и другие виды вредоносных программ — программы-шпионы и даже спам. Известны десятки тысяч компьютерных вирусов, которые распространяются через Интернет по всему миру.

Создание и распространение вредоносных программ (в том числе вирусов) преследуется в России согласно Уголовному Кодексу РФ

Хитрость создателей вирсу проста — файл, который показался картинкой, имел двойное расширение. Например: WilliamShakespeare.jpg.vbs. Именно второе расширение и является истинным типом файла, в то время как первое является просто частью имени. Поскольку расширение vbs Windows знает, он пряит его от глаз пользователей, оставляя на экране лишь имя WilliamShakespeare.jpg.

Последствия от работы вирусов могут быть разными – от полного уничтожения содержимого винчестера до порчи определенных типов файлов. К тому же вирус может разослать собственные копии всем знакомыми, чьи адреса зафиксированы в адресной книге.

Способ справиться с вирусами один – хорошая антивирусная программа. Со свежими, обновляемыми не реже раза в неделю, антивирусными базами. И даже в этом случае подозрительные письма стоит удалять.

А вот список безусловно опасных типов файлов: asx, bas, bat, cmd, com, cpl, crt, exe, inf, ins, js, msc, msi, pif, reg, scf, scr, shs, vbs. Сами по себе эти файлы не опасны. Знаком опасности является только присутствие этих файлов в письме, поскольку каждый из них почти наверняка несет в себе вирусную начинку [2].

Троянская программа (также — троян, троянец, троянский конь) — вредоносная программа, распространяемая людьми. В отличие от вирусов и червей, которые распространяются самопроизвольно.

Троянские программы распространяются людьми — как непосредственно загружаются в компьютерные системы злоумышленниками-инсайдерами, так и побуждают пользователей загружать и/или запускать их на своих системах.

Для достижения последнего, троянские программы помещаются злоумышленниками на открытые или индексируемые ресурсы (файл-серверы и системы файлообмена), носители информации, присылаются с помощью служб обмена сообщениями (например, электронной почтой), попадают на компьютер через бреши безопасности или загружаются самим пользователем с адресов полученных одним из перечисленных способов.

Иногда использование троянов является лишь частью спланированной многоступенчатой атаки на определенные компьютеры, сети или ресурсы.

Троянская программа может имитировать имя и иконку существующей, несуществующей, или просто привлекательной программы, компонента, или файла данных (например картинки), как для запуска пользователем, так и для маскировки в системе своего присутствия. Троянская программа может в той или иной мере имитировать или даже полноценно выполнять задачу, под которую она маскируется (в последнем случае вредоносный код встраивается злоумышленником в существующую программу).

В целом, троянские программы обнаруживаются и удаляются антивирусным и антишпионским ПО точно так же, как и остальные вредоносные программы.

Троянские программы хуже обнаруживаются контекстными методами антивирусов (основанных на поиске известных программ), потому что их распространение лучше контролируется, и экземпляры программ попадают к специалистам антивирусной индустрии с большей задержкой, нежели самопроизвольно распространяемые вредоносные программы. Однако эвристические (поиск алгоритмов) и проактивные (слежение) методы для них столь же эффективны.

Антивирусная программа (антивирус) — любая программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ вообще и восстановления зараженных (модифицированных) такими программами файлов, а также для профилактики — предотвращения заражения (модификации) файлов или операционной системы вредоносным кодом.

Помимо ОС для настольных компьютеров и ноутбуков, также существуют платформы и для мобильных устройств, такие как Windows Mobile, Symbian, iOS, BlackBerry, Android, Windows Phone 7 и др. Пользователи устройств на данных ОС также подвержены риску заражения вредоносным программным обеспечением, поэтому некоторые разработчики антивирусных программ выпускают продукты и для таких устройств.

Говоря о системах Майкрософт, обычно антивирус действует по схеме: — поиск в базе данных антивирусного ПО сигнатур вирусов — если найден инфицированный код в памяти — или оперативной и/или постоянной — запускается процесс карантина и процесс блокируется — зарегистрированная программа обычно удаляет вирус, незарегистрированная просит регистрации, и оставляет систему уязвимой.

Что такое FireWall и как его использовать

Вопросом безопасности данных в распределенных компьютерных системах уделяется очень большое внимание. Разработано множество средств для обеспечения информационной безопасности, предназначенных для использования на различных компьютерах с разными операционными стремами. В качестве одного из направлений можно выделить межсетевые экраны (firewall), призванные контролировать доступ к информации со стороны пользователей внешних сетей[1].

FireWall в переводе с английского означает горящая стена (fire — огонь, wall — стена), также часто можно встретить название фаервол (это обозначение firewall только русскими буквами) или Brandmauer это в переводе с немецкого значит тоже самое (brand — гореть, mauer — стена), наиболее часто употребляется как брандмауэр. В народе очень часто firewall называют просто стена или стенка.

FireWall (также называемый файерволлом или межсетевым экраном) – это программный или аппаратный комплекс для разграничения доступа к локальной или глобальной сети. Общий принцип его работы следующий: FireWall отслеживает все устанавливаемые соединения, после просматривает имеющийся у него список правил (заданных пользователем или администратором) и определяет, следует ли разрешить данное соединение или заблокировать [3].

Файерволлы можно разделить на корпоративные и персональные. Корпоративные файерволлы могут быть как программными, так и аппаратными. Они устанавливаются на шлюз между локальной сетью и Интернетом (или на шлюз между двумя подсетями) и в качестве правил для проверки используется тип протокола, адрес сайта и номер порта. Правила для корпоративного файерволла задаются администратором сети.

Персональный файервол – это программа, которая устанавливается непосредственно на компьютер обычного пользователя. Основное отличие персонального файерволла от корпоративного заключается в том, что в его правилах можно задавать не только протокол, адрес и порт для подключения, но и программы, которым разрешено это подключение устанавливать (или наоборот, принимает входящее).

Таким образом, FireWall не является универсальным решением всех проблем безопасности, как это иногда кажется. Файерволл – это инструмент, который помогает защитить компьютер от атак, но только в том случае, если вы знаете, что вы делаете.

- фильтрация доступа к заведомо незащищенным службам;

- препятствование получению закрытой информации из защищенной подсети, а также внедрению в защищенную подсеть ложных данных с помощью уязвимых служб;

- контроль доступа к узлам сети;

- может регистрировать все попытки доступа как извне, так и из внутренней сети, что позволяет вести учёт использования доступа в Internet отдельными узлами сети;

- регламентирование порядка доступа к сети;

- уведомление о подозрительной деятельности, попытках зондирования или атаки на узлы сети или сам экран;

Вследствие защитных ограничений могут быть заблокированы некоторые необходимые пользователю службы, такие как Telnet, FTP, SMB, NFS, и так далее. Поэтому настройка файрвола требует участия специалиста по сетевой безопасности. В противном случае вред от неправильного конфигурирования может превысить пользу.

Так же следует отметить, что использование файрвола увеличивает время отклика и снижает пропускную способность, поскольку фильтрация происходит не мгновенно.

Проблемы, которые FireWall не решает:

Для решения последних двух проблем используются соответствующие дополнительные средства, в частности, антивирусы. Обычно они подключаются к файрволу и пропускают через себя соответствующую часть сетевого трафика, работая как прозрачный для прочих сетевых узлов прокси, или же получают с файрвола копию всех пересылаемых данных. Однако такой анализ требует значительных аппаратных ресурсов, поэтому обычно проводится на каждом узле сети самостоятельно [4].

На данный момент существует большое количество персональных файерволлов: Augnitum Outpost, ZoneAlarm, Kerio Personal Firewall, Kaspersky Antihacker, Tiny Personal Firewall и многие другие. Почти все они примерно одинаковы по функциональности, и различия заключаются в интерфейсе и удобстве использования.

Разумеется, в данной работе представлена лишь часть проблем. Если бы было больше времени, то по данной теме можно было бы рассмотреть так же и другие вопросы: защита web-серверов, защита на различный уровнях модели OSI, криптография, а так же изучить законодательный уровень. Проведенные исследования показывают, что разработано множество способов защиты информации, однако, несмотря на все это, до сих пор хакеры взламывают различные серверы и компьютерные системы. Это говорит о том, что проблема защиты информации еще не решена и на ее решение будет потрачено множество сил и времени.

Список используемой литературы

1. Клейменов С.А. Информационная безопасность и защита информации. — М.: Академия, 2008.

2. Леонтьев В.П. Новейшая энциклопедия персонального компьютера 2004.- М.:Олма-Пресс, 2004.

1. Источник компьютерных жаргонизмов Для изучения компьютерной терминологии, и в частности компьютерного жаргона, следует определиться с такими понятиями…

Основными мерами защиты от вирусов считаются: резервирование (копирование, ежедневное ведение архивов измененных файлов); профилактика (раздельное…

Первые сообщения о возможности создания компьютерных вирусов относятся к 1984 г., когда сотрудник Лехайского университета Фред Коэн сделал сообщение на эту тему на седьмой национальной конференции США по компьютерной безопасности. Он же является автором первой серьезной работы, посвященной математическим исследованиям жизненного цикла и механизмов размножения компьютерных вирусов. В то же время это выступление не нашло отклика у специалистов по безопасности, которые не придали сообщению большого значения. Однако уже в 1985 г. стали появляться сообщения о реальных фактах проявления компьютерных вирусов.

Промышленная ассоциация по компьютерным вирусам только за 1988 г. зафиксировала почти 90 тысяч вирусных атак на персональные компьютеры США. Количество инцидентов, связанных с вирусами, вероятно, превосходит опубликованные цифры, поскольку большинство фирм умалчивает о вирусных атаках. Причины молчания: такая информация может повредить репутации фирмы и привлечь внимание хакеров.

С 1987 г. были зафиксированы факты появления компьютерных вирусов и в нашей стране. Масштабы реальных проявлений "вирусных эпидемий" в настоящее время оцениваются сотнями тысяч случаев "заражения" ПК. Хотя некоторые из вирусных программ оказываются вполне безвредными, многие из них имеют разрушительный характер. Особенно опасны вирусы для персональных компьютеров, входящих в состав локальных вычислительных сетей.

Способ функционирования большинства вирусов - это такое изменение системных файлов ПК, чтобы вирус начинал свою деятельность при каждой загрузке персонального компьютера. Некоторые вирусы инфицируют файлы загрузки системы, другие специализируются на различных программных файлах. Всякий раз, когда пользователь копирует файлы на машинный носитель информации или посылает инфицированные файлы по сети, переданная копия вируса пытается установить себя на новый диск .

Некоторые вирусы разрабатываются так, чтобы они появлялись, когда происходит некоторое событие вызова: например, пятница 13-е, 26 апреля, другая дата, определенное число перезагрузок зараженного или какого-то конкретного приложения, процент заполнения винчестера и т. д.

После того как вирус выполнит нужные ему действия, он передает управление той программе, в которой он находится, и ее работа некоторое время не отличается от работы незараженной.

Все действия вируса могут выполняться достаточно быстро и без выдачи каких-либо сообщений, поэтому пользователь часто не замечает, что его ПК заражен и не успевает принять соответствующих адекватных мер.

Для анализа действия компьютерных вирусов введено понятие жизненного цикла вируса, который включает четыре основных этапа, представленных на рис. 8.8.

Для реализации каждого из этапов цикла жизни вируса в его структуру включают несколько взаимосвязанных элементов:

- часть вируса, ответственная за внедрение и инкубационный период;

- часть вируса, осуществляющая его копирования и добавление к другим файлам (программам);

- часть вируса, в которой реализуется проверка условия активизации его деятельности;

- часть вируса, содержащая алгоритм деструктивных действий;

- часть вируса, реализующая алгоритм саморазрушения.

Следует отметить, что часто названные части вируса хранятся отдельно друг от друга, что затрудняет борьбу с ними.

Объекты воздействия компьютерных вирусов можно условно разделить на две группы:

- С целью продления своего существования вирусы поражают другие программы, причем не все, а те, которые наиболее часто используются и / или имеют высокий приоритет в информационной технологии (следует отметить, что сами программы, в которых находятся вирусы, с точки зрения реализуемых ими функций, как правило, не портятся).

- Деструктивными целями вирусы воздействуют чаще всего на данные, реже - на программы.

К способам проявления компьютерных вирусов можно отнести:

- замедление работы персонального компьютера, в том числе его зависание и прекращение работы;

- изменение данных в соответствующих файлах;

- невозможность загрузки операционной системы;

- прекращение работы или неправильная работа ранее успешно функционирующей программы пользователя;

- увеличение количества файлов на диске;

- изменение размеров файлов;

- нарушение работоспособности операционной системы, что требует ее периодической перезагрузки;

- периодическое появление на экране монитора неуместных сообщений;

- появление звуковых эффектов;

- уменьшение объема свободной оперативной памяти;

- заметное возрастание времени доступа к винчестеру;

- изменение даты и времени создания файлов;

- разрушение файловой структуры (исчезновение файлов, искажение каталогов);

- загорание сигнальной лампочки дисковода, когда к нему нет обращения пользователя;

- форматирование диска без команды пользователя и т. д.

Следует отметить, что способы проявления необязательно вызываются компьютерными вирусами. Они могут быть следствием некоторых других причин, поэтому вычислительные средства ИТ следует периодически комплексно диагностировать.

В настоящее время существует огромное количество вирусов, которые можно классифицировать по признакам, представленным на рис. 8.9.

По виду среды обитания вирусы классифицируются на следующие виды:

- загрузочные внедряются в загрузочный сектор диска или в сектор, содержащий программу загрузки системного диска;

- файловые внедряются в основном в исполняемые файлы с расширениями .СОМ и .ЕХЕ;

- системные проникают в системные модули и драйверы периферийных устройств, таблицы размещения файлов и таблицы разделов;

- сетевые вирусы обитают в компьютерных сетях;

файлово-загрузочные (многофункциональные) поражают загрузочные секторы дисков и файлы прикладных программ.

По степени воздействия на ресурсы компьютерных систем и сетей, или по деструктивным возможностям, выделяются:

- безвредные вирусы, не оказывающие разрушительного влияния на работу персонального компьютера, но могут переполнять оперативную память в результате своего размножения;

- неопасные вирусы не разрушают файлы, но уменьшают свободную дисковую память, выводят на экран графические эффекты, создают звуковые эффекты и т. д. ;

- опасные вирусы нередко приводят к различным серьезным нарушениям в работе персонального компьютера и всей информационной технологии;

разрушительные приводят к стиранию информации, полному или частичному нарушению работы прикладных программ и пр.

По способу заражения среды обитания вирусы подразделяются на следующие группы:

-

резидентные вирусы при заражении компьютера оставляют в оперативной памяти свою резидентную часть, которая затем перехватывает обращение операционной системы к другим объектам заражения, внедряется в них и выполняет свои разрушительные действия вплоть до выключения или перезагрузки компьютера.

нерезидентные вирусы не заражают оперативную память персонального компьютера и являются активными ограниченное время.

Алгоритмическая особенность построения вирусов оказывает влияние на их проявление и функционирование. Выделяют следующие виды таких вирусов:

Читайте также: