Защита от троянцев и вирусов

Сразу следует сделать маленькое, но существенное уточнение. Троян — это не одно и то же, что вирус. В отличие от вирусов, которые в основном сносят Винды и форматируют диски, трояны по своей сути существа мирные. Сидят себе тихонько и делают свое черное дело… Область их компетенции — воровство конфиденциальной информации, паролей с последующей передачей всего этого добра хозяину. В классическом варианте троян состоит из клиента и сервера. Серверная часть обычно на компе у жертвы, клиентская — у хозяина, т.е. у того, кто создал троян или просто модифицировал его, заставив работать на себя. Связь клиента и сервера осуществляется через какой-либо открытый порт. Протокол передачи данных — обычно TCP/IP, но известны трояны, которые используют и другие протоколы связи — в частности, ICMP и даже UDP. Тот, кто создает трояны, умело маскирует их. Один из вариантов — замаскировать троянского коня под какую-либо полезную программу. При ее запуске вначале происходит выполнение кода трояна, который затем передает управление основной программе. Троян также может быть просто, но эффективно замаскирован под файл с любым дружественным расширением — например, GIF.

Какими они бывают…

Современная классификация троянов выглядит следующим образом:

- Программы-шпионы типа Mail sender.

- Утилиты удаленного администрирования — BackDoor.

- Программы-дозвонщики — Dialer.

- Кейлоггеры — KeyLogger.

- Эмуляторы DDos-атак.

- Загрузчики — Downloader.

- Дропперы — Dropper.

- Прокси-серверы.

- Деструктивные троянские программы (есть и такие — напр., FlashKiller).

Первая группа — Mail Sender — наиболее распространена, т.к. подавляющее большинство троянов, если не все, отсылают хозяину пароли от Интернета, вашей электронной почты, ICQ, чатов, ну, и т.д. в зависимости от изобретательности троянмейкера. Примеры: Trojan-PSW.Win32.QQPass.du (китайский троян, ворующий Windows-пароли), Bandra.BOK (скачивается на компьютер жертвы при посещении определенного сайта и пытается украсть пароли от определенных банковских сайтов), Bancos.LU (сохраняет пароли во временных файлах, а затем пытается отослать их хозяину), Banker.XP (собирает конфиденциальные данные, пароли, счета и т.д., отправляя их на определенный адрес)…

Утилиты удаленного администрирования — backdoor (дословно "потайная дверь") — обычно обладают возможностями Mail Sender'а плюс функциями удаленного управления компьютером. Такой троян ждет соединения со стороны клиента (соединение осуществляется через какой-либо порт), с помощью которого посылаются команды на сервер. Примеры: Backdoor.Win32.Whisper.a — троянская программа со встроенной функцией удаленного управления компьютером, знаменитый Back Orifice, позволяющий постороннему контролировать ваш ПК, как свой. Созданный группой хакеров Cult of Dead Cow, он, несмотря на аскетичный интерфейс, позволяет постороннему по локальной сети или Internet получить возможность полного контроля над вашим компьютером, полного доступа к вашим дискам, наблюдения за содержимым экрана в реальном времени, записи с подключенного к системе микрофона или видеокамеры и т.п. Самый интересный пример из этого списка — пожалуй, RADMIN, который определяется Symantec Antivirus как самый настоящий троян;).

Трояны-кейлоггеры удачно сочетают в себе функции кейлоггера и обычного Send-Mailer'а. Они способны отслеживать нажатия клавиш клавиатуры и отсылать эту информацию злонамеренному пользователю. Это может осуществляться по почте или отправкой прямо на сервер, расположенный где-либо в глобальной сети. Примеры: Backdoor.Win32.Assasin.20.; Backdoor.Win32.Assasin.20.n; Backdoor.Win32.BadBoy; Backdoor.Win32.Bancodor.d (keylogger.trojan).

Эмуляторы DDos (Distributed Denial of Service) — довольно интересная группа троянов. Серверная часть слушает определенный порт и, как только получает команды извне, начинает функционировать как нюкер (Nuker — приложение, отсылающее на заданный IP шквал некорректно сформированных пакетов, что приводит к эффекту, известному как отказ в обслуживании.

Загрузчики — Downloader. Это троянские программы, загружающие из Интернета файлы без ведома пользователя. Загружаемое может быть как интернет-страницами нецензурного содержания, так и просто вредоносным ПО. Примеры: Trojan-Downloader.Win32.Agent.fk (представляет собой Windows PE EXE файл. Размер зараженных файлов существенно варьируется. После запуска троянец создает папку под названием %Program Files%\Archive, после чего копирует себя в нее и т.д. Троянская программа Trojan-Downloader.Win32.Small.bxp первоначально была разослана при помощи спам-рассылки. Представляет собой Windows PE EXE файл, имеет размер около 5 Кб. Упакована FSG. Размер распакованного файла — около 33 Кб.

Дропперы (Dropper) — Троянские программы, созданные для скрытной установки в систему других троянских программ. Пример: Trojan-Dropper.Win32.Agent.vw. Proxy-серверы — троян устанавливает в вашу систему один из нескольких proxy-серверов (socks, HTTP и т.п.), а затем кто угодно, заплатив хозяину трояна, либо сам троянмейкер совершает интернет-серфинг через этот proxy, не боясь, что его IP вычислят, т.к. это уже не его IP, а ваш…

Деструктивные троянские программы, помимо своих непосредственных функций сбора и отсылки конфиденциальной информации, могут форматировать диски, "сносить" Винду и т.д.

Как подхватить заразу?

Способы заражения не новы, но именно они и являются воротами для нечисти в ваш ПК… Через Internet (самый обычный способ — когда юзер качает из нета проги). Очень часто под безобидным ускорителем браузера может сидеть троян. С помощью всеми нами любимого "мыла"- самый распространенный способ заражения. Несмотря на многочисленные предупреждения, прогрессирует благодаря методам социальной инженерии. Прикрепленный файл, даже если он выглядит как картинка, может быть удачно замаскированной троянской программой. Через дискету или CD-диск. Довольно распространенный способ заражения. По статистике юзеры проверяют дискеты чаще, чем диски, если не сказать более: CD-диски обычно не проверяют вообще. А зря… Ведь именно пиратские диски (никто не будет отрицать, что таких у нас большинство) — не самое слабое звено в канале распространения деструктивных программ. Почему, когда WIN95.CIH пронесся над Европой и Азией, оказалось, что инфицировано около миллиона машин, а в США — всего 10 тысяч? Распространялся этот вирус через нелегальное ПО, скопированное на CD-диски.

Найти и обезвредить!

Если ваш антивирус упорно молчит, а возможность присутствия трояна высока, то попробуйте обнаружить шпиона, воспользовавшись специальными утилитами типа Trojan Remover и т.п. Как показывает практика, этот способ доступен даже самому неопытному пользователю ПК, тем более, что соответствующего софта в Интернете более чем достаточно. Но об этом поговорим позже. А сейчас постараемся разобраться в том, как можно удалить троян вручную.

Для своего запуска троянская программа обычно прописываются на автозапуск в следующих ветвях реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run (чаще всего сюда)

Кроме этой ветви, еще следует заглянуть:

HKEY_CURENT_USER\Software\Microsoft\Windows\CurrentVersion\Run;

HKEY_CURENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce;

HKEY_USERS\.Default\Software\Microsoft\Windows\CurrentVersion\Run;

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce;

Если вышеизложенные способы ничего не дали, а признаки троянизации налицо (слишком большой трафик, непонятные процессы в оперативной памяти, тормоза и глюки), то пришло, как говорят, время для плана Б. Необходимо просканировать ваш ПК извне на наличие открытых портов. Все, что вам понадобится для такой операции — это хороший сканер портов и ваш IP. Данная процедура высокоэффективна, и с ее помощью выявляются даже самые скрытные и хитрые трояны. Из сканеров могу посоветовать X-Spider, который является лучшим сканером для подобных дел. Если у вас открыты нестандартные порты, то есть о чем задуматься… и прикрыть это дело в настройках вашего брандмауэра.

Ниже приведен список подозрительных портов:

port 23 — Tiny Telnet Server (= TTS)

port 25 — Ajan, Antigen, Email Password Sender, Haebi Coceda , Happy 99, Kuang2, ProMail trojan, Shtrilitz, Stealth, Tapiras, Terminator, WinPC, WinSpy

31-Master Paradise

121-BO jammerkillahV

456-HackersParadise

555-Phase Zero

666-Attack FTP

1001-Silencer

1001-Silencer

1001-WebEx,

1010-Doly Trojan 1.30 (Subm.Cronco)

1011-Doly Trojan 1.1+1.2

1015-Doly Trojan 1.5 (Subm.Cronco)

1033-Netspy

1042-Bla1.1

1170-Streaming Audio Trojan

1207-SoftWar

1243-SubSeven

1245-Vodoo

1269-Maverick's Matrix

1492-FTP99CMP

1509-PsyberStreamingServer Nikhil G.

1600-Shiva Burka,

1807-SpySender,

6669-Vampire 1.0

6670-Deep Throat

6883-DeltaSource (DarkStar)

6912-Shitheep

6939-Indoctrination

7306-NetMonitor

7789-iCkiller

9872-PortalOfDoom

9875-Portal of Doom

9989-iNi-Killer

9989-InIkiller

10607-Coma Danny

11000-SennaSpyTrojans

11223-ProgenicTrojan

12076-Gjamer

12223-Hackґ99 KeyLogge

12346-NetBus 1.x (avoiding Netbuster)

12701-Eclipse 2000

16969-Priotrity

20000-Millenium

20034-NetBus Pro

20203-Logged!

20203-Chupacabra

20331-Bla

21544-GirlFriend

21554-GirlFriend

22222-Prosiak 0.47

23456-EvilFtp

27374-Sub-7 2.1

29891-The Unexplained

30029-AOLTrojan1.1

30100-NetSphere

30303-Socket25

30999-Kuang

31787-Hack'a'tack

33911-Trojan Spirit 2001 a

34324-Tiny Telnet Server

34324-BigGluck TN

40412-TheSpy

40423-Master Paradise

50766-Fore

53001-RemoteWindowsShutdown

54320-Back Orifice 2000 (default port)

54321-Schoolbus 1.6+2.0

61466-Telecommando

65000-Devil 1.03

Как вы уже догадались, в данном списке портов в основном те, которые используются шпионскими программами.

Software против троянов

Для обнаружения и удаления троянов существует целый арсенал соответствующего софта. Вот лишь та малая часть, которая, как я надеюсь, поможет защитить ваш ПК от всевозможного рода шпионов.

Advanced Spyware Remover -Утилита, предназначенная для защиты персонального компьютера от вредоносных программ и шпионских модулей. Она позволяет избавиться от рекламных программ, дозвонщиков, программ-шпионов, кейлоггеров, троянов и т.д. Advanced Spyware Remover проверяет системный реестр на наличие в нем ключей, принадлежащих вышеперечисленным типам вредоносных программ. Ее главной отличительной особенностью перед аналогами является высокая скорость работы сканера и обновляемая антишпионская база сегментов вредоносного кода F-Secure BlackLight.

SpyDefense 0.9.5.118 Beta - Программа для обнаружения шпионских модулей. Позволяет найти и обезвредить большое количество компьютерных шпионов.

Advanced Spyware Remover 1.73.20134 - Утилита, предназначенная для защиты персонального компьютера от вредоносных программ и шпионских модулей. Позволяет избавиться от рекламных программ, дозвонщиков, программ-шпионов, кейлоггеров, троянов и т.д.

WinPatrol 9.8.1.0 - Программа, предназначенная для повышения безопасности ОС Windows. Отслеживает и уничтожает различные шпионские модули и вредоносные программы типа Adware и Spyware.

Arovax Shield 1.2.314 - Утилита, предназначенная для защиты от программ-шпионов. Arovax Shield позволяет в режиме реального времени следить за безопасностью системы, предупреждая пользователя о проникновении в нее всевозможных паразитов посредством сети Интернет.

Arovax AntiSpyware 1.0.353 - Утилита для удаления программ-шпионов. На сегодняшний день в ее антишпионской базе содержится свыше 33 тысяч сегментов вредоносного кода. Microsoft

AntiSpyware 1.0.701 - Система для борьбы с вредоносными программами и шпионскими модулями разработки Microsoft. Как утверждает разработчик, утилита держит под контролем более 50 так называемых spyware-путей, по которым в компьютер могут попасть шпионские модули.

Trend Micro CWShredder 2.19 - Утилита для нахождения и удаления шпионских программ. Позволяет обнаружить следы присутствия на ПК так называемых Cool Web Search программ (их относят к вирусам-троянам).

a-squared HiJackFree 1.0.0.19 - Утилита, предназначенная для детального анализа системы по различным параметрам, касающимся безопасности. Программа может быть полезна для определения и удаления из компьютера практически всех типов HiJackers, Spyware, Adware, Trojans и Worms.

SpyRemover — неплохая программа для поиска шпионских модулей. SpyRemover распознает более 27.500 типов вредоносных программ (spyware, adware, hijackers, keyloggers, Trojans и т.д.). В ней имеется возможность автообновлений.

XSpy Shield Gold — это мощная программа, которая поможет вам защититься от spyware-модулей, которые присутствуют в некоторых программных продуктах и других шпионских модулях и могут представлять угрозу безопасности вашей операционной системы.

Anti-keylogger — утилита для операционных систем семейства Windows 2k/XP, защищающая от программных кейлоггеров(программ, которые фиксируют все нажатия клавиш на клавиатуре, а значит, могут позволить злоумышленнику узнать все набираемые вами пароли).

CounterSpy — аналог программы Ad-aware. Позволяет удалить шпионские модули с вашего компьютера.

Spy Sweeper — неплохая программа для защиты ПК от spyware (шпионских) модулей, а также от троянов и кейлоггеров.

HookMonitor предназначена для администрирования процесса установки глобальных ловушек на клавиатуру. Выявляет и блокирует модули различного spyware, ведущие наблюдение за набором паролей и т.п.

Browser Sentinel постоянно наблюдает за уязвимыми зонами системы на предмет обнаружения вредоносных компонентов. Она уведомит вас и поможет удалить программы-шпионы, рекламное ПО, клавиатурных шпионов, программы автодозвона и прочих непрошеных гостей.

Microsoft Windows AntiSpyware 1.0.614 beta — это программа для обнаружения и удаления из системы разнообразных нежелательных модулей: отслеживающих интернет-предпочтения, добавляющих всплывающие рекламные окна, вносящих несанкционированные изменения в интернет-настройки. В заключение хотелось бы отметить, что широкое распространение троянских коней было, есть и будет. И тому есть много причин. Троянские программы являются мощным инструментом получения конфиденциальной информации, кражи личных данных, наживы за чужой счет. Для того чтобы остановить трояна, в одних случаях бывает достаточно Spy Remover'а и ему подобных программ, в других — вашего антивируса. Но только комплексное применение методов защиты обеспечит безопасность вашей системы

Удалите шпионские и вредоносные программы, трояны и другое нежелательное ПО. SPYWAREfighter является удобной противошпионской программой, которая проста в установке и использовании. SPYWAREfighter защитит Вас от шпионских, рекламных, и других нежелательных программ. Попробуйте полную версию SPYWAREfighter совершенно бесплатно в течение 30 дней.

Получите 30 дней бесплатно

3.612.642 пользователей уже используют SPYWAREfighter и за последние 24 часа еще 40 человек также установили программу.

SPYWAREfighter - это удобная в использовании анти-шпионская программа, которую Вы сами можете легко установить на Вашем компьютере. SPYWAREfighter - это Ваша гарантия защиты от шпионских программ и другиx угроз, разрушающиx Ваш компьютер.

Характеристики

Средство автоматической очистки

Автоматически очищает компьютер от остатков инфекций, таких как файлы и команды запуска.

Мониторинг всей системы в реальном времени

Программа наблюдает за Вашей системой в режиме реального времени и защищает от заражения вредоносным ПО.

Карантин подозрительных файлов

Подозрительные файлы будут обезврежены и помещены в зашифрованном виде в карантин.

Выбор методов защиты системы

Контролируйте Ваш компьютер в реальном времени, плановыми проверками, или запуском сканера вручную с возможностью анализа.

Безопасное обнаружение и удаление DLL-троянов

Обнаруживает трояны, которые внедряются в безвредные процессы.

Бесплатное сопровождение по телефону и e-mail

При возникновении у Вас вопросов мы будем рады оказать помощь по телефону или email.

Сканирование и чистка реестра Windows

Новый сканировщик реестра удаляет следы вредоносных программ из реестра.

Инструменты анализа (запуска, связей и процессов)

С инструментами анализа Вы сможете вести поиск возможных угроз на компьютере вручную.

Защита обновлений при помощи защищенных подписей

Защищенные подписи позволяют обнаруживать даже видоизмененные инфекции.

Ежедневные обновления базы данных

Обеспечивают защиту даже от самых новых угроз.

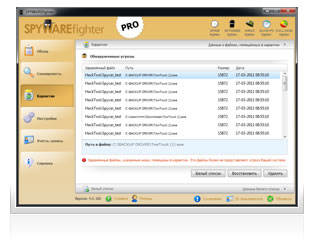

Скриншоты SPYWAREfighter

Можно увеличить изображение, нажав на него.

Обзор системы

Удалите шпионские и вредоносные программы, трояны и другое нежелательное ПО. SPYWAREfighter является удобной анти-шпионской программой, которая проста в установке и использовании. SPYWAREfighter

Карантин

Здесь представлены файлы, которые обнаружил SPYWAREfighter и удерживает в карантине. У Вас есть возможность удалить из карантина SPYWAREfighter.

Антивируса недостаточно

Ваш компьютер вдруг стал работать медленнее, или появляются всплывающие окна, даже если Вы не работаете в Интернет? Если это так, то Вы, скорее всего, оказались жертвой шпионских программ или другого вредоносного ПО.

Мы предлагаем Вам воспользоваться преимуществами нашей последней версии SPYWAREfighter, разработанной с более быстрыми и продвинутыми механизмами обнаружения и защиты.

Антивирусные программы не предоставляют достаточной защиты от растущих угроз, таких как Trojan, Worm, Dialer, Hijacker, шпионские программы и килоггеры. Именно здесь и начинается работа SPYWAREfighter: он дополняет существующие приложения, обеспечивающие безопасность системы, т.к. только полная система безопасности работает эффективно.

Ключевыми в новой версии являются:

- Улучшенный метод обнаружения шпионского и вредоносного ПО

- Более высокая производительность Вашего компьютера

- Улучшенный пользовательский интерфейс

- Защита всех учетных записей Windows на компьютере

- Помещение безопасных файлов в белый список

Получите бесплатно полную версию SPYWAREfighter на 30 дней

Ваш компьютер работает по управлением Windows XP

Компьютерные вирусы, программы-шпионы и другие виды угрозы могут получить доступ к вашему компьютеру несколькими способами, такими как: запуск зараженного файла, пришедшего по электронной почте, случайно нажатие на небезопасную ссылку в интернете или скачивате одно а оказывается, что это совершенно не то что вы хотели, что это вирус замаскированный под приложение, фильм и т.д. Есть несколько простых шагов, которые нужно предпринять, чтобы ваш компьютер и ваши личные данные находились в безопасности.

Не только Windows должен быть обновлен, но также все программы, которые используются при работе в интернете, такие как Flash или Java. Обновления для этих программ необходимы для использовать всех новейшие возможностей и технологий при просмотре ваших любимых веб-сайтов. Но к сожалению, эти же программы могут быть использованы злоумышленниками для заражения вашего компьютера (используюя обнаруженные ошибки в них), поэтому убедитесь, что все приложения обновляются и их версии актуальны.

Некоторые вирусы могут пытаться обмануть вас маскируясь под обновление одной из ваших программ. Если вы подозреваете, что это как раз тот самый случай, перепроверьте скачанный файл антивирусными средствами, либо попробуйте найти дополнительную информацию об этом файле в в интернете.

Антивирусное программное обеспечение предназначено для устранения вредоносного ПО, а также как средство препятствующее его проникновению на ваш компьютер. Вы можете выбрать бесплатный антивирус и скачать из массы качественных бесплатных антивирусов таких как: AVG, Avira, Avast и др.все они обеспечивают надежную антивирусную защиту. Также есть антивирусы с функциями файервола (брандмауэра), например Comodo, который обеспечивает дополнительную защиту от сетевых атак и злоумышленников пытающихся получить доступ к вашей личной информации.

Еще одно правило для защиты компьютера от вирусов и других атак — будьте осторожны при работе в интернете. Даже с последней версией своего браузера, полностью обновленным Windows, вы можете случайно загрузить опасные файлы или даже случайно запустить их, минуя все системы безопасности вашего компьютера.

Существует верный способ узнать, что вы находитесь на небезопасном сайте или перешли по небезопасной ссылке: этому помогают дополнительные функции антивирусов, которые добавляют дополнительную информацию в браузер для ссылок на странице, если в базе данных антивируса этот сайт считается небезопасным, то вас предупредят об опасности перехода по ссылке.

Подсказка: если вы используете ваш компьютер для онлайн-платежей или других конфиденциальных операций, есть простой дополнительный способ повысить вашу безопасность, такой как использование двух различных браузеров. Используйте один браузер исключительно только для для ваших конфиденциальных операций, а другой-для серфинга в интернете, посещению сайтов социальных сетей и так далее.

Любой файл, который загружается без вашего разрешения, является потенциально опасным. То же справедливо и для файлов, скачанных из непроверенных источников или полученных по электронной почте.

Скачивайте файлы только из проверенных источников, особенно остерегайтесь ссылок на форумах, досках объявления и т.п.

Facebook, Twitter, Одноклассники, ВКонтакте и другие социальные сети все чаще используются злоумышленниками. Основным риском является то обстоятельство, что опасные сообщения приходят от друзей. Если вы видите сообщение от друга, но оно выглядит подозрительным, свяжитесь со своим другом и убедитесь, что это именно его ссылка, текст или видео. Не, нажимайте на ссылки, пока вы не убедитесь, что это безопасно.

К сожалению, ни один антивирусный инструмент не способен обеспечить полную безопасность системы. Регулярно появляются новые вирусы и трояны, не определяемые антивирусными программами и обходящие их технологии эвристического анализа. Поэтому среди IT-специалистов распространено выражение о том, что лучший антивирус — это прямые руки пользователя. Защита компьютера от вирусов требует комплексного подхода. Он подразумевает правильную настройку операционной системы, выбор приложений и регулярную установку обновлений безопасности.

1. Выберите оптимальный браузер

Вредоносные утилиты часто используют уязвимости браузера. Хакеры находят недоработки и ошибки в программе, после чего применяют их для получения доступа к компьютеру жертвы. Лучший способ максимальной защиты от этой угрозы — установка надёжного браузера последней версии. Разработчики средств просмотра сайтов регулярно устраняют найденные уязвимости. Поэтому для защиты от новых угроз важно включить автоматическое обновление приложения.

Не менее важен и сам выбор браузера. Как правило, защита малоизвестного софта от угроз безопасности бывает недостаточно хорошей. Чтобы уберечь систему от проникновения вирусов при случайном открытии вредоносных сайтов, установите надежный браузер. Одним из лучших решений является Google Chrome. Он стал самым популярным в своей категории благодаря простоте, удобству и надежной защите.

Важно! Выбранную программу рекомендуется поставить в качестве используемой по умолчанию. Запрос на это действие обычно появляется сразу после установки.

2. Избегайте сомнительных программ

Не менее часто трояны распространяются под видом кейгенов (генераторов лицензионных ключей). Таким образом создатели вирусов добиваются запуска их программ без необходимости вносить изменение в сторонние продукты. Если вы пользуетесь этим программным обеспечением, всегда проверяйте его перед запуском. Для этого используйте любой современный антивирус, установленный на компьютере.

Генераторы ключей обычно имеют небольшой объём, поэтому их можно сканировать через сервис онлайн-проверки на вирусы. Самый известный из подобных сайтов — VirusTotal. Его главное преимущество состоит в одновременной проверке файла с использованием нескольких антивирусных средств. Таким образом, результаты сканирования получаются более надёжными, чем при проверке одной домашней утилитой.

3. Обновляйте систему, чтобы защитить компьютер от вирусов

Даже если вы редко устанавливаете новый софт и пользуетесь только лицензионными версиями программ, вирусная угроза остаётся актуальной. Взлом компьютеров нередко производится через сеть. Злоумышленники могут использовать сетевые уязвимости операционной системы или отдельных утилит. Атака зачастую производится через открытые сетевые порты, с выполнением автоматически скачанного вредоносного кода.

К примерам вирусов, распространяемых через уязвимости ОС, можно отнести WannaCry. В 2017 году он вывел из строя несколько сотен тысяч компьютеров в 150 разных странах. IP-адреса выбирались случайным образом, поэтому жертвой атаки мог стать почти любой пользователь ОС Windows. Единственной защитой была своевременная установка обновлений от Microsoft. Не игнорируйте эту возможность, так как обновления не только добавляют в систему новые функции, но и увеличивают её безопасность.

4. Используйте хороший антивирус и файервол

Антивирус — это специальная программа, сканирующая файлы на ПК для поиска вредоносного кода (вирусов, троянов). Современные антивирусные продукты также обеспечивают защиту в режиме реального времени. Использование таких утилит не является обязательным во всех случаях. Многие специалисты по компьютерам обходятся без них. Но если вы не уверены, что сможете самостоятельно обеспечить безопасность операционной системы, установка антивирусного ПО настоятельно рекомендуется. К популярным решениям относятся:

В отличие от антивируса, файервол имеет узкую направленность на защиту от сетевых угроз. Другие распространённые названия программ этого типа — межсетевой экран и брандмауэр. Файервол не предназначен для сканирования файлов на ПК, он проверяет только интернет-трафик, устраняя найденные уязвимости и блокируя атаки. Контролю также подвергается отправка информации с компьютера. При обнаружении подозрительной активности соединение программы с Интернетом прерывается во избежание кражи личных данных.

Уровень безопасности в хороших антивирусных программах обычно настраивается в ручном режиме. Можно установить значение от низкого уровня (блокировка только явных угроз) до наивысшего, при котором фильтруется любая подозрительная активность. Следует учитывать, что выбор слишком строгого режима контроля может повлиять на удобство использования компьютера. Например, будут заблокированы порты, используемые некоторыми программами и онлайн-играми, поэтому вам придётся добавлять хорошие приложения в список исключений.

Важный совет! Часто встречаются комплексные антивирусные решения, объединяющие функции антивируса и файервола. При выборе такого продукта гарантируется отсутствие конфликтов между этими двумя программами, так как они созданы одним производителем и рассчитаны на хорошую одновременную работу.

5. Будьте внимательны при установке ПО

Бесплатное программное обеспечение зачастую монетизируется установкой дополнительных утилит на компьютер пользователя. Также может производиться отправка статистики и данных о компьютере для их последующего использования в маркетинговых целях. Даже если вы полностью доверяете разработчику приложения, от установки сторонних программ лучше отказаться, так как среди них могут быть трояны. В последнее время также встречается встраивание майнеров в код приложений. Они нагружают компьютер вычислениями, зарабатывая криптовалюту для своих создателей.

6. Не активируйте административные полномочия без необходимости

В системах Windows есть важный компонент — контроль учётных записей (UAC). Он используется для подтверждения операций, требующих полномочий администратора. Если программа запрашивает выполнение такого действия, её работа приостанавливается, экран компьютера затемняется, и на нём открывается запрос разрешения. Самые частые причины появления окна UAC:

- Изменение времени и даты в Windows.

- Внесение правок в системный реестр.

- Добавление или удаление записей из планировщика задач.

- Редактирование учётных записей пользователей.

- Изменение настроек встроенного брандмауэра.

- Работа с файлами и папками другого пользователя.

7. Проверяйте устройства, подключаемые к ПК

Флешки и другие внешние накопители — частые источники вирусов на компьютере. Для защиты системы выполняйте проверку подключаемых носителей любым антивирусным продуктом. Это может быть предварительно установленная программа или средство экспресс-сканирования, например Dr.Web CureIt. Не копируйте на свой ПК и не запускайте файлы до такой проверки.

Важное видео: Как гарантированно защитить компьютер от вирусов

Читайте также: