Защита от майнера вируса

Случаи скрытого майнинга растут в геометрической прогрессии. По данным антивирусной компании Symantec, за 2017 год они участились в 340 раз.

Только в марте 2018 года, согласно отчету антивирусной компании Malwarebytes, было зафиксировано 16 млн попыток скрытого майнинга криптовалют. За первые три месяца 2018 года количество таких случаев выросло на 4000% по сравнению с предыдущим кварталом.

В то же время, отмечают исследователи, на 35% снизилось число атак с участием вирусов-вымогателей. Хотя еще недавно такие атаки были наиболее популярными — вспомнить хотя бы нашумевшие вирусы WannaCry и Petya.

Согласно исследованию Национального центра кибербезопасности Великобритании, скрытый майнинг будет главной угрозой для интернет-пользователей как минимум в ближайшие два года.

ЭП разбиралась, как определить, что на устройстве работает скрытый майнер, и как обезопасить себя от этой напасти.

Скрытый майнер — stealth miner, майнер-бот, ботнет — программа, которая в автоматическом режиме ведет майнинг незаметно для пользователя. Это стороннее программное обеспечение, которое устанавливается на компьютер, использует его ресурсы и перечисляет заработок на кошелек разработчика.

Работа майнера очень схожа с вирусом. Он тоже маскируется под системный файл, совершает какие-то операции и грузит систему, но есть одно "но".

Вирус — это программа, которая вредит системе. Скрытый майнер действует по другой схеме. Он просто использует ресурсы процессора, чтобы добывать криптовалюту и отправлять ее в кошелек своего создателя.

В отличие от классических вирусов, которые крадут и пересылают данные с компьютера, вирусы-майнеры используют его технические мощности.

Жертвой скрытого майнера может стать каждый. Под угрозой — не только серверы крупных компаний, но и домашние компьютеры, особенно игровые. Майнеры работают на всех платформах, устройствах, операционных системах и браузерах. Следовательно, от них не защищен никто.

Свою роль в этом сыграло появление монет, для добычи которых не нужны майнинг-фермы. Для них достаточно средних по мощности устройств. Самыми популярными криптовалютами у мошенников являются Monero и Zcash.

По данным ESET, программы-майнеры распространяются несколькими путями.

Первый — когда пользователь ищет информацию и попадает на скомпрометированный сайт, куда злоумышленники поместили вредоносный код, или на сайт, администраторы которого намеренно добавили в код часть инфицированного кода для дополнительного заработка на посетителях.

При посещении такого сайта срабатывает скрипт, который начинает использовать ресурсы устройства. Этот метод наиболее распространенный и работает почти на всех устройствах и операционных системах.

Второй — социальные сети или файлообменники.

Пользователю могут приходить сообщения от других пользователей или поддельных аккаунтов-ботов о том, что он якобы стал победителем в акции или конкурсе. Для получения приза пользователю предлагается перейти по ссылке, которая выполняет загрузку опасного программного обеспечения.

В зависимости от устройства происходит загрузка вредоносных программ. Для компьютера или ноутбука это файл .exe, для мобильного устройства — .apk.

Также вредоносное ПО может распространяться на игровых форумах. Пользователю предлагают загрузить вирус под видом обновления к игре или нелицензионной версии для бесплатного пользования.

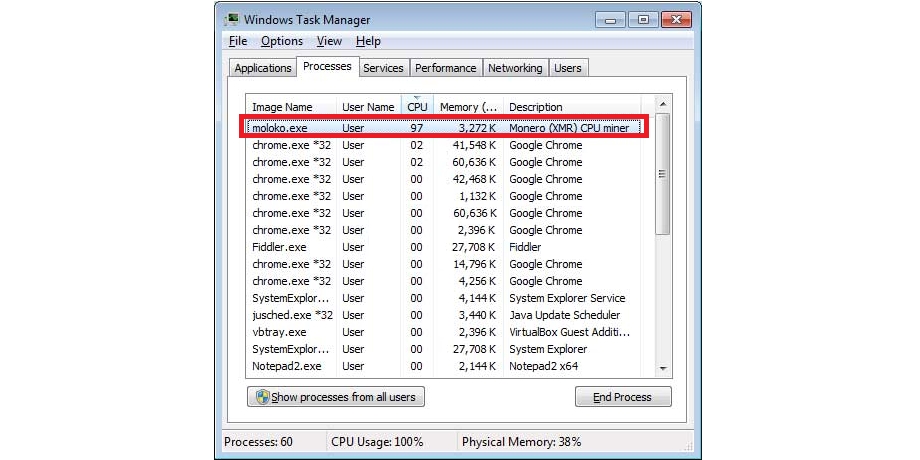

Согласно рекомендациям ISSP, следует проверить "Диспетчер задач", где при наличии майнера будет отображаться большой процент загрузки центрального или графического процессоров — в пределах от 70% до 100%.

Первые симптомы присутствия майнера — сбои в работе информационной системы, быстрая разрядка аккумулятора и перегрев устройства, наличие запущенных подозрительных процессов, нетипичное повышение громкости работы видеокарты, повышение уровня используемой электроэнергии.

Если в устройстве "селится" майнер, это может привести к росту потребления электроэнергии и поломке гаджета, ведь ресурсы девайса будет использовать вредоносное ПО. Также станут гораздо дольше запускаться программы.

Еще менее приятной находкой, чем сам майнер, может стать несанкционированное использование данных, например, паролей доступа, в том числе для получения финансовой выгоды.

Кроме того, если ботнет получил доступ к устройству, это может грозить последующими изменениями работы гаджета. Например, некоторые майнеры могут блокировать панель управления устройства, тем самым закрывая пользователю возможность избавиться от них.

Специалисты ESET рекомендуют устанавливать и использовать актуальные версии антивирусов, которые блокируют угрозы на этапе загрузки. Если компьютер все же был инфицирован, нужно выполнить его полное сканирование и удалить нежелательные и потенциально опасные программы.

При попадании на инфицированный сайт нужно его закрыть и очистить кэш браузера. Если указанный сайт был добавлен в закладки, его следует удалить. Если пользователь столкнулся с ботнетом, который не поддается этим мерам, то лучше обратиться к специалисту, чтобы не усугубить ситуацию.

Для сканирования устройства на наличие вредоносного ПО можно использовать бесплатную утилиту Malwarebytes и ее дополнение AdwCleaner.

Первое приложение проверяет жесткий диск и оперативную память на наличие вирусов, второе — на рекламные программы. Регулярное сканирование с большой вероятностью обезопасит гаджеты от скрытого майнинга.

Как одну из мер предосторожности в браузере можно использовать расширения ScriptBlock, NoCoin и MinerBlock, которые блокируют пиратские скрипты и останавливают потенциально опасные алгоритмы.

Признаки того, что злоумышленники используют ваш компьютер или смартфон для добычи криптовалюты, и способы это предотвратить.

Технический директор Trend Micro в России и СНГ.

Что такое вирусы-майнеры и чем они угрожают

В 2017 году в России случился настоящий бум криптовалют. Возросший курс биткойна и его аналогов привлёк к теме внимание мошенников и хакеров, которые начали добывать виртуальные монетки нечестным способом: в интернете появились вирусы-майнеры, превращающие заражённые компьютеры в сеть майнинговых ферм. С миру по нитке — вот и получается гигантская майнинг-ферма с огромной производительностью, приносящая десятки тысяч долларов ежемесячно.

К счастью, вирусы-майнеры не портят файлы на компьютере и не крадут данные. Их задача — использовать вычислительную мощь системы для своих нужд. Но всё равно это плохо, особенно если заражена сеть целого предприятия.

Как можно подхватить вирус-майнер

Пытаетесь скачать взломанную версию платной программы? С большой вероятностью хакеры прикрутили к ней вирус-майнер.

Благодаря развитию веб-технологий стать жертвой майнера можно и без заражения. Например, инструмент CoinHive, представляющий собой скрипт Java, делает майнером любое устройство, на котором открыли сайт с интегрированным скриптом CoinHive. Причем майнить может не только компьютер, но также смартфон и любые другие мобильные ARM-устройства с доступом в интернет.

Чаще всего CoinHive устанавливают на сайты, где пользователь проводит много времени, например на пиратские онлайн-кинотеатры.

К сожалению, даже осторожные пользователи могут подхватить вирус, который проникает через уязвимости в операционной системе. Всё происходит абсолютно незаметно.

Например, известнейший бэкдор DoublePulsar, из-за которого миллионы компьютеров по всему миру были заражены вирусом WannaCry, дал жизнь целому семейству вирусов-майнеров, проникавших в Windows тем же путём.

Разработчики операционных систем (в первую очередь речь о Microsoft и её Windows) планомерно выпускают заплатки при обнаружении подобных уязвимостей. Поэтому в группу риска попадают пользователи, которые принципиально не устанавливают обновления на свой компьютер или делают это с опозданием.

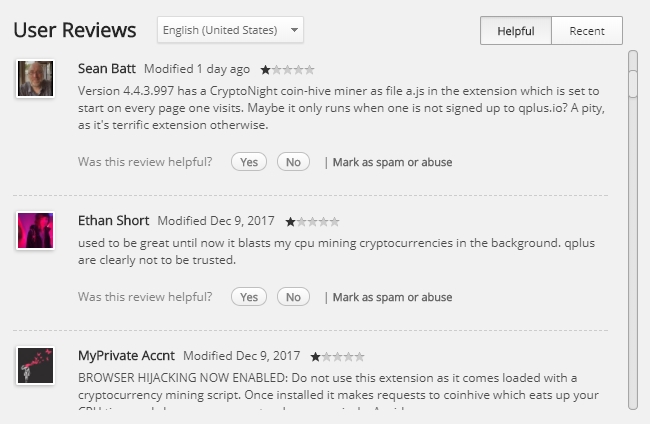

Полгода назад интернет потрясла история с расширением Archive Poster для браузера Chrome, созданного для удобной работы с сервисом Tumblr. Как заметили пользователи ставшего популярным (более 100 тысяч загрузок) расширения, в Archive Poster разработчики тайно встроили майнер и тем самым зарабатывали на своей аудитории.

Причем Google не торопились убирать вредное расширение из своего онлайн-магазина. Так что перед установкой нового браузерного расширения как минимум почитайте отзывы — вдруг за бесплатное расширение придётся заплатить мощностью своего компьютера.

Признаки работы вируса-майнера

Современные компьютеры очень хорошо управляют электропитанием и не допускают использования всей вычислительной мощности понапрасну. Особенно это касается ноутбуков: во время просмотра сайтов, видео или в простое их вентиляторы работают чуть слышно.

Помните, как шумит система охлаждения под серьёзной нагрузкой вроде игр? Если компьютер начал перманентно гудеть и греться, система страшно тормозит и подвисает, значит, её ресурсы кто-то поглощает. И скорее всего, это вирус-майнер.

Бывают варианты майнеров, которые включаются только в моменты неактивности пользователя. Допустим, вы оставили компьютер включённым, но отошли от него. Спустя несколько минут вентиляторы начинают завывать, а майнер берётся за своё грязное дело и прекращает работать, как только вы снова берётесь за мышь. Такой способ паразитического существования позволяет вирусу оставаться незамеченным долгое время.

Профилактика и лечение

Если вы не хотите стать пассивным добытчиком чужих криптовалют, следуйте простым рекомендациям.

Как бы ни был велик соблазн скачать пиратское приложение, музыку, фильмы, только легальные ресурсы могут гарантировать безопасность. Вместе с сомнительным файлом на компьютер или смартфон наверняка попадёт какой-нибудь троян.

Расширение загружаемого файла должно соответствовать типу контенту, который вы хотите скачать. Книга, музыка или фильм не могут иметь расширение .EXE или .DMG.

Если после загрузки файла появились подозрения, лучше не рисковать, а проверить его антивирусом. Есть много бесплатных онлайн-сканеров, например:

Для гарантии лучше попробовать сразу 2–3 ресурса.

Если вам пришло письмо от неизвестного адресата с непонятным вложением, удаляйте это письмо, не раздумывая. Большую часть вложений в фишинговых письмах представляют собой файлы типов .RTF, .XLS и .ZIP, то есть текст, таблицы и архивы соответственно. Исполняемые файлы .EXE встречаются редко, так как их отправку блокируют многие почтовые сервисы и комплексные системы ИТ-защиты.

Даже безобидный документ Word или видеоролик могут привести к заражению компьютера майнером.

Известные антивирусы научились неплохо вылавливать майнеры. Причём, даже если в базу антивируса не успели добавить новую модификацию вируса-майнера, его работа может быть заблокирована благодаря эвристическому анализу. В описании ряда антивирусов прямым текстом сказано о защите от вирусов-майнеров. Однако не забывайте, что без ежедневного обновления баз антивирус становится бесполезным. Пользуетесь взломанной копией антивируса, который не может обновляться? Считайте, что компьютер остался без защиты.

Регулярно обновляйте операционную систему, антивирус, браузер и офисные приложения. В первую очередь обновления выпускают, чтобы исправить в приложениях ошибки и закрыть дыры в безопасности.

Для антивирусов это особенно актуально: помимо баз, обновляются фильтры фишинговых сайтов, файрволы и другие важные компоненты, защищающие компьютер.

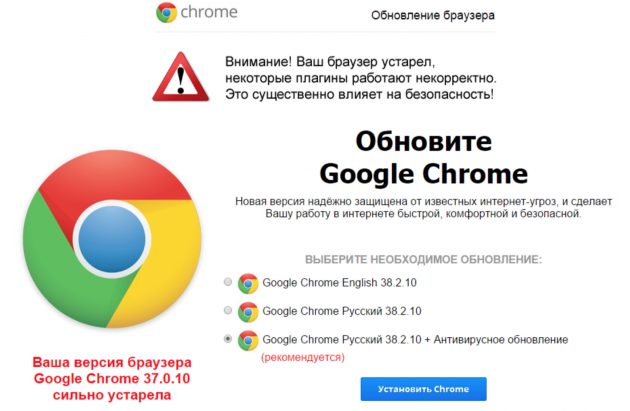

Не забывайте, что обновлять приложения можно только через их собственный интерфейс. Если какой-то сайт внезапно предлагает вам скачать обновление для антивируса, операционной системы или браузера, то там вас гарантированно ждёт вирус или троян. Также не стоит устанавливать обновления, полученные по почте.

Доверившись такому предложению, вместо обновления для браузера вы наверняка получите зловредную программу

Расширения браузера, такие как No Coin или minerBlock для Chrome и Firefox, MinerBlock для Chrome, будут блокировать уже известные вирусы-майнеры, работающие прямо в браузере. Пожалуй, это самый просто способ защиты от майнеров. Главное — не запрещать расширениям обновлять свои базы, чтобы они сохраняли свою актуальность.

Кругозор без горизонтов

Чтобы получить доступ к сервисам проекта, войдите на сайт через аккаунт. Если у вас еще нет аккаунта, его можно создать.

- добавить в избранное

![]()

Расставим точки над майнерами

Я бы вообще сказал, что это ложное срабатывание:

майнер — не вредоносная программа.

Тема майнинга недостаточно раскрыта. КАК, например, настраивать антивирус чтобы он ловил майнеры? Это происходит автоматически? Где-то на форумах Др Веб видел совет настраивать антивирус на перемещение вирусов в карантин, мол иначе он майнеры не удаляет и не блокирует. Вроде как такова особенность работы его антивирусных модулей. Правда ли это?

Давайте разберемся по пунктам.

Что такое майнер?

Майнер – программа, предназначенная для добычи криптовалют на зараженных компьютерах и устройствах.

Многие отмечают, что заработать на майнерах не так-то просто.

10-20 активных майнеров на веб-сайте могут получать ежемесячную прибыль в размере 0,3 XMR - или 97 долларов США (по состоянию на 22 февраля 2018 года).

Прямо скажем, суммы не такие уж и значительные. Тем не менее, реклама делает свое дело и среди злоумышленников заработок на криптовалютах очень популярен.

Относятся ли майнеры к вредоносным программам?

Однозначно. Разве может не быть вредоносной программа, которая использует ваши ресурсы без вашего разрешения и при этом еще и затрудняет (а то и делает невозможной) вашу работу на компьютере?

Те, кто считает майнеры невредоносными, часто приводят следующий аргумент: такие программы не делают ничего разрушительного. Но это как сказать!

Компания Synopsys раскрыла причины отключения сервиса Coverity Scan, который на протяжении 4 недель был недоступен для пользователей.

Злоумышленники смогли получить неавторизированный доступ к серверам в инфраструктуре Coverity Scan и организовали на них выполнение кода для майнинга криптовалюты.

Если такой майнер заразит сервер какого-нибудь завода, мало не покажется!

Может ли антивирус защищать от майнеров?

Естественно, ведь антивирус предназначен для защиты от любых типов вредоносных программ.

- Недавно коллега прислал мне файл с просьбой проверить его в нашей песочнице Cisco Threat Grid. У него было подозрение относительно этого файла, а имеющийся у него антивирус никак не реагировал на файл. Через несколько минут после начала анализа Cisco Threat Grid выдал вердикт — троянец ZBot. Но ведь это достаточно известный и старый вредонос. Почему же антивирус его не ловил? Ключевое слово — “старый”. Оказывается, для уменьшения объема базы сигнатур, которая “заливалась” на каждый персональный компьютер, антивирусный вендор решил старые сигнатуры отключить. И его можно понять. Число сигнатур постоянно растет и измеряется уже сотнями миллионов и даже миллиардами — никакого жесткого диска не хватит, чтобы хранить весь этот объем информации. Приходится делать выбор и он может приводить к плачевным последствиям.

- Этож кто такой?

- Название антивируса не назову, но это один из лидеров рынка.

Нужны ли особые настройки антивируса для защиты от майнеров?

С точки зрения антивируса майнеры – обычные вредоносные файлы.

Ловит ли их ваш антивирус, можно проверить, выполнив действия, описанные в нашем Информационном бюллетене о майнерах.

Основные ошибки пользователей:

- отказ от установки ряда модулей, в первую очередь – модуля проверки трафика;

- внесение в список исключений слишком большого числа программ, папок и дисков;

- неправильная настройка действия Игнорировать: майнеры могут классифицироваться не только как троянцы, но и как потенциально опасные программы. Применение действия Игнорировать для потенциально опасных программ недопустимо.

Какое действие нужно использовать для защиты от майнеров: Лечить или Перемещать в карантин?

Большой разницы нет (в отличие от шифровальщиков, для анализа последствий деятельности которых желательно наличие тела троянца). Тем не менее, действие Перемещать в карантин – предпочтительнее. Наличие тела троянца может помочь, если потребуется расширенный анализ инцидента или если вам попадется новый вариант майнера.

На данный момент подавляющее большинство майнеров не представляет проблем для антивируса. Но надо понимать, что майнеры начали стремительно развиваться не так уж и давно. Сейчас они умеют прятаться, используют методы сокрытия от систем защиты, могут проникать через уязвимости. Можно смело утверждать, что более продвинутые варианты майнеров не заставят себя ждать. И тогда уже вручную их не удалишь!

Материал подготовила Майя Тихонова, эксперт сайта о криптовалютах CryptoRatings.ru .

Чем опасны вирусы-майнеры?

Компьютер работает медленно из-за большой нагрузки, которую оказывает скрытый майнер на процессор или видеокарту. Под высоким давлением вредоносной программы оборудование перегревается и быстрее вырабатывает свой ресурс. В общем, со временем из-за такой беспощадной эксплуатации ваш настольный компьютер или ноутбук преждевременно выйдут из строя. Особенно сильно пострадает ноутбук со слабой системой охлаждения, мощности которой не хватит, чтобы остудить пыл перегруженной видеокарты или процессора.

Вместо вирусов-вымогателей ваш компьютер эксплуатируют в майнинге

Как можно тайно майнить крипту на чужом ПК?

Делается это тремя нехитрыми способами:

Встроенные блокировки майнинга на сайтах в Opera

Кстати, веб-ресурс может быть заражен как его владельцами с целью монетизации, так и хакерами. Первый вариант характерен для видеохостингов и торент-трекеров. Особенно часто майнеры встречаются на сайтах с порно-контентом. При этом правилом хорошего тона считается оповещение пользователей о применении такой формы монетизации сайта. Хотя приличные манеры нынче редкость, так что на порядочность владельцев интернет-ресурсов не рассчитывайте.

Хакеры же не гнушаются ничем и подсаживают свои майнинг-вирусы на все сайты без разбора. В частности, нередко их жертвами становятся сайты органов власти по причине их слабой защиты от атак.

Как вирусы-криптомайнеры попадают на ваш компьютер?

Прямая подсадка – ситуация редкая, но исключать ее нельзя. Одолжите вы однажды свой ноутбук коллеге для выполнения неотложной работы, а вернется он к вам с сюрпризом в виде скрытого майнера.

Второй способ заражения ПК вирусом для добычи крипты – маскировка вредоносного ПО под безобидный софт:

- взломанное программное обеспечение всевозможного профиля;

- игры и патчи к ним;

- утилиты для оптимизации работы ОС;

- плагины для браузеров.

Как ведёт себя программа-майнер в диспетчере задач

Пользователи скачивают все это сами с сайтов любой тематики, в магазинах приложений и игр, с торрент-трекеров. Файлы могут быть заражены как хакерами, так и добросовестными разработчиками, которым просто хочется кушать. Кроме того, изначально программа или плагин могут быть чистыми, как слеза младенца, а заражение произойдет позднее – при обновлении ПО.

Даже если вы проявляете предельную аккуратность при скачивании файлов из Сети, от участи жертвы скрытого майнинга с помощью сайтов вас это не спасет. Хотя бы иногда вам будут попадаться зараженные веб-ресурсы.

Можно ли защититься от скрытого майнинга?

Есть несколько мер, которые в комплексе дают неплохой результат:

MinerBlock - один из способов уберечься от троянов-майнеров на сайтах

Как узнать, что на вашем компьютере майнят крипту?

Ваш ПК пыхтит и пыжится при попытке запустить простенькую игрушку? Он стал греться, как печка, и легко заменяет обогреватель? Кулер шумит, как турбина самолета? Чистка системы от мусора, а самого компьютера от пыли не помогла? Пора проверять свою рабочую лошадку на вирусы-майнеры.

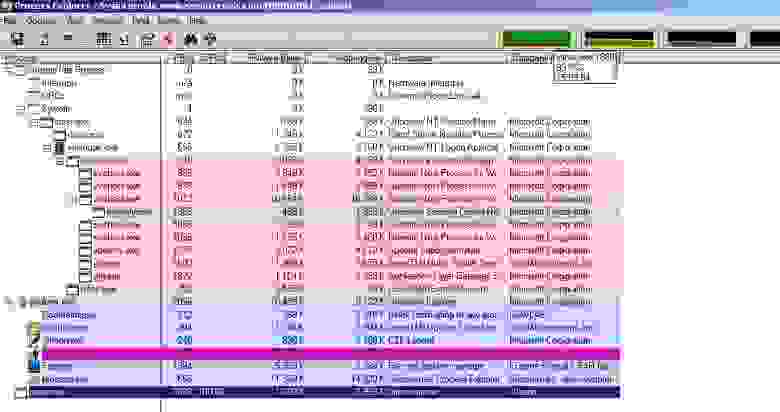

Дополнительно можно установить AIDA64 или AnVir Task Manage. Они предлагают более широкий набор инструментов для контроля процессов, запущенных на ПК или ноутбуке.

Мониторинг не помог выявить майнера? Попробуйте следующие утилиты:

- Web CureIt!;

- Kaspersky Virus Removal Tool;

- COMODO Cleaning Essentials.

Как удалить скрытый майнер?

Если вы уже регулярно делаете резервную копию, то достаточно откатить систему. В отдельных случаях получится удалить вредоносную программу или плагин вручную. Возможно, с этой работой справятся перечисленные выше антивирусные утилиты.

В ином случае останется одно из двух: обратиться к толковому специалисту по компьютерной безопасности и заказать очистку компьютера или мобильного девайса от всех вирусов, либо переустановить ОС. Переустанавливать систему надо с форматированием системного диска и новой инсталляцией всех утилит и программ.

Возможно, ваш компьютер или смартфон уже заражен вирусом-майнером. Не затягивайте с проверкой и устранением проблемы – боритесь с угрозой своевременно, пока не ваш девайс не сломался под непомерной нагрузкой и не потребовал ремонта.

Злоумышленники повадились майнить криптовалюту. На вашем компьютере, за ваш счет — и без вашего ведома.

11 сентября 2017

За последнее время вы наверняка хоть раз да слышали о таком явлении, как майнинг — и о том, как стремительно оно набирает обороты. В общем, тенденция такова: майнить, то есть достраивать блоки в блокчейне и получать в награду за это криптовалюту, хочет все больше людей, и они придумывают для этого все более изощренные способы. В том числе — незаконные. И в том числе они норовят сделать это за ваш счет.

Зачем майнерам нужен ваш компьютер

По сути, ваш компьютер становится частью распределенной сети, вычислительные мощности которой используются для добычи какой-нибудь криптовалюты на благо владельца ботнета. Несколько тысяч компьютеров в ботнете добывают криптовалюту значительно эффективнее, чем один, да и за недешевое электричество в этом случае платят жертвы, так что скрытно ставить программы-майнеры на компьютеры пользователей для злоумышленников очень даже выгодно.

Вообще, программу-майнер рядовой пользователь может установить самостоятельно — если он осознанно собрался добывать таким образом криптовалюту. В этом и заключается сложность: как отличить легальный майнинг от нелегального? Программы-то одни и те же. Разница в том, что злоумышленники сначала пытаются тайком установить программу на компьютер без ведома пользователя, а затем скрыть ее работу.

В большинстве случаев майнер попадает на компьютер при помощи специально созданной зловредной программы, так называемого дроппера, главная функция которого — скрытно ставить другое ПО. Такие программы обычно маскируются под пиратские версии лицензионных продуктов или под генераторы ключей активации к ним — что-нибудь в таком духе пользователи ищут, например, на файлообменниках и сознательно скачивают. Вот только иногда то, что они скачали, оказывается не совсем тем, что они хотели скачать.

После запуска скачанного файла на компьютер жертвы ставится собственно установщик, а он уже закачивает на диск майнер и специальную утилиту, маскирующую его в системе. Также в комплекте с программой могут поставляться cервисы, которые обеспечивают его автозапуск и настраивают его работу.

Например, такие сервисы могут приостанавливать работу майнера, если пользователь запускает какую-нибудь популярную игру: поскольку майнер использует мощности видеокарты, игра может начать тормозить, а пользователь — о чем-то подозревать.

Также подобные сервисы могут пытаться выключить антивирус, приостанавливать работу майнера, если запущена программа для мониторинга активности системы или запущенных процессов, и восстанавливать майнер в случае, если пользователь его удалит.

Подобные программы распространяются среди злоумышленников как услуга — скажем, в мессенджере Telegram, в каналах, посвященных заработку в Интернете, можно встретить объявления, предлагающие пробную версию такого сборщика-упаковщика для распространения скрытого майнера.

Чтобы вы представляли себе масштабы происходящего: недавно наши эксперты обнаружили ботнет, состоящий, по приблизительным подсчетам, из нескольких тысяч компьютеров, на которых был скрытно установлен майнер Minergate. С его помощью злоумышленники добывают не популярный биткоин, а в основном те криптовалюты, которые позволяют скрыть транзакции и то, кому принадлежит кошелек. Например, это Monero (XMR) и Zcash (ZEC). По самым скромным оценкам, майнинговый ботнет приносит своим владельцам от $30 000 в месяц. А через кошелек, в который майнит обнаруженный нашими экспертами ботнет, уже успело пройти более $200 000.

Кошелек Monero, используемый вышеупомянутыми владельцами ботнета. На данный момент 1 Monero стоит около $120

От вредоносных программ-дропперов Kaspersky Internet Security защитит вас по умолчанию — просто убедитесь, что антивирус всегда включен, и такой зловред просто не попадет на ваш компьютер. Если же вы решили проверить систему уже после того, как у вас появилось подозрение, KIS также сразу обнаружит этот полноценный троян, и от него надо в любом случае избавиться.

А вот майнеры, в отличие от дропперов, как мы уже упомянули, — программы не зловредные. Потому они входят в выделенную нами категорию Riskware — ПО, которое само по себе легально, но при этом может быть использовано в зловредных целях (подробнее о том, что туда входит, можно почитать здесь). По умолчанию Kaspersky Internet Security не блокирует и не удаляет такие программы, поскольку пользователь мог установить их осознанно.

Но если хотите подстраховаться и уверены, что не собираетесь пользоваться майнерами и прочим ПО, которое входит в категорию Riskware, то вы всегда можете зайти в настройки защитного решения, найти там раздел Угрозы и исключения и поставить галочку напротив пункта Обнаруживать другие программы, которые могут быть использованы злоумышленником для нанесения вреда компьютеру или данным пользователя. Главное — проверяйте свою систему регулярно, и тогда защитное решение поможет вам избежать установки и использования любых нежелательных программ.

С темой майнеров лично я столкнулся после заявления Германа Клименко о том, что огромное количество серверов Москвы поражены майнерами. До этого майнеры были лично для меня лишь одним из видов вредоносных программ. Времени с тех пор прошлом не так уж и много, но количество желающих заработать на чужих компьютерах растет и думаю настала пора поговорить об этом явлении.

Кому интересно сколько майнеров создается в день, как они распространяются и (самое главное) как относятся к ним антивирусы — прошу под кат!

Начнем с последней заявленной темы — об отношении антивирусов и майнеров. Для ответа на этот вопрос нужно понимать, что есть вредоносная программа с точки зрения антивируса.

Вредоносная программа — это программа, устанавливаемая на компьютер без ведома пользователя или выполняющая на компьютере пользователя несанкционированные действия. Определение не идеальное, но очень близкое к истине.

Проблема для жертвы заключается в том, что ее компьютер, зараженный криптомайнером, работает значительно медленнее обычного…

Однозначно вредоносное поведение, делающие майнеров законной добычей антивирусов (и иных систем защиты, ибо не антивирусами едиными).

Но может ли антивирус поймать майнер?

Майнеров довольно много, а сложность их детектирования заключается в том, что сам по себе майнинг — стандартный процесс. Это не попытки стирать или модифицировать файлы, изменять содержимое загрузочного сектора жесткого диска и т.п. Нет, майнинг в обычном случае не будет определяться антивирусом. Поэтому разработчикам антивирусов приходится искать новые способы определения наличия таких программ на компьютерах жертв

Не совсем так. В приведенной выше цитате речь идет о поведенческом анализаторе (или его разновидности — облачном антивирусе). Эти компоненты антивируса действительно отслеживают поведение. И если бы вредоносная программа занималась чисто майнингом, то действительно решить, что это вредоносная программа или нет — было бы невозможно. Поэтому предлагаю посмотреть какие бывают майнеры.

Майнер Trojan.BtcMine.1259 скачивается на компьютер троянцем-загрузчиком Trojan.DownLoader24.64313, который, в свою очередь, распространяется с помощью бэкдора DoublePulsar. Сразу после старта Trojan.BtcMine.1259 проверяет, не запущена ли на инфицированном компьютере его копия. Затем он определяет количество ядер процессора, и, если оно больше или равно указанному в конфигурации троянца числу потоков, расшифровывает и загружает в память хранящуюся в его теле библиотеку. Эта библиотека представляет собой модифицированную версию системы удаленного администрирования с открытым исходным кодом, известной под наименованием Gh0st RAT (детектируется Антивирусом Dr.Web под именем BackDoor.Farfli.96). Затем Trojan.BtcMine.1259 сохраняет на диск свою копию и запускает ее в качестве системной службы. После успешного запуска троянец пытается скачать с управляющего сервера, адрес которого указан в конфигурационном файле, свое обновление.

Второй вариант — использование обычного майнера.

В данном случае для запуска легитимного майнера его надо сначала доставить на машину, запустить и желательно скрыть присутствие процесса в системе/значка в трее. А значит есть вредоносные компоненты, которые опять же могут быть обнаружены или по сигнатурам или по поведению

В общем — будет сигнатура — майнер не пройдет. Не будет сигнатуры, майнер обнаружат по выросшей загрузке машин и сигнатура появится.

Сколько же создается майнеров? Берем случайную дату на updates.drweb.com

Trojan.BtcMine.1065(2) Trojan.BtcMine.1084 Trojan.BtcMine.1177 Trojan.BtcMine.1247 Trojan.BtcMine.1336 Trojan.BtcMine.1421(3) Trojan.BtcMine.1440 Trojan.BtcMine.1447(2) Trojan.BtcMine.1448(10) Trojan.BtcMine.1449 Trojan.BtcMine.1500 Trojan.BtcMine.1501 Trojan.BtcMine.1502(2) Trojan.BtcMine.1503 Trojan.BtcMine.1506 Trojan.BtcMine.1507 Trojan.BtcMine.1508

Tool.BtcMine.1000 Tool.BtcMine.1001 Tool.BtcMine.1002 Tool.BtcMine.1003(2) Tool.BtcMine.1004 Tool.BtcMine.1005 Tool.BtcMine.1006 Tool.BtcMine.1007 Tool.BtcMine.1008(2) Tool.BtcMine.1009(2) Tool.BtcMine.1010(2) Tool.BtcMine.1011(4) Tool.BtcMine.1012 Tool.BtcMine.1013 Tool.BtcMine.1014 Tool.BtcMine.1015 Tool.BtcMine.1016(2) Tool.BtcMine.1021(2) Tool.BtcMine.1022 Tool.BtcMine.1023(2) Tool.BtcMine.1024 Tool.BtcMine.1025 Tool.BtcMine.1026 Tool.BtcMine.1027(3) Tool.BtcMine.1028(2) Tool.BtcMine.1029(2) Tool.BtcMine.1030(2) Tool.BtcMine.230 Tool.BtcMine.278 Tool.BtcMine.288(7) Tool.BtcMine.390(2) Tool.BtcMine.433 Tool.BtcMine.483(2) Tool.BtcMine.573(3) Tool.BtcMine.800 Tool.BtcMine.810(11) Tool.BtcMine.916(2) Tool.BtcMine.917 Tool.BtcMine.943 Tool.BtcMine.944(7) Tool.BtcMine.948(2) Tool.BtcMine.958(3) Tool.BtcMine.968 Tool.BtcMine.970(4) Tool.BtcMine.973(4) Tool.BtcMine.974 Tool.BtcMine.975 Tool.BtcMine.976 Tool.BtcMine.977(4) Tool.BtcMine.978(6) Tool.BtcMine.979 Tool.BtcMine.980 Tool.BtcMine.981(3) Tool.BtcMine.982 Tool.BtcMine.983 Tool.BtcMine.984 Tool.BtcMine.985 Tool.BtcMine.986 Tool.BtcMine.987(2) Tool.BtcMine.988 Tool.BtcMine.989 Tool.BtcMine.990 Tool.BtcMine.991(4) Tool.BtcMine.992 Tool.BtcMine.993 Tool.BtcMine.994 Tool.BtcMine.995 Tool.BtcMine.996(2) Tool.BtcMine.997 Tool.BtcMine.998 Tool.BtcMine.999 Tool.Linux.BtcMine.163 Tool.Linux.BtcMine.164 Tool.Linux.BtcMine.165 Tool.Linux.BtcMine.166 Tool.Linux.BtcMine.167 Tool.Linux.BtcMine.168 Tool.Linux.BtcMine.169 Tool.Linux.BtcMine.170 Tool.Linux.BtcMine.171 Tool.Linux.BtcMine.172 Tool.Linux.BtcMine.173 Tool.Linux.BtcMine.174 Tool.Linux.BtcMine.175 Tool.Linux.BtcMine.176 Tool.Linux.BtcMine.178 Tool.Linux.BtcMine.179 Tool.Linux.BtcMine.180 Tool.Linux.BtcMine.181 Tool.Linux.BtcMine.182 Tool.Linux.BtcMine.183 Tool.Linux.BtcMine.184 Tool.Linux.BtcMine.186 Tool.Linux.BtcMine.187 Tool.Linux.BtcMine.188 Tool.Linux.BtcMine.189 Tool.Linux.BtcMine.190 Tool.Linux.BtcMine.191 Tool.Linux.BtcMine.193 Tool.Linux.BtcMine.194 Tool.Linux.BtcMine.195 Tool.Linux.BtcMine.196 Tool.Linux.BtcMine.197 Tool.Linux.BtcMine.198 Tool.Linux.BtcMine.199 Tool.Linux.BtcMine.201 Tool.Linux.BtcMine.202 Tool.Linux.BtcMine.203 Tool.Linux.BtcMine.204 Tool.Linux.BtcMine.205 Tool.Linux.BtcMine.206 Tool.Linux.BtcMine.207 Tool.Linux.BtcMine.208 Tool.Linux.BtcMine.209 Tool.Linux.BtcMine.210 Tool.Linux.BtcMine.211 Tool.Linux.BtcMine.212 Tool.Linux.BtcMine.213 Tool.Linux.BtcMine.214 Tool.Linux.BtcMine.215 Tool.Linux.BtcMine.216 Tool.Linux.BtcMine.219 Tool.Linux.BtcMine.220 Tool.Linux.BtcMine.221 Tool.Linux.BtcMine.222 Tool.Linux.BtcMine.223 Tool.Linux.BtcMine.224 Tool.Linux.BtcMine.225 Tool.Linux.BtcMine.226 Tool.Linux.BtcMine.227 Tool.Linux.BtcMine.228 Tool.Linux.BtcMine.229 Tool.Mac.BtcMine.35 Tool.Mac.BtcMine.36 Tool.Mac.BtcMine.37 Tool.Mac.BtcMine.38 Tool.Mac.BtcMine.39 Tool.Mac.BtcMine.40 Tool.Mac.BtcMine.41 Tool.Mac.BtcMine.42 Tool.Mac.BtcMine.43 Tool.Mac.BtcMine.44 Tool.Mac.BtcMine.45 Tool.Mac.BtcMine.46 Tool.Mac.BtcMine.47 Tool.Mac.BtcMine.48 Tool.Mac.BtcMine.50 Tool.Mac.BtcMine.51 Tool.Mac.BtcMine.52 Tool.Mac.BtcMine.53 Tool.Mac.BtcMine.54 Tool.Mac.BtcMine.55 Tool.Mac.BtcMine.56 Tool.Mac.BtcMine.57

Пример майнера для Линукс можно посмотреть здесь.

Как распространяются майнеры?

Всеми путями распространения вредоносных программ. Пара примеров

Trojan.BtcMine.737 перечисляет доступные в сетевом окружении компьютеры и пытается подключиться к ним, перебирая логины и пароли с использованием имеющегося в его распоряжении специального списка. Помимо этого, вредоносная программа пытается подобрать пароль к локальной учетной записи пользователя Windows. Если это удается, Trojan.BtcMine.737 при наличии соответствующего оборудования запускает на инфицированном компьютере открытую точку доступа WiFi. Если вредоносной программе удалось получить доступ к одному из компьютеров в локальной сети, предпринимается попытка сохранить и запустить на нем копию троянца либо с использованием инструментария Windows Management Instrumentation (WMI), либо при помощи планировщика заданий

Суммарно майнеры составят порядка 0.3 от всех пойманных за месяц. Не каждый месяц, но периодически майнеры попадают в топ самых распространенных вредоносных программ.

- Майнеры — законная цель антивирусов и при наличии сигнатур и правил они могут удаляться и удаляются

- Любые вредоносные программы находятся и удаляются антивирусом только при наличии правил/сигнатур. Поскольку майнеры любят создавать ботнеты, то в руки аналитиков они попадают гарантированно

- Антивирус — не панацея и не золотая пуля. Поэтому не стоит пренебрегать иными методами защиты, тем же ограничением прав

Надеюсь было интересно, если есть вопросы — постараюсь ответить.

Update. Есть ли майнеры, которые не жадничают и не забирают все ресурсы на себя. И если есть, то можно ли их обнаружить? Да, такие майнеры есть, тем не менее, их появление сопровождается появлением тормозов, хоть небольших, но тормозов. Лаги при запуске программ, в неожиданный момент. Поэтому если компьютер начал подглюкивать больше нормального:

- Обновите антивирус и проверьте систему. Смешно кажется, но у огромного количества народа базы устаревшие

- Если базы свежие — скачайте иной антивирус и проверьтесь им

- Проверьте наличие неизвестных процессов им системных служб. Как правило майнер не затрудняет себя маскировкой и службы/процессы видны. Пример

И рекомендую следить, что у вас пытается выйти в Интернет

Update2. Есть ли майнеры, процессов которых не видно? Мало, но есть.… Майнер выбирает в netsvcs существующую системную службу, заменяет файл службы, восстанавливает аттрибуты времени и и запускает службу… Но нет в мире совершенства — обнаружены по загрузке процессора

Тут кроме поведенческого анализатора изменений мер защиты вряд-ли придумаешь. Плюс конечно контроль всего, что запускается нового

Читайте также: