Вирусы в content ie5

пропадает место на диске С

неизвестно куда пропадает место на диске С.на компе два диска С и D, винда 7,уже как месяц исчезает.

Пропадает место на диске С

Помогите. Пропадает место на диске С. За час пропадает 13Гб.После перезагрузки место.

Пропадает свободное место на диске C

постоянно пропадает место на диске С

Пропадает свободное место на диске

Подскажите.У меня с подчётом обьёма с скрытыми элиментами на диске "С" еле 8Гб тянет,а вот в.

Внимание! Рекомендации написаны специально для этого пользователя. Если рекомендации написаны не для вас, не используйте их -

это может повредить вашей системе. Если у вас похожая проблема - создайте тему в разделе Лечение компьютерных вирусов и выполните Правила запроса о помощи.

____________________________________________

1. Через Панель управления - Удаление программ - удалите нежелательное ПО:

Компьютер перезагрузится. После перезагрузки архив quarantine.zip из папки с распакованной утилитой AVZ отправьте с помощью этой формы или на этот почтовый ящик: quarantine safezone.cc (замените на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: virus в теле письма.

исправьте с помощью утилиты ClearLNK.

Лог после исправления прикрепите к вашему сообщению.

4. Повторите логи по правилам. Для повторной диагностики запустите снова Autologger. В первом диалоговом окне нажмите ОК, удерживая нажатой клавишу Shift.

и так

папки :

windows -52.2gb

windows/system32 -18.2GB

windows/sysWOW64 -18.1GB

windows/winsxs -9.25gb

сколько должны занимать ? подскажи

если в папке виндовс глубже копнуть то :

так выдает прога сканер

C:\Windows\SysWOW64\config\systemprofile\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5

16,6 GB

C:\Windows\System32\config\systemprofile\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5

16.6 GB

а через комп если просто смотреть в свойствах

C:\Windows\SysWOW64\config\systemprofile\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5

16,3 GB

C:\Windows\System32\config\systemprofile\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5

0 байт (пустая папка)

через диаграму увдел файл по ошибке установлен на диск С

освободил 5 гиг но толку если место продолжает уменьшатся

Добавлено через 1 час 57 минут

C:\Windows\SysWOW64\config\systemprofile\AppData\Local\Micro soft\Windows\Temporary Internet Files\Content.IE5

C:\Windows\System32\config\systemprofile\AppData\Local\Micro soft\Windows\Temporary Internet Files\Content.IE5

именно обьём етих двух папок увеличевается

каждая набрала уже по 300 мб , тоесть потерял уже 600 мб свободного места

Добавлено через 3 часа 3 минуты

Удалил папку с Temporary Internet Files освободил 17,2 ГБ

подскажи как сделать что бы опять не набралось файлов в этой папке ?

C:\WINDOWS\system32\x Причина: Win32/Conficker.AA ЧЕРВЬ

C:\Documents and Settings\NetworkService\Local Settings\Temporary Internet Files\Content.IE5\WVOEVELJ\zprv[1].gif Причина: Win32/Conficker.AA ЧЕРВЬ

C:\Documents and Settings\NetworkService\Local Settings\Temporary Internet Files\Content.IE5\KCR6FJOK\vpzm[1].gif Причина: Win32/Conficker.AA ЧЕРВЬ

C:\Documents and Settings\NetworkService\Local Settings\Temporary Internet Files\Content.IE5\A3IQ31EX\myvdrpu[1].png Причина: Win32/Conficker.AA ЧЕРВЬ

C:\windows\system32\vzpdu.dll Причина: Win32/Conficker.AA ЧЕРВЬ

Что это за вирусы и как сними бороться ?

Вновь даю подробную инструкцию

1. Отформатировать жесткий диск

2. отформатировать флешку

3. дать в морду другу который тебе закидывает на флешку вирусов.

4. установить винду с НЕЗАРАЖЕННОГО ДИСКА

5. скачать новый конфигуратор с сети

6. установить через конфигуратор АНТИВИРУС КАСПЕРСКОГО

7. установить шару

8. скачать нужные программы

9. установить их

10. после проделывания всех предыдущих пунктов выкинуть компьютер в окно

11. выйти следом.

Пункты выделенные касным ОБЯЗАТЕЛЬНЫ К ВЫПОЛНЕНИЮ,

остальные выполняются по желанию.

По сообщению PandaLabs количество ПК, инфицированных червем Conficker( также известным как Downadup и Kido) продолжает расти. По результатам исследований лаборатории PandaLabs, 6% (5,77%) компьютеров по всему миру заражены этим типом червей.

Исследование двух миллионов компьютеров показало, что инфекция, возникшая в Китае, теперь распространилась в 83 странах, а в таких странах как Испания, США, Тайвань, Бразилия и Мексика, она особенно опасна.

”Из двух миллионов проверенных ПК этим типом червя было заражено 115000. Такого мы еще не видели со времен эпидемий Kournikova или Blaster”, - говорит Луис Корронс, технический директор PandaLabs. ”Без сомнения, в любой момент может начаться эпидемия или хуже того, если червь начнет копировать другое вредоносного ПО на компьютерах или размножаться другими способами”.

Эксперты PandaLabs собрали информацию о черве. Некоторые типы червя провоцируют жесткие атаки с целью захвата паролей зараженных компьютеров и корпоративных сетей. Повторяемость подчиненных паролей (простые слова, имена собственные и пр.) может использоваться для распространения червей. Собирая эти пароли, кибер-преступники проникают в компьютеры и используют их в своих целях.

”Это предупреждение для всех пользователей, чтобы они устанавливали сложные пароли для входа как в персональный компьютер, так и для доступа к корпоративной сети, иначе инфекция распространится по всей компании”, - объясняет Корронс.

Червь сконструирован таким образом, что также может распространяться через USB-устройства: когда вы вставляете устройство, на панели Windows появляется опция для запуска программы (активирующая вредоносное ПО) под видом безопасной опции открытия папки для просмотра файлов. Таким образом, когда пользователи просто хотят посмотреть, что находится в папке, они могут запустить червя и заразить свой компьютер.

Вновь даю подробную инструкцию

10. после проделывания всех предыдущих пунктов выкинуть компьютер в окно

11. выйти следом.

Пункты выделенные касным ОБЯЗАТЕЛЬНЫ К ВЫПОЛНЕНИЮ,

остальные выполняются по желанию.

У меня тоже был вирь(с флешки гад такой слез), сначала комп завис, а опотом в винду зайти не смог, так что по скорей делай резервную копию файлов и переустанавливай винду.

ПРикол в том что я формотиравал и переустанавливал винду уже 2 раза подряд 31 января 2009 и 1 февраля 2009 ! Формотировал нифига !

Алекс я ставил этот патч и пока нечего нет !

ПРикол в том что я формотиравал и переустанавливал винду уже 2 раза подряд 31 января 2009 и 1 февраля 2009 ! Формотировал нифига !

Алекс я ставил этот патч и пока нечего нет !

Всмысле пока ничего нет? Т.е. всё нормально работает?

Как выяснилось после некоторых поисков по интернету, этот вирус является довольно таки серьезной гадостью

но способы борьбы с ним и лечения есть:

Сразу говорю, что есть на свете утилита от DrWeb, и находится она на их сайте, которая лечит эту дрянь(называется Като на crueit чтоли), но я нашел другой способ, правда путь долгий, но это если вдруг утилита не поможет.

Для начала этот вирус ещё называется и так WORM/Kido.EF, Win32:Confi, Win32.Worm.Downadup.Gen, Win32.HLLW.Shadow.based, W32/Conficker!Generic, Worm:W32/Downadup.gen!A, Net-Worm.Win32.Kido.ef, Net-Worm.Win32.Kido.ef, a variant of Win32/Conficker.X, W32/Conficker.C.worm, Mal/Conficker-A, Trojan.Conficker.Gen!Pac, Net-Worm.Win32.Kido.ef, но в общем – ЭТО ГАДАСТЬ.

Итак, заходим в Пуск-Выполнить и пишем regedit, далее идем в

HKEY_LOCAL_MACHINE\\SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\Run\\

и удаляем svchost(он потом опять там появится, но уже будет просто как мусор)

Далее, качаем MicroXP(он мало весит- 200мб) или если есть загружаемся с LiveCD, удаляем со старой винды файлы:

C:\\(директория винды)\\system32\\svchost.exe

C:\\(директория винды)\\system32\\svсhost.exe(если он есть)

Различие между этими двумя сервисами буква С(в первом случае- англ., во втором-русс.)

C:\\Documents and Settings\\ADMIN(ВСЮ ПАПКУ УДАЛЯЕМ. )

После устанавливаем на диск(перед этим скачав) Unlocker 1.8

Заходим в папку с:

C:\\(винда)\\system32

И ищем СКРЫТЫЙ ФАЙЛ С РАСШИРЕНИЕМ DLL. (у меня был jiaof.dll)(перед этим зайдя в свойства папки и выставив разрешение на просмотр скрытых и системных файлов и папок )

Далее пытаемся удалить, выдает сообщение типа нельзя, и тут появляется герой- UNLOCKER. Выбираем УДАЛИТЬ, и он УДАЛЯЕТ.

Далее копируем с LiveCD или с MicroXP файл svchost.exe из папки

C:\\(винда)\\system32 в папку СО СТАРОЙ ВИНДОЙ(C:\\(винда (СТАРАЯ. )\\system32)

ЗАПУСКАЕМ И РАБОТАЕМ БЕЗ ЭТОЙ ГАДОСТИёВСЕ.

ВНИМАНИЕ. Незабываем ставить заплатки.

Статью писал EKo-rus, испытав на мебе зло этого вируса.

Недавно подхватил файл с кучей вирусов, которые заражают папку винды и ваще постоянно копируют себя.

Антик каждые 5 мин кричит об этом, но ничего удалить не может =(

"Win32:Agent-ZRG [Trj]" has been found in "C:\WINDOWS\system32\bhmn514.exe" file.

"Win32:Agent-ZRG [Trj]" has been found in "C:\WINDOWS\system32\bhmn514.exe" file.

"Win32:Rootkit-gen [Rtk]" has been found in "C:\WINDOWS\TEMP\winlagon.exe" file.

"Win32:Trojan-gen

"Win32:Small-JYI [Trj]" has been found in "C:\WINDOWS\system32\djki397g.dll\[UPX]" file.

"Win32:Trojan-gen

"Win32:Small-JYI [Trj]" has been found in "C:\WINDOWS\system32\djki397g.dll\[UPX]" file.

"Win32:Rootkit-gen [Rtk]" has been found in "C:\WINDOWS\TEMP\winlagon.exe" file.

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Zbot-AGB [Trj]" has been found in "c:\windows\system32\ntos.exe" file.

"Win32:Agent-BSU [Trj]" has been found in "c:\windows\temp\csrssc.exe\[FSG]" file.

"Win32:Rootkit-gen [Rtk]" has been found in "c:\windows\temp\winlagon.exe" file.

"Win32:Trojan-gen

"Win32:Zbot-AGB [Trj]" has been found in "C:\WINDOWS\system32\bhmn273.exe" file.

"Win32:Zbot-AGB [Trj]" has been found in "C:\WINDOWS\system32\ntos.exe" file.

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Agent-ZMF [Trj]" has been found in "C:\Documents and Settings\LocalService\Local Settings\Temporary Internet Files\Content.IE5\8ALO4GNZ\adv492[1].exe" file.

"Win32:Agent-ZMF [Trj]" has been found in "C:\WINDOWS\system32\bhmn769.exe" file.

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Trojan-gen

"Win32:Agent-ZMF [Trj]" has been found in "C:\WINDOWS\system32\bhmn769.exe" file.

ни один из способов проверки не помогает =(

/в том числе до запуска винды/

Что такое кэш интернет-файлов

Веб-браузеры сохраняют содержимое открываемых пользователем веб-страниц в специальном хранилище – дисковом кэше (Disk cache device), – этим обеспечивается более быстрая загрузка страниц при повторном посещении. Это хранилище называется кэш интернет-файлов (Temporary Internet files, Временные файлы Интернета).

Иногда требуется очистить кэш интернет-файлов, например, при нехватке дискового пространства, или после лечения системы от вирусов (при отсутствии или некорректной работе антивирусов вредоносное программное обеспечение, распространяемое в Интернете, также может храниться в кэше интернет-файлов, сохраняя угрозу повторного заражения).

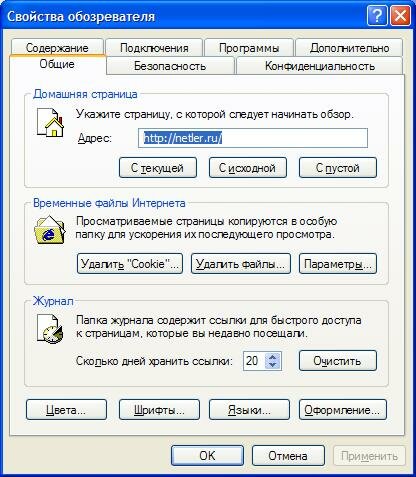

– выберите меню Сервис –> Свойства обозревателя;

– в окне Свойства обозревателя откройте вкладку Общие;

– в разделе Временные файлы Интернета нажмите кнопку Удалить файлы…;

2-й способ (позволяет перед очисткой просмотреть содержимое кэша):

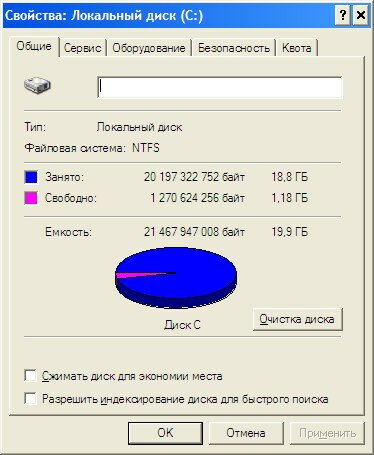

– откройте Мой компьютер;

– нажмите правой кнопкой мыши Локальный диск (C:);

– в окне Свойства: Локальный диск (C:) нажмите кнопку Очистка диска;

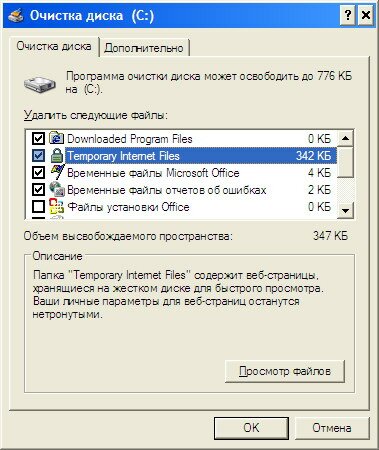

– в окне Очистка диска в прокручиваемом списке Удалить следующие файлы выделите Temporary Internet Files, нажмите кнопку Просмотр файлов;

– в Windows XP откроется папка \Documents and Settings\Master\Local Settings\Temporary Internet Files\Content.IE5, в Windows Vista – \Users\Имя_пользователя\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5\;

– можете удалить всё содержимое этой папки, кроме файлов desktop.ini и index.dat;

– из открывшегося контекстного меню выберите Удалить –> Да.

Как очистить кэш интернет-файлов веб-браузера Mozilla Firefox?

– в адресной строке введите about:cache, осуществите переход;

– откроется окно Information about the Cache Service.

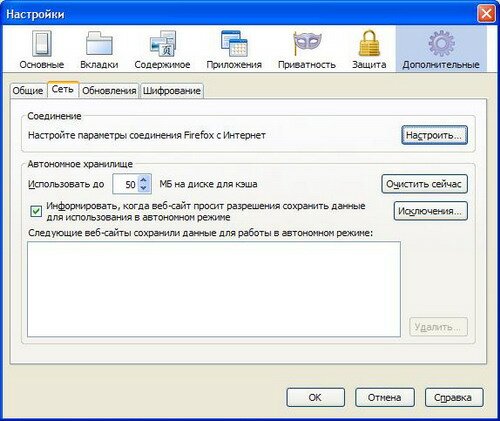

– выберите меню Инструменты –> Настройки…;

– в окне Настройки выберите вкладку Дополнительные;

– откройте вкладку Сеть;

– в разделе Автономное хранилище нажмите кнопку Очистить сейчас (кстати, здесь же вы можете установить размер кэша) –> OK.

\Documents and Settings\Имя_пользователя\Local Settings\Application Data\Mozilla\Firefox\Profiles\********.default\Cache и

\Documents and Settings\Имя_пользователя\Local Settings\Application Data\Mozilla\Firefox\Profiles\********.default\OfflineCache;

2. Используя указанное место расположения, вы можете очистить кэш вручную.

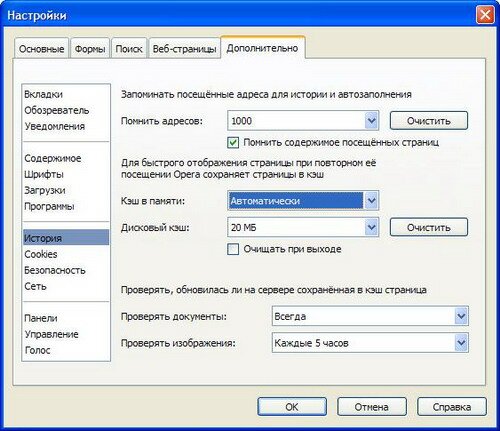

Как очистить кэш интернет-файлов веб-браузера Opera?

– выберите меню Инструменты –> Дополнительно –> Кэш (или в адресной строке браузера введите opera:cache);

– откроется вкладка Содержимое кэша.

– выберите меню Инструменты –> Настройки…;

– в окне Настройки откройте вкладку Дополнительно;

– выберите в меню (слева) История;

– в разделе Дисковый кэш нажмите кнопку Очистить (кстати, здесь же вы можете установить размер кэша) –> OK.

– XP – \Documents and Settings\Имя_пользователя\Local Settings\Application Data\Opera\Opera\cache;

– Vista – \Users\Имя_пользователя\AppData\Local\Opera\Opera 10 Preview\cache.

2. Файлы кэша имеют имена типа opr000A6.

3. Используя указанное место расположения, вы можете очистить кэш вручную.

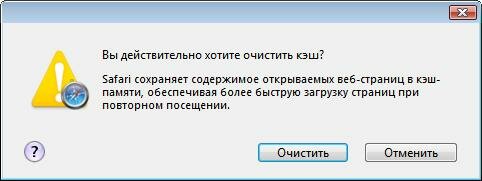

Как очистить кэш интернет-файлов веб-браузера Safari?

– нажмите сочетание клавиш Ctrl + Alt + E;

– нажмите сочетание клавиш Ctrl + R для перезагрузки веб-браузера.

1. Дисковый адрес кэша браузера Safari:

– XP – \Documents and Settings\Имя_пользователя\Local Settings\Application Data\Apple Computer\Safari;

2. Используя указанное место расположения, вы можете очистить кэш вручную.

Приложение к сайту "Софт, исходники и фото"

Симптомы

Этот вирус распространяется через флешки, стоит их вставить в зараженный комп (или даже примонтировать какой-нибудь образ, например, из TrueCrypt), как вирус делает следующее:

- Создает на флешке папку Recycler (якобы корзину), куда копирует свой exe-шник, судя по всему со случайным именем.

- Все папки, находящиеся в корне флешки, делает скрытыми и системными.

- Вместо папок создает ярлыки (*.lnk) с теми же именами, но суть их состоит в том, что при попытке их открыть будет не просто открыта папка, а будет запущен вирус из корзины (потом может быть нужная папка и откроется, запускать ярлык я не пробовал, но имя открываемой папки вирусу передается через командную строку).

- В завершение всего создается файл autorun.ini в корне флешки, причем этот файл содержит какие-то бинарные данные.

Зараженный компьютер можно опознать по следующим признакам:

- В списке процессов есть процесс aadrive32.exe (по крайней мере Process Explorer его без труда показывает и прибивает.

- В папке windows расположен файл aadrive32.exe. Если этот файл удалить, то он восстановится во время следующей загрузки системы.

- В папке windows\system32 есть файлы вида 14.exe, 38.exe и т.п. Что это за файлы я не понял, потому что после их удаления они не восстанавливаются.

- В папке Documents and Settings\USERNAME\Application Data (под Windows XP, не помню, как эта папка называется под Windows 7) расположены файлы 3.tmp, 4.tmp и т.п. Эти файлы восстанавливаются после перезагрузки. Именно на них и ругался Avira, хотя в тот момент на основные файлы вирусов он не реагировал.

- В одной из подпапок папки Recycler есть подозрительный exe-шник.

- В папке Documents and Settings\USERNAME\Application Data расположен еще один файл *.exe (его имя скорее всего будет случайным). Причем этот файл я не видел под Windows (даже во FreeCommander’е, не говоря уж про проводник), а заметил, когда перезагрузился под Linux’ом.

- С зараженного компьютера невозможно открыть сайты антивирусов и сайт virustotal.com. Причем, вирус как-то хитро блокирует эти сайты, а не просто добавляет свои записи в hosts.

Лечение

Избавиться от вируса можно довольно легко, если есть загрузочный диск с Linux’ом. Для этого после загрузки (например, с Live CD) нужно:

После этого перезагружаемся в винду (вирус уже не должен запускаться, можете для проверки зайти, например, на сайт Касперского, если сайт открывается, значит, вирус побежден), и можно почистить реестр от следов вируса. Самое простое — это запустить файл regedit и поудалять все записи, где содержится строка aadrive32.exe.

В реестре ссылка на aadrive32.exe будет как минимум в ветках:

HKLM\Software\Microsoft\Windows\CurrentVersion\policies\Explorer\Run\Microsoft Driver и

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\Microsoft Driver Setup.

После этого радуемся, что вирус побежден, до момента, пока не попадется следующая зараза. Или переходим на Linux 🙂

Перешел на линукс несколько лет назад, забыл про вирусы. Стоит для успокоения bitdefender scanner for unices, проверяю флешки или съемные винты товарищей иногда

А что, нельзя с помощью антивирусной проги его удалить?

На тот момент, когда подцепил этот вирус, ни Avira, ни Nod32 этот вирус не ловили. Да и файл *.exe в винде был не виден.

Обновите каспер верссии 6, он найдет и сам его удалит.

а без линукса никак?

С линуксом по крайней мере все просто, достаточно с ним загрузиться и прибить нужные файлы. Может быть уже LiveCD от DrWeb (CureIt) умеет его лечить.

Спасибо огромное за статью, очень помогло, почистил компьютер от этой гадости, живучей тварью оказалась. Следов вируса в реестре не обнаружил.

Из-за вируса на компьютере отсутствовало VPN-соединение с провайдером, а также наблюдались дикие лаги. Ещё раз спасибо ^_^

Даже на 18 июня НОД32 пропускает его. Точнее он показывает, что перехватил, но вирус заселяется и самое главное прописывается в реестре. При сканировании НОДом затем он удаляет вирусы, но реестр не правит. На сайты антивирусников доступа нет. Пока в ручную не прибил ветку в реестре, доступа не было. Сейчас все ок. Прошелся на всякий случай AVPTool после НОДа но ничего уже не найдено. Автору огромное спасибо за статью!

Спасибо за информацию, она мне помогла. Нарвался на похожую заразу (хотя, не исключено что их было несколько похожих одновременно). Отличия были следующие:

* кроме процесса aadrive32.exe наблюдался процесс jodrive32.exe. Убивался менеджером задач легко, но также быстро (1-2 минуты) восстанавливался даже без перезагрузки системы.

Сложность лечения заключалась еще и в том, что комп находится в другом конце города и поехать к нему далеко, сложно и некогда. Доступ к рабочему столу был только посредством программы TeamViewer. Так что загрузить с другого диска было проблематично. Кроме того, система работала нестабильно: висла и ругалась сообщениями об ошибках запуска разных процессов.

Спасибо автору))). У меня была эта проблема. Избавился сегодня с помощью диска с Ubuntu. Я хочу добавить описание к вирусу.

Теперь сведения о моей системе — WinXp Sp3, установлен Nod32 2.7(древненький, но из принципа пользуюсь только им) — установлен после заражения, ZoneAlarm — тоже после заражения. Заражение произошло через интернет, я снёс винду, поставил снова, но не поставив антивирус, решил скачать себе браузер, проигрыватель — вот и попался.

Примечания.

Есть такая фишка в XP: можно в gpedit.msc заблокировать запуск некоторых программ. Если прописать в список Aadrive32.exe, jodrive32.exe, cadqj.exe, Xpupr.exe — то они всё равно будут грузиться. Предполагаю, что их названия содержат кириллицу, потому что я сам прописывал латинскими буквами. Я ещё не пробывал туда прописывать acleaner.exe — хотя этот файл, я думаю, самый основной в этом вирусе.

Проверял через tasklist системные процессы, думал увижу вирус и убью taskkill-ом — ничего не нашёл.

На флешке я удалил autorun.inf с помощью Nod32, но это получилось в первый и последний раз, потом вдруг Nod стал беспомощным. Я создал пустой Autorun, чтобы больше не происходило заражения — не помогло, вирусный Autorun

снова прописался.

Ни Nod32 SmSec4, ни Dr.Web 6 его конечно не видели, причем при обновленных базах и при проверке не ругались ни на один из файлов.

Вирус прописывал себя в реестре, из автозагрузки себя удалить не давал (сначала пробовал Ccleaner’ом — в итоге сама утилита была удалена зловредом), затем пробовал стандартным msconfig.exe результата не было, вирус сам себя восстанавливал в автозагрузке. Так же вирус блокировал любые попытки выхода в интернет (браузеры выдавали ошибку 404). Зайти в интернет удалось после завершения процесса (стандартным таскменеджером windows) aadrive32.exe.

На момент написания комментария (6 июля) dr.web 6.0 при обновленных базах видит и распознает, но почему-то удалив, снова его находит.

и при этом на флешку пишется файл system.exe размером 40 960 байт. На другом компе, где стоит Avira Premium Security Suite 8 этот файл опознается как TR/Agent.amog или TR/Agent.alqj, а в Kaspersky Virus Removal Tool опознается как троянская программа Trojan.Win32.Agent.alqj.

Вчера при проверке в Kaspersky Virus Removal Tool были следующие результаты :

первый раз -

Обнаружено

----------

Статус Объект

------ ------

удалено: троянская программа Trojan-Dropper.Win32.Agent.yyq Файл: C:\Documents and Settings\tester\Local Settings\Temp\buritos.exe

удалено: троянская программа Trojan-Dropper.Win32.Agent.zaq Файл: C:\Documents and Settings\tester\Local Settings\Temp\shaurma.exe

удалено: троянская программа Trojan-Dropper.Win32.Agent.yxf Файл: C:\Documents and Settings\tester\Local Settings\Temp\wintvXtxaR.exe

удалено: троянская программа Trojan-Dropper.Win32.Agent.yxf Файл: C:\Documents and Settings\tester\Local Settings\Temporary Internet Files\Content.IE5\CBHRYMV5\load[1].php

обнаружено: вирус Worm.Win32.AutoRun.ryi Файл: C:\Documents and Settings\tester\Local Settings\Temporary Internet Files\Content.IE5\E1HIZU1S\ldr[4].exe

удалено: троянская программа Trojan-Clicker.JS.Agent.aw Файл: C:\Documents and Settings\tester\Local Settings\Temporary Internet Files\Content.IE5\I86P7HWC\Mirrors_for_bath[1].htm

удалено: троянская программа Trojan-Clicker.HTML.IFrame.es Файл: C:\Documents and Settings\tester\Local Settings\Temporary Internet Files\Content.IE5\O7VN6GL9\111[1].js

удалено: троянская программа Trojan-Dropper.Win32.Agent.yyq Файл: C:\Documents and Settings\tester\Local Settings\Temporary Internet Files\Content.IE5\O7VN6GL9\buritos[1].exe

удалено: троянская программа Trojan-Dropper.Win32.Agent.zaq Файл: C:\Documents and Settings\tester\Local Settings\Temporary Internet Files\Content.IE5\QZ6R2HIZ\shaurma[1].exe

удалено: вирус Email-Worm.Win32.Zhelatin.adt Файл: C:\Program Files\ESET\infected\0JEWJADA.NQF//PE-Crypt.XorPE

удалено: троянская программа Packed.Win32.Tibs.kg Файл: C:\Program Files\ESET\infected\32L35MAA.NQF//PE-Crypt.XorPE

удалено: троянская программа Trojan.Win32.Agent.wnv Файл: C:\Program Files\ESET\infected\L53ILHBA.NQF//PE-Crypt.XorPE

удалено: троянская программа Trojan.Win32.Buzus.mey Файл: C:\Program Files\ESET\infected\LZRPUXDA.NQF//PE-Crypt.XorPE

удалено: троянская программа Trojan.Win32.Pakes.jud Файл: C:\Program Files\ESET\infected\PKO0INDA.NQF//PE-Crypt.XorPE//PE_Patch.UPX//UPX

удалено: троянская программа Trojan.Win32.Agent.alxl Файл: C:\WINDOWS\system32\msvcrt62.dll

удалено: троянская программа Trojan-Dropper.Win32.Agent.zfw Файл: C:\WINDOWS\system32\config\systemprofile\Local Settings\Temporary Internet Files\Content.IE5\CJCREZUL\WM[1].exe

не найдено: троянская программа Trojan.Win32.Agent.alqj Файл: C:\WINDOWS\system32\config\systemprofile\Local Settings\Temporary Internet Files\Content.IE5\UVOFILKF\ldr[1].exe

удалено: троянская программа Trojan-Dropper.Win32.Agent.zfw Файл: C:\WINDOWS\system32\config\systemprofile\Local Settings\Temporary Internet Files\Content.IE5\UVOFILKF\WM[1].exe

не найдено: вирус Worm.Win32.AutoRun.ryi Файл: C:\WINDOWS\system32\config\systemprofile\Local Settings\Temporary Internet Files\Content.IE5\Y76ZA123\ldr[1].exe

удалено: троянская программа Trojan-Dropper.Win32.Agent.yzi Файл: C:\WINDOWS\system32\config\systemprofile\Local Settings\Temporary Internet Files\Content.IE5\Y76ZA123\WM[1].exe

удалено: троянская программа Trojan-Dropper.Win32.Agent.yzi Файл: C:\WINDOWS\Temp\rdl1.tmp

удалено: троянская программа Trojan-Dropper.Win32.Agent.zfw Файл: C:\WINDOWS\Temp\rdl5.tmp

удалено: троянская программа Trojan-Dropper.Win32.Agent.zfw Файл: C:\WINDOWS\Temp\rdl94.tmp

удалено: троянская программа Trojan-Dropper.Win32.Agent.yzi Файл: C:\WINDOWS\Temp\rdlA8.tmp

и во второй раз -

Обнаружено

----------

Статус Объект

------ ------

удалено: троянская программа Trojan.Win32.Agent.alpx Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0075454.dll

удалено: вирус Worm.Win32.AutoRun.rtt Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0075455.exe

удалено: троянская программа Trojan.Win32.Agent.alxl Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0075531.dll

удалено: троянская программа Trojan.Win32.Agent.alxs Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0076608.dll

удалено: троянская программа Trojan.Win32.Agent.alqj Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0076612.exe

удалено: троянская программа Trojan.Win32.Agent.alzb Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0076658.dll

удалено: вирус Worm.Win32.AutoRun.ryi Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0076660.exe

удалено: вирус Worm.Win32.AutoRun.ryi Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0076667.exe

удалено: вирус Worm.Win32.AutoRun.ryi Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0076683.exe

удалено: троянская программа Trojan.Win32.Agent.alxl Файл: C:\System Volume Information\_restore<3AEF2EB7-62C1-4A8A-A4A4-BB79A19D03C8>\RP191\A0076688.dll

Сегодня, перед тем как писать это письмо, проверка в Kaspersky Virus Removal Tool не выявили никаких вирусов, но флешка также исправно при каждом подключении заражается.

Требуемые файлы я прилагаю.

Читайте также:

- Амосин при гриппе и орви

- При гриппе может быть кашель с кровью

- Вирус на офисе 2003

- Гепатит а лечение на дневном стационаре

- Склифлаб анализ на гепатит а

Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу.

Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу.

Copyright © Иммунитет и инфекции