Вирусы которые крадут данные

Эксперты советуют устанавливать лимиты по карточным операциям

В Украине все чаще заражают вирусами банкоматы и POS-терминалы больших сетевых магазинов. Эти вирусы воруют техническую информацию и ПИН-коды банковских карточек клиентов, которые воспользовались услугами терминала. "Страна" разбиралась в подробностях мошеннической схемы и выяснила, как можно обезопасить себя от краж.

Как работают вирусы в банкоматах и терминалах?

Вирусы находят дыры в программном обеспечении и используют их, чтобы завладевать информацией и средствами. Получив техническую информацию и ПИН-коды банковских карт, злоумышленники передают их для изготовления поддельных карточек. Уже с ними, зная ПИН-код, мошенники легко могут снять деньги с вашего счета в любом банкомате.

За такое преступление злоумышленникам грозит наказание в виде штрафа от 500 до 1000 необлагаемых налогом минимальных доходов граждан или лишение свободы на срок от 2 до 5 лет. В департаменте киберполиции на таких преступлениях ловили граждан Беларуси, Румынии, Молдовы, Болгарии.

Но сложность в том, что чаще всего воры снимают средства за пределами Украины, в том числе, в странах Азии. Из-за этого быстро задержать преступников и привлечь их к уголовной ответственности невозможно, объясняет замначальника департамента киберполиции Нацполиции Украины Виталий Чубаевский.

Раньше в Украине тоже такое было?

По словам Виталия Чубаевского, такие схемы широко распространены во многих странах ЕС, но в Украине раньше встречались редко.

Впрочем, глава Ассоциации ИТ-Украины Виктор Валеев говорит, что такого рода преступления на самом деле не новы для Украины: "Просто банки и магазины стараются такие случаи не афишировать".

А вот Сергей Блажевич, экс-инженер интернет-компании "Релком", основатель компании "Медіа-Трейд Україна", а ныне – замглавы департамента Национальной патрульной полиции, ранее никогда не слышал о том, чтобы ПИН-коды с карт воровали вирусы. По его словам, при использовании терминалов и банкоматов всегда утечки происходили на физическом уровне.

"При банкоматах были фальшивые накладки, возможно, считывание записей с камер – то есть, был физический доступ к информации. То же самое с терминалами – грубо говоря, кто-то параллельно снимал данные с карты в процессе расчета за покупку. Мне тяжело представить, каким образом работает этот вирус и как его можно внести в тот же банкомат или тем более терминал. С моей точки зрения, это легендирование", – говорит Блажевич. По его мнению, и сейчас в воровстве данных замешан человеческий фактор.

Как защититься от вирусов?

В любом случае, минимизировать риск утечки технической информации, со своей стороны, может каждый владелец банковской карты.

Эксперты советуют установить ограничения в день на количество операций и сумму единоразового снятия или перевода средств с карты, а также включить функцию смс-уведомлений: тогда, если с карты кто-то (не вы) снимает средства, можно будет быстро блокировать карточку. "Но глобально вы ни на что повлиять не можете, особенно, если у злоумышленника есть копия вашей карты для физического снятия. А для онлайн-перевода средств вообще достаточно номера карты и CVV-кода", – говорит Сергей Блажевич.

Виктор Валеев же говорит, что методы защиты от банковских мошенников стандартны: "Надежные пароли – не 1,2,3, не пароль "имени себя", – а также постоянное их изменение. Безусловно, также необходимо настроить функции контроля за транзакциями и так называемую двойную авторизацию – помимо пароля, включить функцию уведомлений по смс или электронной почте. И конечно, будьте предельно внимательны при работе с инструментами, которые дают доступ к вашим данным и счетам: если это непроверенный инструмент, у вас должна на подсознании включаться "презумпция виновности". Лучше лишний раз не вводить свои пароли".

Кроме того, учитывая особенности этого вируса, надо обязательно обращать внимание на те приложения, которые предлагаются вам к загрузке помимо вашей воли. И, безусловно выбирать банк с репутацией - у такого будут более качественные ИТ-системы, а значит, надежнее защита от вирусов.

И конечно, помните золотое правило, которое декларирует сотрудник любого банка, открывающий вам счет: никому не передавайте свои пароли.

1000_d_850.jpg)

Опасен с вашего разрешения

Наиболее опасным для банковских мобильных приложений на сегодняшний день является тип вирусов Spyware. Они крадут данные и отправляют их своим создателям, которые в считанные минуты смогут получить контроль над банковским счетом своей жертвы. Их коллекция регулярно пополняется. Так, в июле этого года, по сообщению журнала Forbes, появилась версия вируса-трояна BianLian, которая может красть данные из банковских приложений мобильных устройств.

![]()

![]()

Детальный анализ вируса показал, что информацию он способен похищать с помощью скриншотов (снимков) экрана устройства, притворяясь программой для людей с ограниченными возможностями. Но вред он может нанести только в том случае, если сам пользователь разрешит ему доступ к фотофункциям смартфона. Если такое разрешение получено, то контроль за электронным кошельком может быть утерян.

- Защита мобильного устройства от вирусных программ - это в первую очередь внимательность его владельца, - пояснил руководитель направления "Информационная безопасность" компании "Эр-Телеком" Михаил Терешков. - Вирусы, как правило, маскируются под легальные программы, но внимательный человек разоблачит их достаточно легко. Так, например, если программа "Фонарик", которая использует для освещения вспышку смартфона, вдруг запросит у вас разрешение на доступ к списку контактов, это должно вызвать у вас подозрение. Не исключено, что скачанное вами из неофициального магазина приложение может содержать вирус. И лучше его удалить.

По словам эксперта, доступные пользователям платные и бесплатные антивирусные программы не являются 100-процентной гарантией защиты мобильного устройства. Пробелы в безопасности своих программных продуктов закрывают сами разработчики приложений. Для получения свежих исправлений не нужно запрещать своему мобильному устройству скачивать легальные обновления и регулярно их устанавливать.

Банки защищаются

Банки стараются защитить своих клиентов от мошенников и с этой целью разрабатывают новые "умные" инструменты, затрудняющие злоумышленникам доступ к управлению электронным кошельком.

- Чтобы защитить денежные средства своих клиентов, банки сегодня предпринимают дополнительные меры, например внедряют новые антифрод-системы, - рассказывает начальник отдела информационной безопасности банка "Урал - ФД" Александр Ропперт. - Они предназначены для предотвращения мошеннических операций. В режиме реального времени система проверяет каждый платеж, прогоняя информацию через десятки, а порой и сотни фильтров. Но защитные системы банков бессильны перед так называемой социальной инженерией (формой гипноза). Используя различные психологические приемы, злоумышленники вынуждают клиентов сообщать логины и пароли от своего интернет-банка, а также одноразовые пароли для совершения покупок в интернете. У киберпреступников в этом плане большой арсенал методов. Так, например, они могут представляться налоговыми инспекторами и требовать деньги для погашения несуществующей задолженности или войти в образ сотрудника финансовой организации и запросить пин-коды банковской карты.

Но и социальной инженерии мошенников, по мнению эксперта, можно успешно противостоять, если помнить некоторые элементарные правила. Так, банк никогда не потребует от клиента сообщить CVV-код банковской карты, кодовое слово или код из SMS-сообщения, а сотрудник финансовой организации никогда не попросит подойти к банкомату и совершить какие-либо действия со счетом.

При этом владельцу банковской карты всегда стоит обращать внимание на подозрительные списания средств со своего счета. Иногда злоумышленники, получившие доступ к мобильному клиенту банка, маскируют свои транзакции под бытовые покупки, которые клиент банка совершает в одних и тех же магазинах.

Выбор требует жертв

На сегодняшний день в мире мобильных устройств распространены преимущественно две операционные системы: Android и iOS. На долю первой приходится 81,7 процента пользователей, а на долю второй - 17,9 процента. Именно смартфоны, работающие на системе Android, чаще всего становятся объектом атак вирусных программ. Причина этого явления кроется не только в более широком распространении программной оболочки с зеленым роботом.

Пользователи Android могут устанавливать на свой смартфон приложения не только из официального магазина программ Google Play, но и из любых источников в интернете. При этом практически на каждом мобильном устройстве в настройках отключена возможность такой установки, но при желании ее можно включить. То есть производитель позволяет потребителю рискнуть на его усмотрение.

У операционной системы iOS иные правила: установить можно только те программы, которые размещены в официальном магазине приложений App Store. Такой подход существенно ограничивает пользователей в выборе программного обеспечения, но взамен повышает безопасность использования мобильного устройства.

Есть в iOS и другие средства борьбы с вирусными атаками. Одно из них - sandboxing (песочница). Эта утилита внимательно наблюдает за работой приложений и не позволяет им получить доступ к другим программам. При этом практически во всех приложениях iOS изначально исключена функция доступа к правам администратора мобильного устройства. Поэтому нельзя самостоятельно изменять системные настройки и кардинально перестраивать работу смартфона.

Soft-гигиена

Впрочем, даже многоуровневая защита разработчиков iOS не может на 100 процентов гарантировать владельцу смартфона защиту от вирусов, ведь вредоносные программы могут попасть в мобильник через интернет-браузер.

1000_t_310x206.jpg)

1000_t_310x206.jpg)

По мнению экспертов управления "К" ГУ МВД России по Пермскому краю, безопасность мобильного устройства во многом зависит от характера его использования при осуществлении доступа к сетевым ресурсам. Если владелец смартфона не соблюдает "интернет-гигиену", то есть регулярно посещает порносайты и открывает подозрительные SMS, то проблемы не заставят себя долго ждать. При этом зараженное мобильное устройство может стать опасным не только для его владельца, но и для всех абонентов в его списке контактов.

Достаточно часто вирусы, распространяющиеся от пользователя к пользователю, похищают не только данные мобильных банковских приложений, но и файлы, распространение которых может в дальнейшем вызвать негативные последствия. Это могут быть, например, фото интимного характера и другие документы, как-либо компрометирующие своих владельцев. За "молчание" злоумышленники потребуют круглую сумму.

Избежать потери информации можно с помощью надежного носителя, который не связан с сетевыми ресурсами. Это может быть флешка или внешний диск компьютера. Мобильное устройство, каким бы размером памяти оно ни обладало, в списке надежных хранителей информации не значится.

Самые опасные вирусы для мобильных устройств

Triada. Незаметно внедряется на смартфон и передает данные своим владельцам. В ответ получает инструкции, как установить контроль за системными приложениями и какую информацию необходимо похитить.

1000_t_200x134.jpg)

1000_t_200x134.jpg)

BianLian. Внедряется на смартфон под видом легальной программы. Ориентирован на кражу информации мобильных банковских приложений с помощью скриншотов экрана устройства.

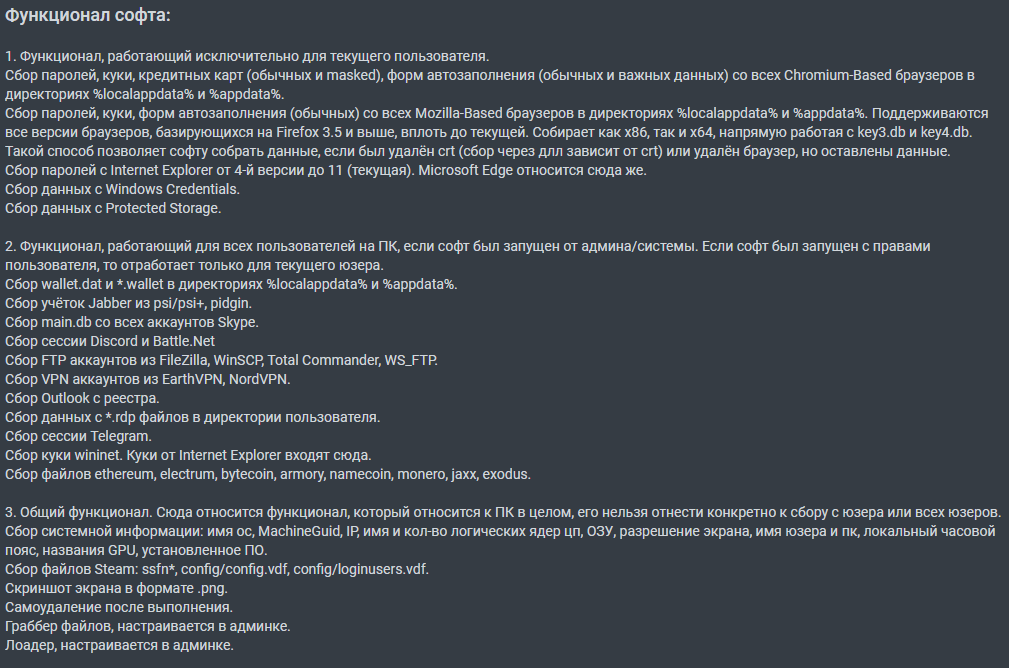

Marcher. Проникает в смартфон вместе с зараженным приложением. Умеет подменять страницы мобильных приложений банков и таким образом похищает логины и пароли.

Loki. Каскад вирусов: первый скачивает второго, второй третьего и так далее. Подменяет собой часть операционной системы и полностью контролирует смартфон. Используется для накрутки посещаемости сайтов и транслирования рекламы.

Сохраненные в браузере пароли, номера кредиток и другие данные может украсть пробравшийся на компьютер зловред. Рассказываем, почему это происходит и как защититься.

![]()

Большинство браузеров предлагает сохранить вашу информацию: логины и пароли от аккаунтов, данные банковской карты, которой вы расплачиваетесь в интернет-магазинах, имя, фамилию и номер паспорта при покупке билетов и так далее. Это удобно: вы можете сэкономить кучу времени на заполнении одинаковых форм и не беспокоиться о забытых паролях. Однако есть один нюанс: все эти данные могут достаться злоумышленникам, если на вашем компьютере заведется стилер — зловред, крадущий информацию, в том числе из браузера.

Строго говоря, стилеров интересуют не только те данные, которые сохранены в браузерах, — также они крадут данные криптокошельков, игровых площадок и файлы с рабочего стола (надеемся, что вы не храните в них ценную информацию вроде списка паролей).

Однако браузеры превратились в хаб для личной жизни, работы и шопинга, и зачастую оттуда можно позаимствовать куда больше конфиденциальных сведений, чем из других программ. Давайте разберемся, как стилеры добираются до сохраненных в браузере данных.

Как браузеры хранят ваши данные

Разработчики браузеров стремятся защитить информацию, которую им доверили. Для этого они шифруют информацию, а расшифровать ее можно только на том устройстве и из того аккаунта, в котором вы эту информацию сохранили. Так что если просто украсть файл с данными автозаполнения, то воспользоваться им не получится — в нем все надежно зашифровано.

Однако есть один нюанс. По умолчанию разработчики браузеров предполагают, что свои устройство и аккаунт вы хорошо защитили, поэтому программа, запущенная с вашего аккаунта на вашем компьютере, может без проблем достать и расшифровать сохраненные данные. Ведь она действует как бы от вашего имени. К сожалению, это относится и к зловреду, проникшему на устройство и запущенному под вашей учетной записью.

Единственный браузер, предлагающий дополнительную защиту сохраненной информации от посторонних, — это Firefox: в нем можно создать мастер-пароль, без ввода которого данные расшифровать не получится даже на вашем компьютере. Однако эта опция по умолчанию отключена.

Google Chrome и другие браузеры на движке Chromium — например, Opera или Yandex.Браузер — всегда хранят данные пользователя в одном и том же месте, поэтому стилеру не составит проблем их найти. В теории эти данные хранятся в зашифрованном виде. Однако если зловред уже проник в систему, то все его действия происходят как бы от вашего имени.

Поэтому зловред просто вежливо просит специальную систему браузера, отвечающую за шифрование сохраненной на компьютере информации, расшифровать эти данные. Поскольку такие запросы от лица пользователя по умолчанию считаются безопасными, в ответ стилер получит ваши пароли и данные кредиток.

Объявление на форуме о продаже трояна-стилера. Источник: Securelist

Firefox работает немного иначе: чтобы спрятать базу данных с паролями и прочим от посторонних, браузер создает для нее профиль со случайным именем, поэтому зловред не может заранее знать, где ее искать. Однако само название файла с сохраненными данными не меняется. Поэтому ничто не мешает стилеру перебрать все профили (ведь папки с ними собраны в одном месте) и опознать нужный файл.

После этого зловред опять-таки попросит соответствующий модуль браузера расшифровать файлы и тоже добьется успеха — ведь он действует якобы от вашего имени.

Родные браузеры Windows используют для ваших данных специальные хранилища. В разных версиях программ методы защиты вашей информации и сами хранилища различаются, но их надежность все равно оставляет желать лучшего: в этом случае зловред тоже без труда получит ваши пароли и данные кредиток, запросив их у хранилища от вашего имени.

Одним словом, проблема одинакова для всех браузеров и заключается в том, что расшифровку сохраненных в браузере данных зловред запрашивает как бы от имени пользователя, поэтому у браузера нет никаких оснований ему отказать.

Что станет с украденными стилером данными?

Заполучив пароли и другую информацию из браузера в открытом виде, зловред отправит ее своим хозяевам. Дальше возможны два варианта: либо создатели зловреда воспользуются ею сами, либо, что более вероятно, продадут на черном рынке другим киберпреступникам — такой товар всегда в цене.

Так или иначе, если среди сохраненной информации были ваши логины и пароли, то у вас, скорее всего, угонят парочку аккаунтов и попытаются развести на деньги ваших друзей. Если вы хранили в браузере данные банковских карт, убытки могут оказаться более прямыми — ваши деньги потратят или переведут на свои счета.

Также краденные аккаунты могут использоваться со множеством других целей — от распространения спама и раскрутки сайтов или приложений, до рассылки вирусов и отмывки денег, украденных у других людей (и если этой активностью заинтересуется полиция, то с вопросами придут к вам).

Как защитить данные от стилеров

Как видите, если зловред проник на ваш компьютер, сохраненные в браузере данные, а вместе с ними ваши финансы и репутация оказываются под угрозой. Чтобы избежать такой ситуации:

- Не доверяйте браузеру хранение важной информации вроде данных банковских карт — вводить их каждый раз вручную хоть и дольше, но гораздо безопаснее. А пароли можно хранить в менеджере паролей. Например, встроенный менеджер паролей есть в Kaspersky Total Security.

- Если вы пользуетесь Firefox, можете на всякий случай защитить сохраненные в браузере данные мастер-паролем. Для этого щелкните на три полоски в правом верхнем углу браузера и выберите Настройки, перейдите на вкладку Приватность и защита, промотайте вниз до блока Логины и пароли и поставьте галочку Использовать мастер-пароль. Браузер попросит вас придумать этот пароль — чем длиннее и сложнее он будет, тем труднее будет злоумышленникам его подобрать.

- И самое главное: лучший способ сберечь данные — это не дать зловреду проникнуть на ваш компьютер. Тогда он точно не сможет ничего у вас выудить. Для этого установите надежное защитное решение, которое не пропустит заразу на ваш компьютер. Нет зловреда — нет проблемы!

На Android появился очередной опасный вирус

Как вирусы крадут деньги со счетов?

Как сообщает редакция портала Tom’s Guide, новая уязвимость получила название StrandHogg. И она включает в себя ряд многозадачных процессов, благодаря которым можно получить доступ к корневым данным операционной системы Android и всем зашифрованным там записям. Более того, по заверениям все того же Tom’s Guide, Google знает о StrandHogg по крайней мере три месяца, но исправление дыры в системе безопасности еще так и не было предоставлено для загрузки пользователям.

StrandHogg уникален тем, что он позволяет осуществлять сложные атаки без необходимости установки вредоносного кода в корневые файлы устройства, — говорится в докладе, опубликованном ранее исследователями норвежской фирмы Promon, занимающейся вопросами кибербезопасности. Для осуществления атак злоумышленнику не нужны никакие специальные разрешения на устройстве. Уязвимость также позволяет хакеру маскироваться под почти любое приложение, которое будет внешне выглядеть крайне правдоподобно. StrandHogg может прослушивать пользователя через микрофон, воровать фото из Галереи, читать и отправлять SMS-сообщения, совершать запись телефонных разговоров, перехватывать исходящий и входящий трафик, иметь доступ ко всем личным файлам на устройстве, а также местоположению и GPS информации. Плюс незащищенным остается список контактов и журнал совершенных звонков.

Схематичный принцип работы StrandHogg

Как вы понимаете, своровать StrandHogg может практически все. В частности, очень многие пострадавшие жаловались на то, что у них начали пропадать деньги с банковских счетов. При этом есть временное решение. Вы можете заподозрить неладное, если приложение, в которое вы уже вошли, например Facebook или Google, снова запросит учетные данные для входа, или если приложение, которым вы уже пользовались начало запрашивать очень много разрешений.

В этом случае вам следует просканировать систему антивирусом с самыми актуальными базами. Однако, что делать с новыми скачанными приложениями не совсем понятно, ведь они попросят разрешения и ввода логина и пароля в любом случае. Специалисты Promon также опубликовали видео, показывающее, как StrandHogg может украсть учетные данные пользователей на смартфоне Samsung Galaxy S10 под управлением Android 10.

Авторы Tom’s Guide, а также эксперты из Promon обратились в Google с целью разъяснения ситуации или хотя бы предоставления сроков, в которые пользователях стоит ждать обновление, но ответа пока что, увы, не последовало. Мы будем держать вас в курсе событий.

У нас часто спрашивают, как можно запустить WhatsApp на планшете или компьютере. Такая возможность действительно очень полезна, но почему-то WhatsApp до сих пор не реализовал такую функциональность своего мессенджера. Напомню, самого популярного в мире! Возможно, разработчиков и так все устраивает или просто это их жизненная позиция, но это ненормально. Я бы с удовольствием пользовался именно WhatsApp, если бы мне дали кроссплатформенность и возможность удобно отправлять файлы. Собственно то, что почти с самого начала было у Telegram. Ну, да ладно, это лирические отступление. Сегодня расскажу, как все же можно запустить WhatsApp на любом компьютере. В этом нет ничего сложного, но знают об этом не все.

Игры для смартфонов всегда были чем-то, во что можно поиграть в дороге. Но студии не унимались и очень старались сделать что-то действительно красивое. Получалось не всегда, но иногда были настоящие шедевры, в которые хотелось поиграть не только в автобусе, но и дома на диване. Иногда такие игры даже вытесняли настоящие консольные игры. Получается, что мы пришли к той эпохе, когда мобильные игры стали полноценным направлением и даже отдельной индустрией. Конечно, больше всего сливок собирают Fortnite, PUBG и некоторые представители игр типа ”три в ряд”. Но есть и более красивые и детально проработанные игры. Про них сегодня и поговорим.

Многие из тех, кто разбирается в технике, знают, что Huawei показывает крутые смартфоны два раза в год. Весной мы узнаем о новинках серии ”Р”, а осенью нам показывают линейку ”Mate”. Каждая из них сама по себе интересна, и из года в год компания старается придерживаться графика. Но что, если в этом году все будет иначе. Huawei P40 Pro мы уже изучили и с ним все более менее понятно. Вот только теперь появилась информация, согласно которой нам не придется долго ждать, чтобы прикоснуться к ”Mate”. Компания даже подготовила для себя лазейку в правилах выхода моделей и теперь может ей воспользоваться. Звучит заманчиво, правда, есть одно небольшое ”но”.

Пруфов нет, ссылки на непонятных авторов каких-то. Лишь бы страшилок напустить, чтобы привлечь внимание к ресурсу. Я никому ссылку на эту статью не перешлю. И сам читал без всякого удовольствия.

Уже с прошлого года нет таких приложений, которые можно скачать с магазина, с разрешением читать, получать или отправлять СМС, если только не установить их обработчиком СМС по-умолчанию.

Если вы не можете понять, зачем кто-то прилагает столько усилий, чтобы атаковать ваш компьютер или ваше мобильное устройство, давайте попробуем рассмотреть, что за люди пишут вредоносные программы и как они зарабатывают на создании вредоносных программ.

Печально, но рано или поздно злоумышленники находят, как воспользоваться практически любыми изобретениями или новыми технологиями, чтобы причинить вред устройству или извлечь выгоду. По мере роста использования компьютеров, мобильных устройств и интернета создание компьютерных вирусов, червей, троянских программ и другого вредоносного программного обеспечения становится все более выгодным для хулиганов, мошенников, шантажистов и других преступников. И чем больше появляется устройств, тем шире становятся возможности киберпреступников.

Компьютерное хулиганство

В обычной жизни приходится сталкиваться с хулиганами, которым, похоже, нравится портить вещи, и непонятно, какая им выгода от совершенных ими актов вандализма. К сожалению, такие же вандалы встречаются и в киберпространстве. Есть вирусописатели, которые создают программы лишь для того, чтобы повредить пользовательский компьютер или данные или нарушить работу сервисов компании.

На заре развития вредоносных программ основная масса компьютерных вирусов и троянских программ создавалась студентами и другими начинающими программистами, хотя среди них попадались авторы старше и опытнее. Сегодня существует четыре основных типа компьютерных хулиганов:

- Новые законы

Во многих странах изменения в законодательстве привели к аресту создателей компьютерных вирусов. Широко освещаемые в прессе, эти аресты, вероятно, удерживают многих молодых людей от разработки вредоносного кода. - Игры

Сетевые игры предлагают молодым людям другую возможность демонстрации своих навыков и умений. Сегодня молодежь, хорошо владеющая компьютером, чаще становится участниками игр, а не создателями вредоносных программ. - Сложность создания

В 1990-х годах было намного легче создавать компьютерные вирусы для операционной системы Microsoft DOS, по сравнению с усилиями, которые требуются в отношении современных более сложных операционных систем Windows.

Сокращение компьютерного хулиганства не может не радовать, однако появились другие типы вредоносных программ, которые намного опаснее для вашего компьютера, ваших файлов, ваших цифровых персональных данных и ваших денег.

Мелкое воровство в интернете и спобособы защиты

С появлением интернет-услуг, включая почту, веб-сервисы и хостинг, члены компьютерного андеграунда начали искать возможности получения выгоды из использования таких сервисов – при этом не оплачивая их. Эти мелкие преступники используют специально разработанные троянские программы, чтобы красть логины и пароли пользователей с зараженных компьютеров. Изначально многие такие троянские программы писались молодыми людьми, которым не хотелось оплачивать интернет-услуги. В 1997 году было отмечено распространение троянских программ, предназначенных для кражи паролей доступа к AOL. В 1998 году троянские программы этого типа стали охватывать другие интернет-услуги. В последние годы с удешевлением интернет-услуг этот тип активности начал снижаться.

Вирусописатели создают другие типы троянских программ, которые крадут с зараженных компьютеров данные учетных записей, ключи к различным программным продуктам и ресурсам с тем, чтобы потом воспользоваться ими.

В последние годы также постоянно растет число троянских программ, которые занимаются кражей персональной информации участников сетевых игр (игровая виртуальная собственность) с целью ее несанкционированного использования или перепродажи.

Киберпреступность

Наиболее опасную категорию вирусописателей составляют хакеры-одиночки или группы хакеров, которые создают вредоносные программы, чтобы использовать их в криминальных целях. Эти киберпреступники создают компьютерные вирусы и троянские программы, которые способны:

- красть коды доступа к банковским счетам;

- рекламировать продукты или услуги на компьютере жертвы;

- нелегально использовать ресурсы зараженного компьютера, чтобы разрабатывать и осуществлять сетевые атаки (также называемые DDoS-атаками);

- осуществлять кибершантаж (программы, требующие выкупа);

- использовать компьютер жертвы для спам-рассылок и отправки платных SMS;

Для защиты от киберпреступников, использующих самые разные технологии, чтобы атаковать компьютеры и получить доступ к пользовательским данным, требуется многоуровневая антивирусная защита. Антивирусы, сочетающие сигнатурный метод, эвристический анализ и облачные технологии, уверенно защищают ваши устройства и ваши данные от новых сложных угроз.

Кроме студентов, создающих компьютерные вирусы, и киберпреступников, разрабатывающих вредоносные программы ради личной выгоды, также существует угроза со стороны полулегального (серого) бизнеса, который действует на грани закона или даже вне его. Такой бизнес, преследуя свою выгоду, может действовать следующим образом:

- распространять незатребованную электронную рекламу;

- предлагать фальшивые программные утилиты;

- заманивать пользователей на платные веб-ресурсы.

Специальные компоненты проникают на компьютер пользователя, а затем загружают и отображают рекламу, причем, как правило, пользователи не знают о том, что на их компьютер загружено такое программное обеспечение. Часто всплывающие рекламные объявления появляются, только когда пользователи открывают свой веб-браузер. В этом случае жертва, скорее всего, думает, что эти всплывающие сообщения — обычная реклама, появляющаяся на обычных веб-страницах.

Легально распространяемые Adware-программычасто включаются в состав бесплатных или условно бесплатных приложений и загружаются вместе с ними. Хотя элемент Adware можно удалить, некоторые бесплатные и условно-бесплатные программы могут перестать корректно работать.

Пользователя убеждают загрузить фальшивый антивирус или антишпионскую программу. Затем такая фальшивая программа заявляет об обнаружении на компьютере пользователя шпионской программы или вредоносного ПО. В действительности такая программа не пытается обнаружить никакие киберугрозы — обычно она и неспособна обнаруживать угрозы. Однако эта программа предлагает пользователю вылечить заражение в обмен на некую плату.

Читайте также: