Вирус на экране приветствия

Подскажите, кажется, мой браузер Chrome "поймал" вирус. Теперь на большом количестве сайтов появилась говорящая реклама, идут какие-то щелчки, предложение посмотреть подарок и т.д. На некоторых сайтах появляется реклама казино "Вулкан" (хотя я никогда не играл в него). Очень сильно всё это раздражает и отнимает время.

Всем всего доброго!

Это далеко не единичный вопрос. Вообще, если в вашем браузере стали появляться и самостоятельно открываться окна, страница приветствия и поиска меняются без вашего указания, есть незнакомые расширения, всплывают различные рекламные блоки (причем там, где их раньше никогда не было) — скорее всего (на 99%) Вы подцепили вирус (возможно это какие-то рекламное ПО).

В этой статье приведу небольшую инструкцию об удалении подобного ПО из Windows и вашего обозревателя.

Чистим систему и браузер от рекламного ПО за 5 шагов

Многие пользователи при появлении подобный "чехарды" в браузере — первым делом устанавливают антивирус и начинают полностью сканировать все свои диски. Между тем, в подавляющем большинстве случаев, классический антивирус ничего не находит!

Но это не означает, что на вашем ПК нет рекламного ПО, просто антивирус не специализируется на борьбе с такого рода угрозой (хотя в последнее время многие антивирусы "поумнели" в этом плане 👌).

Я предлагаю выполнить нехитрый ряд шагов, который, в большинстве случаев, полностью избавит вашу систему от рекламы, произвольно добавляющейся в ваш браузер. 👇

Первое, с чего следует начать чистку системы, это зайти в список установленных программ в панели управления Windows и посмотреть нет ли там ничего подозрительного и незнакомого.

Мой совет : все программы, которые вы давно не используете — удалите. Всё равно только место занимают! Очень часто за незнакомыми названиями программ — как раз и маскируется рекламное ПО.

Удаление программы - Windows 10

Совет!

Еще лучше использовать специальную утилиту для удаления других программ (извините за тавтологию) . Она удалит любую установленную программу (даже ту, которую не получается удалить из-под Windows) , а также проверит, чтобы в реестре или на диске не осталось "хвостов" (старых записей, файлов, которые более не нужны). См. ссылку ниже.

Второе по популярности место для "прописывания" вирусного ПО — это расширения браузеров. Маскируясь под каким-нибудь иностранным названием среди десятка-другого плагинов — такое ПО остается незамеченным у большинства пользователей.

Рекомендация : зайти в меню для установки и удаления расширений в браузере и удалить все незнакомые, которые вы не устанавливали (или не помните даже, что это).

Chrome

Просто откройте в адресной строке: chrome://extensions/

Чтобы удалить какое-нибудь расширение — просто нажмите на значок с корзиной напротив него (пример ниже).

Расширения в Chrome

Firefox

Адрес настроек: about:addons

Просмотрите вкладки расширения и плагины.

Opera

Чтобы посмотреть вкладку с расширениями — нажмите сочетание кнопок Ctrl+Shift+E . Можно открыть через меню Opera (сверху, слева).

Управление расширениями в Opera

Т.к. классический антивирус в случае с рекламным ПО вам вряд ли поможет — то рекомендовать им чистить систему здесь я не буду (хотя лишняя проверка - лишней не бывает 👌) . Вместо антивируса, рекомендую использовать специальную утилиту — MalwareBytes.

MalwareBytes

Одна из лучших утилит от разного рода рекламного ПО. Позволяет очистить ПК от большинства угроз, которые может "пропустить" любой классический антивирус.

Кроме этого, программа защищает вашу систему от вирусов-вымогателей, от эксплойтов, от вредоносных веб-сайтов, на которых можно подцепить какой-нибудь вирусный скрипт.

В общем-то, однозначно рекомендую скачать и проверить свой компьютер полностью MalwareBytes.

В дополнении к MalwareBytes рекомендую иметь на ПК еще одну утилиту - AdwCleaner . Она так же специализируется на чистке ПК от разного рода рекламного "мусора".

Восстановление HOSTS

В Windows есть специальный системный файл, с помощью которого некоторое вирусное ПО меняет реальный адрес веб-сайта на поддельный. Также с помощью него можно заблокировать доступ к любому сайту (ограничение будет действовать только на вашем ПК, разумеется).

В любом случае, я рекомендую его очистить и восстановить. Делается это в 2-3 клика, просто даже для людей, которые совсем недавно познакомились с ПК. Ссылки привел ниже.

Чтобы восстановить HOSTS в AVZ, необходимо:

- Открыть меню "Файл/Восстановление системы";

- Поставить галочку на против пункта "Очистить файл HOSTS" и нажать кнопку "Выполнить отмеченные операции". Собственно, утилита сделает все за вас!

Очистка файла HOSTS

Сравнительно часто вирус изменяет ярлык браузера на рабочем столе. Благодаря этому, вирусу удается заполучать доступ при каждом открытии программы. Часто в этом случае при запуске браузера — стартовая страница автоматически переадресовывается на какую-то постороннюю, а не ту, которая у вас указана в настройках.

Чтобы проверить, всё ли в порядке с ярлыком, просто откройте его свойства . В свойствах посмотрите строку "Объект", куда она ведет. Например, для браузера Chrome строка должна оканчиваться на "Application\chrome.exe" , а никак иначе (внизу на скриншоте показано два варианта: слева - нормальный ярлык, и справа - измененная строка рекламным ПО).

Если ярлык изменен : просто удалите его и создайте заново. Дело 10 сек.!

Слева: с ярлыком все OK, справа: ярлык изменен вирусом

Ну и последнее, что посоветовал бы, после всех проверок и удаления шпионского и рекламного ПО — почистите компьютер также от накопившегося мусора: старых временных файлов, "хвостов" от давно удаленных программ, ошибочных записей в реестре и т.д.

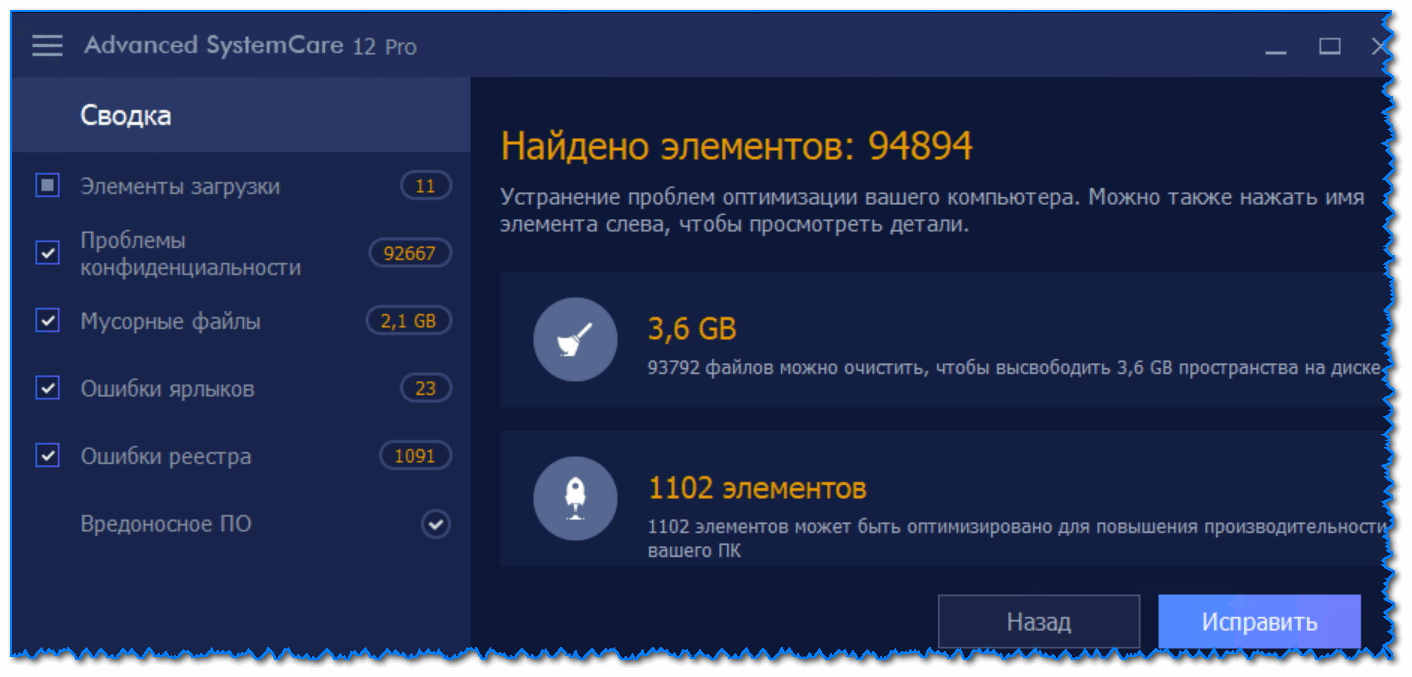

Ниже на скриншоте представлена утилита System Care, которой удалось найти более 3,5 ГБ мусора и десятки ошибок.

Найденный проблемы после сканирования в System Care 12

Также приведу пару ссылок на свои статьи, где подробно разобран сей вопрос.

PS

Кроме этого, рекомендую сделать следующее:

- установить спец. утилиты, блокирующие всплывающую рекламу;

- установить современный антивирус (который регулярно будет обновляться. См. в боковое меню моего сайта — там всегда есть ссылка на актуальные антивирусы этого года);

- перестать посещать сомнительные сайты, и устанавливать "ломанный" софт.

Выполняя такой нехитрый ряд правил, сталкиваться с рекламным ПО (на своем компьютере 😊) вы будете куда реже.

Дополнения, как всегда, были бы кстати.

Департамент киберполиции Национальной полиции Украины опубликовал рекомендации по восстановлению доступа к компьютерам, которые были поражены в результате недавней кибератаки вируса-шифровальщика Petya.A.

В процессе детального изучения вредоносного ПО исследователями было установлено три основных сценария его воздействия (при запуске от имени администратора):

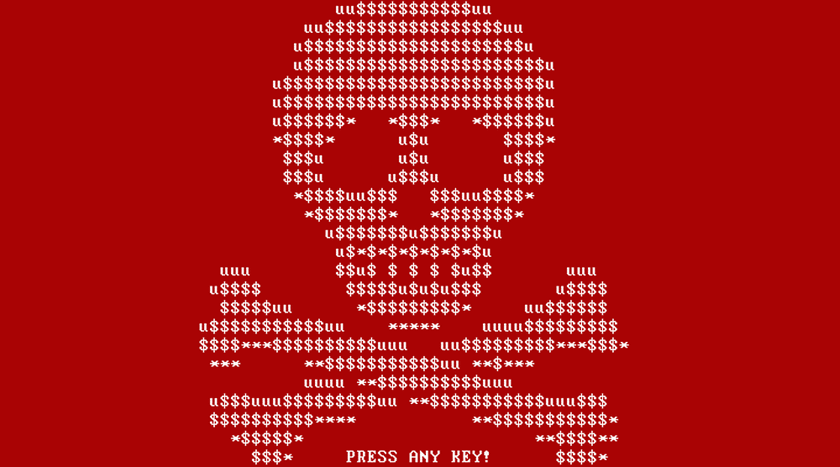

Система скомпрометирована полностью. Для восстановления данных требуется закрытый ключ, а на экране при запуске отображается окно с сообщением о требовании уплаты выкупа для получения ключа для расшифровки.

Компьютеры заражены, частично зашифрованы, система начала процесс шифрования, но внешние факторы (отключение питания и т.д.) прекратили процесс шифрования.

Компьютеры заражены, но при этом процесс шифрования таблицы MFT еще не начался.

Восстановление доступа возможно только в последних двух случаях, тогда как действенного способа восстановления полностью скомпрометированных систем пока, к сожалению, нет. Его поиском сейчас активно занимаются специалисты Департамента киберполиции, СБУ, Госспецсвязи Украины, отечественных и международных IT-компаний.

Первый: получение привилегированных прав (прав администратора). На многих компьютерах в Windows архитектуре (Active Directory) эти права отключены. Вирус сохраняет оригинальный загрузочный сектор для операционной системы (MBR) в зашифрованном виде битовой операции XOR (xor 0x7), а затем подменяет вышеуказанный сектор модифицированным загрузчиком, остальная часть кода трояна записывается в первые сектора диска. На этом этапе создается текстовый файл о шифровании, но на самом деле данные еще не зашифрованы.

Второй: после перезагрузки наступает вторая фаза работы вируса – шифрование данных, он обращается уже к своему конфигурационному сектору, в котором содержится отметка, что данные еще не зашифрованы и их нужно зашифровать. После этого начинается процесс шифрования, который имеет вид работы программы Check Disk.

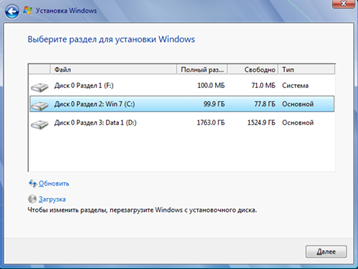

Если при загрузке с установочного диска Windows будет видна таблица с разделами жесткого диска, то можно приступить к процедуре восстановления загрузочного сектора MBR. Она осуществляется следующим образом:

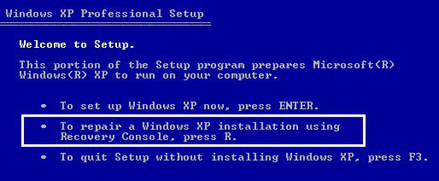

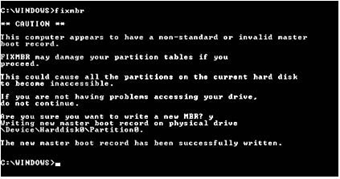

Для ОС Windows XР:

Загрузится консоль восстановления.

Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

Должен появиться запрос: C: \ WINDOWS> введите fixmbr

Для Windows Vista:

Когда появится командная строка, введите эту команду:

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

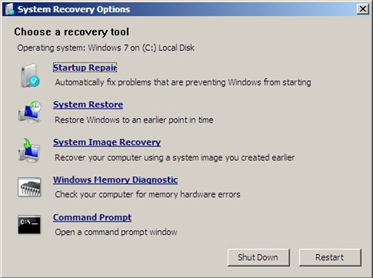

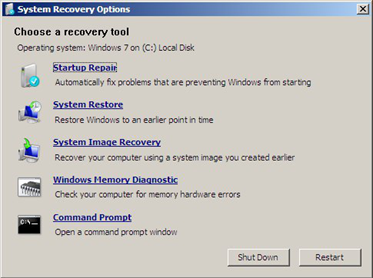

Для Windows 7

Загрузите Windows 7.

Выберите раскладку клавиатуры.

Когда командная строка успешно загрузится, введите команду:

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

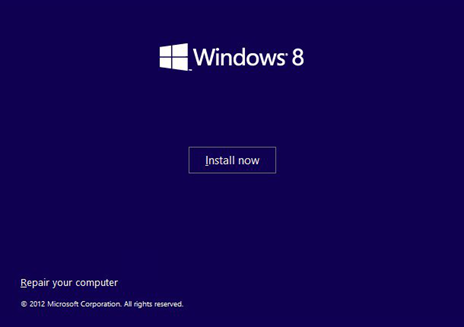

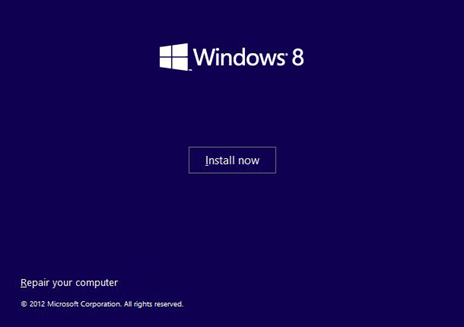

Для Windows 8

Загрузите Windows 8.

Выберите командную строку..

Когда загрузится командная строка, введите следующие команды:

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

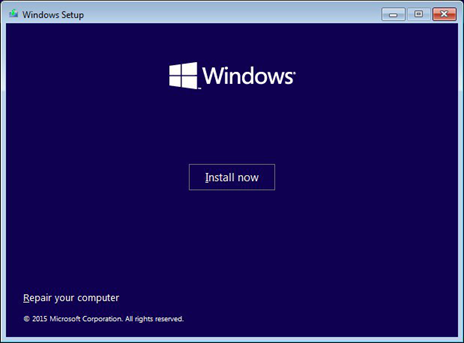

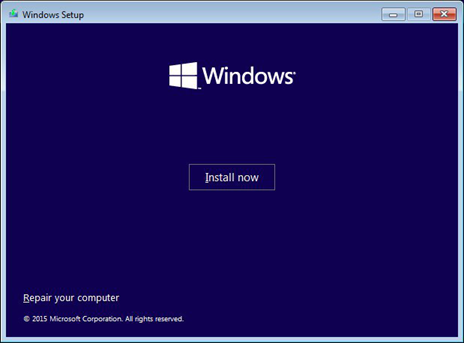

Для Windows 10

Загрузите Windows 10.

Выберите командную строку.

Когда загрузится командная строка, введите команду:

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

Атака вируса Petya.A за несколько дней охватила десятки стран и развилась до масштабов эпидемии в Украине, где в распространении зловреда была причастна программа для отчетности и документооборота M.E.Doc. Позже эксперты выяснили, что целью злоумышленников было полное уничтожение данных, но, как сообщает киберполиция Украины, при частичном заражении системы шанс восстановить файлы есть.

Если вирус получает права администратора, исследователи выделяют три основных сценария его воздействия:

- Компьютер заражен и зашифрован, система полностью скомпрометрирована. Для восстановления данных требуется закрытый ключ, а на экране отображается сообщение с требованием уплатить выкуп (хотя это не поможет).

- Компьютер заражен и частично зашифрован — система начала шифровать файлы, но отключением питания или другими способами пользователь остановил этот процесс.

- Компьютер заражен, но процесс шифрования таблицы MFT еще не начался.

В первом случае действенного способа расшифровки данных пока нет. Сейчас его поиском занимаются специалисты киберполиции и IT-компаний, а также создатель оригинального вируса Petya (позволявшего восстанавливать систему с помощью ключа). Если же главная таблица файлов MFT нарушена частично или вовсе не затронута, шанс получить доступ к файлам все еще есть.

В киберполиции назвали два основных этапа работы модифицированного вируса Petya:

Первый: получение привилегированных прав администратора (при использовании Active Directory они отключены). Сначала вирус сохраняет оригинальный загрузочный сектор для операционной системы MBR в зашифрованном виде битовой операции XOR (xor 0x7), после чего записывает на его место свой загрузчик. Остальная часть кода трояна записывается в первые секторы диска. На этом этапе создается текстовый файл о шифровании, но данные еще не зашифрованы.

Вторая фаза шифрования данных начинается после перезагрузки системы. Petya обращается уже к собственному конфигурационному сектору, в котором есть отметка о не зашифрованных данных. После этого начинается процесс шифрования, на экране от отображается как работа программы Check Disk. Если он уже запущен, стоит отключить питание и попробовать воспользоваться предложенным способом восстановления данных.

Для начала нужно загрузиться с установочного диска Windows. Если при этом будет видна таблица с разделами жесткого диска (или SSD), можно приступить к процедуре восстановления загрузочного сектора MBR. Затем стоит проверить диск на наличие зараженных файлов. Сегодня Petya распознают все популярные антивирусы.

Если процесс шифрования был начат, но пользователь успел его прервать, после загрузки операционной системы необходимо воспользоваться программным обеспечением для восстановления зашифрованных файлов (R-Studio и другие). Данные нужно будет сохранить на внешний носитель и переустановить систему.

В киберполиции опубликовали инструкцию по восстановлению загрузочного сектора для разных версий Windows.

Для ОС Windows XP:

Загрузится консоль восстановления.

Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

Должен появиться запрос: C: \ WINDOWS>, введите fixmbr

Для Windows Vista:

Подождите завершения операции. Если все прошло успешно, на экране появится сообщение о подтверждении.

Для Windows 7:

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Для Windows 8:

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Для Windows 10:

Выберите командную строку. Когда загрузится командная строка, введите команду:

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Не идите на поводу у вымогателей и не отправляйте никаких SMS! Отправка смс в таком случае — пустая трата денег. Баннер не будет удалён, с помощью SMS, если повезёт, вы лишь на некоторое время уберёте его с экрана. Вымогатели смс и информеры — это тоже вирусы и их необходимо удалять из системы; сами по себе они никуда не исчезнут, а значит все ваши личные данные и сама система будут находится в опасности.

К нам постоянно поступают заявки по удалению различных вирусов, поэтому наши мастера знают способы борьбы с любыми из этих вредоносных программ!

- Наш мастер проведёт тщательное сканирование вашей системы.

- Удалит любые баннеры, информеры, смс-вымогатели и вирусы.

- Установит лицензионный антивирус с последними антивирусными базами (при необходимости).

- После чего мастер расскажет вам о том, как снова не попасться на уловки мошенников.

| Услуга | Стоимость |

| Выезд и диагностика | бесплатно |

| Удаление баннера (с рабочего стола) | 500 руб. |

| Чистка компьютера от вирусов | от 400 руб. |

| Итого | 900 руб. |

Телефон для вызова мастера: (812) 925-45- 03

Наш мастер готов выехать уже сейчас!

Распечатайте купон и получите скидку 10% на услуги по ремонту вашего компьютера, показав его мастеру.

Как удалить вирус

Итак какие действия нужно предпринять в первую очередь, если вирус уже проник на компьютер? Самое главное в таком случае — не паниковать и не принимать поспешных решений (например, переустановка системы). Иногда вирусные программы можно удалить с компьютера даже не используя антивирусные программы — тот же autorun.inf на флешках и дисках. Но обычно для очистки компьютера от вирусов устанавливается антивирусная программа. Далее мы рассмотрим наиболее распространённые типы заражений системы и расскажем, как удалять вирусы в каждом из таких случаев.

А что же делать, если autorun-вирус всё-таки попал на компьютер? Определить заражение просто: обычно в корне каждого локального диска и каждой подсоединённой после заражения флешки появляются файлы autorun.inf. После заражения вирус можно удалить с помощью антивируса.

Неприятной особенностью данного вируса является то, что после заражения проверять нужно не только тот носитель, на котором был найден autorun-вирус, но и все системы и компьютеры, с которыми этот носитель взаимодействовал, — иначе остаётся вероятность повторного занесения вируса с всё ещё заражённых машин. Вирус autorun стал для вас нерешаемой проблемой? Рекомендуем воспользоваться нашей услугой по удалению вирусов. Наш специалист удалит autorun-вирус со всех ваших флешек, проведет диагностику компьютера и, если это понадобится, установит или обновит антивирус. Подробности — по телефону

Удалить троянскую программу из системы не сложно — как правило, установки на зараженный компьютер антивируса или программы, специально созданной для чистки компьютера от троянов, и тщательного сканирования системы достаточно. Во время или после (зависит от настроек) сканирования компьютера антивирусная программа предложит варианты решению проблемы с трояном. Троянские программы лучше всего сразу удалять. А чтобы и после удаление не подвергать себя опасности, лучше озаботиться защитой своего компьютера заранее и установить антивирус сразу же (не на следующий день, не через неделю, а сразу!) после установки операционной системы.

Но не всё так просто, ведь лечение вирусов возможно далеко не всегда, и в некоторых случаях антивирусная программа может предложить одно-единственное решение — удаление зараженного файла. Будьте внимательны, ведь с удалением вируса вы можете потерять и важные файлы.

Для лечения компьютерных вирусов вы можете использовать любую антивирусную программу, установить которую вам помогут наши специалисты, если вы не решаетесь сделать это самостоятельно. Любые вопросы о лечении и удалении вирусов вы можете задать нашему специалисту по телефону

К сожалению, пребывание вирусов на компьютере редко обходится без последствий, и даже после казалось бы полного удаления вируса иногда приходится восстанавливать систему. Часто требуется просто удалить файлы, созданные вирусами, и поменять все свои пароли (если вы подозреваете, что вирус был программой-шпионом). К счастью, это не всегда нужно делать вручную. Многие современные антивирусы умеют не только удалять вирусные программы, но и знают, какие последствия они могли вызвать и как эти последствия исправить.

Самое главное и самое важное правило для минимизации последствий вирусной атаки — это не допускать появления вирусов на вашем компьютере и всегда устанавливать антивирусную программу сразу же после установки Windows. Придерживаясь этого простого правила, вы избавитесь от множества возможных проблем и сэкономите не только деньги, но и своё время.

Если операционная система не загружается, и у вас есть подозрения, что эта проблема вызвана заражением вируса, то чаще всего требуется выполнить следующие действия:

- Очистить жёсткий диск от вирусов.

- Восстановить работу операционной системы.

К сожалению, но второй пункт не всегда возможен. Иногда всё же требуется переустановка Windows. Результат заражения системы вирусами может оказаться крайне негативным и, даже если очистить компьютер от вирусов удастся, это ещё не значит, что после этого сама система будет работать без ошибок (если вообще будет).

В случае, если операционная система не загружается, для удаления вирусов используют так называемый Live CD. В таком случае система загружается с CD или DVD диска, после чего нужно проверить файлы на диске с помощью антивирусного сканера. После удаления вирусов, если восстановление работоспособности системы невозможно, необходимо скопировать данные с компьютера на, флешку или второй жёсткий диск компьютера (если он не был заражён вирусом). Затем необходимо полностью отформатировать жёсткий диск, установить новую операционную систему и перенести сохранённые данные обратно.

Спросите у нас, оставив комментарий к статье, и мы попробуем разобраться вместе!

В процессе исследования вируса и его вредного воздействие на компьютеры пользователей, выявлено несколько вариантов его вмешательства (в случае предоставления вирусу права администратора при его запуске):

- Компьютеры заражены и зашифрованы (система полностью скомпрометирована). Восстановление требует знания закрытого ключа. На экране компьютеров выводится окно с сообщением о требовании уплаты средств для получения ключа разблокировки файлов.

- Компьютеры заражены, частично зашифрованы. Система начала процесс шифрования, но внешние факторы (например, отключение питания и т.д.) прекратили процесс шифрования.

- Компьютеры заражены, но при этом процесс шифрования таблицы MFT еще не начался.

Как рассказывают полицейские, что касается первого сценария — в настоящее время пока нет способа, который гарантированно проводит расшифровку данных. Решением этого вопроса совместно занимаются специалисты Департамента киберполиции, СБУ, ГСССЗИ, украинских и международных ИТ компаний.

В тоже время, в двух последних случаях есть шанс восстановить информацию, которая находится на компьютере, так как таблица разметки MFT не нарушена или нарушена частично, а это значит, что, восстановив загрузочный сектор MBR системы, машина запускается и может работать.

Ниже приведены рекомендации о возобновлении доступа к пораженной вирусом ОС (при условии, что процесс шифрования был запущен, но внешние факторы (например, отключение питания и т.д.) прекратили процесс шифрования или же процесс шифрования еще не начался из-за факторов, которые не зависели от пользователя (например, сбой в работе вируса, реакция антивирусного ПО и т.д.).

— загрузить систему с установочного диска Windows вашего ПК;

.png)

— после загрузки, если жесткие диски не зашифрованы, то загрузочная операционная система увидит их и можно приступить к процессу восстановления MBR;

— провести процедуру восстановления MBR (как это делать смотрите ниже);

Загрузится консоль восстановления. Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

Должно появиться приглашение системы: C:WINDOWS>, введите fixmbr

Для Windows Vista:

Когда появится командная строка, введите эту команду: bootrec/FixMbr

Когда командная строку успешно загружается, введите команду:

Выберите командную строку. Когда загружается командная строка, введите следующие команды:

Когда загружается командную строку, введите команду:

Подождите, пока операция закончится. Если все успешно, на экране появится сообщение о подтверждении.

После указанных процедур

После процедуры восстановления MBR, нужно проверить диск антивирусными программами на наличие файлов с трояном.

Указанные действия также актуальны, если процесс шифрования было начато, но не закончено и пользователь отключил ПК от питания на начальных процессах шифрования. В данном случае, после загрузки ОС, надо воспользоваться программным обеспечением по восстановлению файлов (пот типу RStudio), после чего скопировать их на внешний носитель и переустановить систему.

В дополнение: если вы используете программы восстановления данных, которые записывают свой загрузочный сектор (вроде Acronis True Image), то вирус этот раздел не трогает и можно вернуть рабочее состояние системы на дату контрольной точки.

Подлинный файл является одним из компонентов программного обеспечения Microsoft Windows, разработанного Microsoft.

Logonui.exe - это исполняемый файл (программа) для Windows. Расширение имени файла .exe - это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли logonui.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с logonui.exe

Информация о файле logonui.exe

Вирусы с тем же именем файла

Является ли logonui.exe вирусом? Нет, это не вирус. Настоящий файл logonui.exe - это безопасный системный процесс Microsoft Windows, который называется "Windows Logon User Interface Host". Тем не менее, авторы зловредных программ, таких как вирусы, черви, и трояны намеренно называют процессы таким же именем, чтобы избежать обнаружения. Вирусы с тем же именем файлов: вроде PUA:Win64/CoinMiner (определяется антивирусом Microsoft), и Trojan.Gen.2 (определяется антивирусом Symantec).

Чтобы убедиться, что работающий logonui.exe на вашем компьютере - это не вредоносный процесс, нажмите здесь, чтобы запустить Проверку на вирусы.

Как распознать подозрительные процессы? Если logonui.exe находится в подпапках C:\Windows, тогда рейтинг надежности 72% опасности. Размер файла 1,184,283 байт. Нет более детального описания программы. Находится в папке Windows, но это не файл ядра Windows. У процесса нет видимого окна. Это не системный файл Windows.

Важно: Некоторые вредоносные программы маскируют себя как logonui.exe, особенно, если они расположены не в каталоге C:\Windows\System32. Таким образом, вы должны проверить файл logonui.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

| файл для редактирования приветствия windows 888 |

| LogonUI.exe - этот файл отвечает за экран приветствия (в ресурсах файла содержится картинка экрана приветствия). Удалив этот файл вы просто отключите экран приветствия и включите классический вход в Windows (где нужно вводить имя пользователя и пароль). Этот файл должен находиться в каталоге; "\Windows\System32" Astel |

| LogonUI.exe - этот файл отвечает за экран приветствия (в ресурсах файла содержится картинка экрана приветствия). Удалив этот файл вы просто отключите экран приветствия и включите классический вход в Windows (где нужно вводить имя пользователя и пароль). Этот файл должен находиться в каталоге; "\Windows\System32" Astel |

| как удалить эту программу. лёня |

| На WIN 10 при включении мерцал экран, и ногда возникала ошибка logonui.exe. Помогла смена владельца самого файла на текущего пользователя и разрешение полного доступа всех групп пользователей к файлу Alexey |

| logonuj.exe можно просто подменить аналогичным файлом из другой операционной системы-ПРОВЕРЕНО! Валерий |

| При удалении файла LogonUI из папки system32 (у меня 7-ка)компьютер при перезапуске отказываться запускаться когда дело доходит до экрана приветствия вместо него выскакивает ошибка и дальше вход не производиться. Поэтому удалять или заменять этот файл я не рекомендую. Я так случайно деду комп заблокал Ярик |

| LogonUI.exe запуск невозможен,т.к. отсутствует VAULTCLI.dll. жму "ОК"и всё тип-топ)) Ошибка эта появилась из-за того,я думаю, что я грохнул все файлы с именем Vault,vaultsvc,VaultSysUi.exe и т.д Вычитал, что это вирус. Никита |

| если надо удалить logon ui надо пройти диск с - windows - system 32 - там найдёте можно ввести в поиске сверху справа log Виктор |

Лучшие практики для исправления проблем с logonui

Аккуратный и опрятный компьютер - это главное требование для избежания проблем с logonui. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса logonui.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным - шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

logonui сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Читайте также: