Вирус изменил реестр как исправить

Иногда может потребоваться отследить изменения, выполняемые программами или настройками в реестре Windows. Например, для последующей отмены этих изменений или для того, чтобы узнать, как те или иные параметры (например, настройки оформления, обновлений ОС) записываются в реестр.

В этом обзоре — популярные бесплатные программы, которые позволяют легко просмотреть изменения в реестре Windows 10, 8 или Windows 7 и некоторая дополнительная информация.

Regshot

Regshot — одна из самых популярных бесплатных программ для отслеживания изменений в реестре Windows, доступная на русском языке.

Процесс использования программы состоит из следующих шагов.

Примечание: в отчете вы можете увидеть куда больше измененных параметров реестра, чем по факту было изменено вашими действиями или программами, так как Windows сама часто изменяет отдельные параметры реестра во время работы (при обслуживании, проверке на вирусы, проверке обновлений и т.п.).

Registry Live Watch

Бесплатная программа Registry Live Watch работает по несколько иному принципу: не путем сравнения двух образцов реестра Windows, а путем мониторинга изменений в режиме реального времени. Однако программа не отображает самих изменений, а лишь сообщает о том, что такое изменение произошло.

WhatChanged

Еще одна программа, позволяющая узнать, что изменилось в реестре Windows 10, 8 или Windows 7 — WhatChanged. Её использование очень похоже на таковое в первой программе этого обзора.

У программы нет собственного официального сайта, но она легко находится в Интернете и не требует установки на компьютер (на всякий случай перед запуском проверьте программу с помощью virustotal.com, при этом учитывайте, что в оригинальном файле есть одно ложное обнаружение).

Еще один способ сравнить два варианта реестра Windows без программ

В Windows присутствует встроенный инструмент для сравнения содержимого файлов — fc.exe (File Compare), который, в том числе, можно использовать и для сравнения двух вариантов ветвей реестра.

Для этого с помощью редактора реестра Windows экспортируйте необходимую ветвь реестра (правый клик по разделу — экспортировать) до изменений и после изменений с разными именами файлов, например, 1.reg и 2.reg.

Затем используйте в командной строке команду наподобие:

Где указаны сначала пути к двум файлам реестра, а затем — путь к текстовому файлу результатов сравнения.

К сожалению, способ не подойдет для отслеживания значительных изменений (потому как визуально в отчете не получится ничего разобрать), а лишь для какого-то небольшого раздела реестра с парой параметров, где предполагается изменение и скорее для отслеживания самого факта изменения.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

19.01.2018 в 15:26

docs.microsoft.com/ru-ru/sysinternals/downloads/procmon

правильнее с методической точки зрения — пусть читатели познакомятся заодно со всем этим иногда бесценным хозяйством от Руссиновича )

20.01.2018 в 09:17

Вообще, да, стоило Process Monitor упомянуть, конечно.

31.01.2018 в 00:50

31.01.2018 в 09:20

Здравствуйте.

HKEY_LOCAL_MACHINE\ Software\ Policies\ Microsoft\ Windows\ Explorer

и

HKEY_CURRENT_USER\ Software\ Policies\ Microsoft\ Windows\ Explorer

В обоих разделах поудалять параметры NoPinningToTaskbar и TaskbarNoPinnedList

10.02.2018 в 20:43

17.03.2018 в 14:42

А подскажите пожалуйста, как можно получить в виде ПОНЯТНОГО отчета, а не в виде чьих-нибудь служебных файлов, что произошло в ходе работы установщика, если установка без перезагрузок?

19.09.2019 в 10:41

У меня вопрос посложнее, как узнать, кто писал в реестр?

В разделе HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run регулярно появляется запуск какой-то рекламы cmd.exe /c start адрес сайта. После удаления эта строка появляется снова. Как найти вредителя?

19.09.2019 в 12:55

20.09.2019 в 08:08

Действительно, было в планировщике, спасибо.

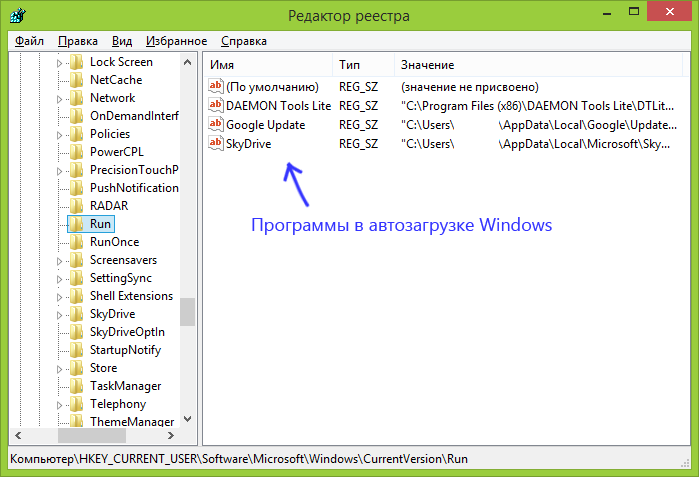

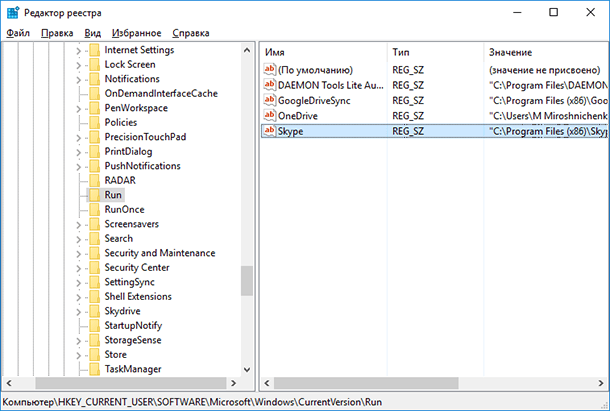

В прошедшие праздники один из читателей попросил описать, как можно убрать программы из автозагрузки с помощью редактора реестра Windows. Не знаю точно, зачем это потребовалось, ведь есть более удобные способы сделать это, которые я описал здесь, но, надеюсь, инструкция не будет лишней.

Описанный ниже способ будет одинаково работать во всех актуальных версиях операционной системы от Microsoft: Windows 8.1, 8, Windows 7 и XP. При удалении программ из автозагрузки будьте осторожны, в теории можно удалить что-то нужное, так что для начала попробуйте найти в Интернете, для чего служит та или иная программа, если не знаете этого.

Разделы реестра, отвечающие за программы в автозагрузке

Разделы и параметры в реестре Windows

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

Есть и другие разделы, относящиеся к автоматически загружаемым компонентам, но их мы трогать не будем: все программы, которые могут тормозить систему, делать загрузку компьютера слишком долгой и просто ненужные, вы найдете именно в указанных двух разделах.

Имя параметра обычно (но не всегда) соответствует названию автоматически запускаемой программы, а значение — это путь к исполняемому файлу программы. При желании, вы можете добавить собственные программы в автозагрузку или же удалить то, что там не нужно.

Что можно, а что нельзя удалять из автозагрузки Windows?

На самом деле, можно удалить все — ничего страшного не произойдет, но вы можете столкнуться с вещами наподобие:

- Перестали работать функциональные клавиши на ноутбуке;

- Стала быстрее разряжаться батарея;

- Перестали выполняться какие-то автоматические сервисные функции и прочее.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

01.09.2016 в 15:53

А что делать если пишет: не удалось удалить все выделенные параметры?

02.09.2016 в 11:05

Не сталкивался с таким. Т.е. при удалении любого из параметров такое сообщение? Попробуйте тогда правый клик по разделу Run и задать разрешения (полный доступ) для своего имени пользователя.

25.12.2019 в 12:01

Ну вообще если вы не можете редактировать реестр, а это можно настроить, то может быть. Обратитесь к админу. По умолчанию можно. Но если он так сделал, то была на то причина. А насколько она обоснована надо разбираться с ним. В принципе я считаю это правильным. Если админ Вы значит вы лазили в настройках и там что-то нахимичили… Проверьте групповые политики административные шаблоны… кажется там есть такое.

20.08.2017 в 22:36

Доброго времени суток. Не могли бы вы подсказать как удалить поврежденную программу, которая корректно уже не удаляется. И некорректно тоже. Речь идет о Ad Aware Free Internet Security. Повредилась в результате конфликта программ, с Malwarebytes, прозевал. Пробовал разрушить по частям, она восстанавливается.

Вот я думаю, может можно попробовать через реестр, нарушив ее ключи, или изменив пути. И тогда нарушиться ее управление, и тогда по частям удалить, подчистить. Хотя такие программы обычно имеют функцию восстановления ключей. Как то наверно можно. ОС Windows 8.

Подскажите как? Если не сложно скиньте в личку, спасибо.

21.08.2017 в 09:10

Ответил на почту.

25.12.2019 в 12:06

Я вообще нахожу реестр оч полезным… Там есть все и все можно сделать через него! У меня к примеру появилась строка в конфигураторе системы от предыдущей установки. Естественно у меня появилось желание ее убрать чтоб ее там не было. Убрал. спасибо. Теперь не придется настраивать то, чего нет давно и не будет. Но вообще так сразу удалять не следует. Сегодня вам это не надо запускать, а завтра может надо будет. Кто его знает? Поэтому можно просто настроить так чтобы она не запускалась при старте. Утилита лежит себе спокойно кушать не просит, если не трогать. Это можно сделать через конфигуратор без проблем… А вот реестр надо когда надо именно удалить навсегда… Почувствуйте разницу…

13.01.2020 в 19:38

Добрый вечер. Очень Вам большое спасибо.

30.01.2020 в 18:51

Спасибо очень помогло) Вы все молодцы! Всегда этот сайт спасал меня

История сэра Брайбанта

Пожав руку Холмсу и сдержанно кивнув мне, наш гость опустился в кресло. Его помощник, повинуясь невидимому жесту, достал из сумки ноутбук и положил на стол.

— Расскажите, что случилось.

— Система не загружается. Я точно не знаю, но он ставил какие-то игры, драйвера, черт знает что!

Холмс провел пальцем по крышке ноутбука и перевел взгляд на посетителя:

Холмс не колеблясь пожал протянутую руку так, что сэр Брайбант заметно поморщился.

Едва за посетителями закрылась дверь, как Холмс повернулся ко мне:

— Что вы об этом думаете, Ватсон?

— Безусловно, борьба с коррупцией приносит свои плоды, судя по пиджаку Kiton, бриллиантовым запонкам, швейцарскому хронометру и Vertu в нагрудном кармане…

— Браво, Ватсон! Жаль, это нисколько не приближает нас к решению проблемы.

Холмс поднял крышку ноутбука и включил питание.

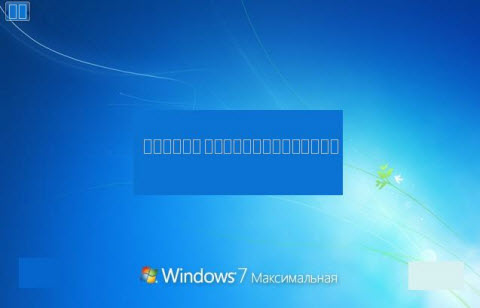

Сбой шрифтов и черный экран

Система начала нормально загружаться, и мы с удивлением переглянулись. Однако на экране приветствия нас ждал сюрприз, который выглядел примерно так:

Сбой шрифтов мы созерцали буквально несколько секунд, после чего экран стал черным, а жесткий диск полностью прекратил активность.

— Ватсон, что скажете теперь?

— Очевидна проблема со шрифтами, наверное, после установки игры. А вот почему появляется черный экран, пока трудно сказать. Но думаю, что надо вернуть параметры реестра к рабочему состоянию, а там видно будет.

— И какой ход вы хотите сделать первым?

— Нужно попробовать откатиться к последней удачной конфигурации.

Холмс кивнул и жестом пригласил меня заняться делом.

Загрузка в последнюю удачную конфигурацию

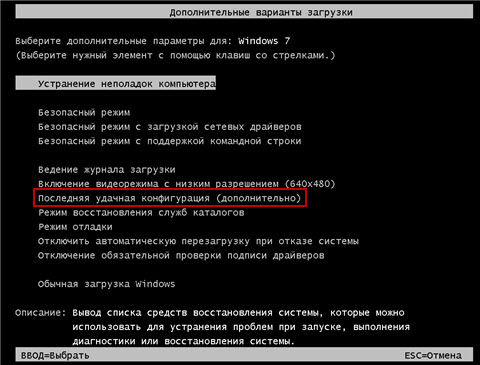

Я перезапустил систему, нажал F8 при загрузке и оказался в сервисном меню.

Однако загрузка в последнюю удачную конфигурацию никаких дивидендов не принесла – мы увидели ту же картину.

Я бы с удовольствием выслушал его рассказ о последней удачной конфигурации, но сейчас у нас не было времени!

— Теперь попробуем откатиться на точку восстановления системы?

— Да, это должно решить такую проблему.

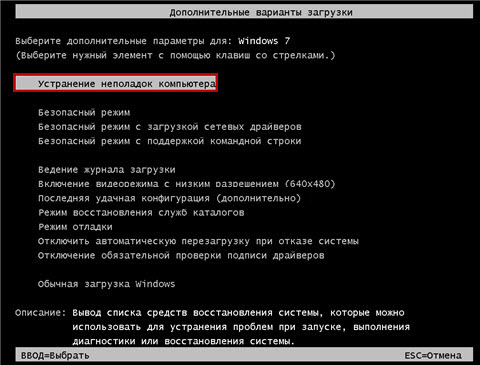

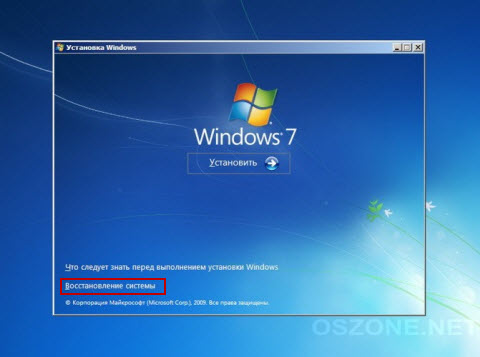

Возврат к точке восстановления системы из Windows RE

Я выключил питание и собрался включить его, чтобы нажатием F8 опять отобразить меню дополнительных вариантов загрузки и войти в среду восстановления на этот раз.

Но Холмс внезапно остановил меня:

— Ватсон, для входа в среду восстановления вам понадобится пароль администратора. Вы его знаете?

— А вы знаете, Ватсон, что по статистике, люди с отключенным восстановлением системы в 7 раз чаще обращаются за помощью, чем те, у кого оно включено?

Холмс всегда поражал меня энциклопедическими знаниями в самых необычных областях, но сейчас было не до этого.

— Что будем дальше делать? Осталось всего полчаса!

— Это элементарно, Ватсон! У нас уже открыто все, что нужно для решения проблемы!

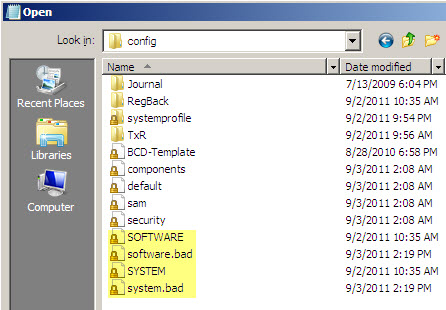

Восстановление разделов реестра из резервной копии

Не покидая среду восстановления, Холмс открыл командную строку. Он быстро набрал в ней notepad и нажал Enter .

Затем он сочетаниями клавиш Ctrl + C и Ctrl + V скопировал резервные копии этих файлов из папки RegBack в папку config.

Он вышел из среды восстановления и перезапустил систему. Спустя несколько секунд перед нами предстал нормальный экран приветствия, приглашающий ввести пароль учетной записи SuperMegaAdmin.

— Ватсон, надо бы проверить, нормально ли работает профиль этого мега-админа. Сможете сбросить пароль администратора?

— Без проблем, Холмс!

Как Windows создает резервную копию реестра

Через пару минут я успешно вошел в учетную запись, что давало нам основание считать дело закрытым.

— Все отлично работает, Холмс! Но откуда взялись файлы в папке RegBack? Ведь восстановление системы было отключено.

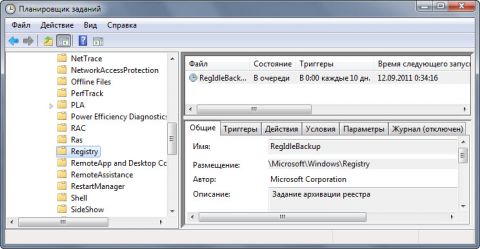

— Это элементарно, Ватсон! Планировщик заданий отвечает не только за создание точек восстановления по расписанию, но и делает резервную копию разделов реестра каждые 10 дней.

Увеличить рисунок

Я не смог удержаться от вопроса, как бы мы решали проблему при отключенном планировщике или этом задании.

Холмс отключил флэшку и небрежно бросил ее в ящик стола.

После выхода первой истории о Шерлоке Холмсе вы просили продолжения. Поэтому я решил облечь в эту форму рассказ о том, как восстановить реестр, если система не загружается, выделив три способа:

Возможно, кое-кто предпочел бы видеть в таком случае обычные сухие пошаговые инструкции, без лирики. Из ваших комментариев я надеюсь узнать, в правильном ли направлении я двигаюсь :)

Важно! Описанная в рассказе функция резервного копирования реестра перестала работать в Windows 10 начиная с версии 1803. Ее можно включить вручную, но я предпочитаю и рекомендую более надежный путь↓

Обходной путь — создание запланированного задания для копирования в заданную папку. В командной строке от имени администратора эта команда создает задание MyRegIdleBackup, которое еженедельно копирует кусты реестра в папку C:\MyRegBack (можете заменить папку на любую другую в коде — OneDrive как вариант, но не внутри Windows, иначе после обновления до новой версии папку придется пересоздавать вручную).

md C:\MyRegBack & schtasks /create /ru system /sc weekly /st 12:00:00 /tn "MyRegIdleBackup" /tr "cmd /c del /f /q C:\MyRegBack & cd /d C:\MyRegBack & reg save HKLM\SAM SAM & reg save HKLM\SECURITY SECURITY & reg save HKLM\SOFTWARE SOFTWARE & reg save HKLM\SYSTEM SYSTEM & reg save HKU\.DEFAULT DEFAULT"

Вы можете отметить интересные вам фрагменты текста, которые будут доступны по уникальной ссылке в адресной строке браузера.

Вадим является владельцем этого блога, и большинство записей здесь вышло из-под его пера. Подробности о блоге и авторе здесь.

Подпишитесь на бесплатные уведомления о новых записях и получите в подарок мою книгу об ускорении загрузки Windows!

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

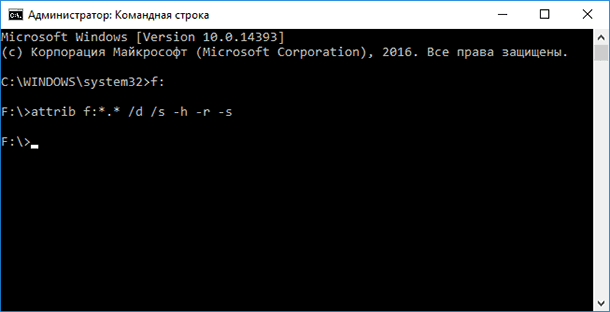

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

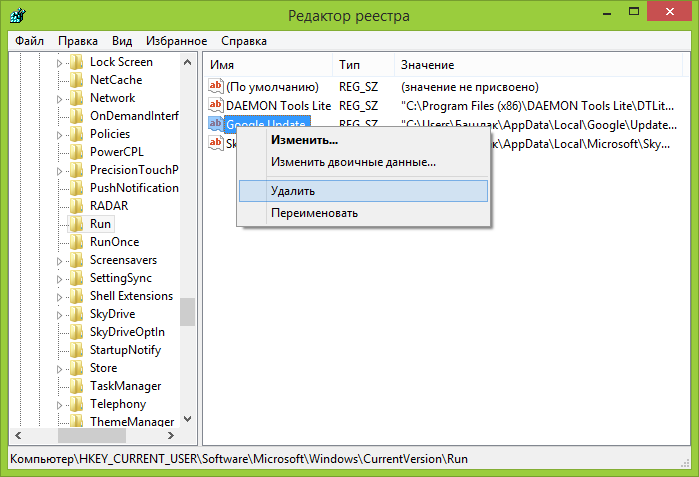

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

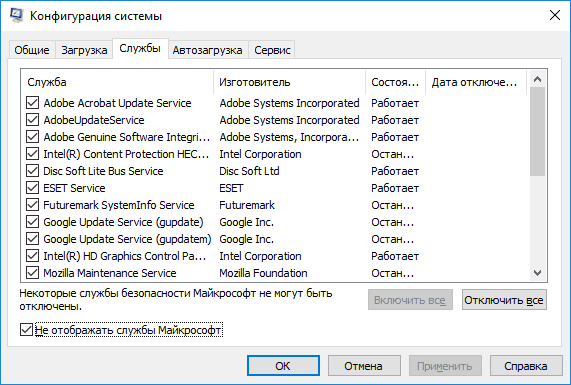

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Приложение к сайту "Софт, исходники и фото"

Симптомы

Этот вирус распространяется через флешки, стоит их вставить в зараженный комп (или даже примонтировать какой-нибудь образ, например, из TrueCrypt), как вирус делает следующее:

- Создает на флешке папку Recycler (якобы корзину), куда копирует свой exe-шник, судя по всему со случайным именем.

- Все папки, находящиеся в корне флешки, делает скрытыми и системными.

- Вместо папок создает ярлыки (*.lnk) с теми же именами, но суть их состоит в том, что при попытке их открыть будет не просто открыта папка, а будет запущен вирус из корзины (потом может быть нужная папка и откроется, запускать ярлык я не пробовал, но имя открываемой папки вирусу передается через командную строку).

- В завершение всего создается файл autorun.ini в корне флешки, причем этот файл содержит какие-то бинарные данные.

Зараженный компьютер можно опознать по следующим признакам:

- В списке процессов есть процесс aadrive32.exe (по крайней мере Process Explorer его без труда показывает и прибивает.

- В папке windows расположен файл aadrive32.exe. Если этот файл удалить, то он восстановится во время следующей загрузки системы.

- В папке windows\system32 есть файлы вида 14.exe, 38.exe и т.п. Что это за файлы я не понял, потому что после их удаления они не восстанавливаются.

- В папке Documents and Settings\USERNAME\Application Data (под Windows XP, не помню, как эта папка называется под Windows 7) расположены файлы 3.tmp, 4.tmp и т.п. Эти файлы восстанавливаются после перезагрузки. Именно на них и ругался Avira, хотя в тот момент на основные файлы вирусов он не реагировал.

- В одной из подпапок папки Recycler есть подозрительный exe-шник.

- В папке Documents and Settings\USERNAME\Application Data расположен еще один файл *.exe (его имя скорее всего будет случайным). Причем этот файл я не видел под Windows (даже во FreeCommander’е, не говоря уж про проводник), а заметил, когда перезагрузился под Linux’ом.

- С зараженного компьютера невозможно открыть сайты антивирусов и сайт virustotal.com. Причем, вирус как-то хитро блокирует эти сайты, а не просто добавляет свои записи в hosts.

Лечение

Избавиться от вируса можно довольно легко, если есть загрузочный диск с Linux’ом. Для этого после загрузки (например, с Live CD) нужно:

После этого перезагружаемся в винду (вирус уже не должен запускаться, можете для проверки зайти, например, на сайт Касперского, если сайт открывается, значит, вирус побежден), и можно почистить реестр от следов вируса. Самое простое — это запустить файл regedit и поудалять все записи, где содержится строка aadrive32.exe.

В реестре ссылка на aadrive32.exe будет как минимум в ветках:

HKLM\Software\Microsoft\Windows\CurrentVersion\policies\Explorer\Run\Microsoft Driver и

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\Microsoft Driver Setup.

После этого радуемся, что вирус побежден, до момента, пока не попадется следующая зараза. Или переходим на Linux 🙂

Перешел на линукс несколько лет назад, забыл про вирусы. Стоит для успокоения bitdefender scanner for unices, проверяю флешки или съемные винты товарищей иногда

А что, нельзя с помощью антивирусной проги его удалить?

На тот момент, когда подцепил этот вирус, ни Avira, ни Nod32 этот вирус не ловили. Да и файл *.exe в винде был не виден.

Обновите каспер верссии 6, он найдет и сам его удалит.

а без линукса никак?

С линуксом по крайней мере все просто, достаточно с ним загрузиться и прибить нужные файлы. Может быть уже LiveCD от DrWeb (CureIt) умеет его лечить.

Спасибо огромное за статью, очень помогло, почистил компьютер от этой гадости, живучей тварью оказалась. Следов вируса в реестре не обнаружил.

Из-за вируса на компьютере отсутствовало VPN-соединение с провайдером, а также наблюдались дикие лаги. Ещё раз спасибо ^_^

Даже на 18 июня НОД32 пропускает его. Точнее он показывает, что перехватил, но вирус заселяется и самое главное прописывается в реестре. При сканировании НОДом затем он удаляет вирусы, но реестр не правит. На сайты антивирусников доступа нет. Пока в ручную не прибил ветку в реестре, доступа не было. Сейчас все ок. Прошелся на всякий случай AVPTool после НОДа но ничего уже не найдено. Автору огромное спасибо за статью!

Спасибо за информацию, она мне помогла. Нарвался на похожую заразу (хотя, не исключено что их было несколько похожих одновременно). Отличия были следующие:

* кроме процесса aadrive32.exe наблюдался процесс jodrive32.exe. Убивался менеджером задач легко, но также быстро (1-2 минуты) восстанавливался даже без перезагрузки системы.

Сложность лечения заключалась еще и в том, что комп находится в другом конце города и поехать к нему далеко, сложно и некогда. Доступ к рабочему столу был только посредством программы TeamViewer. Так что загрузить с другого диска было проблематично. Кроме того, система работала нестабильно: висла и ругалась сообщениями об ошибках запуска разных процессов.

Спасибо автору))). У меня была эта проблема. Избавился сегодня с помощью диска с Ubuntu. Я хочу добавить описание к вирусу.

Теперь сведения о моей системе — WinXp Sp3, установлен Nod32 2.7(древненький, но из принципа пользуюсь только им) — установлен после заражения, ZoneAlarm — тоже после заражения. Заражение произошло через интернет, я снёс винду, поставил снова, но не поставив антивирус, решил скачать себе браузер, проигрыватель — вот и попался.

Примечания.

Есть такая фишка в XP: можно в gpedit.msc заблокировать запуск некоторых программ. Если прописать в список Aadrive32.exe, jodrive32.exe, cadqj.exe, Xpupr.exe — то они всё равно будут грузиться. Предполагаю, что их названия содержат кириллицу, потому что я сам прописывал латинскими буквами. Я ещё не пробывал туда прописывать acleaner.exe — хотя этот файл, я думаю, самый основной в этом вирусе.

Проверял через tasklist системные процессы, думал увижу вирус и убью taskkill-ом — ничего не нашёл.

На флешке я удалил autorun.inf с помощью Nod32, но это получилось в первый и последний раз, потом вдруг Nod стал беспомощным. Я создал пустой Autorun, чтобы больше не происходило заражения — не помогло, вирусный Autorun

снова прописался.

Ни Nod32 SmSec4, ни Dr.Web 6 его конечно не видели, причем при обновленных базах и при проверке не ругались ни на один из файлов.

Вирус прописывал себя в реестре, из автозагрузки себя удалить не давал (сначала пробовал Ccleaner’ом — в итоге сама утилита была удалена зловредом), затем пробовал стандартным msconfig.exe результата не было, вирус сам себя восстанавливал в автозагрузке. Так же вирус блокировал любые попытки выхода в интернет (браузеры выдавали ошибку 404). Зайти в интернет удалось после завершения процесса (стандартным таскменеджером windows) aadrive32.exe.

На момент написания комментария (6 июля) dr.web 6.0 при обновленных базах видит и распознает, но почему-то удалив, снова его находит.

Читайте также: