Вирус экранная заставка касперский

Команда ЛК

Мы стремимся к тому, чтобы пользователи всегда имели возможность увидеть полную и актуальную информацию о текущем положении дел в мире информационных угроз. Теперь для этого вы можете использовать наш новый скринсейвер Irida. При его работе на экране отображается статистика по актуальным угрозам, обнаруженным и заблокированным с помощью KSN. Данные автоматически обновляются каждые 12 часов.

Установите скринсейвер и откройте для себя Kaspersky Security Network в действии! Загрузить скринсейвер

Старожилы

Золотые бета-тестеры

Ubuntu 12.04 LTS

Команда ЛК

KSN в массы. На оф. форуме запостю.

Золотые бета-тестеры

Участники

Смотришь вирусную обстановку в мире и поражаешься, сколько же вирусов проникает и заражает компьютеры пользователей в минуты и даже секунды.

Старожилы

Золотые бета-тестеры

Задумка - 5

Графика - 5

Но вот чего действительно не хватает так это обновления Live!

Брала бы эта флешка данные с сервера - цены бы ей не было.

Команда ЛК

Но вот чего действительно не хватает так это обновления Live!

Брала бы эта флешка данные с сервера - цены бы ей не было.

Все данные в программе - реальны и оперативны.

Все данные в программе - реальны и оперативны. Данные автоматически собираются с серверов KSN, и обновляются программой каждые 12 часов. Таким образом вы вполне можете использовать Irida как средство мониторинга текущей ситуации. Дату актуальности данных вы всегда можете посмотреть на сцене со статистикой, в левом нижнем углу.

Сама программа также имеет механизм самообновления, поэтому когда мы будем выкладывать новые версии - они будут загружаться и устанавливаться автоматически. Вы можете отказаться от автообновления в настройках скринсейвера (заставка - параметры), однако мы не рекомендуем делать этого, поскольку состав информации и различные виды ее представления могут периодически изменяться.

Выполнила: Фомкина Алла

Программа состоит из следующих компонентов :

Файловый Антивирус - компонент, контролирующий файловую систему компьютера. Он проверяет все открываемые, запускаемые и сохраняемые файлы на компьютере

Почтовый Антивирус - компонент проверки всех входящих и исходящих почтовых сообщений компьютера.

Веб-Антивирус – компонент, который перехватывает и блокирует выполнение скрипта, расположенного на веб-сайте, если он представляет угрозу

Проактивная защита - компонент, который позволяет обнаружить новую вредоносную программу еще до того, как она успеет нанести вред. Таким образом, компьютер защищен не только от уже известных вирусов, но и от новых, еще не исследованных

Восстановление системы и данных

- Возможность установки программы на зараженный компьютер

- Функция самозащиты программы от выключения или остановки

- Восстановление корректных настроек системы после удаления вредоносного ПО

- Наличие инструментов для создания диска аварийного восстановления

Защита конфиденциальных данных

- Блокирование ссылок на фишинговые сайты

- Защита от всех видов кейлоггеров

- Автоматическая настройка программы в процессе установки

- Готовые решения (для типичных проблем)

- Наглядное отображение результатов работы программы

- Информативные диалоговые окна для принятия пользователем обоснованных решений

- Возможность выбора между простым (автоматическим) и интерактивным режимами работы

- Круглосуточная техническая поддержка

- Автоматическое обновление баз

В 2009 г. Евгению Касперскому

присуждена Государственная премия

Российской Федерации в области науки и технологий.

Евгений стал членом

Общественной палаты РФ третьего созыва.

В 2010 году Евгений Касперский получил звание

Компания AVAST Software - антивирусная программа для операционных систем Windows , Linux , Mac OS , а также для КПК на платформе Palm , Android и Windows CE . Разработка компании AVAST Software , основанной в 1991 году в Чехии . Главный офис компании расположен в Праге .

Для дома выпускается в виде нескольких версий: платной (Pro и Internet Security) и бесплатной (Free) для некоммерческого использования. Также существуют версии для среднего и большого бизнеса (Business Protection и Business Protection Plus) и версии для серверов (File Server Security и Email Server Security). Продукт сертифицирован ICSA Labs .

Защита Avast основана на резидентных провайдерах, которые являются специальными модулями для защиты таких подсистем, как файловая система, электронная почта и т.д. К резидентным провайдерам Avast относятся: Outlook/Exchange, Web-экран, мгновенные сообщения, стандартный экран, сетевой экран, экран P2P, электронная почта.

Основные функции AVAST

Антивирус Dr. Web

Dr. Web (читается как Доктор Веб) — семейство антивирусов, предназначенных для защиты от почтовых и сетевых червей,руткитов, файловых вирусов, троянских программ,стелс-вирусов, полиморфных вирусов, бестелесных вирусов, макровирусов, вирусов, поражающих документы MS Office, скрипт-вирусов, шпионского ПО ( spyware ), программ-похитителей паролей, клавиатурных шпионов, программ платного дозвона, рекламного ПО ( adware ), потенциально опасного ПО, хакерских утилит, программ-люков, программ-шуток, вредоносных скриптов и других вредоносных объектов, а также от спама,скаминг-,фарминг-,фишинг-сообщений и технического спама. Разрабатывается компанией Доктор Веб.

История разработки антивируса Игоря Данилова начинается с 1991 года, а под маркой Dr. Web антивирусы разрабатываются и распространяются с 1994 года.

- Защита от вирусов, троянских программ и червей

- Защита от шпионских и рекламных программ

- Проверка файлов в автоматическом режиме и по требованию

- Проверка почтовых сообщений (перехват POP3/SMTP/IMAP)

- Проверка интернет-трафика (перехват соединений)

- Эвристическая защита от новых и неизвестных вредоносных программ

- Блокирование ссылок на зараженные сайты

- Распознавание вирусов, упакованных новым и/или неизвестным упаковщиком, дроппером и/или криптором

Восстановление системы и данных

- Возможность установки программы на зараженный компьютер

- Функция самозащиты программы от выключения или остановки

- Автоматическая настройка программы в процессе установки

- Наглядное отображение результатов работы программы

- Информативные диалоговые окна для принятия пользователем обоснованных решений

- Возможность выбора между простым автолечением / удалением и интерактивным режимами работы

- Круглосуточная техническая поддержка

- Автоматическое обновление баз

Даже бегло охватив последние два десятилетия компьютерной эволюции, вспоминаешь несколько ключевых этапов. Рождение Веб, популяризация графического интерфейса, бум дот-комов и, конечно, его крах, скоростной и мобильный интернет-доступ, смартфоны, социальные сети…

Но параллельно с основными ИТ росла и развивалась их паразитная ветвь. Компьютерные вирусы, первая ласточка многоликой цифровой заразы, появились задолго до 90-х, однако именно двадцать лет назад племя malware, вредоносного софта, начало расти по-настоящему бурно — и сегодня в его истории точно так же выделяются несколько вех.

В очередной раз всё изменилось к исходу первого десятилетия XXI века. Цифровая зараза стала фундаментом для и инструментом в руках организованной киберпреступности. Типичный вирус сегодня — это сложнейшая программа, способная строить устойчивые к взлому, охватывающие всю планету бот-сети, применяемые для нужд теневого интернет-бизнеса.

Полный анализ каждого такого экземпляра требует нескольких недель напряжённого труда десятков специалистов по ИТ-безопасности. Но и этого теперь мало: как показывает опыт последних операций, для успешного противостояния требуется также привлечение юристов, правоохранительных органов, взаимодействие на межгосударственном уровне. Всё это было в истории бот-сети Kelihos — только что обезвреженной российскими и американскими спецами.

Строго говоря, Kelihos, известный также под именем Hlux, не является вирусом, ибо не умеет распространяться самостоятельно. Это скорее мошенническая программка, маскируемая под какой-нибудь легитимный продукт (скринсейвер и пр.) и таким обманным путём попадающая на компьютер жертвы. Однако внешнюю простоту с лихвой компенсирует внутреннее устройство. Получив управление, Kelihos превращает PC в бота — один из узлов глобальной, многоуровневой, децентрализованной пиринговой сети (от P2P, peer-to-peer — сеть равноправных участников; так, к примеру, строятся большинство файлообменных сеток). Компьютеры в такой сети помогают друг другу делиться важной информацией, в данном случае — транслируют и исполняют управляющие сигналы, поданные хозяевами вируса. К моменту, когда управление бот-сетью Kelihos было перехвачено специалистами по безопасности, в ней было около 60 тысяч узлов. Впрочем, я забегаю.

С этого момента ресурсы заражённого компьютера — прежде всего процессорное время и интернет-канал — оказываются в полном распоряжении авторов вируса. Десять лет назад их, вероятно, потратили бы на какую-нибудь бесполезную, но привлекающую внимание публики выходку. Сегодня всё наоборот: Kelihos старается не привлекать внимания, а контролируемые ресурсы сдаются в аренду. На что можно употребить 60 тысяч машин, равномерно разбросанных по планете?

На рассылку спама (расчётная мощность почти 4 миллиарда сообщений в сутки), DDoS–атаки (скоординированная перегрузка выбранных серверов), распространение других malware-программ, рекламу ценных бумаг с целью временного подъёма или снижения котировок, кражу паролей, номеров кредитных карт и прочих конфиденциальных данных. Всё это отнюдь не теория, не выдумки — это задокументированные примеры применения Kelihos. Представьте, на что способны более крупные сети, вроде уничтоженной весной Rustock, насчитывавшей в 20 раз больше узлов и, помимо прочего, рассылавшей около трети спам-корреспонденции планеты!

Но вот вирус выявлен, что дальше? Классический подход — анализ кода и добавление соответствующей сигнатуры в антивирусную базу — эпидемию не остановит. Ведь Kelihos распространяется с мошеннических сайтов, а значит необходимо уничтожить их в первую очередь. Всего было отслежено около двух десятков веб-сайтов, на которых лежал вирусный код, зарегистрированных на Багамах и Кокосовых островах (доменная зона .CC). Владельцем как минимум одного из них является чешский гражданин и чешская же компания.

Идеально было бы удалить вирус с заражённых машин вовсе, что, теоретически, можно проделать, воспользовавшись обнаруженным в нём механизмом самообновления (грубо: вместо новой версии самого себя предложить вирусу антивирусную программу). Но во многих странах такое несанкционированное вмешательство будет незаконным, да и последствия для каждого конкретного компьютера предположить трудно, а потому бот-сети Kelihos — обезвреженной, но не остановленной — предстоит вымирать естественным образом. По мере того, как пользователи инфицированных компьютеров переустанавливают операционную систему, обзаводятся антивирусными средствами, узнают о заражении от своих провайдеров, число функционирующих копий вируса будет уменьшаться.

Изюминка и предмет особой гордости — предъявленные двум десяткам подозреваемых обвинения. Центральной фигурой стал чех Доминик Александр Паятти, которому принадлежит скандально известный сайт CZ.CC. Здесь до недавних пор каждый желающий мог получить собственный субдомен, чем и пользовались десятки, если не сотни тысяч человек — и в их числе авторы Kelihos. К сожалению, именно по этой причине Паятти и прочим фигурантам вряд ли удастся инкриминировать что-то большее, чем халатность. Но лиха беда начало: в подавляющем большинстве предыдущих случаев отыскать крайних не удавалось вовсе.

Подпортила картинку Microsoft, приписав все лавры себе, хотя по факту техническая часть операции была проведена сотрудниками Лаборатории Касперского. Под нажимом западной прессы софтверный гигант признал упущение, объяснив его недопониманием (почти буквально: кто ж знал, что ребята Касперского захотят получить свою порцию славы!). Но остался осадочек, остался.

Знать, что список героев не сводится к одному только имени, в данном случае важно. История Kelihos — не являясь ни первой, ни самой крупной в своём роде — обозначает новую тенденцию и очередной перелом в бесконечном сражении за кибербезопасность. Цифровая зараза переживает глобализацию, сил одного коллектива и даже специалистов одного профиля уже недостаточно для успешной борьбы. Нужна координация усилий профессионалов из разных областей знаний и географических регионов.

С Kelihos мы, можно сказать, окончательно вступили в новую эпоху. Для обезвреживания этого вируса не пришлось ничего изобретать. Практически все этапы операции b79 уже были обкатаны незадолго до того (на бот-сетях Rustock, Waledac и др.). Следующим шагом может и должно стать ужесточение законов, регулирующих владение интернет-собственностью.

Антивирус Касперского – это самый популярный антивирус в мире. АВ Касперского – это непробиваемая защита, самое тщательное сканирование, быстрая реакция на новые вирусы, огромный репозитарий вирусов и угроз. К тому же Антивирус Касперского 2013 можно устанавливать на Windows 8.

антивирус касперского 2013 скачать бесплатно

- Файловый антивирус;

- Веб-Антивирус;

- Почтовый антивирус;

- Мониторинг активности;

- IM-Антивирус;

- Виртуальная клавиатура;

- Защита ввода с клавиатуры;

- Поиск уязвимостей;

- Облачная сеть Kaspersky Security Network;

- Диск восстановления Kaspersky Resue Disk.

касперский 2013 для windows 8

- Интеграция Антивируса Касперского с Windows Security Center (WSC) – продлить лицензию, обновить антивирусные базы, активировать различные модули или отключить Касперского совсем можно прямо из WSC.

- Улучшенная производительность – работа нового Антивируса Касперского 2013 была сильно оптимизирована, теперь АВ не снижает производительности ПК и не мешает работе других приложений.

kaspersky av2013 windows 8

Может это только у меня, но после установки Касперского 2013 у меня пропало изображение в avi файлах. То есть фильм идет, звук есть, а вот черный экран. Удалила Касперского- все нормально. Может, он какой-то кодек считает вирусом и блокирует?

Попробуйте запустить фильмы в двух-трех других плеерах. Если будет та же история – скачайте новые кодеки. Если и это не поможет, то стоит сменить антивирус или скачать лицензию.

Скачала я антивирус касперского и была счастлива. Установила и приступила к полной проверке системы. После проверки антивирус обнаружил 481 вирус. Очень хороший антивирус, мне понравился. А главное можно сидеть в сети и не бояться всяких шпионских программ. В общем качайте антивирус касперского и будьте счастливы.

Здравствуйте Лена У вас насколько дней лицензия у меня осталось на 21 дней вы не пожмете мне

ключом или серийным кодом. Жить все время на пробный версия как то не хочется.

С уважением из Казахстана.

Люди, антивирус Касперского всегда платный был, не очень платить хочется. И на какой срок его бесплатность распространяется? А точно, что он систему так не грузит, как в предыдущих версиях? Тогда ещё можно попробовать. А я на семёрке привык к бесплатному Avast. Он что, не будет на восьмой версии работать? А сколько Касперский стоит? Можно его через Webmoney оплатить?

Доброго времени суток. Поговорим про антивирус AVZ .

Сегодня я расскажу Вам, моим постоянным и не очень читателям, а так же всем посетителям волей-неволей нахватавшим вирусов, о том как и чем, собственно, быстро и предельно адекватно убить этих самых злобных биологических существ электронного происхождения, которые бедокурят на Вашем компьютере.

В этом деле нам поможет антивирусная утилита AVZ , которая не является полноценным антивирусом (что, кстати, хорошо, ибо она не конфликтует с уже установленным), а всего лишь утилитой, но при этом не требует установки и зачастую помогает даже в самых сложных случаях, что подтверждено мною и тысячами посетителей в течении длительного времени.

Зачастую именно с помощью AVZ удается дать системе снова вздохнуть достаточно широко, чтобы хотя бы оживить\установить нормальный антивирус и добить всякую шушеру им (так или иначе, рекомендуется начать с AVZ и прочитать статью целиком, т.к в ней содержатся так же ссылки на дальнейшие материалы, на случай, если этот не поможет).

Вводная

Дабы добиться полноценного результата, необходимо точно соблюдать инструкцию, написанную ниже. Отклонения от инструкции чреваты некачественной очисткой, возможными ошибками в дальнейшей работе программы или системы, а так же прочими проблемами.

Настоятельно рекомендуется быть осторожными и внимательными, дабы точно искоренить вирус.

Где скачать и как запустить

Инструкция по применению:

- Качаем по этой ссылке антивирусную утилиту AVZ . Она будет находится в архиве;

- Распаковываем скачанный архив в какую-либо папку. Сделать это можно с помощью любого архиватора (например 7-Zip). Распаковка обязательна для успешной работы программы;

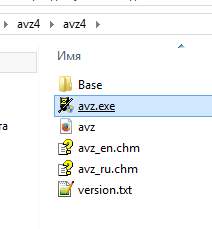

- Следуем в ту папку, куда мы распаковали программу. Там находим и запускаем файл avz.exe с черненькой иконкой;

![]()

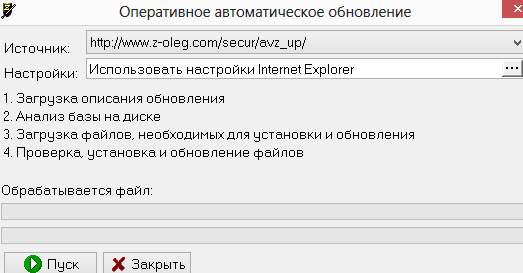

- В окне программы жмем " Файл - Обновление баз - Пуск ". Обновление не обязательно (т.е, если недоступен интернет или возникает ошибка обновления, то можно обойтись без обновления и попробовать сканироваться как есть), но крайне желательно его всё же проделать;

![]()

По окончании процесса обновления баз тыкаем мышкой в кнопочки " ОК " и " Закрыть "; - Теперь к использованию.

Как искать вирусы с помощью AVZ

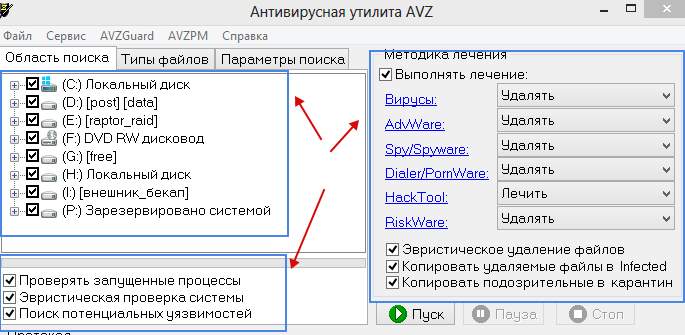

На вкладке " Область поиска " выделяем галочками все жесткие диски, флешки (если не вставлена, то вставить). Справа поставляем галочку - " Выполнять лечение ".

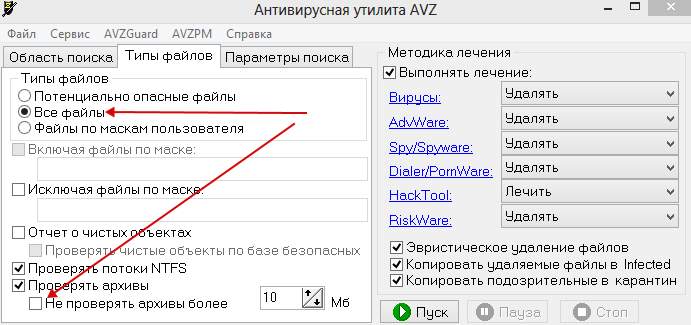

В первых четырех строках выбираем " Удалять ", в предпоследнем " Лечить ", и в последним само собой тоже " Удалять ". Так же проставьте галочки " Копировать подозрительные файлы в карантин и Infected ". Картинка-иллюстрация с правильными настройками представлена ниже:

Теперь самое суровое:

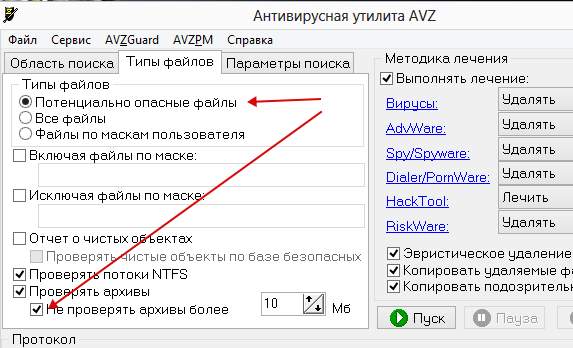

- Переходим на вкладку " Типы файлов ". Далее есть три варианта проверки: очень долгий, долгий и быстрый.

- Очень долгий .

На вкладке " Типы файлов " ставим кружочек " Все файлы " и ниже снимаем галочку " Не проверять архивы более 10MB ":![]()

- Долгий.

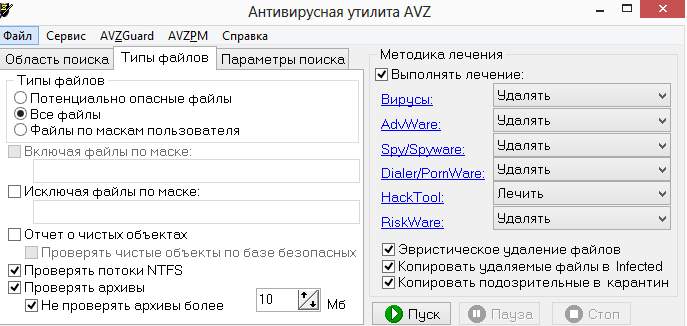

Всё тоже самое, что и в варианте " Очень долгий ", но не снимаем галочку " Не проверять архивы более 10MB".![]()

- Быстрый .

Оставляем на этой вкладке всё как оно было.![]()

Не забывайте про кружок " Потенциально опасные файлы ".

- Очень долгий .

В чем разница? Разница в качестве проверки - чем дольше, тем тщательней и тем больше шансов, что все вирусы будут удалены. Чем быстрей - тем меньше шансов удалить все вирусы, но тем меньше времени занимает сканирование и больше шансов устранить самую критическую проблему быстро, а с остальными заниматься потом;

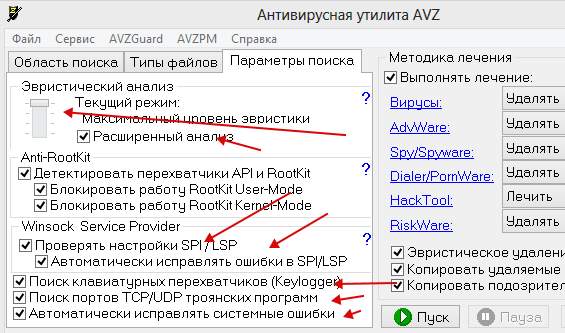

Еще ниже выставляем галочки " Автоматически исправлять ошибки в SPI/LSP ", " Поиск портов TCP/UDP программ ", " Поиск клавиатурных перехватчиков Keyloggers", а так же " Автоматически исправлять системные ошибки ". В общем делаем всё как на картинке выше;

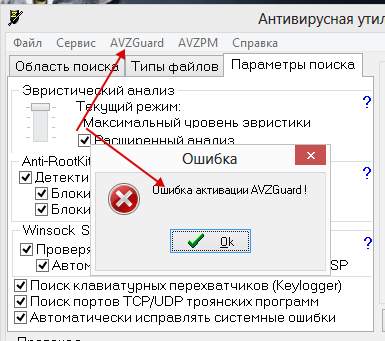

Примечание ! Не на всех операционных системах (особенно это касается Windows 7 и Windows 8 ) может работать и запускаться " AVZGuard ". Если выдает ошибку и не запускается, тогда пропустите этот пункт и переходите дальше, не предавая ошибки большого значения;

Внимание!

На время проверки, скорее всего, Вы не сможете запустить почти ни одну программу на компьютере, а так же войти в системный диск (обычно - это C:\).

Лучше вообще оставьте компьютер в покое. Почему так? Дело в том, что AVZ таким образом блокирует все возможные передвижения вирусов, программ, spyware и тп, т.е. любые попытки обмануть сканер (сбежать, спрятаться, прикинуться чем-то еще и тд) или же набедокурить последним вздохом.

Впрочем, давайте пойдём дальше.

Необходимые действия после удаления вирусов AVZ

Закончив работу с антивирусной утилитой, перед выходом (или после перезагрузки, если таковая была), нажмите AVZPM -> " Удалить и выгрузить драйвер расширенного мониторинга процессов ". Затем " Файл " -> " Выход " и обязательно перезагрузите компьютер.

После перезагрузки, вам может быть предложено установить найденное неизвестное оборудование - не пугайтесь и отмените предложение. Больше оно вам досаждать не должно. Если же все еще вредничает и появляется, то проделайте следующее:

Переходим по пути "Пуск – Настройка – Панель управления – Система – Оборудование – Диспетчер устройств". Там находим нечто с желтым значком вопроса среди прочих устройств. Кликаем по нему правой кнопкой мышки и выбираем пункт " Удалить ".

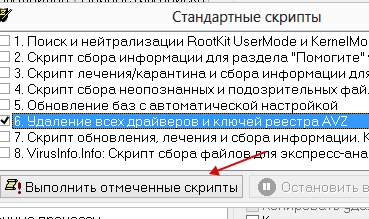

Если не помогает, то в том-же AVZ , попробуйте проделать следующее: " Файл - Стандартные Скрипты ", затем далее установите галочку " Удаление Всех драйверов и ключей реестра AVZ " и нажмите " Выполнить отмеченные скрипты ".

Если все таки никак не получается, то свяжитесь со мной через форму обратной связи.

Результаты проверки и их анализ

Не паникуйте, если в ходе проверки утилита нашла работающие с сетью, умеющие дозваниваться, или прописанные в автозагрузку программы. Вполне вероятно, что это не вирус, а что-нибудь из служебного софта.

Что касается подозрительных файлов, найденных, но не удаленных: после такой проверки (даже быстрой), скорее всего, на Вашем компьютере не выжило большинство серьезных (или не совсем) вирусов, которые до этого момента жили у Вас, но я настоятельно рекомендую Вам обязательно проверится каким-нибудь полноценным хорошим антивирусом.

Каким? Мой личный выбор - это Dr.Web , но вообще выбор антивируса это личное дело каждого, т.к идеального антивируса всё же не существует.

Дополнительная очистка после AVZ

Помимо всего прочего я рекомендую прочитать и воспользоваться следующими статьями (они помогут очистить компьютер окончательно и привести его в норме, тем более, если проблемы сохранились и AVZ не вычистил всё до конца):

- "Что такое spyware и как с этим бороться. Часть 1 [ad-aware]" и "Как удалить SpyWare и что это такое. Часть 2. [Spybot] [обновление записи]". Очень важные статьи, которые помогут удалить такую вещь как spyware . Это не совсем вирусы, но по факту вредят не меньше, а то и больше, да и обычными антивирусами удаляются не всегда;

- "Как удалить вирусы. Часть 2 [Dr.Web]" . Статья по общей установке и использованию полной версии полноценного антивируса Доктор Веб для постоянной защиты, а так же для разового поиска и удаления вирусов самого различного характера. Сюда же можно отнести статью "Удаление вирусов. Часть 4. [dr.web cureIT]" для разовой полноценной проверки без установки полной версии антивируса (ознакомьтесь, может быть полезным);

- "Как очистить вирусы. Часть 3 [dr.web LiveCD]". Очень очень полезная и важная штука, которая позволяет искать и находить вирусы до загрузки системы. Помогает в самых запущенных случаях, т.к антивирусная утилита записывается на диск, затем запускается с него еще до старта Windows , что не даёт вирусам загрузиться в память и как-либо противодействовать сканированю.

Это пожалуй всё, что я могу пока подсказать из общих рекомендаций по удалению вирусов. Само собой, что больше всякой полезной информации по этой теме, а так же по теме безопасности вообще (антивирусы, фаерволлы, пароли, анти- malware , анти- spyware и прочее прочее), Вы можете прочесть в рубрике "Безопасность и защита от вирусов/spyware/взлома и пр."

Касаемо расшифровки отчетов и логов в особо сложных случаях (т.е Вы ну никак не справляетесь, используя данную статью и ссылки на все остальные) Вы можете обращаться к нам на форум в этот раздел (требуется предварительно зарегистрироваться на форуме).

Видео-формат статьи

Для тех у кого что-то не получается есть видеоформат:

Диктор у нас с дефектом речи, так что просьба не пугаться.

Послесловие

Описанные выше действия проделаны неоднократно и проверены на личном опыте, на разных компьютерах и тд и тп. Вознкающие проблемы могут быть вызваны спецификой Вашей операционной системы, вида вирусов или действиями, что Вы проделали.

Как и всегда, я готов ответить на любые Ваши вопросы, помочь с анализом отчетов проверки и прочим добиванием вирусов. Пишите, если это необходимо, с помощью формы обратной связи, но лучше конечно обращайтесь к нам на форум (ссылку дал чуть выше по тексту).

PS : Спасибо за уделенное внимание. Держите компьютер в чистоте!

Читайте также: