Вирус comspec c windowsservices movemenoreg vbs

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

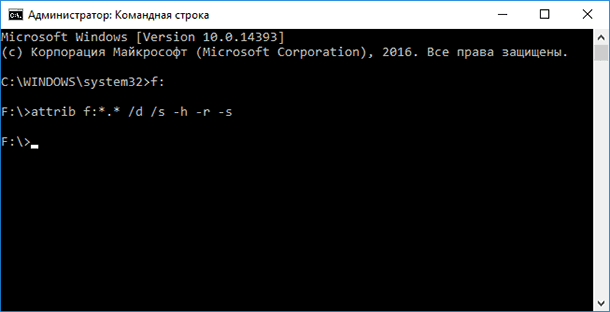

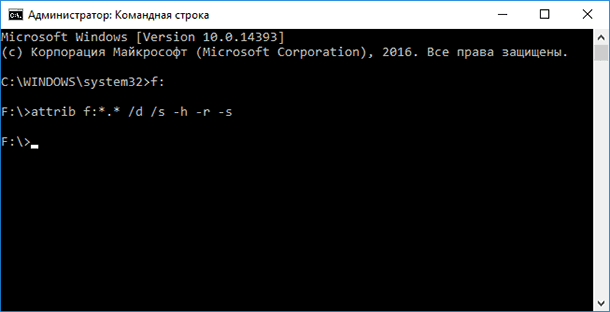

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

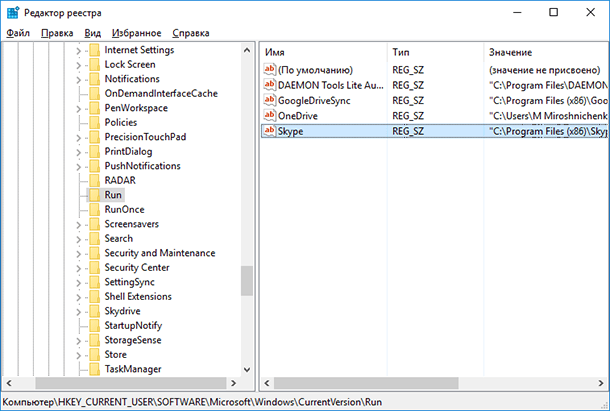

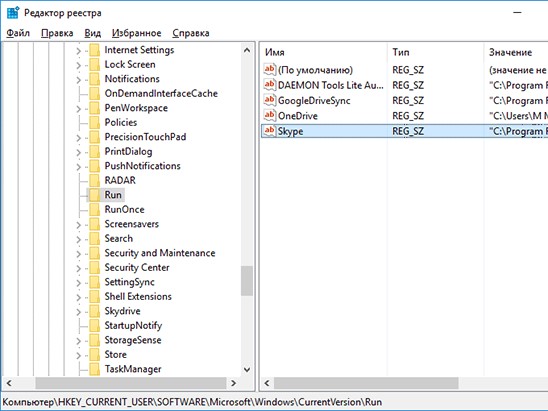

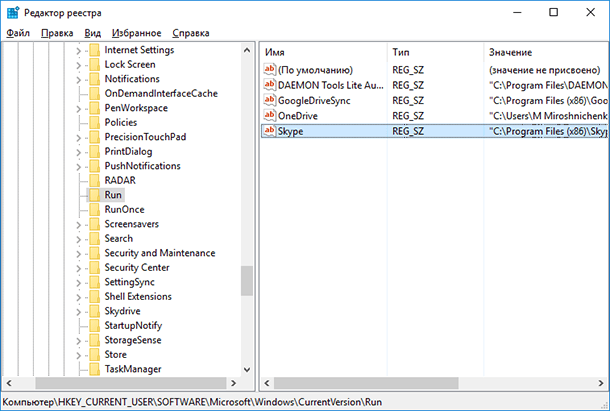

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

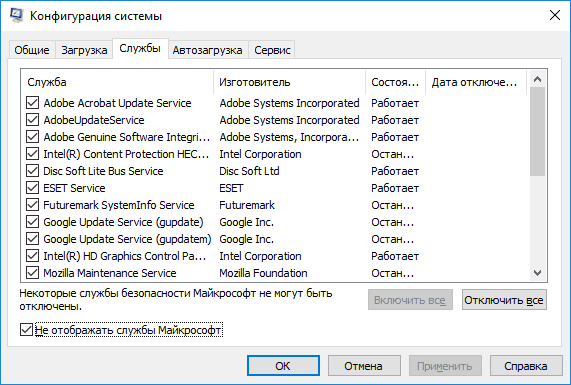

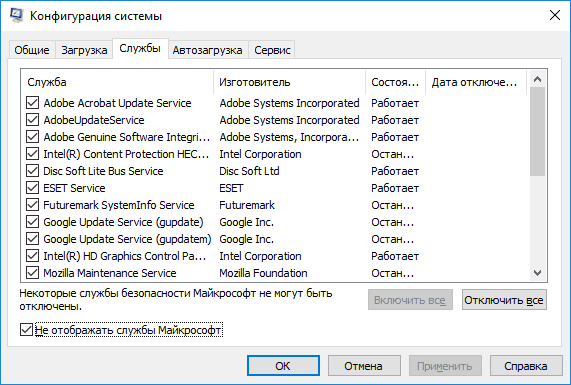

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

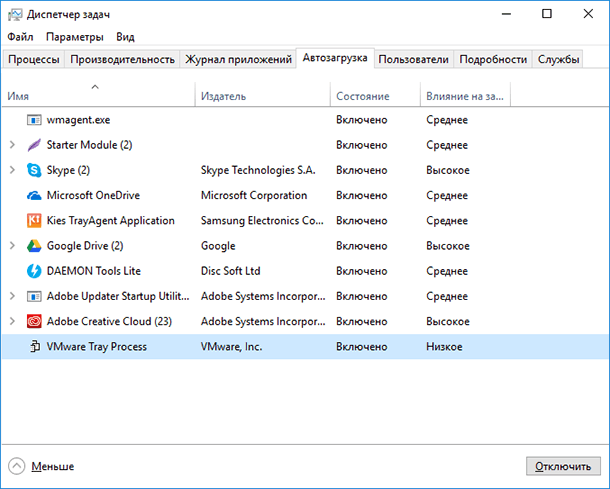

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Заработок, финансы, создание и продвижение сайтов

- Вирус создал ярлык флешки на флешке 401 просмотр

- Наборщик текста страховой взнос 102 просмотра

- ТОП популярных хэштегов ВКонтакте 94 просмотра

- Развод с QIWI кошельком 65 просмотров

- Шрифт как ВКонтакте на фото 63 просмотра

- Развод копия Galaxy S8 62 просмотра

- Как восстановить удаленную страницу ВКонтакте 48 просмотров

- Развод сборка ручек на дому 47 просмотров

- Samsung Galaxy S8 скидка 80 % 44 просмотра

- Сообщество было заблокировано за резкую смену тематики 38 просмотров

Имел неосторожность воткнуть свою флешку в компьютер коллективного пользования, и тут же получил подарок в виде вируса. И это несмотря на установленный на нем антивирус Касперского. При попытке зайти на флешку, в корневом каталоге обнаружил ярлык флешки. Все остальные файлы и папки исчезли.

Вначале я не на шутку распереживался, поскольку на флешке были важные данные, а бэкап я делал уже довольно давно. Но все таки — это была не физическая смерть данных. Флешка оставалась заполненной, прекрасно открывалась и я понял что смогу решить проблему.

Как исправить ситуацию

Решения проблемы необходимо разделить на два пункта. Первое — это возвращение вместо ярлыка, на флешку, всех файлов и папок целыми и невредимыми. И второе — это удаление вируса и предотвращение его дальнейшего распространения.

Вернуть файлы на флешку

Как исправить ситуацию и вернуть все файлы и папки на флешку? На самом деле все очень просто. Необходимо вставить флешку в компьютер, вызвать командную строку, прописать следующие команды:

cd /d X: (вместо Х вы вводите букву каталога вашей флешки)

attrib -s -h -a -r /s /d *.* (прописываете точно как указано)

Для автоматизации процесса я сделал небольшой батник (файл .bat) который можно просто скопировать на флешку и запустить. Он выполняет указанную выше команду, просто её не будет нужно прописывать в командной строке.

Ну и может быть он пригодится тем, у кого заражена целая сеть и много людей обращаются с проблемой ярлыка флешки на флешке. Иногда легче дать людям батник и показать как он работает, чем по 20 раз возвращать флешку к жизни самому.

Удалить вирус

Осталось дело за малым, удалить вирус с компьютера, чтобы остановить дальнейшее распространение.

Для этого скачиваем программу Process Explorer от Майкрософт с официального сайта.

.jpg)

Process Explorer v16.20

Далее её разумется запускаем и выбираем в выпадающем меню File / Show Details for All Processes для того чтобы отобразить все запущенные на компьютере процессы.

Жмем Ctrl + L и в окне в нижней части программы ищем процесс autorun.inf Вероятнее всего он будет находиться в ветке svchost.exe .

Жмем правой кнопкой мыши и выбираем Close handle (закрываем процесс). После чего удаляме с флешки файл autofun.inf .

Во временной папке Temp ( C:\users\%username%\AppData\Local\Temp ) ищем файл с необычным расширением .pif и удаляем его (можно воспользоваться поиском).

Всё, теперь вы точно удалили вирус и с флешки и с компьютера.

Winset

Вынесу из комментариев алгоритм действий в случае, если на флешке находится скрытая папка Winset.

71 комментарий

У меня нет на флешке файла autofun.inf. И при поиске в программе Process Explorer у меня нет файла autorun. Но все флешки заражаются от моего ноутбука. Помогите, пожалуйста.

Переустановка системы однозначно решит проблему с вирусом, проникшим в систему. Но сам файл, из которого вирус проник в систему может быть скрыт в любом файле на любом диске вашего компьютера. После переустановки системы удалите все подозрительные приложения, игры и файлы со своего компьютера.

У меня тоже самое. Что делать?

Спасибо за помощь. Удалось вернуть файлы в нормальное видимое состояние.

Благодарю за отзыв, рад что смог помочь

Столкнулся с такой проблемой — флешка заразила два ноутбука и ещё три флешки. Помог антивирус Касперского ( другие ничего не показывали Dr WEB и Avast и USB guard) Касперский определил путь — C:\Users\Дмитрий\AppData\Roaming\Winset\ Но сначала надо на панели управления — свойства папки — вид-поставить точку — показывать скрытые папки и файлы, тем самым увидеть папку AppData. В папке Winset три файла — они постоянно прописываются на флешке при открытии. В итоге я удалил папку Winset, перезагрузил компьютер — и отформатировал флешку при подключении и всё.

Когда я словил вирус, Касперский его еще не обнаруживал.

Подскажите, пожалуйста, если Process Explorer не обнаруживает процесс autofun.inf, то это значит, что его действительно не существует, компьютер чист и вирус я подхватила с другого компьютера? Папка Temp тоже отсутствует.

Да, вероятнее всего так и есть. Вспоминайте куда флешку втыкали, вот тот то комп и надо чистить.

Новички

Выполните скрипт в AVZ

Компьютер перезагрузится.

Обновите базы AVZ

Сделайте новые логи

По второму компьютеру создайте отдельную тему

Microsoft MVP 2012-2016 Consumer Security

Microsoft MVP 2016 Reconnect

Новички

Спасибо!

Оба скрипта запустила, запрос на вредоносный вирус отправила.

Базу обновила.

Новые логи Вам сюда отправить?

Про второй комп завтра с утра.

До свидания!

Microsoft MVP 2012-2016 Consumer Security

Microsoft MVP 2016 Reconnect

Новички

Автомат ил Лаб. Касперского сгенерировал ответ

.

3b323.js,

autorun.inf

These files are in process.

Best Regards, Kaspersky Lab.

.

Автораны с флэшек исчезли, но содержимое их не видно.

Восстановление системы было проведено неудачно (ручки корячные), поэтому панель управления не появилась. Придется переустанавливать Windows PC?

Второй комп уже второй час на проверке Dr.Web. По завершении все пришлю в новой теме.

Microsoft MVP 2012-2016 Consumer Security

Microsoft MVP 2016 Reconnect

Новички

Microsoft MVP 2012-2016 Consumer Security

Microsoft MVP 2016 Reconnect

Новички

В Total Commander тоже не видно.

Но вот сейчас записала парочку файлов и папок на флэшки - их видно и в Total Commander и в окне Windows.

Отформатировала флэшки - показывает, что занято на одной 8, на другой 4 Кб.

Консультант по продуктам ЛК

Скачайте и установите

Новички

Ну вот видите

На этом компьютере проблема исчерпана?

Microsoft MVP 2012-2016 Consumer Security

Microsoft MVP 2016 Reconnect

Новички

Вчера на курсах подхватил на флешку вирус, который был немедленно детектирован и удален антивирусом на моем домашнем компе. Однако оказалось, что все папки на флешке стали ярлыками. Какое-то время назад я уже сталкивался с такой проблемой, поэтому знаю первое правило, позволяющее предотвратить заражение вашего компьютера: не в коем случае не пытайтесь открыть ярлыки к папкам! (даже если данные на флешке бесценны, и вы хотите немедленно убедиться в том, что они никуда не пропали). Почему не стоит открывать эти ярлыки? Создатели вируса пошли на такую уловку: в свойствах этих ярлыков прописаны две команды:

- Первая запускает и устанавливает вирус на Ваш ПК

- Вторая открывает интересующую Вас папку

Т.е. пользователь, на компьютере которого не установлен антивирус, не обратив внимание на тот факт, что все каталоги на флешке теперь отображаются в виде ярлыков, может просто не знать, что флешка заражена, т.к. все папки на флешке открываются и информация в них на месте. В некоторых модификациях подобного вируса папки перестают открываться, даже если щелкнуть по ярлыку. В любом случае, не паникуйте, не спешите форматировать USB флешку и читайте внимательно инструкцию ниже. Поймите, каталоги никуда не делись, они как лежали на флешке так и лежат. Просто вирус скрыл все папки на флешке, т.е. им были назначены соответствующие атрибуты (скрытый + архивный). Наша задача: уничтожить вирус и снять эти атрибуты.

Итак, ниже я приведу инструкцию, описывающую что делать, если папки на флеше стали ярлыками

Удаляем исполняемые файлы вируса на USB флешке

Первым делом необходимо избавиться от исполняемых фалов вируса. Это можно сделать с помощью любого антивируса (благо есть куча бесплатных или portable версий, таких как Dr.Web CureIt или Kaspersky Virus Removal Tool), если же его нет – можно попробовать найти и обезвредить вирус вручную. Как же найти файлы вируса, заразившего USB флешку?

В этом примере RECYCLER\e3180321.exe это и есть тот самый вирус. Т.е. файл вируса с именем e3180321.exe находится в папке RECYCLER. Удаляем этот файл, а можно и папку целиком (рекомендую проверить наличие этой папки как на самой зараженной флешке, так и в системных каталогах C:\windows, C:\windows\system32 и в профиле текущего пользователя (о них чуть ниже)).

Так же рекомендую посмотреть исполняемые файлы вируса в следующих каталогах:

- в Windows 7, 8 и 10 — C:\users\имя_пользователя\appdata\roaming\

- в Windows XP — C:\Documents and Settings\имя_пользователя\Local Settings\Application Data\

В некоторых случаях такие вирусы не детектируются антивирусами, т.к. их могут создавать в виде .bat/.cmd/.vbs файлов сценариев, которые в принципе не выполняют никаких деструктивных действия на компьютере. Рекомендуем руками проверить флешку на наличие файлов с такими разрешениями (их код можно посмотреть с помощью любого текстового редактора).

Теперь клик по ярлыку не опасен!

Проверка системы на наличие команд автозапуска вируса

В некоторых случаях вирусы прописывают себя в автозапуск системы. Проверьте руками следующие ветки реестра (regedit.exe) на наличие подозрительных записей:

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run – эти программы запускаются при загрузке компьютера

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run – программы, автоматически запускаемые при входе текущего пользователя

Удалите все подозрительные записи и незнакомые программ (ничего плохого вы не сделаете, и если даже вы отключите автозагрузку какой-то нужной программы, вы сможете всегда запустить ее вручную после входа в систему).

Другие способы автозапуска программ в системе описаны в статье Управление автозапуском программ в Windows 8.

Восстанавливаем вид каталогов и доступ к папкам

Ручной способ восстановления атрибутов скрытых папок на флешке

В результате все данные на накопителе становятся видимыми.

Скрипт для автоматического снятия атрибутов скрытия с исходных папок и файлов

Можно воспользоваться готовым скриптов, которые выполняет все операции по восстановлению атрибутов файлов автоматически.

С этого сайта скачайте файл clear_attrib.bat (263 байта) (прямая ссылка) и запустите его с правами администратора. Файл содержит следующий код:

:lbl

cls

set /p disk_flash="Enter flash drive: "

cd /D %disk_flash%:

if %errorlevel%==1 goto lbl

cls

cd /D %disk_flash%:

del *.lnk /q /f

attrib -s -h -r autorun.*

del autorun.* /F

attrib -h -r -s -a /D /S

rd RECYCLER /q /s

explorer.exe %disk_flash%:

При запуске программа просит вас указать имя диска флешки (например, F:), а затем сама удаляет все ярлыки, фалы autorun.*, снимает атрибуты скрытия с каталогов, удаляет папку с вирусом RECYCLER и, наконец, показывает содержимое USB флешки в проводнике.

Надеюсь, эта заметка будет полезной. Если у вас встретятся другие модификации вируса, превращающего папки на флешке в ярлыки – описывайте симптомы в комментариях, попытаемся разобраться с проблемой вместе!

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Похожие статьи

Надежное возвращение удаленных данных.

Универсальная программа для восстановления данных с жесткого диска, карты памяти или USB флешки.

Просмотр истории браузеров и сохраненных паролей.

Сканирует файлы браузеров и отображает информацию о проведенном в Интернете времени.

Восстановление удаленных офисных документов.

Безопасное восстановление документов, электронных таблиц, презентаций в пошаговом режиме.

Заработок, финансы, создание и продвижение сайтов

- Вирус создал ярлык флешки на флешке 135 просмотров

- Развод с QIWI кошельком 45 просмотров

- Развод копия Galaxy S8 34 просмотра

- Samsung Galaxy S8 скидка 80 % 33 просмотра

- Наборщик текста страховой взнос 22 просмотра

- ТОП популярных хэштегов ВКонтакте 14 просмотров

- Карта Яндекс Деньги за 1 рубль 11 просмотров

- Yomapic — фотографии вокруг тебя 8 просмотров

- Сообщество было заблокировано за резкую смену тематики 7 просмотров

- Как восстановить удаленную страницу ВКонтакте 6 просмотров

Имел неосторожность воткнуть свою флешку в компьютер коллективного пользования, и тут же получил подарок в виде вируса. И это несмотря на установленный на нем антивирус Касперского. При попытке зайти на флешку, в корневом каталоге обнаружил ярлык флешки. Все остальные файлы и папки исчезли.

Вначале я не на шутку распереживался, поскольку на флешке были важные данные, а бэкап я делал уже довольно давно. Но все таки — это была не физическая смерть данных. Флешка оставалась заполненной, прекрасно открывалась и я понял что смогу решить проблему.

Как исправить ситуацию

Решения проблемы необходимо разделить на два пункта. Первое — это возвращение вместо ярлыка, на флешку, всех файлов и папок целыми и невредимыми. И второе — это удаление вируса и предотвращение его дальнейшего распространения.

Вернуть файлы на флешку

Как исправить ситуацию и вернуть все файлы и папки на флешку? На самом деле все очень просто. Необходимо вставить флешку в компьютер, вызвать командную строку, прописать следующие команды:

cd /d X: (вместо Х вы вводите букву каталога вашей флешки)

attrib -s -h -a -r /s /d *.* (прописываете точно как указано)

Для автоматизации процесса я сделал небольшой батник (файл .bat) который можно просто скопировать на флешку и запустить. Он выполняет указанную выше команду, просто её не будет нужно прописывать в командной строке.

Ну и может быть он пригодится тем, у кого заражена целая сеть и много людей обращаются с проблемой ярлыка флешки на флешке. Иногда легче дать людям батник и показать как он работает, чем по 20 раз возвращать флешку к жизни самому.

Удалить вирус

Осталось дело за малым, удалить вирус с компьютера, чтобы остановить дальнейшее распространение.

Для этого скачиваем программу Process Explorer от Майкрософт с официального сайта.

.jpg)

Process Explorer v16.20

Далее её разумется запускаем и выбираем в выпадающем меню File / Show Details for All Processes для того чтобы отобразить все запущенные на компьютере процессы.

Жмем Ctrl + L и в окне в нижней части программы ищем процесс autorun.inf Вероятнее всего он будет находиться в ветке svchost.exe .

Жмем правой кнопкой мыши и выбираем Close handle (закрываем процесс). После чего удаляме с флешки файл autofun.inf .

Во временной папке Temp ( C:users\%username%AppDataLocalTemp ) ищем файл с необычным расширением .pif и удаляем его (можно воспользоваться поиском).

Всё, теперь вы точно удалили вирус и с флешки и с компьютера.

Winset

Вынесу из комментариев алгоритм действий в случае, если на флешке находится скрытая папка Winset.

68 комментариев

У меня нет на флешке файла autofun.inf. И при поиске в программе Process Explorer у меня нет файла autorun. Но все флешки заражаются от моего ноутбука. Помогите, пожалуйста.

Переустановка системы однозначно решит проблему с вирусом, проникшим в систему. Но сам файл, из которого вирус проник в систему может быть скрыт в любом файле на любом диске вашего компьютера. После переустановки системы удалите все подозрительные приложения, игры и файлы со своего компьютера.

У меня тоже самое. Что делать?

Спасибо за помощь. Удалось вернуть файлы в нормальное видимое состояние.

Благодарю за отзыв, рад что смог помочь

Столкнулся с такой проблемой — флешка заразила два ноутбука и ещё три флешки. Помог антивирус Касперского ( другие ничего не показывали Dr WEB и Avast и USB guard) Касперский определил путь — C:UsersДмитрийAppDataRoamingWinset Но сначала надо на панели управления — свойства папки — вид-поставить точку — показывать скрытые папки и файлы, тем самым увидеть папку AppData. В папке Winset три файла — они постоянно прописываются на флешке при открытии. В итоге я удалил папку Winset, перезагрузил компьютер — и отформатировал флешку при подключении и всё.

Когда я словил вирус, Касперский его еще не обнаруживал.

Подскажите, пожалуйста, если Process Explorer не обнаруживает процесс autofun.inf, то это значит, что его действительно не существует, компьютер чист и вирус я подхватила с другого компьютера? Папка Temp тоже отсутствует.

Да, вероятнее всего так и есть. Вспоминайте куда флешку втыкали, вот тот то комп и надо чистить.

Алоха всем. Намутил тут на днях .bat файл, который препятствует проникновению авторан-вирусов на флешку. Решил поделиться, мало ли кому поможет. Сразу прошу за какие-то технические неточности, я не спец, просто жизнь вынудила)

В универе у нас на компах завелся вирусяка гадостный. Его алгоритм действий: Перебрасывает все файлы на флешке в папку, эту папку скрывает и делает системной. Потом создает ярлык на эту скрытую папку. Как правило называется "Съемный диск %буква%" или то же самое но с размером флешки. Но ярлык не простой, а золотой) Открыв флешку по ярлыку, мы запускаем вредоносный код. Т.к. текучка студентов на компах огромная, кто-то да занесет опять, несмотря на периодические чистки. Залезает вирусяка иногда других модификаций, но в целом можно считать, что одного типа. "Антивирус" подходит как правило для рабочих мест, где постоянно несут один и тот же вирус, но для иных версий файл можно модифицировать самому, ничего секретного там нет.

На этом основная часть закончена, переходим к рассмотрению сути защиты.

В .zip архиве 2 файла — AVP Enable.bat и AVP Disable.bat. Запускать их надо из корня флешки. Один файл для создания файлов и папок, другой удаляет их соответственно (если зачем-либо захочется удалить). Все это хозяйство скрывается и делается системным, и на компах, настроенных по дефолту, вы ничего не увидите.

Защита строится исходя из следующего принципа, все это зашито в батник:

1) Смотрим название папки, в которую вирус перекидывает ваши файлы. Очень часто это вроде " " или "_"

2) Создаем файл с таким именем. При попытке создать папку, вирусяка получит отказ, т.к. уже есть файл с таким именем. (Если создать папку, а не файл, то вирус просто пропустить одну итерацию — облегчим ему работу)

3) Создаем папку с именем вашей флешки и расширением .lnk. Работает аналогично, вирус хочет создать ярлык (файл), а на его месте уже сидит папка. Подпапка com1 — для того, чтобы вирусяка не мог удалить наши папки. Конечно может, но специальными методами, далеко не все так заморачиваются. Delet’ом не удалишь короче.

4) Создаем следующие папки: WindowsServicesinstaller.vbscom1 , WindowsServiceshelper.vbscom1 , WindowsServicesmovemenoreg.vbscom1 . Тут ситуация аналогичная. Вирусяка записывает свои скрипты в папку WindowsServices с расширением .vbs. А мы делаем папки вместо файлов.

5) Создаем папку autorun.infcom1

6) Ну и по опыту, создаются другие папки и файлы, в которые попадают вирусяки смежных типов.

Если что-то пошло не так:

На ярлык не клацаем, сохраняем спокойствие. Идем: Панель управления — параметры папок — вид. Убираем галку "Скрывать защищенные системные файлы" и ставим точку на "Показывать скрытые файлы, папки, диски"

На флешке должны появиться скрытые файлы и папки. Соответственно ваши файлы никуда не пропали, можете их вытащить.

— Спрятались файлы, но ярлык флешки не появился. Значит вирусяка переместил данные в папку с именем, отличным от п.1), но имя ярлыка подошло. Необходимо скорректировать имя для создания файла в соответствии с именем папки.

— Файлы не спрятались, но появился ярлык флешки. Это более безобидно, т.к. не надо лишний раз искать ваши файлы. А вот ярлык удалить лучше от греха подальше. Смотрим его название, и меняем имя папки в п.3)

Перечень создаваемых папок и файлов можете посмотреть, открыв батник блокнотом, Notepad++, или любым другим редактором.

Читайте также: