Новости защита информации вирусы

На сегодняшний день компьютерные вирусы остаются одной из наиболее опасных угроз информационной безопасности автоматизированных систем (АС). Одним из подтверждений этого являются статистические данные ассоциации mi2g, согласно которым в 2004 году суммарный ущерб, нанесённый вирусами, составил 184 млрд. долл. Это почти в два раза превышает аналогичный показатель 2003 года (см. табл. 1).

Таблица 1

Ущерб в млрд. долл. США в 1999-2004 гг. (по данным mi2g)

| Год | Вирусы | Спам | Фишинг | ИТОГО |

| 1999 | 2 | 1 | 0 | 21 |

| 2000 | 9 | 3 | 0 | 26 |

| 2001 | 6 | 3 | 0 | 37 |

| 2002 | 11 | 72 | 0 | 119 |

| 2003 | 92 | 65 | 16 | 239 |

| 2004 | 184 | 154 | 47 | 525 |

Необходимо также отметить, что по данным исследований Института компьютерной безопасности и Федерального бюро расследований США в 2004-м году более 78% организаций были подвержены вирусным атакам [1]. При этом у 97% из них были установлены межсетевые экраны, а 96% компаний использовали антивирусные средства. Сказанное выше говорит о том, что существующие подходы к защите от вредоносного ПО не позволяют в полной мере решить задачу обеспечения антивирусной безопасности. Однако прежде чем приступить к описанию недостатков традиционных методов защиты от компьютерных вирусов рассмотрим основные виды вирусных угроз, которые могут представлять опасность для АС организаций.

Типы вирусных угроз безопасности

Как правило, вирусные угрозы могут существовать на одном из четырёх этапов своего жизненного цикла (рис. 1).

Основным условием первого этапа жизненного цикла вирусной угрозы в АС является наличие уязвимости, на основе которой потенциально могут быть проведены вирусные атаки [3]. Уязвимости могут быть связаны с недостатками организационно-правового, либо программно-аппаратного обеспечения АС. Первый тип уязвимостей связан с отсутствием определённых нормативных документов, в которых определяются требования к антивирусной безопасности АС, а также пути их реализации. Так, например, в организации может отсутствовать политика информационной безопасности, учитывающая требования к антивирусной защите. Примерами уязвимостей программно-аппаратного обеспечения являются ошибки в ПО, отсутствие средств защиты, неправильная конфигурация программного окружения, наличие нестойких к угадыванию паролей и др.

Уязвимости могут возникать как на технологическом, так и на эксплуатационном этапах жизненного цикла АС. Технологические уязвимости могут проявляться на стадиях проектирования, разработки и развертывания АС. Эксплуатационные уязвимости связаны с неправильной настройкой программно-аппаратного обеспечения, установленного в АС.

Второй этап жизненного цикла вирусной угрозы предполагает использование вирусом имеющейся технологической или эксплуатационной уязвимости для инфицирования ресурсов АС. На данном этапе вирус заражает один из хостов, входящих в состав АС. В зависимости от типа уязвимости АС применяются различные методы для их использования.

Недостатки существующих подходов к обеспечению антивирусной безопасности

В настоящее время во многих компаниях существует миф о том, что для эффективной защиты АС от вредоносного ПО достаточно установить антивирусные продукты на всех рабочих станциях и серверах, что автоматически обеспечит нужный уровень безопасности. К сожалению, практика показывает, что такой подход не позволяет в полной мере решить задачу защиты от вредоносного кода. Обусловлено это следующими основными причинами:

Далее приводится описание комплексного подхода к защите от вирусных угроз, который позволяет избежать вышеперечисленных недостатков.

Комплексный подход к защите от вирусных угроз

Комплексный подход к защите от вредоносного кода предусматривает согласованное применение правовых, организационных и программно-технических мер, перекрывающих в совокупности все основные каналы реализации вирусных угроз. В соответствии с этим подходом в организации должен быть реализован следующий комплекс мер:

Важно понимать, что эффективная реализация вышеперечисленных мер на предприятии возможна только при условии наличия нормативно-методического, технологического и кадрового обеспечения антивирусной безопасности.

Нормативно-методическое обеспечение антивирусной безопасности предполагает создание сбалансированной правовой базы в области защиты от вирусных угроз. Для этого в компании должен быть разработан комплекс внутренних нормативных документов и процедур, обеспечивающих процесс эксплуатации системы антивирусной безопасности. Состав таких документов во многом зависит от размеров самой организации, уровня сложности АС, количества объектов защиты и т.д. Так, например, для крупных организаций основополагающим нормативным документом в области защиты от вредоносного кода должна быть концепция или политика антивирусной безопасности. Для небольших компаний достаточно разработать соответствующие инструкции и регламенты работы пользователей, а также включить требования к обеспечению антивирусной защиты в состав политики информационной безопасности организации.

В рамках кадрового обеспечения антивирусной безопасности в компании должен быть организован процесс обучения сотрудников по вопросам противодействия вирусным угрозам. Программа обучения должна быть направлена на минимизацию рисков, связанных с ошибочными действиями пользователей, приводящих к реализации вирусных атак. Примерами таких действий являются: запуск приложений с непроверенных внешних носителей, использование нестойких к угадыванию паролей доступа, закачка ActiveX-объектов с недоверенных Web-сайтов и др. В процессе обучения должны рассматриваться как теоретические, так и практические аспекты антивирусной защиты. При этом программа обучения может составляться в зависимости от должностных обязанностей сотрудника, а также от того к каким информационным ресурсам он имеет доступ.

Технологическое обеспечение должно быть направлено на создание комплексной системы антивирусной защиты (КСАЗ), которая помимо антивирусов дополнительно должна включать в себя такие подсистемы, как защита от спама, обнаружение и предотвращение атак, выявление уязвимостей, сетевое экранирование и подсистема управления.

Подсистема выявления компьютерных вирусов является базовым элементом КСАЗ и предназначена для обнаружения различных типов компьютерных вирусов на уровне рабочих станций пользователей, серверов, а также сетевых шлюзов. Для обнаружения вирусов подсистема должна использовать как сигнатурные, так и эвристические методы анализа. В случае обнаружения вируса подсистема должна обеспечивать возможность оповещения пользователя и администратора безопасности, а также удаления выявленных вирусов из инфицированных файлов. Для обеспечения эффективной защиты от вирусов подсистема должна базироваться на антивирусных ядрах различных производителей [4]. Это позволит существенно повысить вероятность обнаружения вируса за счёт того, что каждый файл или почтовое сообщение будет проверяться различными ядрами. Ещё одним преимуществом использования многоядерных антивирусов является более высокая надёжность работы КСАЗ. В случае, если в одном из сканирующих ядер КСАЗ произойдёт сбой, то оно всегда может быть заменено другим активным антивирусным ядром. Примером программного продукта, который может использоваться для реализации КСАЗ, является система Antigen компании Microsoft, предназначенная для антивирусной защиты серверов Exchange, SharePoint, SMTP-шлюзов и другого прикладного ПО. Данный продукт может включать в себя до восьми антивирусных ядер различных производителей.

Подсистема сетевого экранирования предназначена для защиты рабочих станций пользователей от возможных сетевых вирусных атак посредством фильтрации потенциально опасных пакетов данных. Подсистема должна обеспечивать возможность фильтрации на канальном, сетевом, транспортном и прикладном уровнях стека TCP/IP. Как правило, данная подсистема реализуется на основе межсетевых и персональных сетевых экранов. При этом межсетевой экран устанавливается в точке подключения АС к сети Интернет, а персональные экраны размещаются на рабочих станциях пользователей.

Подсистема выявления и предотвращения атак предназначена для обнаружения несанкционированной вирусной активности посредством анализа пакетов данных, циркулирующих в АС, а также событий, регистрируемых на серверах и рабочих станциях пользователей. Подсистема дополняет функции межсетевых и персональных экранов за счёт возможности более детального контекстного анализа содержимого передаваемых пакетов данных. Данная подсистема включает в себя следующие компоненты:

Подсистема выявления уязвимостей должна обеспечивать возможность обнаружения технологических и эксплуатационных уязвимостей АС посредством проведения сетевого сканирования. В качестве объектов сканирования могут выступать рабочие станции пользователей, серверы, а также коммуникационное оборудование. Для проведения сканирования могут использоваться как пассивные, так и активные методы сбора информации. По результатам работы подсистема должна генерировать детальный отчёт, включающий в себя информацию об обнаруженных уязвимостях, а также рекомендации по их устранению. Совместно с подсистемой выявления уязвимостей в АС может использоваться система управления модулями обновлений общесистемного и прикладного ПО, установленного в АС. Совместное использование этих систем позволит автоматизировать процесс устранения выявленных уязвимостей путём установки необходимых обновлений на узлы АС (service pack, hotfix, patch и др.).

Подсистема защита от спама направлена на блокирование почтовых сообщений рекламного характера. Для этого подсистема должна поддерживать возможность работы со списками RBL (Real-Time Black Lists), а также реализовывать собственные сигнатурные или поведенческие методы выявления спама. Подсистема устанавливается таким образом, чтобы все входящие почтовые сообщения, поступающие из сети Интернет, вначале проходили через её контекстный фильтр, а затем попадали на корпоративный почтовый сервер.

Подсистема управления антивирусной безопасностью, предназначенная для выполнения следующих функций:

Общая схема размещения подсистем защиты, входящих в состав комплексной системы антивирусной безопасности в АС показана на рис. 3.

Внедрение такой комплексной системы антивирусной защиты представляет собой сложный многоступенчатый процесс, который включает в себя следующие этапы (рис. 4):

Состав этапов, а также их длительность зависит от размерности защищаемой АС, а также от масштабов внедрения КСАЗ. Работы, связанные с внедрением и эксплуатацией СОА могут проводиться как собственными силами предприятия, так и с привлечением внешних организаций, специализирующихся на предоставлении услуг в области информационной безопасности. При этом некоторые этапы могут объединяться или проводиться одновременно. Так, например, разработка технорабочего проекта и обучение персонала предприятия могут осуществляться параллельно.

Заключение

Компьютерные вирусы являются в настоящее время одной из наиболее значимых угроз информационной безопасности, о чём свидетельствуют многочисленные данные по ежегодным финансовым потерям компаний в результате воздействий вирусных атак. При этом традиционные меры борьбы с вредоносным программным обеспечением, основанные на простой установке антивирусных средств защиты на рабочих станциях и серверах, оказываются недостаточно эффективными. Поэтому использование комплексного подхода в противодействии вирусным атакам, рассмотренного в данной статье, позволит повысить эффективность тех мер, которые используются компаниями в настоящее время.

На сегодняшний день компьютерные вирусы остаются одним из наиболее обсуждаемых видов угроз. Более того именно с защиты от компьютерных вирусов обычно начинают создавать систему информационной безопасности компании. Однако, не смотря на то, что отрасль антивирусной безопасности существует уже более десяти лет, данный вид угроз остаётся одним из наиболее актуальных и опасных. Так, например, по данным многих научно-исследовательских центров в Европе и США, ежегодно увеличивается не только количество успешных вирусных атак, но и уровень ущерба, который наносится компаниям в результате использования злоумышленниками вредоносного кода.

Во многом данная ситуация объясняется тем, что многие считают необходимым и достаточным условием защиты от вредоносного кода использование одного лишь антивирусного программного обеспечения. Однако, к сожалению, такой подход уже давно устарел и не позволяет обеспечить необходимый уровень информационной безопасности для большинства компаний. Практика показывает, что стратегия антивирусной безопасности предприятия должна определяться моделью нарушителя, от которого должна быть защищена компания.

В статье рассматриваются существующие виды угроз безопасности, описывается один из подходов к созданию модели нарушителя, а также возможные сценарии построения комплексной системы защиты от вирусных угроз.

Типы вирусных угроз безопасности

Необходимо отметить, что вместе с развитием информационных технологий появляются новые виды вредоносного кода.

Модель нарушителя антивирусной безопасности

В модель нарушителя, которая описана в данной статье, определены четыре класса потенциальных нарушителей, каждый из которых характеризуется определённым уровнем квалификации и степенью преднамеренности выполняемых действий.

Общая характеристика описанной модели нарушителя приведена в таблице ниже.

Модель потенциального нарушителя антивирусной безопасности

Представленная модель является лишь одним из возможных примеров классификации нарушителя. Данная модель может быть значительно расширена за счет добавления в неё следующих параметров:

- вид нарушителя: внешний или внутренний;

- уровень знаний об автоматизированной системе компании и применяемых средствах защиты информации;

- возможность использования потенциальным нарушителем специализированных программных средств в автоматизированной системе компании;

- и др.

- уровень шлюза , на котором средства антивирусной защиты устанавливаются на межсетевом экране или прокси-сервере. Еще одним вариантом защиты АС на уровне шлюза может являться установка специализированных программно-аппаратных комплексов (appliance’ов) в точке подключения АС к сети Интернет;

- уровень серверов , в рамках которого антивирусные агенты устанавливаются на файловые, почтовые и другие серверы АС;

- уровень рабочих станций пользователей , на котором антивирусы устанавливаются на все рабочие места пользователей с возможностью централизованного управления с единой консоли.

В качестве альтернативы использования нескольких продуктов различных производителей возможно применение программных комплексов, которые включают в себя несколько ядер с единой консолью управления. Примером продуктов такого класса является система ForeFront компании Microsoft (www.forefront.ru) и GFI Mail Security компании GFI (www.gfi.com). В этой связи необходимо отметить, что антивирусный продукт ForeFront может включать в себя одновременно от пяти до девяти антивирусных ядер различных производителей.

Рис. 1. Схема размещения элементов многовендорной антивирусной защиты

Подсистема сетевого экранирования предназначена для защиты рабочих станций пользователей от возможных сетевых вирусных атак посредством фильтрации потенциально опасных пакетов данных. Подсистема должна обеспечивать возможность фильтрации на канальном, сетевом, транспортном и прикладном уровнях стека TCP/IP. Как правило, данная подсистема реализуется на основе межсетевых и персональных сетевых экранов. При этом межсетевой экран устанавливается в точке подключения АС к сети Интернет, а персональные экраны размещаются на рабочих станциях пользователей.

Подсистема выявления и предотвращения атак предназначена для обнаружения несанкционированной вирусной активности посредством анализа пакетов данных, циркулирующих в АС, а также событий, регистрируемых на серверах и рабочих станциях пользователей. Подсистема дополняет функции межсетевых и персональных экранов за счёт возможности более детального контекстного анализа содержимого передаваемых пакетов данных. Данная подсистема включает в себя следующие компоненты:

- сетевые и хостовые сенсоры, предназначенные для сбора необходимой информации о функционировании АС. Сетевые сенсоры реализуются в виде отдельных программно-аппаратных блоков и предназначены для сбора информации обо всех пакетах данных, передаваемых в рамках того сетевого сегмента, где установлен сенсор. Данный тип сенсоров устанавливается во всех ключевых сегментах АС, где расположены защищаемые узлы системы. Хостовые сенсоры устанавливаются на рабочие станции и серверы АС и собирают информацию обо всех событиях, происходящих на этих узлах системы. Хостовые сенсоры могут собирать информацию не только о пакетах данных, но и других операциях, которые выполняются приложениями, запущенными на узле АС;

- модуль выявления атак, выполняющий обработку данных, собранных сенсорами, с целью обнаружения информационных атак нарушителя. Данный модуль подсистемы должен реализовывать сигнатурные и поведенческие методы анализа информации;

- модуль реагирования на обнаруженные атаки. Модуль должен предусматривать возможность как пассивного, так и активного реагирования. Пассивное реагирование предполагает оповещение администратора о выявленной атаке, в то время как активное – блокирование попытки реализации вирусной атаки;

- модуль хранения данных, в котором содержится вся конфигурационная информация, а также результаты работы подсистемы.

Подсистема выявления уязвимостей должна обеспечивать возможность обнаружения технологических и эксплуатационных уязвимостей АС посредством проведения сетевого сканирования. В качестве объектов сканирования могут выступать рабочие станции пользователей, серверы, а также коммуникационное оборудование. Для проведения сканирования могут использоваться как пассивные, так и активные методы сбора информации. По результатам работы подсистема должна генерировать детальный отчёт, включающий в себя информацию об обнаруженных уязвимостях, а также рекомендации по их устранению. Совместно с подсистемой выявления уязвимостей в АС может использоваться система управления модулями обновлений общесистемного и прикладного ПО, установленного в АС. Совместное использование этих систем позволит автоматизировать процесс устранения выявленных уязвимостей путём установки необходимых обновлений на узлы АС (service pack, hotfix, patch и др.).

Подсистема управления антивирусной безопасностью , предназначенная для выполнения следующих функций:

- удалённой установки и деинсталляции антивирусных средств на серверах и рабочих станциях пользователей;

- удалённого управления параметрами работы подсистем защиты, входящих в состав комплексной системы антивирусной защиты;

- централизованного сбора и анализа информации, поступающей от других подсистем. Данная функция позволяет автоматизировать процесс обработки поступающих данных, а также повысить оперативность принятия решений по реагированию на выявленные инциденты, связанные с нарушением антивирусной безопасности.

Ниже в таблице показаны основные механизмы защиты, которые должны применяться в зависимости от выбранного класса нарушителя.

Модель защиты от потенциального нарушителя антивирусной безопасности

Комплексный подход к защите от вредоносного кода предусматривает согласованное применение правовых, организационных и программно-технических мер, перекрывающих в совокупности все основные каналы реализации вирусных угроз. В соответствии с этим подходом в организации должен быть реализован следующий комплекс мер:

- меры по выявлению и устранению уязвимостей, на основе которых реализуются вирусные угрозы. Это позволит исключить причины возможного возникновения вирусных атак;

- меры, направленные на своевременное обнаружение и блокирование вирусных атак;

- меры, обеспечивающие выявление и ликвидацию последствий вирусных угроз. Данный класс мер защиты направлен на минимизацию ущерба, нанесённого в результате реализации вирусных угроз.

Важно понимать, что эффективная реализация вышеперечисленных мер на предприятии возможна только при условии наличия нормативно-методического, технологического и кадрового обеспечения антивирусной безопасности.

Нормативно-методическое обеспечение антивирусной безопасности предполагает создание сбалансированной правовой базы в области защиты от вирусных угроз. Для этого в компании должен быть разработан комплекс внутренних нормативных документов и процедур, обеспечивающих процесс эксплуатации системы антивирусной безопасности. Состав таких документов во многом зависит от размеров самой организации, уровня сложности АС, количества объектов защиты и т.д. Так, например, для крупных организаций основополагающим нормативным документом в области защиты от вредоносного кода должна быть концепция или политика антивирусной безопасности. Для небольших компаний достаточно разработать соответствующие инструкции и регламенты работы пользователей, а также включить требования к обеспечению антивирусной защиты в состав политики информационной безопасности организации.

В рамках кадрового обеспечения антивирусной безопасности в компании должен быть организован процесс обучения сотрудников по вопросам противодействия вирусным угрозам. Программа обучения должна быть направлена на минимизацию рисков, связанных с ошибочными действиями пользователей, приводящих к реализации вирусных атак. Примерами таких действий являются: запуск приложений с непроверенных внешних носителей, использование нестойких к угадыванию паролей доступа, закачка ActiveX-объектов с недоверенных Web-сайтов и др. В процессе обучения должны рассматриваться как теоретические, так и практические аспекты антивирусной защиты. При этом программа обучения может составляться в зависимости от должностных обязанностей сотрудника, а также от того к каким информационным ресурсам он имеет доступ.

В рамках комплексного подхода необходимо периодически проводить аудит антивирусной безопасности, позволяющий получить независимую оценку текущего уровня защищённости компании от вредоносного кода. В рамках аудита проводится проверка эффективности используемых механизмов безопасности, определяются основные уязвимости в системе мер антивирусной защиты и вырабатываются рекомендации по их устранению.

Компьютерные вирусы являются в настоящее время одной из наиболее значимых угроз информационной безопасности, о чём свидетельствуют многочисленные данные по ежегодным финансовым потерям компаний в результате воздействий вирусных атак. Выбор стратегии защиты от вредоносного кода должен определяться моделью злоумышленника, пример которой рассмотрен в настоящей статье. Представленная модель показывает, что для эффективной защиты компании необходимо в дополнении к классическим антивирусным средствам применять системы выявления атак, обнаружения уязвимостей и системы межсетевого экранирования.

В германии давно уже вступил закон о защите личных данных.

До этого постоянно на сотовый и домашний звонили вполне себе официальные конторы (больничные кассы, продавцы электроэнергии и тд) в которых мое имя уже было. Предлагали ненавязчиво и иногда навязчиво, поучаствовать в опросе, послушать новые предложения и тд. Раз в неделю стабильно.

Сколько просил не звонить, никогда не действовало.

Пы.сы У этого закона конечно есть и свои минусы (усложненная процедура получения сим карт и много еще чего бюрократического) однако есть и плюсы.

![]()

Защита данных в Excel

Приветствую всех! В этот раз мы рассмотрим способы защиты данных в Excel, от примитивных приёмов, до более серьёзных с паролированием.

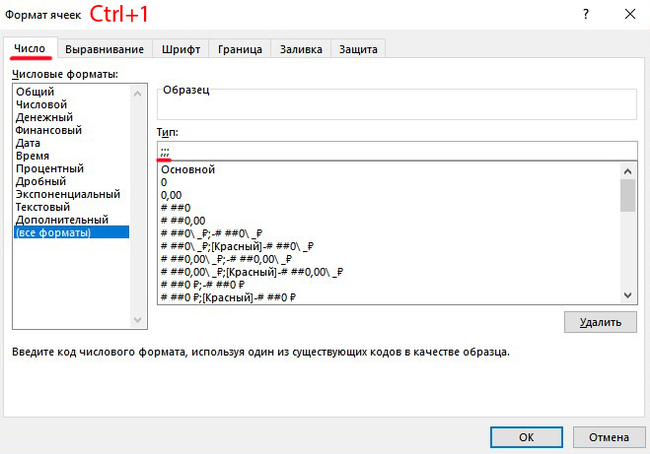

Спрятать содержимое ячеек

1. Бывают случаи, когда нужно скрыть содержимое каких-либо ячеек таблицы от других пользователей, одним из простых является следующий способ.

Визуально содержимое ячейки отображаться не будет, однако оно будет видно в строке формул при выделении ячейки.

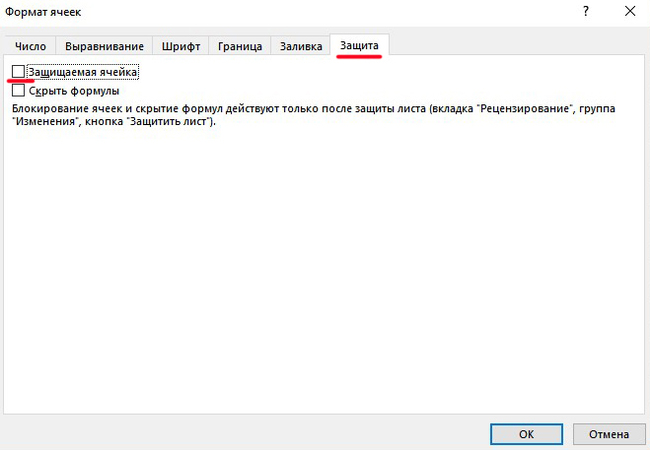

Защита ячеек листа от изменений

По умолчанию этот флажок всегда включён для всех ячеек.

Те ячейки, где флажок останется установленным, будут защищены при включении защиты листа, а те ячейки, где этот флаг снят, будут доступны для редактирования, несмотря на защиту.

Например, необходимо оставить пользователям:

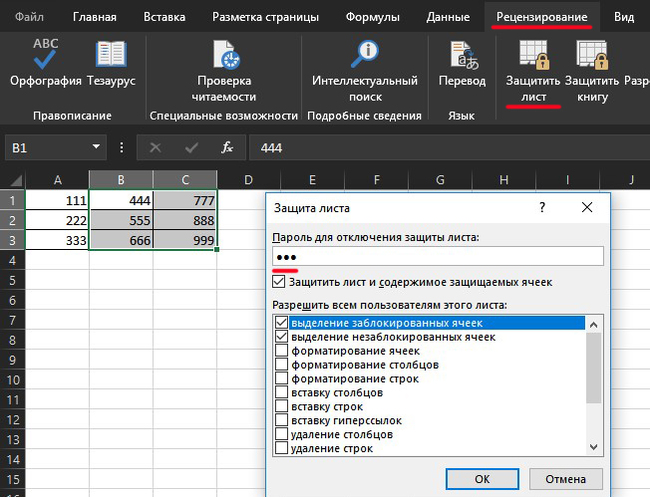

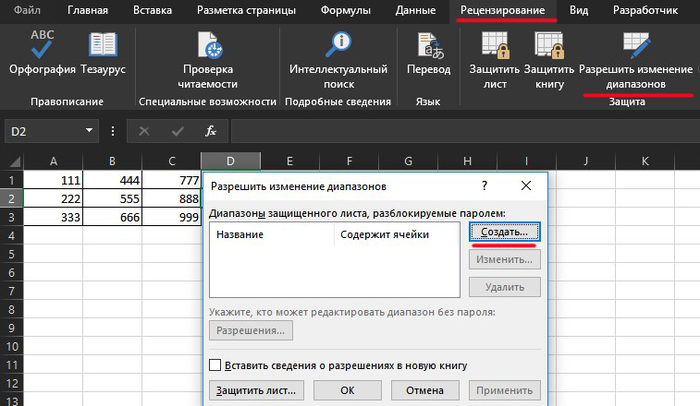

Выборочная защита диапазонов листа для разных пользователей

Если с файлом будут работать несколько пользователей, причём каждый из них должен иметь доступ в свою область листа, то можно установить не простую, а гибкую защиту листа – с разными паролями на разные диапазоны ячеек для разных пользователей.

Теперь при попытке доступа к любому из защищенных диапазонов из списка, Excel будет требовать пароль именно для этого диапазона.

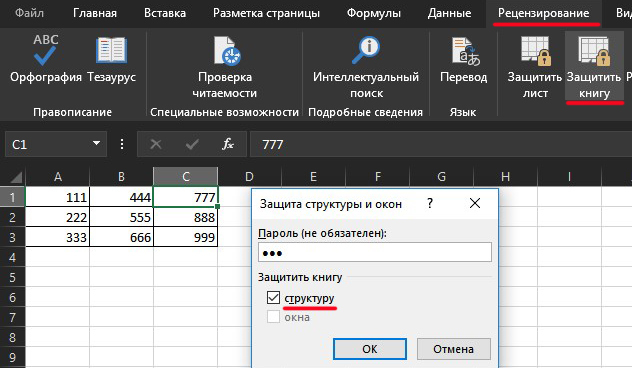

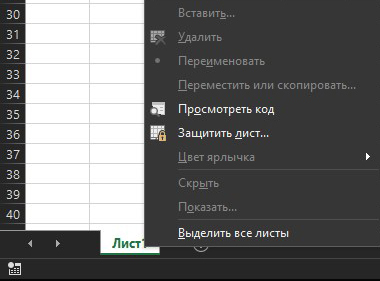

Защита листов книги

После включения такой защиты сделать подлость с листами внутри книги Excel становится затрудненным, т.к. большинство команд становится неактивными, пока не снять защиту:

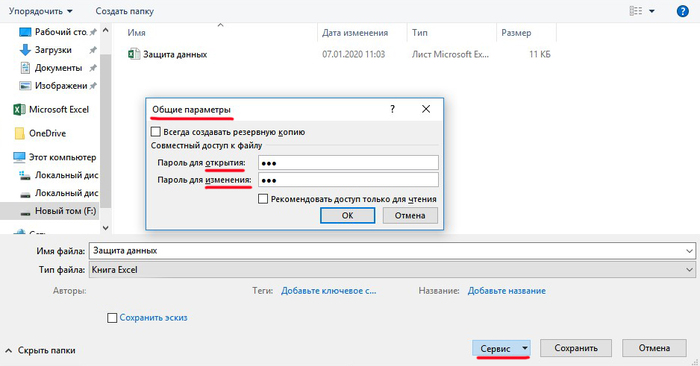

В Excel имеется возможность зашифровать весь файл книги, используя алгоритм шифрования AES 128-bit. Взломать его напрямую невозможно, а автоматический подбор пароля осложнён низкой скоростью перебора вариантов, поэтому не забывайте свои пароли.

В появившемся окне можно ввести два разных пароля – на открытие файла (только чтение) и на изменение:

Если задать первый пароль (для открытия), то пользователь не сможет даже открыть файл для просмотра.

При сохранении книги необязательно вводить оба пароля, вполне достаточно одного из вышеуказанных, исходя из ситуации.

Кстати, в Microsoft Word этот способ тоже работает.

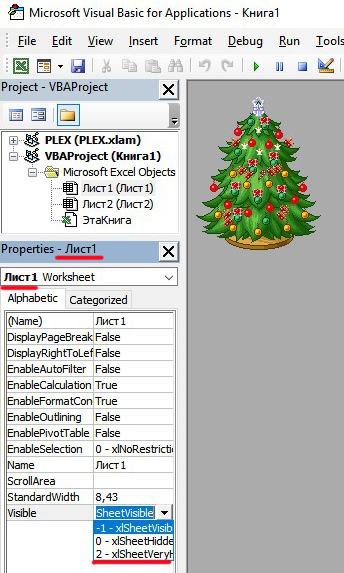

Нажатием Project Explorer или Ctrl+R откроется меню

В верхней части выделяем наш Лист1, а в нижней части находим свойство Visible и делаем его xlSheetVeryHidden.

Можно переименовать Лист2 на какое-нибудь слово, чтобы не палиться о наличии Листа1 и теперь узнать о его существовании можно только в редакторе Visual Basic, в других местах он отображаться не будет.

Берегите свои данные, чаще сохраняйтесь Shift+F12 и вы никогда ничего не потеряете.

![]()

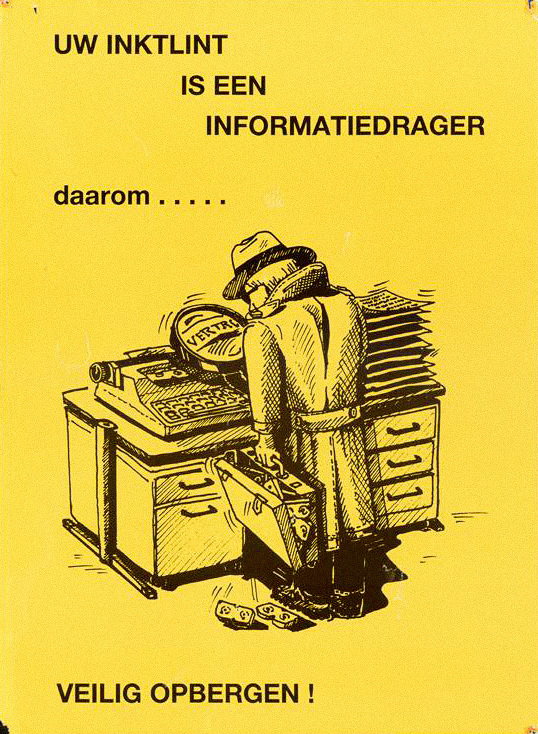

"На ленте твоей пишущей машинки есть информация. ", Нидерланды, 1980-х гг

"На ленте твоей пишущей машинки есть информация, поэтому. ХРАНИ ЕЕ НАДЕЖНО!"

Нидерландский плакат призывающий к соблюдению информационной безопасности за рабочим местом. Художник не известен.

О голосовании

Решил предложить и свою систему.

1. ЦИК выдаёт сама себе корневой сертификат.

2. Корневым сертификатом подписываются сертификаты местных избирательных комиссий.

3. Сертификатами местных избирательных комиссий подписываются сертификаты избирателей по алгоритму слепой электронной подписи.

4. Выдача слепой ЭП избирателя производится через госуслуги.ру при наличии полного подтвержденного аккаунта. Факт выдачи слепой ЭП конкретному гражданину заносится в логи.

1. Исключить влияние со стороны иностранных и иных удостоверяющих центров.

2. Выяснить количество голосов по регионам и собрать статистику.

3. Обеспечить анонимность при голосовании.

4. Выдачу ЭП будет осуществлять машина, что значительно снизит угрозу человеческого и коррупционного факторов.

![]()

Для чего отели собирают информацию о гостях. Часть 2.

Предыдущий пост собрал очень много комментариев по поводу сбора информации, хранении и слива информации. Поэтому в данном посте постараюсь более подробно раскрыть данную тему.

Момент сбора информации как всегда начинался с регистрации в отель. Где просили не только паспорт и кредитку, но и визитку. Для получения контактных данных, места работы и должности (это важно). Должность нам нужно было знать для следующего. Предположим вы приехали на конференцию вместе со своим директором, забронировали номера одной категории, но при заселении в отель второй номер мы не можем вам предоставить. Причин может быть несколько: 1) предыдущий гость там буквально перед вашим приездом решил умереть, и нам надо решать вопрос с вывозом тела, да и полиция там находится; 2) В номере техническая неисправность, которую не представляется возможным устранить в кратчайшие сроки; 3) И самое распространённое, предыдущий гость решил продлить своё проживание. И вот теперь нам надо решать кому из вас давать номер выше категорией, не зная должностей мы можем дать её вам, но ваш директор может остаться не очень довольным от этого. Поэтому дабы избежать недопониманий и конфликтов с нами и между вашим директором и вами, нам нужно знать должности.

Далее, информацию о вас собирают Батлеры уже на этажах, обслуживая вас и ведя с вами различные беседы на отстранённые темы. Кроме нас, информацию собирает консьерж, если вы к нему обратились с той или иной просьбой. Тоже беседует с вами на отстранённые темы. После этого, DOOR MAN (тот кто стоит на улице и открывает вам дверь и заказывает вам такси) . С ним как правило гости сами начинают вести беседы, ну а он слушает и запоминает. Ну а так-же естественно сотрудники ресторанов если вы обедаете/ужинаете в отеле. За завтраком, с вами как правило разговаривать подолгу не будут, работы очень много.

Если гость не шёл на контакт, то мы относились с уважением к его/её личному пространству и сводили всё просто к доставке заказов без лишних слов. Таких гостей тоже хватало. И хорошо что они были, потому что если бы я разговаривал с каждым гостем, то у меня бы не оставалось времени для выполнения своих должностных обязанностей. Если "закрытый" человек был нашим постоянным гостем, то рано или поздно он сам начинал вести с нами беседы, где уже и давал информацию о себе.

Хранение информации.

Информацию мы хранили прям в системе. Допуск к ней имели только 3 департамента, Батлеры, Номерной Фонд и Консьержи. Сотрудники из этих департаментов подписывали наибольшее количество документов о не разглашении информации. А так-же проходили тренинги по её хранению. Департамент уборки номеров тоже имел доступ, но у них стояли ограничения, они могли видеть и добавлять только то что относилось к ним.

У нас в компании периодически проходили внутренние и внешние проверки по защите персональных данных. Сама система на тот момент была совершенной, взломать её было невозможно. Знаю, так как по рассказам IT департамента были попытки её взлома. Но всегда была одна проблема, это человеческий фактор. Кто-то мог слить инфу.

Ну и самое интересное. Утечка информации.

За всё время существования нашего отеля был только один раз, когда была слита информация. По крайней мере было известно только об одном факте.

Теперь исходя из рассказа моего тренера Ванессы произошло это следующим образом.

У нас в департаменте работал один чувак (ещё до моего прихода). У него в другом отеле на Сентозе работала толи девушка толи парень, суть не в этом. Короче в один из дней ему поступает звонок из того отеля где просят предоставить информацию про одного гостя, который у них остановился. И сказал им что до этого останавливался у нас, но так как приехал с семьёй то решил остановиться на Сентозе. Наш чувак исходя из благих намерений, слил им инфу. Далее происходит следующее. Гость приходит вечером в номер, и видит что, что-то не то. В номере есть вещи, которые он обычно просит проживая у нас в отеле. Он не долго думая, пишет письмо нам "Дорогой Менеджмент, вот какая не задача, сейчас проживаю на Сентозе с семьёй, и мой номер выглядит так, как-будто я проживаю у вас, мне принесли 1,2,3,4,5 и т.д. При этом я им об этом не говорил. Данный отель не входит в вашу сеть, а даже если бы и входил, то у меня в разных отелях разные предпочтения. Отсюда вопрос, кто слил мою информацию этим уёб..м".

И начинается КОЛОСАЛЬНАЯ проверка. Приезжает комиссия по защите персональных данных и начинает расследование. Подключает к нему менеджмент отеля на Сентозе, чтобы выяснить кто причастен с их стороны. Персональщики подымают все досье на людей которые имеют доступ к персональным данным и попадают на нашего чувака, где он в анкете указал имя своей девушки/парня. В том отеле тоже находят имя нашего чувака в одном из досье. И начинается уже их полная проверка. Вызывают обоих на ковёр, где наш чувак признаётся в содеянном.

Так-как была испорчена репутация отеля, то его естественно уволили без права работы в отелях Сингапура. Сингапур маленькая страна, в отельном бизнесе знают где что происходит. Поэтому на следующий день (максимум второй) все отели знали за что был уволен тот чувак.

Гостю мы ответили, что виновные найдены, и больше не работают в отеле. Гостю этого хватило, до суда дело не дошло.

Ну и на последок, как при заселении в отель в первый раз на ресепшене уже знают ваше имя, а вы им даже паспорт не успели дать.

Вы приезжаете в отель, Вас встречает Doorman, и достаёт ваш чемодан со словами "идите идите, я вам его принесу". В этот момент он быстро кидает взгляд на багажную бирку и говорит по рации "На подходе мужчина, одет в розовую майку, лысый, и в одних трусах, его зовут Г-н Большой Хер, заселяется к нам". Вы подходите на ресепшен, и вас встречают со словами "Добрый день Г-н, Большой Хер, приветствуем вас у нас в отеле, готовьте паспорт и кредитку"

Как-то так, ну и по традиции извините за ошибки, по русскому натянутая 3

Читайте также: