Можно ли получить вирус через вайбер

Lokibot вирус — опасный банковский троян, который может украсть важные данные и даже заблокировать файлы

LokiBot — это банковский вирус, который способен красть конфиденциальные данные и передавать их злоумышленникам. В конце 2017 года вредоносная программа была обнаружена исследователями безопасности SfyLab (или в настоящее время ThreatFabric ) в конце 2017 года. Обычно паразит проникает в устройства с использованием злонамеренных фишинговых писем, которые массово отправляются ботами, используемыми хакерами, или может быть загружен в качестве поддельного приложения из сторонних веб-сайтов. Он атакует только Android устройства, хотя другая версия вируса может проникать и на компьютеры Windows. Самая интересная особенность этой вредоносной программы заключается в том, что как только жертва пытается избавиться от вредоносного приложения она трансформируется на вымогателя.

| ОПИСАНИЕ | |

| Имя | LokiBot |

| Тип | Банковский троян с чертами вымогателя |

| Обнаружен | SfyLab |

| Цели | Android девайсы, системы Windows |

| Распространение | Спам вложения электронной почты, вредоносные сайты, сторонние приложения, ссылки соц-сетей и т.д. |

| Симптомы | Поддельные сообщения, всплывающие объявления, поддельные банковский интерфейс, заблокированные файлы |

| Уровень опасности | Высокий. Кража информации может привести к потери денег или мошенничеству |

| Устранение | Устраните угрозу, войдя в безопасный режим и сканируйте устройство с помощью Reimage Reimage Cleaner Intego или Malwarebytes |

Основная цель киберпреступников очевидная — деньги. Поэтому, после того, как устройство заражается LokiBot вирусом, пользователям может быть предоставлен симулированный экран, который выглядит идентично онлайн-банкингу. Жертвы не знают о наличии вредоносного ПО и просто вводят свои учетные данные в приложение, выглядящие как банковское. Тем временем вирус отправляет всю информацию непосредственно хакерам, позволяя им использовать эти конфиденциальные данные.

Кроме того, вирус способен имитировать другие приложения, такие как Skype, Viber, WhatsApp и даже Outlook. Это означает, что все данные, введенные с использованием этих поддельных программ, также будут украдены; поэтому вам нужно быть очень осторожным. Удаление LokiBot должно быть вашим главным приоритетом. Для этого вам необходимо перезагрузить компьютер в безопасном режиме, удалить вредоносное ПО и затем проверить его с помощью Reimage Reimage Cleaner Intego или Malwarebytes, чтобы убедиться, что все компоненты исчезли.

В дополнение к отображению поддельного интерфейса приложения и отправке логинов и паролей хакерам, LokiBot вирус также способен выполнять следующие действия:

- Инициировать фальшивые уведомления, которые выглядят идентично банковским;

- Создавать вибросигнал смартфона при появлении сообщений;

- Открывать браузер и переходить на определенные веб-сайты;

- Перенаправлять пользователей через прокси-сервер;

- Отправлять вредоносные спам SMS-сообщения людям из списка контактов;

- Отвечать на входящие сообщения.

Чтобы делать все это банковский троян должен иметь административные права, которые он получает во время установки. Тем не менее, пользователи не знают об этом в начале. Даже если делается попытка отклонить права администратора или пользователь пытается удалить LokiBot со своего устройства, он мгновенно превращается в вымогателя.

Преступники заработали состояние от выплат жертв

Как только Lokibot переходит в вымогателя, он перезагружает устройство, блокирует экран и отображает сообщение для пользователей, сообщая им, что их машина была заблокирована из-за просмотра детской порнографии. Эти вирусы с блокировкой экрана начали появляться в 2010 году и заразили миллионы устройств по всему миру (вероятно, самым известным из них является FBI вирус).

Очевидно, что утверждения являются поддельными, и устройство блокируется вирусом. Чтобы выкупить полные функции своего телефона или планшета, пользователям предлагается заплатить выкуп в криптовалюте биткоин, который обычно составляет от $70 до $100 в течение 48 часов.

Когда исследователи проанализировали код LokiBot, они обнаружили, что вымогатель не блокирует их файлы должным образом. Он использует слабое шифрование и оставляет копии оригинальных файлов под разными именами, которые относительно легко восстановить.

К сожалению, не все пользователи знают об этом, и они спешат заплатить выкуп, так как они боятся потерять доступ к своему устройству. Таким образом, мошенники заработали более 1,5 миллиона долларов. Тем не менее, поскольку вредоносное ПО Lokibot стоит всего около 2000 долларов в Dark Web, весьма вероятно, что он будет по-прежнему распространяться нелегально делающими деньги киберпреступниками.

Защитите себя от опасных троянов и других вредоносных программ

Многие пользователи не сильно разбираются в технологиях, и киберкруки быстро злоупотребляют этим фактом. Таким образом, они используют различные способы обмана, чтобы жертвы устанавливали вредоносное ПО на своих устройствах. Ключ здесь — информация, и как только вы узнаете, как защитить себя от вирусов, вам не придется справляться со стрессом, который они могут принести. Исследователи безопасности советуют предпринять следующие меры предосторожности:

- Никогда не нажимайте на ссылки, в безопасности которых вы не уверены (обратите внимание: даже сообщения от ваших друзей в социальных сетях могут быть вредоносными, если это случай с Facebook вирусом)

- Избегайте теневых сайтов и файлообменных (торрентов) доменов;

- Загружайте приложения только из надежных источников, таких как Google Play;

- Остерегайтесь спам-писем с вложениями или гиперссылками;

- Используйте надежное программное обеспечение безопасности.

Устраните LokiBot вирус и сохраните свои учетные данные

Если устройство было заперто, и вас обвиняют в просмотре детской порнографии, не паникуйте и удалите Lokibot вирус из устройства. Вам необходимо устранить вредоносное ПО через безопасный режим на вашем компьютере следующим образом:

- Нажмите и удерживайте кнопку Питания — должно появиться меню Выключение;

- Затем нажмите и удерживайте Выключение;

- Должна появиться опция Включить режим безопасности;

- Нажмите OK и подождите перезагрузку устройства

После того, как вы войдете в безопасный режим, вы должны лишить зараженное приложение административных прав и устранить вредоносное ПО.

Если ваша компьютерная система Windows заражена этой кибер-угрозой, вы должны удалить Lokibot, выполнив следующие шаги. Не забывайте, что вам необходимо постоянно защищать свой компьютер, поэтому мы рекомендуем использовать антивирусное ПО с функцией постоянной защиты.

Маленький рисерч Viber

Не так давно стало известно об уязвимости в iMessage. Как обнаружил независимый исследователь Росс Маккиллоп (Ross McKillop), предварительный просмотр URL раскрывает данные об IP-адресе пользователя, версии ОС и другие данные об устройстве. Причина заключалась в том, что при построении превьюшки запросы отправлялись непосредственно с устройства. Таким образом, когда iMessage запрашивал данные о каком-либо сайте, то раскрывал адрес пользователя и сведения о его устройстве.

Более корректная архитектура мессенджера предполагает предварительное кеширование контента на своих серверах и дальнейшую загрузку уже оттуда, как это реализовано, например, в Facebook, Twitter и Skype. Давай разберемся, как строится preview по URL в Viber и какие последствия может иметь маленький недочет в проектировании ПО.

Лог отличается от предыдущего отсутствием GET-запросов от отправителя и получателя сообщения. С чем это может быть связано? Попробуем в ответ на HEAD вернуть настоящий заголовок картинки, а для GET выполнить перенаправление:

На этот раз Viber успешно перенаправил обоих участников переписки — это говорит о том, что Viber выполняет верификацию картинки с помощью начального HEAD-запроса.

А теперь давай проведем эксперимент с cookie. Разместим на сервере простой скрипт для генерации картинки со значением из cookie, увеличивая его на единицу при каждом запросе:

В .htaccess добавим записи:

Отправим два сообщения со ссылками на наш хост, например:

Эксперимент с cookie

Как видно из скриншота, от сообщения к сообщению Viber собирает и хранит выданные ему cookies.

Особенности Windows-клиента Viber

А теперь заглянем в директорию Viber, обычно это C:\Users\username\AppData\Local\Viber . Наличие файла Qt5WebEngine.dll , как и UserAgent Mozilla/5.0 (Macintosh; Intel Mac OS X 10_11_4) AppleWebKit/537.36 (KHTML, like Gecko) QtWebEngine/5.6.0 Chrome/45.0.2454.101 Safari/537.36 , который мы наблюдали при создании миниатюр, подсказывает, что используется Qt-модуль QtWebEngine . Надо сказать, что в большинстве Windows-версий популярных браузеров реализован механизм аутентификации с помощью NTLM, имеющий по умолчанию ограниченный список ресурсов, вход на которые выполняется автоматически.

В Firefox разрешенные ресурсы задаются полем network.automatic-ntlm-auth.trusted-uris в редакторе настроек about:config . По умолчанию данный список пуст.

В Chrome и IE политика безопасности в отношении NTLM-аутентификации строится на основе настроек IE ( Tools > Internet Options > Security > Internet > User Authentication > Logon ). По умолчанию там задан параметр Automatic logon only in Intranet zone , разрешающий автологин только внутри интрасети.

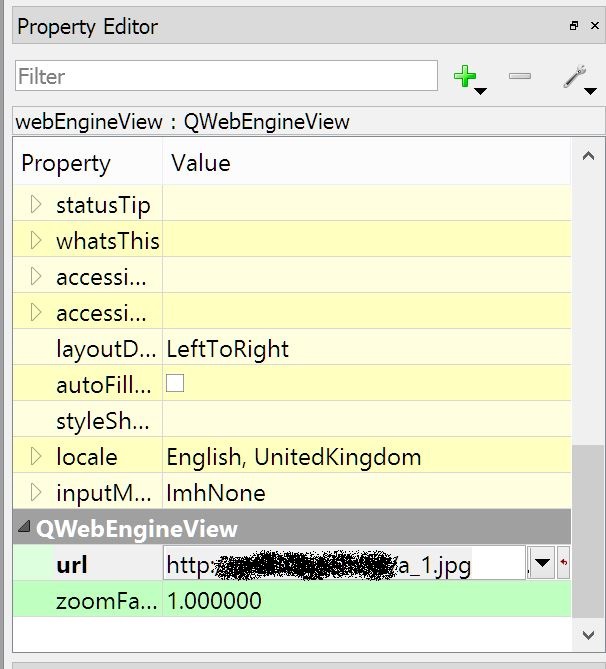

Интересно, а какие настройки безопасности по умолчанию имеет QtWebEngine? Один из способов узнать это — создать тестовое приложение с этим же модулем, например используя среду Qt Designer для Windows. Перенаправим GET-запросы с сервера по URI /a_1.jpg на предварительно развернутую утилиту Responder, которая реализует цепочку ответов, необходимых для входа по NTLM. Параллельно запустим WireShark для анализа пакетов. Затем, используя встраиваемый компонент на основе QtWebEngine в Qt Designer, откроем a_1.jpg и посмотрим историю запросов в WireShark.

Компонент QtWebEngine в Qt Designer

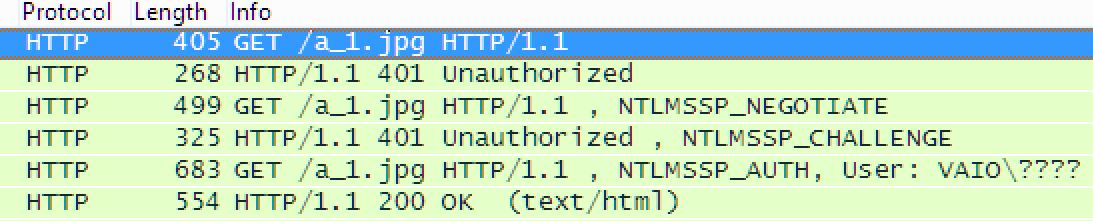

Запросы NTLM-аутентификации в WireShark

Цепочка запросов говорит об успешной работе механизма NTLM-аутентификации на произвольном интернет-ресурсе. Последний HTTP-запрос от клиента включает данные о пользователе Windows, в том числе имя пользователя и NTLMv2-хеш пароля. Сможем ли мы получить хеш пароля от Windows, отправив всего одно Viber-сообщение? Узнаем при эксплуатации.

Жульничество с WhatsApp вирусами и аферы

WhatsApp вирус — это тип программного обеспечения, созданный для использования пользователями приложения WhatsApp. Само само оригинальное приложение НЕ является вирусом, но его имя или платформа могут использоваться злонамеренными сторонними лицами для манипулирования ничего не подозревающих жертв на загрузку Trojan или отказа от их конфиденциальной информации.

Как правило, эти программы устанавливаются в качестве дополнительных компонентов на зараженном устройстве; поэтому недостаточно просто удалить WhatsApp с компьютера, чтобы решить проблему.

WhatsApp — популярное приложение для обмена бесплатными сообщениями, совместимое с “iPhone”, “Android”, “BlackBerry”, “Windows” и другими мобильными операционными системами. В настоящее время его пользовательская база данных насчитывает более 1,2 миллиарда пользователей , поэтому неудивительно, что мошенники и создатели вредоносных программ изобретают способы извлечь выгоду из этого.

Изъяны безопасноти в программном коде, не помогают ситуации.

В начале этого года исследователь Калифорнийского университета Тобиас Боалтер обнаружил бэкдор, который позволил несанкционированный и неконтролируемый доступ к приложению. Эта уязвимость позволила расшифровать безопасное сквозное шифрование сообщений, позволяя хакерам читать разговоры жертв .

Конечно, недостаток был быстро исправлен, но могут ли быть какие-то гарантии, что это не повторится в будущем? Даже если WhatsApp справляется с проблемами безопасности, существует множество других способов использования приложения для вредоносных целей.

В этой статье мы представим некоторые из существующих в настоящее время угроз, попытаемся определить, как они попадают на устройства, и, наконец, обсудить варианты удаления WhatsApp вирусов. Если вы являетесь пользователем Android, вы также сможете найти полезную информацию в руководстве по устранению вирусов Android.

WhatsApp вирус приходит в разных образах и размерах. На картинке выше вы можете видеть пару примеров вируса.

Версии WhatsApp вируса:

GhostCtrl — это троян, который может маскироваться как множество различных программ, включая WhatsApp. После установки, поддельное приложение WhatsApp возьмет на себя управление устройством. Затем хакеры могут собирать любую информацию, которую они хотят, будь то журналы вызовов, текстовые сообщения, номера в списке контактов, местоположение GPS телефона или историю просмотра веб-страниц.

Вдобавок ко всему, у GhostCtrl есть возможность включить/отключить микрофон и камеру телефона, это означает, что вас можно просматривать как в онлайн, так и в реальной жизни.

Поддельное приложение выглядит как обычное приложение WhatsApp. Таким образом, его может быть трудно обнаружить. Поэтому, вы всегда должны загружать приложения только из авторитетных источников.

Если вы получили голосовое сообщение от WhatsApp в своей почте, скорее всего, вас атакуют мошенники. Название темы таких спам-писем говорят “Пропущенное голосовое сообщение”, в то время как само письмо содержит сфабрикованную информацию о том, когда сообщение было получено, и ссылку для его воспроизведения.

К сожалению, нажатие кнопки “Воспроизвести” не приведет вас никуда, кроме вредоносного веб-сайта, где преступники попытаются обмануть вас на установку вредоносных программ, таких как Browser 6.5.

Такие программы обычно заражены вымогателем или подобными вирусами, так что вы должны быть максимально осторожны!

Это очередная схема обмана, созданная чтобы обманывать пользователей на загрузку вредоносного ПО, замаскированного как новая функция WhatsApp.

В частности, мошенники распространяли сообщения, призывающие жертв обновлять свои аккаунты до версии премиум-класса WhatsApp Gold. Проблема в том, что такой версии не существует.

Когда пользователи нажимают на ссылку, указанную в сообщении, она немедленно перенаправляет их на вредоносные сайты и подвергает пользователей риску заражения их устройств.

Подобно ранее упомянутой афере, WhatsApp trial service нацелен отправлять жертвам поддельные сообщения, в которых утверждается, что их однолетняя версия WhatsApp истекла, и что пользователь должен подписаться на ее продление.

Чтобы заставить пользователей подключиться к этому фиктивному предложению, мошенники поощряют жертв подключаться к “клиентскому порталу” и подписаться, используя данные для входа в WhatsApp.

Затем жертв просят предоставить свои банковские реквизиты для покупки ежемесячной или ежегодной подписки на услугу.

Разумеется, представленная информация попадает в руки хакеров, которые могут взимать с вас огромные суммы денег за те услуги, которых не существуют.

Распространение Smartphone вируса

Существует множество различных способов заражения WhatsApp вирусом:

- Вы можете щелкнуть на зараженное объявление или ссылку во время просмотра веб-страницы

- Загрузить вредоносное приложение из неофициальных источников

- Получить вредоносную ссылку внутри самого приложения WhatsApp

- Получать спам-сообщение электронной почты, что содержит вредоносную ссылку

Чтобы оставаться в безопасности, вам нужно научиться более скептически относиться к вещам. Не торопитесь нажимать на подозрительные ссылки, избегайте тенистых объявлений, будьте осторожны при открытии вложений электронной почты и помните, что WhatsApp никогда не свяжется с вами за пределами приложения. Если они это сделают, скорее всего, это мошенничество.

Удаление WhatsApp вируса:

В зависимости от типа вируса вам может потребоваться использовать различные методы для удаления WhatsApp вируса с вашего устройства.

В некоторых случаях может быть достаточно для устранения паразита использовать антивирусное программного обеспечения, такое как Reimage Reimage Cleaner Intego , в то время как для устранения других вредоносных программ вы должны быть готовы к задачам по труднее. Возможно, вам придется восстановить настройки телефона по умолчанию или переустановить приложение для полного удаления вируса WhatsApp.

Ознакомьтесь с полезными советами по удалению паразита в руководстве по устранению Android вируса на нашем сайте.

Вы можете устранить повреждения вируса с помощью Reimage Reimage Cleaner Intego . SpyHunter 5 Combo Cleaner and Malwarebytes рекомендуются для обнаружения потенциально нежелательных программ и вирусов со всеми их файлами и записями реестра, связанными с ними.

Вступайте в "СТОПКОРОНАВИРУС.РФ" – ставьте пометки "Нравится", делитесь содержимым и участвуйте в обсуждении.

Официальная информация о борьбе с коронавирусом в России

![]()

![]()

Попробуйте новую версию портала Госуслуг

![]()

![]()

Спрашивали? Роспотребнадзор отвечает! 🔴 Как определить, что антисептик настоящий? Чем он отличается от обычного геля для рук? 🔹 "Правильный" антисептик должен иметь наименование "средство дезинфицирующее". На его этикетке должно быть указано, что он предназначен для гигиенической обработки рук. 🔴 Что должно содержаться в эффективном дезинфицирующем средстве? 🔹 В эффективном кожном антисептике, вне зависимости от формы его выпуска (гель, салфетки и т.д.), должны содержаться антимикробные действующие вещества, например, спирты, которые являются наиболее предпочтительными с точки зрения эффективности и безопасности. Для обеспечения быстрого антимикробного действия их содержание должно быть не менее 60%. 🔴 Помогают ли народные средства (мед, чеснок, цитрусовые) для профилактики коронавируса? 🔹Чтобы защититься от коронавируса, необходимо в первую очередь соблюдать меры социальной изоляции – не посещать многолюдные общественные места, держаться подальше от кашляющих и чихающих людей и тем более не контактировать с больными или людьми на карантине. Также необходимо после посещения общественных мест тщательно мыть руки с мылом и дезинфицировать поверхности, к которым прикасаетесь. 🔹Что касается цитрусовых, чеснока или меда, считается, что они укрепляют общий иммунитет, могут работать как жаропонижающее средство. Но существенной роли в профилактике коронавируса, как и других респираторных инфекций, они не играют. #стопкоронавирус #здоровьевприоритете #coronavirus

![]()

![]()

![]()

Помогаем старшему поколению в семье

Помогаем друг другу с соседями по дому

Знаю о волонтерской помощи

Сам стал волонтером

Люди стали чаще звонить родственникам и друзьям

Стало больше благотворительности

Не вижу никаких

Какие проявления заботы вы стали видеть вокруг себя?

Решили, что уже можно выйти на работу, несмотря на коронавирус? Оставайтесь дома – не заражайте других! #стопкоронавирус #здоровьевприоритете #coronavirus

![]()

Одно из главных орудий в борьбе с вирусом - это профилактика 👍🏻 Относитесь внимательнее к своему здоровью, соблюдайте рекомендации и будьте здоровы! #стопкоронавирус #здоровьевприоритете #coronavirus

![]()

![]()

Коронавирус продолжает активно распространяться по миру, стремительный рост инфицированных происходит и в Украине. Техно 24 собрал ряд ресурсов, с помощью которых можно отслеживать ситуацию и даже проверить симптомы.

Telegram-боты, что собирают статистику

- Бот "Коронавирус в Украине"

Волонтеры-разработчики, которые работают над ботом "Качество воздуха в Киеве" (@aqualitybot) Telegram представили новый сервис – "Коронавирус в Украине". Бот мониторит ситуацию в Украине и предоставляет информацию о количестве официально подтвержденных случаев инфицирования, выздоровления и смертей.

Как отметили разработчики, они выбрали именно Telegram из-за того, что это площадка для основного бота "Качество воздуха в Киеве", которым сейчас пользуются 81 000 киевлян.

Бот получает статистику по Украине от Минздрава По миру – из множества источников WHO, CDC, ECDC, NHC of the PRC, JHU CSSE, DXY, QQ. Вся полученная информация обрабатывается волонтерами. Данные по миру обновляются каждый час – а по Украине-по мере появления кейсов,

– отметили разработчики.

Подключить бот можно введя в поисковике мессенджера Telegram @covid19uabot. Далее следует нажать /start и вы будете получать самые свежие данные о распространении Covid-19 удобным способом.

К слову, недавно разработчик реализовал возможность подписаться на информационную рассылку от бота. Таким образом вы сможете получать оперативную и важную информацию и вам не нужно будет каждый раз запрашивать статистику самостоятельно.

- Бот "Коронавирус – Тест и Статистика"

Бот @icoronavirus_bot ставит пользователю несколько вопросов, которые помогут определить вероятность того, что у него именно коронавирусная инфекция, если появились первые симптомы ОРВИ.

Что спрашивает бот

- Есть ли у вас головная боль

- Наблюдаете ли сухой кашель

- Чувствуете ли одышку

- Затрудненное дыхание

- Контактировали ли вы с людьми, которые вернулись из "опасных зон" (то есть стран со вспышкой коронавируса)

- Задержите дыхание на 10 секунд. Появилась ли одышка или кашель?

В общем весь тест занимает не более 2 минут. Бот просит электронный ящик пользователя, куда и направляет результаты теста.

Важно! Этот тест не может приравниваться к полноценному тестированию на Covid-19. Если у вас симптомы инфекционного заболевания, изолируйтесь и обязательно сообщите об этом своему семейному врачу.

Информационные сообщества и каналы

- Канал Минздрава Украины "Коронавирус_инфо"

О ситуации с коронавирусом конкретно в Украине можно найти в официальном Telegram-аккаунте COVID19_Ukraine. Его создали в Минздраве именно с целью информирования населения о ситуации с коронавирусом. Здесь можно прочитать о мерах безопасности для тех, кто только вернулся из-за границы.

Также на канале публикуют актуальную статистику о количестве больных, подозрениях, карантине и обзервации. А еще здесь можно найти самые свежие новости и рекомендации по профилактике заболевания.

Кроме того, у Минздрава есть собственный Telegram-бот, который также предоставляет информацию о коронавирусе в Украине.

Здесь можно найти всю необходимую информацию о коронавирус, и как защититься от него. Рекомендуем добавить бота в телеграмме и внимательно ознакомиться со всей информацией, которую он предоставляет.

Также у Минздравв есть аккаунт в Твиттере, который оперативно информирует о последних событиях в Украине и мире.

Советуем также следить за ним, особенно, ежели вы находитесь за границей, или собрались в путешествие. Впрочем, пока лучше ограничить любые перемещения и оставаться дома насколько это возможно.

- Сообщество Минздрава в Viber

Минздрав в сотрудничестве с Rakuten Viber создали официальное сообщество под названием "Коронавирус_инфо". Поэтому, актуальную и проверенную информацию о распространении болезни в Украине будут получать пользователи и этой платформы.

- Чат-бот в Viber, который показывает, есть ли пользователь в зоне риска COVID-19

Бот разработали сервис мониторинга здоровья Doctor Online совместно с оператором Киевстар.

Пользователи должны пройти короткий опрос. Ответы анализирует искусственный интеллект и определяет, конкретный пользователь находится в зоне риска заражения COVID-19.

С помощью этого бота можно скачать приложение Doctor Online, благодаря которому можно бесплатно проконсультироваться с врачом любой специализации. Чат-бот также позволяет заказывать и оплачивать покупку лекарств внутри Viber через сервис Liki24.com. Доставкой медицинских средств заниматься курьеры сервиса, а также Укрпочта и Новая Почта.

- Чат-бот в Messenger от ВОЗ

Всемирная организация здравоохранения запустила чат-бот в Messenger для борьбы с дезинформацией о коронавирусной инфекции COVID-19. С его помощью организация рассчитывает информировать 4,2 миллиарда человек.

Чат-бот доступен на английском, французском, испанском и арабском языках. Получить доступ к чат-боту можно через официальную страницу ВОЗ в фейсбуке или через специальную ссылку в Messenger. Партнерами ВОЗ в этом проекте стали Facebook, Sprinklr и интернет-портал Praekelt.Org.

Приложения и сервисы

- Приложение от UIF

Украинский институт будущего (UIF) работает над созданием приложения, которое должно помочь диагностировать Covid-19, а также информировать пользователей, которые потенциально могут быть заражены вирусом.

Принцип работы такой:

- тестирует симптомы коронавируса у пользователя;

- информирует всех, кто контактировал с больным;

- советует пользователю, что делать в случае подозрения на Covid-19;

Также с помощью приложения можно будет записаться в больницы, аптеки, магазины, а также посмотреть геолокацию ближайших случаев заболевания.

Сейчас приложение находится на стадии разработки.

- Сервис от Apple

Корпорация Apple разработала свой собственный тест для определения вероятности заражения вирусом COVID-19. Он доступен на официальном сайте компании. В результате прохождения теста система озвучивает рекомендации – немедленно звонить врачу, изолироваться и тому подобное.

На сайте отмечается, что даже если у вас есть симптомы коронавируса, большинство легких проявлений можно лечить дома. Главное в этом случае самоизолироваться.

Поэтому этот тест поможет определить насколько серьезные у вас симптомы и стоит ли сразу ложиться в больницу. На основе этих данных врач уже решит, нужно ли вам сдавать дополнительные анализы.

Перед прохождением самого теста, разработчики рекомендуют сразу же звонить 911 (актуально для США, в Украине можно звонить по номеру 103 для вызова скорой помощи), если у вас есть какие-либо из этих симптомов:

- Постоянная боль в груди или давление;

- Крайне затрудненное дыхание;

- Сильное головокружение, которое не проходит;

- Невнятная речь.

Если же этих симптомов нет, то пользователя спрашивают его возраст, а также другие симптомы, которые могут свидетельствовать о заражении вирусом: лихорадка, боль в теле, кашель и тому подобное.

- Siri поможет диагностировать COVID-19

Диагностировать симптомы COVID-19 также поможет голосовой помощник iPhone – Siri. Все, что нужно – это спросить Siri "Есть ли у меня коронавирус". Виртуальный помощник предоставит перечень вопросов, на которые необходимо будет ответить в соответствии с предложенными на экране вариантами.

Прежде всего Siri уточнит, чувствует ли пользователь такие симптомы, как лихорадка, сухой кашель или одышка. При подтверждении того, что они ярко выражены Siri будет рекомендовать обратиться за медицинской помощью.

Если же "пациент" не может определить свое состояние, Siri предложит ряд уточняющих вопросов о наличии головокружения, затруднения дыхания и боли в груди. В случае подтверждения Siri также предложит связаться с врачом и напомнит о специализированных "медицинских" приложениях.

В случае, если перечисленные симптомы у пользователя отсутствуют, цифровой ассистент порекомендует оставаться дома, а при малейшем недомогании обратиться за помощью.

Сейчас функция работает на территории США, в других регионах по аналогичному запросу Siri направляет владельца гаджета на сайт Всемирной организации здравоохранения.

Защита

- Маска-респиратор

Компания Ao Air представила маску-респиратор Atmos Faceware. Маска предназначена для защиты от вирусов и загрязненного воздуха.

По сути, это электронное устройство с несколько футуристическим дизайном. Онр выполнено из высокотехнологичных материалов. Часть маски, которая опирается на переносицу и закрывает нижнюю половину лица, создана из прозрачного пластика, что позволяет видеть вашу мимику, а современным гаджетам легко распознавать своего хозяина.

Atmos Faceware работает от встроенного аккумулятора и имеет систему сменных фильтров. Встроенный в корпус миниатюрный очиститель воздуха с несколькими степенями фильтрации работает с помощью специальных вентиляторов. Устройство адаптируется к режиму дыхания пользователя, обеспечивая до 240 литров чистого воздуха в минуту. То есть чем быстрее дышит человек, тем интенсивнее работает система очистки.

Как уверяют разработчики, маска обеспечивает в 50 раз более эффективную защиту, чем обычные медицинские маски и респираторы. Дело в том, что благодаря запатентованной технологии PositivAir чистый воздух направляется точно в нос и рот пользователя, позволяя ему легко и свободно дышать, при этом очки, да и сама маска, не будут потеть.

Сейчас производитель собирает предварительные заказы. В продажу устройство поступит в середине 2020 года. Предварительная цена – 350 долларов.

- Лампа для стерилизации

Этот девайс для стерилизации Xiaoda от Xiaomi сейчас проходит стадию коллективного финансирования, которая подходит к концу. Цена гаджета составляет всего 11 долларов.

Устройство по форме напоминает микрофон, а по габаритам лампа сравнима с банкой газировки. Гаджет дает возможность устранять запах и вирусы с одежды и в помещении, а также стерилизовать зоны, в которых не циркулирует воздух. Это значительно снижает риск заражения различными вирусными инфекциями.

В лампе Xiaoda используется широкий спектр ультрафиолетового света, который очень часто используется в медицинской сфере. По сравнению с традиционной люминесцентной лампой, эта маленькая лампа эффективно убивает 5 распространенных видов бактерий в воздухе, а эффективность обеззараживания достигает 99,9%.

- Кейс от Xiaomi для дезинфикации смартфона

Компания Xiaomi начала продажи специальной бактерицидной сумки Eue Phone со встроенным дезинфектором. Пользователь помещает в нее смартфон, активирует процесс ультрафиолетового облучения, а затем получает если не стерильный, то по крайней мере лишенный вирусов и других опасных для здоровья микроорганизмов.

Весь процесс занимает около 30 секунд, а сама сумка работает от встроенного аккумулятора, полное время зарядки которого занимает 3 часа. После этого она сможет провести 70 сеансов дезинфекции смартфонов.

С помощью этого гаджета можно очистить смартфоны не только Xiaomi но и многих других брендов:

К слову, подобным образом дезинфицирует смартфоны Samsung, Но только в своих сервисных центрах. Услуга доступна в Украине.

Больше новостей, касающихся событий из мира технологий, гаджетов, искусственного интеллекта, а также космоса читайте в разделе Техно

Читайте также: