Как обезопасить себя от вируса вымогателя

К слову сказать, права администратора шифровальщикам и не нужны, чтобы зашифровать документы пользователя или, например, файловые базы 1С на компьютере. А фишинговые атаки направлены как раз на то, чтобы атакуемый думал, что письмо из известного источника, например, бухгалтеру присылают письма с вирусами якобы от налоговой или из банка.

Например, первая версия вируса WannaCry искала компьютеры в сети Интернет, перебирая IP-адреса, с уязвимостью сервиса SMB, заражала их, скачивала модуль-вымогатель, который шифровал файлы и выводил сообщение с требованием выкупа. Позднее появилась модификация WannaCry, которая, кроме модуля-вымогателя, имела еще и модуль, атакующий и другие компьютеры в локальной сети. Следующие волны заражений шифровальщиками показали, что хоть атакующие модули вирусов и пути заражения были другими, но они тоже содержали в себе аналогичный модуль, позволяющий распространятся в локальной сети. Также они содержали модуль, который рассылал письма с зараженными вложениями по почте.

Таким образом, подход к защите от шифровальщиков должен быть комплексный.

Резервное копирование. Безусловно, резервное копирование не является прямой защитой от вирусов-вымогателей, но является защитой от их действий. Последние эпидемии дали четко понять, что цель шифровальщиков не столько заработать, сколько парализовать атакуемых. Грамотно настроенное хранение резервных копий и продуманный план аварийного восстановления минимизируют простой бизнеса, а следовательно, и недополученную прибыль, финансовые и репутационные потери.

Актуальные обновления программного обеспечения. Напомним, что компания Microsoft опубликовала обновление MS17-010, которое закрывало уязвимость сервиса SMB, еще 14 марта 2017 года. Через месяц, 14 апреля 2017 года, хакерской группой The Shadow Brokers были опубликованы сведения об уязвимости и исполняемый код эксплойта EternalBlue. Далее, 21 апреля 2017 года, было зарегистрировано первое публичное использование эксплоита EternalBlue, когда программа-бэкдор DoublePulsar поразила свыше 200 тысяч компьютеров. И, наконец, 12 мая 2017 года (через два месяца после публикации обновления, закрывающего уязвимость) начинается масштабная кибератака вируса WannaCry, использовавшего эксплоит EternalBlue и код DoublePulsar. Последствия атаки:

- по состоянию на 13 мая, инфицированы 131 233 компьютеров во всем мире;

- за первые четыре дня пострадали около 300 тысяч пользователей в 150 странах мира;

- по состоянию на 26 мая, инфицированы более 410 000 компьютеров во всем мире;

- по состоянию на 6 июня, заражены более 520 000 компьютеров и 200 000 IP-адресов;

- ущерб от действий вируса только за первые четыре дня оценили свыше миллиарда долларов.

Казалось бы, что комментарии излишни, однако уже 27 июня 2017 года начинается массовое распространение вируса Petya.A, который успешно эксплуатирует уязвимость EternalBlue и код DoublePulsar на компьютерах, где уязвимость до сих пор не закрыта.

Ограничение использования программ. Средствами групповых политик нужно запретить запуск программ отовсюду, кроме папок Windows и Program Files. Таким образом, вы обезопаситесь от запуска вирусов из почтовых вложений или загруженных из интернета.

Сетевая безопасность. Разделяйте серверы и пользовательские компьютеры в разные VLAN’ы. Межсетевые экраны должны быть активны и настроены не только на пограничных маршрутизаторах, но и на рабочих станциях и серверах.

Описанные выше меры носят бюджетный характер – не требуют дополнительных материальных затрат. Если же бюджет на ИТ в компании позволяет выделить дополнительные средства на защиту, то стоит обратить внимание на следующие решения:

- Использование корпоративного портала с поддержкой версионности файлов для хранения документов.

- Использования систем обнаружения/предотвращения вторжений (IDS/IPS).

- Регулярное использование сканеров безопасности для обнаружения и устранения уязвимостей в корпоративных информационных системах.

Cybersecurity Ventures прогнозирует, что к 2021 году ежегодный ущерб от киберпреступности составит 6 триллионов долларов. Это вдвое больше по сравнению с 3 триллионами долларов в 2015 году. Потери от киберпреступности включают в себя повреждение и уничтожение данных, кражу интеллектуальной собственности, нарушение нормального режима работы после атаки, а также ущерб репутации компании.

Согласно статистике, ущерб от вирусов-вымогателей, или ransomware, как и от киберпреступности в целом, ежегодно растет. Чаще всего атакам подвергается отрасль здравоохранения — из-за высокой чувствительности медицинских данных клиентов. Также ransomware остается основной угрозой в ретейле, игровой и криптоиндустрии. Однако любая компания, независимо от отрасли, подвержена эпидемиям вирусов-вымогателей.

При этом финансовые потери от ransomware — лишь часть ущерба. Простои, сбои в работе, ущерб репутации компании, а иногда и ее клиентов — все это приводит к катастрофическим последствиям для бизнеса.

Киберпреступники делают ставку на ransomware

Ransomware — это большой бизнес. Количество кибератак резко возросло за последние несколько лет. Согласно исследованию ESG, почти две трети опрошенных организаций в Северной Америке и Западной Европе подверглись атаке вымогателей в прошлом году. При этом 22% респондентов сообщили о еженедельных атаках.

Когда вредоносное ПО шифрует файлы и доступ к ним становится невозможен, уже мало что можно сделать. Остается либо платить вымогателям, либо, если не осталось чистых от вируса резервных копий, смириться с потерей и заняться восстановлением ущерба.

К сожалению, в большинстве случаев данные, которые шифровались вирусом с целью получения выкупа, все равно будут считаться слишком рискованными для использования. Они могут быть скомпрометированы или так и останутся недоступными, независимо от того, заплачен ли выкуп.

Крупнейшие атаки поразили весь мир

Так происходило в случае с заражением вирусом-вымогателем Petya. После уплаты выкупа в размере 300 долларов в криптовалюте данные оставались недоступны. Petya распространялся через бухгалтерскую программу M.E.Doc, в обновление которой был встроен вирус. Прошли масштабные заражения по всей Украине, пострадали компании в странах Европы, Азии и США. Среди российских компаний об атаках заявили Evraz, Башнефть, Роснефть и др.

Кстати, ущерб от масштабной атаки WannaCry составил $1 млрд во всем мире. Максимум атак пришлось на Россию, хотя серьезно пострадали Индия, Украина, Великобритания и Тайвань. Вирусу достаточно было заразить один компьютер в локальной сети, чтобы распространиться на все серверы этой сети.

Как защитить данные компании?

Регулярные атаки и громкие эпидемии заставили компании увеличить инвестиции в свою кибербезопасность. Борьба с вирусами-вымогателями должна быть комплексной и вестись в трех направлениях:

- Предотвращение или смягчение атаки

- Защита данных и резервное копирование

- Восстановление

Как показывает опыт, даже крупные подготовленные организации уязвимы для кибератак. Это повышает актуальность технологий резервного копирования и восстановления. Однако только комплексные меры обеспечат надежную защиту.

Обучение сотрудников

Ransomware часто проникает в корпоративные системы с индивидуальных устройств сотрудников, которые подключены к сети компании. Поэтому даже обучение простым мерам кибербезопасности — ограничение использования USB-портов, Wi-Fi-сетей — может помочь бизнесу предотвратить эти угрозы.

Обучение ИТ-персонала не менее важно, чем инструктаж конечных пользователей. А учитывая близость администраторов к ИТ-инфраструктуре, их обучение становится критически важным для кибербезопасности компании. Особое внимание стоит уделять обучению тех специалистов, которые отвечают за резервное копирование данных.

Регулярные тренинги по безопасности, сетевым технологиям и рекомендации по хранению данных повысят защитный барьер от вирусов-вымогателей и предотвратят ущерб от заражения.

Однако для многих бизнесов обучать собственных специалистов по безопасности слишком затратно. Такую непрофильную для компании функцию, как управление информационной безопасностью, часто доверяют специализированным сервис-провайдерам, которые гарантируют защиту через свою экспертизу.

Ограничение административного доступа

Многие организации разрешают доступ с правами системного администратора слишком большому числу сотрудников. Следует регулярно проверять тех, кто имеет административный доступ, и отслеживать, на какие данные он распространяется. Установка правильных разрешений доступа для сотрудников и их регулярная сверка помогут снизить риски заражения ransomware.

Автономная копия — это так называемая последняя линия обороны, резерв, который можно будет использовать для восстановления, потому что его наверняка не достигнет вымогатель, даже когда вся остальная система будет повреждена.

Использование иной файловой системы для резервного копирования и решений с возможностями поведенческого анализа тоже могут помочь в ограничении распространения вымогателей.

Защита устройств, получающих вредоносные программы

Защита электронной почты и веб-контроль — важнейшие элементы борьбы с вирусами-вымогателями. Принимаемые меры:

- белые списки типов файлов

- черные списки подозрительных веб-сайтов

- регулярные и своевременные обновления ПО

- сканирование известных вымогателей или вредоносных программ в электронных письмах

- инструменты для идентификации и блокировки фишинг-писем

- сканирование сайтов на наличие вредоносных загрузок и эксплойтов браузера

- запрет пересылки по e-mail без анализа репутации исполняемых файлов (.exe, .ppt, .doc, .docx)

Эти и другие способы защиты ограничат потенциал вымогателей. Также поможет тестирование вторжений и фиктивный фишинг, проводимые сторонним партнером по кибербезопасности.

Конечные точки (ПК, ноутбуки, смартфоны) часто становятся вектором атаки для внедрения вымогателей, поэтому требуют комплекса надежных контрмер. Здесь необходим поведенческий мониторинг с динамическим анализом с помощью песочницы для обнаружения шифрования, подключения к дискам и т. д.

Системы обнаружения вторжений (HIDS/HIPS) — еще одна эффективная мера безопасности, сосредоточенная на выявлении эксплойтов внутри сети, чтобы вредоносный трафик не достиг серверов.

Как получить надежную защиту от вымогателей, не принимая сложных мер

Некоторые из перечисленных способов защиты доступны многим компаниям, но комплексные усилия практически невозможны для малого бизнеса. Есть мнение, что малый бизнес менее подвержен кибератакам вымогателей. Однако это заблуждение.

Ransomware могут поразить любой тип бизнеса. Масштабный и автоматизированный характер атак вымогателей делает их выгодными за счет большого количества жертв, а не требования крупных сумм. Поэтому растет вероятность заражения инфраструктуры небольших компаний.

Помочь малому бизнесу могут провайдеры, которые предоставляют IT-инфраструктуру в облаке. Они следят за всей системой и надежно защищают ее от вымогателей с помощью передовых комплексных мер кибербезопасности, нецелесообразных к самостоятельному применению мелкими компаниями. То, что не в состоянии осуществить сами в рамках киберзащиты, представители малого бизнеса получают от облачных провайдеров.

Комплексную информационную безопасность можно получить и как услугу (Managed security services) у сервис-провайдеров, которые специализируются на этом.

Содержание

Что такое вирус и какие они бывают

Вирусы могут быть двух типов:

1. Подделка — используется название и значок какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

2. Троянский конь — в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Что могут вирусы

1. Воровать деньги с SIM-карты: звонить или отправлять SMS на платные номера до тех пор, пока на SIM-карте не закончатся деньги.

2. Воровать информацию: отправлять пароли от интернет-банков, данные банковских карт или личные файлы мошенникам, рассылать сообщения с вирусными ссылками на номера из записной книги от вашего имени.

3. Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

4. Использовать мощность вашего устройства: показывать скрытую рекламу или майнить криптовалюты.

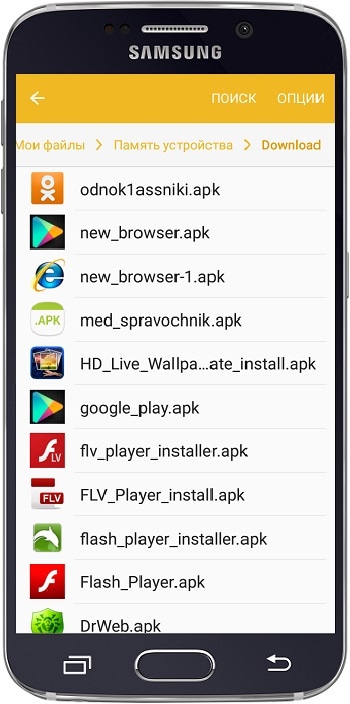

Как вирусы попадают на смартфон или планшет

Мошенники маскируют вирусы под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги, антивирусы. Затем они распространяют их:

Например, ищете в интернете какую-нибудь игру или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле форум и комментаторы не настоящие.

Или заходите сайт с пиратскими фильмами и сериалами, появляется сообщение. В нем написано, что смартфон/планшет заражен вирусами или какая-то программа сильно устарела. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

На самом деле это не так и с устройством все в порядке.

Будьте осторожны, чудес не бывает. В большинстве случев это мошенники.

У всех подобных сообщений общая цель — заставить вас нажать на ссылку, чтобы вирус скачался на устройство.

Как вирусы заражают смартофон или планшет

Если нажать на вирус, появится список разрешений. Разрешения — это те действия, которые приложение сможет выполнять после установки.

Как отличить вирус от нормального приложения

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков. Когда такой вирус установится, он начнет незаметно отправлять SMS или звонить на платные номера.

Сравним настоящие приложения и вирусы. Антивирус Dr.Web:

Игра Говорящий Том 2:

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере и интернету.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. К счастью, такие вирусы встречаются редко. Чаще вам пригодятся два ориентира:

Если приложение скачалось с неизвестного сайта и запрашивает доступ к платным функциям — это вирус в 99% случаев.

Как обезопасить смартфон или планшет от вирусов

Отличить вирус от нормального приложения неподготовленному человеку очень сложно. Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Прежде чем добавить приложение в Play Маркет, Google проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Play Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

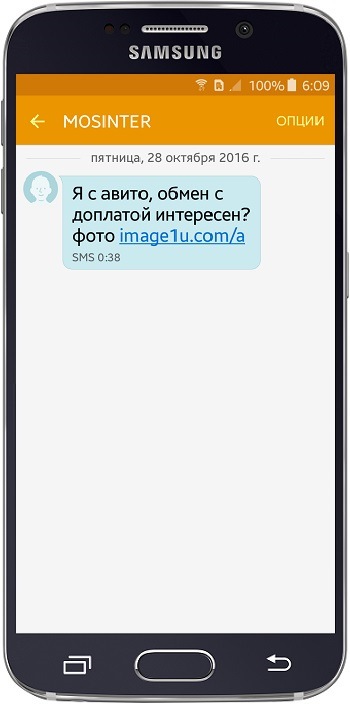

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

Мошенники могут автоматически загружать вирусы на устройство через MMS. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку MMS выберите: Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

Если вдруг на устройство попадет вирус, который отправляет SMS на платные номера, то баланс SIM-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Как понять, что на смартфоне или планшете появился вирус

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

- Появляются большие счета за SMS или звонки;

- Появляется баннер с требованием заплатить мошенникам, который не дает пользоваться устройством;

- Появляются незнакомые программы;

- Очень быстро начинает садиться батарея;

- Быстро расходуется интернет-трафик непонятными приложениями;

- Устройство начинает сильно тормозить.

Как удалить вирус, если меню открывается

Вытащите SIM-карту, чтобы не списались деньги со счета.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Просмотрите все установленные приложения и удалите неизвестные вам.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Как удалить вирус, если меню не открывается (баннер-вымогатель)

Если на экране появился баннер-вымогатель и не дает пользоваться устройством:

Не перечисляйте деньги мошенникам — они все равно не разблокируют устройство.

Вытащите SIM-карту, чтобы не списались деньги со счета.

Загрузите устройство в безопасном режиме.

Если баннер в безопасном режиме пропал, отключите права администратора у всех приложений.

Если баннер не пропал, перейдите к пункту №11.

Просмотрите все установленные приложения и удалите неизвестные вам.

Перезагрузите устройство. Устройство загрузится в обычном режиме, баннера не должен быть.

Если после перезагрузки баннер появился, перейдите к пункту №11.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Нужен ли антивирус на Android

Если вы начинающий пользователь и не уверены в своих силах — нужен. Но только один.

Если пользуетесь устройством осторожно и соблюдаете правила безопасности, антивирус можно не устанавливать.

Количество атак программ-вымогателей на Android-устройства неуклонно растет. Рассказываем как они проникают на смартфоны и как обеспечить безопасность вашего телефона.

Как программа-вымогатель берет под контроль устройство с ОС Android?

Атаки программ-вымогателей стали одной из главных киберугроз, с которыми сталкиваются как отдельные пользователи, так и целые корпорации. Все мы помним о киберэпидемиях шифровальщиков WannaCry или Petya.

Большинство этих атак направлено на компьютеры, но в последнее время появилась еще одна популярная цель: мобильные Android-устройства. В третьем квартале 2017 года количество атак, нацеленных на Android, выросло на 72% по сравнению с аналогичным периодом прошлого года. А в IV квартале 2017, когда в мире произошло несколько киберэпидемий — на 116%.

Чем отличаются атаки программ-вымогателей на ОС Android от атак на ПК? И как от них защититься? Давайте узнаем.

Что такое программа-вымогатель?

Программы-вымогатели — это особый вид вредоносных программ, назначение которых — заблокировать доступ к устройству и файлам, чтобы заставить вас заплатить выкуп.

Они обычно имеют одну из двух форм: шифровальщик блокирует файлы на устройстве, не позволяя вам их открыть, а блокировщик блокирует само устройство, после чего вы не можете получить доступ к нему. В обоих случаях киберпреступник требует от вас выкуп (обычно в криптовалюте) в определенный срок за возврат доступа к файлам или устройству.

Вы можете узнать больше о программах-вымогателях в нашем Базовом руководстве. Подобные вирусы развивались и приводили к потере данных пользователей и компаний, в результате чего выплачивались все большие суммы выкупа. Теперь они атакуют телефоны с ОС Android и используют их в своих целях.

Как программа-вымогатель берет под контроль устройство с ОС Android?

Многие шифровальщики атакуют компьютеры, как правило используя известные уязвимости. Android-аткаки полагаются в основном на ошибки пользователей. Киберпреступники используют фишинг и другие приемы социальной инженерии, чтобы обманом заставить вас скачать на устройство вредоносные программы.

Программы-вымогатели часто маскируются под приложения. Скачав его и предоставив ему необходимые разрешения, вы можете обнаружить, что устройство заблокировано. Вирус может попасть к вам через ссылки в фишинговом электронном письме, тексте или мессенджере, через фальшивые запросы на обновление системы или программ, при добавлении надстроек.

Что делать, если ваше Android-устройство стало жертвой программы-вымогателя?

Неожиданно вы обнаруживаете, что смотрите на заблокированный экран и не можете использовать свой телефон или получить доступ к его содержимому. Возможно, вашим первым порывом будет заплатить выкуп и избавиться от проблемы. Не делайте этого! Во-первых, нет гарантии, что оплата действительно поможет избавиться от проблемы. Ведь вы полагаетесь на честность преступников. Кроме того, если вы показываете, что готовы платить, то вы делаете себя еще более привлекательной целью для будущих атак. Пока атаки программ-вымогателей приносят успех, киберпреступники будут продолжать их использовать.

Существует два способа решения проблемы традиционной атаки программ-вымогателей, при которой Android-устройство оказывается для вас заблокировано. Сначала попробуйте перезагрузить устройство в безопасном режиме, отзовите права администратора устройства (если вы предоставили их приложению), а затем удалите приложение, программу или надстройку, из-за которых возникла проблема.

Шаги запуска устройства в безопасном режиме*:

1. Нажмите и удерживайте кнопку включения смартфона

3. Снова включите устройство, нажав и удерживая кнопку питания одновременно с обеими кнопками управления громкостью

4. Когда устройство включится, найдите слова Безопасный режим в нижней части экрана

5. Выберите Настройки > Приложения > Управление приложениями, затем найдите и удалите вредоносное приложение.

* Процесс запуска устройства в безопасном режиме может немного отличаться на разных устройствах с ОС Android. Ознакомьтесь со своим руководством пользователя.

Если вы не можете загрузить устройство в безопасном режиме или это не помогает решить проблему, то единственное, что вы можете сделать — это восстановить заводские настройки своего устройства. Так вы устраните проблему, но при этом удалите на устройстве все данные и настройки. Если вы регулярно делаете резервную копию устройства на компьютере или в облаке, то вы без проблем восстановите все данные или большую их часть. Регулярное резервное копирование — одна из главных рекомендаций по профилактике вирусов-вымогателе.

Как защитить Android-устройство от программ-вымогателей

Вместо попыток исправить последствия атаки программ-вымогателей давайте поговорим о том, что нужно сделать, чтобы она не произошла.

1. Установите антивирусное приложение

Антивирусная защита выпускается не только для компьютеров. Хороший антивирус (например, Avast Mobile Security) способен защитить ваше устройство от программ-вымогателей и прочих киберугроз, которые могут быть спрятаны не только на сайтах, но и приложениях, скачанных из Google Play. Если вы случайно нажмете подозрительную ссылку, скачаете поддельное приложение или попробуете установить мошенническую надстройку, приложение Avast Mobile Security поместит вирус в карантин и предотвратит атаку на устройство.

2. Активируйте функции защиты в приложении Avast Mobile Security

В Avast Mobile Security можно включить две полезные настройки для защиты. Это Веб-защита со специальными возможностями, которая сообщит, если вы случайно посетите известный фишинговый или вредоносный сайт, и SMS-защита, которая предупредит о получении вредоносной ссылки в текстовом сообщении. Обе функции можно активировать, выполнив следующие шаги:

Коснитесь значка с 3 линиями в верхнем левом углу

Следуйте появившимся на экране инструкциям.

3. Регулярно обновляйте операционную систему

Устанавливайте все обновления ОС Android, поскольку многие из них связаны с безопасностью. Конечно, обновления для устройств с ОС Android известны тем, что нередко выходят слишком долго, поэтому в вопросах своей безопасности нельзя полагаться только на них.

4. Делайте резервные копии всех важных файлов, которые хранятся на вашем смартфоне

Резервные копии можно хранить в облаке, на внешнем жестком диске или использовать сторонний сервис.

5. Не скачивайте приложения из неизвестных источников

Если хотите добавить на ваш Android новые, лучшие приложения, отдайте предпочтение надежным источникам, таким как магазин Google Play, и не пользуйтесь сторонними магазинами приложений. Компания Google использует множество средств защиты от вредоносных программ, но достаточно умный преступник все равно сможет их обойти (именно поэтому нужен антивирус).

Важным тревожным сигналом может быть и запрос приложения на получение прав администратора. Таким образом владелец приложения получит право на удаленный доступ к вашему устройству, что в большинстве случаев плохая идея.

6. Будьте осторожны со всплывающими окнами

Посещая сайт или играя в онлайн-игру и получив всплывающий запрос на обновление или установку надстройки, лучшее, что вы можете сделать, — не делать ничего. Просто закройте всплывающее окно. Если сайт сообщает вам, что необходимо обновить Adobe Flash, перейдите на сайт Adobe и получите новейшее обновление непосредственно из его источника. Это же относится и к любым другим запросам на обновление ПО.

7. Дважды подумайте, прежде чем нажимать ссылку

Фишинг — по-прежнему самый популярный способ распространения вредоносных программ. Растет количество случаев использования фишинга, которые нацелены на мобильные устройства, социальные сети и мессенджеры. Не нажимайте ссылки, которые получаете в сообщении или электронном письме от неизвестного источника. Даже если источник знаком, внимательно изучите адрес отправителя и источник ссылки, прежде чем продолжить. Если что-либо вызывает сомнение, воздержитесь от каких-либо действий.

Будьте умнее. Будьте под защитой

Рост числа программ-вымогателей, нацеленных на Android — серьезная угроза. Но разве не приятно знать, что у вас есть возможность, благодаря которой эта угроза никогда не станет реальностью для вашего любимого смартфона? Нужно лишь немного здравого смысла и хороший антивирус.

В следующей статье, посвященной этой теме мы расскажем о крупных атаках программ-вымогателей, которые были совершены в последние месяцы. Следите за нашими новостями в социальных сетях ВКонтакте, Одноклассники, Facebook и Twitter.

Читайте также: