Чем отличился вирус loveletter

Информация из рассылки "Все грани Internet" (Служба Рассылок Городского Кота).

ILOVEYOU

В четверг компании Symantec и F-Secure сообщили о появлении нового вируса - "червя" LoveLetter, который распространяется по электронной почте под заголовком "ILOVEYOU", а также через IRC. Пользователям Microsoft Outlook приходит письмо (иногда - с адресом знакомых им людей в поле "From"), озаглавленное "ILOVEYOU" и содержащее предложение открыть приложенный файл "Love Letter". Файл является скриптом, написанным на VisualBasic; как только вирус активируется, он рассылает сам себя по почтовым адресам, содержащимся в адресной книге Microsoft Outlook. В отличие от вируса Melissa, действовавшего по той же схеме, ILOVEYOU не ограничивается первыми 50 адресами. LoveLetter копирует себя в две системные директории и добавляет запись в registry - соответственно, он запускается каждый раз при перезагрузке системы. ILOVEYOU наносит значительный ущерб данным, содержащимся на диске зараженного компьютера: файлы с расширениями .js и .css стираются, а вместо них записывается файл скрипта на VisualBasic под тем же названием, что и уничтоженный файл. То же самое происходит с файлами .vbs, .vbe, .jse, .wsh, .sct, .hta, .jpg, .jpeg, .mp3 и .mp2.

Вирус впервые проявился в Гонконге в середине дня в четверг (4 мая). К настоящему моменту он успел заразить множество компьютерных систем в Азии, США и Европе: CNN сообщает о том, что в Азии пострадали многие коммерческие компании, а в США - компьютеры Сената США. Палате представителей нежданное "признание в любви", наоборот, нанесло минимальный ущерб, хотя там были стерты "сотни тысяч" копий вируса, добавляет CNN. Также пострадали компьютерные системы Палаты общин в Великобритании, Европейского парламента, крупных европейских коммерческих компаний.

Компании Symantec и F-Secure уже опубликовали рекомендации по выявлению и уничтожению вируса. Как всегда, наиболее эффективным средством борьбы является клавиша "delete" без предварительной проверки содержания письма и приложения к нему. Жертвой нового вируса чуть было не стала и Lenta.Ru. Они получили его по почте около 8 вечера. Однако вовремя спохватились, и доблестные системщики спасли сеть от гибели.

Начало исходного кода вируса позволяет специалистам сделать некоторые выводы касательно его происхождения. В тексте программы содержится прозвище автора - "spyder", указан электронный почтовый адрес (разумеется, анонимный), название компании и город - Манила, Филиппины. В качестве послания к миру автор вируса оставил в тексте программы записку "я ненавижу ходить в школу". Lenta.ru

"Лаборатория Касперского" сообщает о появлении в "живом" виде нового опасного Интернет-червя, получившего название I-Worm.LoveLetter. Всего за несколько часов в течение 4 мая с.г. этот новый Интернет-червь посетил компьютеры тысячи пользователей во всем мире. Не избежала его посещения и "Лаборатория Касперского". Неизвестные злоумышленники разослали зараженное "признание в любви" по всему миру.

Пользователь получает письмо с темой ILOVEYOU и текстом kindly check the attached LOVELETTER coming from me. В письме присутствует вложение в виде файла LOVE-LETTER-FOR-YOU.TXT.vbs.

После открытия этого вложения вирус сканирует локальные и подключенные сетевые диски и пытается переписать все файлы с расширениями VBS, VBE, JS, JSE, CSS, WSH, SCT, HTA, JPG, JPEG, MP2, MP3 своим телом, при этом оригинальные файлы утрачиваются безвозвратно.

В каталоге Windows вирус I-Worm.LoveLetter создает две своих копии с именами Win32.dll.vbs и MSKernel32.vbs. После этого червь регистрирует себя в системном реестре на предмет автоматического запуска при старте системы. Во время работы червь просматривает адресную книгу и рассылает себя по всем найденным адресам.

Таким образом, всего за несколько минут Интернет-червь I-Worm.LoveLetter, не только распространяется по всем Вашим адресам, но и безвозвратно уничтожает некоторые оригинальные файлы.

Для недопущения проникновения данного Интернет-червя на Ваш компьютер настоятельно рекомендуется не открывать письмо и ни в коем случае запускать вложенный файл LOVE-LETTER-FOR-YOU.TXT.vbs.

Специалисты "Лаборатории Касперского" в течение 1 часа, создали вакцину против этого вируса, провели ее тестирование и включили в очередное ежедневное обновление антивирусной базы AVP, которая своевременно позволяет защищать пользователей от "непрошеных гостей".

Интернет червь написан на скрипт языке Visual Basic Script (VBS). Запускается только в операционных системах с установленным Windows Scripting Host (WSH). В Windows 98, Windows 2000 он установлен по умолчанию. Выполняет деструктивные действия, рассылает свои копии по электронной почте и скачивает и устанавливает троянский файл из Интернет.

После старта червь ищет все файлы на всех доступных дисках. Для файлов с разными расширениями червь выполняет следующие действия:

1. VBS, VBE:

Перезаписывает их собой.

2. JS, JSE, CSS, WSH, SCT, HTA:

Создает файл с именем оригинального объекта и раширением VBS, записывает в этот файл свое тело и удаляет оригинальный файл.

3. JPG, JPEG:

Файлы с такими расширениями червь затирает собой и переименовывает их, добавляя к имени и расширению файла-жертвы расширение .VBS (например -- PIC1.JPG.VBS).

4. MP2, MP3:

Создает новый файл с именем и расширением файла жертвы, добавив расширение VBS, записывает туда свое тело, а на оригинальные файлы устанавливает атрибут скрытый.

5. Если найден один из файлов:

MIRC32.EXE, MLINK32.EXE, SCRIPT.INI, MIRC.HLP, MIRC.INI создает на диске скрипт файл SCRIPT.INI в каталоге с IRC-клиентом.

6. Червь также создает на диске в системных каталогах файлы со своими копиями.

Имена создаваемых файлов:

MSKERNEL32.VBS, WIN32DLL.VBS, LOVE-LETTER-FOR-YOU.TXT.VBS

Червь также создает на диске в системных каталогах файлы со своими копиями. Имена создаваемых файлов:

MSKERNEL32.VBS, WIN32DLL.VBS, LOVE-LETTER-FOR-YOU.TXT.VBS

Червь прописывает в секции для автоматического запуска файлы:

Модифицируются ключи системного реестра:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\

Run\MSKernel32

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\

CurrentVersion\ RunServices\Win32DLL

Червь создает на диске в системном каталоге WINDOWS свой HTML дроппер:

SCRIPT.INI рассылает этот HTM-дроппер по IRC-каналам. После запуска HTML файла браузер выводит текст:

This HTML file need ActiveX Control

To Enable to read this HTML file

- Please press 'YES' button to Enable ActiveX

Затем червь создает из себя при помощи скрипт программы файл MSKERNEL32.VBS и прописывает его в автозагрузку в системном реестре:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\

Run\MSKernel32

Отличительными особенностями являются:

1.Массовость и скорость распространения

2. Необнаружаемость антивирусными программами

3.Разрушительное воздействие на компьютер

4.Огромный денежный ущерб

CIH (1998)

Предполагаемый ущерб: от 20 до 80 миллионов долларов, бесчисленное множество потерянных данных на PC по всему миру.

Начав свое распространение в Тайване в июне 1998 года, CIH признан одним из самых опасных и разрушительных вирусов. Он заражал исполняемые файлы (.exe) на платформе Windows 95, 98 и ME.

У CIH была очень опасная особенность: вскоре после активизации он калечил жесткий диск, делая невозможным загрузку с него операционной системы.

Кроме того, вирус был способен к перезаписи BIOS’а, полностью блокирую возможность включения компьютера. Долгий латентный период заболевания, успешное инфицирование исполняемых файлов в огромных масштабах привело к тому, что пострадали даже официальные дистрибьюторы программного обеспечения.

Самым нашумевшим примером стала доступная для свободного скачивания и распространенная на дисках с журналами демоверсия игры Sin от Activision.

CIH также стал известен под именем “Чернобыль”, потому как дата активизации вируса совпала с годовщиной взрыва одноименной атомной станции. Сегодня можно не опасаться этой заразы (в смысле вируса; опасность незапланированного взрыва реакторов никуда не пропала), благо Windows 2000, XP и NT неуязвимы для подобного рода эпидемий.

Melissa (1999)

Предполагаемый ущерб: 300-600 миллионов долларов.

В пятницу, 26 марта 1999 года, W97M/Melissa стал главной сенсацией во всех мировых средствах массовой информации. Предполагается, что в момент своего пика этот макро скрипт заразил 15-20% всех деловых PC.

Вирус распространялся настолько быстро, что Intel, Microsoft и другие корпорации, которые использовали Outlook, были вынуждены отключить свои e-mail сервера, чтобы хоть каким-то образом воспрепятствовать распространению заражения.

Вирус использовал Microsoft Outlook для отсылки самого себя на 50 адресов из списка контактов пользователя. В электронном письме было написано : “Here is that document you asked for. don't show anyone else." с вложенным файлом MS Word. Если открыть вложение, что и сделали миллионы пользователей по всему миру, вирус заразит компьютер пользователя и разошлет себя по адресной книге.

Предполагаемый ущерб: 10 – 15 миллиардов долларов

Также известный как Loveletter и The Love Bug, этот вирус представлял собою скрипт Visual Basic с мощным трюком: признанием в любви. 3 мая 2000 года, червь ILOVEYOU был впервые обнаружен в Гонконге.

Распространение было сколь бесхитростным, столь и гениальным: email с темой “ILOVEYOU” и вложением “Любовное письмо для вас” – файлом TXT.vbs. После выполнения скрипта, подобно Melissa, вирус рассылал себя по контактам Microsoft Outlook.

Также вирус отличился чрезвычайной подлостью: очень был велик шанс, что вместо коллекции в любимой музыкой, фотками вы обнаружили бы тысячи копий скрипта ILOVEYOU. Кроме того, ваши логины и пароли к различным сайтам и программам отсылались по электронной почте автору этой заразы.

Что интересно, виновник этого безобразия не понес заслуженного наказания: на тот момент законодательная база Филиппин не содержала покараний за такого рода преступления.

Предполагаемый ущерб: 2,6 миллиарда долларов

Компьютерный червь Code red начал свое распространение на интернет серверах 13 июля 2001 года. Что особенно неприятно, этот вирус был нацелен на распространенную уязвимость серверов, работавших на Microsoft Internet Information Server (IIS). Что удивительно, Microsoft выпустило заплатку заранее, еще в июне этого года.

Также известный как Bady, Code Red предназначался для нанесения максимального ущерба.

На главной странице инфицированного Web-сайта выводилась следующая надпись:

После этого вирус начинал поиск других уязвимых сайтов. Приблизительно через 20 дней все сайты должны были начать DDoS (distributed denial of service) атаку на определенные IP адреса, включая Web-сервер Белого Дома. Меньше чем через неделю, вирус заразил около 400,000 серверов.

SQL Slammer (2003)

Предполагаемый ущерб: поскольку SQL Slammer начал свое распространение в субботу, он не успел нанести серьезного ущерба. Но, не смотря на это, было поражено около 500,000 серверов, и отключило Южную Корею от интернета на 12 часов.

Также известный как Sapphire, SQL Slammer начал свои гнусные делишки 25 января 2003 года. Эффект был ошеломляющим, и снизило пропускную способность интернет каналов по всему миру.

Что интересно, червь не искал рядовых компьютерных пользователей, отдавая предпочтение интернет серверам. Вирус представлял собой пакет данных на 376 байт, который генерировал случайные интернет адреса и сам же рассылал себя по этим координатам.

Если по этому IP адресу располагался компьютер, на котором был установлен не пропатченный Microsoft SQL Server Desktop Engine, то именно этот компьютер начинал сам распространять заразу по интернету.

Благодаря этому замечательному свойству, Slammer уже через 10 минут успел заразить около 75,000 компьютеров. Гигантский трафик, порожденный зараженными компьютерами вызывал перегрузку маршрутизаторов по всему земному шару, что в итоге заканчивалось их аварийным отключением.

Blaster (2003)

Предполагаемый ущерб: 2-10 миллиардов долларов, сотни тысяч инфицированных компьютеров

Лето 2003 года выдалось жарким для компаний, работающих на PC. IT специалисты отметили, что начало распространение Blaster совпало со стартом еще одного червя: Sobiq. Blaster (Lovsan или MSBlast) все же был первым. Вирус был обнаружен 11 августа и распространялся настолько быстро, что уже через 2 дня достиг своего максимума.

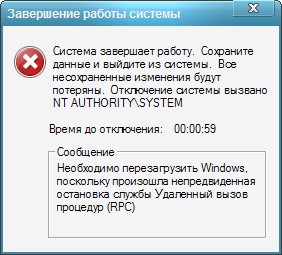

Распространяясь через интернет, этот червь поражал компьютеры под управлением Windows 2000 и Windows XP и после активизации радовал пользователей окошком, которое предвещало аварийное выключение компьютера.

В коде файла MSBLAST.exe содержались следующие записи : "I just want to say LOVE YOU SAN!!" и "billy gates why do you make this possible? Stop making money and fix your software!!"

Предполагаемый ущерб: 5-10 миллиардов долларов и более миллиона зараженных PC

Червь Sobiq прошелся по пути Blaster, превратив август 2003 года в незабываемое время для админов и домашних пользователей. Особо разрушительная модификация червя Soniq.F распространялась 19 августа, поставив печальный рекорд (который впрочем позже был побит MyDoom), произведя на свет более миллиона копий самого себя за первые сутки жизни.

Вирус заражал компьютеры через вложение в электронные письма с невинными именами: application.pif и thank_you.pif. После активизации, червь пересылал себя по найденным на зараженном компьютере адресам. В итоге пользователь получал огромный неконтролируемый интернет трафик.

10 сентября 2003 года, вирус дезактивировал сам себя и на сегодняшний день угрозу не представляет. Microsoft объявило награду в 250,000 $ для любого, кто может предоставить информацию о создателе Sobiq.F. Поиски успехом не увенчались.

Bagle (2004)

Предполагаемый ущерб: десятки миллионов долларов… подсчеты продолжаются

Bagle классический, но хитрый червь, стартовавший 18 января 2004 года. Вирус особой оригинальностью не отличался: ничего не подозревающий пользователь открывал вложение к электронному письму, Bagle активизировался и начинал поиск на компьютере других адресов электронной почты, чтобы затем рассылать себя по этим адресам.

Особая опасность Bagle и его 60-100 модификаций является то, что на зараженном компьютере открывается доступ к порту TCP, который может использоваться для выуживания злоумышленником любой интересующий его информации.

Оригинальный Bagle.B должен был прекратить свое распространение после 28 января 2004 года, но многие его модификации до сих пор гуляют по интернету.

Предполагаемый ущерб: в пике увеличил загрузку интернета на 10 процентов, а время загрузки Web-сайтов на 50%

26 января 2004 года MyDoom на несколько часов вызвал гигантскую загрузку интернет каналов, которую ощутили пользователи по всему миру.

Червь, также известный как Norvarq распространялся в особо изощренной форме: обычным вложением в письмо с текстом "Mail Transaction Failed." Открывая вложение, пользователь выпускал джина из бутылки. Но кроме стандартной рассылке по найденным адресам электронной почты, MyDoom также распространялся через расширенные папки пользователей пиринговой сети Kazaa.

Результат был настолько успешен, что в первые часы инфицирования на каждые 10 отосланных писем приходилось одно инфицированное этим вирусом. MyDoom был запрограммирован на прекращения своего распространения после 12 февраля 2004 года.

Sasser (2004)

Предполагаемый ущерб: десятки миллионов долларов

Sasser начал распространяться 30 апреля 2004 года и произвел достаточно бед, чтобы вызвать отключение спутниковой связи для нескольких французских новостных агентств. Также этот вирус вызвал отмену нескольких авиарейсов копании Delta Airline и отключение компьютеров многих компаний во всем мире.

В отличии от большинства предыдущих червей, Sasser передавался не посредством электронной почты. Вместо этого червь пользовался уязвимостью в непропатченных Windows 2000 и Windows XP.

После успешного копирования, червь начинал поиск других незащищенных систем и копировал себя. Зараженные этим вирусом компьютеры отличались редкой нестабильностью работы и

Sasser написан 17-летним немецким студентом средней школы, который решил сделать себе подарок на восемнадцатилетние и выпустить эту гадость на волю. Поскольку он написал этот

вирус, будучи несовершеннолетним, согласно немецкому законодательству он понес условное наказание…

В нынешнем году компьютерный мир отмечает своеобразный юбилей: двадцать лет назад была зафиксирована первая глобальная вирусная эпидемия среди IBM-совместимых компьютеров. Для того чтобы поразить множество сетей, вирусу Brain тогда потребовалось несколько месяцев. Вообще история компьютерных вирусов и хакерских взломов весьма интересна и полна невидимых схваток - как между вирусописателями (за титул “самого-самого”), так и между ними и производителями антивирусных средств (а это уже из вечных тем борьбы добра и зла).

Первые атаки, первые отражения

Первые вирусы были примитивны и спокойны. К примеру, тот же Brain был написан в Пакистане в 1986 г. 19-летним программистом Баситом Фаруком Алви и его братом Амжадом, не придумавшими ничего умнее, как оставить в теле вируса текстовое сообщение, содержащее их имена, адрес и телефонный номер, по которым их и отыскали. Надо отдать братьям должное: кроме заражения загрузочных секторов и изменения меток (label) дискет, других данных вирус не портил.

В 1987 г., после появления очередного вируса Vienna, известный программист Бернт Фикс “препарировал” это зловредное творение, а другой не менее талантливый программист Ральф Бюргер опубликовал дизассемблированный код Vienna в своей книге под названием “Компьютерные вирусы: болезнь высоких технологий” (“Computer Viruses: A High Tech Desease”). Там Бюргер представил все данные о структуре вируса, конечно, в чисто научных целях. Он даже слегка модифицировал код вируса, уменьшив его способности к размножению. Однако “процесс пошел” - получилось так, что книга популяризировала идею написания вирусов, объяснила, как это делается, и таким образом послужила толчком к написанию тысяч компьютерных зловредных программ.

Перед Рождеством 1987-го произошла первая известная повальная эпидемия сетевого вируса Christmas Tree, написанного на языке REXX и распространявшего себя в операционной системе VM/CMS. При запуске вирус выводил на экран изображение рождественской елочки и рассылал свои копии всем пользователям сети, чьи адреса присутствовали в системных файлах NAMES и NETLOG.

Год 1988-й вошел в летопись компьютерных заражений вместе с эпидемией вируса Jerusalem, который каждую пятницу, выпадающую на 13-е число, уничтожал все файлы, запускаемые на атакованном компьютере. В 1988-м этой черной датой стало 13 мая.

Примерно тогда же начали создаваться первые компании - разработчики антивирусного программного обеспечения. Как правило, это были маленькие полулюбительские фирмы, чаще всего состоявшие из двух-трех человек. Их антивирусные программы представляли собой простейшие сканеры, использовавшие контекстный поиск для обнаружения уникальной последовательности кода вируса. Наряду со сканерами большой популярностью пользовались иммунизаторы, модифицировавшие программы так, что вирусы считали их уже зараженными и не трогали.

В ноябре 1988 г. “грянул гром”: из-за сетевой атаки “червя Морриса” была остановлена работа как минимум половины существовавшего тогда Интернета. Сетевой червь заразил более 6000 компьютерных систем в США, включая исследовательский центр NASA, и практически парализовал их работу.

Атаки широким фронтом

В 1989-м наступило “пятнадцатилетие хаоса” - вирусные эпидемии только нарастали. В начале года вирус Datacrime кроме банального размножения и визуальных эффектов на мониторах, как это было раньше, стал инициировать низкоуровневое форматирование нулевого цилиндра жесткого диска, что приводило к уничтожению таблицы размещения файлов (FAT) и безвозвратной потере данных.

Начало 90-х принесло миру новые потрясения. Появились полиморфные вирусы, в которых отсутствует постоянный вирусный код. Для поиска и нейтрализации таких программ был создан эмулятор процессора для дешифрации кодов. Сегодня эта технология стала неотъемлемым атрибутом каждого антивирусного продукта.

Другой “черной меткой” года стал тот факт, что все большую значимость приобретали файловые, загрузочные и файлово-загрузочные вирусы для наиболее распространенной операционной системы MS-DOS на самом популярном компьютере - IBM PC. В дополнение к этому “продвинутые старшие товарищи” в помощь молодым хакерам выпускают конструкторы вирусов VCL и PS-MPC - создать вредоносную программу стало проще простого.

В 1994-м все большее значение приобретает проблема заражения компакт-дисков. Быстро завоевав популярность, этот тип носителей оказался одним из основных путей распространения вирусов. Было зафиксировано сразу несколько инцидентов, когда вирус попадал на мастер-диск при подготовке партии “компактов” прямо на заводе. В 1995 г. отличился английский филиал издательского дома Ziff-Davis. В сентябре принадлежащий ему журнал PC Magazine (английская редакция) распространил среди своих подписчиков дискету, содержащую загрузочный вирус Sampo.

В 1996 г. можно отметить два заметных события: появился первый вирус для операционной системы Windows 95 - Boza и произошла эпидемия крайне сложного полиморфного вируса Zhengxi, написанного российским программистом из Санкт-Петербурга Денисом Петровым. Вирусописатели под псевдонимами Nightmare Joker и Wild Worker практически одновременно выпустили конструкторы макровирусов соответственно для немецкой и английской версий MS Word, положив начало эры “вирусов в документах”.

В 1997 г. появляется первый вирус для операционной системы Linux - вирусы заняли еще одну “экологическую” нишу. Развитие технологии Internet Relay Chat (mIRC) определило интерес к ней со стороны вирусописателей - поток вредоносных программ для mIRC не заставил себя ждать.

В 1998-м помимо вирусов на арену выходят многочисленные троянские программы, ворующие пароли доступа в Интернет (семейство PSW), и утилиты скрытого администрирования (Backdoor). Зафиксированы инциденты с зараженными компакт-дисками: несколько компьютерных журналов распространяли на своей обложке диски с программами, зараженными Windows-вирусами CIH и Marburg. А разразившаяся в I квартале года эпидемия семейства вирусов Win32.HLLP.DeTroie заставила аналитиков отметить новую тенденцию: вирус не только заражал выполняемые файлы Windows32, но и передавал своему “хозяину” информацию о зараженном компьютере через Интернет. В середине года разразилась эпидемия вируса Win95.CIH, ставшая не просто массовой, но глобальной. Ее начало было зарегистрировано на Тайване, где неизвестный хакер заслал зараженные файлы в местные электронные конференции.

Следствием развития VBScript стало появление полноценного HTML-вируса - HTML.Internal. Было уже очевидно, что усилия вирусописателей начинают концентрироваться вокруг сетевых приложений и дело идет к созданию полноценного сетевого вируса-червя, способного использовать возможности MS Windows и Office, заражать удаленные компьютеры, веб-серверы и активно распространяться по электронной почте.

Количество глобальных компьютерных эпидемий начало нарастать на рубеже тысячелетий. Две из них произошли в 1999-м. Одна была связана с интернет-червем Happy99 (также известным как Ska), другая - с программой Melissa, первым макровирусом для MS Word, сочетавшим в себе также и функциональность интернет-червя. Сразу после заражения системы он считывал адресную книгу почтовой программы MS Outlook и рассылал по первым пятидесяти найденным адресам свои копии. Подобно Happy99, вирус Melissa делал это абсолютно незаметно для пользователя и, что самое страшное, от его имени. Убытки компаний исчислялись десятками миллионов долларов: администраторы были вынуждены отключать корпоративные серверы электронной почты.

В самом начале лета 1999 г. грянула эпидемия опасного интернет-червя ZippedFiles (также известного как ExploreZip). Он представлял собой EXE-файл, который после внедрения в систему уничтожал файлы некоторых популярных приложений. “Капитально отметился” и вирус Babylonia. Он оказался первым вирусом-червем с функциями удаленного самообновления. После установки на компьютер пользователя червь ежеминутно пытался соединиться с сервером, находящимся в Японии, и загрузить оттуда список вирусных модулей.

2000-й начался неожиданно: жертвами компьютерных вирусов пали поочередно Windows 2000 и Visio (популярное приложение для создания диаграмм и блок-схем), которые “поддались” зловредной программе Inta, разработанной подпольной группой 29A. А 5 мая грянула попавшая в Книгу рекордов Гиннесса эпидемия скрипт-вируса LoveLetter. Наивные пользователи даже не представляли себе, что в “безобидных” файлах VBS, замаскированных под еще более безобидные TXT, может находиться исключительно опасный вирус, который сразу после запуска уничтожал на дисках файлы определенного расширения и незаметно рассылал свои копии по всем адресам, найденным в адресной книге MS Outlook.

В августе того же года была идентифицирована Liberty - первая вредоносная программа класса “Троянский конь” для операционной системы PalmOS карманных компьютеров Palm Pilot. При запуске троян просто стирал файлы, но не имел никаких способностей к саморазмножению.

Именно с этого года главным средством транспортировки вирусов стала электронная почта. Согласно статистике службы технической поддержки “Лаборатории Касперского”, около 85% всех зарегистрированных случаев заражения были вызваны проникновением вирусов через этот канал.

Направление главного удара

В настоящее время ситуация с массовыми “поделками” компьютерных вирусов более-менее взята под контроль. Как отмечает Сергей Антимонов, председатель совета директоров компании “ДиалогНаука”: “Если в 2004 г. мы фиксировали около пятидесяти серьезных эпидемий, то в 2005-м всего десять и ноль - за первое полугодие 2006-го. Причем подкосили вирусные эпидемии не технологические меры, а новые, более жесткие законы против киберпреступности с суровым наказанием и реальными тюремными сроками, осведомленность пользователей о правилах компьютерной гигиены, а также серьезный подход к обучению специалистов, отвечающих за безопасность информации и защиту данных в компаниях и государственных организациях”.

Были и яркие акции. К примеру, Microsoft и SCO предлагали крупные денежные вознаграждения за информацию об известных вирусописателях. В частности, соученики Свена Яшана, 18-летнего немца, автора вирусов Sasser и Nesky, “сдали” его за 250 тыс. долл. Молодые программисты всего мира поняли этот знак: писать вирусы не забава, это может привести к большим неприятностям и краху едва начавшейся карьеры.

Однако на смену “романтикам” пришли финансово мотивированные группы вирусописателей и спамеров, которые своими разработками добывают деньги. Им не нужны шумные эпидемии. Они делают “штучный товар”: троянские программы, программы-шпионы, атакующие конкретные объекты - компании и частных лиц - с четко обозначенными намерениями (кража данных кредитных карт, паролей и т. д.). Число эпидемий уменьшилось, но растет количество эффективного адресного вредоносного кода; меньше создается вирусов или червей, но больше - троянских программ, программ-шпионов. Успокаиваться нам рано.

Компьютерные вирусы очень похожи на вирусы реальные: когда эпидемия распространяется и неизвестны последствия заболевания – они страшны, когда же половина земного шара уже успела переболеть – все ok, противоядие найдено. Мы представляем вам десятку самых разрушительных вирусов; вся информация упорядочена в хронологическом порядке.

CIH (1998)

Предполагаемый ущерб: от 20 до 80 миллионов долларов, бесчисленное множество потерянных данных на PC по всему миру.

Начав свое распространение в Тайване в июне 1998 года, CIH признан одним из самых опасных и разрушительных вирусов. Он заражал исполняемые файлы (.exe) на платформе Windows 95, 98 и ME.

У CIH была очень опасная особенность: вскоре после активизации он калечил жесткий диск, делая невозможным загрузку с него операционной системы. Кроме того, вирус был способен к перезаписи BIOS’а, полностью блокирую возможность включения компьютера. Долгий латентный период заболевания, успешное инфицирование исполняемых файлов в огромных масштабах привело к тому, что пострадали даже официальные дистрибьюторы программного обеспечения. Самым нашумевшим примером стала доступная для свободного скачивания и распространенная на дисках с журналами демоверсия игры Sin от Activision.

CIH также стал известен под именем “Чернобыль”, потому как дата активизации вируса совпала с годовщиной взрыва одноименной атомной станции. Сегодня можно не опасаться этой заразы (в смысле вируса; опасность незапланированного взрыва реакторов никуда не пропала), благо Windows 2000, XP и NT неуязвимы для подобного рода эпидемий.

Melissa (1999)

Предполагаемый ущерб: 300-600 миллионов долларов.

В пятницу, 26 марта 1999 года, W97M/Melissa стал главной сенсацией во всех мировых средствах массовой информации. Предполагается, что в момент своего пика этот макро скрипт заразил 15-20% всех деловых PC. Вирус распространялся настолько быстро, что Intel, Microsoft и другие корпорации, которые использовали Outlook, были вынуждены отключить свои e-mail сервера, чтобы хоть каким-то образом воспрепятствовать распространению заражения.

Вирус использовал Microsoft Outlook для отсылки самого себя на 50 адресов из списка контактов пользователя. В электронном письмо было написано: “Here is that document you asked for. don't show anyone else. подмигивание," с вложенным файлом MS Word. Если открыть вложение, что и сделали миллионы пользователей по всему миру, вирус заразит компьютер пользователя и разошлет себя по адресной книге.

ILOVEYOU (2000)

Предполагаемый ущерб: 10 – 15 миллиардов долларов

Также известный как Loveletter и The Love Bug, этот вирус представлял собою скрипт Visual Basic с мощным трюком: признанием в любви. 3 мая 2000 года, червь ILOVEYOU был впервые обнаружен в Гонконге. Распространение было сколь бесхитростным, столь и гениальным: email с темой “ILOVEYOU” и вложением “Любовное письмо для вас” – файлом TXT.vbs. После выполнения скрипта, подобно Melissa, вирус рассылал себя по контактам Microsoft Outlook.

Также вирус отличился чрезвычайной подлостью: очень был велик шанс, что вместо коллекции в любимой музыкой, фотками вы обнаружили бы тысячи копий скрипта ILOVEYOU. Кроме того, ваши логины и пароли к различным сайтам и программам отсылались по электронной почте автору этой заразы.

Что интересно, виновник этого безобразия не понес заслуженного наказания: на тот момент законодательная база Филиппин не содержала покараний за такого рода преступления.

Code Red (2001)

Предполагаемый ущерб: 2,6 миллиарда долларов

Компьютерный червь Code red начал свое распространение на интернет серверах 13 июля 2001 года. Что особенно неприятно, этот вирус был нацелен на распространенную уязвимость серверов, работавших на Microsoft Internet Information Server (IIS). Что удивительно, Microsoft выпустило заплатку заранее, еще в июне этого года.

SQL Slammer (2003)

Предполагаемый ущерб: поскольку SQL Slammer начал свое распространение в субботу, он не успел нанести серьезного ущерба. Но, не смотря на это, было поражено около 500,000 серверов, и отключило Южную Корею от интернета на 12 часов.

Также известный как Sapphire, SQL Slammer начал свои гнусные делишки 25 января 2003 года. Эффект был ошеломляющим, и снизило пропускную способность интернет каналов по всему миру. Что интересно, червь не искал рядовых компьютерных пользователей, отдавая предпочтение интернет серверам. Вирус представлял собой пакет данных на 376 байт, который генерировал случайные интернет адреса и сам же рассылал себя по этим координатам. Если по этому IP адресу располагался компьютер, на котором был установлен не пропатченный Microsoft SQL Server Desktop Engine, то именно этот компьютер начинал сам распространять заразу по интернету.

Благодаря этому замечательному свойству, Slammer уже через 10 минут успел заразить около 75,000 компьютеров. Гигантский трафик, порожденный зараженными компьютерами вызывал перегрузку маршрутизаторов по всему земному шару, что в итоге заканчивалось их аварийным отключением.

Blaster (2003)

Предполагаемый ущерб: 2-10 миллиардов долларов, сотни тысяч инфицированных компьютеров

Лето 2003 года выдалось жарким для компаний, работающих на PC. IT специалисты отметили, что начало распространение Blaster совпало со стартом еще одного червя: Sobiq. Blaster (Lovsan или MSBlast) все же был первым. Вирус был обнаружен 11 августа и распространялся настолько быстро, что уже через 2 дня достиг своего максимума. Распространяясь через интернет, этот червь поражал компьютеры под управлением Windows 2000 и Windows XP и после активизации радовал пользователей окошком, которое предвещало аварийное выключение компьютера.

В коде файла MSBLAST.exe содержались следующие записи: "I just want to say LOVE YOU SAN!!" и "billy gates why do you make this possible? Stop making money and fix your software!!"

Sobiq.F (2003)

Предполагаемый ущерб: 5-10 миллиардов долларов и более миллиона зараженных PC

Червь Sobiq прошелся по пути Blaster, превратив август 2003 года в незабываемое время для админов и домашних пользователей. Особо разрушительная модификация червя Soniq.F распространялась 19 августа, поставив печальный рекорд (который впрочем позже был побит MyDoom), произведя на свет более миллиона копий самого себя за первые сутки жизни.

Вирус заражал компьютеры через вложение в электронные письма с невинными именами: application.pif и thank_you.pif. После активизации, червь пересылал себя по найденным на зараженном компьютере адресам. В итоге пользователь получал огромный неконтролируемый интернет трафик.

10 сентября 2003 года, вирус дезактивировал сам себя и на сегодняшний день угрозу не представляет. Microsoft объявило награду в 250,000 $ для любого, кто может предоставить информацию о создателе Sobiq.F. Поиски успехом не увенчались.

Bagle (2004)

Предполагаемый ущерб: десятки миллионов долларов… подсчеты продолжаются

Bagle классический, но хитрый червь, стартовавший 18 января 2004 года. Вирус особой оригинальностью не отличался: ничего не подозревающий пользователь открывал вложение к электронному письму, Bagle активизировался и начинал поиск на компьютере других адресов электронной почты, чтобы затем рассылать себя по этим адресам.

Особая опасность Bagle и его 60-100 модификаций является то, что на зараженном компьютере открывается доступ к порту TCP, который может использоваться для выуживания злоумышленником любой интересующий его информации.

Оригинальный Bagle.B должен был прекратить свое распространение после 28 января 2004 года, но многие его модификации до сих пор гуляют по интернету.

MyDoom(2004)

Предполагаемый ущерб: в пике увеличил загрузку интернета на 10 процентов, а время загрузки Web-сайтов на 50%

26 января 2004 года MyDoom на несколько часов вызвал гигантскую загрузку интернет каналов, которую ощутили пользователи по всему миру. Червь, также известный как Norvarq распространялся в особо изощренной форме: обычным вложением в письмо с текстом "Mail Transaction Failed." Открывая вложение, пользователь выпускал джина из бутылки. Но кроме стандартной рассылке по найденным адресам электронной почты, MyDoom также распространялся через расшаренные папки пользователей пиринговой сети Kazaa.

Результат был настолько успешен, что в первые часы инфицирования на каждые 10 отосланных писем приходилось одно инфицированное этим вирусом. MyDoom был запрограммирован на прекращения своего распространения после 12 февраля 2004 года.

Sasser (2004)

Предполагаемый ущерб: десятки миллионов долларов

Sasser начал распространяться 30 апреля 2004 года и произвел достаточно бед, чтобы вызвать отключение спутниковой связи для нескольких французских новостных агентств. Также этот вирус вызвал отмену нескольких авиарейсов копании Delta Airline и отключение компьютеров многих компаний во всем мире.

В отличии от большинства предыдущих червей, Sasser передавался не посредством электронной почты. Вместо этого червь пользовался уязвимостью в непропатченных Windows 2000 и Windows XP. После успешного копирования, червь начинал поиск других незащищенных систем и копировал себя. Зараженные этим вирусом компьютеры отличались редкой нестабильностью работы и частыми перезагрузками.

Sasser написан 17-летним немецким студентом средней школы, который решил сделать себе подарок на восемнадцатилетие и выпустить эту гадость на волю. Поскольку он написал этот вирус, будучи несовершеннолетним, согласно немецкому законодательству он понес условное наказание.

Читайте также: