Планшет инфицирован что делать

Каждый год количество вредоносных приложений (вирусов) для устройств работающих на платформе Андроид удваивается, поэтому практически каждый пользователь телефона, планшета или телевизора под управлением Андроид ОС сталкивался с негативными последствиями деятельности вредоносного ПО. Чаще всего, конечно, это навязчивая реклама, которая может появляется в любой момент, выскакивать при разблокировке устройства или даже заменить фон рабочего стола. Более того, вирусы могут подменять рекламу, которая появляется в разных бесплатных Андроид приложениях, а так же перенаправлять браузер пользователя на разные вводящие в заблуждение и вредоносные сайты.

Навязчивая реклама — это только видимая сторона активности вирусов и вредоносных программ на Андроид устройствах. Очень часто эти паразиты себя практически не проявляют, но при этом могут воровать конфиденциальную информацию, пароли, логины, а так же активно следить за всей деятельностью пользователя, включая места которые он посещает (используя спутниковую навигацию).

Мой Андроид телефон или планшет заражён ?

Конечно не нужно впадать в панику и срочно нести свой Андроид телефон в сервисную компанию, чтобы точно убедиться что на нём нет вируса. В первую очередь обратите внимание на симптомы наличия вирусов, которые были перечислены выше, ниже мы их повторим и дополним:

- всплывающая реклама при разблокировке Андроид устройства

- реклама вместо фона рабочего стола

- навязчивая реклама в играх и браузере

- всплывающие окна плей маркета

- выскакивающие сообщения, сообщающие что батарея заражена

- само устанавливающиеся программы

- само загружающиеся файлы

- часто приходящие смски с предложением подтвердить платные подписки

- списания денег по счету, за услуги, которые вы сами не подключали

Если вы столкнулись даже с одной из выше перечисленных проблем, то есть вероятность, что ваш Андроид телефон или планшет заражён и просто игнорировать это нельзя. Но и отсутствие выше перечисленных симптомов не говорит о том, что на вашем устройстве нет вирусов, просто ворующих вашу личную информацию. Причина этому проста, как уже было сказано, существует очень много вредоносных программ для телефонов на Андроид, которые глубоко скрыты в операционной системе и практически ничем себя не выдают.

Как вирус проникает на Андроид телефон или планшет

Часто бывает, что после появления популярного приложения, например игры, как грибы после дождя появляются множество Андроид программ, которые предлагают установить новые карты, ознакомится с разными инструкциями, установить читы и так далее. Конечно, большинство этих программ не содержат в себе вредоносного кода, но некоторые из них могут выполнять не только то, о чём сообщают авторы. Поэтому устанавливая такие программы, нужно быть дважды осторожным, внимательно читать описание программы, смотреть рейтинг программы, а так же комментарии, которые оставляют пользователи. При малейшем подозрении стоит воздержаться от установки такого приложения. Так же необходимо обращать внимание на то, какие разрешения приложение просит при своей установке. Согласитесь странно, если приложение, устанавливающее новую карту игры просит разрешить отправлять и читать смс сообщения.

Как удалить вирус с телефона Андроид

Без всяких сомнений, навязчивая реклама и вирусы — опасны для вашего телефона, планшета или другого Андроид устройства. Поэтому вам необходимо как можно быстрее и главное полностью выполнить инструкцию, которая приведена ниже. Она позволит вам найти и удалить вирус, который перенаправляет браузер на рекламные сайты, меняет фон рабочего стола, прописывается в Администраторы устройства или выполняет другие опасные действия. Чтобы удалить вирус с Андроид устройства, вам необходимо выполнить несколько ручных шагов, после чего проверить телефон (планшет) с помощью специальных утилит, которые специально разработаны для поиска и удаления разнообразного вредоносного и рекламного ПО. В процессе удаления Андроид вируса, вам может быть понадобиться закрыть браузер или перезагрузить телефон, поэтому чтобы не искать эту инструкцию снова, сделайте закладку на неё или распечатайте её на принтере.

Лучший способ начать удаление вируса с телефона Андроид — это удалить все неизвестные и подозрительные программы. Используя стандартные возможности операционной системы Андроид, вы можете сделать это легко и быстро. Этот шаг, не смотря на его простоту, не должен быть пропущен, так как удалив ненужные и вызывающие подозрение программы, можно очистить телефон от вирусов, рекламы, автоматической загрузки и установки новых программ и так далее.

Первым делом удостоверьтесь, что на телефоне нет запущенных программ, для этого откройте список запущенных приложений и удалите из него все программы. Другой вариант, просто перезапустите телефон, после чего уже ничего не запускайте.

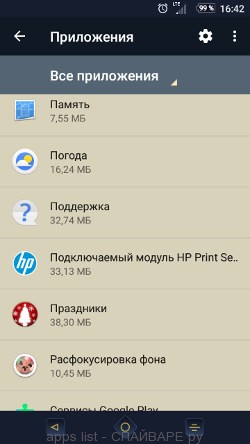

Теперь вы можете приступить к удалению ненужных программ. Откройте Настройки телефона, здесь выберите пункт Приложения. Вам будет показан список установленных приложений, подобно приведённому на нижеследующем примере.

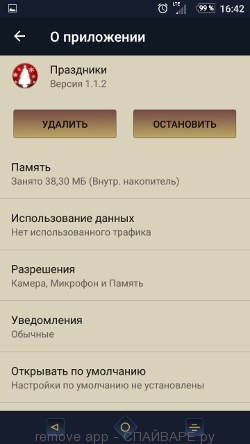

Несколько раз, очень внимательно просмотрите этот список, вероятнее всего одна из программ представленных в списке является вирусом или тем зловредом, который показывает рекламу или скачивает и устанавливает мусорные приложения на ваш телефон. Чтобы удалить программу, просто нажмите на её имя и в открывшемся окне выберите Удалить, как показано на рисунке ниже.

Если не можете определится с тем, что удалить, а что оставить, то используйте следующие критерии определения вредоносных программ и вирусов. Приложение является подозрительным если: потребляет много памяти (например, называется калькулятор, а потребляет сотни мегабайт памяти), имя программы совершенно вам незнакомо (проверьте имя программы через Гугл или Яндекс поиск), программа требует совершенно не свойственных ей разрешений (например, калькулятор требует разрешение отправлять смс и доступ к адресной книге). На этом этапе, нужно быть даже чуточку подозрительнее чем обычно.

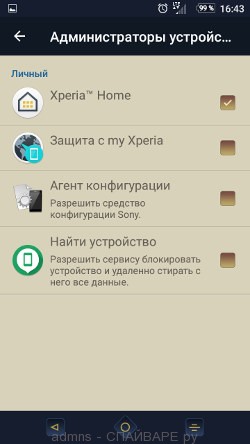

Следующим шагом по удалению вируса с вашего телефона является проверка программ, которые обладают правами Администратора устройства. Эти программы, в отличии от обычных, могут принести гораздо больший вред.

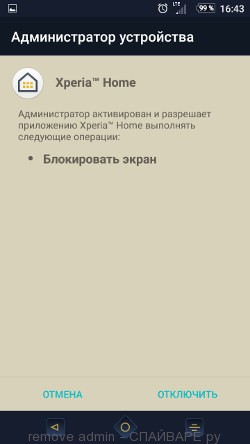

Откройте Настройки телефона. Здесь выберите пункт Безопасность. Прокрутите вниз, после чего нажмите на Администраторы устройства. Вам будет продемонстрирован список программ, которые запрашивают права Администратора, те из них, кому эти права даны, выделяются галочкой. Пример списка Администраторов устройства вы можете увидеть на картинке ниже.

Если в списке вы обнаружили программу, которой такие права не давали, или просто имя приложения, которое является Администратором устройства, вам не знакомо, то вам необходимо удалить его из Администраторов. Для этого нажмите на имя приложения и в открывшемся окне выберите Отключить. Смотрите пример приведённый ниже.

После того как вы удалили программу из списка активированных Администраторов устройства вам нужно вернуться на предыдущий шаг и полностью удалить это подозрительное приложение с вашего телефона. Например, если вы удалили из администраторов программу калькулятор, то очевидно, что эту программу нужно как можно быстрее удалить с телефона. Так как ей, для своей работы, права администратора совершенно не нужны.

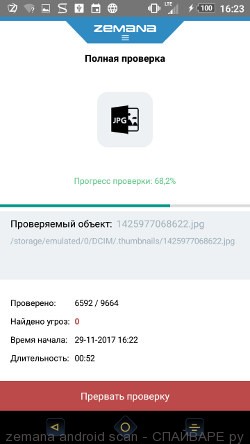

Мы рекомендуем использовать Zemana Antivirus. Это небольшая программа, которая поможет вам очистить свой телефон на Андроиде от вирусов, рекламного ПО и других типов вредоносных программ. Вы можете использовать её абсолютно бесплатно как для поиска, так и для удаления зловредов. Zemana Antivirus для Андроид использует облачные технологии, и часто находит вредоносные программы, которые другие антивирусы даже не замечали.

Удалить вирусы с телефона с помощью Zemana Antivirus очень просто. В первую очередь вы должны скачать и установить программу на свой телефон, для этого используйте следующую ссылку.

Когда процесс установки завершится, нажмите кнопку Открыть. Zemana Antivirus запуститься и перед вами откроется главное окно программы, как показано на рисунке ниже.

Нажмите кнопку Полная проверка. Процедура сканирования телефона на наличие вирусов не займет много времени, но может затянутся, если на вашем телефоне много фотографий, игр и других персональных файлов. В процессе сканирования программа сообщает сколько файлов было уже проверено.

Если Zemana Antivirus обнаружит вирус, потенциально ненужную программу или другую угрозу безопасности вашего телефона, то вам будет предложено выполнить очистку и удалить вирус.

Malwarebytes для Андроид — это бесплатная программа для телефонов работающих под управлением операционной системы Андроид. Она может легко найти и быстро удалить вирусы, потенциально ненужные приложения (PUP), рекламное ПО, трояны и другое вредоносное ПО.

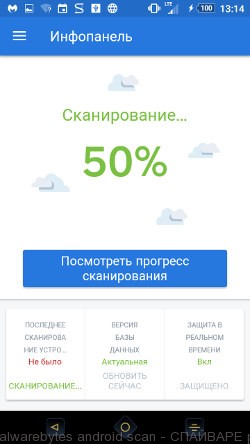

Скачайте Malwarebytes, используя следующую ссылку, и установите на свой телефон. После того как приложение будет установлено, запустите его. Перед вами откроется окно аналогичное приведенному на примере ниже.

Последовательно ознакомьтесь с информацией о программе, после чего нажмите Понятно.

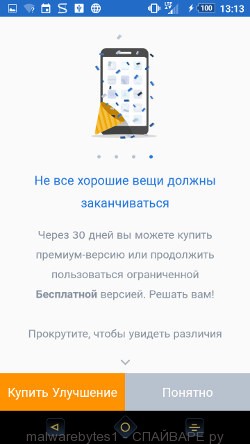

Перед вами откроется главное окно программы. Malwarebytes попытается автоматически обновить базу данных вирусов, после чего автоматически запустит процедуру полного сканирования.

В процессе сканирования Malwarebytes для Андроид проверит ваш телефон на наличие троянов, вирусов и других вредоносных программ. Вы всегда можете узнать на каком этапе процесса проверки находитесь, для этого просто нажмите кнопку Посмотреть прогресс сканирования.

Когда сканирование будет завершено, программа сообщит о найденных вирусах и в случаи обнаружения вредоносных программ, предложит их удалить. Следуйте указаниям программы.

Для использования Malwarebytes для Андроид покупать премиум (платную) версию программы не нужно. Первые 30 дней вы можете использовать все возможности этого антивируса совершенно бесплатно, а после 30 дней, отключится автозащита устройства, но вы можете продолжать использовать Malwarebytes для Андроид, чтобы проверять свой телефон на наличие вредоносных программ и удалять их в случае обнаружения.

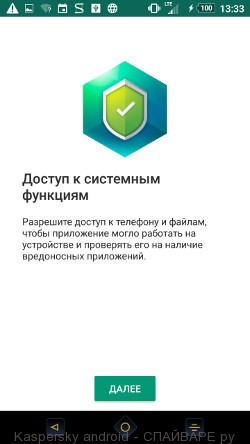

Если MalwareBytes и Zemana Anti-Malware не смогли найти или удалить вирус с телефона, тогда мы рекомендуем использовать антивирус Касперского для мобильных устройств. Это приложение может выполнить полную проверку вашего Андроид телефона, найти вирус и быстро его удалить. Антивирус Касперского может удалять практически все виды вирусов, которые поражают мобильные телефоны, включая такие как рекламное ПО, трояны, вымогатели и так далее.

Откройте следующую ссылку, которая ведёт на страницу Антивируса Касперского для мобильных устройств в Гугл Плей Маркете. Нажмите кнопку Установить. Когда установка программы завершиться, нажмите кнопку Открыть и вы увидите следующее окно.

Просто следуйте указаниям программы. Когда Антивирус Касперского для Андроид телефонов закончит свою настройку, вы увидите главное окно программы. После чего запустится автоматическая процедура обновления базы вирусных сигнатур.

Когда обновление будет завершено, Kaspersky Internet Security для Андроид приступит к проверке вашего устройства.

Если в процессе сканирования будут найдены вирусы, рекламное ПО, трояны или другие вредоносные программы, то программа предложит вам удалить их.

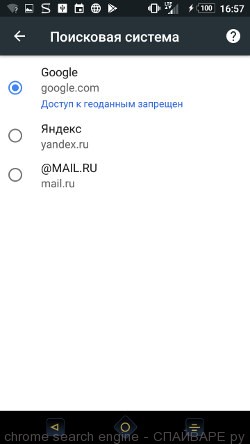

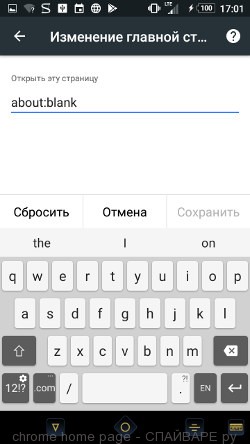

Вирусы, рекламное ПО и другие вредоносные программы могут изменять настройки браузера вашего телефона, что приводит к тому, что вместо домашней страницы или поисковой системы будут использованы совсем не те сайты, что вы выбирали ранее. Поэтому очень важно, после удаления вируса с помощью антивируса, так же проверить настройки Хрома и восстановить их нормальное значение.

Откройте настройки браузера, кликнув по иконке в виде трех точек, которая расположена в правом углу вашего телефона. В открывшемся окне найдите пункт Поисковая система и кликните по нему. В открывшемся окне выберите Гугл, Яндекс или Маил.ру.

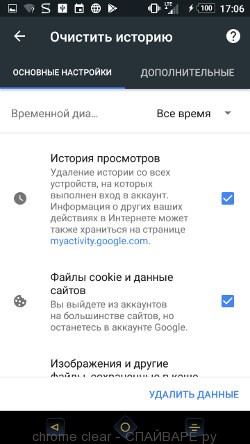

Кроме описанного выше, так же рекомендуется очистить данные, которые были сохранены браузером в то время, пока телефон был заражен вирусом. Для этого в списке настроек найдите пункт Личные данные и нажмите его. Пролистайте страницу в самый низ, пока не найдете пункт Очистить историю, нажмите его. Вы увидите окно как показано на рисунке ниже.

В пункте временной диапазон выберите период времени, который охватывает период, когда ваш телефон был заражен вирусом. После чего нажмите кнопку Удалить данные. Хочу подчеркнуть, что ваш Гугл аккаунт не будет удален, сохраняться пароли, закладки и другая личная информация.

Очень важно защитить свой телефон от вредоносных и вводящих в заблуждение веб сайтов, используя специальный блокировщик, например AdGuard. Большинство экспертов в области компьютерной безопасности подчеркивают, что такой блокировщик — существенно увеличивает защиту телефона на Андроиде и снижает риск его заражения вредоносными программами. AdGuard позволит вам сохранить свои личные данные в безопасности. Более того, эта программа может блокировать надоедливую рекламу в Интернете и Андроид играх.

Используйте эту ссылку, чтобы скачать AdGuard с официального сайта компании разработчика. После того как загрузка завершится, запустите скачанный файл.

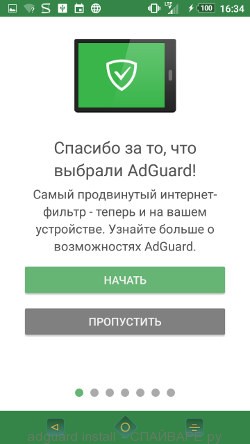

Когда установка программы завершится, вы увидите окно, как показано на рисунке ниже.

У вас есть возможность ознакомится с основными возможностями и настройками программы, внести в них изменения, в случае необходимости. Можете просто нажать кнопку Пропустить, чтобы сразу перейти к главному окну.

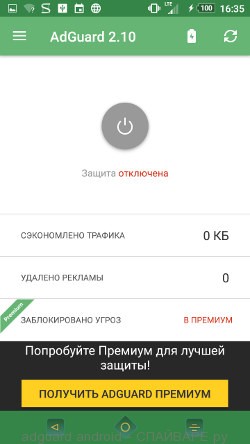

Чтобы включить защиту от вредоносных сайтов и убрать рекламу с телефона, вам достаточно включить защиту, нажав круглую серую кнопку в центре. Программа попросит вас подтвердить свои действия, следуйте её указаниям.

Если ничего из описанного выше вам не помогло, удалить вирус с телефона не удалось ни вручную, ни с помощью антивирусных программ, а так же в случае когда антивирусные программы находят вирус, но сообщают что он находится в системном разделе и удалить его нет возможности, то у вас есть два варианта: сбросить настройки телефона или получить рут доступ, после чего снова выполнить выше приведенную инструкцию.

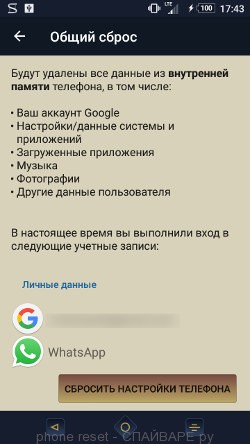

Чтобы сбросить настройки, и таким образом удалить вирус с телефона на Андроиде, сделайте следующее. Откройте Настройки телефона, пролистайте их вниз до пункта Общий сброс. Нажмите его. Вы увидите окно аналогичное приведённому на картинки ниже.

Здесь нажмите кнопку Сбросить настройки телефона. ВНИМАНИЕ! Все ваши личные данные из внутренней памяти телефона будут удалены, все настройки телефона будут восстановлены в первоначальное состояние. Внутренняя память телефона будет ПОЛНОСТЬЮ очищена.

Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом.

Почему для дистанционного банковского обслуживания опасно использовать смартфоны (планшеты) с OS Android ?

Миф первый.

Если установлен антивирус, то мой смартфон надежно защищен.

Неправда, так как

1. бесплатная версия антивируса (лайт вариант) не обеспечит защиту,

2. несвоевременное обновление антивирусных баз не обеспечит защиту,

3. если вирус был установлен до установки антивируса, то антивирус не обеспечит защиту,

4, если антивирус обнаружил вирус, то в ряде случаев не сможет его удалить или дезактивировать.

Миф второй.

Если вирус таки сработал и денежку украли, то банк вернет украденное за счет прибыли банка (или, как полагают некоторые клиенты, за счет некоего страхового фонда), так как он предоставил небезопасную услугу.

Увы, судебная практика в РФ говорит об обратном. Достаточно воспользоваться поиском на портале банки точка ру.

Суды полностью удовлетворили 13 из 163 исков физических лиц и два из 31 иска юридических лиц, а частично — 19 и 2 соответственно. Компании подали иски на 301 млн рублей, но взыскали лишь 32 тыс. рублей. Точные суммы исков физлиц и выплат по ним установить не удалось: они раскрываются не во всех делах, объясняет эксперт RTM Group Евгений Царев. Исходя из раскрытых сумм, физические лица в среднем подавали иск на 412 647 рублей, а юридические — на 9,7 млн. Ответчиком по большинству исков (140) были Сбербанк и его подразделения.

До суда доходит малая часть инцидентов. По данным Group-IB (занимается компьютерной криминалистикой), со II квартала 2015 года по I квартал 2016 года хакеры только у владельцев смартфонов Android похитили 348,6 млн рублей — на 471% больше, чем за аналогичный период предыдущего года. У юридических лиц через интернет-банк за этот период похитили 956,1 млн рублей, сообщала Group-IB.

По договору о предоставлении ДБО всю ответственность за сохранность паролей и файлов электронной подписи несет клиент, объясняет замруководителя лаборатории компьютерной криминалистики Group-IB Сергей Никитин. Хищения, как правило, происходят из-за компрометации клиента с помощью банковского трояна (вид вредоносного софта), соглашаются Никитин и Царев. Понятно, почему судебные решения в основном на стороне банка: ни один банк не может гарантировать безопасную среду на стороне клиента, указывает Никитин.

Возможности вирусов на платформе ОС Андроид поистине фантастические.

Что может вирус:

• прослушивать телефонные переговоры;

• получать доступ к Сети;

• копировать данные из адресной книги;

• устанавливать приложения скрытно от владельца смартфона;

• отправлять данные о местоположении;

• копировать фотографии;

• использовать микрофон для подслушивания;

• отправлять и получать СМС скрытно от владельца смартфона;

• отключать антивирусное ПО;

• получать доступ к истории чатов (Skype, Viber, WhatsApp);

• просматривать историю браузера.

Ну, вполне вероятно, что также может посмотреть кэш браузера, кейлоггером снять пароли/логины , вводимые с клавиатуры.

О новом банковском трояне — Spy.Agent.SI — стало известно в марте 2016 года из заявления компании ESET. Специалисты компании предупредили, что программа способна успешно обходить двухфакторную аутентификацию и похищать учетные данные пользователей мобильных банковских приложений. Используя украденную информацию, мошенники могут получить удаленный доступ к личному кабинету жертвы в ИБ/МП и вывести все средства со счета. Параллельно троян перехватывает SMS с одноразовыми паролями, отправляемыми банками для подтверждения транзакций.

Оперативники установили, что преступная группа состояла из четырех человек, проживающих на территории Приволжского федерального округа. Ее организатором являлся ранее судимый 28-летний житель Йошкар-Олы. В криминальном бизнесе был задействован и его 24-летний брат, проживавший в Казани на съемной квартире.

В ходе обысков были изъяты ноутбуки со следами распространения в сети Интернет вредоносного программного обеспечения, 12 мобильных телефонов, 15 USB-модемов, более 300 сим-карт, электронные носители информации и порядка 70 банковских карт, на счета которых производилось зачисление похищенных денежных средств.

В исследуемом случае внедренный в легитимное приложение код расшифровывает файл, добавленный злоумышленниками в ресурсы приложения, и запускает его.Запущенный файл обращается к серверу злоумышленников и скачивает основную часть Tordow, которая содержит ссылки на скачивание еще нескольких файлов – эксплойта для получения рута, новых версий зловреда и так далее. Количество ссылок может меняться в зависимости от планов злоумышленников, более того, каждый скачанный файл может дополнительно загрузить с сервера, расшифровать и запустить новые компоненты. В результате на зараженное устройство загружаются несколько модулей зловреда, их количество и функциональность также зависят от пожеланий хозяев Tordow. Так или иначе, у злоумышленников появляется возможность удаленно управлять устройством посредством отправки команд с управляющего сервера.В итоге киберпреступники получают полный набор функций для кражи денег пользователя методами, уже ставшими традиционными для мобильных банковских троянцев и вымогателей.

В функциональность вредоносного приложения входят:

Отправка, кража, удаление SMS.

Запись, перенаправление, блокирование звонков.

Проверка баланса.

Кража контактов.

Осуществление звонков.

Изменение управляющего сервера.

Скачивание и запуск файлов.

Установка и удаление приложений.

Блокировка устройства с показом веб-страницы, заданной сервером злоумышленников.

Составление и передача злоумышленникам списка содержащихся на устройстве файлов; отправка, переименование любых файлов.

Перезагрузка телефона.

Помимо скачивания модулей собственно банковского троянца, Tordow (в рамках прописанной цепочки загрузки модулей) скачивает еще и популярный пакет эксплойтов для получения прав root, что предоставляет зловреду новый вектор атаки и уникальные возможности.

В-первых, троянец устанавливает один из скачанных модулей в системную папку, что делает его трудноудаляемым.

Во-вторых, при помощи прав суперпользователя злоумышленники похищают базы данных дефолтного браузера Android и браузера Google Chrome, если он установлен.В таких базах содержатся все логины и пароли, сохраненные пользователем в браузере, история посещений, файлы cookie и даже иногда сохраненные данные банковских карт.

Таким образом злоумышленники могут получить доступ ко множеству аккаунтов жертвы на различных сайтах.

И в-третьих, права суперпользователя позволяют похитить практически любой файл в системе – от фотографий и документов до файлов с данными аккаунтов мобильных приложений.Результатом таких атак может стать хищение огромного количества важнейших данных пользователя.

Мы рекомендуем не устанавливать приложения из неофициальных источников и использовать антивирусные решения для защиты своего Android-устройства.

Почти в каждом обновлении операционной системы Android появляются новые защитные механизмы, усложняющие жизнь киберпреступникам. А злоумышленники, конечно же, стараются их обходить.

Мы обнаружили новую модификацию мобильного банковского троянца Trojan-Banker.AndroidOS.Gugi.c, способную обходить два защитных механизма, появившихся в Android 6: запрос приложением разрешения на отображение своего окна поверх других и динамические разрешения на совершение опасных действий, таких как звонки или SMS. Данная модификация использует не уязвимости, а социальную инженерию.

Нажав на ссылку, пользователь загружает троянца Gugi на свое Android-устройство.

Обход механизмов защиты

Для защиты пользователей от последствий фишинга и вредоносных атак в системе Android 6 приложениям необходимо запрашивать разрешение на отображение своих окон поверх других. В более ранних версия операционной системы приложения могли перекрывать другие окна автоматически.

Главная цель троянца – перекрыть банковское приложение фишинговым окном, чтобы похитить данные, используемые пользователем для мобильного банкинга. Он также перекрывает окно приложения Google Play Store с целью похищения данных кредитной карты.

Данная модификация троянца Trojan-Banker.AndroidOS.Gugi.c просит пользователя предоставить необходимое ей разрешение на отображение своего окна поверх других. Затем она блокирует экран устройства, требуя доступ ко все более опасным действиям.

Например, после первого нажатия на кнопку, троянец запросит права администратора устройства. Они необходимы ему для самозащиты, поскольку с такими правами пользователю будет гораздо труднее его удалить.

Успешно получив права администратора устройства, троянец выдает следующий запрос. На этот раз он запрашивает у пользователя разрешение на отправку и просмотр SMS и на совершение звонков.

Интересно, что возможность динамических запросов разрешений в Android 6 была представлена как новый механизм защиты. Более ранние версии операционной системы показывали разрешения приложения только в момент установки. Но, начиная с Android 6, система будет запрашивать у пользователя разрешения на выполнение опасных действий, таких как отправка SMS или совершение звонков, при первой попытке совершения таких действий, либо позволит приложению запрашивать их в любое время – и это как раз то, что делает троянец Gugi.

Троянец будет продолжать запрашивать у пользователя каждое разрешение, пока не получит его. Если первый раз пользователь отказался от предоставления троянцу этих прав, то во второй раз будет возможность отключить эти запросы. Но если троянец не получит всех разрешений, которые ему нужны, он полностью заблокирует зараженное устройство. В таком случае единственным выходом для пользователя будет перезагрузить устройство в безопасном режиме и попытаться удалить троянца.

Если не считать способности обходить механизмы защиты Android 6 и использовать протокол Websocket, Gugi представляет собой типичного банковского троянца. Он перекрывает приложения фишинговыми окнами с целью похищения данных, используемых для мобильного банкинга, а также данных кредитных карт. Кроме того, он похищает SMS, контакты, совершает USSD-запросы и может отправлять SMS по команде управляющего сервера.

Семейство Trojan-Banker.AndroidOS.Gugi известно с декабря 2015 года, модификация Trojan-Banker.AndroidOS.Gugi.c была обнаружена в июне 2016.

Троянец Gugi атакует, в основном, пользователей из России: здесь находятся свыше 93% пользователей, атакованных на момент исследования. Сейчас этот троянец на подъеме – в августе атакованных Gugi пользователей было в 3 раза больше, чем в июле, и почти в 20 раз больше, чем в июне 2016 года.

Европол предупреждает владельцев смартфонов на операционной системе Android о том, что мошенники воспроизводят несанкционированные владельцем NFC-платежи. Об этом сообщается в ежегодном отчете Европола об угрозах веб-преступности.

Согласно отчету, несколько продавцов в Даркнете предлагают программное обеспечение, которое позволяет загружать скомпрометированные данные по банковским картам на Android-смартфоны, позволяя проводить бесконтактные транзакции в магазинах, которые принимают NFC-платежи.

Европол уверен, что мошенничество происходит исключительно на смартфонах, использующих ОС Android, так как система позволяет сторонни приложениям использовать чип NFC в телефоне. Компания Apple ограничивает пользователей iPhone системой Apple Pay и не позволяет другим приложениям взаимодействовать с чипом NFC.

Вывод - использовать устройства с ОС Андроид - большой риск.

Цитата| @mike пишет: Есть "финансовый" номер, который стоит в нокия-3110. Он один и не меняется. Есть приложение, которое установлено на смартфоне/табе с какой-то другой симкой (не "финансовой") чисто для передачи данных, даже для усугубления картины вообще без возможности присылать и принимать СМС (например, специальные интернет-тарифы МегаФона). Мало того, симки может и не быть вовсе - не поставлена в аппарат или же это планшет без 3G, только с WiFi. Нормальные приложения не верифицируют, что за симка в устройстве, на котором они запущены. Ну да, нельзя забывать, что есть маньячествующие приложения, которые таки проверяют абоненсткий номер, IMEI, IMSI, ICCID и до кучи утягивают и список контактов с симки и из устройства на котором запущены. Но мы ж не рассматриваем такие экстремальные случаи, верно? |

5 марта 2018 года

5 апреля 2018 года

При переходе по ссылке из такого сообщения жертва попадает на принадлежащий злоумышленникам сайт, откуда на мобильное устройство скачивается apk-файл вредоносного приложения. Для большей убедительности вирусописатели используют в Android.BankBot.358.origin значок настоящей программы Avito, поэтому вероятность успешной установки троянца после его загрузки увеличивается. Некоторые модификации банкера могут распространяться под видом других программ – например, ПО для работы с платежными системами Visa и Western Union.

При первом запуске Android.BankBot.358.origin запрашивает доступ к правам администратора устройства и делает это до тех пор, пока пользователь не согласится предоставить ему необходимые полномочия. После получения нужных привилегий троянец показывает ложное сообщение об ошибке установки и удаляет свой значок из списка программ на главном экране. Так Android.BankBot.358.origin пытается скрыть свое присутствие на смартфоне или планшете. Если же в дальнейшем пользователь пытается удалить банкера из списка администраторов, Android.BankBot.358.origin активирует функцию самозащиты и закрывает соответствующее окно системных настроек. При этом некоторые версии троянца дополнительно устанавливают собственный PIN-код разблокировки экрана.

Однако на момент публикации этого материала существующие модификации троянца не выполняют полную проверку сведений о банковских картах, и после ввода любых данных снимают блокировку. В результате пострадавшие от Android.BankBot.358.origin владельцы мобильных устройств могут избавиться от фишингового окна и воспользоваться антивирусом, чтобы удалить вредоносную программу. Для этого в мошенническую форму необходимо ввести произвольный номер карты, который состоит из 16 или 18 цифр, а также указать любой срок ее действия в диапазоне от 2017 до 2030 года включительно. При этом ни в коем случае нельзя вводить информацию о настоящей карте Сбербанка или другой кредитной организации, т. к. злоумышленники получат к ней полный доступ.

Если у пользователя подключена услуга Мобильный банк, Android.BankBot.358.origin с ее помощью пытается украсть деньги со счета жертвы. Вредоносная программа незаметно отправляет СМС с командами для выполнения операций в системе онлайн-банкинга. Троянец проверяет текущий баланс карты пользователя и автоматически переводит средства либо на банковский счет злоумышленников, либо на счет их мобильного телефона.

Для получения дополнительного дохода некоторые версии Android.BankBot.358.origin могут заблокировать зараженное устройство сообщением с требованием оплаты штрафа за просмотр запрещенных видео. Кроме того, чтобы скрыть вредоносную активность (например, поступление подозрительных СМС), различные модификации троянца способны также блокировать экран зараженного смартфона или планшета уведомлением об установке некоего системного обновления.

Наряду с кражей денег и блокировкой зараженных устройств Android.BankBot.358.origin способен выполнять и другие вредоносные действия. Получая команды от злоумышленников, троянец может:

загружать собственные обновления;

рассылать СМС-сообщения по всем номерам из телефонной книги;

рассылать СМС-сообщения по указанным в командах номерам;

загружать заданные киберпреступниками веб-сайты;

отправлять на сервер хранящиеся на устройстве СМС-сообщения;

получать информацию о контактах из телефонной книги;

создавать поддельные входящие СМС-сообщения.

14.03.2019

В Забайкалье сотрудники полиции пресекли деятельность группы лиц, похищавших денежные средства со счетов граждан с использованием вредоносного программного обеспечения.

Как сообщает пресс-служба регионального управления МВД, в течение года двое жителей Забайкальского края в возрасте 25 и 28 лет распространяли вредоносное программное обеспечения (вирус) на устройства средств связи граждан, получая при этом доступ к их банковским реквизитам. После этого злоумышленники похищали имевшиеся на счетах денежные средства путем их перечисления на другие счета или через расчеты при онлайн-покупках в интернет-магазинах. Уведомления о списании денежных средств блокировались вредоносной программой, и СМС-сообщения держателям счетов не поступали. О совершении в отношении них преступлений потерпевшие узнавали спустя длительное время при личном обращении в банк.

Возбуждено уголовное дело по части 3 статьи 158 Уголовного кодекса РФ — о краже с банковского счета. Санкция статьи предусматривает до шести лет лишения свободы.

Проводятся следственно-оперативные мероприятия, направленные на установление потерпевших. По предварительной информации, сумма причиненного злоумышленниками ущерба составляет более 1 млн рублей.

На период следствия подозреваемые заключены под стражу.

Читайте также: