Защита от ddos атак и вирусов

Полная доступность сайта при любых атаках, блокировка заражений и шпионов конкурентов

Защита от DDoS

На уровнях 3-7 OSI: HTTP, NTP, UDP, ICMP, SYN флуд, POD, Slowloris и десятки других атак

Блокировка зловредов

Отсечение хакерских запросов (SQL, XSS, CSRF, RFI, XXE, LDAP), фрода, ботов и шпионов

Глубокая аналитика

Полная статистика ошибок сайта и отраженных атак

Как Айри защищает сайт?

DNS-защита отражает атаки на NS-серверы вашего домена. Ваш сайт будет стабильно открываться со всех устройств все время.

WAF-фильтр проверяет каждый входящий запрос к сайту и отсекает попытки взлома вашего сайта.

Защита ресурсов Айри обеспечит стабильную работу вашего хостинга и канала подключения сайта все время атаки без дополнительной нагрузки.

Блокировка шпионов отсечет сканирование вашего сайта со стороны злоумышленников и сохранит ваш контент.

Статистика доступности, скорости и всех ошибок сайта позволит вам быть в курсе атак и вызванных ими проблем в обслуживании.

Серверное кэширование Айри позволит сократить время простоя сайта даже при очень сложных атаках и даст возможность выработать эффективную защиту.

Защита от фрода определяет запросы от роботов, проводит арбитраж трафика сайта и позволяет заблокировать сразу целые ботнеты.

Защита от ботов блокирует попытки парсинга содержимого вашего сайта под видом обычных пользователей.

Защита от взлома блокирует загрузки потенциально вредоносного содержимого на сайт неавторизованными пользователями.

SSL-сертификат выпускается и продляется в Айри автоматически. Трафик вашего сайта всегда может быть зашифрован. Есть возможность установки собственного сертификата.

Оптимизация протоколов защиты в Айри и их оперативное обновление обеспечивает максимальную защищенность сайта при атаках на уровне протокола доступа.

Антивирусный мониторинг и отслеживание мобильных редиректов держат вас в курсе состояния вашего сайта и позволяют провести лечение раньше санкций поисковых систем.

Защита от хакерских атак и взлома сайта

Для всех пользователей Айри действуют простые алгоритмы защиты, блокирующие 80% нежелательных запросов к сайту (включая простые хакерские атаки и подозрительных роботов), что значительно экономит ресурса хостинга или сервера. На платных тарифных планах Айри для всех запросов работает WAF-фильтр (Web Application Firewall), блокирующий 100% известных хакерских атак, направленных на внедрение SQL, XSS, CSRF, RFI, XXE, LDAP, обход авторизации и другие характерные уязвимости сайтов. Использование проактивных методик гарантирует стабильную защиту даже против 0day-атак!

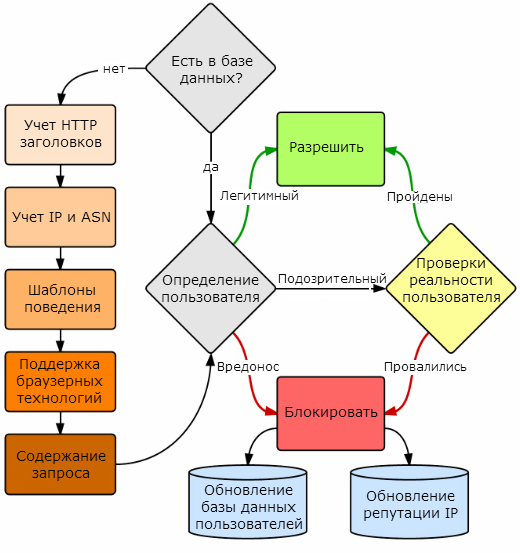

Как работает защита от ддос атак?

Блокировка вредоносных запросов осуществляется по алгоритмам, исключающим срабатывание для обычных пользователей сайта. Как показала практика защиты от DDoS (в случае в Русской линией), указанных методов достаточно для предотвращения атаки на уровне приложения (OSI 7) до 50 Гбит/с.

На уровне сетевых протоколов (OSI 3-5) облако Айри надежно защищено собственной инфраструктурой. В случае атаки на облако Айри срабатывает несколько уровней защиты:

- Все запросы к сайту принимаются облаком из безупречно настроенных серверов, что гарантирует обслуживание порядка 1 млн. запросов в секунду. Запросы предварительно фильтруются на валидность, это отсекает большую часть вредоносных атак любого типа.

- При большой частоте запросов они начинают асинхронно отражаться через замедление ответа. Таким образом атаки типа slow-DDoS не проходят.

- При большой плотности запросов с одного IP-адреса он автоматически блокируется на уровне всего облака.

Как работает защита от взлома сайта?

Защита от хакерских атак и заражения вирусами работает по следующему принципу:

- Все запросы к сайту проходят по нескольким уровням фильтрации. Наиболее простой — по идентификатору агента. Также фильтруются запросы с различных IP-адресов и подсетей на предмет соответствия источника запроса и самого запроса.

- Все поля каждого запроса проверяются на наличие вредоносных сигнатур, при обнаружении сигнатур запросы блокируются.

- Учитывается предыдущая история запросов с IP-адреса. В случае подозрения на вредоносную активность и каких-либо активных действий запросы также блокируются.

- Даже в том случае, если запросы прошли полностью проверку WAF, ответ в большинстве случаев отдается из кэша, не допуская исполнения вредоносного кода.

- Если возможности достоверно определить тип пользователя по совокупности параметров не удается, то предпринимаются дополнительные меры для гарантии защиты от хакерских атак.

Если доступность сайта снизится — мы вернем вам деньги!

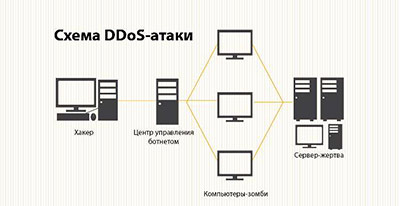

DDoS-атака – это довольно распространенный способ разрушительного воздействия на интернет-ресурсы. ДДОС-атака дает возможность злоумышленникам вывести из строя сервер, отключить коммерческий либо информационный сайт, а нередко и государственный ресурс.

DDoS-атака — как это происходит

DDoS (Distributed Denial of Service attack) – это атака на заданный компьютер, который вследствие такого воздействия перестает отвечать на запросы других пользователей сети. Создается слишком большое количество запросов, обработать которые компьютер не в состоянии. Что приводит к образованию длинной очереди, запросы из которой перестают обрабатываться.

Одному хакеру невозможно организовать такую атаку. В распоряжении злоумышленников должна быть сеть компьютеров. Иногда подобные атаки выполняются с миллионов устройств. Это личные компьютеры и другие устройства (видеокамеры, роутеры и т.п.), зараженные троянскими программами. Такой вирус можно получить при получении почты, посещении зараженных сайтов, а также устанавливая нелицензионное ПО. Пользователи могут не знать о наличии заражения, либо не избавляться от него, не предполагая серьезности последствий.

Сеть зараженных вирусом компьютеров носит название – ботнет. Его функционирование требует наличия координирующего сервера. Именно с него поступают команды на устройства зараженной сети.

DDoS атака приводит к значительным материальным потерям и наносят непоправимый удар по репутации. Сайт может быть отключен дата-центром сервера, снизится клиентопоток. Защита от DDoS-атак необходима в любом случае для проектов, которые не хотят растерять свои данные.

Виды и причины ДДОС-атак

Подобные атаки условно подразделяют на три вида:

- Атаки для перегрузки сетевого канала;

- Атаки на уровень приложений;

- Атаки, направленные на перегрузку программы.

Трафик распределенных атак довольно разнообразен:

- НТТР-запросы. Это запросы, с помощью которых происходит общение посетителя сайта и непосредственно сайта, при участии браузера. НТТР заголовок является основой запроса. Как правило, злоумышленники изменяют такие заголовки и делают их трудно распознаваемыми для обнаружения атаки.

- НТТР GЕТ-запросы. Они запрашивают информацию о сервере. Могут запросить передачу файла, изображения либо страницы, для их отображения в браузере. Либо же это НТТР GЕТ-флуд, который характерен очень высоким количеством РОSТ-запросов. Они переполняют сервер, и он теряет возможность отвечать на запросы. В результате это может привести к остановке его работы.

- UDР-флуд. Применяется, как правило, для широкополосных без сеансовых атак.

- SYN-флуд. Характеризуется полуоткрытым соединением с узлом. Взаимодействие между двумя сторонами, называемое рукопожатием, остается незавершенным со стороны злоумышленника, блокируя возможность подключения других пользователей.

- IСМР-флуд. Использует межсетевые управляющие сообщения для перегрузки сетевого канала.

- МАС-флуд. Наименее распространенный вид атаки. Злоумышленники посылают множество пустых Ethernet-фреймов с разнообразными МАС-адресами. Это вызывает заполнение и последующую остановку работы свитча.

Все эти виды атак довольно серьезны и приводят к проблемам в работе интернет-ресурса.

Мотивы для проведения DDoS-атак

Мотивами для проведения ДДОС-атак может стать личная неприязнь, политические протесты, недобросовестная конкуренция, шантаж.

Конкуренция. Довольно распространенная в бизнес-среде причина ДДОС-атак. Недобросовестные конкуренты могут обратиться к хакерам и работа ресурса будет парализована. Подобные атаки проводятся в оговоренные сроки и с определенной интенсивностью.

Мошенничество. Иногда хакеры устраивают подобные атаки с целью получения средств. Проводится блокировка устройств пользователей сети, и за разблокировку требуется внести определенную сумму.

Развлечение. Иногда начинающие хакеры, пытаясь проверить свои силы, организовывают DDoS атаки.

Способы защиты от вирусов и DDoS-атак

Около 30% ДДОС-атак производится из Китая, 22% из США, 16% из Великобритании. Далее расположились в порядке убывания Франция, Бразилия, Корея, Сингапур, Япония, Вьетнам и Германия.

Ежегодно возрастает количество и мощность DDoS атак. Предсказать их невозможно. А урон, наносимый ними, может быть настолько значительным, оставлять без внимания данный фактор нельзя ни в коем случае.

Факторы и способы защиты от вирусов и ДДОС-атак включают:

- фильтрацию;

- блэкхолинг;

- наращивание ресурсов;

- маскировку IР-адреса;

- обратный DDoS;

- устранение уязвимостей.

Фильтрация сетевого трафика предполагает его маршрутизацию. Проводится переадресация DNSС с проксированием. Либо производится передача по протоколу GRЕ.

Облачные решения для DDoS-атак

Хороший результат дают облачные решения. А именно:

- Incарsulа. Производит комплексную защиту от атак на уровнях 3,4 и 7. Работает в постоянном режиме либо включается при необходимости. Данная сеть включает 32 дата-центра. Подходит для защиты сайта, инфраструктуры и DNS.

- Акамаi. Высокоэффективная защита. Подтвержден факт отражения атаки мощностью 620 Gbрs. Располагает более 1300 площадками в 100 странах мира.

- Konа DDоs Dеfеndеr. Защищает от атак на периферию сети.

- Cloudflare. Функционирует 102 дата-центра. Защита производится на уровнях 3,4,7.

- Sucuri. Предлагает комплексную защиту сайта. Производит комплексную защиту от атак на уровнях 3,4 и 7.

- Аlibаbа. Может отражать довольно мощные атаки.

- Myrа. Подходит для защиты сайтов, веб-приложений и DSN-серверов.

Не стоит недооценивать важность защиты от хакерских атак.

Заключение

Специальное программное и аппаратное обеспечение позволит защититься от DDoS-атак как предприятиям малого и среднего бизнеса, так и крупным организациям, и государственным структурам.

Не уделяя должного внимания безопасности своего бизнеса, можно его лишиться буквально за несколько часов. В случае запланированной атаки, ваш сайт будет тщательно изучен злоумышленниками, на наличие слабых и уязвимых мест. И тогда удар будет максимально эффективным.

Поэтому в вопросах защиты от хакерских атак необходимо обращаться к профессионалам. Они обеспечат бесперебойный контроль наличия угроз. А при их возникновении в работу включаются специалисты, корректирующие настройки и работу систем защиты.

Занимайтесь бизнесом. Защиту доверьте профессионалам!

В результате часто страдают владельцы сайтов, пользующиеся услугами хостеров, во владении у которых находятся атакованные серверы.

- Массово-спамные. При этом виде атак процессорная система серверов перегружается множеством поступающих извне запросов от злоумышленников.

- Точечные. При таких атаках запросы отсылаются к наиболее уязвимым элементам серверной системы, перегруз которых заставляет её в результате зависнуть.

Признаки DDoS-атаки на сайт

Определяющие призначки целенаправленной атаки со стороны хакеров:

- Огромное количество запросов доступа к страницам с одного ip-адреса. Отличить от действий со стороны живых людей такие запросы легко, поскольку при DDoS-атаках одномоментно поступают тысячи запросов.

- Подозрительное повторение одинаковых запросов с одного адреса, выглядящее со стороны так, будто кто-то постоянно обновляет страницу.

- Неадекватное уменьшение интервалов времени между запросами, осуществлять которые обычные пользователи явно не в состоянии.

- Появление запросов к несуществующим страницам или к скрытым, системный файлам сайта.

Последний признак не всегда характеризует непосредственно DDoS-атаку. Нередко это симптом целенаправленной хакерской атаки, в ходе которой злоумышленники ищут уязвимые места для взлома сайта.

Просмотреть информацию о запросах всегда можно в файле лога сервера, который нужно обязательно включать (или активировать на включение через техническую поддержку хостера). В нём содержится сведения о каждом запросе на сайт – его тип, время, ip-адрес поступления запроса, данные пользовательского идентификатора и код ответа.

Как защитить сайт от DDoS-атак

Вопрос защиты сайта от DDoS-атак и взлома хакеров для сайтовладельцев стоит всегда в ряду первоочередных, но не все знают об элементарных мерах безопасности. Они несложны в случае, если веб-мастер заранее предпринял ряд мер по оптимизации сайта и фильтрации трафика. В частности, рекомендуется применять кэширование страниц (в WordPress с этим помогает плагин Hyper Cache) и сжатие размеров изображений.

Фильтрация трафика – процесс более трудоёмкий, требующий вдумчивых усилий при ручной настройке защиты.

Отфильтровывать трафик желательно по нескольким направлениям:

1) С использованием файла htaccess.

2) С применением сервиса очистки от спама.

Среди прочих вспомогательных продуктов фильтрации трафика особое место занимает CloudFlare, предоставляющий в бесплатном режиме услугу сканирования DNS-записей. Поскольку сервис придуман западными разработчиками, то все функциональные меню настройки здесь на английском языке.

3) С использованием PHP-скрипта.

Защита сайта от DDoS-атак и взлома хакеров, основанная на блокировке PHP-скриптом атакующих ip-адресов, строится на принципе анализа и запоминания этих адресов. В случае неадекватной скорости повтора определённого запроса (к примеру, в течение одной секунды), он попросту блокируется.

Стоит отметить, что если для сайтов на WordPress опытные веб-мастера рименяют надёжные плагины безопасности (вроде WordFence Security или iThemes Security), то страницы на основе Joomla обезопасить от хакерских DDoS-угроз практически невозможно – расширения jHackGuard и Admin Tools защищают очень слабо.

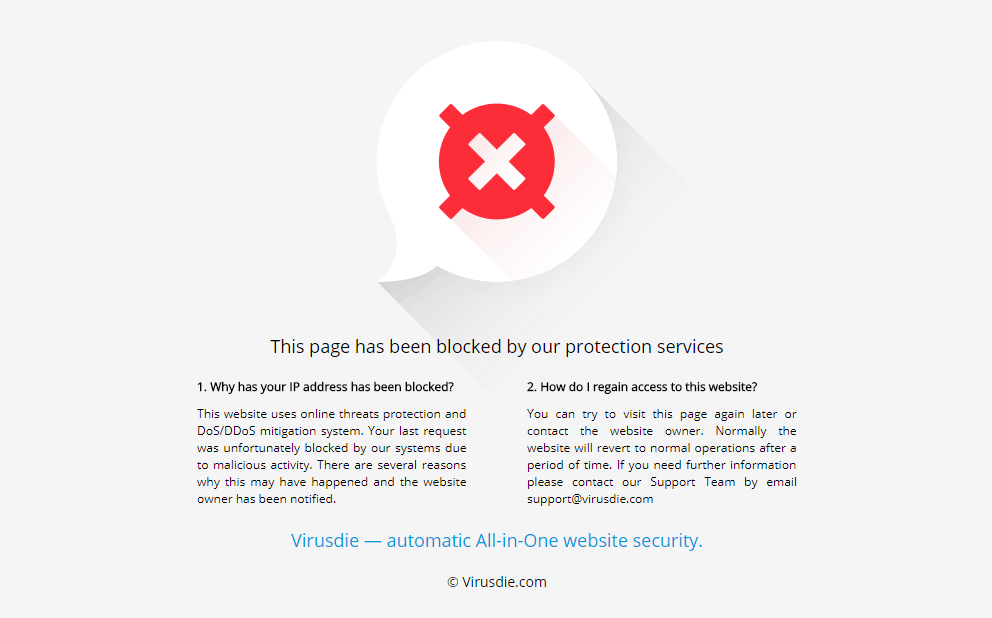

Virusdie – крепкая защита веб-страниц от внешнего вмешательства

Настроить защиту от злоумышленников вручную незнакомому с азами программирования человеку сложно. И любая мощная DDoS-атака сведёт на нет все приложенные усилия.

Оградить от угроз сайт в автоматическом режиме помогает надёжный файрволл от сервиса Virusdie.

Для настройки файрволла от веб-мастера не требуется даже специальной установки и точечной настройки параметров. Работа по защите от DDoS-атак начинается после заливки файла синхронизации в корневую папку сайта и активации кнопки безопасности.

Анализ заблокированных угроз по всем возможным типам Virusdie отображает в виде диаграмм в соответствующем разделе. Через который производится и выгрузка отчётных файлов с деталями подозрительных запросов на сайт.

Virusdie представляет собой один из оптимальных вариантов защиты от DoS-угроз для тех владельцев сайтов, у которых нет времени на ручную настройку безопасности: схема работы антивирусника регулируется за счёт включения/выключения параметров файрволла.

*. Фаервол Virusdie является cms-агентом. Возможности снижения интенсивности атак на ресурс имеют технические ограничения. Для защиты сайта от DDoS атак и DoS атак высокой интенсивности рекомендуется использовать CDN фильтрацию (не входит в состав Virusdie).

У современного рынка свои правила. И с его ростом борьба становится все жестче и бескомпромисснее. В погоне за потребителями участники применяют все более изощренные методы. Те компании, которые тесно интегрированы по специфике деятельности в Интернет, испытывают такие проблемы, специфику которых на старте своей деятельности они даже не могли предполагать.

Приходится уделять огромные ресурсы на обеспечение безопасности, защиту конфиденциальной информации, средства противодействия хакерам. И это только малая часть задач, которые реальность ставит перед владельцами торговых площадок в Интернет.

- Решаемые задачи

- Используемое оборудование

- Сферы применения

Реальная опасность для бизнесменов

1999 год стал буквально знаковым в информационном пространстве. В результате прошедшей волны DDoS атак на целый ряд сайтов, крупные игроки на рынке цифровых услуг и продуктов понесли огромные потери. В список вошли такие столпы вебтехнологий, как Майкрософт, Yahoo, eBay и CNN.

Понятие DDoS расшифровывается как отказ в обслуживании распределенного типа. Подобная атака складывается из целого ряда действий, которые в итоге приводят к истощению вычислительных ресурсов, зависаниям и даже перезагрузкам серверов. DDoS - весьма эффективное оружие, которое позволяет гарантированно нейтрализовать атакуемый объект, сведя активность конкурента к нулю.

Изначально вопрос создания механики защиты от DDoS атак даже не ставился на повестку дня, поскольку подобная методика применялась для исследований вычислительных систем на стойкость. Однако, с ростом количества киберпреступников, термин DDoS-атака стал нарицательным и широко употребительным. В результате, проблематика защиты и противодействия таким действиям обязательно стоит на первый местах у любого серьезного бизнес-проекта в Интернет.

Методики удаленного воздействия

При проведении DDoS атак производятся различные действия, каждое из которых ведет к падению полезной производительности сервера. К самым эффективным методикам можно отнести:

- Флуд. Производится массовая отсылка запросов, это не только отнимает огромный процент производительности удаленного сервера, но и забивает каналы связи, снижая их полезную пропускную способность. Идеальной защиты от данной методики даже не разработано. Поскольку атаки флудом обычно производятся из зараженной сети, где могут находиться тысячи рабочих станций, подобное воздействие может привести к отказу даже мощнейших серверов или ЦОД.

- Использование "дыр" в программном обеспечении. Данный тип атаки основан на целенаправленном использовании уязвимостей программного обеспечения, на котором работает сервер или конкретный сервис. В результате злоумышленник корректирует под свои нужды конфигурационные файлы или получает доступ к ключевой информации. Самая действенная методика противостояния в этом случае - своевременное отслеживание уязвимостей, а также постоянное обновление установленного ПО.

Традиционно применяемые методики, вроде сетевых экранов и мониторов активности, не могут в полной мере защитить от DDoS атак, поэтому, разрабатываются все более изощренные механизмы их обнаружения и противодействия.

Что является целью DDoS атак?

Чтобы разработать по-настоящему эффективный механизм защиты от подобных угроз, нужно четко сегментировать область опасности. При проведении DDoS атаки, можно выделить несколько зон:

- Каналы связи. Флуд и множество посылаемых запросов приводят к тому, что падает полезная пропускная способность. При атаках применяются большие пакеты, в которых прописана неверная информация конечного адреса. В результате, другие пользователи не могут пробиться на сайт, и ресурс становится недоступным. Одной из методик защиты является увеличение производительности линий связи, но у данного ресурса может быть конечный предел.

- DDoS атака на ресурсы - самый кардинальный метод свести полезную для легитимных пользователей производительность до нуля. В результате, ресурсы системы истощаются вследствие атаки специфичными пакетами данных. Система либо работает крайне медленно, либо зависает из-за недостатка ресурсов.

- "Дыры" ПО используются для самых действенных атак. В этом случае злоумышленник просто изменяет параметры конфигурации, что приводит к кардинальному ухудшения работы системы. Самый действенный метод борьбы с вмешательствами такого типа - постоянный мониторинг изменений файлов. Можно реализовать комплекс скриптов, каждый из которых ориентирован на противодействие тому или иному типу атаки.

Вмешательство в работу сайта

Желание ухудшить работу сайта или сделать ее невозможной вызывается разными мотивами. Однако, конечный результат один - сайт становится недоступен для легитимных пользователей или выводится из рабочего состояния.

Существует настоящий бизнес, когда конкуренты нанимают команды хакеров, которые осуществляют атаки и убирают одного из противников с рынка. В результате, современные требования диктуют необходимость наличия систем защиты сайта от различных DDoS атак.

В данной зоне опасности различаются разные сегменты, для каждого из которых реализуется свой механизм защиты.

- Защита средствами провайдера. Многие хостеры сегодня предлагают аккаунты, к которым уже применяется система базовой защиты. В общем случае, это единая для множества сайтов многоуровневая структура, которая распознает и блокирует угрозы. У каждого провайдера зачастую свой уникальный механизм, клиентам предоставляется лучшее из найденных решений.

- Средства сетевой блокировки. Сетевые экраны и файрволлы могут выиграть время, блокируя распознанные атаки. Небольшая атака даже при таком противодействии, скорее всего, будет неудачной. А при массированных - сетевая блокировка экономит ресурсы и выигрывает время для организации противодействия.

- Защита на аппаратном уровне. Современное оборудование уже оснащено базовыми механизмами, которые могут распознать и блокировать DDoS атаку. Однако, чтобы эти средства постоянно оставались актуальными, необходимо вовремя обновлять соответствующее программное обеспечение для противодействия атак через его уязвимости.

Данная триада, в общих чертах, описывает защиту, которая применяется для сайта. Однако, в зависимости от сложности структуры и потребности бизнеса, модель может быть улучшена с помощью применения других дополнительных модулей.

Достижение максимального уровня защиты

Применение современных программных средств и методик администрирования - залог безопасности и надежной защиты от DDoS атак. Решить проблему можно разными способами, но лучшие результаты наблюдаются при применении целостного комплекса мер.

- Межсетевой экран становится основным уровнем системы защиты. Правильная настройка с применением навыков квалифицированного ИТ специалиста - залог высокого уровня безопасности.

- Процессы мониторинга и администрирования могут значительно улучшить шансы купировать DDoS атаку или быстро нейтрализовать ее последствия. Анализ передаваемых данных - один из компонентов постоянно проводимых исследований, которые могут дать команду на применение защитных мер.

- Собственный выделенный сервер значительно улучшает защиту от злоумышленников. Это и хранение данных на собственных накопителях, и постоянных контроль персонала дата-центра. Всегда предоставляется доступ к сети с применением всех существующих мер защиты от DDoS атак.

- Система фильтрации данных становится новым качественным инструментом противодействия злоумышленников. Распознаются пакеты с неверными данными и блокируются. Нормальные пользователи при этом не испытывают никаких затруднений, получая нормальный доступ к ресурсам и сервисам. На основании многократных анализов формируется статистика нормальной работы, поэтому, любые аномалии, которые создает злоумышленник в работе сети, сразу же распознаются и можно принимать меры. Одна из них - привлечение сторонних экспертов и сервисов, которые на основании рапортов системы фильтрации проведут необходимые мероприятия.

- Мониторинг человеческого фактора. Хотя DDoS атаки и инициируются из целой сети зараженных компьютеров, процессом управляет один или группа злоумышленников. Поэтому квалифицированная служба безопасности, отслеживающая контакты и взаимоотношения в коллективе может стать отличным положительным фактором в организации эффективной защиты.

Как видно из вышеизложенного, организовать устойчивую систему, защищающую от DDoS атак вполне возможно. Однако для этого нужно применять действительно комплексное решение, использующее современные инновационные разработки.

|