Вирусные приложения в play market

Как же все-таки вирусы попадают в Google Market? Все же в этой компании трудятся лучшие умы планеты, разработавшие много крутых продуктов…

Все довольно просто: чаще всего такие приложения при загрузке в этот репозиторий вообще не имеют вредоносной функциональности.

Как вирусы попадают в Google Market?

Приложение разбивается на несколько модулей, которые можно подгружать в приложение удаленно.

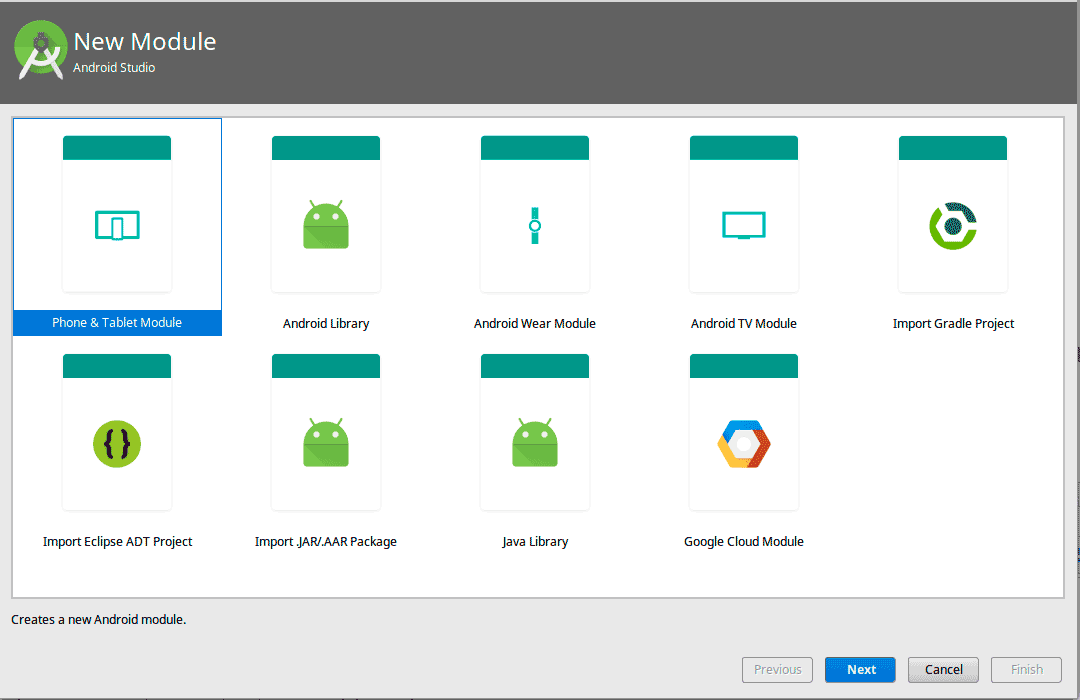

Делается это не сложнее обычного продукта. Для начала создается пустой проект — empty Activity. К созданному проекту добавляется новый модуль (File → New → New module).

Тут есть два варианта библиотеки: Android или Java, если у вас будет какой-то академический код, не связанный с Android SDK.

В эту библиотеку помещают все, что может хоть как-то показаться подозрительным, этот код в Google Play не попадет.

Вирус в Google Play. Создание модуля в Android Studio

Ограничений на код никаких нет, точкой входа в библиотеку, вполне возможно, будет метод getInfo. Поскольку он будет расширять функциональность, ему нужно подают что-то на вход, например контекст приложения.

public String getInfo(Context ctx) <

.

return "Data is: " + somedata;

>

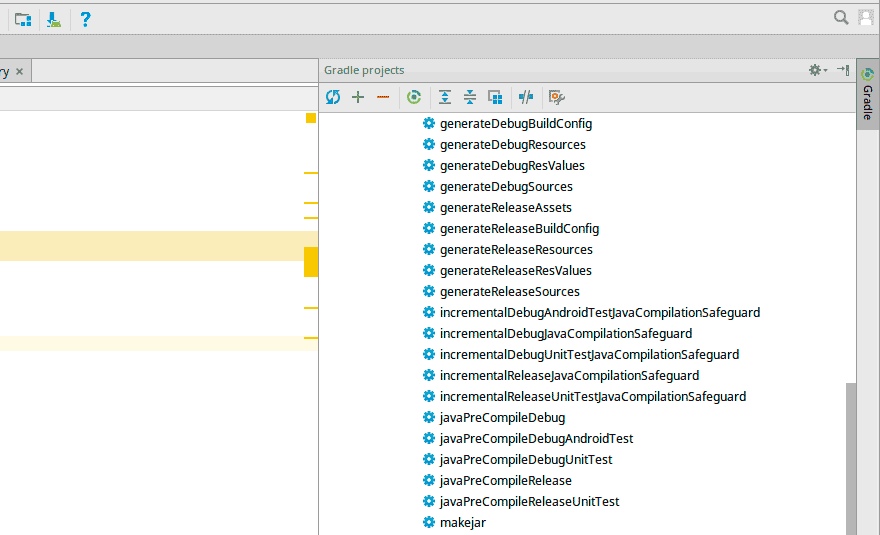

Написанный код собирают в один JAR-файл. Делают это разными способами, проще всего через Gradle. По умолчанию такая конвертация не идет, в конфиг (файл build.gradle для созданного модуля) поэтому добавляют эти строки:

task makejar(type: Jar, dependsOn: 'assembleRelease') <

from fileTree(dir: 'build/intermediates/classes/release')

>

Gradle умеет много чего, для него есть отдельная панель справа в IDE. Там есть много вариантов компиляции, к ним должен добавиться еще вариант makejar.

Вирус в Google Play. Генерация JAR через Gradle

После чего конвертируют библиотеку в dex-файл — это особым образом собранный java-код, подходящий для исполнения виртуальной машиной Dalvik и ее наследником ART, которые отвечают за запуск приложений в Android.

Для такой конвертации в стандартном SDK есть компилятор dx.

/. /Android/Sdk/build-tools/версия_Sdk/dx --dex --output="/path/hacker.dex" "/path/hacker.jar"

Конечно, динамическая загрузка модулей — это не изобретение вирусописателей, такая схема вполне легальна и используется повсеместно. Эту возможность Google добавила очень давно, еще в 2011 году. Главная причина такого решения — ограничение на количество методов, используемых в приложении, их не может быть больше 65 тысяч.

Кроме того, удобнее разбить приложение на несколько составляющих — бинарный файл размером в несколько гигабайтов совершенно неудобно распространять.

Вы могли заметить, что большинство игр под мобильные платформы выкладываются в Google Play только в виде базового лаунчера, остальное пользователь скачивает напрямую с сервера разработчиков.

Для подгрузки таких модулей создан класс DexClassLoader. У него доступен только конструктор, который всю работу и выполняет.

public String getInfo(Context ctx) <

.

return "Data is: " + somedata;

>

new DexClassLoader(pathToDex, internalStorage, null, classLoaderInstance);

В качестве аргумента у него пути к dex-файлу pathToDex и внутреннему хранилищу internalStorage, путь к дополнительным библиотекам (не нужны) и экземпляр класса ClassLoader.

Но прежде чем подгружать библиотеку, ее нужно скачать и разместить во внутренней памяти, она может быть прочитана только оттуда. Но тут никакой магии не нужно — хватит классов AsyncTask и HttpURLConnection.

Как вы помните, у библиотеки есть входные параметры, которые как-то надо передать. Для этого создается массив, в котором нужно обозначить классы, необходимые библиотеке. Сам контекст приложения будет передан чуть позже, уже при вызове метода.

Class wordClass = dexClassLoader.loadClass("hacker.com.mylibrary.LibraryClass");

Class [] args = new Class[1];

args[0] = Context.class;

Method libMethod = wordClass.getDeclaredMethod("getInfo", args);

String libMethod = (String) libMethod.invoke(wordClass.newInstance(), this);

Тем, кто до этого с проблемой не сталкивался, происходящее будет малопонятно, в таком случае помогут исходники готового проекта.

Заключение

Вирус может активно распространяться несколько лет и только затем попасть в антивирусные базы. На практике это означает, что зловред, особенно если он не заражает все подряд и распространен на тысяче-двух устройств, в антивирусных базах окажется очень нескоро.

Надеяться на антивирус как панацею я бы не стал, нужно продолжать держать голову светлой и не искать в Google Play халявы или глупых развлечений — именно такие люди составляют целевую аудиторию троянов и другой малвари.

Как и ожидалось, с ростом пользователей количество угроз тоже увеличивается. Наверное, нужно ждать, что Google введет какие-то новшества в своем репозитории, слишком уж много там мусора скопилось за последнее время, что очень сильно отразилось на безопасность Андроид в целом.

Отмечу, что экосистема Apple выглядит гораздо лучше — массовых заражений нет, украсть данные гораздо сложнее.

Есть и хорошие новости: в Android-мире доля старых устройств быстро падает, к октябрю ОС KitKat (4.4) и старее уже занимают менее 20% рынка. Если контроль над качеством кода не ослабнет, то следующий год будет спокойней — серьезные уязвимости появляются редко, и главной проблемой становится человеческий фактор.

Ну, а наш сайт будет все так же держать вас в курсе происходящего — естественно, чтобы вы применяли эти знания только во благо. Если я что-то упустил или есть вопросы, обязательно пишите. Удачи и информационной безопасности!

Содержание

Что такое вирус и какие они бывают

Вирусы могут быть двух типов:

1. Подделка — используется название и значок какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

2. Троянский конь — в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Что могут вирусы

1. Воровать деньги с SIM-карты: звонить или отправлять SMS на платные номера до тех пор, пока на SIM-карте не закончатся деньги.

2. Воровать информацию: отправлять пароли от интернет-банков, данные банковских карт или личные файлы мошенникам, рассылать сообщения с вирусными ссылками на номера из записной книги от вашего имени.

3. Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

4. Использовать мощность вашего устройства: показывать скрытую рекламу или майнить криптовалюты.

Как вирусы попадают на смартфон или планшет

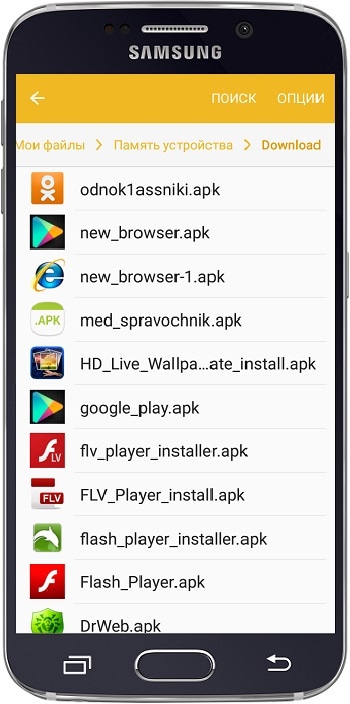

Мошенники маскируют вирусы под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги, антивирусы. Затем они распространяют их:

Например, ищете в интернете какую-нибудь игру или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле форум и комментаторы не настоящие.

Или заходите сайт с пиратскими фильмами и сериалами, появляется сообщение. В нем написано, что смартфон/планшет заражен вирусами или какая-то программа сильно устарела. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

На самом деле это не так и с устройством все в порядке.

Будьте осторожны, чудес не бывает. В большинстве случев это мошенники.

У всех подобных сообщений общая цель — заставить вас нажать на ссылку, чтобы вирус скачался на устройство.

Как вирусы заражают смартофон или планшет

Если нажать на вирус, появится список разрешений. Разрешения — это те действия, которые приложение сможет выполнять после установки.

Как отличить вирус от нормального приложения

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков. Когда такой вирус установится, он начнет незаметно отправлять SMS или звонить на платные номера.

Сравним настоящие приложения и вирусы. Антивирус Dr.Web:

Игра Говорящий Том 2:

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере и интернету.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. К счастью, такие вирусы встречаются редко. Чаще вам пригодятся два ориентира:

Если приложение скачалось с неизвестного сайта и запрашивает доступ к платным функциям — это вирус в 99% случаев.

Как обезопасить смартфон или планшет от вирусов

Отличить вирус от нормального приложения неподготовленному человеку очень сложно. Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Прежде чем добавить приложение в Play Маркет, Google проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Play Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

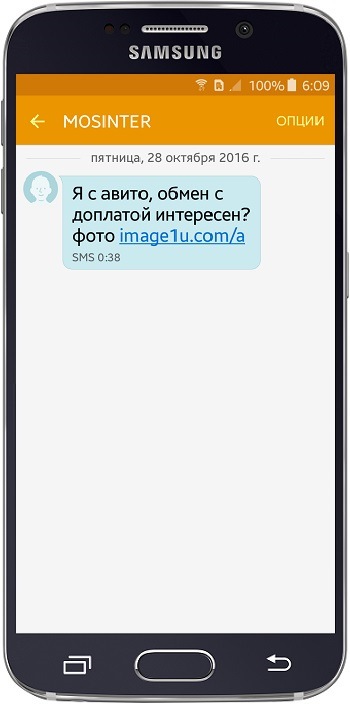

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

Мошенники могут автоматически загружать вирусы на устройство через MMS. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку MMS выберите: Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

Если вдруг на устройство попадет вирус, который отправляет SMS на платные номера, то баланс SIM-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Как понять, что на смартфоне или планшете появился вирус

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

- Появляются большие счета за SMS или звонки;

- Появляется баннер с требованием заплатить мошенникам, который не дает пользоваться устройством;

- Появляются незнакомые программы;

- Очень быстро начинает садиться батарея;

- Быстро расходуется интернет-трафик непонятными приложениями;

- Устройство начинает сильно тормозить.

Как удалить вирус, если меню открывается

Вытащите SIM-карту, чтобы не списались деньги со счета.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Просмотрите все установленные приложения и удалите неизвестные вам.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Как удалить вирус, если меню не открывается (баннер-вымогатель)

Если на экране появился баннер-вымогатель и не дает пользоваться устройством:

Не перечисляйте деньги мошенникам — они все равно не разблокируют устройство.

Вытащите SIM-карту, чтобы не списались деньги со счета.

Загрузите устройство в безопасном режиме.

Если баннер в безопасном режиме пропал, отключите права администратора у всех приложений.

Если баннер не пропал, перейдите к пункту №11.

Просмотрите все установленные приложения и удалите неизвестные вам.

Перезагрузите устройство. Устройство загрузится в обычном режиме, баннера не должен быть.

Если после перезагрузки баннер появился, перейдите к пункту №11.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Нужен ли антивирус на Android

Если вы начинающий пользователь и не уверены в своих силах — нужен. Но только один.

Если пользуетесь устройством осторожно и соблюдаете правила безопасности, антивирус можно не устанавливать.

В официальном магазине Android вообще не бывает зловредов? Разбираемся, правда это или нет.

10 сентября 2019

Мы (и не только мы) постоянно советуем пользователям Android скачивать приложения в официальном магазине, чтобы не подцепить зловреда. Это важно, ведь на сторонних площадках, где программы никто не проверяет, часто размещают свои творения преступники. Однако что насчет самого Google Play? В нем вообще нет вирусов, и из него можно смело загружать что угодно? Давайте разберемся.

Как Google следит за безопасностью приложений для Android

Зловреду действительно не так-то просто попасть в Google Play. Перед публикацией модераторы обязательно проверяют приложения на соответствие обширному списку требований. Если они обнаружат нарушение, программу в магазин не пропустят.

Однако в Google Play поступает огромное количество приложений и обновлений, и уследить за всеми модераторам, к сожалению, не удается. Поэтому время от времени в Google Play все-таки проникают вредоносные приложения. Вот несколько самых ярких историй.

Недавно наши исследователи обнаружили вредоносный код в приложении CamScanner для оцифровки документов. Оно не просто было доступно в Google Play — по данным магазина, его установили более 100 миллионов пользователей.

Как так получилось? До определенного момента это было нормальное приложение, которое честно выполняло заявленные функции. Его разработчики получали прибыль благодаря рекламе и платным возможностям — ничего необычного. Но в какой-то момент все изменилось, и в приложении появилась вредоносная добавка.

Зловред скрывался в одном из рекламных модулей. Это был троян-дроппер Necro.n, который устанавливал другой троян, основная задача которого — скачивать на устройство всякую другую гадость. Например, рекламные приложения или программы, оформляющие платные подписки в сторонних сервисах втайне от пользователя.

Наши эксперты сообщили о находке Google, и администраторы удалили приложение из магазина. Однако достаточно продолжительное время зараженная версия была доступна для загрузки.

Когда очередную версию плеера выводили на чистую воду и удаляли из магазина, ее создатели тут же загружали новую, а то и не одну. В 2015 году из Google Play убрали по меньшей мере семь сборок зловредной программы. Через год — еще несколько. В 2017-м за два месяца наши аналитики насчитали в Google Play 85 подобных приложений, причем одно из них скачали более миллиона пользователей. Кроме того, в магазине появились поддельные версии Telegram за авторством тех же вирусописателей — эти приложения паролей не воровали, но добавляли жертву в интересующие злоумышленников группы и чаты.

Увы, 85 копий вредоносного приложения в ассортименте официального магазина Android — это не предел. В 2016 году специалисты нашли в Google Play 400 игр и других программ, укомплектованных трояном DressСode.

Справедливости ради стоит отметить, что модераторов Google Play сложно винить в недосмотре, поскольку обнаружить DressCode довольно сложно: код трояна настолько маленький, что теряется в коде приложения-носителя. Кроме того, на сторонних площадках зараженных программ оказалось значительно больше, чем в Google Play, — всего исследователи нашли около 3000 игр, скинов и приложений для чистки смартфонов со встроенным трояном DressCode. И все же 400 — это очень много.

Как не подцепить зловреда в Google Play

Как видите, то, что приложение попало в официальный магазин Android, еще не значит, что оно безопасно — иногда в магазин все-таки попадают зловреды. Чтобы не заразиться, стоит критически относиться к любым программам, в том числе из Google Play, и соблюдать несколько правил цифровой гигиены.

- Не скачивайте на смартфон все подряд. Читайте отзывы пользователей о приложении — в них может быть ценная информация о его поведении. Поищите, что известно о разработчике: возможно, его творения уже удаляли из магазина или были какие-то еще сомнительные истории с его участием.

- Возьмите за правило раз в несколько месяцев чистить свой Android-смартфон или планшет от ненужных программ. Чем меньше приложений на устройстве, тем проще их контролировать.

- Используйте надежное защитное решение — оно защитит вас от угроз, которые пропустили модераторы Google Play.

Итого: правда или миф, что в Google Play не бывает опасных приложений?

Миф. Иногда в Google Play проникают зловреды. Риск подхватить заразу в официальном магазине Android значительно меньше, чем на сторонних площадках, но все-таки он есть.

Ребята, мы вкладываем душу в AdMe.ru. Cпасибо за то,

что открываете эту красоту. Спасибо за вдохновение и мурашки.

Присоединяйтесь к нам в Facebook и ВКонтакте

Google Play — отличная площадка для новых разработчиков, которые хотят сделать собственное приложение. Но не все из них имеют только чистые помыслы: некоторые из этих программ могут собирать ваши данные, передавать персональную информацию и даже обчистить ваш счет.

Погодные приложения обрели практически вирусную популярность в период появления, после чего последовала столь же стремительная вирусная атака на такие программы. В частности, был пример, когда в погодное приложение встроили троян, который собирал данные владельца смартфона и передавал их злоумышленникам. Особенно их интересовали данные банковских карт.

Популярность погодных приложений сейчас идет на спад: гораздо удобнее и менее энергозатратно просматривать прогнозы синоптиков в поисковике.

Встроенные браузеры идут в нагрузку к прошивке телефона, и зачастую они куда более медленные и малоизвестные. В большинстве случаев встроенный браузер открывается только случайно при нажатии на ссылку, так как, в отличие от Google Chrome, эти программы не имеют защиты от перехвата данных и тормозят работу системы.

Когда хакеры начали взламывать телефоны и похищать данные, стали массово появляться и скачиваться мобильные антивирусы. Тогда хакеры подумали. и сделали собственные антивирусы. Такие программы могут похищать личные данные и даже блокировать телефоны своих пользователей, полностью лишая их возможности управлять системой. С подобным антивирусом никакие другие вирусы не нужны.

В эту категорию входят браузеры со специальными функциями, например просмотра видео или трансляций. Однако у таких приложений есть два существенных минуса. Во-первых, количество встраиваемой рекламы способно поразить воображение, все это невероятно раздражает и затрудняет работу в сети. Во-вторых, не может не насторожить посягательство на приватность: приложения требуют доступа ко множеству разделов, даже к управлению звонками, что делает их небезопасными.

Приложения для увеличения объема оперативной памяти являются, по сути, теми же оптимизаторами: они могут только своевременно очищать кэш, что телефон способен сделать и самостоятельно. Что касается оперативной памяти, то большего объема, чем тот, которым изначально располагает смартфон, вы не получите. Так что эти программы будут только тратить ресурсы и, возможно, собирать ваши данные.

Подобные приложения невозможно воспринимать всерьез, они созданы исключительно для развлечения. Возможно, в будущем, когда смартфоны будут оснащены биометрическими датчиками, они действительно смогут считывать изменения пульса во время ответов на вопросы, но сейчас от детектора лжи в телефоне не больше толку, чем от хрустального шара. Как и все подобные приложения, они расходуют заряд батареи. Кроме того, для работы такой программе не нужен доступ к контактам или персональным данным. Так что если приложение пытается получить доступ к системе, то его лучше не устанавливать.

Приложения для дефрагментации жесткого диска сразу после своего появления обрели огромную популярность из-за аналогии с подобными программами для персонального компьютера. Но в телефоне жесткого диска для дефрагментации просто нет — эти приложения просто анализируют, сколько места занимают во внутренней памяти те или иные программы. Кроме того, дефрагментаторы также будут тратить ресурсы смартфона и могут собирать ваши данные.

Учитывая настоящий бум в сфере создания приложений, Google не может отследить и проверить все новые программы, поэтому безопасность вашего смартфона и его работоспособность во многом зависят от вас. Пишите в комментариях, сколько приложений из нашего списка вы нашли у себя.

МОСКВА, 3 янв — РИА Новости, Наталья Дембинская. Главный тренд уходящего года среди киберпреступлений, который будет лишь набирать обороты, — взрывной рост числа банковских троянов. Ориентированы они в первую очередь на владельцев Android-устройств. Такая активность вполне объяснима: Android занимает почти 85 процентов рынка мобильных операционных систем и в силу своей открытости гораздо хуже защищен, чем, например, вторая по популярности мобильная операционка iOS. Трояны попадают на гаджеты не только из сомнительных источников — многие из них успешно сидят в официальных магазинах приложений. О том, как вирусы обчищают владельцев смартфонов и как не обнулить свой банковский счет, скачав игры из Google Play, — в материале РИА Новости.

Android под прицелом

Только за 2017-й хакеры украли у владельцев Android-смартфонов более миллиарда рублей, по сравнению с прошлым годом ущерб вырос на 136 процентов. Мобильные устройства для хакеров — привлекательная мишень, ведь антивирусы на них работают не столь эффективно, как на ПК. А с повсеместным распространением мобильного банкинга смартфон фактически стал вторым кошельком.

"Написание вредоносных приложений под мобильные устройства гораздо проще, чем под ПК с учетом всех существующих средств защиты", — объясняет Антон Фишман, директор проектного направления Group-IB, специализирующегося на расследовании киберпреступлений.

С конца декабря пользователей Android атакует Catelites Bot — банковский троян, который загружается на устройство под видом системного приложения, а потом, получив нужные права доступа, меняет иконку на значки почты Gmail, маркета Google Play или браузера Chrome.

При запуске банковского приложения вирус подменяет его на фейковое окно, куда пользователь вводит персональные данные. В итоге они оказываются в руках у мошенников. Вредоносный код нацелен на клиентов более 2000 банков и уже заразил более десяти тысяч гаджетов.

В IB-Group, впрочем, отмечают: этот вирус уже давно обчищает владельцев Android, но "работает" все время под разными названиями. Аналитики подсчитали, что за сутки Android-трояны снимают со счетов россиян порядка трех миллионов рублей. Средняя сумма одного хищения — 11 тысяч.

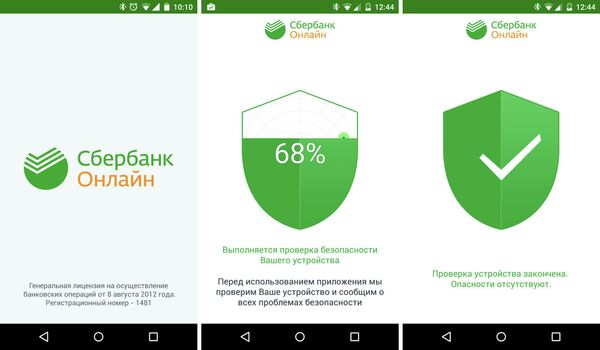

Фейковый "Сбербанк Онлайн"

В ноябре киберпреступники запустили фейк одного из самых популярных в России приложений мобильного банкинга — "Сбербанк Онлайн". Пострадавшие — снова владельцы Android-платформ.

Фейковое приложение маскируется под оригинал и вводит в заблуждение пользователей, в результате злоумышленники получают данные счетов клиентов.

Как рассказали в Cбербанке, для борьбы с трояном они внедрили в свое приложение антивирус — он выявляет вредоносные программы и блокирует их установку. И дали совет клиентам: скачивать прикладные программы нужно только с официальных ресурсов, следить, к чему они просят доступ, и пользоваться антивирусом.

А что насчет iOS

Эксперты констатируют: "подцепить" вирус, например, кейлоггер, который будет тайно записывать данные авторизации, могут и владельцы Apple, но это гораздо сложнее: сказываются особенности и большая закрытость операционной системы. Поэтому у пользователей iOS особой необходимости в сторонних антивирусах нет, главное — своевременно обновляться.

"Если сравнивать две популярных мобильных платформы — Android и iOS, устройства на базе Android наиболее подвержены атакам различных вирусов и вредоносных программ", — отмечает Наталья Масарская, руководитель отдела развития электронного бизнеса Райффайзенбанка.

В Group IB добавляют, что iOS-платформа куда более консервативна и все заражения, которые проникают на устройства Apple, быстро блокируются. Впрочем, у хакеров все равно есть несколько дней на то, чтобы заразить какую-то часть гаджета и украсть данные.

Как трояны проникают на устройство

Главный канал распространения мобильных банковских троянов — неофициальные источники приложений. Впрочем, стопроцентной гарантии их отсутствия не даст и официальный магазин, тот же Google Play. Чтобы обойти верификацию магазина, мошенники нередко загружают туда "чистое" приложение, которое не содержит вредоносный код. Такая программа успешно пройдет проверку.

"А уже потом, оказавшись на устройстве пользователя, приложение потребует обновления, которое и будет содержать троян. Или же оно сможет самостоятельно подгрузить на устройство вредоносный код", — рассказал Фишман.

Бывает и такое, что хакеры взламывают приложения сторонних добросовестных разработчиков, которые уже размещены в Google Play, и в них встраивают вредоносный код. Взлом происходит не в самом магазине, а на серверах разработчика, которые имеют доступ к обновлению прикладных программ на Google Play или AppStore.

Расчет здесь на то, что, в отличие от самого приложения, каждое следующее обновление не будет проходить долгой и тщательной проверки в магазине.

Хорошая новость, впрочем, в том, что вероятность скачать легитимную программу из официального магазина, содержащую вредоносный троян, достаточно мала. Гораздо чаще трояны загружаются на устройства при скачивании программ из непроверенных источников и спамерских СМС-рассылок — все это методы социальной инженерии.

Не рутовать смартфон

Заражения трояном можно избежать, если соблюдать ряд несложных правил. Во-первых, в зоне риска все владельцы смартфонов, которые установили рут-права на Android и джейлбрейки на iOS.

"Рутованный" телефон позволяет пользователю получить доступ к файловой системе устройства и шире использовать его возможности. Но есть и обратная сторона: даже при наличии антивируса смартфон фактически лишен защиты: расширенные права в этом случае получают и программы, установленные на устройство.

"Как только вы это делаете, любое приложение, в том числе вредоносное, может запросить и получить права суперъюзера", — предупреждают в Group-IB.

Ссылки от контактов — проверить

Одно из главных правил — не переходить по ссылкам, в которых нет уверенности.

Получив от контакта из телефонной книги СМС с непонятной ссылкой и подписью "посмотри, какая я классная на фотографии", не стоит ее открывать: cначала нужно уточнить у предполагаемого отправителя, действительно ли это присылал он.

Очень часто вредоносные приложения подменяют приложение СМС на мобильном устройстве и делают рассылку со ссылкой на скачивание самого себя по всему списку контактов пользователя.

Смотреть, к чему просят доступ

При установке из Google Play и других магазинов нужно внимательно читать, к чему программа запрашивает доступ. Если к приложению для работы с СМС — сразу же стоит насторожиться. Вообще, смутить должно все, что напрямую не относится к функционалу выбранного приложения. Например, радио уж точно не должно запрашивать доступ к СМС, мессенджерам или мобильному банкингу.

Подменяя собой стандартное приложение для работы с СМС, троян определяет, каким банком пользуется жертва, и начинает тайную рассылку и прием сообщений от банковского кабинета. Под угрозой все пользователи онлайн-банкинга, работающего с СМС-командами.

Исключить подмену СМС-приложения

Цель здесь одна: установка вредоносного трояна, который дальше может действовать по-разному: обращаться к самому мобильному приложению банка и "вытаскивать" оттуда данные карты, либо делать так называемый веб-инжект: когда пользователь вводит в приложении банка номер карты, на которую нужно перевести деньги, троян будет подменять его на свой.

Еще один вариант — троян может самостоятельно зайти в приложение и совершить перевод средств, подменив приложение для отправки СМС, — то есть по сути перехватить второй фактор авторизации, который используют большинство банков, — СМС-код.

В целом же стоит придерживаться так называемой гигиены безопасности: избегать беспорядочных скачиваний по непонятным ссылкам, смотреть, к чему приложение запрашивает доступ, и пользоваться антивирусами для мобильных устройств.

Читайте также: