Вирус вымогатель только номер

Содержание

Что такое вирус и какие они бывают

Вирусы могут быть двух типов:

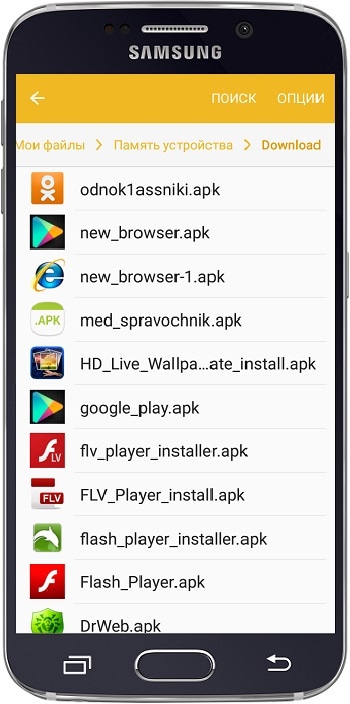

1. Подделка — используется название и значок какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

2. Троянский конь — в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Что могут вирусы

1. Воровать деньги с SIM-карты: звонить или отправлять SMS на платные номера до тех пор, пока на SIM-карте не закончатся деньги.

2. Воровать информацию: отправлять пароли от интернет-банков, данные банковских карт или личные файлы мошенникам, рассылать сообщения с вирусными ссылками на номера из записной книги от вашего имени.

3. Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

4. Использовать мощность вашего устройства: показывать скрытую рекламу или майнить криптовалюты.

Как вирусы попадают на смартфон или планшет

Мошенники маскируют вирусы под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги, антивирусы. Затем они распространяют их:

Например, ищете в интернете какую-нибудь игру или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле форум и комментаторы не настоящие.

Или заходите сайт с пиратскими фильмами и сериалами, появляется сообщение. В нем написано, что смартфон/планшет заражен вирусами или какая-то программа сильно устарела. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

На самом деле это не так и с устройством все в порядке.

Будьте осторожны, чудес не бывает. В большинстве случев это мошенники.

У всех подобных сообщений общая цель — заставить вас нажать на ссылку, чтобы вирус скачался на устройство.

Как вирусы заражают смартофон или планшет

Если нажать на вирус, появится список разрешений. Разрешения — это те действия, которые приложение сможет выполнять после установки.

Как отличить вирус от нормального приложения

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков. Когда такой вирус установится, он начнет незаметно отправлять SMS или звонить на платные номера.

Сравним настоящие приложения и вирусы. Антивирус Dr.Web:

Игра Говорящий Том 2:

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере и интернету.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. К счастью, такие вирусы встречаются редко. Чаще вам пригодятся два ориентира:

Если приложение скачалось с неизвестного сайта и запрашивает доступ к платным функциям — это вирус в 99% случаев.

Как обезопасить смартфон или планшет от вирусов

Отличить вирус от нормального приложения неподготовленному человеку очень сложно. Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Прежде чем добавить приложение в Play Маркет, Google проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Play Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

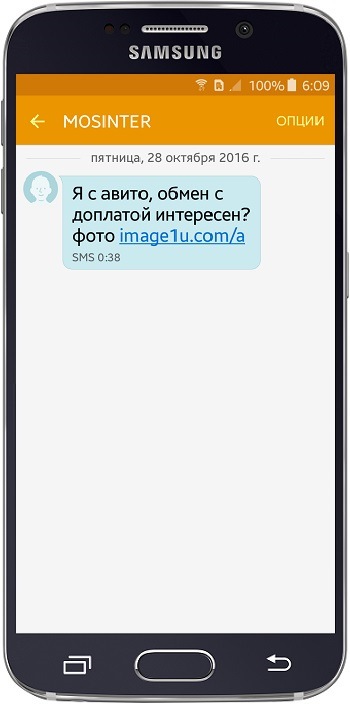

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

Мошенники могут автоматически загружать вирусы на устройство через MMS. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку MMS выберите: Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

Если вдруг на устройство попадет вирус, который отправляет SMS на платные номера, то баланс SIM-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Как понять, что на смартфоне или планшете появился вирус

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

- Появляются большие счета за SMS или звонки;

- Появляется баннер с требованием заплатить мошенникам, который не дает пользоваться устройством;

- Появляются незнакомые программы;

- Очень быстро начинает садиться батарея;

- Быстро расходуется интернет-трафик непонятными приложениями;

- Устройство начинает сильно тормозить.

Как удалить вирус, если меню открывается

Вытащите SIM-карту, чтобы не списались деньги со счета.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Просмотрите все установленные приложения и удалите неизвестные вам.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Как удалить вирус, если меню не открывается (баннер-вымогатель)

Если на экране появился баннер-вымогатель и не дает пользоваться устройством:

Не перечисляйте деньги мошенникам — они все равно не разблокируют устройство.

Вытащите SIM-карту, чтобы не списались деньги со счета.

Загрузите устройство в безопасном режиме.

Если баннер в безопасном режиме пропал, отключите права администратора у всех приложений.

Если баннер не пропал, перейдите к пункту №11.

Просмотрите все установленные приложения и удалите неизвестные вам.

Перезагрузите устройство. Устройство загрузится в обычном режиме, баннера не должен быть.

Если после перезагрузки баннер появился, перейдите к пункту №11.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Нужен ли антивирус на Android

Если вы начинающий пользователь и не уверены в своих силах — нужен. Но только один.

Если пользуетесь устройством осторожно и соблюдаете правила безопасности, антивирус можно не устанавливать.

Программы-вымогатели представляют проблему для предприятий, образовательных учреждений и системы здравоохранения. Исследователи кибербезопасности продемонстрировали, что это семейство вредоносного ПО способно без труда вывести из строя базовую инфраструктуру, необходимую для функционирования городов.

Содержание

Как троянец может попасть к вам на ПК и почему у вас может возникнуть желание запустить его

Сменные носители информации. Это основной путь заражения компьютеров, либо вообще не имеющих сетевых подключений, либо являющихся частью небольших локальных сетей без выхода в Интернет. Если сменный носитель, будь то флешка или съемный жесткий диск, заражен, а на компьютере не отключена функция автозапуска и нет антивирусной программы, то велик риск, что для активации троянца будет достаточно просто вставить устройство в USB-разъем.

Как защитить бизнес от ransomware

Вымогательское ПО (ramsomware) продолжает нести одну из самых больших угроз в Интернете, пишет в 2019 году портал ZDNet [2] . Необдуманный переход по ссылке может привести к последовательности событий, которые грозят тем, что все данные пользователя будут зашифрованы, и он будет поставлен перед выбором — заплатить вымогателям в обмен на ключ расшифровки большие деньги (злоумышленники обычно требуют их в виде биткоинов или другой криптовалюты, чтобы запутать следы транзакций) или же отказаться от оплаты выкупа. За счет того, что многие жертвы предпочитают откупиться, криминальные группировки, занимающиеся распространением ransomware, обладают немалыми средствами и продолжают совершенствовать вредоносное ПО и тактику атак.

Так, если неприхотливые мошенники довольствуются рассылкой вредоносного ПО вслепую, то банды, которые поставили свой промысел на поток, ищут уязвимости в корпоративных сетях и атакуют только тогда, когда можно нанести максимальный урон, шифруя за один раз как можно больше устройств. Распространением вредоносного ПО занимаются не только преступные группировки, но и группировки, которые поддерживаются отдельными странами. Они делают это, чтобы посеять хаос и принести прибыль своим покровителям. Постоянно растущее число атак на бизнес можно сравнить со своего рода гонкой вооружений: с одной стороны, киберкриминал постоянно пополняет арсенал модификаций ransomware и ищет новые способы компрометации систем, тогда как предприятия вынуждены наращивать потенциал для защиты корпоративной инфраструктуры, чтобы ликвидировать любые лазейки для проникновения.

Фактически, преступные группировки всегда действуют на упреждение, поэтому гарантированного средства полностью защитить себя или свой бизнес от вымогателей или любого другого вредоносного ПО не существует. Тем не менее, можно предпринять ряд шагов, чтобы смягчить последствия атак или свести к минимуму шансы атакующих.

1. Устанавливайте программные патчи, чтобы держать софт в актуальном состоянии. Патчинг — это утомительная и трудоемкая процедура, которая требуется для закрытия брешей безопасности в ПО. Многие пользователи игнорируют ее, но это неправильно, потому что незакрытые уязвимости открывают хакерам пространство для маневра. Хакеры будут использовать любые уязвимости в ПО для проникновения в сети, если предприятия не успеют протестировать и развернуть патчи.

Классический пример того, во что вылилось промедление с установкой патчей безопасности, — WannaCry. Летом 2017 г. эта вымогательская программа прошлась настоящим цунами по ИТ-сетям. В общей сложности, за короткое время от червя пострадало 300 тыс. компьютеров, принадлежащих частным лицам, коммерческим организациям и правительственным учреждениям, в более чем 200 странах мира. Распространение WannaCry блокировало работу множества организаций: больниц, аэропортов, банков, заводов и др. В частности, в ряде британских госпиталей было отложено выполнение назначенных медицинских процедур, обследований и срочных операций. Несмотря на то, что патч для Windows Server Message Block, препятствующий угрозам типа WannaCry был выпущен за несколько месяцев до его появления, огромное количество организаций проигнорировали его, что повлекло заражение инфраструктуры.

RDP позволяет удаленно управлять ПК и является еще одной востребованной вымогателями опцией. Среди основных действий, которые значительно снижают площадь поражения, можно отнести установку надежных паролей, а также изменение порта RDP, что ограничит круг подключаемых к нему устройств только теми, которые установит организация.

3. Обучите персонал распознавать подозрительные письма. Электронная почта — один из классических способов проникновения ransomware в организацию. Это связано с тем, что рассылка бандами вымогателей вредоносных программ на тысячи адресов э-почты — это дешевый и простой способ распространения ПО. Несмотря на кажущуюся примитивность этой тактики, она по-прежнему удручающе эффективна. Для обеспечения защиты предприятия от программ-вымогателей и фишинга, которые распространяются по каналам э-почты, предприятию нужно провести тренинг с целью обучить персонал распознавать подозрительные э-письма.

Основное правило: ни в коем случае не стоит открывать э-письма, полученные от неизвестных отправителей, и тем более не нужно нажимать на ссылки в таких письмах. Стоит остерегаться вложений, которые просят включить макросы, поскольку это стандартный путь к заражению вредоносным ПО. В качестве дополнительного уровня безопасности стоит применять двухфакторную аутентификацию.

4. Усложните структуру перемещения по своей сети. Группировки вымогателей все чаще ищут максимально возможную финансовую выгоду. Очевидно, что заблокировав один или несколько компьютеров, они ее не получат. Чтобы нанести максимальный урон, они проникают в сеть и ищут пути распространения вымогателя на как можно большее количество компьютеров. Чтобы предотвратить распространение ransomware или хотя бы усложнить хакерам жизнь, нужно провести сегментирование сетей, а также ограничить и дополнительно защитить учетные записи администраторов, которые обладают доступом ко всей инфраструктуре. Как известно, по большей части фишинговые атаки нацелены на разработчиков, что связано с тем, что они обладают широким доступом к различным системам.

5. Контролируйте подключенные к вашей сети устройства. Компьютеры и серверы находятся там, где хранятся данные, но это не единственные устройства, о которых нужно беспокоиться администраторам. Офисный Wi-Fi, IoT-устройства и удаленный сценарий работы — в настоящее время существует большое разнообразие устройств, подключающихся к сети компании и лишенных встроенных функций безопасности, которые требуются корпоративному устройству. Чем их больше, тем больше риск того, что в каком-то из них, например, в плохо защищенном принтере или другом сетевом устройстве, будет бэкдор, через который преступники проникнут в корпоративные системы. Кроме того, администраторам нужно задуматься, кто еще имеет доступ к их системам, и если это ваши поставщики, то знают ли они о потенциальном риске, которым угрожает ransomware и другие вредоносные программы?

6. Создайте эффективную стратегию резервного копирования. Наличие надежных и актуальных резервных копий всей критически важной для бизнеса информации является жизненно важной защитой, особенно от программ-вымогателей. В результате стечения неблагоприятных обстоятельств, когда хакерам удастся скомпрометировать несколько устройств, наличие своевременно сделанных резервных копий означает, что их можно восстановить и снова оперативно начать работу. Учитывая значимость стратегии бэкапов, предприятию нужно знать, где хранятся критически важные для бизнеса данные. Возможно, финансовый директор хранит данные в электронной таблице на рабочем столе, и эти данные не зеркалируются в облако.

Нужно помнить одну очень важную деталь: если делать резервные копии не критически важных данных или делать их тогда, когда это заблагорассудится, а не по расписанию, стратегия резервного копирования будет мало полезной.

7. Прежде, чем платить выкуп, подумайте. Смоделируем ситуацию. Вымогатели пробились сквозь защиту организации, и все компьютеры зашифрованы. Восстановление данных из резервных копий займет несколько дней, но эти задержки могут оказаться критическими для бизнеса. Может быть лучше заплатить им несколько тысяч долларов? Как поступить? Для многих вывод будет очевидным: если работоспособность бизнеса будет восстановлена в кратчайшие сроки, то следует заплатить. Однако есть причины, которые говорят о том, что это решение может оказаться фатальным. Во-первых, нет никакой гарантии, что после оплаты преступники передадут ключ шифрования, потому что это преступники и у них отсутствуют привычные моральные принципы. Более того, совершив платеж организация продемонстрирует готовность платить и это может вызывать новые атаки с их стороны или со стороны привлеченных группировок, которые искали платежеспособных клиентов. Во-вторых, выплата выкупа либо из собственных средств, либо посредством страхового покрытия означает, что криминальный курс приносит группировкам доход. Как следствие, оно могут тратить добытые преступным путем средства на совершенствование кампаний, атакуя большее число предприятий. Даже если одному или нескольким предприятиям повезло, и им разблокировали компьютеры, платить выкуп — значит стимулировать новую волну вымогательства.

8. Разработайте план реагирования на ransomware и проверьте его. Каждое предприятие должно иметь план восстановления работоспособности после непредвиденного вмешательства в рабочие процессы — будь то поломка техники или стихийные бедствия. Ответы на вымогательские действия должны быть его стандартной статьей. Они не должны быть только техническими (очистка ПК и восстановление данных из резервных копий), но и рассматриваться в более широком бизнес-контексте. К примеру, как объяснить ситуацию покупателям, поставщикам и прессе; следует ли уведомлять об ransomware-атаке полицию, страховую компанию и регулирующие органы. Помимо разработки плана нужно будет убедиться в его работоспособности, так как некоторые допущения могут быть ошибочными.

9. Сканирование и фильтрация э-почты. Самый простой способ обезопасить своих сотрудников от перехода по вредоносной ссылке в э-письме — сделать так, чтобы оно никогда не попало в их почтовый ящик. Чтобы добиться этого, нужно применять средства сканирования контента и фильтрации э-почты. Установленные фильтры значительно сократят количество фишинговых и вымогательских программ.

10. Досконально изучите схему работы своей сети. ИБ-рынок предлагает целый ряд связанных инструментов безопасности начиная от систем предотвращения и обнаружения вторжений и заканчивая системами управления информацией и событиями безопасности (security information and event management, SIEM), которые дают полное представление о трафике сети, каналам его поступления и т. д. SIEM получает информацию о событиях из различных источников, таких как межсетевые экраны, IPS, антивирусы, ОС и т. д. Система фильтрует полученные данные, приводя их к единому, пригодному для анализа формату. Это позволяет собирать и централизованно хранить журналы событий в различных системах.

Далее SIEM коррелирует события: ищет взаимосвязи и закономерности, что позволяет с высокой вероятностью определять потенциальные угрозы, сбои в работе ИТ-инфраструктуры, попытки несанкционированного доступа, атаки. Эти продукты дают актуальное представление о состоянии сети и в том числе позволяют определить аномалии в трафике, которые могут указывать на взлом хакерами, правда, без указания на то, был ли он осуществлен при помощи ransomware или других видов зловредного ПО. В любом случае, если предприятие не видит, что происходит в ее сети, оно не сможет остановить атаку.

11. Убедитесь, что ваша антивирусная программа обновлена. Обновление антивирусных сигнатур кажется обыденностью, однако некоторые организации, как правило, небольшие, не уделяют этому процессу должного внимания. Многие современные антивирусные пакеты предлагают функции обнаружения программ-вымогателей или надстройки, которые обнаруживают подозрительное поведение, общее для всех вымогателей: шифрование файлов. Антивирусные сигнатуры понимают, что внешние программы предпринимают попытки модифицировать пользовательские файлы и зашифровать их, и пытаются остановить шифрование. Некоторые пакеты безопасности даже делают копии файлов, которым угрожает программа-вымогатель.

Защита от целевых атак шифровальщиков

Для защиты от целевых атак с использованием программ-вымогателей эксперты "Лаборатории Касперского" и "Инфосистемы Джет" рекомендуют предпринять следующие действия:

No More Ransom

Поделиться сообщением в

Внешние ссылки откроются в отдельном окне

Внешние ссылки откроются в отдельном окне

Программа-вымогатель 27 июня заблокировала компьютеры и зашифровала файлы в десятках компаний по всему миру.

Сообщается, что больше всех пострадали украинские компании - вирус заразил компьютеры крупных компаний, госструктур и объектов инфраструктуры.

За расшифровку файлов вирус требует от жертв 300 долларов в биткойнах.

Русская служба Би-би-си отвечает на главные вопросы о новой угрозе.

Кто пострадал?

Распространение вируса началось с Украины. Пострадали аэропорт "Борисполь", некоторые региональные подразделения "Укрэнерго", сети магазинов, банки, СМИ и телекоммуникационные компании. Отключились компьютеры и в правительстве Украины.

Вслед за этим наступила очередь компаний в России: "Роснефть", "Башнефть", Mondelеz International, Mars, Nivea и другие также стали жертвами вируса.

Жертвы в других странах - британская рекламная компания WPP, американская фармацевтическая компания Merck & Co, крупный датский грузоперевозчик Maersk и другие.

Как работает вирус?

Эксперты пока не пришли к единому мнению относительно происхождения нового вируса. Компании Group-IB и Positive Technologies видят в нем разновидность вируса Petya 2016 года.

"Это вымогательское программное обеспечение использует как хакерские методы и утилиты, так и стандартные утилиты системного администрирования, - комментирует руководитель отдела реагирования на угрозы информационной безопасности Positive Technologies Эльмар Набигаев. - Все это гарантирует высокую скорость распространения внутри сети и массовость эпидемии в целом (при заражении хотя бы одного персонального компьютера). Результатом является полная неработоспособность компьютера и шифрование данных".

В румынской компании Bitdefender видят больше общего с вирусом GoldenEye, в котором Petya объединяется с еще одним вредоносом под названием Misha. Преимущество последнего - для шифрования файлов он не требует у будущей жертвы права администратора, а добывает их самостоятельно.

Брайан Кэмбелл из Fujitsu и ряд других экспертов полагают, что новый вирус использует украденную у Агентства национальной безопасности США, модифицированную программу EternalBlue.

После публикации этой программы хакерами The Shadow Brokers в апреле 2017 года весь мир облетел созданный на ее основе вирус-вымогатель WannaCry.

Используя уязвимости Windows, эта программа позволяет вирусу распространяться на компьютеры по всей корпоративной сети. Оригинальный же Petya рассылался по электронной почте под видом резюме и мог заражать только тот компьютер, где это резюме открывали.

Microsoft опубликовала заплатку против EternalBlue еще в марте 2017 года, однако не все воспользовались ей даже после эпидемии WannaCry.

В "Лаборатории Касперского" заявили "Интерфаксу", что вирус-вымогатель не принадлежит к ранее известным семействам вредоносного программного обеспечения.

"Программные продукты "Лаборатории Касперского" детектируют данное вредоносное ПО как UDS:DangeroundObject.Multi.Generic.", - отметил руководитель отдела антивирусных исследований "Лаборатории Касперского" Вячеслав Закоржевский.

В общем, если и называть новый вирус русским именем, нужно иметь в виду, что внешне он больше похож на чудовище Франкенштейна, поскольку собран из нескольких вредоносных программ. Доподлинно известно, что вирус появился на свет 18 июня 2017 года.

Круче чем WannaCry?

WannaCry понадобилось всего несколько суток в мае 2017 года, чтобы достичь статуса самой массовой кибератаки подобного рода в истории. Обгонит ли новый вирус-вымогатель своего недавнего предшественника?

За неполные сутки злоумышленники получили от своих жертв 2,1 биткойна - порядка 5 тыс. долларов. WannaCry за тот же срок собрал 7 биткойнов.

При этом, по мнению Эльмара Набигаева из Positive Technologies, бороться с новым вымогателем сложнее.

"Помимо эксплойта [уязвимости в Windows] эта угроза распростряется также с помощью учетных записей операционных систем, украденных с помощью специальных хакерских утилит", - отметил эксперт.

Как бороться с вирусом?

В качестве профилактики эксперты советуют вовремя устанавливать обновления для операционных систем и проверять файлы, полученные по электронной почте.

Продвинутым администраторам советуют временно отключить протокол передачи данных в сети Server Message Block (SMB).

Если же компьютеры оказались заражены - ни в коем случае не платить злоумышленникам. Нет никакой гарантии, что, получив оплату, они расшифруют файлы, а не станут требовать больше.

Остается только ждать программу-дешифровщик: в случае с WannaCry на ее создание у специалиста французской компании Quarkslab Адриена Гинье ушла неделя.

Первая программа-вымогатель AIDS (PC Cyborg) была написана биологом Джозефом Поппом в 1989 году. Она скрывала каталоги и шифровала файлы, требуя выплатить 189 долларов за "продление лицензии" на счет в Панаме. Свое детище Попп распространял с помощью дискет по обычной почте, совершив в общей сложности около 20 тысяч отправлений. Попп был задержан при попытке обналичить чек, но избежал суда - в 1991 году его признали невменяемым.

Вирус вымогатель по имени Petya стал буквально сенсацией лета 2017 года в Украине. Огромное количество владельцев компьютеров стало жертвой этой коварной разработки какого-то, непременно, талантливого программиста.

До этого украинцам лишь приходилось слышать о вирусе вымогателе под названием WannaCry , охватившем более 150 стран Америки и Европы, где он успешно блокировал компьютеры и просил пользователя перечислить 300$ в биткоинах для восстановления его нормальной работы. Вы только представьте: всего за 4 дня активной атаки, его разработчик сумел собрать с населения более 42000$. П равоохранительное агентство Europol сообщает, что начавшаяся 12 мая кибератака успела поразить более 200 000 компьютеров.

Не только WannaCry, но и другие вирусы-вымогатели, например, Locky virus, CryptoLocker, CryptoWall virus, в этом году атаковали компьютеры по аналогичной схеме с целью получить деньги взамен на возобновление нормальной работы.

Столь печальный опыт западных коллег еще больше стимулирует славянский народ как можно быстрее задуматься о том, как защитить компьютер от вируса вымогателя. В этом нелегком вопросе мы предлагаем разобраться прямо сейчас.

Что нужно знать о вирусе-вымогателе

Первое, что необходимо знать о компьютерных вирусах, так это то, что их много, и все они разные. С каждым днем хакеры работают над усовершенствованием своих разработок, стараясь сделать так, чтобы обновленные вирусы успешно обходили те преграды, которые еще вчера перекрывали им доступ. Вирусы вымогатели тоже могут быть разными, а значит и бороться с ними необходимо разными методами.

В целом, специалисты по кибербезопасности настоятельно советуют лучше своевременно предотвращать возможность атаки, чем потом в панике искать любые методы борьбы с последствиями.

Вирус вымогатель Petya атаковал украинских пользователей. Суть его атаки состоит в шифре файлов с использованием алгоритмов AES-256 и/или RSA-4096. Для расшифровки шифра необходим приватный ключ, который обычно размещается на удаленном серваке, за доступ к которому создатель вируса требует перевести на его счет определенную сумму. Схема проста, понятна и довольно-таки популярна. Не трудно заметить очевидное сходство с атаками западных вирусов.

Как распространяется вирус-вымогатель

Конечно же по интернету. Попав на него, вымогатель автоматически заблокирует ряд функций Windows, после чего высветится сообщение с требованием произвести оплату или же отправить смс. На самом деле сюжетов того, как все может происходить - много, но, как правило, все они довольно типичны и похожи между собой, а самое главное - одинаковый исход: за возобновление данных необходимо заплатить. но не спешите переводить деньги, далеко не всегда после этого действительно все становится как было, особенно, если просят пополнить счет или отправить смс.

Распространение вируса вымогателя Petya осуществляется через письма, которые приходят потенциальным жертвам на электронную почту. Именно в письме содержатся загрузочные материалы Dropbox в прилагаемом документе с “folder-gepackt.exe”. Активация вируса происходит сразу же при загрузке и открытии файла.

Кто под угрозой

Цель вирусов-вымогателей - компьютерны организаций и компаний, информация в которых действительно представляет собой ценность, за которую люди готовы платить. И это хорошая новость для рядового пользователя.

Однако, каждый из нас где-то работает, представляя собой часть той или иной компании. Многие привыкли хранить рабочие файлы на домашнем компьютере, а кто-то и вовсе работает дома. У кого-то хранятся ценные фотографии из личного альбома, а кто-то вот только допечатал диплом или курсовую. Подобные данные также ценны, а значит, вполне могут попасть под раздачу вируса-вымогателя. Поэтому, лучше обезопасить себя от вируса-вымогателя уже сегодня, бесплатно.

Вирус вымогатель: как защититься

В Украине наиболее популярным и известным вирусом-вымогателем считается Petya. Поскольку он распространяется через письма электронной почты, необходимо быть крайне внимательным при открытии того или иного сообщения. Проверяйте безопасность источника, от которого Вы внезапно получили письмо, даже если это письмо не из категории спама.

Кроме того, обязательно обзаведитесь надежной антивирусной защитой. В каталоге нашего интернет-магазина есть хорошее программное обеспечение, которое может оказаться весьма кстати. После установки хорошего антивируса, не игнорируйте его предупреждения о том, что открытие файла может быть вредоносным.

Как удалить вирус вымогатель

Для удаления вымогателя попробуйте один из этих методов:

- Отформатируйте свой жесткий диск с обязательной переустановкой операционной системы.

- Для удаления популярного в Украине вируса-вымогателя Petya можно попробовать воспользоваться антивирусом Reimage.

- Зайдите на один из популярных сервисов, активно используемых в мире для деактивации вирусов. А еще лучше влоспользоваться лицензионным ПО, это может быть: Dr.Web, ESET NOD32 или Касперский. Для серфинга по этим сайтам лучше использовать другой компьютер: не зараженный.

Удаление при помощи ESET NOD32: Важно: работаем только с официальным сайтом. Там ищем вводим в имеющуюся форму номер телефона из баннера и текстовое сообщение.

Бывает и так, когда вирус-банер блокирует полностью весь Windows, не позволяя Вам зайти на сайт ESET-NOD32. Тогда рекомендуем воспользоваться другой техникой с активным подключением интернета.

Избавиться от вируса вымогателя поможет и бесплатное приложение от известного многим антивируса dr.WebLiveCD. На его официальном сайте можно без труда скачать образ антивируса, который затем необходимо записать на диск, выбрав режим записи образа на загрузочный диск, а уже после применить для лечения зараженного компьютера.

Важно только настроить на зараженном компьютере необходимый для нас порядок загрузки: сперва обращение к CD, и только после этого к винчестеру. Тогда ПК увидит CD и, поняв, что он загруженный, автоматически начнет с него загрузку.

Как включите ПК, вставьте этот самый диск в дисковод и активируйте перезагрузку. После включения осталось только настроить антивирус и запустить сканирование компьютера. По завершению сканирования Вы легко сможете удалить вирус вымогатель, а значит и разблокировать компьютер!

Вот мы и рассказали Вам все о вирусах-вымогателях. Теперь Вы знаете, что собой представляет компьютерная угроза, как с ней бороться, и как обезопасить себя от нее. Успешной работы за компьютером! И пусть вирус никогда не разлучит Вас!

Читайте также: