Вирус вымогатель попал на

Содержание

Что такое вирус и какие они бывают

Вирусы могут быть двух типов:

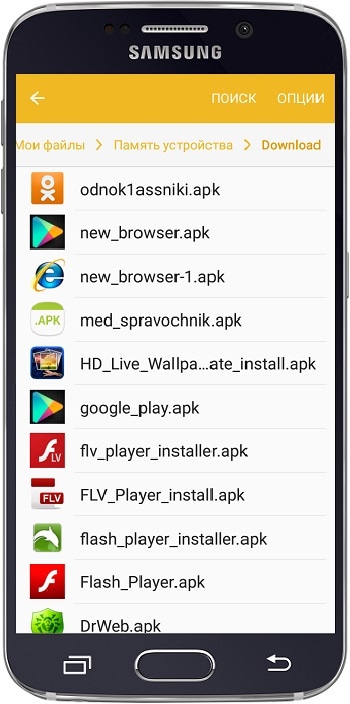

1. Подделка — используется название и значок какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

2. Троянский конь — в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Что могут вирусы

1. Воровать деньги с SIM-карты: звонить или отправлять SMS на платные номера до тех пор, пока на SIM-карте не закончатся деньги.

2. Воровать информацию: отправлять пароли от интернет-банков, данные банковских карт или личные файлы мошенникам, рассылать сообщения с вирусными ссылками на номера из записной книги от вашего имени.

3. Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

4. Использовать мощность вашего устройства: показывать скрытую рекламу или майнить криптовалюты.

Как вирусы попадают на смартфон или планшет

Мошенники маскируют вирусы под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги, антивирусы. Затем они распространяют их:

Например, ищете в интернете какую-нибудь игру или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле форум и комментаторы не настоящие.

Или заходите сайт с пиратскими фильмами и сериалами, появляется сообщение. В нем написано, что смартфон/планшет заражен вирусами или какая-то программа сильно устарела. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

На самом деле это не так и с устройством все в порядке.

Будьте осторожны, чудес не бывает. В большинстве случев это мошенники.

У всех подобных сообщений общая цель — заставить вас нажать на ссылку, чтобы вирус скачался на устройство.

Как вирусы заражают смартофон или планшет

Если нажать на вирус, появится список разрешений. Разрешения — это те действия, которые приложение сможет выполнять после установки.

Как отличить вирус от нормального приложения

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков. Когда такой вирус установится, он начнет незаметно отправлять SMS или звонить на платные номера.

Сравним настоящие приложения и вирусы. Антивирус Dr.Web:

Игра Говорящий Том 2:

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере и интернету.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. К счастью, такие вирусы встречаются редко. Чаще вам пригодятся два ориентира:

Если приложение скачалось с неизвестного сайта и запрашивает доступ к платным функциям — это вирус в 99% случаев.

Как обезопасить смартфон или планшет от вирусов

Отличить вирус от нормального приложения неподготовленному человеку очень сложно. Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Прежде чем добавить приложение в Play Маркет, Google проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Play Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

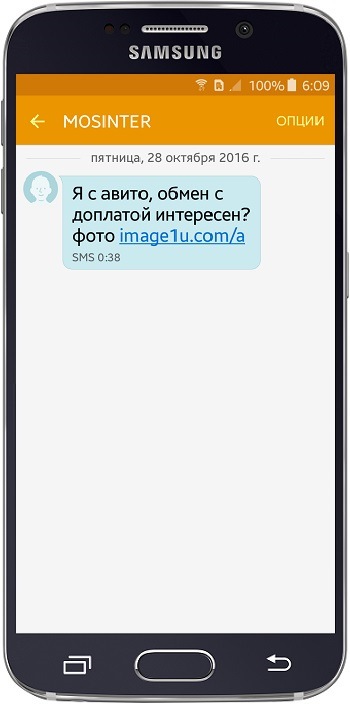

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

Мошенники могут автоматически загружать вирусы на устройство через MMS. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку MMS выберите: Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

Если вдруг на устройство попадет вирус, который отправляет SMS на платные номера, то баланс SIM-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Как понять, что на смартфоне или планшете появился вирус

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

- Появляются большие счета за SMS или звонки;

- Появляется баннер с требованием заплатить мошенникам, который не дает пользоваться устройством;

- Появляются незнакомые программы;

- Очень быстро начинает садиться батарея;

- Быстро расходуется интернет-трафик непонятными приложениями;

- Устройство начинает сильно тормозить.

Как удалить вирус, если меню открывается

Вытащите SIM-карту, чтобы не списались деньги со счета.

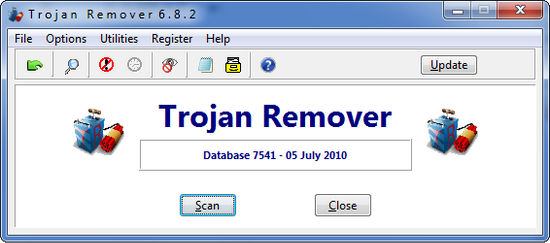

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Просмотрите все установленные приложения и удалите неизвестные вам.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Как удалить вирус, если меню не открывается (баннер-вымогатель)

Если на экране появился баннер-вымогатель и не дает пользоваться устройством:

Не перечисляйте деньги мошенникам — они все равно не разблокируют устройство.

Вытащите SIM-карту, чтобы не списались деньги со счета.

Загрузите устройство в безопасном режиме.

Если баннер в безопасном режиме пропал, отключите права администратора у всех приложений.

Если баннер не пропал, перейдите к пункту №11.

Просмотрите все установленные приложения и удалите неизвестные вам.

Перезагрузите устройство. Устройство загрузится в обычном режиме, баннера не должен быть.

Если после перезагрузки баннер появился, перейдите к пункту №11.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Нужен ли антивирус на Android

Если вы начинающий пользователь и не уверены в своих силах — нужен. Но только один.

Если пользуетесь устройством осторожно и соблюдаете правила безопасности, антивирус можно не устанавливать.

Программы-вымогатели представляют проблему для предприятий, образовательных учреждений и системы здравоохранения. Исследователи кибербезопасности продемонстрировали, что это семейство вредоносного ПО способно без труда вывести из строя базовую инфраструктуру, необходимую для функционирования городов.

Содержание

Как троянец может попасть к вам на ПК и почему у вас может возникнуть желание запустить его

Сменные носители информации. Это основной путь заражения компьютеров, либо вообще не имеющих сетевых подключений, либо являющихся частью небольших локальных сетей без выхода в Интернет. Если сменный носитель, будь то флешка или съемный жесткий диск, заражен, а на компьютере не отключена функция автозапуска и нет антивирусной программы, то велик риск, что для активации троянца будет достаточно просто вставить устройство в USB-разъем.

Как защитить бизнес от ransomware

Вымогательское ПО (ramsomware) продолжает нести одну из самых больших угроз в Интернете, пишет в 2019 году портал ZDNet [2] . Необдуманный переход по ссылке может привести к последовательности событий, которые грозят тем, что все данные пользователя будут зашифрованы, и он будет поставлен перед выбором — заплатить вымогателям в обмен на ключ расшифровки большие деньги (злоумышленники обычно требуют их в виде биткоинов или другой криптовалюты, чтобы запутать следы транзакций) или же отказаться от оплаты выкупа. За счет того, что многие жертвы предпочитают откупиться, криминальные группировки, занимающиеся распространением ransomware, обладают немалыми средствами и продолжают совершенствовать вредоносное ПО и тактику атак.

Так, если неприхотливые мошенники довольствуются рассылкой вредоносного ПО вслепую, то банды, которые поставили свой промысел на поток, ищут уязвимости в корпоративных сетях и атакуют только тогда, когда можно нанести максимальный урон, шифруя за один раз как можно больше устройств. Распространением вредоносного ПО занимаются не только преступные группировки, но и группировки, которые поддерживаются отдельными странами. Они делают это, чтобы посеять хаос и принести прибыль своим покровителям. Постоянно растущее число атак на бизнес можно сравнить со своего рода гонкой вооружений: с одной стороны, киберкриминал постоянно пополняет арсенал модификаций ransomware и ищет новые способы компрометации систем, тогда как предприятия вынуждены наращивать потенциал для защиты корпоративной инфраструктуры, чтобы ликвидировать любые лазейки для проникновения.

Фактически, преступные группировки всегда действуют на упреждение, поэтому гарантированного средства полностью защитить себя или свой бизнес от вымогателей или любого другого вредоносного ПО не существует. Тем не менее, можно предпринять ряд шагов, чтобы смягчить последствия атак или свести к минимуму шансы атакующих.

1. Устанавливайте программные патчи, чтобы держать софт в актуальном состоянии. Патчинг — это утомительная и трудоемкая процедура, которая требуется для закрытия брешей безопасности в ПО. Многие пользователи игнорируют ее, но это неправильно, потому что незакрытые уязвимости открывают хакерам пространство для маневра. Хакеры будут использовать любые уязвимости в ПО для проникновения в сети, если предприятия не успеют протестировать и развернуть патчи.

Классический пример того, во что вылилось промедление с установкой патчей безопасности, — WannaCry. Летом 2017 г. эта вымогательская программа прошлась настоящим цунами по ИТ-сетям. В общей сложности, за короткое время от червя пострадало 300 тыс. компьютеров, принадлежащих частным лицам, коммерческим организациям и правительственным учреждениям, в более чем 200 странах мира. Распространение WannaCry блокировало работу множества организаций: больниц, аэропортов, банков, заводов и др. В частности, в ряде британских госпиталей было отложено выполнение назначенных медицинских процедур, обследований и срочных операций. Несмотря на то, что патч для Windows Server Message Block, препятствующий угрозам типа WannaCry был выпущен за несколько месяцев до его появления, огромное количество организаций проигнорировали его, что повлекло заражение инфраструктуры.

RDP позволяет удаленно управлять ПК и является еще одной востребованной вымогателями опцией. Среди основных действий, которые значительно снижают площадь поражения, можно отнести установку надежных паролей, а также изменение порта RDP, что ограничит круг подключаемых к нему устройств только теми, которые установит организация.

3. Обучите персонал распознавать подозрительные письма. Электронная почта — один из классических способов проникновения ransomware в организацию. Это связано с тем, что рассылка бандами вымогателей вредоносных программ на тысячи адресов э-почты — это дешевый и простой способ распространения ПО. Несмотря на кажущуюся примитивность этой тактики, она по-прежнему удручающе эффективна. Для обеспечения защиты предприятия от программ-вымогателей и фишинга, которые распространяются по каналам э-почты, предприятию нужно провести тренинг с целью обучить персонал распознавать подозрительные э-письма.

Основное правило: ни в коем случае не стоит открывать э-письма, полученные от неизвестных отправителей, и тем более не нужно нажимать на ссылки в таких письмах. Стоит остерегаться вложений, которые просят включить макросы, поскольку это стандартный путь к заражению вредоносным ПО. В качестве дополнительного уровня безопасности стоит применять двухфакторную аутентификацию.

4. Усложните структуру перемещения по своей сети. Группировки вымогателей все чаще ищут максимально возможную финансовую выгоду. Очевидно, что заблокировав один или несколько компьютеров, они ее не получат. Чтобы нанести максимальный урон, они проникают в сеть и ищут пути распространения вымогателя на как можно большее количество компьютеров. Чтобы предотвратить распространение ransomware или хотя бы усложнить хакерам жизнь, нужно провести сегментирование сетей, а также ограничить и дополнительно защитить учетные записи администраторов, которые обладают доступом ко всей инфраструктуре. Как известно, по большей части фишинговые атаки нацелены на разработчиков, что связано с тем, что они обладают широким доступом к различным системам.

5. Контролируйте подключенные к вашей сети устройства. Компьютеры и серверы находятся там, где хранятся данные, но это не единственные устройства, о которых нужно беспокоиться администраторам. Офисный Wi-Fi, IoT-устройства и удаленный сценарий работы — в настоящее время существует большое разнообразие устройств, подключающихся к сети компании и лишенных встроенных функций безопасности, которые требуются корпоративному устройству. Чем их больше, тем больше риск того, что в каком-то из них, например, в плохо защищенном принтере или другом сетевом устройстве, будет бэкдор, через который преступники проникнут в корпоративные системы. Кроме того, администраторам нужно задуматься, кто еще имеет доступ к их системам, и если это ваши поставщики, то знают ли они о потенциальном риске, которым угрожает ransomware и другие вредоносные программы?

6. Создайте эффективную стратегию резервного копирования. Наличие надежных и актуальных резервных копий всей критически важной для бизнеса информации является жизненно важной защитой, особенно от программ-вымогателей. В результате стечения неблагоприятных обстоятельств, когда хакерам удастся скомпрометировать несколько устройств, наличие своевременно сделанных резервных копий означает, что их можно восстановить и снова оперативно начать работу. Учитывая значимость стратегии бэкапов, предприятию нужно знать, где хранятся критически важные для бизнеса данные. Возможно, финансовый директор хранит данные в электронной таблице на рабочем столе, и эти данные не зеркалируются в облако.

Нужно помнить одну очень важную деталь: если делать резервные копии не критически важных данных или делать их тогда, когда это заблагорассудится, а не по расписанию, стратегия резервного копирования будет мало полезной.

7. Прежде, чем платить выкуп, подумайте. Смоделируем ситуацию. Вымогатели пробились сквозь защиту организации, и все компьютеры зашифрованы. Восстановление данных из резервных копий займет несколько дней, но эти задержки могут оказаться критическими для бизнеса. Может быть лучше заплатить им несколько тысяч долларов? Как поступить? Для многих вывод будет очевидным: если работоспособность бизнеса будет восстановлена в кратчайшие сроки, то следует заплатить. Однако есть причины, которые говорят о том, что это решение может оказаться фатальным. Во-первых, нет никакой гарантии, что после оплаты преступники передадут ключ шифрования, потому что это преступники и у них отсутствуют привычные моральные принципы. Более того, совершив платеж организация продемонстрирует готовность платить и это может вызывать новые атаки с их стороны или со стороны привлеченных группировок, которые искали платежеспособных клиентов. Во-вторых, выплата выкупа либо из собственных средств, либо посредством страхового покрытия означает, что криминальный курс приносит группировкам доход. Как следствие, оно могут тратить добытые преступным путем средства на совершенствование кампаний, атакуя большее число предприятий. Даже если одному или нескольким предприятиям повезло, и им разблокировали компьютеры, платить выкуп — значит стимулировать новую волну вымогательства.

8. Разработайте план реагирования на ransomware и проверьте его. Каждое предприятие должно иметь план восстановления работоспособности после непредвиденного вмешательства в рабочие процессы — будь то поломка техники или стихийные бедствия. Ответы на вымогательские действия должны быть его стандартной статьей. Они не должны быть только техническими (очистка ПК и восстановление данных из резервных копий), но и рассматриваться в более широком бизнес-контексте. К примеру, как объяснить ситуацию покупателям, поставщикам и прессе; следует ли уведомлять об ransomware-атаке полицию, страховую компанию и регулирующие органы. Помимо разработки плана нужно будет убедиться в его работоспособности, так как некоторые допущения могут быть ошибочными.

9. Сканирование и фильтрация э-почты. Самый простой способ обезопасить своих сотрудников от перехода по вредоносной ссылке в э-письме — сделать так, чтобы оно никогда не попало в их почтовый ящик. Чтобы добиться этого, нужно применять средства сканирования контента и фильтрации э-почты. Установленные фильтры значительно сократят количество фишинговых и вымогательских программ.

10. Досконально изучите схему работы своей сети. ИБ-рынок предлагает целый ряд связанных инструментов безопасности начиная от систем предотвращения и обнаружения вторжений и заканчивая системами управления информацией и событиями безопасности (security information and event management, SIEM), которые дают полное представление о трафике сети, каналам его поступления и т. д. SIEM получает информацию о событиях из различных источников, таких как межсетевые экраны, IPS, антивирусы, ОС и т. д. Система фильтрует полученные данные, приводя их к единому, пригодному для анализа формату. Это позволяет собирать и централизованно хранить журналы событий в различных системах.

Далее SIEM коррелирует события: ищет взаимосвязи и закономерности, что позволяет с высокой вероятностью определять потенциальные угрозы, сбои в работе ИТ-инфраструктуры, попытки несанкционированного доступа, атаки. Эти продукты дают актуальное представление о состоянии сети и в том числе позволяют определить аномалии в трафике, которые могут указывать на взлом хакерами, правда, без указания на то, был ли он осуществлен при помощи ransomware или других видов зловредного ПО. В любом случае, если предприятие не видит, что происходит в ее сети, оно не сможет остановить атаку.

11. Убедитесь, что ваша антивирусная программа обновлена. Обновление антивирусных сигнатур кажется обыденностью, однако некоторые организации, как правило, небольшие, не уделяют этому процессу должного внимания. Многие современные антивирусные пакеты предлагают функции обнаружения программ-вымогателей или надстройки, которые обнаруживают подозрительное поведение, общее для всех вымогателей: шифрование файлов. Антивирусные сигнатуры понимают, что внешние программы предпринимают попытки модифицировать пользовательские файлы и зашифровать их, и пытаются остановить шифрование. Некоторые пакеты безопасности даже делают копии файлов, которым угрожает программа-вымогатель.

Защита от целевых атак шифровальщиков

Для защиты от целевых атак с использованием программ-вымогателей эксперты "Лаборатории Касперского" и "Инфосистемы Джет" рекомендуют предпринять следующие действия:

No More Ransom

С таким видом вируса как баннер-вымогатель, встречались многие. Это один из самых распространенных видов заражения компьютера. Если на устройство попал такой тип вируса, пользователь практически полностью лишается контроля над ним, так как зачастую он блокирует возможность всяческих действий, до того самого момента, пока не будет произведено лечение компьютерных вирусов подготовленными людьми.

Что представляет собой баннер-вымогатель?

Массовое распространение СМС баннеров в Интернете началось не так уж давно. Точно неизвестно, кто и когда создал такой вид заражения компьютеров, но существует мнение, что этим начали заниматься как раз-таки наши соотечественники — россияне, желающие получить немного денег таким вот видом вымогательства.

Чаще всего на баннер ставится какая-либо картинка порнографического характера. Почему выбирают их? Известно, что основная масса пользователей – это молодые люди, подростки, которые проживают вместе со своими родственниками. В том случае, если кто-то из старших увидит такой неприличный баннер на компьютере или ноутбуке, за это подростку явно не поздоровится. Именно на это вымогатели и делают упор. Человек, не желающий укоряющих взглядов своих близких, пойдет на все, лишь бы злополучный баннер исчез с рабочего стола. Да и дело не только в том, что подростки боятся гнева своих родителей. Даже взрослому человеку не всегда приятно будет раскрыть тот факт, что он находился на каком-нибудь порно — сайте.

После того, как баннер попал на машину пользователя, можно увидеть короткий номер, на который нужно послать СМС сообщение, после чего картинка якобы исчезнет.

SMS вирус: как удалить?

Удаление СМС вируса – дело не совсем простое и, прежде чем перейти к решению проблемы, следует помнить, что помимо порно-сайтов способов проникновения такого вируса в компьютер довольно много. Часто даже не подозревая об этом, пользователь собственноручно устанавливают вирус на свой компьютер: предлагается для скачивания какая-нибудь очень интересная программа. Она успешно скачивается и устанавливается на компьютер, но вместе с ее запуском и появляется вирус-вымогатель.

Следующий способ попадания вируса на ПК – дыры в системе или интернет-браузере. Ничто не гарантирует стопроцентной надежности в Интернете. Есть такие странички, в скрипте которых прописано автоматическое скачивание и установка баннера на компьютер. Процесс незаметен, но буквально через несколько минут, а может и после перезапуска компьютера, результат будет налицо. Еще один способ попадания – это рассылка на почту разных файлов, якобы от друзей или знакомых. После скачивания файла история повторяется.

Специалисты отмечают, что заражение подобным вирусом – это, в первую очередь, вина самих пользователей, а потом уже системные недочеты.

Как удалить вирус-вымогатель с компьютера?

Вылечить СМС вирус можно несколькими путями. Первый из них представляет собой следующие действия: следует отсоединить жесткий диск и вставить на любой другой компьютер. На новом устройстве переводим работу в положение slave. Это нужно, для того чтобы операционная система, находящаяся на диске, не загрузилась. После успешного пуска проверяем компьютер на вирусы и удаляем его после нахождения.

Второй способ – это переустановка операционной системы. Немного легче, чем первый вид лечения, но во время переустановки может потеряться полезная для владельца информация с жесткого диска. Как удалить СМС вирус без такой жертвы?

Удаление SMS вируса можно произвести без особо трудных манипуляций и потери данных с жесткого диска — существует ряд сайтов, которые помогают избавиться от баннеров. Зайдя на них, можно увидеть перечень коротких номеров, к каждому из которых предоставляется код разблокировки. Данная база кодов сделана программистами на основе наблюдений за вирусными баннерами. Но, следует иметь в виду, что далеко не всегда можно найти интересующий номер. Все время создаются новые баннеры, и, соответственно, номера к ним. Специалисты не всегда успевают рассекречивать их, а сайты — пополнять свою базу новыми номерами.

Не идите на поводу у вымогателей и не отправляйте никаких SMS! Отправка смс в таком случае — пустая трата денег. Баннер не будет удалён, с помощью SMS, если повезёт, вы лишь на некоторое время уберёте его с экрана. Вымогатели смс и информеры — это тоже вирусы и их необходимо удалять из системы; сами по себе они никуда не исчезнут, а значит все ваши личные данные и сама система будут находится в опасности.

К нам постоянно поступают заявки по удалению различных вирусов, поэтому наши мастера знают способы борьбы с любыми из этих вредоносных программ!

- Наш мастер проведёт тщательное сканирование вашей системы.

- Удалит любые баннеры, информеры, смс-вымогатели и вирусы.

- Установит лицензионный антивирус с последними антивирусными базами (при необходимости).

- После чего мастер расскажет вам о том, как снова не попасться на уловки мошенников.

| Услуга | Стоимость |

| Выезд и диагностика | бесплатно |

| Удаление баннера (с рабочего стола) | 500 руб. |

| Чистка компьютера от вирусов | от 400 руб. |

| Итого | 900 руб. |

Телефон для вызова мастера: (812) 925-45- 03

Наш мастер готов выехать уже сейчас!

Распечатайте купон и получите скидку 10% на услуги по ремонту вашего компьютера, показав его мастеру.

Как удалить вирус

Итак какие действия нужно предпринять в первую очередь, если вирус уже проник на компьютер? Самое главное в таком случае — не паниковать и не принимать поспешных решений (например, переустановка системы). Иногда вирусные программы можно удалить с компьютера даже не используя антивирусные программы — тот же autorun.inf на флешках и дисках. Но обычно для очистки компьютера от вирусов устанавливается антивирусная программа. Далее мы рассмотрим наиболее распространённые типы заражений системы и расскажем, как удалять вирусы в каждом из таких случаев.

А что же делать, если autorun-вирус всё-таки попал на компьютер? Определить заражение просто: обычно в корне каждого локального диска и каждой подсоединённой после заражения флешки появляются файлы autorun.inf. После заражения вирус можно удалить с помощью антивируса.

Неприятной особенностью данного вируса является то, что после заражения проверять нужно не только тот носитель, на котором был найден autorun-вирус, но и все системы и компьютеры, с которыми этот носитель взаимодействовал, — иначе остаётся вероятность повторного занесения вируса с всё ещё заражённых машин. Вирус autorun стал для вас нерешаемой проблемой? Рекомендуем воспользоваться нашей услугой по удалению вирусов. Наш специалист удалит autorun-вирус со всех ваших флешек, проведет диагностику компьютера и, если это понадобится, установит или обновит антивирус. Подробности — по телефону

Удалить троянскую программу из системы не сложно — как правило, установки на зараженный компьютер антивируса или программы, специально созданной для чистки компьютера от троянов, и тщательного сканирования системы достаточно. Во время или после (зависит от настроек) сканирования компьютера антивирусная программа предложит варианты решению проблемы с трояном. Троянские программы лучше всего сразу удалять. А чтобы и после удаление не подвергать себя опасности, лучше озаботиться защитой своего компьютера заранее и установить антивирус сразу же (не на следующий день, не через неделю, а сразу!) после установки операционной системы.

Но не всё так просто, ведь лечение вирусов возможно далеко не всегда, и в некоторых случаях антивирусная программа может предложить одно-единственное решение — удаление зараженного файла. Будьте внимательны, ведь с удалением вируса вы можете потерять и важные файлы.

Для лечения компьютерных вирусов вы можете использовать любую антивирусную программу, установить которую вам помогут наши специалисты, если вы не решаетесь сделать это самостоятельно. Любые вопросы о лечении и удалении вирусов вы можете задать нашему специалисту по телефону

К сожалению, пребывание вирусов на компьютере редко обходится без последствий, и даже после казалось бы полного удаления вируса иногда приходится восстанавливать систему. Часто требуется просто удалить файлы, созданные вирусами, и поменять все свои пароли (если вы подозреваете, что вирус был программой-шпионом). К счастью, это не всегда нужно делать вручную. Многие современные антивирусы умеют не только удалять вирусные программы, но и знают, какие последствия они могли вызвать и как эти последствия исправить.

Самое главное и самое важное правило для минимизации последствий вирусной атаки — это не допускать появления вирусов на вашем компьютере и всегда устанавливать антивирусную программу сразу же после установки Windows. Придерживаясь этого простого правила, вы избавитесь от множества возможных проблем и сэкономите не только деньги, но и своё время.

Если операционная система не загружается, и у вас есть подозрения, что эта проблема вызвана заражением вируса, то чаще всего требуется выполнить следующие действия:

- Очистить жёсткий диск от вирусов.

- Восстановить работу операционной системы.

К сожалению, но второй пункт не всегда возможен. Иногда всё же требуется переустановка Windows. Результат заражения системы вирусами может оказаться крайне негативным и, даже если очистить компьютер от вирусов удастся, это ещё не значит, что после этого сама система будет работать без ошибок (если вообще будет).

В случае, если операционная система не загружается, для удаления вирусов используют так называемый Live CD. В таком случае система загружается с CD или DVD диска, после чего нужно проверить файлы на диске с помощью антивирусного сканера. После удаления вирусов, если восстановление работоспособности системы невозможно, необходимо скопировать данные с компьютера на, флешку или второй жёсткий диск компьютера (если он не был заражён вирусом). Затем необходимо полностью отформатировать жёсткий диск, установить новую операционную систему и перенести сохранённые данные обратно.

Спросите у нас, оставив комментарий к статье, и мы попробуем разобраться вместе!

Читайте также: