Вирус отправляет сообщения на почту

Вместе с лавинообразным ростом популярности Интернета повсеместно распространилась электронная почта, представляющая собой один из наиболее важных сервисов Всемирной сети.

Электронная почта и вирусы

Отправляя обычное письмо, вы пишете или печатаете его текст на бумаге, затем вкладываете его в конверт, пишете адрес получателя и отправителя. В таком виде письмо можно бросить в почтовый ящик, после чего оно рано или поздно дойдет до адресата.

Чтобы подготовить электронное письмо, вам потребуется специальная почтовая программа, такая как Microsoft Outlook Express, The Bat! или Netscape Messenger. На рис. 1 мы показали окно создания электронного письма программы Microsoft Outlook Express.

В поле To (Кому — в русской версии программы) указывается электронный адрес получателя, который состоит из полей идентификатора и доменного имени, разделенных символом @. По своему назначению электронный адрес эквивалентен адресу получателя, написанному на конверте обычного письма. Чтобы получатель сразу понял, о чем ваше письмо, нужно заполнить поле Subject (Тема), кратко описав в нем содержание письма.

Эти и некоторые другие поля образуют так называемый заголовок электронного сообщения. Что же касается самого текста письма, то оно набирается в нижней части окна (см. рис. 1) и составляет тело сообщения.

Продолжая аналогию с обычным письмом, отправляемым в бумажном конверте, заметим, что кроме листка с текстом сообщения можно вложить в такой конверт различные предметы небольшого размера: марки, фотокарточки, билеты и т.п. Что же касается электронного письма, то вместе с ним могут передаваться любые файлы, которые называются присоединенными, или файлами вложений (attachment file). К примеру, вместе с сообщением, показанным на рис. 1, мы передаем файл с именем drweb_sert_12.01.2002.zip. Именно файлы вложений и таят в себе угрозу для компьютера — через них может проникнуть вирус, червь, троянская или другая вредоносная программа.

Подготовив электронное письмо, вы можете отправить его по назначению при помощи почтовой программы, подключив предварительно свой компьютер к Интернету. В процессе пересылки электронной почты участвуют два сервера: сервер передачи почты SMTP и сервер входящих сообщений POP3 (рис. 2).

Вначале почтовая программа отправителя посылает сообщение на сервер SMTP, работающий по простому протоколу передачи почты (Simple Mail Transfer Protocol, SMTP). Этот сервер находится, как правило, на площадке провайдера отправителя.

Далее сервер SMTP пересылает сообщение на сервер POP3, располагающийся у провайдера получателя. В зависимости от ряда обстоятельств этот процесс может занимать секунды, минуты или даже часы, хотя обычно между серверами SMTP и POP3 сообщения передаются очень быстро.

Все сообщения, поступающие в адрес получателя, складываются в электронный почтовый ящик, расположенный на дисках сервера POP3. Когда получатель желает забрать свою почту, он подключается с помощью почтовой программы к серверу POP3, после чего программа переписывает все новые сообщения на локальный диск компьютера получателя.

Безусловно, все знают о попытках террористов распространить сибирскую язву по почте. Вирусы этого страшного заболевания пересылались в виде белого порошка, насыпанного в конверты. Аналогичным образом вирусы распространяются через электронную почту.

Возможны и другие попытки проникновения на компьютер через электронную почту. Вам, например, могут прислать сообщение в виде документа HTML, в который встроен троянский элемент управления ActiveX. Открыв такое сообщение, вы можете загрузить этот элемент на свой компьютер, после чего тот немедленно начнет делать свое черное дело.

Защита от вирусов, распространяющихся по почте

Для защиты от вирусов, распространяющихся по электронной почте, можно установить антивирусы на компьютерах отправителя и получателя. Однако такой защиты часто оказывается недостаточно. Обычные антивирусы, установленные на компьютерах пользователей Интернета, рассчитаны на проверку файлов и не всегда умеют анализировать поток данных электронной почты. Если антивирус не выполняет автоматическую проверку всех открываемых файлов, то вирус или троянская программа может легко просочиться сквозь защиту на диск компьютера.

Кроме того, эффективность антивирусов очень сильно зависит от соблюдения правил их применения: необходимо периодически обновлять антивирусную базу данных, использовать правильные настройки антивирусного сканера и т.д. К сожалению, многие владельцы компьютеров не умеют правильно пользоваться антивирусами или не обновляют антивирусную базу данных, что неизбежно приводит к вирусному заражению или проникновению троянских программ.

Антивирусы для почтовых серверов

Антивирусная защита почтовых серверов SMTP и POP3 намного эффективнее антивирусной защиты компьютеров пользователей. Как правило, настройкой антивирусов на сервере занимается опытный администратор, который не ошибется при настройке и к тому же включит режим автоматического обновления антивирусной базы данных через Интернет. Пользователи защищенных серверов SMTP и POP3 могут не беспокоиться по поводу основного канала распространения вирусов — к ним будут приходить сообщения, уже очищенные от вирусов.

Действия, выполняемые почтовыми серверами при отправке и получении зараженных писем, зависят от настройки антивируса и самого почтового сервера. Например, когда отправитель пытается послать сообщение с зараженным файлом вложений, защищенный почтовый сервер SMTP откажет ему в этом, а почтовая программа выведет на экран предупреждающее сообщение (рис. 3).

Если же кто-то пошлет на ваш адрес письмо с зараженным файлом вложения, то при использовании защищенного сервера POP3 вместо него придет только сообщение об обнаружении вируса (рис. 4).

Несмотря на постоянно растущую популярность платформы Microsoft Windows, сегодня большинство серверов Интернета работает под управлением операционных систем Linux, FreeBSD и аналогичных UNIX-подобных систем. Не вступая в полемику по поводу сравнения надежности работы серверов Microsoft Windows и Linux (это в немалой степени зависит от квалификации системного администратора), укажем на основное преимущество Linux — очень низкую стоимость приобретения. Каждый может загрузить через Интернет дистрибутив Linux и установить его на любое количество компьютеров. В составе этого дистрибутива есть все, что нужно для создания узла Интернета, в том числе и серверы электронной почты.

Среди других преимуществ Linux и подобных ОС, способствующих росту популярности в качестве платформы для создания серверов Интернета, — открытость, доступность исходных текстов, наличие огромного сообщества добровольных разработчиков, готовых помочь в сложных ситуациях, простое удаленное управление с помощью текстовой консоли и т.д. Для ОС этой серии было создано всего несколько десятков вирусов, что говорит о ее высокой защищенности.

Демон DrWebD снабжен открытым документированным интерфейсом и может использоваться практически во всех схемах обработки данных в качестве подключаемого внешнего антивирусного фильтра. Открытые исходные тексты некоторых компонентов интеграции позволяют проводить аудит, модифицировать интерфейсные компоненты для более полного удовлетворения требованиям разработчика. Кроме того, эти исходные тексты могут служить примером для написания собственных компонентов интеграции. В процессе своей работы демон DrWebD автоматически проверяет все сообщения электронной почты, проходящие через сервер. При этом проверяются файлы вложений (даже упакованные), а также все объекты OLE, встроенные в документы.

Doctor Web автоматически загружает через Интернет обновления антивирусных баз данных, что необходимо для надежной антивирусной защиты.

Помимо антивирусной проверки демон может выполнять фильтрацию сообщений по содержимому различных полей заголовков, что может быть использовано для защиты от несанкционированной рассылки сообщений — спама.

Одним из несомненных достоинств программы является высокая производительность работы демона DrWebD и сканера DrWeb, достигнутая благодаря использованию совершенных алгоритмов. Это имеет особое значение в том случае, если сервер обладает малой вычислительной мощностью. Заметим, что демон, почтовый фильтр и почтовый сервер могут работать на разных компьютерах, что позволяет при необходимости балансировать нагрузку на серверы и сетевые интерфейсы.

Что же касается сканера DrWeb, то он обладает всеми возможностями других сканеров семейства DrWeb32 и запускается из командной строки.

Среди других достоинств программы заслуживают упоминания возможность проверки личных и публичных папок, автоматическое обновление антивирусных баз данных через Интернет, изменение списка защищаемых ящиков без перезагрузки сервера, встроенная система рассылки предупреждений о случаях вирусных атак, а также удобная система управления, обновления и конфигурирования программы.

Спам и фишинг — это две самые эффективные техники, которые помогают криминалистам получить их недобросовестные выгоды. По мере того как человечество становится все боле и более зависимо от технологий, особенно от интернета, мы замечаем как преступники объединяются в организационные кибер-группы, что упорно трудятся для осуществления злонамеренных проектов, которые будут приносить деньги от ничего не подозревающих жертв.

Некоторые эксперты считают, что дезорганизационная преступность уже перестала существовать. Когда многие склонны думать, что кибер криминалисты являются супер продвинутыми хакерами, которые знают как использовать код для вторжения через системы безопасности и даже получения отдаленного контроля над компьютерами пользователей, реальность немного другая.

В большинстве случаев, эти злодеи просто способные мошенники, которые используют методы социальной инженерии чтобы обмануть пользователей установить вредоносную программу на их компьютеры. Использование спама и фишинга для распространения вредоносного ПО является наилучшим доказательством этого, и фактически, может быть определено как логическая эволюция киберпреступности.Не надо тратить часы времени, создавая сложные схемы атаки, когда все что требуется для взлома – убедить пользователя открыть вложение электронной почты, которое выглядит как чье-то резюме.

Такие техники оказать очень эффективными и значительно ускорили распространение вредоносных программ. Например, 2017 год широко признан как год вымогателей, а факт что даже 93% фишинговых писем в первом квартале 2017 года содержали вымогателя, просто доказывает это. Ясно, что есть разумные основания полагать, что степень спама и фишинга в 2018 достигнет еще большего числа.

Примеры вредоносных писем

Письма содержащие вредоносные программы до сих пор являются самым эффективным вектором атаки. Спамеры широко используют текущие события (спортивные мероприятия, распродажи, налоговый сезон и т.д.) и рассылают сотни тысяч тематических сообщений, также некоторые трюки работают целый год.

Приведенные ниже примеры раскрывают фишинговые емейлы, которые обычно используются для распространения паразитов. Надеемся, эти примеры помогут вам идентифицировать фишинговые письма в будущем и заставят вас скептически относиться к надежности электронных сообщений, отправленных вам от незнакомых людей.

Пример 1: Письма с резюме или вакансией на роботу

Фишинговые сообщения, которые содержат вложенное резюме обычно отправляется специалистами, менеджерами или владельцами компании, кто делает решение о принятие на роботу. Такие сообщения обычно содержат только несколько строчек текста, приглашая получателя открыть прикрепленное резюме.

Как правило, мошенники ожидают, что эти фишинговые письма будут убедительными, пытаясь заразить определенную компанию или организацию здравоохранения. Такие письма в основном использовать в спам-кампаниях CryptoWall 3.0, GoldenEye, и Cerber. Смотрите некоторые примеры таких фишинговых писем ниже.

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом?

Как идентифицировать письмо зараженное вирусом? ⇦ ⇨

Пример 2: Фишинговые письма утверждающие, что они принадлежат гиганту электронной коммерции Amazon

Кибер-преступники склонны обманывать пользователей Amazon фальшивыми электронным письмам, отправленными с фиктивных учетных записей электронной почты, которые с первого взгляда кажутся законными.

Такие фишинг-письма можно использовать для вытаскивания денег с жертвой или для доставки вложения к электронному письму, которое несет серьезный компьютерный вирус. Например, мошенники использовали auto—shipping@amazon.comадрес для рассылки тысяч писем, содержащих Locky вымогатель.

Пример 3: Квитанции

Еще один очень успешный метод, который помог увеличить распространение ремиксов Locky вымогателя, включал фишинговые письма, которые содержали вложение под названием “ATTN: Invoice-[случайный код]”. Эти обманчивые письма содержали несколько строк текста в поле сообщения, прося жертву “просмотреть прилагаемую квитанцию (Microsoft Word Document)”.

Единственная проблема заключается в том, что документ Word на самом деле содержит вредоносный скрипт, который активируется с помощью функции макроса. Ниже приведен пример описанного фишингового сообщения.

Пример 4: Спам, который использует тему крупных спортивных событий

Любите спорт? Тогда вы должны знать о спортивно-тематическом спаме. В последнее время исследователи Kaspersky заметили увеличение электронных сообщений, ориентированных на пользователей, заинтересованных в чемпионате Европы по футболу, предстоящих чемпионатах мира в 2018 и 2022 годах, а также на Олимпийских играх в Бразилии.

Такие сообщения содержат вредоносный ZIP-архив, содержащий троянскую программу (загрузочную угрозу) в виде JavaScript файла. По мнению экспертов, троянец настроен загрузить еще больше паразитов на компьютер. Смотрите пример вредоносного сообщения ниже.

Пример 5: Террористическо-тематический спам

Мошенники не забывают, что терроризм является одним из тех субъектов, который вызывает наибольший интерес. Неудивительно, что эта тема также используется во вредоносном спаме. Террористическо- тематический спам не является одним из любимчиков для мошенников; однако вы должны знать, чего ожидать.

Ниже приведен пример такого сообщения электронной почты. Как сообщается, такой тип спама обычно используется для кражи персональных данных, выполнения DDoS-атак и распространения вредоносного ПО.

Пример 6: Письмо предоставляющие “отчеты о безопасности”

Исследователи обнаружили еще одну кампанию, которая распространяла вредоносные документы Word через электронную почту. Оказывается, эти документы также содержат заражающие макросы, которые загружают и запускают CryptXXX вымогателя, как только жертва активирует требуемую функцию. Такие письма содержат такую тему: “Security Breach — отчет о безопасности #[случайный код]”.

Пример 7: Вредоносный спам предположительно отправленный легитимными компаниями

Чтобы убедить жертву открыть файл, прикрепленный к письму, мошенники притворяются кем-то, кем они не являются. Самый простой способ обмануть пользователя в открытии вредоносного приложения — создать обманную учетную запись электронной почты, которая почти идентична той, что принадлежит законной компании.

Используя такие фиктивные адреса электронной почты, мошенники атакуют пользователей с красиво составленными электронными письмами, которые несут вредоносную нагрузку в прикрепленном к ним файле. В приведенном ниже примере показано электронное письмо, отправленное мошенниками, которые притворялись, что работают в Europcar.

Приведенный ниже пример показывает, какие сообщения использовались при атаке на клиентов компании A1 Telekom. Эти фишинг-сообщения включали обманчивые URL-адреса DropBox, которые приводили к вредоносным ZIP или JS файлам. Дальнейший анализ показал, что эти файлы содержат Crypt0l0cker вирус.

Пример 8. Срочное задание от вашего боса

В последнее время мошенники начали использовать новый трюк, который помогает им получать деньги от ничего не подозревающих жертв за несколько минут. Представьте, что вы получили письмо от своего босса, говорящее, что он/она находится в отпуске, и вам необходимо срочно внести платеж в какую-либо компанию, потому что босс скоро будет недоступен.

К сожалению, если вы спешите подчиняться командам и не проверяете мелкие детали, прежде чем делать это, вы можете в конечном итоге перевести деньги компании преступнику или, что еще хуже, заразить всю компьютерную сеть вредоносными программами.

Другой трюк, который может убедить вас открыть такую вредоносную привязанность, притворяется вашим коллегой. Этот трюк может быть успешным, если вы работаете в крупной компании, и вы не знаете всех своих коллег. Ниже вы можете увидеть несколько примеров таких фишинговых писем.

Пример 9. Налогово-тематический фишинг

Мошенники охотно следуют разным национальным и региональным налоговым расписаниям и не упускают шанс инициировать кампании по рассылке с учетом налогов для распространения вредоносных программ. Они используют разнообразную тактику социальной инженерии, чтобы обмануть несчастных жертв на загрузку вредоносных файлов, которые приходят с этими обманчивыми виртуальными письмами.

Такие приложения в основном содержат банковские трояны (кейлогеры), которые после установки крадут личную информацию, такую как имя жертвы, фамилию, логины, информацию о кредитной карте и аналогичные данные.

Вредоносная программа может скрываться в вредоносном вложении электронной почты или ссылке, вставленной в сообщение. Ниже вы можете увидеть пример сообщения электронной почты, которое предоставляет фальшивую квитанцию для заполнения налогов, что на самом деле является троянским конем.

Мошенники также пытаются привлечь внимание пользователя и заставить его открыть вредоносное приложение, заявив, что против него ожидаются действия правоохранительных органов. В сообщении говорится, что что-то нужно сделать “с уважением, суд”, которое прилагается к сообщению.

Конечно, прикрепленный документ не является повесткой в суд — это вредоносный документ, который открывается в защищенном виде и просит жертву разрешить редактирование. Следовательно, вредоносный код в документе загружает вредоносное ПО на компьютер.

В последнем примере показано, как мошенники пытаются обмануть бухгалтеров в открытии вредоносных вложений. Похоже, что письмо приходит от кого-то, кто обращается за помощью к CPA и, конечно же, содержит вложение или два. Это просто типичные вредоносные Word документы, которые активируют скрипт и загружают вредоносное ПО с удаленного сервера, как только жертва их открывает.

Как идентифицировать вредоносные письма и держаться в безопасности?

Существует несколько основных принципов безопасности, при попытке избежать вредоносных писем.

- Забудьте папку спам. Есть причина почему сообщения попадают в секцию Спам или Нежелательные. Это означает, что фильтры электронной почты автоматически идентифицируют, что одинаковые или похожие электронные письма отправляются тысячам людей или что огромное количество получателей уже отметили такие сообщения, как спам. Легитимные письма попадают в эту категорию только в очень редких случаях, так что лучше держать подальше от папки Спам и нежелательные.

- Проверьте отправителя сообщения перед его открытием. Если вы не уверены в отправителе, не копайтесь в содержимом такого письма вообще. Даже если у вас есть антивирусная или антивредоносная программа, не нажимайте на ссылки, добавленные в сообщение, и не открывайте прикрепленные файлы, не задумываясь. Помните — даже лучшие программы безопасности могут не идентифицировать новый вирус, если вы оказались одной из первых целей, выбранных разработчиками. Если вы не уверены в отправителе, вы всегда можете позвонить в компанию, из которой предположительно отправитель, и спросить о полученном вами электронном письме.

- Держите ваши программы безопасности обновленными. Важно не иметь старых программ в системе, потому что они, как правило, полны уязвимостей безопасности. Чтобы избежать таких рисков, включите автоматическое обновление программного обеспечения. Наконец, используйте хорошую антивирусную программу для защиты от вредоносных программ. Помните — только последняя версия программы безопасности может защитить ваш компьютер. Если вы используете старую версию, и если вы пытаетесь отложить установку ее обновлений, вы просто позволяете вредоносным программам быстро входить в ваш компьютер — без их идентификации и блокировки.

- Узнайте безопасен лиURLне нажимая на него. Если полученное электронное письмо содержит подозрительный URL-адрес, наведите указатель мыши на него, чтобы проверить его правильность. Затем посмотрите на нижний левый угол вашего веб-браузера. Вы должны увидеть реальный URL-адрес, на который вы будете перенаправлены. Если он выглядит подозрительным или заканчивается на .exe, .js или .zip, не нажимайте на него!

- Киберпреступники обычно имеют слабый уровень написания. Поэтому, они часто не могут оставить даже краткое сообщение без орфографических или синтаксических ошибок. Если вы заметили некоторые, держитесь подальше от вставленных в сообщение URL или прикрепленных файлов.

- Не спешите! Если вы видите, что отправитель настойчиво говорит вам открыть вложение или ссылку, лучше подумайте дважды перед тем как сделать это. Прикрепленный файл скорее всего содержит вредоносную программу.

Содержание

Что такое вирус и какие они бывают

Вирусы могут быть двух типов:

1. Подделка — используется название и значок какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

2. Троянский конь — в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Что могут вирусы

1. Воровать деньги с SIM-карты: звонить или отправлять SMS на платные номера до тех пор, пока на SIM-карте не закончатся деньги.

2. Воровать информацию: отправлять пароли от интернет-банков, данные банковских карт или личные файлы мошенникам, рассылать сообщения с вирусными ссылками на номера из записной книги от вашего имени.

3. Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

4. Использовать мощность вашего устройства: показывать скрытую рекламу или майнить криптовалюты.

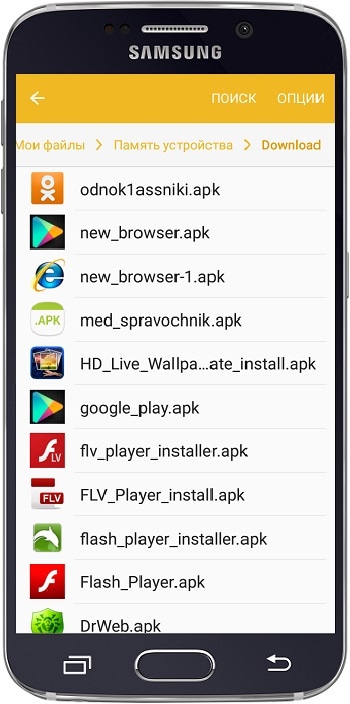

Как вирусы попадают на смартфон или планшет

Мошенники маскируют вирусы под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги, антивирусы. Затем они распространяют их:

Например, ищете в интернете какую-нибудь игру или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле форум и комментаторы не настоящие.

Или заходите сайт с пиратскими фильмами и сериалами, появляется сообщение. В нем написано, что смартфон/планшет заражен вирусами или какая-то программа сильно устарела. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

На самом деле это не так и с устройством все в порядке.

Будьте осторожны, чудес не бывает. В большинстве случев это мошенники.

У всех подобных сообщений общая цель — заставить вас нажать на ссылку, чтобы вирус скачался на устройство.

Как вирусы заражают смартофон или планшет

Если нажать на вирус, появится список разрешений. Разрешения — это те действия, которые приложение сможет выполнять после установки.

Как отличить вирус от нормального приложения

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков. Когда такой вирус установится, он начнет незаметно отправлять SMS или звонить на платные номера.

Сравним настоящие приложения и вирусы. Антивирус Dr.Web:

Игра Говорящий Том 2:

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере и интернету.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. К счастью, такие вирусы встречаются редко. Чаще вам пригодятся два ориентира:

Если приложение скачалось с неизвестного сайта и запрашивает доступ к платным функциям — это вирус в 99% случаев.

Как обезопасить смартфон или планшет от вирусов

Отличить вирус от нормального приложения неподготовленному человеку очень сложно. Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Прежде чем добавить приложение в Play Маркет, Google проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Play Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

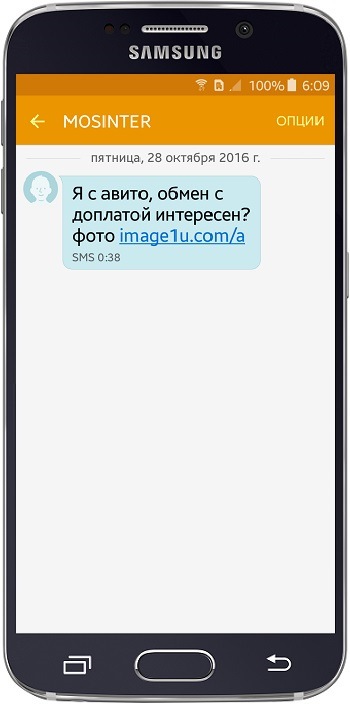

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

Мошенники могут автоматически загружать вирусы на устройство через MMS. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку MMS выберите: Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

Если вдруг на устройство попадет вирус, который отправляет SMS на платные номера, то баланс SIM-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Как понять, что на смартфоне или планшете появился вирус

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

- Появляются большие счета за SMS или звонки;

- Появляется баннер с требованием заплатить мошенникам, который не дает пользоваться устройством;

- Появляются незнакомые программы;

- Очень быстро начинает садиться батарея;

- Быстро расходуется интернет-трафик непонятными приложениями;

- Устройство начинает сильно тормозить.

Как удалить вирус, если меню открывается

Вытащите SIM-карту, чтобы не списались деньги со счета.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Просмотрите все установленные приложения и удалите неизвестные вам.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Как удалить вирус, если меню не открывается (баннер-вымогатель)

Если на экране появился баннер-вымогатель и не дает пользоваться устройством:

Не перечисляйте деньги мошенникам — они все равно не разблокируют устройство.

Вытащите SIM-карту, чтобы не списались деньги со счета.

Загрузите устройство в безопасном режиме.

Если баннер в безопасном режиме пропал, отключите права администратора у всех приложений.

Если баннер не пропал, перейдите к пункту №11.

Просмотрите все установленные приложения и удалите неизвестные вам.

Перезагрузите устройство. Устройство загрузится в обычном режиме, баннера не должен быть.

Если после перезагрузки баннер появился, перейдите к пункту №11.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Нужен ли антивирус на Android

Если вы начинающий пользователь и не уверены в своих силах — нужен. Но только один.

Если пользуетесь устройством осторожно и соблюдаете правила безопасности, антивирус можно не устанавливать.

Читайте также: