Вирус не работает блютуз

После переустановки Windows 10, 8 или Windows 7, или же просто, решив однажды воспользоваться данной функцией для передачи файлов, подключения беспроводных мыши, клавиатуры или колонок, пользователь может обнаружить, что Bluetooth на ноутбуке не работает.

Частично тема уже затрагивалась в отдельной инструкции — Как включить Bluetooth на ноутбуке, в данном же материале более подробно о том, что делать если функция совсем не работает и Bluetooth не включается, возникают ошибки в диспетчере устройств или при попытке установить драйвер, или функционирует не так, как ожидается.

Выясняем, почему не работает Bluetooth

Прежде чем начать непосредственные действия по исправлению проблемы, рекомендую выполнить следующие простые шаги, которые помогут сориентироваться в ситуации, предположить, почему не работает Bluetooth на вашем ноутбуке и, возможно, сэкономить время при дальнейших действиях.

Если, пройдя по списку, вы остановились на 7-м пункте, можно предположить, что необходимые драйверы Bluetooth адаптера вашего ноутбука установлены, и, вероятно, устройство работает, но отключено.

Отключен Bluetooth модуль (модуль)

Первая из возможных причин ситуации — отключенный Bluetooth модуль, особенно если вы часто пользуетесь Bluetooth, совсем недавно всё работало и внезапно, без переустановки драйверов или Windows, перестало работать.

Далее о том, какими средствами может быть выключен модуль Bluetooth на ноутбуке и как его снова включить.

Причиной того, что не работает Bluetooth может оказаться его отключение с помощью функциональной клавиши (клавиши в верхнем ряду, могут действовать при удержании клавиши Fn, а иногда — без неё) на ноутбуке. При этом, такое может происходить в результате случайных нажатий клавиш (или, когда ноутбуком завладевает ребенок или кошачий).

Примечание: если эти клавиши никак не влияют ни на состояние Bluetooth ни на включение-выключение Wi-Fi, это может говорить о том, что для функциональных клавиш не установлены необходимые драйверы (при этом яркость и громкость могут регулироваться и без драйверов), подробнее на эту тему: Не работает клавиша Fn на ноутбуке.

Еще один возможный для всех версий Windows вариант — включение режима полета или отключение Bluetooth с помощью программ от производителя ноутбука. Для разных марок и моделей ноутбуков это разные утилиты, но все они могут, в том числе, переключать состояние модуля Bluetooth:

Если у вас нет встроенных утилит производителя для вашего ноутбука (например, вы переустанавливали Windows) и решили не устанавливать фирменный софт, рекомендую попробовать установить (зайдя на официальную страницу поддержки именно вашей модели ноутбука) — случается, что переключить состояние Bluetooth модуля удается только в них (при наличии оригинальных драйверов, естественно).

Некоторые ноутбуки имеют опцию включения и отключения модуля Bluetooth в БИОС. Среди таковых — некоторые Lenovo, Dell, HP и не только.

Установка драйверов Bluetooth на ноутбуке

Одна из самых распространенных причин того, что Bluetooth не работает или не включается — отсутствие необходимых драйверов или неподходящие драйверы. Основные признаки этого:

Наша задача — установить необходимый драйвер Bluetooth на ноутбук и проверить, решит ли это проблему:

Нередко, на официальных сайтах для одной модели ноутбука может быть выложено несколько разных драйверов Bluetooth или ни одного. Как быть в этом случае:

С большой вероятностью, если проблема была именно в драйверах, Bluetooth заработает после их успешной установки.

Дополнительная информация

Случается, что никакие манипуляции не помогают включить Bluetooth и он все так же не работает, при таком сценарии могут оказаться полезными следующие пункты:

Пожалуй, это всё, что я могу предложить на тему восстановления работоспособности Bluetooth на ноутбуке. Если ничто из указанного не помогло, даже не знаю, смогу ли я что-то добавить, но в любом случае — пишите комментарии, только постарайтесь описать проблему максимально подробно с указанием точной модели ноутбука и вашей операционной системы.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

25.01.2019 в 04:00

Доброго времени суток. Ноутбук msi ge70 2pe, win 10 build 1809. Ситуация следующая: ноут видит все устройства подключается идет настройка устройства (телефон\геймпад и т.д), проходит успешно (пишет устройство готово к работе), но что мы видим по факту: когда идет процесс подключения около устройства написано подключено, после меняется на связано, а потом сопряжено и все финиш (устройство подключается на пару секунд). Устройства удалял\добавлял, драйвера аналогично, так же с принудительным удалением через cmd командой pnputil, версии драйверов ставил разные, но ничего не меняется. Подключаемые девайсы рабочие между собой коннектятся по блютузу. Подскажите, что можно еще попробовать?

25.01.2019 в 12:56

Здравствуйте.

А на предыдущей версии (1803) подключали что-то? Работало?

Если да, то с обновлением Windows могли и драйверы обновиться, попробуйте поставить с сайта MSI, несмотря на то, что они там более старые (под 8.1) — ru.msi.com/Laptop/support/GE70-2PE-Apache-Pro

17.02.2019 в 02:01

рассказываю как я решил проблему, в диспетчере задач нашел службы, нашел вкладку служба поддержки блютус, далее надо службу запустить и поменять на автоматический запуск, проблема появилась после обновления и помогло только это)

24.08.2019 в 18:24

Привет Роман) Хотел сделать то-же самое, но мне пишут что невозможно включить так как не включены сопряжённые с ним другие службы. А какие вот ,блин, в чём вопрос?

25.08.2019 в 08:54

28.04.2019 в 13:45

Здравствуйте! Ноутбук acer aspire 3, windows 10. Через телефон можно подключиться к ноутбуку и передавать файлы, но сам ноут устройства не ищет и не подключается (проблема с наушниками, потому что через них-то нельзя подключиться). Подскажите пожалуйста, как устранить проблему?

27.01.2020 в 13:40

Точь в точь такая же проблема (с наушниками; ищет всё кроме них)

10.07.2019 в 00:54

Ни один способ из перечисленных мне не помог. Пришлось лезть в диспетчер устройств, и изучать его функции. И вот что я нашел в нем — Действие-Установить старое устройство-Далее-Установка оборудования, выбранного из списка вручную-Далее-Модемы.

Может, кому-то будет полезно

31.07.2019 в 23:05

01.08.2019 в 11:16

Здравствуйте. А не задели ли вы клавиши включения режима полета или подобную (или её в сочетании с Fn)? По описанию больше всего похоже на это.

07.12.2019 в 16:54

Скажите вы решили эту проблему? У меня всё тоже самое

Cabir — это первый сетевой червь, распространяющийся по протоколу Bluetooth и заражающий мобильные устройства, работающие под управлением операционной системы Symbian. Потенциальному заражению могут оказаться подвержены все модели аппаратов, использующие эту платформу.

На основе данного червя злоумышленниками создаются многие современные вирусы, так как именно Cabir первым применил методы распространения по Bluetooth, которые показали свою универсальность и до сих пор актуальны.

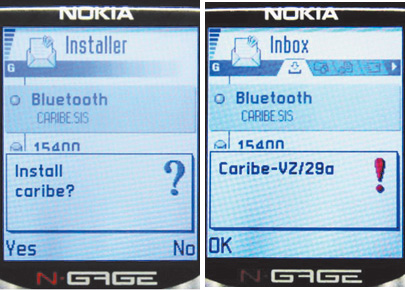

Червь Cabir представляет собой файл формата SIS, имеющий название caribe.sis. Размер файла составляет 15092 байт (или 15104 байт).

Данный файл содержит в себе несколько объектов:

- caribe.app: размер 11932 байт (или 11944 байт);

- flo.mdl: размер 2544 байт;

- caribe.rsc: размер 44 байта.

C:\SYSTEM\APPS\CARIBE\CARIBE.APP

C:\SYSTEM\APPS\CARIBE\FLO.MDL

C:\SYSTEM\APPS\CARIBE\CARIBE.RSC

C:\SYSTEM\SYMBIANSECUREDATA\CARIBESECURITYMANAGER\CARIBE.SIS

C:\SYSTEM\SYMBIANSECUREDATA\CARIBESECURITYMANAGER\CARIBE.APP

C:\SYSTEM\SYMBIANSECUREDATA\CARIBESECURITYMANAGER\CARIBE.RSC

C:\SYSTEM\RECOGS\FLO.MDL

Более того, червь может и не запросить передачу на заражаемый аппарат какого-либо файла в том случае, если он обращается к уязвимому каналу. Под уязвимым каналом мы понимаем Bluetooth-канал сотового телефона, для которого не реализован механизм аутентификации перед соединением.

Рассмотрим подробнее механизм размножения вируса, чтобы понять принципы его работы. Это знание повысит ваши шансы не быть застигнутым врасплох вирусом. На следующей странице приводится текст функции, с помощью которой распространяется вредоносная программа. Сам червь написан на языке С+ + для платформы Symbian s60. В программе используются функции и конструкции, представленные в библиотеке разработки Symbian Developer Library. Приведем пояснения специфичных для данной библиотеки классов и функций, опустив те моменты, которые позволили бы злоумышленнику полностью воспроизвести вирусный код. Напомним, что наша задача — предупредить об опасности, которую несут в себе уязвимости мобильных телефонов.

Как видно из приведенного примера, в переменную devAddr записывается адрес атакуемого устройства. Для этого сначала создается и инициализируется объект btaddr. После чего вызывается метод BTAddr() объекта btaddr для получения адреса устройства.

Данные действия выполняются в следующих строках:

TBTSockAddr btaddr(entry().iAddr);

TBTDevAddr devAddr;

devAddr = btaddr.BTAddr();

Сначала инициализируется объект obexBTProtoInfo для связи с сервером obex атакуемого мобильного устройства. Поля объекта инициализируются значениями, которые позволяют использовать уязвимость атакуемого оЬехftp-сервера. В качестве транспортного протокола используется протокол RFCOMM. В качестве порта устанавливается порт с номером 0x00000009. Именно этот порт в большинстве сотовых телефонов используется для подсоединения беспроводной гарнитуры управления. Чтобы не делать гарнитуру излишне дорогой, этот порт не защищается. Отсутствие защиты не позволяет выполнить полноценную аутентификацию аппарата. Создатели мобильных телефонов надеялись, что это упущение не будет обнаружено, и оно не послужит для проникновения вирусов. Наконец червь создает obexftp-клиент для обращения к атакуемому устройству, используя объект obexBTProtoInfo, настроенный для связи с сервером obex этого мобильного телефона. Делается это следующим образом:

Если клиент создан удачно, то осуществляется подключение к мобильному устройству. Делается это в следующих строках:

iState = 1;

iStatus = KRequestPending;

Cancel();

obexClient->Connect(iStatus);

SetActive();

Таким образом, вирус получает доступ к файловой системе сотового телефона и может осуществить перенос в него собственного тела.

Поражение вашего мобильного аппарата вирусом Cabir не является единственным последствием описанной атаки. Под видом безобидного файла вам могут передать программу-жучок, которая будет тщательно следить за вашим местоположением, а возможно и передавать данные о вас злоумышленнику.

Инициировать же передачу файла может не только зараженный телефон соседа, но и злоумышленник, сидящий за соседним столиком кафе с ноутбуком и ожидающий, когда вы проявите невнимательность, чтобы под видом бесплатной мелодии для телефона, передать вам вредоносную программу-жучок.

ЗАЩИТА ОТ АТАКИ

Лучшая мера предосторожности — это особое внимание к файлам, загружаемым из неизвестных или ненадежных источников. Лучше отказаться от загрузки подозрительного, но бесплатного рингтона, чем потерять данные или деньги, установив себе программу-шпион.

Если же червь к вам все же попал, то зачастую он может быть обезврежен, не причинив телефону никакого вреда. Если это Cabir или одна из его разновидностей, то необходимо просто удалить перечисленные выше файлы с мобильного устройства и перезагрузить его. Если же вы заразились не Cabir-ом, то вам точно поможет полная очистка памяти мобильного устройства, также называемая Soft reset. Ценные данные в последнем случае восстановить не удастся. Чтобы избежать подобной потери, можно постараться отыскать файлы, которые вирус разместил на телефоне, и удалить их самостоятельно. Хотя это и сложно.

Звоните! Наш мастер подскажет,

как настроить или в чем проблема!

Ноутбуки постепенно вытесняют громоздкие компьютеры с огромным количеством разноцветных проводов под столом. А провода вытесняются беспроводными технологиями. Одной из таких технологий беспроводной передачи данных является Bluetooth (блютуз или блутуф). В данной статье мы рассмотрим, каких эстетичности и удобства в работе с ноутбуком удалось достичь благодаря использованию блютуза, который помог избавиться от ненужных составляющих, не в ущерб качеству передачи данных.

Что такое блютуз, как настроить блютуз на ноутбуке, что собой представляет эта система и по какому принципу она работает?

Возьмем определение с Википедии:

Bluetooth или блютуф (переводится как синий зуб, в честь Харальда I Синезубого) — производственная спецификация беспроводных персональных сетей (англ. Wireless personal area network, WPAN).

Вluetooth - система, обеспечивающая беспроводную связь между несколькими устройствами: ноутбуками, телефонами, ПК и т.д. Принцип действия системы основан на работе закодированных сигналов, что делает ее особенно надежной, исключающей возможность перехвата данных. Теперь вернемся к вопросу, как настроить блютуз или почему не работает Bluetooth в ноутбуке?

Использование блютуза: назначение, возможности

Для лэптопа bluetooth – вещь незаменимая, как в деловом мире, так и в мире развлечений, в мире, где люди привыкли получать от жизни все и сразу! Сам по себе ноутбук - устройство мобильное и весьма удобное. Владельцы ноутбука могут себе позволить использовать устройство в любом удобном положении: лежа на кровати, сидя на полу, в поезде или в машине и даже, лежа в ванной! При этом блютуз, установленный в ноутбуке, еще больше расширяет возможности пользователя, позволяя ему совершать целый ряд операций одновременно.

Итак, наличие модуля блютуза позволяет:

• перебрасывать файлы с ноутбука на устройство (телефон, коммуникатор, плеер, камеру) и наоборот одновременно. Это может быть музыка и видео, фотографии, сообщения и т.д.

• подключать к ноутбуку различные периферийные устройства, например, гарнтиру и прочее.

• поддерживать беспроводную связь между несколькими лэптопами в офисе или дома, имея постоянный доступ к файлам.

• пользоваться сетью Интернет путем синхронизации блютуза ноутбука с блютузом мобильного телефона.

Принимая во внимание вышеперечисленные возможности, с уверенностью можно утверждать, что блютуз для ноутбука – это не роскошь и не развлечение, а такая же необходимая составляющая, как USB-разъем, динамики или веб-камера. Те, кто привык наслаждаться полноценной жизнью, несомненно, оценят наличие модуля блютуз в своем ноутбуке.

Не работает блютуз на ноутбуке – определяем наличие модуля

Практически на всех ноутбуках имеется поддержка блютуз, но чаще всего опциально. Это означает, что сам внутренний модуль блютуз отсутствует в ноутбуке, хотя на материнской плате ноутбука имеется внутренний разъем для его подключения. Часто именно это и является ответом на вопрос: почему не работает блютуз на ноутбуке, в чем причина?

Здесь важно понять, что при разработке отдельных комплектаций моделей, их корпуса и прилагающиеся СD –диски идентичны. То есть, нельзя полагаться на всевозможные переключатели и индикаторы работы блютуза, присутствующие на корпусе. И даже комплект драйверов, прилагающихся на диске, не дает гарантии наличия модуля блютуз.

Если ваш ноутбук не поддерживает установку внутренного модуля, то и в этом случае нет повода расстраиватся. Можно подключить USB-модуль bluetooth или вставить карту расширения PCMCIA. Комфортность от этого слегка пострадает, но, куда деваться.

Сбои в работе блютуза – причины возникновения

Как не прискорбно, но, ни одно устройство не может быть застраховано от неожиданной поломки. Поэтому, нет ничего удивительного в том, что модуль блютуз также может выйти из строя после некоторого времени работы или не подключаться вовсе. В чем причина таких сбоев? Что делать, если не работает блютуз на ноутбуке и как проводить самостоятельную диагностику?

В тех случаях, когда при покупке ноутбука блютуз не удается подключить изначально (как уже было сказано выше) возможно, что наличие модуля блютуз модель лэптопа не предусматривает, несмотря на разъемы и значки, говорящие о его наличии. Поэтому, попытка установить драйвер на блютуз проблемы не решит, сперва необходимо подключение модуля к материнской плате. Это можно сделать в нашем сервисной центре.

Установка и настройка блютуза в сервисном центре

В нашем сервисном центре мы сможем решить проблему любой сложности, в том числе и связанную с поломкой блютуза в ноутбуке. Мы гарантируем качественно проделанную работу в самые короткие сроки. Вы можете смело к нам общаться, если:

• необходимо установить драйвер на блютуз ноутбука.

• устранить неполадки в работе софта, в том числе проблемы с горячими клавишами.

• ликвидировать возможные дефекты кнопки включения/выключения блютуза.

• установить модуль блютуз в любую модель лэптопа.

Ремонт ноутбуков в мастерской Смарт-сервис

Что такое ремонт ноутбука в сервисном центре? Во-первых - это качественный ремонт и сервисное обслуживание, а во-вторых – быстрая диагностика и модернизация ноутбуков. У нас вы можете рассчитывать на полный комплекс услуг. Более того, доставка ноутбука в мастерскую и диагностика производится бесплатно.

Преимущества ремонта ноутбуков в сервисном центре очевидны:

• к проблеме каждого клиента мы подходим индивидуально, проявляя тактичность, гибкость и профессионализм;

• мы предлагаем осуществить диагностику лэптопов совершенно бесплатно;

• у нас вы можете рассчитывать на гибкую систему скидок и приемлемые цены на все услуги;

• наши специалисты с радостью дадут вам квалифицированные советы и рекомендации (что делать, если не работает блютуз на ноутбуке, как настроить блютуз на ноутбуке и многое другое).

Сегодня достаточно зайти в любое кафе и запустить поиск активных Bluetooth-устройств и сразу найдутся два-три телефона и КПК, у которых открыт доступ ко всем файлам и сервисам безо всякого пароля. Можно также украсть телефонную книжку, подсоединиться к Интернету по GPRS и даже открыть вьетнамский переговорный пункт с чужого аппарата.

И хотя Bluetooth предназначен для организации связи между устройствами на расстоянии не более 10-15 м, сегодня во всем мире используется много портативных мобильных устройств с поддержкой Bluetooth, владельцы которых часто посещают места с большим скоплением людей, поэтому одни устройства случайно оказываются в непосредственной близости от других. К тому же многие такие аппараты сконфигурированы недостаточно аккуратно (большинство людей оставляют все установки по умолчанию), и информацию с них можно без труда перехватить. Таким образом, наиболее слабым звеном в технологии Bluetooth является сам пользователь, который не хочет заниматься обеспечением собственной безопасности. Подчас ему, например, надоедает слишком часто набирать PIN-код и другие идентификационные механизмы, и тогда все защитные функции он просто отключает.

При этом если беспроводные локальные сети Wi-Fi, содержащие конфиденциальную информацию, в большинстве случаев все-таки достаточно надежно защищаются системными администраторами и специалистами по информационной безопасности, то защита устройств с Bluetooth обеспечивается плохо. А ведь быстрое распространение интерфейса Bluetooth ставит вопросы безопасности все более остро, и самое пристальное внимание этой проблеме должны уделять не только пользователи, но и администраторы компаний, сотрудники которых используют Bluetooth-интерфейс. И чем интенсивнее взаимодействие Bluetooth-устройств с компьютером в корпоративной сети, тем острее необходимость в конкретных мерах безопасности, поскольку потеря или кража такого устройства откроет нападающему доступ к секретным данным и услугам компании.

А пока технология Bluetooth демонстрирует нам пример того, как вся тяжесть обеспечения безопасности ложится на плечи пользователя независимо от его желания и квалификации.

Общие принципы работы Bluetooth

Первоначально Bluetooth-передатчики имели малый радиус действия (до 10 м, то есть в пределах одной комнаты), но позже была определена и более широкая зона охвата до 100 м (то есть в пределах дома). Такие передатчики могут либо встраиваться в устройство, либо подключаться отдельно в качестве дополнительного интерфейса.

Основным структурным элементом сети Bluetooth является так называемая пикосеть (piconet) совокупность от двух до восьми устройств, работающих на одном и том же шаблоне. В каждой пикосети одно устройство работает как ведущее (master), а остальные являются ведомыми (slave). Ведущее устройство определяет шаблон, на котором будут работать все ведомые устройства его пикосети, и синхронизирует работу сети. Стандарт Bluetooth предусматривает соединение независимых и даже не синхронизированных между собой пикосетей (числом до десяти) в так называемую scatternet. Для этого каждая пара пикосетей должна иметь как минимум одно общее устройство, которое будет ведущим в одной и ведомым в другой сети. Таким образом, в пределах отдельной scatternet с интерфейсом Bluetooth может быть одновременно связано максимум 71 устройство.

Безопасность Bluetooth зависит от настройки

В зависимости от выполняемых задач спецификация Bluetooth предусматривает три режима защиты, которые могут использоваться как по отдельности, так и в различных комбинациях:

- В первом режиме минимальном (который обычно применяется по умолчанию) никаких мер для безопасного использования Bluetooth-устройства не предпринимается. Данные кодируются общим ключом и могут приниматься любыми устройствами без ограничений.

- Во втором режиме осуществляется защита на уровне устройств, то есть активируются меры безопасности, основанные на процессах опознания/аутентификации (authentication) и разрешения/авторизации (authorization). В этом режиме определяются различные уровни доверия (trust) для каждой услуги, предложенной устройством. Уровень доступа может указываться непосредственно в чипе, и в соответствии с этим устройство будет получать определенные данные от других устройств.

- Третий режим защита на уровне сеанса связи, где данные кодируются 128-битными случайными числами, хранящимися в каждой паре устройств, участвующих в конкретном сеансе связи. Этот режим требует опознания и использует кодировку/шифрование данных (encryption).

Второй и третий режимы часто применяются одновременно. Главная задача процесса аутентификации состоит в том, чтобы проверить, действительно ли устройство, инициирующее сеанс связи, является именно тем, за которое себя выдает. Устройство, инициирующее связь, посылает свой адрес-идентификатор (Bluetooth Device Address, BD_ADDR). Инициируемое устройство посылает в ответ случайное число в качестве запроса. В это время оба устройства рассчитывают опознавательный ответ, комбинируя адрес-идентификатор с полученным случайным числом. В результате сравнения происходит либо продолжение установления связи, либо разъединение (если опознавательные ответы не совпадут).

Если кто-то подслушивает соединение по эфиру, то для того, чтобы украсть аутентификационный ключ, ему необходимо знать алгоритм для выявления ключа из запроса и ответа, а определение такого обратного алгоритма потребует значительной компьютерной мощности. Поэтому стоимость извлечения ключа простым подслушиванием процедуры аутентификации неоправданно высока.

Что касается авторизации, то она предназначена для того, чтобы опознанное Bluetooth-устройство разрешило доступ к определенной информации или к услугам. Существуют три уровня доверия между Bluetooth-устройствами: проверенное (trusted), не вызывающее доверия (non-trusted) и неизвестное (unknown). Если устройство имеет доверительные отношения с инициирующим, то последнему разрешается неограниченный доступ к ресурсам. Если же устройству не доверяют, то доступ к ресурсам ограничивается так называемыми защитными слоями обслуживания (layer security service). Например, первый защитный слой требует опознания и разрешения для открытия доступа к сервису, второй только опознания, третий только кодировки. Неизвестное устройство, которое не было опознано, считается непроверенным.

И наконец, 128-битное шифрование данных помогает защитить секретную информацию от просмотра нежелательными посетителями. Только адресат с личным расшифровывающим ключом (decryption key) имеет доступ к этим данным.

Расшифровывающий ключ устройства основан на ключе связи. Это упрощает процесс генерации ключа, так как отправитель и адресат обладают общей секретной информацией, которая расшифрует код.

Служба Bluetooth-шифрования имеет, в свою очередь, три режима:

• режим без кодирования;

• режим, где кодируется только установление связи с устройствами, а передаваемая информация не кодируется;

• режим, при котором кодируются все виды связи.

Итак, защитные функции Bluetooth должны обеспечивать безопасную коммуникацию на всех связующих уровнях. Но на практике, несмотря на предусмотренную стандартом безопасность, в этой технологии имеется целый ряд существенных изъянов.

Например, слабым местом защиты Bluetooth-устройств является то, что производители стремятся предоставить пользователям широкие полномочия и контроль над устройствами и их конфигурацией. В то же время современная Bluetooth-технология обладает недостаточными средствами для опознания пользователей (то есть система безопасности Bluetooth не принимает во внимание личность или намерения пользователя), что делает Bluetooth-устройства особенно уязвимыми к так называемым spoofing-нападениям (радиодезинформации) и неправильному применению опознавательных устройств.

Кроме того, приоритетным считается надежность опознавания устройств, а не их безопасное обслуживание. Поэтому обнаружение услуг (service discovery) является критической частью всей схемы Bluetooth.

Крайне слабым местом интерфейса Bluetooth можно считать и процесс первичного спаривания устройств (pairing), при котором происходит обмен ключами в незакодированных каналах, что делает их уязвимыми для стороннего прослушивания. В результате перехвата передачи в момент процесса спаривания можно получить ключ инициализации путем вычисления этих ключей для любого возможного варианта пароля и последующего сравнения результатов с перехваченной передачей. Ключ инициализации, в свою очередь, используется хакером для расчета ключа связи и сравнивается с перехваченной передачей для проверки. В связи с этим рекомендуется производить процедуру спаривания в знакомой и безопасной среде, что значительно уменьшает угрозу подслушивания. Кроме того, риск перехвата можно уменьшить, если пользоваться длинными паролями, которые усложняют их определение из перехваченных сообщений.

Вообще, допускаемая стандартом возможность использования коротких паролей является еще одной причиной уязвимости Bluetooth-соединения, что, как и в случае с использованием простых паролей системными администраторами компьютерных сетей, может привести к их угадыванию (например, при автоматическом сравнении с базой заурядных/распространенных паролей). Такие пароли значительно упрощают инициализацию, но делают ключи связи очень простыми в плане извлечения из перехваченных передач.

Кроме того, ради простоты пользователи склонны применять спаренные ключи связи, а не более защищенные динамичные. По этой же причине вместо комбинаторных ключей они выбирают модульные. А устройство с модульным ключом использует его для соединения со всеми устройствами, которые устанавливают с ним связь. В результате любое устройство с модульным ключом может использовать его для подслушивания на безопасных соединениях, где применяется такой же ключ связи и от проверенных устройств (то есть тех, с которыми связь уже была когда-то установлена). При использовании же модульных ключей никакой защиты не существует.

Однако любое Bluetooth-устройство с личным ключом связи (decryption key) вполне безопасно. Так что меры безопасности по технологии Bluetooth могут защитить соединения только при условии правильной настройки и при правильном пользовании сервисами. И это единственный способ уберечь персональные данные и конфиденциальную информацию от попадания в чужие руки.

Вирусные атаки по Bluetooth

Аналитики оценивают рынок смартфонов как наиболее перспективный сегмент мобильной телефонии. Некоторые даже утверждают, что смартфоны и коммуникаторы в конце концов вытеснят с рынка и традиционные сотовые телефоны, и КПК, причем произойти это может в самое ближайшее время. Аргументация для такого предсказания железная: каждый человек мечтает увидеть у себя на ладони максимально многофункциональное устройство за те же деньги. А современные смартфоны дешевеют прямо на глазах.

В результате скромные мобильники, предназначенные только для того, чтобы звонить, под давлением прогресса постепенно уступают место сложным многофункциональным устройствам с компьютерными функциями. К тому же, согласно данным аналитической компании Mobile Data Association (MDA), количество мобильных телефонов, поддерживающих новые технологии, к концу текущего года должно удвоиться.

Итак, первый в истории мобильный вирус, а точнее сетевой червь под названием Cabir, начал распространяться по сотовым сетям и заражать смартфоны под управлением Symbian. Впрочем, практически одновременно с Cabir другой вирус под именем Duts поразил Windows Mobile. Хотя оба этих вируса особого вреда пользователям еще не причинили (они даже спрашивали разрешение у владельцев телефонов на то, чтобы заразить их мобильники, и такое разрешение ничего не подозревающие пользователи им давали!), однако вирусы для смартфонов совершенствуются гораздо быстрее, чем их старшие братья компьютерные вирусы. Не прошло и года с момента появления первых вирусов, как очередной анонимный творец вредоносных программ продемонстрировал важное достижение блокировал антивирусное ПО.

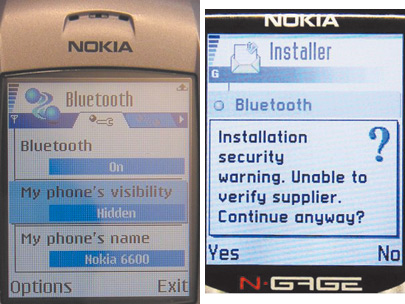

Что касается первых вирусов и их клонов, то владельцам смартфонов достаточно отключать функциональность Bluetooth, когда она не нужна, или ставить устройство в режим недоступности для обнаружения другими Bluetooth-гаджетами.

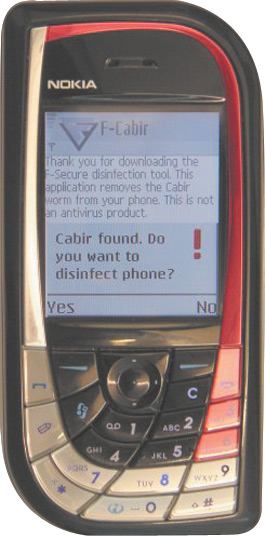

Производители антивирусного ПО уже начали серьезно относиться к защите мобильных телефонов, и если вы столкнулись с проявлениями вирусных атак на свой мобильник, то можете обратиться за помощью к производителям антивирусных программ, которые разработали средства и для защиты смартфонов. Самую популярную в настоящее время антивирусную программу Mobile Anti-Virus для очищения мобильных телефонов от вирусов выпускает компания F-Secure (http://mobile.f-secure.com).

Новозеландская компания Symworks (http://www.simworks.biz) также выпускает антивирусные программы для КПК и мобильных телефонов. С их помощью можно обнаружить уже с десяток вредоносных программ, которые распространяются под видом полезного программного обеспечения для этих устройств. Один из вирусов даже специально констатирует, что борется с антивирусной программой от Symworks.

Заключение

Со временем все слабые стороны данной технологии, несомненно, будут вскрыты. Вполне возможно, что специальная рабочая группа по Bluetooth (Special Interest Group, SIG) обновит спецификации стандарта, когда изъяны будут выявлены. Производители, со своей стороны, модернизируют продукты, учитывая все рекомендации по безопасности.

Поскольку вирусы, подобные Cabir, могут распространяться только на мобильные телефоны с Bluetooth в обнаруживаемом режиме, лучший способ защиты от заражения это переводить аппарат в скрытый режим Bluetooth (hidden или non-discoverable).

Для передачи вируса Cabir с одного устройства на другое необходима беспроводная технология Bluetooth, так что зона его распространения ограничивается радиусом примерно в 10-15 м. И для того, чтобы он смог перепрыгнуть на другое устройство, находящееся в этой зоне, нужно не только чтобы был активирован Bluetooth, но и чтобы ничего не подозревающий обладатель мобильного телефона одобрил внедрение вируса в свой аппарат, поскольку при передаче файла на экране появляется предупреждение, что инсталлируется приложение от неизвестного источника.

После этого владелец должен разрешить вирусу запуститься и начать работу.

Отметим, что сегодня уже разработан модифицированный стандарт связи, который является следующим поколением Bluetooth, IEEE 802.15.3. Он также предназначен для небольших сетей и локальной передачи данных, но предусматривает более высокую скорость передачи данных (до 55 Мбит/с) и на большее расстояние (до 100 м). В такой сети одновременно могут работать до 245 пользователей. Причем при возникновении помех со стороны других сетей или бытовых приборов каналы связи будут автоматически переключаться, что обеспечит стандарту 802.15.3 высокую надежность и устойчивость соединения. Возможно, новый стандарт будет применяться в тех областях, где требуется высокая скорость обмена данными и необходимо большее расстояние для передачи, а предыдущий будет использоваться для несложной компьютерной периферии (клавиатур, мышей и пр.), телефонных гарнитур, наушников и музыкальных плееров. В любом случае конкуренция этих стандартов будет определяться их ценой и энергетической эффективностью.

Что касается мобильных телефонов, то компании Microsoft и Symbian Limited готовят новые дополнительные средства защиты. Ведь не секрет, что мобильные телефоны применяются сегодня не только как средство коммуникации, но и как активно используемая компьютерная периферия (GPRS-модем и запоминающее устройство), что предъявляет повышенные требования к их защите.

Читайте также: