Вирус который блокирует почту

Время офигительных историй: как мы вычислили вирус-шифровальщик

Вызывайте экзорциста админа, ребята! Главбух поймала мощный вирус, всё пропало! Частая, частая ситуация, основанная на человеческом факторе, свежих вирусных тенденциях и целеустремлённости хакеров. И правда, зачем самим копаться в чужом ПО, если можно положиться в этом на работников компании.

Да, продукты крупных государственных и частных контор постоянно взламываются, хотя над их созданием и поддержкой работают сотни опытных людей.

Последние вирусные тенденции

Прошерстив VK, Twitter, FB и Instagram своей цели, вы можете получить точную анкету человека с его номером телефона, почтой, именами родителей, друзей и прочими подробностями. И это всё бесплатно и добровольно – на, пользуйся, дорогой!

Хакеры планируют атаки на тех, кто работает с ценной информацией – секретарей, менеджеров, бухгалтеров, HRов.

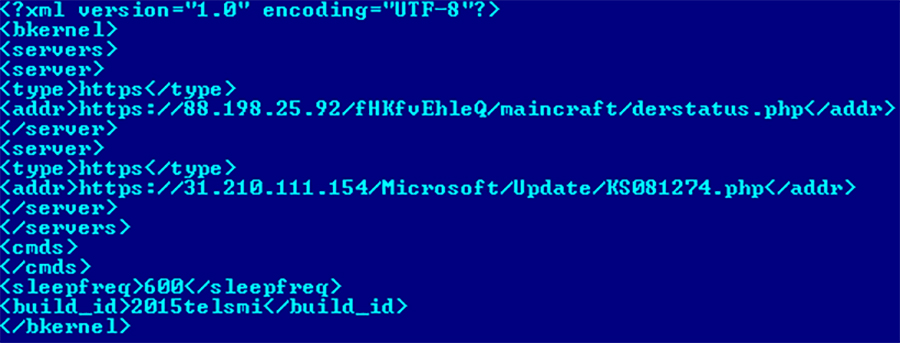

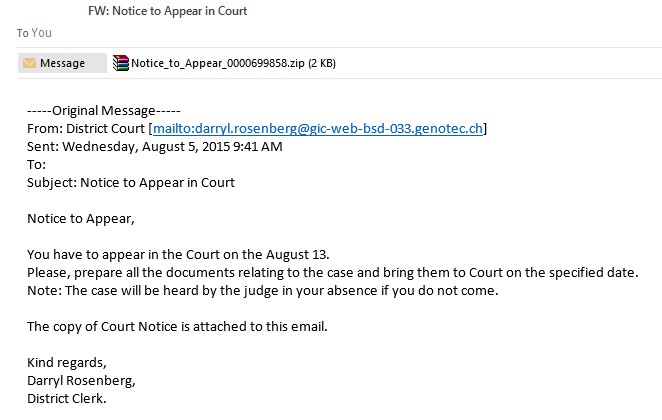

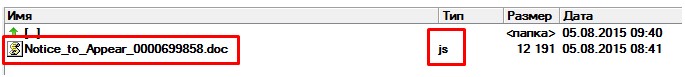

Вирус шифровальщик распространяется через электронную почту под видом серьёзных документов: судебной повестки, счетов, запросов из налоговой. И чтобы не установить его себе, нужно смотреть в оба. Наши технические специалисты специально проанализировали один такой вирус, чтобы мы смогли показать, на что нужно обращать внимание:

Следим за руками этих фокусников:

Внимание! Если компьютер был заражен шифровальщиком, то с вероятностью 95% информация будет утеряна безвозвратно. После скачивания и запуска вредоносного файла происходит обращение к удаленному серверу, с которого скачивается вирусный код. Все данные на компьютере шифруются случайной последовательностью символов.

Обращайте внимание на вышеописанные особенности, и вы сможете предупредить опасные случаи блокировки компьютеров и удаления важной информации. В любом случае, устранение последствий критических уязвимостей выйдет намного дороже, чем соблюдение предосторожностей.

Поэтому вот ещё 6 советов для обнаружения вирусов и предупреждения заражения:

1. Регулярно обновляйте операционную систему и программы. Важные обновления, которые по умолчанию устанавливаются автоматически, можно отключить. Но не стоит, так новые версии часто закрывают обнаруженные дыры в безопасности ПО.

2. Установите антивирус и регулярно обновляйте базу вирусов. Каждый день появляется 100 тысяч новых вирусов!

4. Выполняйте резервное копирование важных файлов – рабочих документов и фотографий. Периодичность резервного копирования нужно выбирать в зависимости от периодичности изменения файлов. Для резервного хранения можно использовать облачный сервис, если он позволяет вернуться к старым версиям файлов и настроить ручную синхронизацию. Тогда, в случае заражения компьютера, вирус не попадёт в облако. Мы также рекомендуем хранить копию важных данных в архиве. Большинство вирусов не может проникнуть в архив, и вся архивированная информация восстанавливается после лечения компьютера.

5. Повышайте профессиональную грамотность своих специалистов! Как мы уже говорили, хакеры затачивают свои атаки под нашу психологию, и постоянно совершенствуют свои методики. Не думайте, что кликнет/загрузит/введёт свои данные кто угодно, кроме вашей компании и команды. Попасться может любой, задача состоит только в подборе нужного крючка к человеку. Поэтому обучайте своих сотрудников, хоть в индивидуальном, хоть в командном порядке, хоть в игровой форме, хоть как-нибудь!

6. Внимательно следите за письмами на почте, сообщениями в корпоративных мессенджерах и любой другой входящей информацией. Проверяйте почтовые адреса отправителей, вложенные файлы и содержание писем. Большинство вирусов нужно запустить вручную, чтобы они могли причинить вред компьютеру.

Мы очень надеемся, что вы читаете эту статью для предварительного ознакомления, а не потому что уже всё плохо. Мы желаем вам никогда не встретиться с тотальным неконтролируемым спамом, исчезнувшей документацией за полгода и прочими приятными последствиями пойманных вирусов. Следуйте вышеописанным шести шагам, смотрите в оба и да останется ваша информация конфиденциальной!

Вирус блокирует видео с ютуба, блокирует гугл и яндекс

Не даёт просматривать видео с ютуба, сам ютуб недогруженный, яндекс грузит нормально, кроме самого.

Блокирует гугл, яндекс, контакт и пр

Добрый день! Ну и у меня типичная проблема: mail, vkontakte, google, yandex, смс на 7781. Замена.

Блокирует вконтакте, яндекс, гугл, пишет отправить смс на номер 7781

Пишет что страницы якобы заблокированы и просит отправить смс на номер 7781. Логи согласно.

вирус блокирует яндекс, контакт

Аваст полностью все блокируется любые страницы, отключил его на время все равно яндекс, контакт не.

- Запустите повторно AdwCleaner (by Xplode) (в ОС Windows Vista/Seven необходимо запускать через правую кн. мыши от имени администратора), нажмите кнопку "Delete" и дождитесь окончания удаления.

- Когда удаление будет завершено, отчет будет сохранен в следующем расположении: C:\AdwCleaner[S1].txt .

- Прикрепите отчет к своему следующему сообщению

Что с проблемой?

1.

- Запустите повторно AdwCleaner (by Xplode) (в ОС Windows Vista/Seven необходимо запускать через правую кн. мыши от имени администратора), нажмите кнопку "Delete" и дождитесь окончания удаления.

- Когда удаление будет завершено, отчет будет сохранен в следующем расположении: C:\AdwCleaner[S1].txt .

- Прикрепите отчет к своему следующему сообщению

2. Для профилактики повторных заражений и закрытии уязвимостей вашей системы, сделайте лог SecurityCheck by glax24.

Лог, который откроется, скопируйте и вставьте в пост, сам файл выкладывать не нужно, затем скачайте и установите все обновления по ссылкам .

Рекомендации после удаления вредоносного ПО

| 06.04.2013, 11:29 |

| 06.04.2013, 11:29 |

|

Заказываю контрольные, курсовые, дипломные и любые другие студенческие работы здесь. вирус блокирует яндекс, контакт Закрался непонятный вирус на сайт и гугл блокирует его Вирус блокирует выход в яндекс и вконтакт Что нужно знать о Gmail вирусе

Gmail вирус — это термин с широким смыслом. Он охватывает различные мошенничества Gmail, фишинг-атаки, мистификации и, очевидно, вредоносное ПО, которое ставит под угрозу аккаунті пользователей. Однако самым популярным значением этого термина является вирус, который поставляется в виде вложения электронной почты и компрометирует компьютеры Gmail юзеров. Gmail также известен как Google Mail, и он является одним из лучших поставщиков услуг электронной почты с более чем 1 миллиардом активных пользователей в месяц. Не удивительно, почему киберпреступники нацелены на эту виртуальную коммуникационную платформу — здесь сотни тысяч потенциальных жертв. Нападники нацелены на пользователей Google Mail, отправляя им вредоносные вложения в виде .ZIP, .JS или .Word файлов. Тем не менее, поставщик услуг электронной почты запретил вложения файлов .JS, не позволяя злоумышленникам легко заражать компьютеры. Тем не менее, это не уменьшило количество жертв вымогателя — злоумышленники продолжали отправлять вредоносное ПО в других форматах и даже не слишком беспокоились об этом новом ограничении. Они могут просто упаковать файл .JS в .ZIP и легко обойти это ограничение. Мошенники также могут поставить под угрозу вашу учетную запись, отправив вам поддельные ссылки в Google Docs. Еще в мае эксперты по безопасности заметили новую фишинговую атаку, в ходе которой мошенники отправляли тысячи поддельных сообщений людям, предлагая проверить Google Docs файл. Нажав на ссылку, она перенаправляла жертву на страницу безопасности Google. Эта страница просила жертву предоставить разрешение на вредоносное приложение для управления электронной почтой. Следовательно, вирус использовал учетную запись жертвы для своего распространения всем контактам. Такие и подобные мошенничества широко распространены. Другой метод, используемый хакерами, был непревзойденным и, что не удивительно, эффективным. Нападавшие распространяли обманчивые письма, содержащие фальшивое вложение Gmail. Обман лежит в теле сообщения. Вложение электронной почты выглядит реально, хотя это просто хорошо продуманное и точно размещенное изображение со скрытым URL. Нажатие на него приводит жертву к фишинговому веб-сайту, который выглядит как легитимная страница входа в Gmail. Конечно, после ввода данных для входа в систему, аккаунт жертвы взламывается.

Необходимо удалить Gmail вирус с вашего компьютера, как только вы случайно загрузите его из своей учетной записи электронной почты. Если вам повезет, вы можете помешать ему нанести ущерб вашей системе или нарушить вашу конфиденциальность. Для успешного удаления вредоносных программ Gmail рекомендуется использовать программное обеспечение Reimage Reimage Cleaner Intego . Избежать получение вируса от вашей электронной почтыМы хотим дать некоторые общие советы, чтобы избежать взлома компьютера или вашей учетной записи. Некоторые из этих советов помогут вам предотвратить атаку вымогателя. Мы также рекомендуем вам ознакомиться с этим руководством о том, как идентифицировать электронное письмо с вирусом.

Часто задаваемые вопросы о Gmail угрозеНиже мы предоставляем список наиболее распространенных форм вредоносного ПО Gmail, которые беспокоят пользователей. Мы ввели фактические жалобы пользователей на вирус. Это общие проблемы, с которыми сталкиваются люди. Мы ответили на эти вопросы — надеемся, что они помогут вам избежать или пережить атаку Gmail вируса. Вопрос: Кто-то присылает сообщения из моей электронной почты. Мои друзья говорят, что я посылаю спам, хотя я этого не делаю! Ответ: В вашей ситуации есть два сценария. Ваш аккаунт может быть скомпрометирован, но если вы не можете найти какие-либо сообщения в папке отправленные, это может означать, что кто-то подделал вашу учетную запись. Это означает, что ваши друзья получают электронные письма от кого-то, кто подделывает отправителя и делает ваш адрес электронной почты в качестве адреса отправителя или ответа на адрес. Мы рекомендуем вам выполнить проверку безопасности Gmail, чтобы защитить свой аккаунт. Вопрос: Мой Gmail аккаунт был взломан, и я не могу больше зайти в него. Как я могу восстановить мой аккаунт? Ответ: Уважаемый посетитель, первое, что вам надо сделать, если ваша учетная запись электронной почты была взломана, — это изменить ваш пароль. Во-вторых, заполните форму восстановления аккаунта. Попробуйте подумать о способах взлома вашей учетной записи. Возможно, вы предоставили свои данные для входа на фишинговом веб-сайте, который выглядел как страница входа в систему электронной почты, хотя также возможно, что ваш компьютер был взломан кейлоггером или трояном для обработки данных троянцем, который предоставил ваши логины и пароли злоумышленникам. В таком случае выполните тщательную проверку системы с помощью антивирусного средства защиты, например Reimage Reimage Cleaner Intego . Вопрос: Я открыл вредоносный файл, вложенный в сообщение Gmail. В результате, мой компьютер был заражен вымогателем. Я разочарован – значит ли это, что Gmail фильтр вирус не работает? Ответ: Уважаемый посетитель, фильтры вирусов Gmail являются мощными; Однако киберпреступники всегда находят способы обойти их, даже если это сложно, они могут сделать это. По этой причине вы никогда не сможете чувствовать себя слишком защищенными при изучении сообщений электронной почты, даже если вы используете лучший почтовый сервис в мире. Всегда будьте осторожны и не поддавайтесь на трюки мошенников. Распространение Gmail вирусаСуществует несколько популярных методов распространения, которые преступники используют для дистрибуции вирусов по электронной почте. Обычно они притворяются отправителями некоторых законных файлов, таких как квитанций, счет-фактур, повесток, отчетов, резюме, информации о доставке или других документов, которые вообще не вызывают подозрений. Однако эти документы часто содержат скрипт Macros, который требует только одного нажатия кнопки “Включить контент”, чтобы запуститься. Как следствие, скрипт загружает вредоносное ПО на компьютер жертвы и автоматически запускает его. Мошенники также любят отправлять вредоносные URL-адреса жертвам, прося посетить их для определенной цели. Они могут выглядеть как ссылка для сброса пароля, просмотра документа или файла Dropbox. Конечно, нажатие на такую ссылку и взаимодействие с содержимым, находящимся за ней, — это то, что позволяет вредоносному ПО проникнуть на ваш компьютер. Ваша учетная запись электронной почты может быть скомпрометирована и использована для рассылки спама, если вы используете незащищенный компьютер, который уязвим для атак вредоносных программ. Незащищенный компьютер может быть легко заражен троянами, кейлоггерами или другими вирусами, похищающими данные. Возможность скомпрометировать ваш компьютер увеличивается, если вы пытаетесь загрузить незаконное программное обеспечение из интернета. Такие программные пакеты являются одним из основных источников вредоносного ПО. Удалите Gmail вирус с вашей системыЕсли вы заразили свой компьютер после открытия вложения электронной почты, ваша задача номер один — удалить Gmail вирус, как только это станет возможным. Мы настоятельно рекомендуем использовать безопасный режим с сетевыми драйверами и надежную комбинацию антивирусных программ для удаления Gmail паразита. Если ваш компьютер не был скомпрометирован, но вы потеряли доступ к своей учетной записи, обратитесь к поставщику услуг электронной почты и следуйте инструкциям, чтобы восстановить свою учетную запись.

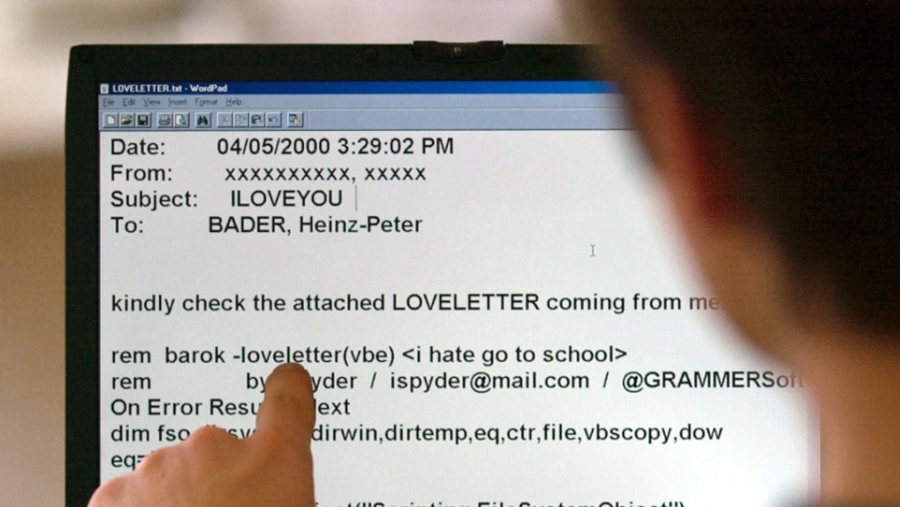

Омерзительная шестеркаПервым экспонатом кунсткамеры китайского художника стал вирус с романтическим названием ILOVEYOU, также известный как LoveLetter. Вирус был разослан по электронной почте с Филиппин в ночь на 5 мая 2000 года.

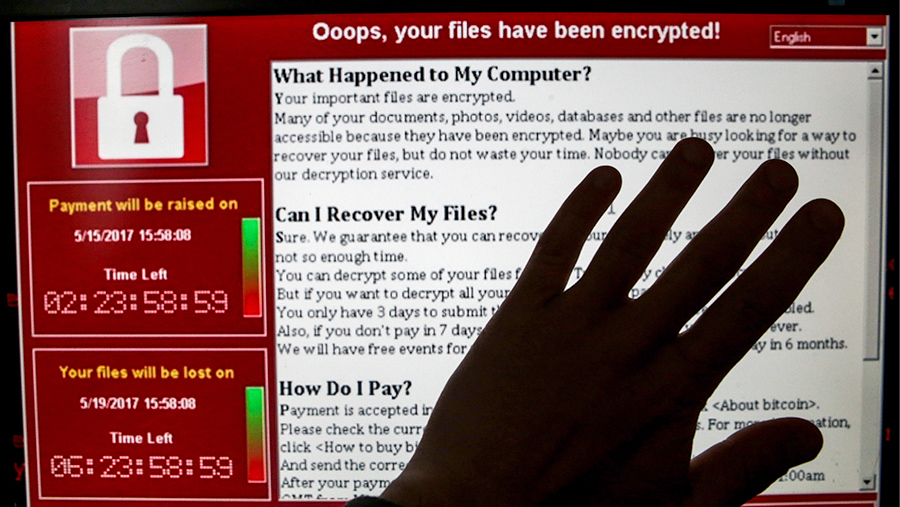

Прогремевший на весь мир вирус-шифровальщик WannaCry ожидаемо вошел в коллекцию Го О Дуна. Массовая эпидемия началась 12 мая 2017 года. Вирус атаковал компьютеры под управлением Windows, шифровал все файлы пользователя и требовал выкуп в биткоинах за расшифровку. Жертвы вымогателей пополняли биткоин-кошельки в надежде вернуть свои файлы, но чаще всего впустую.

Менее чем за неделю были заражены до 300 тыс. компьютеров по меньшей мере в 150 странах, сообщала информационная служба McClatchy со ссылкой на американских экспертов.

Вирус BlackEnergy 2 создали на базе довольно простого троянца BlackEnergy, который применялся злоумышленниками с 2007 года для проведения DDoS-атак. Однако новая версия была значительно модернизирована и теперь представляет собой набор инструментов для самых разных деструктивных задач. Например, программа может уничтожить жесткий диск, перезаписав всю информацию на нем случайным массивом данных. По данным компании mi2g, ущерб от деятельности MyDoom на вторую половину 2 февраля 2004 года оценивался в $39 млрд. Сюда вошли задержки онлайн-платежей, потери пропускной способности сетей, восстановление работоспособности инфицированных систем и т.д.

Червь SoBig распространялся через электронную почту как вирусный спам. Днем рождения вируса считается 9 января 2003 года. Чтобы заразиться, пользователь самостоятельно запускал зараженный файл. Вредоносное ПО значительно замедляло работу компьютера и пересылало себя дальше по почте. SoBig затронул сотни тысяч компьютеров и нанес ущерб мировой экономике более чем на $37 млрд.

Штирлиц и хакерыГлавная опасность — собственные сотрудники, которые приходят каждый день в офис, садятся за свои компьютеры и уже имеют доступ к конфиденциальной информации. Их задача становится максимально простой — вывести эту информацию наружу и передать своим сообщникам. Учитывая современный уровень развития технологий — это и быстрые интернет-каналы, и миниатюрные флешки большого объема, мессенджеры, — задача максимально упрощается.

В компьютерной безопасности, компьютерный вирус - это вид вредоносного ПО , которое распространяется путем вставки копий самого себя в другой программный код или документ . Компьютерный вирус ведет себя аналогично биологическому вирусу, который распространяется заражением живых клеток. В просторечии термин вирус часто используется в отношении как червей, так и "троянов" и других видов вредоносных программ. Но вирусы, в узком смысле этого слова, встречаются реже, В то время, как большинство вирусов являются преднамеренно разрушительными, ориентированы на уничтожение данных путем разрушения файловых структур, есть и такие, которые можно назвать "доброкачественными", просто безвредными или "спящими". В некоторых вирусах заложена задержка начала разрушительных действий. Такой вирус может просто отобразить сообщение в определенный день. Или ждать заражения строго определенного количества компьютеров. Иметь отложенный старт, ориентирован на определенную дату или время, либо на какие-либо действия пользователя. Основной негативный эффект от таких вирусов - это их неконтролируемое самовоспроизводство и распространение, что сильно расходует ресурсы компьютера. Не все компьютерные вирусы наносят прямой вред. Сегодня компьютерные вирусы встречаются на много реже сетевых червей или "троянов" из-за популярности Интернета. Антивирусное программное обеспечение, изначально предназначенное для защиты компьютеров от вирусов, сегодня распространилось на червей и другие угрозы. Такие как программы-шпионы, распространители рекламы и прочие виды вредоносного кода. В общем случае вирусы можно разделить1 "Трояны" Троянские программы не могут размножаться автоматически. 2 Черви или репликаторы 3 E-mail вирусы 4 Логические бомбы Логические бомбы могут передать себя в другие приложения или места хранения данных - сетевые хранилища, диски DVD, флешки и так далее. Компьютерный вирус переходит с одного компьютера на другой, как реальной жизни биологический вирус переходит от человека к человеку. Например, по средним оценкам, червь Mydoom инфицировал 250 000 компьютеров в течение одного дня в январе 2004 г. В марте 1999 г., Melissa распространялась так быстро, что он заставил Microsoft и ряд других очень крупных компаний полностью отключить свое электронную почту, что бы прервать распространение. Третьим примером можно назвать вирус ILOVEYOU, который появился в 2000 году и имел столь же катастрофические последствия. Компьютерный вирус - это небольшая программа, ориентированная на вынуждение компьютера выполнять действия без ведома пользователя. Вирус должен отвечать двум критериям1 Он должен отработать сам. Например - встроить свой код в цепочку кода другой программы. 2 Он должен воспроизводить себя. К примеру, он может заменить другие программные файлы копией файла, инфицированных вирусом. Вирусы могут заразить несколько компьютеров и серверов сети. Некоторые вирусы запрограммированы на то, чтобы нанести вред повреждая ПО, удаляя файлы или форматируя жесткий диск. Другие не предназначены для какого-либо ущерба, а просто копируют себя и сообщают о своем присутствии, отображая текст, видео или аудио-сообщения. Единственная функция некоторых вирусов - распространение самого себя Даже эти доброкачественные вирусы могут стать причиной проблем у пользователя компьютера. Они, как правило, занимают память компьютера используемую обычными программами. В результате они часто вызывают перегрузки и могут привести к сбоям системы. Троянские кони самозванцы - файлы, которые маскируются под полезное ПО, но, по сути, являются вредоносными. Очень важное различие между "троянами" и обычными вирусами состоит в том, что они не копируют сами себя. Троян содержит вредоносный код, который при срабатывании может стать причиной потери или даже кражи данных. Для того, что бы троян заразил ваш компьютер вы должны произвести какие-то действия. Например, открыть вложение электронной почты или загрузить и запустить файл из Интернета. Черви репликаторы - это программы, которые копируют себя из системы в систему не заражая файл-носитель. Это отличие от вирусов, которые для распространения заражают систему. Хотя черви репликаторы, как правило, существуют внутри других файлов (часто это документы Word или Excel) есть разница между тем, как черви и вирусы используют файл-носитель. Червь репликатор просто выпустит документ, который уже имеет "червя" - макрос внутри документа. Этот документ будет путешествовать от компьютера к компьютеру, продолжая размножение. Так что весь документ следует рассматривать червь. 1 Используйте антивирусное ПО 2 Используйте фильтрацию электронной почты 3 Используйте брандмауэр Будьте в курсе обновлений программного обеспечения Многие производители программного обеспечения выпускают обновления своего ПО именно из соображений безопасности и защиты от компьютерных вирусов. Включите функцию автоматического обновления в Windows, и установить обновления. Читайте также:

Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу. Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу.

Copyright © Иммунитет и инфекции

|