Вирус как сохранить информацию

Основные признаки заражения компьютера:

- вывод на монитор компьютера сообщений или изображений, не предусмотренных действиями пользователя или действия программ в данный момент;

- подача произвольных звуковых сигналов;

- произвольный запуск программ;

- сообщение сетевого экрана, если такой есть в наличии, о несанкционированно обращении незнакомых программ к ресурсам в сети;

- друзья или знакомые сообщают вам о получении писем от вас, которые вы не отправляли;

- друзья или знакомые жалуются, что вы присылаете им письма с вирусами;

- на ваш почтовый ящик приходит много писем без обратного адреса или заголовка;

- на ваш почтовый ящик приходят письма с репортом о не доставки до адресата, так как такого адреса не существует или ящик переполнен;

- компьютер часто зависает, присутствуют постоянные сбои при работе программ;

- компьютер медленно работает при запуске некоторых программ;

- компьютер зависает на несколько секунд, потом работа продолжается в обычном режиме;

- операционная система загружается долго или вообще не грузится;

- пропадают файлы или каталоги;

- искажается информация в некоторых файлах или каталогах;

- неожиданно появляются файлы или каталоги со странными именами;

- компьютер часто обращается к жесткому диску, хотя не какие программы не запускались и в данный момент не функционируют;

- интернет браузер ведет себя странным образом, часто зависает, самостоятельно изменяется стартовая страница, спонтанно открываются несанкционированные страницы, предлагает загрузить файл из Интернета;

Данные признаки в большинстве случаев свидетельствуют о заражении вашего компьютера вирусом. В данном случае не следует паниковать и действовать рассудительно и спокойно .

Первоочередные действия при заражении компьютера вирусом.

Первым делом отключите компьютер от локальной или глобальной сети, если таковая имеется. Если компьютер загружается, то постарайтесь сохранить важную информацию на съемные носители, CD, DVD. Не копируйте программы и исполняемые файлы, они могут быть заражены. Если компьютер не загружается, не пытайтесь загрузить его снова и снова, каждая попытка загрузки дает вирусу время для его вредоносной деятельности. В идеале, лучше подключить жесткий диск с зараженного компьютера к другому компьютеру и вытащить с него всю нужную информацию. Только не в коем случаи, не стоит запускать никаких программ с зараженного жесткого диска или копировать их на здоровый носитель информации. Если компьютер не загружается, может помочь жесткого диска, т.е. сканирование жесткого диска на предмет заражения вирусами на другом компьютере. Для этого потребуется снять жесткий диск с пораженного компьютера и подключить его к рабочему компьютеру с предустановленной антивирусной защитой. После чего просканировать зараженный жесткий диск. Даже если антивирусная защита уверяет, что вирус полностью удален и ваш компьютер чист, это не значит, что вирус полностью уничтожен. Антивирусы видят не все вирусы и не всех могут корректно удалить. Антивирус не гарантирует на сто процентов, что ваш компьютер защищен от вирусов и вредоносных программ. Некоторые вирусы могут безвозвратно повредить системные файлы операционной системы, после чего операционная система будет работать некорректно или не будет работать вообще. В данном варианте может потребоваться полная переустановка системы. Как видно последствия деятельности вируса непредсказуемы и нет панацеи от этой заразы, поэтому лучше предупредить болезнь, чем лечить. Грамотное поведение пользователя компьютера может предотвратить заражение операционной системы почти на 100%, сохранить важные данные, деньги и драгоценное время.

Ниже приведен список утилит, воспользоваться которыми следует обязательно, даже если на компьютере уже инсталлировано (установлено) антивирусное программное обеспечение и Вы, полностью доверяя пользуетесь им продолжительное время.

После скачивания и установки на компьютер, рекомендуем ОБЯЗАТЕЛЬНО выполнить следующие действия:

1. Выключить восстановление системы на всех жестких дисках. Для этого нажмите правой кнопкой мыши на ярлыке Мой компьютер, выберите Свойства, на вкладке Восстановление системы поставьте галочку Отключить восстановление системы на всех дисках, нажмите Пpименить.

2. Сканирование и лечение выполнять в Safe Mode (безопасном режиме), выбор загрузки в котором осуществляется нажатием клавиши f8 в самом начале старта (включения) компьютера.

3. Следующий шаг перед запуском антивирусных утилит, это ОТКЛЮЧЕНИЕ всех установленных (инсталлируемых) антивирусных программ, а также брандмауэра Windows, или брандмауэра стороннего производителя, например Agnitum Outpost Firewall. Данное действие позволит обеспечить наиболее эффективный метод лечения от зловредов, а также избежать потенциальных конфликтов данного вида программного обеспечения.

4. Проверка должна быть ПОЛНОЙ, т.е. иметь уровень глубокого анализа всех доступных системных ресурсов.

Итак, если все вышеописанные действия выполнены, можно приступать непосредственно к проверке. Перед использованием антивирусных утилит следует ознакомиться и задать правильные настройки сканирования/лечения. Как правило, общепринятыми действиями при обнаружении угроз безопасности являются следующие настройки: . При этом необходимо помнить, что любое антивирусное ПО может как помочь избавиться от проблем с работоспособностью ПК, так и навредить ему, поэтому настройку перед лечением следует производить крайне внимательно и осмысленно. В случае возникновения любых вопросов, связанных с использованием антивирусного ПО, НАСТОЯТЕЛЬНО РЕКОМЕНДУЕТСЯ предварительно задать соответствующий вопрос на Форуме, либо попытаться найти ответ на него самостоятельно. Пренебрегая этим правилом, по окончании проверки можно получить полностью неработоспособную машину (например, в случае удаления важного системного инфицированного файла).

Malwarebytes Anti-Malware - программа для быстрого сканирования системы с целью обнаружения и удаления различных видов вредоносного ПО. Malwarebytes Anti-Malware ориентирована в первую очередь на борьбу со шпионскими модулями и позволяет после их удаления полностью восстанавливать нормальную работу компьютера.

HijackThis -программа для обнаружения и удаления шпионских Hijack-модулей. Hijack - это вредоносные дополнения, заменяющие в браузере домашнюю страницу, открывающие дополнительные окна, прописывающие вредоносные приложения в автозагрузку и т.п. Утилита проверяет ключи реестра и содержимое жесткого диска, после чего отображает списки подозрительных объектов и удаляет их. Основное назначение программы: обнаружение и исправление изменений в настройках наиболее уязвимых областей операционной системы. А главная её функция заключается в автоматическом исследовании этих областей и вывода собранной информации в виде удобного лога (отчёта). Программу обязательно нужно распаковать, так как при запуске из архивного файла HijackThis не сможет создавать резервные копии удаляемых элементов. Инсталляция для начала работы не требуется, поэтому, для своего же удобства, поместите папку HijackThis в такое место, которое вы в последствии без труда сможете снова найти.

Антивирусная утилита AVZ - утилита AVZ предназначена для обнаружения и удаления:

SpyWare (шпионское ПО) и AdWare (рекламных) модулей - это основное назначение утилиты,

Dialer (программы - "звонильщики") (Trojan.Dialer);

BackDoor модулей ("сливающих" личную информацию с зараженного ПК - например, пароли доступа в интернет, номера кредиток и т.д.);

Сетевых и почтовых червей;

TrojanSpy, TrojanDownloader, TrojanDropper.

CureIt - бесплатная лечащая утилита Dr.Web является средством для лечения компьютеров под управлением MS Windows 95OSR2/98/Me/NT 4.0/2000/XP/2003/Vista от вирусов, руткитов, троянских программ, шпионского ПО и разного рода вредоносных объектов, которые не установленный на Вашем ПК антивирус.

Бесплатные лечащие утилиты от Eset NOD32

Virus Total - Онлайн-проверка на вирусы несколькими антивирусными движками

Кого можно удивить компьютерными вирусами? Нет наверно такого пользователя, чей компьютер ни разу не страдал от действия вирусов. Каждый день появляются десятки новых вирусов, троянов, руткитов и других вредоносных программ. Никто не посоветует без хорошего антивируса выходить в интернет, обмениваться информацией по электронной почте или через флешку. Каждый скачанный файл может являться вредоносной программой, способной нарушить работу вашего компьютера или повредить данные. Лечение вирусов - одна из самых востребованных услуг нашего компьютерного сервиса.

Наши мастера помогут установить антивирус, удалить вирус, настроить автоматическое обновление антивируса и системы, чтобы снизить вероятность очередного заражения. Мы поможем сохранить все данные на вашем компьютере. Если удаление вируса невозможно (могут быть повреждены документы, утеряны данные), то сотрудники нашего компьютерного сервиса произведут лечение вируса. Проверенные программы и новейшие технологии позволяют сохранять максимум информации даже в сложных случаях.

Лечение вирусов это не тривиальная задача. Для начала надо обнаружить заразу, потом обезвредить ее и удалить. Но не все так просто. Не всегда антивирусы могут качественно удалить вирус, а иногда удаление вирусов приводит к потере информации или повреждению системы. Для обнаружения и удаления вирусов при ремонте компьютеров наши мастера используют самые современные средства и инструменты.

Не достаточно просто установить антивирус, его надо еще грамотно настроить. Не только антивирусные базы всегда должны быть в актуальном состоянии, но надо следить и за обновлением операционной системы и приложений. Для защиты от сетевых червей надо настроить и обновлять межсетевые экраны (файрволы). Для серьезной антивирусной защиты надо настроить проверку электронной почты и антиспамовые фильтры.

Специалисты нашего компьютерного сервиса не только произведут лечение вирусов, восстановят операционную систему, расскажут, как удалить вирус, но и обучат элементарным навыкам защиты от вирусов. Деятельность нашего компьютерного сервиса основана на индивидуальном подходе.

Люди недавно столкнувшиеся с проблемой защиты компьютера считают, что если у них "крутой" антивирус, то он должен справиться, но это проигрышная точка зрения. Антивирусная программа работает отлично только с последними антивирусными базами, но и это не гарантия безопасности - разработчики антивирусной программы просто могли не знать о наличии вируса который вы собрались запустить думая, что это полезная программка весом несколько килобайт. Поэтому возвращаясь к теме "как бесплатно удалить вирус" перечислим все способы удаления вирусов.

1. Воспользоваться антивирусной программой - можно даже не "крутым" антивирусом, если у вас нет денег на покупку такой программы можно скачат и бесплатные аналоги, которые не обладают сверхвозможностями, но некоторые вирусы лечат.

3. Если вы помните время запуска - например точно помните что запустили файл с вирусом в 12.00 - то можно найти все файлы на жестком диске которые были созданы в это время и удалит вирус вручную :) Но смотрите как бы не удалить и системные файлы, хотя система устанавливалась много раньше и шанс, что есть важные файлы с такой же датой создания как и у вируса мал. В любом случае делайте так если вы уварены, что удаляете вирус.

4. Иногда для удаления вирусов можно использовать утилиты - бесплатные программки которые были созданы для удаления одного вируса.

5. Если после удаления вируса остались проблемы, возможно это изменения в реестре которые были произведены удаленным вирусом - на помощь придут утилиты, либо если подобных не нашлось - переустановка операционной системы. Только не потеряйте важные файлы - сохраните обязательно документы. Конечно перестановка операционной системы это не выход и сначала нужно перебрать все возможные варианты, но в ней есть тоже несколько полезных моментов.

С помощью специализированного программного обеспечения осуществляется поиск компьютерных вирусов, а затем их удаление (уничтожение) или нейтрализация. В случае невозможности лечения, зараженные компьютерными вирусами файлы могут либо удаляться, либо помещаться в "карантин", это обговаривается с клиентом заранее. Антивирус в данном случае не устанавливается на жесткий диск клиента, а носитель с файлами подключается к диагностическому центру. В некоторых особо тяжелых случаях после процедуры удаления компьютерных вирусов может потребоваться перестановка некоторых приложения и даже операционной системы в целом, что не входит в услугу по лечению от вирусов.

Стоимость лечения от вирусов зависит от многих факторов, таких как степень зараженности компьютера, технические характеристики компьютера, его быстродействие, заполненный объем памяти жесткого диска и общее количество файлов . Минимальная стоимость лечения компьютера от вирусов составляет 500 рублей. Точную стоимость лечения компьютера от вирусов Вам сообщит наш оператор по телефону 292-23-27.

Новосибирская компьютерная помощь оказывает услуги по ремонту компьютеров, восстановлению данных, лечению компьютерных вирусов, установке Windows, установке драйверов, настройке ноутбуков, восстановлению информации, фотографий с карт памяти в Новосибирске

Наиболее популярная угроза для флеш-накопителей — это трояны, которые распространяются с помощью Autorun (автоматический запуск). Он переносится на флешку с компьютера как только вставляется носитель и скрывает ваши папки и файлы. Превращает их в ярлыки и тем самым блокирует доступ.

Справиться с ним обычному пользователю проблематично, особенно если требуется удаление без потери данных.

Обычно такие вирусы безвредны сами по себе. Они просто скрывают файлы и распространяются на другие носители.

Удалить вирус с флешки можно почти любой антивирусной программой, и заражение скорее всего происходит из-за её отсутствия. Это так же относится и к карте памяти.

Вот ряд признаков заражения устройства:

- Ярлыки вместо папок.

- Пропажа информации.

- Невозможно открыть флешку (но скорее всего другая причина).

- Неизвестные файлы с расширением exe.

- Файл autorun.

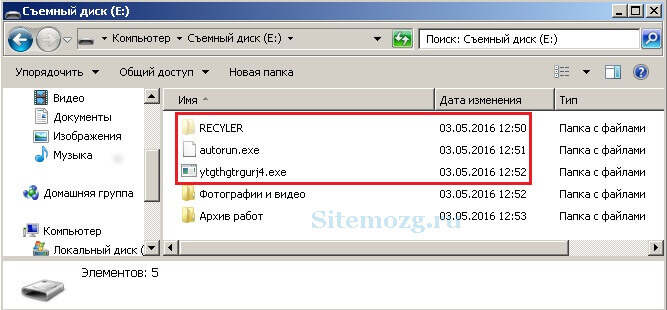

- Скрытая папка RECYCLER.

Помните, что эти проблемы могут возникать не только если вирус на флешке, но и на компьютере или другом устройстве. Так же могут происходить и другие, неприятные вещи. В этой инструкции я покажу 2 способа удаления этого вируса, но конечно же самый быстрый и просто способ — это форматировать флешку. Подойдёт только если у вас нет ценной информации на ней.

Ручной способ удаления

Вирус маскируется как системный файл (скрыты по умолчанию) и поэтому необходимо включить отображение скрытых папок, а затем перейти на флешку. Здесь нужно удалить RECYCLER, autorun и exe файл. Их имена могут отличаться.

Обычно этого достаточно, но вирус может снова появится если он находится дополнительно в другом месте. Если ситуация повторяется — перейдите к следующему способу.

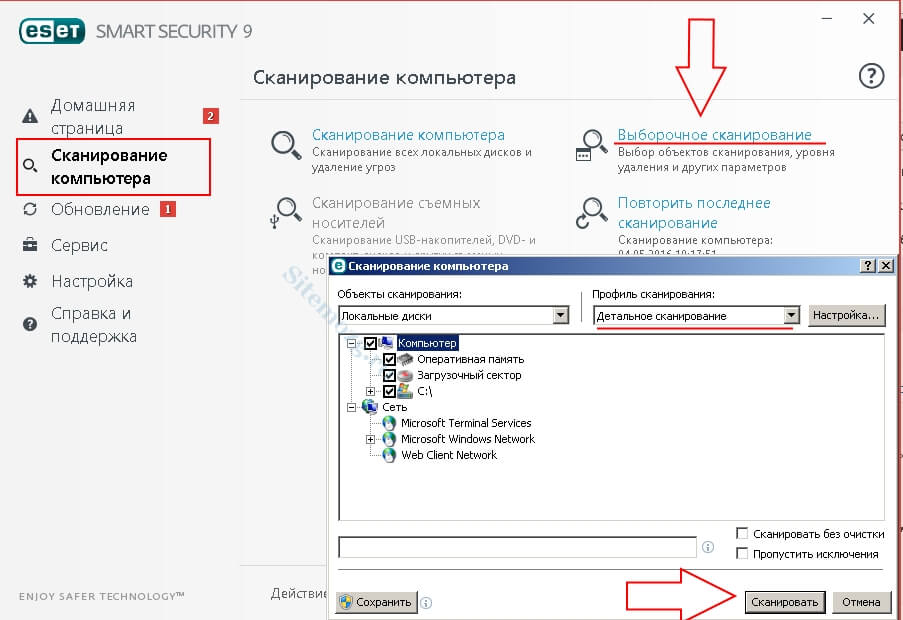

Удаление антивирусом

Стоить проверить компьютер и флешку любым бесплатным или условно бесплатным антивирусом. Например, попробуйте скачать NOD32 (30 дней бесплатно). После пробного периода можно продолжить им пользоваться, но без обновлений. Я сам активно им пользуюсь.

Проведите детальное сканирование компьютера. Все вирусы будут автоматически удаляться при нахождении. После завершения можно просмотреть отчёт.

Проблемы после удаления вируса

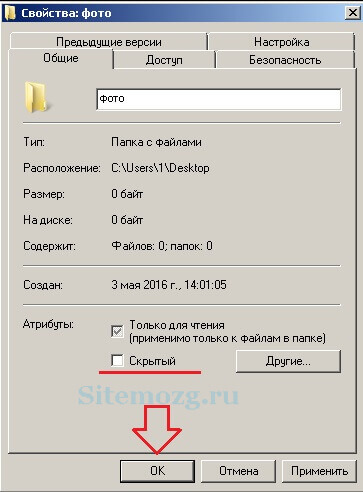

Скорее всего вирус сделает скрытыми все данные. Вместо них останутся ярлыки при открытии которых будет появляться ошибка. Ведь они указывали на вирус, который уже удалён. Их можно смело удалять.

Нужно сделать файлы видимыми. Их использование на других устройствах будет неудобно так, как всё время придётся включать отображение скрытых папок, а иногда даже это не получится сделать.

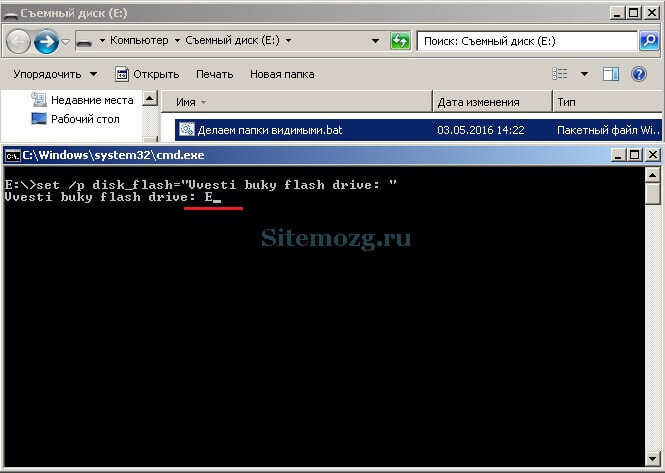

Если атрибут недоступен (выделен серым), то скачайте исполняемый .bat файл, который автоматически всё исправит.

Переместите его на флешку и запустите (от имени администратора). Укажите букву носителя и нажмите клавишу Enter. Букву можно посмотреть перейдя в проводник Мой компьютер.

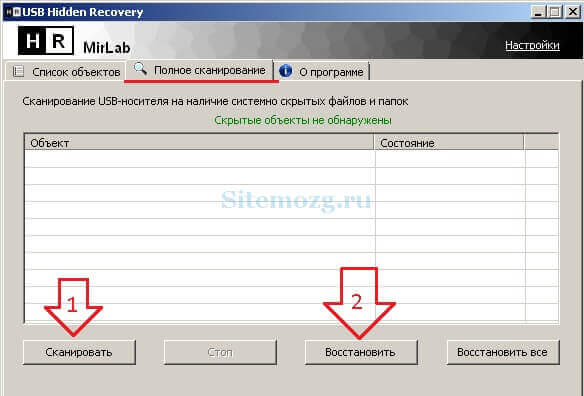

Если и это не помогло — воспользуйтесь бесплатной программой USB Hidden Recovery. Скачайте её с официального сайта и установите. Запустите и проведите сканирование флешки, а затем запустите восстановление.

Если вирус постоянно появляется — значит он находится на компьютере (или другом устройстве) и постоянно заражает флешку после своего удаления. Ищите его с помощью антивируса.

Этой информации должно быть достаточно для решения данной проблемы. Если, что-то не получается — буду рад ответить в комментариях.

Как вирусы проникают в структуру файловой системы?

Есть очень немногочисленная особая группа вирусов, которые заражают файлы, не внедряя в них свой код явным образом. Но, тем не менее, мы относим их к файловым вирусам, так как объектами для них являются исполнимые файлы.

Эти вирусы используют изощренную технологию размножения, которая позволяет им распространяться с большой скоростью. Технология эта заключается в том, что вирусы этой группы (ее называют DIR-группой) вносят изменения в структуру файловой системы.

Например, вирус записывает свой код в один из кластеров заражаемой дискеты или логического диска, помечая при этом его в как конец файла, то есть последний в цепочке кластеров. Затем изменяет в описаниях исполняемых файлов в структурах каталогов номер первого кластера. Вместо истинного первого номера кластера, принадлежащего файлу, вирус вписывает номер кластера, содержащего его код. А оригинальный номер первого кластера записывает в неиспользуемое поле описания файла. То есть когда запускается на выполнение зараженный файл, операционная система находит только один (он помечен как последний) кластер, который содержит код вируса. Считывает вирус в оперативную память и передает ему управление. Вирус остается резидентным в оперативной памяти и перехватывает все обращения к диску. Он определяет настоящее расположение файла программы и загружает ее.

Какие файлы заражают вирусы?

Файловые вирусы - это самая большая группа вирусов. Они заражают любые исполняемые файлы.

1. Командные файлы. Эти файлы имеют расширение имени BAT (batch - команда), поэтому часто называются просто BAT-файлами. Это файлы, содержащие последовательность команд операционной системы. С другой стороны, это обычные текстовые файлы.

2. Исполняемые файлы в формате COM. Эти файлы имеют расширение имени COM, поэтому их называют COM-файлами. СОМ- формат - это один из основных форматов исполняемых файлов. Размер СОМ-файла должен занимать не более 64 Кб. Они состоят из команд центрального процессора, то есть содержат машинные инструкции. Вместе с ними там могут находиться и данные: числовые константы, тексты и т.п.

3. Исполняемые файлы в формате EXE. Так как такие файлы имеют расширение имени EXE, их называют еще EXE-файлами. Они имеют более сложную структуру и, следовательно, имеют размер больший 64 Килобайт. Кроме процессорных команд и данных эти файлы содержат специальный заголовок, который находится в самом начале файла. Заголовок EXE- файла начинается специальной двухбайтовой меткой. Это два символа “MZ” или, реже “ZM”. По этой метке загрузчик и определяет файл как EXE-файл, независимо от расширения имени!

Заметим, что расширение имени может не соответствовать внутреннему формату файла. То есть файл, имеющий формат EXE, может иметь расширение имени COM, но при загрузке по специальному признаку файла (метке) загрузчик все равно распознает файл как EXE-файл.

EXE-программы содержат несколько сегментов: сегмент кода, сегмент данных и сегмент стека. Поэтому в заголовке EXE-файла также хранится таблица настройки, которую использует загрузчик для инициализации программы. Обычно заголовок имеет размер 512 байт, и значительная его часть не используется (содержит нули).

Итак, когда пользователь запускает EXE-файл на выполнение, операционная система загружает его в оперативную память, считывает информацию из заголовка EXE-файла и настраивает его в соответствии с таблицей настойки. Затем управление передается на точку входа, также содержащуюся в заголовке, т.е. на первую команду программы.

4. Исполняемые файлы в формате PE ( Potable Executable ). Т акие файлы также имеют расширение имени EXE, однако внутренняя структура файла отлична от формата EXE . Подробнее см. дополнительный материал по курсу. Заметим только, что все исполняемые файлы Windows имеют такой формат.

5. Системные драйверы. Файлы драйверов имеют расширение SYS или BIN.

Это специальный вид программ. Драйверы запускаются только на этапе загрузки операционной системы, во время ее инициализации и интерпретации файла конфигурации.

6. Также могут быть инфицированы и файлы оверлеев, и динамически загружаемых библиотек. Это файлы, содержащие исполняемые двоичные коды, используемые основной программой по мере необходимости.

Как внедряются вирусы в COM - и EXE-файлы?

Файловые вирусы записывают свой код в исполняемый файл и изменяют его так, чтобы после запуска первым получил управление код вируса. Очевидно, что вирус может записать свой код в начало, середину или конец файла. Может также разделить свой код на несколько частей и разместить их в разных местах заражаемого файла.

Рассмотрим подробнее внедрение вируса в файл.

Внедрение вируса в начало файла.

Известны три способа внедрения вируса в начало файла.

1. Запись с перекрытием (overwriting). При заражении вирус записывает свои коды в начало файла, не сохраняя старого содержимого начала файла. Такие вирусы называют еще перекрывающими вирусами. Естественно, что при этом программа перестает работать и не восстанавливается. При запуске такой программы ничего не происходит, кроме того, что вирус заражает другой файл. Такие вирусы легко обнаруживаются и, следовательно, медленно распространяются. Это достаточно редкий способ, но очень простой. Чаще его используют “начинающие” авторы вирусов.

2. Запись в начало программы .

Вирус может записаться перед исходным кодом программы (prepending), просто сдвинув коды зараженной программы на число байт, равное длине вируса. Вирус создает в оперативной памяти свою копию, дописывает к ней заражаемый файл и сохраняет полученную конкатенацию на диск.

3. Вирус переписывает начало заражаемого файла в его конец, а сам копируется в освободившееся место. Начало заражаемого файла вирус может переписать и в любое другое место.

В подавляющем большинстве случаев внедрение вируса в начало файла происходит при заражении СОМ - файлов.

Внедрение вируса в середину файла

Все случаи внедрения вирусов в середину файла можно считать экзотическими, так как такой механизм реализовывает небольшое количество вирусов. Рассмотрим такие алгоритмы.

1) Вирус может быть скопирован в таблицу настройки адресов EXE-файла.

2) Вирус внедряется в область стека файла.

3) Вирус как бы “раздвигает” файл для себя.

4) По аналогии с внедрением вируса в начало файла, при котором переписывается содержимое начала файла в конец, возможен вариант, когда вирус записывается в середину файла, сохраняя при этом часть файла в его конец.

5) Достаточно сложный алгоритм компрессирования (сжатия) некоторых участков файлов. В результате при заражении не увеличивается длина файла.

Внедрение вируса в конец файла

Наиболее распространенный случай (до 95%) - внедрение вируса в файл дописыванием в конец этого файла (appending). При этом вирус обязательно изменяет начало файла таким образом, чтобы управление сразу передавалось на тело вируса.

У COM-файла изменяет первые три байта (иногда больше

а) либо на коды инструкции “Jmp адрес вируса” (это команда перехода на тело вируса);

б) либо на коды программы, передающей управление на тело вируса.

Оригинальные три байта начала файла вирус обязательно считывает и сохраняет.

а) модифицируется его заголовок. В заголовке изменяются

· значение стартового адреса

· значение длины выполняемого файла

· регистры - указатели на стек ( редко )

· контрольная сумма файла ( редко );

б) иногда EXE-файл переводится в формат COM и затем заражается как COM-файл.

Способ, при котором вирус дописывается в конец файла и изменяет у COM-файла

первые несколько байт, а у EXE-файла - несколько полей заголовка, иногда

называется стандартным способом заражения файлов.

После использования на незнакомом компьютере любимой флешки многие пользователи с ужасом обнаруживают, что все хранившиеся на ней материалы каким-то странным образом улетучиваются, превращаясь в ярлыки, хотя объем занятого пространство при этом не меняется. В принципе удивляться здесь нечему. Виной всему вирус на флешке в виде Trojan.Radmin.13 или autorun , который попросту перенес все данные в невидимую для Windows папку. Можно ли от него избавиться? Конечно! Причем сделать это так же просто, как и восстановить на флешке после этого вируса всю исчезнувшую информацию.

Шаг № 1: Настройка отображения данных в Windows

Завершив включение отображения скрытых папок и файлов, можно смело двигаться дальше.

Шаг № 2: Удаление вирусов с внешнего накопителя

После того как Windows окажется настроен для работы, нужно поработать над тем, как удалить вирус с флешки. В этом случае вылечить внешний накопитель от autorun можно при помощи любого установленного на компьютере антивируса. Это может быть:

- Avira;

- Norton Antivirus;

- NOD32;

- Антивирус Касперского;

- Dr.Web;

- Avast;

- Панда Антивирус и пр.

Базы сигнатур у этих программ сегодня практически одинаковые, поэтому каждой из них можно доверить распознать и удалить трояны, autorun и прочие вирусы на флешке. При этом процедура работы с этими антивирусами стандартна. Все, что потребуется – это установить на ПК антивирусную программу, настроить в ней автоматическую проверку внешних накопителей и уже после подключения флешки дождаться удаления с нее всех вирусов.

Также вылечить USB-носитель можно также с помощью специальных утилит. Например, убрать с флешки вирусы могут помочь такие программки со встроенным антивирусом, как AVZ , Virus Removal Tool от Лаборатории Касперского или Dr.Web CureIt :

При этом качественную защиту флешки от autorun обеспечат Antiautorun , FlashControl , Зоркий Глаз , Trustport USB Antivirus . Последний антивирус, в частности, распаковывается на USB-носитель, что позволяет использовать для обеспечения безопасности при подключении к другим компьютерам:

Просканировать и вылечить внешний накопитель от вирусов можно и через интернет. В этом случае поиск autorun и прочих вирусов на флешке помогут выполнить такие онлайн-антивирусы, как Online Scanner от ESET, Security Scan от Kaspersky, Panda ActiveScan .

Вместе с тем если доступ к интернету органичен, внешний накопитель можно попытаться почистить и вручную. Для этого придется отыскать и удалить с флешки все ярлыки с разрешением (.lnk), неизвестные файлы в формате (.exe), autorun.inf и RECYCLER:

Шаг № 3: Восстановление материалов на внешнем накопителе

1 NEWF , либо только команду attrib -s -h /d /s :

В любом случае в результате таких действий атрибуты для скрытых папок аннулируются, преобразовав в итоге ярлыки в действующие каталоги с данными.

В итоге вместо пустых ярлычков на флешке получаем потерянные нами каталоги. При этом несложно заметить, что исходя из этих функций, Total Commander можно использовать и для поиска скрытых вирусов, например, RECYCLER или autorun, заменяя таким образом антивирус.

Практически также просто исправить обнаружение скрытых материалов на накопителе и через утилиту LimFlashFix . Процесс выполнения этой задачи с ее помощью будет выглядеть так:

После проверки флешки антивирусом и удаления autorun и прочих вирусов для восстановления скрытых документов можно воспользоваться лечащим bat-файлом, который содержит набор кодов для настройки параметров отображения скрытых каталогов:

Его можно либо скачать здесь, либо создать вручную, сохранив указанный перечень команд в текстовом документе, а затем изменив его формат с (.txt) на (.bat). Так или иначе, чтобы способ заработал, необходимо переместить bat-файл на флешку.

Читайте также: