Software это вирус или нет

К вредоносным программам относят любое программное обеспечение, несанкционированно проникающее в компьютерную технику. Подобные приложения наносят прямой или косвенный ущерб — например, нарушают работу компьютера или похищают личные данные пользователя.

Вредители создаются для реализации двух основных групп целей. Одна из них сводится к получению выгоды от внедрения в компьютер жертвы. Например, злоумышленник добивается возможности управлять компьютером, крадет секретную информацию, осуществляет вымогательство. Вторая группа целей не связана с материальной выгодой. Написание вредоносного кода может быть проявлением желания автора, создавшего программу, утвердиться в своих умениях, обычным хулиганством или шуткой.

Согласно статье 273 Уголовного Кодекса РФ, вредоносными объектами следует считать компьютерные программы или иную информацию, которые заведомо предназначены для несанкционированного уничтожения, блокирования, модификации, копирования данных либо для нейтрализации средств их защиты.

Корпорация Microsoft считает, что вредоносная программа — это любое ПО, разработанное с целью нанесения урона отдельному компьютеру или целой сети, серверу. Совершенно не важно, является ли такое ПО вирусом, трояном или разновидностью программы-шпиона.

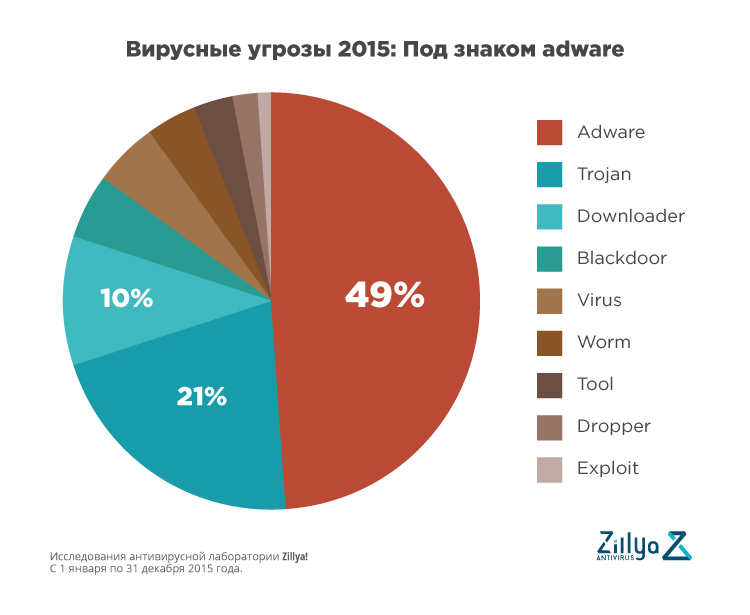

Классификация вредоносных программ

Ниже перечислены основные виды вредоносных программ.

В особую группу можно выделить вымогатели и шифровальщики (ransomware). Сценарий работы таких вредоносных программ состоит в том, что они каким-либо способом блокируют доступ пользователя к его данным и требуют выкуп за разблокировку.

Объекты воздействия

Атаки вредоносных программ распространяются практически на всех пользователей интернета. Цель воздействия зависит от типа злоумышленника: хулиган, мелкий вор или киберпреступник. Соответствующим образом различаются и последствия: одна инфекция просто мешает нормально работать с компьютером, другая — приводит к финансовым убыткам, третья — заканчивается утечкой сведений, составляющих коммерческую тайну.

В последние годы от вредоносных программ часто страдают различные компании и организации — в первую очередь из-за своей платежеспособности. Типовой атакой является шифрование, например, бухгалтерской базы данных и последующее требование заплатить за восстановление этой критически важной для бизнеса информации. Атакам эксплойтов, троянов и червей подвергаются серверы веб-сайтов, откуда злоумышленники воруют информацию о клиентах и пользователях, включая данные банковских карт, что грозит потерей финансов, баз данных, другой корпоративной информации.

Объектами внедрения вредоносных программ являются и обычные пользователи Сети. Интерес представляют личные данные, информация о банковских счетах, электронная почта, пароли доступа к социальным сетям. Довольно часто целью инфекций становятся геймеры, имеющие большое количество игровой валюты и редкие артефакты.

Источник угрозы

Самые опасные и сложные вредоносные программы создаются на заказ государственными спецслужбами или связанными с ними группами киберпреступников. Такие объекты имеют ярко выраженную специфику и направлены на конкретную жертву или группу жертв. Целью их работы могут быть сбор и кража секретных данных либо прямое вредительство.

Однако большинство вредоносных программ создается рядовыми злоумышленниками, не связанными с организованной киберпреступностью или спецслужбами. Внедрив свои разработки на компьютер жертвы, они могут красть данные для доступа к счетам в банках, выполнять с зараженного устройства сетевые атаки, вымогать выкупы, размещать рекламу сомнительной продукции или рассылать спам. Источником распространения вредителей являются мелкие преступники, похищающие логины, пароли и другую личную информацию (например, аккаунты участников онлайн-игр) с целью несанкционированного использования или продажи.

Внедрять вредоносные программы могут исследователи, находящиеся в процессе изобретения иных способов заражения, противодействия антивирусным продуктам. Цель деятельности этих программистов состоит не в получении выгоды, а в изучении компьютерной среды и проверке своих идей.

Анализ риска

Пользователи персональных компьютеров порой не считают вредоносные программы серьезной угрозой, хотя часто становятся жертвами кражи учетных данных либо блокировки компьютера с требованием выкупа. Бизнес, наоборот, говорит об инфекциях как о существенной угрозе своей деятельности.

Нет абсолютной защиты от инфекций, но снизить риск реализации угрозы можно. Для этого необходимо устанавливать новые версии операционных систем, следить за обновлением всех программ, использовать антивирусные решения от надежных производителей, не допускать к ПК посторонних лиц, не открывать подозрительные ссылки, письма и файлы, выполнять ряд других предохранительных мер.

Подлинный файл является одним из компонентов программного обеспечения (Multiple products), разработанного (Multiple publishers).

Setup.exe - это исполняемый файл (программа) для Windows. Расширение имени файла .exe - это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли Setup.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с Setup.exe

Информация о файле Setup.exe

Описание: Setup.exe это общее название для всех установочных программ. Они используются для установки программного обеспечения на ваш компьютер. Эта программа переписывает устанавливаемые программы в нужное место на вашем компьютере, устанавливает настроечный файл и отображает лицензию и/или основную справочную информацию. Если вы не собираетесь в данный момент устанавливать какие-либо программы, то можете ее остановить. Отключение этой программы во время установки софта может привести к его некорректной работе.

- Если Setup.exe находится в подпапках "C:\Program Files", тогда рейтинг надежности 33% опасности. Размер файла 316,712 байт (4% всех случаев), 1,261,568 байт и еще 44 варианта . Это не файл Windows. У процесса нет видимого окна. Поставлена цифровая подпись. Setup.exe способен мониторить приложения, записывать ввод данных и манипулировать другими программами.

- Если Setup.exe находится в подпапках "C:\Users\USERNAME", тогда рейтинг надежности 36% опасности. Размер файла 104,792 байт (15% всех случаев), 130,584 байт и еще 29 варианта . Это не системный процесс Windows. Сертифицировано надежной компанией. Это файл, подписанный Verisign. Приложение не видно пользователям. Setup.exe способен мониторить приложения, записывать ввод данных и манипулировать другими программами.

- Если Setup.exe находится в подпапках C:\Windows, тогда рейтинг надежности 45% опасности. Размер файла 997,704 байт (12% всех случаев), 1,245,848 байт и еще 17 варианта .

- Если Setup.exe находится в подпапках диска C:\, тогда рейтинг надежности 35% опасности. Размер файла 79,112 байт (15% всех случаев), 78,936 байт и еще 12 варианта .

- Если Setup.exe находится в папке Windows для хранения временных файлов , тогда рейтинг надежности 54% опасности. Размер файла 185,856 байт (40% всех случаев), 122,880 байт, 140,288 байт или 4,001,416 байт.

- Если Setup.exe находится в подпапках "C:\Program Files\Common Files", тогда рейтинг надежности 12% опасности. Размер файла 439,160 байт (50% всех случаев), 1,100,664 байт или 1,100,152 байт.

- Если Setup.exe находится на диске C:\, тогда рейтинг надежности 33% опасности. Размер файла 3,330,560 байт (25% всех случаев), 1,725,448 байт, 13,179,660 байт или 4,843,055 байт.

- Если Setup.exe находится в папке C:\Windows\System32, тогда рейтинг надежности 9% опасности. Размер файла 23,040 байт.

- Если Setup.exe находится в подпапках "Мои файлы" , тогда рейтинг надежности 2% опасности. Размер файла 809,840 байт.

- Если Setup.exe находится нет в папках, тогда рейтинг надежности 2% опасности. Размер файла 130,584 байт.

Важно: Некоторые вредоносные программы используют такое же имя файла Setup.exe, например Trojan.Generic.KDV.151955 (определяется антивирусом BitDefender), и Win32:Malware-gen (определяется антивирусом Avast). Таким образом, вы должны проверить файл Setup.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

| Не знаю,виноват ли в этом setup.exe или троян,но у меня удаляются нужные файлы=( KukuruzO |

| The setup.exe can be used by any malware or the adware. The antiviruses cannot detect a virus in the original setup.exe with this has packed. This is called by Trojan-Dropper class of malicious software. Be careful with the soft from the Internet or from unauthorized places. Gish :) |

| не знаю Валя |

| Safari |

| впервые увидела сегодня в процессах,грузит ЦП на 100%.Попытка запустить оперу и гугл хром не увенчалась успехом,пока я не убрала его из процессов. Евгения |

| Убежден что эта дрянь тормозит комп рулит как хочет вопрос как ее удалить Рево унинстал не помогает не говоря о простых способах. Борис |

| величайшая программа =) |

| Удалил я его, снова нормально стало) Наиль |

| setup 3.0.5527.exe является приложением HTC Sync для HTC Incredibles S ,HTC Wildfire S и возможно др. между компьютером и смартфоном.Данная программа поставляется с каждым коммуникатором HTC и располагается на SD карте в папке htc sync .Размер составляет 70 МБ.Соответственно в компьютере setup.exe либо находится для того же самого ,т.е. для синхронизации с др. устройствами, либо выполняет какую-нибудь другую нужную функцию. (дополнительная информация) Андрей |

| Удалил я его, снова нормально стало) Наиль |

| setup 3.0.5527.exe является приложением HTC Sync для HTC Incredibles S ,HTC Wildfire S и возможно др. между компьютером и смартфоном.Данная программа поставляется с каждым коммуникатором HTC и располагается на SD карте в папке htc sync .Размер составляет 70 МБ.Соответственно в компьютере setup.exe либо находится для того же самого ,т.е. для синхронизации с др. устройствами, либо выполняет какую-нибудь другую нужную функцию. (дополнительная информация) Андрей |

| Я не знаю,что это,но когда я вхожу в комп не как администратор, эта программа все время у меня просит разрешения внести изменения на жесткий диск. Я пока ничего с этим не делаю, но и разпешения не даю. А что это такое? Марина |

| у меня на ком. появляется табличка "контроль учетных записей" и предлагается разрешить внести изменения издатель - неизвестен. окно всплывает каждые пять минут потом пореже не дает работать разрывает связь с интернетом. что делать? пока писал раза три лелезло окно Григорий |

| У меня этот процесс был обновлением Windows XP Volk666 |

| В каком файле он находится,и что значит : 1. Установить игру запустив setup.exe 2. Скопировать содержимое папки NoDVD в папку с установленной игрой. Влада |

| он по c:\windows\panther - это нормально? или опасно? (( у меня он обозначен синим цветом )) setup.exe |

| Безопасен если находиться в установщиках (игр, программ) если его вы сами устанавливали, если появился сам, то опасен. Читер |

Лучшие практики для исправления проблем с Setup

Аккуратный и опрятный компьютер - это главное требование для избежания проблем с Setup. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса Setup.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным - шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

Setup сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

бОФЙЧЙТХУОБС ХФЙМЙФБ Hitman Pro

уЕЗПДОС ИПЮХ ТБУУЛБЪБФШ ЧБН П ЕЭЕ ПДОПН БОФЙЧЙТХУЕ РПД ОБЪЧБОЙЕН Hitman Pro. чЕТОЕЕ БОФЙЧЙТХУПН ЕЗП ОБЪЧБФШ НПЦОП У ОЕВПМШЫПК ОБФСЦЛПК, ОП ЬФБ ХФЙМЙФБ ЪБУМХЦЙЧБЕФ ПРТЕДЕМЕООПЗП ЧОЙНБОЙС. пОБ ЙУРПМШЪХЕФ ПВМБЮОХА ФЕИОПМПЗЙА. пЗПЧПТАУШ УТБЪХ, ЮФП ЬФПФ РТПДХЛФ ОЕ ВЕУРМБФЕО, ОП Х ОЕЗП ЕУФШ 30-ДОЕЧОЩК РТПВОЩК РЕТЙПД. еУМЙ, РП ЙУФЕЮЕОЙЙ ЬФПЗП ЧТЕНЕОЙ ЬФБ ХФЙМЙФБ РТЙЫМБУШ ЧБН РП ЧЛХУХ - ЧЩ НПЦЕФЕ ЛХРЙФШ ЕЗП. гЕОБ, ОБ НПК ЧЪЗМСД, ОЕНОПЗП ЪБЧЩЫЕОБ.

- пЮЕОШ ЧЩУПЛБС УЛПТПУФШ УЛБОЙТПЧБОЙС;

- оЕРМПИБС ПЮЙУФЛБ ПФ ЧТЕДПОПУОЩИ РТПЗТБНН Й ТХФЛЙФПЧ Ч ЮБУФОПУФЙ;

- еУФШ ЖХОЛГЙС Kickstart, ЛПФПТБС РПЪЧПМСЕФ ПВПКФЙ ВМПЛЙТПЧЛХ УЙУФЕНЩ РТПЗТБННБНЙ-ЧЩНПЗБФЕМСНЙ (ГЕМША ФБЛЙИ РТПЗТБНН СЧМСЕФУС ВМПЛЙТПЧБОЙЕ ДПУФХРБ РПМШЪПЧБФЕМС ЙМЙ ПЗТБОЙЮЕОЙЕ ЧПЪНПЦОПУФЕК ТБВПФЩ ОБ ЛПНРШАФЕТЕ У ФТЕВПЧБОЙЕН ЧЩЛХРБ ЪБ ЧПЪЧТБФ Л ЙУИПДОПНХ УПУФПСОЙА УЙУФЕНЩ)

- пФУХФУФЧХАФ РТПВМЕНЩ РТЙ ХУФБОПЧЛЕ ОБ ЙОЖЙГЙТПЧБООЩЕ НБЫЙОЩ;

- пЮЕОШ РПДТПВОБС ЙОЖПТНБГЙС Ч ПЛОЕ РТПЗТБННЩ П ОБКДЕООЩИ ХЗТПЪБИ.

- оЕ ФТЕВХЕФ ХУФБОПЧЛЙ Й НПЦЕФ ВЩФШ ЪБРХЭЕО У USB-ЖМЕЫЛЙ.

оЕДПУФБФЛЙ:

- РТПДХЛФ, ЛБЛ ЗПЧПТЙМПУШ ЧЩЫЕ, ОЕ ВЕУРМБФЕО

- РПМОБС ЪБЧЙУЙНПУФШ ПФ ЙОФЕТОЕФБ

- УЛБОЙТХЕФ ФПМШЛП ФПФ ДЙУЛ, ЗДЕ ХУФБОПЧМЕОБ УБНБ УЙУФЕНБ

- РТПГЕОФ МПЦОЩИ УТБВБФЩЧБОЙК ЙНЕЕФУС (ОП ЬФПЗП ОЕ ЙЪВЕЦБФШ ОЙ ПДОПК БОФЙЧЙТХУОПК РТПЗТБННЕ), ЙОПЗДБ ПРТЕДЕМСЕФ ОПТНБМШОЩЕ РТПЗТБННЩ, ЛБЛ ФТПСОУЛЙЕ, ЛПТПЮЕ ОБДП ЧОЙНБФЕМШОП УНПФТЕФШ ОБ УРЙУПЛ ОБКДЕООПЗП, РТЕЦДЕ ЮЕН ХЧЕТЕООП ОБЦЙНБФШ "ХДБМЙФШ" .

оЕУНПФТС ОБ ОЕДПУФБФЛЙ, Hitman Pro РТЕЛТБУОП УРТБЧМСЕФУС У ЪБДБЮЕК ХДБМЕОЙС ЧТЕДПОПУОЩИ РТПЗТБНН, ЛПФПТЩЕ РТЕРСФУФЧХАФ ХУФБОПЧЛЕ РПМОПГЕООПЗП БОФЙЧЙТХУБ, Б ЧУФТПЕООБС ЖХОЛГЙС Kickstart РПЪЧПМСЕФ ОЕКФТБМЙЪПЧБФШ ДЕКУФЧЙЕ ХЗТПЪ ЧЙОМПЛЕТПЧ.

хУФБОПЧЛБ РТПЗТБННЩ:

оБ УБКФЕ РТЗТБННЩ НПЦОП УЛБЮБФШ ЛБЛ 32-bit ЧЕТУЙА, ФБЛ Й 64-bit.

ъБРХУЛБЕФЕ ХУФБОПЧПЮОЩК ЖБКМ:

оБ ЧЛМБДЛЕ "мЙГЕОЪЙС" НПЦОП ЧЩВТБФШ ВЕУРМБФОХА 30-ДОЕЧОХА МЙГЕОЪЙА.

оБ ЧЛМБДЛЕ "дПР. ОБУФТПКЛЙ" НПЦОП ЧЩВТБФШ "уЙУФЕНБ ТБООЕЗП ТЕБЗЙТПЧБОЙС". ч НПЕН РПОЙНБОЙЙ - ЬФП ДМС ХНЕОШЫЕОЙС МПЦОЩИ УТБВБФЩЧБОЙК.

чЩКДС ЙЪ ОБУФТПЕЛ Й ОБЦБЧ ЛОПРЛХ "дБМЕЕ" РТПЗТБННБ ЧЩДБУФ ПЛОП У РПМШЪПЧБФЕМШУЛЙН УПЗМБЫЕОЙЕН, ЗДЕ ЧЩ, Ч МАВПН УМХЮБЕ, ДПМЦОЩ УПЗМБУЙФШУС, ПФНЕФЙЧ ЗБМЛПК РХОЛФ "с РПДФЧЕТЦДБА УПЗМБЫЕОЙЕ РПМШЪПЧБФЕМС" Й ОБЦБФШ "дБМШЫЕ"

чБН РТЕДМПЦЙФУС 2 ЧБТЙБОФБ - ХУФБОПЧЙФШ РТПЗТБННХ ОБ ЛПНРШАФЕТ ЙМЙ РТПУЛБОЙТПЧБФШ ЛПНРШАФЕТ ПДЙО ТБЪ. рЕТЧЩК ЧБТЙБОФ ИПТПЫ, ЛПЗДБ Х ЧБУ ЕУФШ МЙГЕОЪЙПООЩК ЛМАЮ, ЕУМЙ Х ЧБУ ЕЗП ОЕФ - ЧЩВЙТБКФЕ ЧФПТПК РХОЛФ:

рПУМЕ ЬФПЗП ВХДЕФ РТЕДМПЦЕОП ЪБТЕЗЙУФТЙТПЧБФШ МЙГЕОЪЙА ОБ РТПВОЩК 30-ДОЕЧОЩК УТПЛ. тЕЗЙУФТБГЙС ЪБЛМАЮБЕФУС ФПМШЛП Ч ЧЧПДЕ ЧБЫЕЗП ЛПОФБЛФОПЗП e-mail БДТЕУБ Й ЕЗП РПДФЧЕТЦДЕОЙЙ. чБН РТЙДЕФ РЙУШНП ХЧЕДПНМЕОЙЕ П ФПН, ЮФП ЧЩ ЪБТЕЗЙУФТЙТПЧБМЙ РТПЗТБННХ ОБ ЬФПФ УТПЛ. й РПУМЕ ЬФПЗП УТПЛБ ЧБН ОХЦОП ВХДЕФ ЙМЙ РТЙПВТЕУФЙ РТПЗТБННХ ЙМЙ ПФЛБЪБФШУС ПФ ОЕЕ.

рПУМЕ ТЕЗЙУФТБГЙЙ Hitman Pro ОБЮОЕФ УЛБОЙТПЧБФШ УЙУФЕНХ. рТПГЕУУ УЛБОЙТПЧБОЙС ЪБФТБЗЙЧБЕФ УБНЩЕ ТБУРТПУФТБОЕООЩЕ РБРЛЙ, ЗДЕ НПЦЕФ "УЙДЕФШ" ЪМПЧТЕД. ьФП РБРЛЙ - Documents and Settings (РПМШЪПЧБФЕМШУЛЙЕ РБРЛЙ), temp, system 32, SysWOW64 (ДМС 64-bit УЙУФЕН)):

рЕТЧЩК ОБКДЕООЩК ЪМПЧТЕД, ЧПЧУЕ ОЕ ЪМПЧТЕД, Б РТПГЕУУ РТПЗТБННЩ Antirun, Б ЧФПТПК - ЛТЬЛ Л ЙЗТЕ (ЛПФПТЩК ОЙЛПЗДБ ОЕ ПРТЕДЕМСМУС ЧУЕНЙ БОФЙЧЙТХУБНЙ, ЛПФПТЩЕ ВЩМЙ ЙУРПМШЪПЧБОЩ ЛБЛ ЧЙТХУ ЙМЙ ФТПСО ЙМЙ ЕЭЕ ЮФП-ФП РМПИПЕ). фП, ЮФП ОБЫЕМ Hitman Pro Ч НПЕН УМХЮБЕ ЬФП МПЦОЩЕ УТБВБФЩЧБОЙС:

тСДПН У ЛОПРЛПК "оБУФТПКЛЙ" ЕУФШ ЛОПРЛБ УПЪДБОЙС HitmanPro.Kickstart

дБЧБКФЕ УПЪДБДЙН HitmanPro.Kickstart. ъДЕУШ ЧУЕ РПОСФОП - РТПЗТБННБ УБНБ ТБУРЙУЩЧБЕФ ЧБН ЫБЗЙ УПЪДБОЙС. оБДП ЧУФБЧЙФШ ЖМЕЫЛХ, ЛБЛ ФПМШЛП ЧЩ УДЕМБЕФЕ ЬФП, УТБЪХ ЦЕ ЧЩУЧЕФЙФУС УМЕДХАЭЙК ЫБЗ, Б ЙНЕООП ОБДП ЕЕ ЧЩВТБФШ Ч ДЙБМПЗПЧПН ПЛОЕ Й ОБЦБФШ ОБ ЛОПРЛХ "хУФБОПЧЙФШ Kickstart":

чБУ РТЕДХРТЕДСФ, ЮФП ЖМЕЫЛБ ВХДЕФ ПФЖПТНБФЙТПЧБОБ:

чУЕ, ОБДП ФПМШЛП ДПЦДБФШУС ЛПОГБ Й USB ЖМЬЫ-ДЙУЛ У Kickstart ВХДЕФ ЗПФПЧ.

фЕРЕТШ ЛБЛ ТБВПФБФШ У USB ЖМЬЫ-ДЙУЛ Kickstart

1) чЩЛМАЮЙФЕ ЛПНРШАФЕТ.

2) чУФБЧШФЕ USB Й ЧЛМАЮЙФЕ ЛПНРШАФЕТ. ъБРХУФЙФЕ НЕОА ЧБЫЕЗП BIOS (ОБ ТБЪОЩИ ЛПНРШАФЕТБИ ЧИПД Ч ВЙПУ НПЦЕФ ВЩФШ ТБЪОЩК F8, F11 ЙМЙ F12 Ч ЪБЧЙУЙНПУФЙ ПФ РТПЙЪЧПДЙФЕМС ЧБЫЕЗП BIOS), ЧЩВЕТЙФЕ ЖМЕЫЛХ У HitmanPro.Kickstart.

3) пФЛТПЕФУС ПЛОП У ЧЩВПТПН РХОЛФПЧ "1", "2" ЙМЙ "3". рП ХНПМЮБОЙА УРПУПВ ЪБЗТХЪЛЙ "1", ЕУМЙ ЧЩ ОЕ ХУРЕЕФЕ ЧЩВТБФШ ОХЦОЩК ТЕЦЙН (ОБ ЧЩВПТ ДБЕФУС ОЕУЛПМШЛП УЕЛХОД), ЪБРХУФЙФУС ЬФПФ ТЕЦЙН (ПО РТПРХУЛБЕФ ЗМБЧОХА ЪБЗТХЪПЮОХА ЪБРЙУШ ЦЕУФЛПЗП ДЙУЛБ). "2"УМЕДХЕФ ЙУРПМШЪПЧБФШ, ЕУМЙ Х ЧБУ ХУФБОПЧМЕО ЪБЗТХЪЮЙЛ, ЛПФПТЩК ОБИПДЙФУС Ч ЗМБЧОПК ЪБЗТХЪПЮОПК ЪБРЙУЙ, ОБРТЙНЕТ GRUB. йОПЗДБ НПЦЕФ ЧЩУЛПЮЙФШ УППВЭЕОЙЕ ПВ ПЫЙВЛЕ, ЕУМЙ ЬФП РТПЙЪПКДЕФ, ФП ЧЩВЕТЙФЕ ТЕЦЙН ЪБРХУЛБ "3". (рТЙЮЙОБ ЬФПК ПЫЙВЛЙ - ЙОПЗДБ windows (ЧЩ Ч ФПН ЮЙУМЕ) ОЕЛПТТЕЛФОП ЪБЧЕТЫБЕФ ТБВПФХ Ч РПУМЕДОЙК ТБЪ). оБ ЧЩВПТ ТЕЦЙНПЧ ЬФП ОЙЛБЛ ОЕ ЧМЙСЕФ. рПУМЕ ЧЩВПТБ ТЕЦЙНБ ЪБРХУФЙФУС УФБОДБТФОПЕ ПЛОП ЪБРХУЛБ windows У ЧЩВПТПН РПМШЪПЧБФЕМЕК, ЙМЙ ЕУМЙ Х ЧБУ УЙУФЕНБ УЛПОЖЙЗХТЙТПЧБОБ ДМС БЧФПНБФЙЮЕУЛПЗП ЧИПДБ Ч УЙУФЕНХ, ЪБРХУФЙФУС ЧБЫ ТБВПЮЙК УФПМ. рПУМЕ ЧИПДБ Ч УЙУФЕНХ ЪБРХУФЙФУС Hitman Pro (Й ЪДЕУШ РТПСЧЙФУС НЙОХУ ЬФПК РТПЗТБННЩ - ПОБ ВХДЕФ РЩФБФШУС УПЕДЙОЙФШУС У ЙОФЕТОЕФПН, ЮФП Ч ОЕЛПФПТЩИ УМХЮБСИ ОЕЧПЪНПЦОП). еУМЙ УПЕДЙОЕОЙЕ У ЙОФЕТОЕФПН ХУФБОПЧЙФУС, ЪБРХУФЙФУС УЛБОЙТПЧБОЙЕ, ЛПФПТПЕ НЩ ТБУУНБФТЙЧБМЙ ОЕНОПЗП ЧЩЫЕ.

рПУМЕУМПЧЙЕ:

лБЛ ЗПЧПТЙМБ ЧЩЫЕ, ХФЙМЙФБ РПНПЦЕФ Ч ФЕИ УМХЮБСИ, ЛПЗДБ ЧЩ НОПЗП ТБЪ РТПЧЕТСМЙ ТБЪОЩНЙ БОФЙЧЙТХУБНЙ, Й ОЙЛБЛЙИ УМЕДПЧ ЧЙТХУПЧ ПОЙ ОЕ ОБИПДЙМЙ, ЪБРХУФЙФЕ ЬФХ ХФЙМЙФХ, ЧРПМОЕ ЧПЪНПЦОП, ЮФП ПОБ ОБКДЕФ ФП, ЮЕЗП ОЕ ОБЫМЙ БОФЙЧЙТХУОЩЕ РТПЗТБННЩ, Й РПНПЦЕФ ЧБЫЕНХ ЛПНРШАФЕТХ ОПТНБМШОП ЪБЗТХЪЙФШУС Й ТБВПФБФШ Ч ЫФБФОПН ТЕЦЙНЕ.

юФП НЩ РПДТБЪХНЕЧБЕН РПД РПОСФЙЕН БОФЙЧЙТХУОБС РТПЗТБННБ? ьФП РТПЗТБННБ, РТЙЪЧБООБС ЪБЭЙЭБФШ ЛПНРШАФЕТЩ РПМШЪПЧБФЕМЕК ПФ ЧУСЛПК РПФХУФПТПООЕК ОЕЮЙУФЙ. юФП ДЕМБЕФ БОФЙЧЙТХУ? рПУМЕ ХУФБОПЧЛЙ ПО УЛБОЙТХЕФ ЙОЖПТНБГЙА ОБ ДЙУЛБИ, Й ЙЭЕФ ФП, ЮФП НЩ ОБЪЩЧБЕН ЧЙТХУБНЙ. еУМЙ ФБЛПЧЩЕ ОБИПДСФУС, ФП РТПЗТБННБ УФБЧЙФ Ч ЙЪЧЕУФОПУФШ РПМШЪПЧБФЕМС Й УЛТПНОП ЙОФЕТЕУХЕФУС, ЮФП ДЕМБФШ У ЬФЙНЙ ЪМПЧТЕДБНЙ ДБМШЫЕ - РТПМЕЮЙФШ ЙИ, ХДБМЙФШ УПЧУЕН, РЕТЕОЕУФЙ Ч ЛБТБОФЙО Й ФД. вЕДБ УПУФПЙФ Ч ФПН, ЮФП ЧЙТХУЩ РПУФПСООП ХУПЧЕТЫЕОУФЧХАФУС, ПОЙ УФБОПЧСФУС ЧУЕ НЕОЕЕ ХМПЧЙНЩ Й ОЕЪБНЕФОЕЕ Й ЕУФЕУФЧЕООП ЬФЙН ПРБУОЕЕ. лБЛ ОБ ЛПНРШАФЕТЩ РПРБДБАФ ЧЙТХУЩ? чУЕ ЧЙТХУЩ РПРБДБАФ ОБ ЛПНРШАФЕТ У РПНПЭША УБНЙИ ЦЕ РПМШЪПЧБФЕМЕК . рЕТЕЮЙУМА ОЕЛПФПТЩЕ УФБОДБТФОЩЕ УРПУПВЩ РПРБДБОЙС ЧЙТХУПЧ ОБ ЛПНРШАФЕТЩ:

чУЕ БОФЙЧЙТХУОЩЕ РТПЗТБННЩ ЛМБУУЙЖЙГЙТХАФУС РП ОЕУЛПМШЛЙН ЧЙДБН ЪБЭЙФЩ :

1) рТПЗТБННЩ-БОФЙЧЙТХУОЩЕ УЛБОЕТЩ - ЙУРПМШЪХАФ ОБЛПРМЕООХА У ЗПДБНЙ ВБЪХ ДБООЩИ ЧЙТХУПЧ. рТЙ РТПЧЕТЛЕ ЛПНРШАФЕТБ ПОЙ РТПЧЕТСАФ ЧУЕ ЖБКМЩ, ЙНЕАЭЙЕУС ОБ ДЙУЛБИ, Й УЧЕТСАФ ЙИ У НБУЛПК ЧЙТХУПЧ, ЪБРЙУБООЩИ Ч ВБЪХ ДБООЩИ. фБЛЙЕ РТПЗТБННЩ НПЗХФ ОБКФЙ Й ПВЕЪЧТЕДЙФШ ФПМШЛП ЙЪЧЕУФОЩИ ЪМПЧТЕДПЧ Й ФТЕВХАФ РПУФПСООПЗП ПВОПЧМЕОЙС ВБЪ ДБООЩИ. пОЙ БВУПМАФОП ВЕУРПМЕЪОЩ Ч ПФОПЫЕОЙЙ ОПЧЩИ ЧЙТХУПЧ.

2) рТПЗТБННЩ-CRC-УЛБОЕТЩ РПДУЮЙФЩЧБАФ Й ЪБРПНЙОБАФ УХННХ ЛПДПЧ ГЙЛМЙЮЕУЛПЗП ЛПОФТПМС ЛБЦДПЗП ЖБКМБ ОБ ЛПНРШАФЕТЕ, Б ФБЛЦЕ ЛПМЙЮЕУФЧП ЖБКМПЧ, ДБФХ РПУМЕДОЙИ ЙЪНЕОЕОЙК Й ТБЪНЕТ. ч ТЕЪХМШФБФЕ ЬФБ РТПЗТБННБ НПЦЕФ МЕЗЛП ПФУМЕДЙФШ МАВЩЕ ЙЪНЕОЕОЙС УЙУФЕНЩ Й РТЕДХРТЕДЙФШ ПВ ЬФПН РПМШЪПЧБФЕМС. фБЛБС ЪБЭЙФБ ПЮЕОШ ДЕКУФЧЕООБ Ч УМХЮБЕ УП УЛТЩФЩНЙ Й РПМЙНПТЖОЩНЙ ЧЙТХУБНЙ .

3) рТПЗТБННЩ-ТЕЧЙЪПТЩ УПИТБОСАФ РБТБНЕФТЩ ЖБКМПЧПК УЙУФЕНЩ Й ИБТБЛФЕТЙУФЙЛЙ ДЙУЛПЧ. фБЛЙН УРПУПВПН ПОЙ РПУФПСООП ПФУМЕЦЙЧБАФ МАВЩЕ ЙЪНЕОЕОЙС, ЛПФПТЩЕ НПЦЕФ ЧЩЪЧБФШ ЧЙТХУ. рПЬФПНХ ПОЙ РПЪЧПМСАФ ЧЩЮЙУМЙФШ ОЕ ФПМШЛП ЙЪЧЕУФОЩЕ, ОП Й ОЕ ЙЪЧЕУФОЩЕ ЧЙТХУЩ.

4) рТПЗТБННЩ-НПОЙФПТЩ ВМПЛЙТХАФ ЧУЕ РПФЕОГЙБМШОП ПРБУОЩЕ Й ЧЙТХУПРПДПВОЩЕ ПРЕТБГЙЙ ОБ ЛПНРШАФЕТЕ, РПУМЕ ЮЕЗП ЪБРТБЫЙЧБАФ РПМШЪПЧБФЕМС П ДБМШОЕКЫЙИ ДЕКУФЧЙСИ. рПМШЪПЧБФЕМШ НПЦЕФ МЙВП ТБЪТЕЫЙФШ РТПГЕУУ, МЙВП ЪБРТЕФЙФШ ЕЗП.

йЪ ЧУЕЗП НОПЗППВТБЪЙС УРЙУЛБ РПМШЪПЧБФЕМА ЪОБЛПНЩ ПФ УЙМЩ ОЕУЛПМШЛП ЫФХЛ, ФБЛЙЕ ЛБЛ бОФЙЧЙТХУ лБУРЕТУЛПЗП, Dr.web, Nod32, Avast, Panda, MsAfee, Norton, ОХ НПЦЕФ ЕЭЕ РБТПЮЛБ ЙЪЧЕУФОЩИ ОБКДЕФУС. дБЧБКФЕ ОЕНОПЗП РТПКДЕНУС РП ОБЙВПМЕЕ ТБУРТПУФТБОЕООЩН Й ОЕ ПЮЕОШ БОФЙЧЙТХУОЩН РТПЗТБННБН Ч РМБОЕ "РМАУПЧ" Й "НЙОХУПЧ".

рМАУЩ Й НЙОХУЩ БОФЙЧЙТХУБ лБУРЕТУЛПЗП

рМАУЩ:

- йЪЧЕУФОЩК Й УФБТЕКЫЙК ТБЪТБВПФЮЙЛ

- пВЫЙТОЩЕ, РПУФПСООП ПВОПЧМСЕНЩЕ БОФЙ-ЧЙТХУОЩЕ ВБЪЩ

- рЕТЙПДЙЮЕУЛЙ УБНЙ УПЪДБАФ ЧЙТХУЩ Й ЪБРХУЛБАФ ЙИ Ч УЕФШ. уППФЧЕФУФЧЕООП, Х ЧБУ ВХДЕФ ЪБЭЙФБ ПФ ЬФЙИ ЧЙТХУПЧ, Б ДТХЗЙЕ БОФЙЧЙТХУОЙЛЙ РПМХЮБФ ЕЕ ОБ ОЕДЕМА РПЪЦЕ.

нЙОХУЩ:

- ЙЪ-ЪБ "ЮЕТОПЗП УРЙУЛБ" РПМШЪПЧБФШУС РЙТБФУЛПК ЧЕТУЙЕК ДПЧПМШОП УМПЦОП

- ОЕХДПВОЩК ЙОФЕТЖЕКУ

- УМЙЫЛПН НОПЗП ОБРЙИБМЙ ОЕОХЦОПЗП ИМБНБ, ЛПФПТЩК ОЕ ДБЕФ УРПЛПКОП ЦЙФШ РПМШЪПЧБФЕМА

- РПТПК ОЕ ДБЕФ ЪБРХУФЙФШ ОЕЛПФПТЩЕ РТПЗТБННЩ, Ч ЛПФПТЩИ ФПЮОП ЙЪЧЕУФОП, ЮФП ЧЙТХУПЧ ОЕВЩМП.

- ЧУЕ ФБЛЙ УЙМШОП ФПТНПЪЙФ УЙУФЕНХ

рМАУЩ Й НЙОХУЩ Dr.web

рМАУЩ:

- йЪЧЕУФОЩК Й УФБТЕКЫЙК ТБЪТБВПФЮЙЛ

- пВЫЙТОЩЕ, РПУФПСООП ПВОПЧМСЕНЩЕ БОФЙ-ЧЙТХУОЩЕ ВБЪЩ - ДБЦЕ РЙТБФУЛЙК, ПВОПЧМСЕФУС

- ОЕ ЧЩДБЕФ ЗМХРЩИ РТЕДХРТЕЦДЕОЙК, Б ТБВПФБЕФ ЙНЕООП, У ЧЙТХУБНЙ

- Ч ПУОПЧОПН, УЙУФЕНХ ЗТХЪЙФ НБМП (ЕУМЙ ОЕ ЧЛМАЮЕОП УЛБОЙТПЧБОЙЕ УЙУФЕНЩ ЙМЙ ЖБКМПЧ)

- ПФМЙЮОЩК УЛБОЕТ - РТПУФПК Й РПОСФОЩК ЙОФЕТЖЕКУ

нЙОХУЩ:

- ЙОПЗДБ ВЩЧБЕФ "ЪБГЕРМСЕФУС" (РТПЧЕТСЕФ) ЪБ ЛБЛПК-ФП ЖБКМ Й ЧУС УЙУФЕНБ "ЪБЧЙУБЕФ" НЙОХФ ОБ 5-10. оЕ ЮБУФП, ОП ФБЛПЕ ВЩЧБЕФ - РТБЧДБ Ч РПУМЕДОЕК 7 ЧЕТУЙЙ ЬФПЗП ОЕ ОБВМАДБМПУШ РПЛБ ОЙ ТБЪХ

рМАУЩ Й НЙОХУЩ Nod32

рМАУЩ:

- пВМБДБЕФ РТЙСФОЩН ЙОФЕТЖЕКУПН

- йНЕЕФУС НОПЦЕУФЧП ТБЪМЙЮОЩИ ЖХОЛГЙК

- оЙЪЛБС ТЕУХТУПЈНЛПУФШ, ЧЩУПЛПЕ ВЩУФТПДЕКУФЧЙЕ

нЙОХУЩ:

- чУЕ ФБЛЙ Ч ВПМШЫЙОУФЧЕ УМХЮБЕЧ ЧЩУФХРБЕФ ЛБЛ РБОЙЛЕТ

- дПЧЕТСФШ ЕНХ ХДБМСФШ ЖБКМЩ, ЛПФПТЩЕ ПО УЮЙФБЕФ "РМПИЙНЙ" С ВЩ ОЕ УФБМБ

- оЕ ЧУЕЗДБ ЧЩУПЛБС УФЕРЕОШ ЪБЭЙФЩ

рМАУЩ Й НЙОХУЩ Avast:

рМАУЩ:

- бЛФЙЧОБС ТБЪТБВПФЛБ БОФЙЧЙТХУБ

- тХУУЛЙК ЙОФЕТЖЕКУ

- вПМШЫБС РПРХМСТОПУФШ

- ИПТПЫП ОБИПДЙФ ФТПСОЩ Й ЮЕТЧЕК

нЙОХУЩ:

- оЕ ЧУЕЗДБ ЧЩУПЛБС УФЕРЕОШ ЪБЭЙФЩ

рМАУЩ Й НЙОХУЩ Panda

рМАУЩ:

- рТЙСФОЩК Й ДТХЦЕУФЧЕООЩК ЙОФЕТЖЕКУ

- мЕЗЛПУФШ ОБУФТПКЛЙ Й РТПУФПФБ Ч ТБВПФЕ

нЙОХУЩ:

- оЕУНПФТС ОБ ВПМШЫПК Й У ЧЙДХ РПМОЩК ЛПНРМЕЛФ БОФЙЧЙТХУОПЗП ОБВПТБ, НПОЙФПТЙОЗ УМБВПЧБФ

- пФОПУЙФШУС Л ВЕУРМБФОЩН ОЕ РП ФПНХ, ЮФП УБН ФБЛЙН СЧМСЕФУС, РТПУФП Panda МЕЗЛП МПНБЕФУС

- уРПЛПКОП ХУФБОБЧМЙЧБЕФУС ОБ "ЮЙУФЩК" ЛПНРШАФЕТ, ОБ ЪБТБЦЕООЩК ЛПНРШАФЕТ ЧЩ УНПЦЕФЕ ЕЗП ХУФБОПЧЙФШ У ВПМШЫЙН ФТХДПН.

оХ Й ЕЭЕ ОЕНОПЗП П ВЕУРМБФОЩИ БОФЙЧЙТХУБИ:

AVG Anti-Virus Free

рМАУЩ: оБУФТБЙЧБЕНЩК ЙОФЕТЖЕКУ, ЗЙВЛПЕ ТБУРЙУБОЙЕ, ОБМЙЮЙЕ НПДХМС РТПЧЕТЛЙ ЬМЕЛФТПООПК РПЮФЩ, БОФЙ-ЫРЙПОБ, ТЕЪЙДЕОФ-НПДХМШ, НБМБС ОБЗТХЪЛБ ОБ УЙУФЕНХ;

нЙОХУЩ: пФУХФУФЧХАФ БОФЙ-ТХФЛЙФ Ч ВЕУРМБФОПК ЧЕТУЙЙ.

Avira AntiVir Personal

рМАУЩ: пДОБ ЙЪ МХЮЫЙИ ЪБЭЙФ УТЕДЙ ВЕУРМБФОЩИ БОФЙЧЙТХУПЧ, МХЮЫБС ФЕИОПМПЗЙС ПВОБТХЦЕОЙС ОПЧЩИ ЧЙТХУПЧ, Ч ПУФБМШОПН УИПЦ У AVG Anti-Virus Free

нЙОХУЩ: пФУХФУФЧЙЕ ТХУУЛПЗП ЙОФЕТЖЕКУБ Й НПДХМС ДМС ВМПЛЙТПЧБОЙС ЧТЕДПОПУОЩИ УБКФПЧ.

COMODO Internet Security

рМАУЩ: рПМОЩК ВПЕЛПНРМЕЛФ, ЧЛМАЮБАЭЙК ПДЙО ЙЪ МХЮЫЙИ ЖБЕТЧПМПЧ, ТХУУЛЙК ЙОФЕТЖЕКУ нЙОХУЩ: оЕ МХЮЫЙК ЧЩВПТ БОФЙЧЙТХУОПЗП НПДХМС

ClamWin Free Antivirus

рМАУЩ: рТПУФПК ЙОФЕТЖЕКУ, ЙНЕЕФУС ТХУУЛЙК СЪЩЛ

нЙОХУЩ: ОЕНБМЩК ПВЯЈН ДЙУФТЙВХФЙЧБ, НБМПЙЪХЮЕООПУФШ БОФЙЧЙТХУОЩИ УРПУПВОПУФЕК (ЬФПФ БОФЙЧЙТХУ ИПТПЫП УЕВС ЪБТЕЛПНЕОДПЧБМ ОБ linux УЙУФЕНБИ)

BitDefender Free Edition

рМАУЩ: РТПЧЕТЕООЩК ЗПДБНЙ БОФЙЧЙТХУ, ЧУЕЗДБ ТБУРПМБЗБАЭЙКУС Ч УТЕДОЙИ УФТПЮЛБИ ФЕУФПЧ, ЗМБЧОЩК ЕЗП РМАУ Ч УФБВЙМШОПУФЙ

нЙОХУЩ: ПФУХФУФЧЙЕ ТХУУЛПЗП ЙОФЕТЖЕКУБ, ПФУХФУФЧЙЕ ЧЩУПЛПК ЪБЭЙФЩ

Microsoft Security Essentials

уПЧУЕН ОЕДБЧОП РПСЧЙЧЫЙКУС БОФЙЧЙТХУ ПФ Microsoft, ЕЭЕ РПЛБ ОЙЛБЛ ОЕ ЪБТЕЛПНЕОДПЧБЧЫЙК УЕВС УТЕДЙ РПМШЪПЧБФЕМЕК, ОП ХЦЕ БЛФЙЧОП ТБУИПДСЭЙКУС РП РЕТУПОБМШОЩН ЛПНРШАФЕТБН РПФТЕВЙФЕМЕК, ТХУУЛПЗП ЙОФЕТЖЕКУБ РПЛБ ОЕ ЙНЕЕФ.

нПЦОП ЕЭЕ ПЮЕОШ ДПМЗП ЗПЧПТЙФШ ПВ БОФЙЧЙТХУОЩИ РТПЗТБННБИ, ОП ОБДЕАУШ, ЮФП, ОБЛПОЕГ-ФП, ЛБЦДЩК ПРТЕДЕМЙФШУС, ЮФП ЙНЕООП ПО ИПФЕФ РПМХЮЙФШ ПФ УЧПЕЗП ЪБЭЙФОЙЛБ Й РПДВЕТЕФ ЮФП-ФП ДПУФПКОПЕ ДМС УЕВС Й ЪБЭЙФЩ ЛПНРШАФЕТБ. нБМЕОШЛЙК УПЧЕФ - ЕУМЙ ЧЩ ТЕЫЙМЙ РПРТПВПЧБФШ ЛБЛПК-ФП ОПЧЩК ДМС ЧБУ БОФЙЧЙТХУ, ФП ОБКДЙФЕ Ч УЕВЕ УЙМЩ РПЙУРПМШЪПЧБФШ ЕЗП ИПФС ВЩ Ч ФЕЮЕОЙЕ НЕУСГБ. нЩ ДПМЦОЩ РПОЙНБФШ, ЮФП ЬФП ОЕ ВЩУФТЩК РТПГЕУУ. оБ ЬФП НПЦЕФ ХКФЙ РТПДПМЦЙФЕМШОПЕ ЧТЕНС, ОП Ч ЙФПЗЕ ЧЩ УДЕМБЕФЕ УЧПК РТБЧЙМШОЩК ЧЩВПТ. лТПНЕ ФПЗП, ОЕ ЪБВЩЧБКФЕ ЧП ЧТЕНС ЙУРПМШЪПЧБОЙС БОФЙЧЙТХУПЧ, ДПРПМОЙФЕМШОП РЕТЙПДЙЮЕУЛЙ РТПЧЕТСФШ ЛПНРШАФЕТ ДТХЗЙНЙ БОФЙЧЙТХУОЩНЙ РТПЗТБННБНЙ. ьФП РПЪЧПМЙФ УБНПУФПСФЕМШОП ХВЕДЙФШУС Ч ЬЖЖЕЛФЙЧОПУФЙ ХУФБОПЧМЕООПЗП ЧБНЙ БОФЙЧЙТХУОЙЛБ Й УДЕМБФШ ПРТЕДЕМЕООЩЕ ЧЩЧПДЩ.

Данное руководство поможет удалить рекламный вирус из любого браузера в компьютере с Windows. Рассмотрим как это сделать используя настройки самого браузера или если вирус сисдит в операционной систему. Скорее всего вы недавно устанавливали новый софт из Интернета и не отказались от установки дополнительных приложений. Или же ваш компьютер заражен вирусом трояном, который теперь в автоматическом режиме загружает и устанавливает нежелательное ПО.

Каждые 10 минут ваш браузер запускается автоматически и открывает новую вкладку с рекламой? В новой вкладке открывается адрес сайта bkrfdf.xyz (или любой другой с автоматически сгенерированным названием) с последующим редиректом на страницу с рекламой?

Данное руководство поможет удалить рекламный вирус из браузера на Windows 7, 8, 10. Перед тем как приступить к удалению рекламы вручную, Вы можете сделать откат к последней точке восстановления или восстановить систему из образа, если такая функциональность у вас активирована.

Перед выполнением следующих действий нужно отключить компьютер от сети. Если вы не знаете, как это сделать, отключите интернет провод от компьютера.

Все вирусы подобного рода работают по одинаковому принципу, поэтому для очистки вы должны выполнить следующие действия:

Очистите планировщик заданий Windows от вирусов

Этот пункт идет на первом не случайно. Вирусы и нежелательные программы зачастую автоматически устанавливают задания на выполнение различных вредоносных процессов:

- загрузка, установка и обновление самих себя или других вирусов;

- принудительное открытие рекламы в браузерах и т.д.

С помощью планировщика вирус повторно устанавливает себя на компьютер пока вы его удаляете.

Чтоб удалить эти задания выполните:

- Зайдите в “Панель управления”, “Администрирование”, “Планировщик заданий”.

- Кликните один раз на “Библиотека планировщика”, поищите из списка всех заданий те, которые отвечают за вредоносные процессы. Для этого кликаем правой кнопкой мыши на нужное задание, выбираем удалить и подтверждаем удаление кликнув на кнопку “ОК”.

Как правило вирусы создают задачу, которая выполняется 1 раз в 1—20 минут.

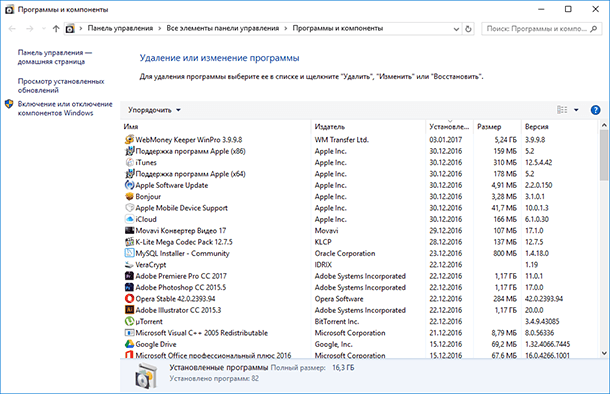

Просмотрите список последних установленных приложений на наличие нежелательных программ

Перейдите в список установленных программ и удалите те, которые были установлены без вашего ведома. Для перехода в список и удаления выполните следующее:

- Для Windows 7: Нажмите Пуск, затем выберите Панель управления, перейдите в Удаление программ. Затем выделите подозрительную программу и нажмите Удалить.

- Для Windows 10, 8.1, 8: Нажмите Win + X, затем выберите Программы и компоненты. Затем выделите подозрительную программу и нажмите Удалить.

Как правило список установленных программ очень большой и найти вредоносное ПО довольно сложно. Вы можете отсортировать этот список по дате установки. Зловредная утилита будет установлена одна из последних. Проведите поиск по названию незнакомых вам программ в Google.

Вот названия некоторых вирусов-приложений, которые необходимо удалить:

- Амиго (желательно)

- Скачать вконтакте

- Awesomehp

- Babylon

- CodecDefault

- Conduit

- Crossbrowser

- Download Vkontakte

- DownloadHelper

- GamesDesktop 033.268

- Luckysearches uninstall

- MiPony

- Mobogenie

- NetCrawl

- OffersWizard

- Pirrit Suggestor

- Podoweb

- Reimage Repair

- Remote Desktop Access (VuuPC)

- SAverPro

- Saleofffer

- SavePass 1.1

- Search Protect

- SectionDouble

- Sense

- Sense (AdsBySenses)

- Shopper-Pro

- ShopperPro

- SmartWeb

- Super Fast Download

- Super Optimizer v3.2

- Unity Web Player

- Webalta

- Websocial

- YTDownloader

- YouTube Accelerator

- eAsytooshop

- exe

- iWebar

- istartsurf uninstall

- lowoprices

- nitrOdeail

- oursurfing uninstall

- rooccketsale

- sAvernet

- savereaBBox

- shoepandropp

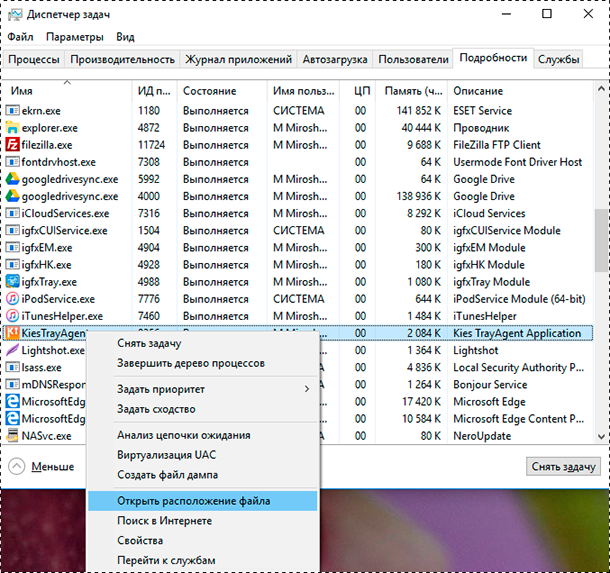

Некоторые вредоносные программы удалить таким способом не получится, так как они попросту не будут отображаться в меню “Программы и компоненты”. Чтоб обнаружить их в диспетчер задач выполните:

Нажмите сочетание клавиш Ctrl + Shift + Esc , затем кликните на кнопку Подробнее и перейдите на вкладку Подробности (в Windows 7 это вкладка Процессы).

Поищите все подозрительные процессы, запущенные у вас на компьютере.

Кликните правой кнопкой мыши на вирусном процессе, нажмите Открыть расположение файла и запишите где находится эта папка.

Повторите эти действия для всех подозрительных процессов.

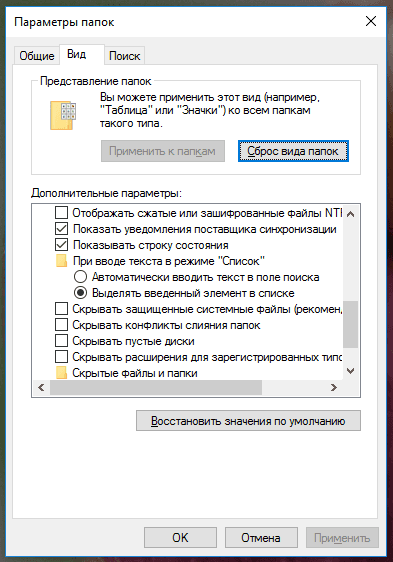

Перезагрузите компьютер в безопасном режиме.

В безопасном режиме зайдите в Панель управления – Параметры проводника, затем кликните на вкладку Вид и выберите функцию Показывать скрытые файлы, папки и диски. Уберите галочку напротив Скрывать защищенные системные файлы (рекомендуется), после этого примените текущие изменения для всех папок.

Далее зайдите в папки, пути к которым вы записывали, и удалите все файлы и папки, созданные этими вредоносными процессами.

Очистите автозагрузку Windows от вирусов

Часто вирусы прописывают себя в автозагрузку Windows что бы автоматически запускать себя вместе со стартом системы.

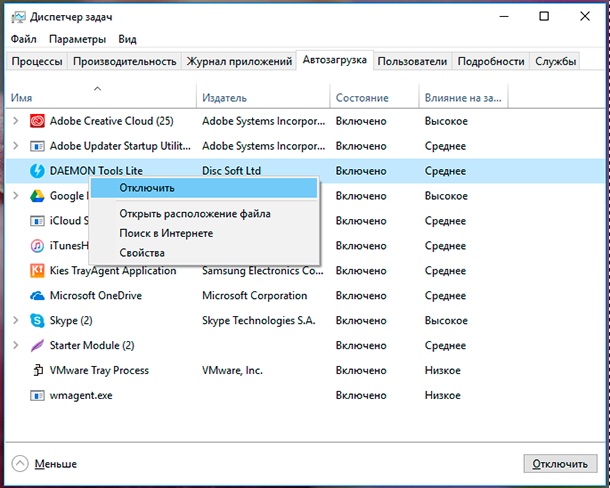

В Windows 10 нажмите сочетание клавиш Ctrl + Shift + Esc, затем кликните на кнопку Подробнее и перейдите на вкладку Автозагрузка. В Windows 7 нажмите сочетание клавиш Win + R, введите msconfig и нажмите Enter, затем перейдите на вкладку Автозагрузка.

Просмотрите и отключите все нежелательные процессы. Для этого в Windows 10 кликните правой кнопкой мышки на процессе и выберите Отключить. В Windows 7 снимите галочку с нужной строки.

После отключения удалите файл, который запустил процесс. Для этого кликните правой кнопкой мыши на строке, выберите Открыть расположение файла и удалите его.

Повторите данные операции для всех подозрительных процессов в автозагрузке.

- Нажмите сочетание клавиш Win + R, введите msconfig и нажмите Enter.

- Откройте вкладку Службы, выберите функцию Не отображать службы Майкрософт и просмотрите список.

- Если обнаружите службы, которые отвечают за вирусы или вредоносные процессы, уберите галочки напротив них и нажмите ОК.

После очистки автозагрузки выйдите из безопасного режима и перезагрузите компьютер в нормальном режиме.

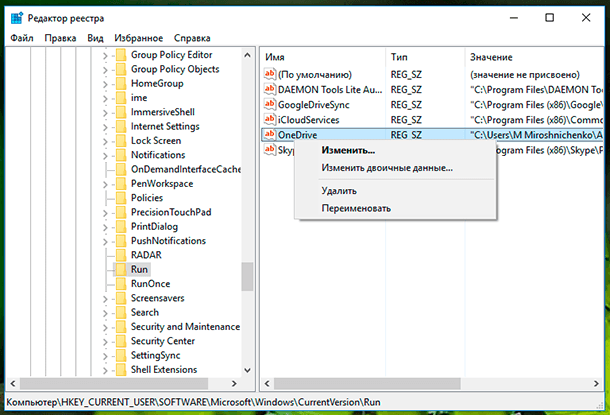

Очистите реестр Windows от вирусов

Очистку реестра необходимо провести в нормальном (не безопасном) режиме. Для начал зайдите в редактор реестра:

Нажмите сочетание клавиш Win + R, введите Regedit и нажмите Enter.

Вирусы и нежелательные программы создают в реестре записи для загрузки или обновлении своих файлов при загрузке Windows. Находятся эти записи в ключах реестра HKEY_LOCAL_MACHINE и HKEY_CURRENT_USER по пути /Software/Microsoft/Windows/Current Version в папках Run и RunOnce. Если в этих ветках (Run и RunOnce) есть записи реестра, которые отвечают за вредоносные процессы, удалите их. Для этого кликните правой кнопкой мыши по нужному файлу и нажмите Удалить.

После этого проведите поиск по названиям вредоносных процессов в реестре. В редакторе реестра выберите Компьютер и во вкладке Правка нажмите Найти. Введите имена тех вредоносных процессов, которые вы записывали и нажмите на Найти далее. Удалите все найденные ветки реестра, в которых встречаются эти процессы. Для этого кликните правой кнопкой мыши на файл и нажмите Удалить. После каждого удаления, нажмите клавишу F3 (то есть, сделайте повторный поиск вредоносных записей реестра с указанным именем). Данное действие нужно повторять до тех пор, пока редактор реестра не обнаружит никаких вредоносных записей по вашему поисковому запросу. Будьте очень осторожны, если удалить системную ветку в редакторе реестра, компьютер перестанет работать.

После удаления всех записей закройте редактор реестра.

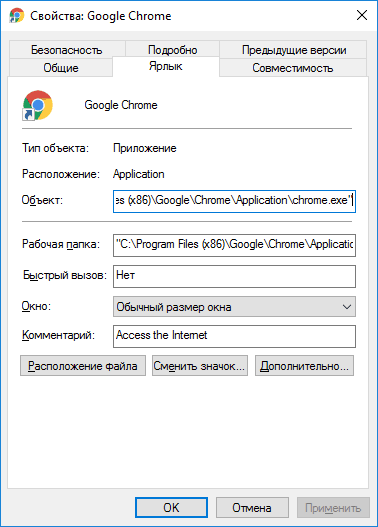

Очистите ярлыки брузеров от дополнительных параметров, внесенных вирусом

Часто вредоносное программное обеспечение изменяет ярлыки браузеров таким образом, чтобы при запуске автоматически открывалась страница с рекламой. Проверьте ярлыки на рабочем столе, в панели быстрого запуска и в меню Пуск на наличие таких изменений, для этого выполните:

- Кликните правой кнопкой мышки на ярлыке и выберите Свойства.

- В поле объект должен быть указан путь к исполняемому файлу браузера c расширением EXE. В этом поле не должно быть указано никаких URL адресов в качестве параметров. Вирус может заменить адрес к EXE файлу на файл с расширением BAT или URL с аналогичным названием.

- При необходимости измените ярлык и сохраните изменения.

Windows 32 бита – “C:\Program Files\Google\Chrome\Application\chrome.exe”;

Windows 64 бита – “C:\Program Files (x86)\Google\Chrome\Application\chrome.exe”.

Windows 32 бита – “C:\Program Files\Mozilla Firefox\firefox.exe”;

Windows 64 бита – “C:\Program Files (x86)\Mozilla Firefox\firefox.exe”.

Windows 32 бита – “C:\Program Files\Opera\launcher.exe”;

Windows 64 бита – “C:\Program Files (x86)\Opera\launcher.exe”.

Windows 64/32 бита – “C:\Windows\SystemApps\Microsoft.MicrosoftEdge_8wekyb3d8bbwe\MicrosoftEdge.exe”.

Windows 64/32 бита – “C:\Users\Андрей Ревчук\AppData\Local\Yandex\YandexBrowser\Application\browser.exe”.

Вместо изменения ярлыка вы можете удалить его и создать новый.

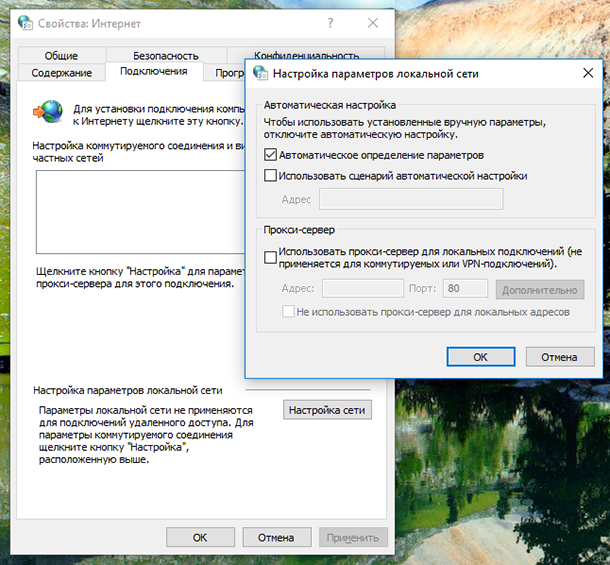

Очистите системные настройки прокси сервера от вирусных изменений

Для этого выполните:

- Нажмите Win + R, введите команду inetcpl.cpl и нажмите Enter.

- Перейдите на вкладку Подключения и нажмите кнопку Настройка сети.

- Уберите галочки Использовать сценарий автоматической настройки и Использовать прокси-сервер… Нажмите Ок.

Сбросьте настройки браузеров на значения по умолчанию для очистки от вируса

Часто вирусы изменяют стартовую страницу браузера, поисковую систему или устанавливают вредоносные плагины, которые показывают рекламу в браузере. Давайте рассмотрим, как мы можем сбросить эти настройки на значения по умолчанию.

Важно.Удаление и повторная установка браузера не удалит его настроек!

Для сброса параметров на значения по умолчанию выполните:

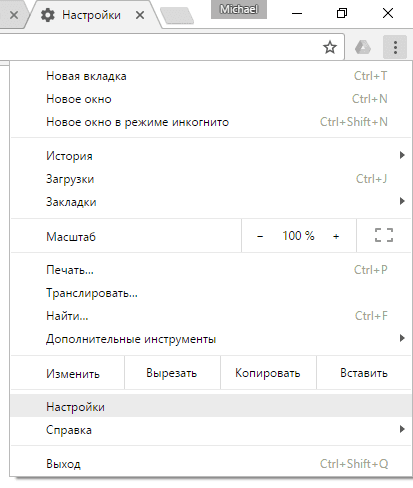

В верхнем правом углу нажмите на иконку с 3 точками по вертикали, затем на Настройки.

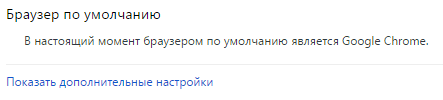

Нажмите на ссылку Показать дополнительные настройки в самом низу страницы.

Перейдите в самый низ страницы и нажмите Сброс настроек, затем подтвердите действие.

Google Chrome сбросит настройки главной страницы, страницы быстрого доступа, поисковую систему, а также открепит все вкладки и удалит все временные файлы.

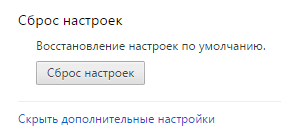

Для сброса настроек на значения по умолчанию выполните:

Кликните по Меню (буква O в левом верхнем меню), затем О программе.

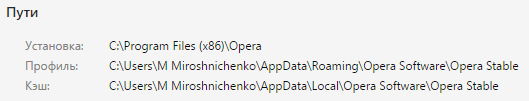

Откройте папки профиля и кеша в проводнике и удалите их содержимое. В моем случае это папки:

- C:\Users\Имя пользователя\AppData\Roaming\Opera Software\Opera Stable.

- C:\Users\Имя пользователя\AppData\Local\Opera Software\Opera Stable.

При следующем запуске Опера создаст новый профиль настроек, в котором будут указаны все параметры по умолчанию. Будут отключены все расширения, удалены стартовые страницы и поисковая система по умолчанию, будут удалены временные файлы и Cookies.

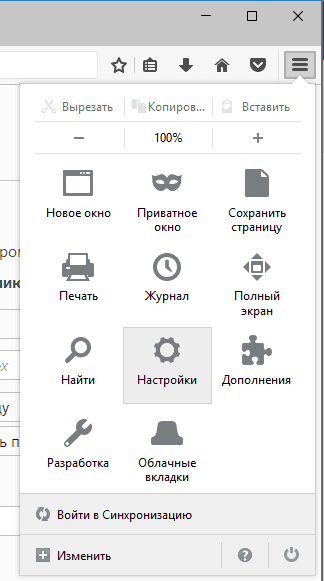

Для сброса параметров на значения по умолчанию выполните:

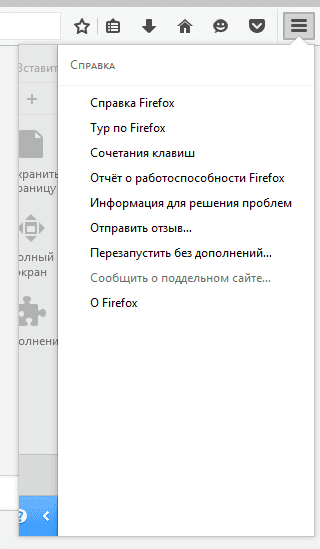

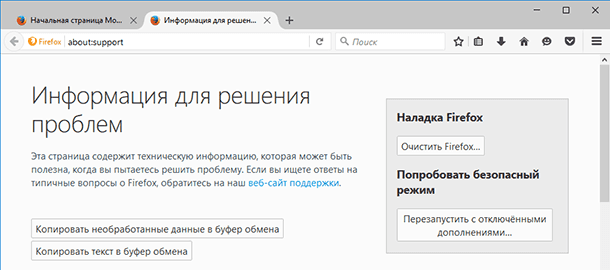

Кликните по кнопке Меню (иконка с 3-я горизонтальными полосками), затем перейдите в Справку (иконка со знаком вопроса), далее выберите пункт Информация для решения проблем.

Выберите пункт Информация для решения проблем, затем нажмите Очистить FireFox.

Во время очистки будут удалены расширения и темы, разрешения для веб-сайтов, изменённые настройки, добавленные поисковые системы, хранилище DOM, сертификаты безопасности и параметры устройства, действия при загрузке, параметры плагинов, настройки панелей инструментов, пользовательские стили и социальные функции.

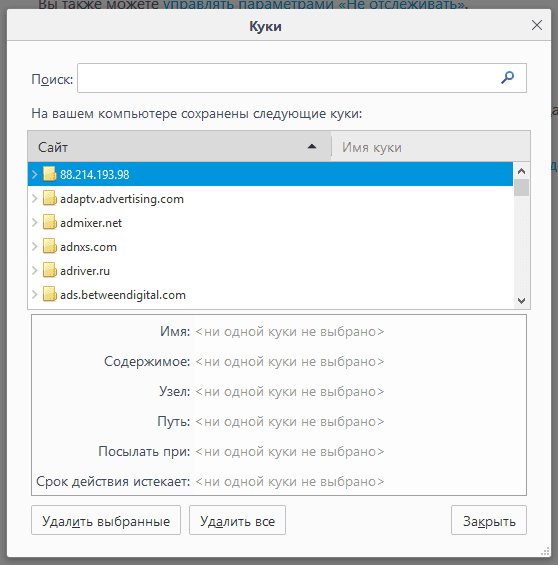

Для удаления файлов cookie выполните следующее:

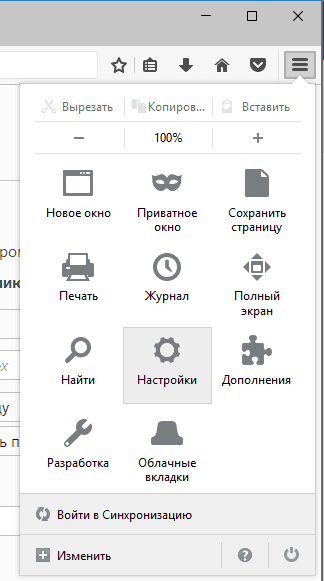

Кликните по кнопке Меню (иконка с 3-я горизонтальными полосками), затем перейдите в Настройки.

Нажмите кнопку Закрыть.

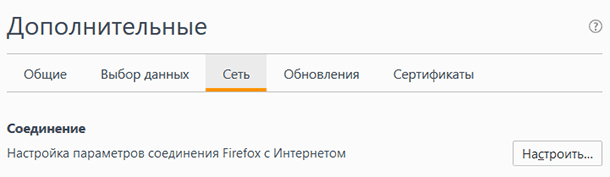

Для удаления настроек прокси-сервера выполните:

Кликните по кнопке Меню (иконка с 3-я горизонтальными полосками), затем перейдите в Настройки.

Перейдите в раздел Дополнительные, затем во вкладку Сеть и нажмите на кнопку Настроить.

В открывшемся окне выберите Без прокси и нажмите Ок.

После сброса Firefox к исходному состоянию на рабочем столе появиться папка со старыми настройками браузера. То есть Firefox делает свою резервную копию на рабочий стол (с названием “Старые данные Firefox”), и вы можете вернуть удаленные данные с папки на рабочем столе, если потеряли что-то важное. Но если вам эта папка не нужна – просто удалите ее.

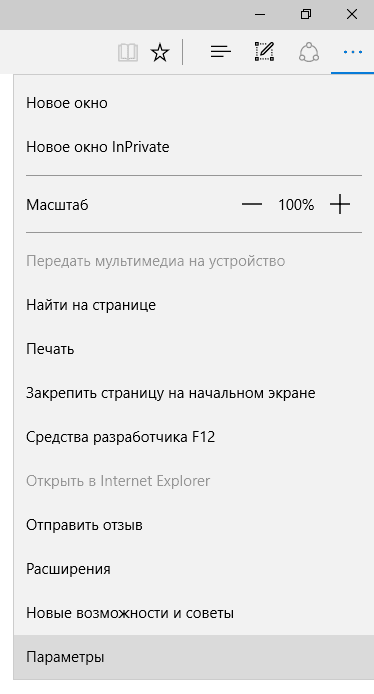

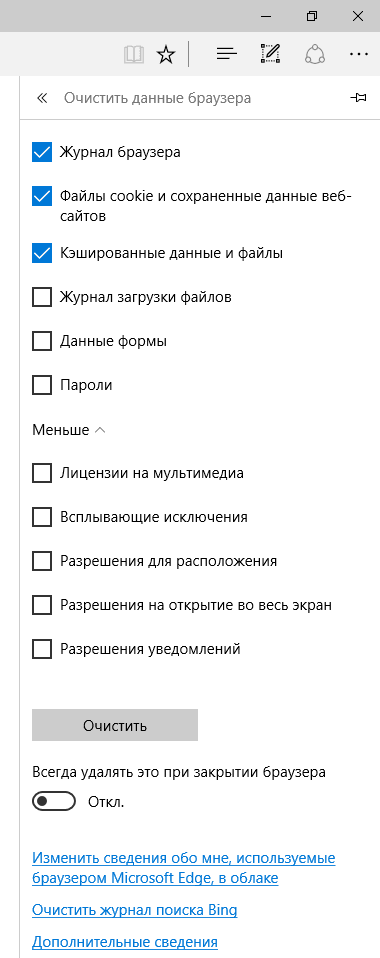

Для сброса настроек Microsoft Edge выполните следующее:

Кликаем на кнопку с 3 точечками в правом верхнем углу и заходим в Параметры.

В разделе Очистить данные браузера нажимаем на кнопку Выберите что нужно очистить. Выбираем пункты Файлы cookie и сохраненные данные веб-сайтов и Кэшированные данные и файлы.

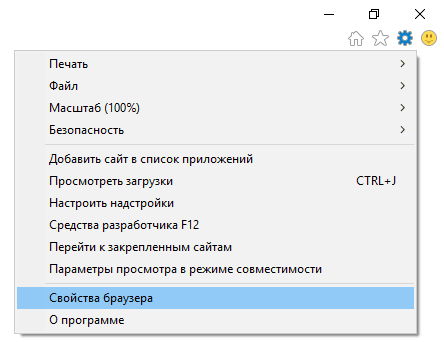

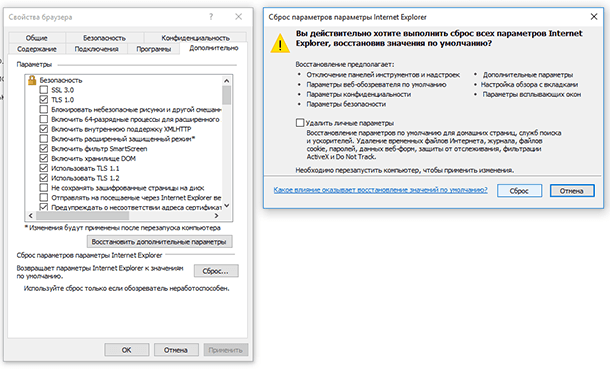

Кликните по кнопке с изображением шестерёнки в правом верхнем углу и выберите Свойства браузера.

Перейдите на вкладку дополнительно и нажмите Сброс.

Чтоб применения вступили в силу, нужно перезагрузить компьютер, но пока мы этого не делаем.

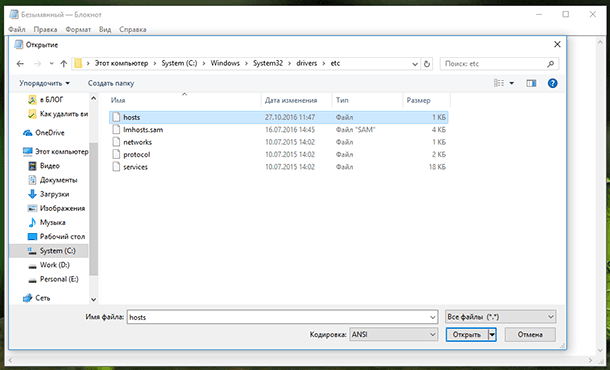

Ну и в конце необходимо проверить файл Hosts. Для этого запустите блокнот от имени администратора, в меню Файл нажмите Открыть, включите отображение всех файлов, перейдите в папку С:/Windows/System32/drivers/etc и откройте файл hosts. Если у вас есть строки, которые начинаются без решетки – удалите их, после чего сохраните файл.

В случаях, когда результаты вирусной активности повредили системные файлы и нарушена работоспособность Windows, вы можете сделать сброс компьютера.

Читайте также: