Шмелька ком без вирусов

Предупреждение: Описанное в статье несколько устарело, т.к. я забросил винды в эпоху Windows 2003.

Ниже описывается настройка windows, которая позволит защититься от любых реальных (т.е. встречающихся в природе) вирусов без использования антивирусов. Данная конфигурация уже 3 с половиной года работает на терминальном сервере, где пользователи (в лучшие времена до 70 человек) совсем не стесняются притаскивать на флешках всяких засранцев, лазать по сети где попало и т.д.

Безусловно, есть вирусы, размножающиеся без создания файлов (например, мс-бласт). Но условием появления этого вируса должна быть доступность сервера для обращений с носителей вируса или запуск кода через эксплоит в браузере\сетевой компоненте. В случае дыры в браузере дальнейшее размножение не возможно (т.к. нужно обращаться к браузерам на других машинах, а это требует поднятия сервера, куда будут ходить другие пользователи и мотивации пользователям ходить именно на этот узел). В случае дыры в сетевой компоненте и размножения без сохранения на диск, описанная мною методика с большой вероятностью работать не будет и возможна эпидемия. Однако, я не уверен, что антивирусы поймают такой 0day эксплоит, плюс, их (дыры) довольно резво фиксят, так что этот сценарий я откладываю как маловероятный. Наличие же файрволов ещё более уменьшает их опасность. От не-0day вполне же спасает своевременная (автоматизированная) установка обновлений.

Перед тем, как описать подробно конфигурацию, сформулирую теоретические принципы её организации:

1. То, куда пользователь может писать закрыто для запуска.

2. То, что пользователь может запускать, закрыто для записи.

Эти два простых правила позволяют защитить систему от запуска вирусов пользователем — вирус не может образоваться там, куда пользователь не может писать, а туда, куда вирус сможет писать, не даст нужного эффекта — оттуда будет запрещён запуск. Заодно это защищает (на терминальном сервере) от запуска посторонних приложений с неизвестной прожорливостью по ресурсам.

Но за этой радужной простотой скрывается масса подводных камней.

, подмонтированным с запретом на +x). Сервера настраивают под задачу (а не подбирают задачи под сервер), так что наличие таких программ может автоматически означать невозможность внедрить описываемую систему. Дикого софта много, и он иногда удивляет (например, Adobe Illustrator хочет много писать в каталог Windows).

Камень номер два: скриптовые языки. От злонамеренного пользователя нас это не защитит, однако, от вирусов вполне защищает запрет на запуск скриптовых расширений. (логика такая: даже если вирус запустит скрипт, запустив разрешённый интерпретатор, он не сможет пережить перезагрузку, так как ему нужно будет после загрузки запустить интерпретатор с скриптом, а создание файлов, из которых можно запускать, включая ярлыки, запрещено).

Камень номер три: у пользователей не будут работать ярлыки. Частично это можно решить разместив нужные ярлыки в all users, но пользователи действительно не любят, когда им запрещают создавать ярлычки. Частично это решается созданием персональных quick launch панелей, на которые пользователь не имеет прав записи (т.е. обновление их идёт по запросу пользователя).

Камень номер четыре: многие обновления не будут ставиться (так как им запрещён запуск). Для решения этой проблемы нужно раскручивать групповую политику, ставить апдейты и закручивать её обратно.

Камень номер пять: сетевые компоненты, наподобие IIS/Exchange. Они всё ещё не могут отвыкнуть от привычки писать куда попало (а в случае IIS и выполнять код откуда попало), но я надеюсь, что вы не делаете Exchange на терминальном сервере.

Другими словами — защита не даётся малой кровью.

Запрет можно прописать в групповой политике сервера (я обычно использую политику с loopback processing и назначаю её на все терминальные сервера), или в локальной политике (gpedit.msc).

Сначала настраиваются пути, которые разрешены (additional rules):

Разрешается к запуску всё, что находится в c:\windows, c:\windows\system32 c:\program files. c:\documents and settings\all users\desktop, c:\documents and settings\Start menu. Всё остальное запрещено. В частности, обязательно нужно запретить запуск из корня диска, т.к. пользователи по-умолчанию могут писать в корень диска (да, это фагофича майкрософта для совместимости с старым тупым софтом). Разрешать запуск из c:\documens and settings\All users\* (оптом_ так же не следует — там лежит каталог общих документов, открытых на запись всем пользователям.

Всё, кроме перечисленного выше, запрещено. Точнее, в ходе работы может захотеться разрешить отдельные каталоги (например, сетевые шары), но следует строго соблюдать описанное правило: можно запускать — нельзя писать. Можно писать — нельзя запускать.

Использование групповой политики домена хорошо тем, что если вы накосячили в политике и не можете ничего запустить (даже gpedit), то это можно поправить с стороннего сервера.

Конфигурация используется уже несколько лет без особых изменений, за это время не было ни одного случая инфицирования терминального сервера (в лучшие времена до 70 человек с IE6/7 и кучей флешек) или рабочих станций под управлением Windows XP (около трёх десятков в трёх фирмах). В в логах я периодически вижу сообщения о запрете запуска того или иного файла (чаще всего из temporary internet files). За это время было обнаружена масса ПО несовместимого с конфигурацией — от Autodesk view (просмотровщик DWG, кое-как работает, но с матюгами) до Thunderbird (который пытается хранить плагины в профиле у пользователя).

Эксплуатация этой конфигурации в автоматическом режиме с большой вероятностью будет неудачной (то не работает, это не работает), но при небольшом уходе она позволяет забыть о проблеме антивирусов (а в условиях терминального сервера позволяет существенно сэкономить на железе, т.к. нагрузка на сервер сильно уменьшается).

Более того, в этом режиме работает даже один компьютер из-под администратора (специфика применяемого ПО) — за это время не было ни одного удачного инфицирования (хотя теоретически в таких условиях оно возможно).

Компьютеры стали неотъемлемой частью нашей жизни, скоро не останется ни одного человека, который не пользуется ноутбуком или стационарным компьютером на работе или дома. Поэтому активно работают и создатели различных вредоносных программ и вирусов, желающие пробраться в наши устройства и украсть оттуда логины, пароли, банковские данные и тому подобное.

Рассмотрим пять признаков, свидетельствующих о том, что ваш компьютер может быть заражен вирусом. А также поговорим о том, что можно предпринять для защиты.

POP-UP, ИЛИ ВСПЛЫВАЮЩИЕ ОКНА

В неожиданно открывающихся всплывающих окнах для пользователя интернета нет ничего нового и, например, при просмотре фильмов или сериалов на англоязычных сайтах появление такого окна – обычное явление. Явным признаком того, что компьютер заражен вирусом, является то, что такие всплывающие окна начинают открываться даже при игре в Solitaire или при работе в Office.

Источник: скриншот, Таави Ымблус

КОМПЬЮТЕР СТАЛ РАБОТАТЬ МЕДЛЕННО, ВЫРОС ОБЪЕМ ПОЛЬЗОВАНИЯ ИНТЕРНЕТОМ

Если вашему компьютеру не так уж много лет и вы не пользуетесь очень громоздкими программами (например, программами обработки фото и видео), то при обычной эксплуатации он не должен работать слишком медленно. Написание текстовых файлов, подготовка презентаций и чтение новостей или просмотр фильмов в интернете не требуют от компьютера напряженной умственной работы. А если, несмотря на это, компьютер стал работать безбожно медленно, то весьма вероятно, что часть производительности использует какая-то вредоносная программа, которая скрытым образом собирает и отправляет данные. Обычно при этом компьютер быстро нагревается, сильнее работает вентилятор, чтобы его охладить, и возрастает интернет-трафик.

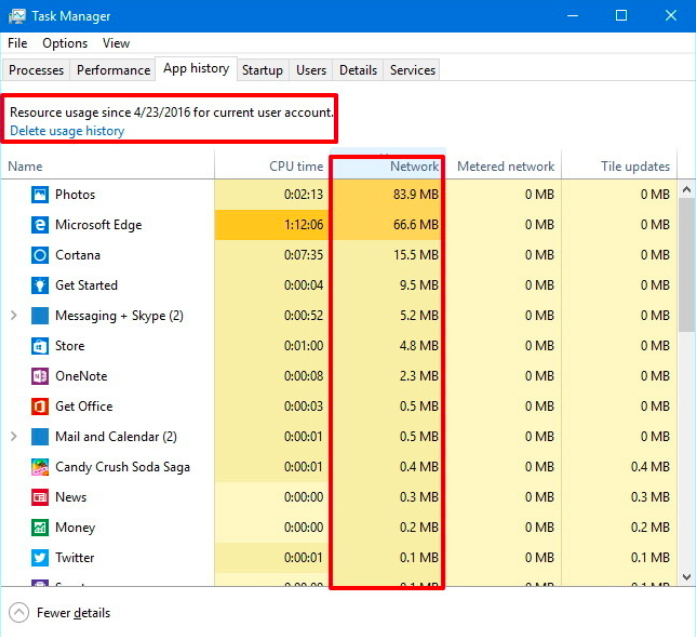

Можно проследить за интернет-трафиком и за тем, какие приложения больше всего его расходуют, нажав на клавиатуре клавиши Ctrl, Alt и Del и выбрав на открывшемся экране Task Manager, а затем Tab с названием App history.

Источник: скриншот, Таави Ымблус

СОКРАЩЕНИЕ ОБЪЕМА ПАМЯТИ И НЕПОНЯТНЫЕ ПРОГРАММЫ

Люди, работающие с объемными фотографиями и видео, а также геймеры время от времени сталкиваются с той проблемой, что на их компьютере не остается свободной памяти, чтобы скачать новую программу, игру или фотографии. Но у рядового пользователя, который в основном работает с документами и читает новости в интернете, такой проблемы в общем не должно быть.

ЗАВИСАНИЕ КОМПЬЮТЕРА И СОБЩЕНИЯ ОБ ОШИБКЕ

Источник: скриншот, Таави Ымблус

ОТПРАВКА ОТ ВАШЕГО ИМЕНИ СООБЩЕНИЙ И ПИСЕМ В СОЦИАЛЬНЫХ СЕТЯХ И ПО ЭЛЕКТРОННОЙ ПОЧТЕ

ЧТО ДЕЛАТЬ, ЧТОБЫ ОБЕЗОПАСИТЬ СЕБЯ, ЕСЛИ КОМПЬЮТЕР УЖЕ ЗАРАЖЕН ВРЕДОНОСНОЙ ПРОГРАММОЙ

Чтобы избавиться от вирусов и иных вредоносных программ в компьютере и полностью предотвратить их появление в будущем, обязательно оснастите свой компьютер антивирусной программой Telia SAFE. Кроме регулярной проверки компьютера и удаления вирусов, она в фоновом режиме незаметно следит за всей беспроводной сетью в режиме реального времени, и если вы случайно попадете на потенциально опасный сайт, автоматически заблокирует его и сообщит вам об этом. Программа регулярно автоматически обновляется, чтобы не отставать от все более хитроумного вредоносного программного обеспечения. Первые три месяца лицензия Telia SAFE бесплатна для всех, а далее стоит всего 1,85 € в месяц. Для ознакомления с услугой не обязательно быть клиентом Telia, и от услуги можно в любой момент отказаться.

Telia SAFE – это антивирусная программа, которая защищает не только компьютеры, но также мобильные телефоны и планшеты, разработанная в сотрудничестве с F-Secure. Кроме защиты от вирусов, Telia SAFE позволяет также ограничить для детей пользование интернетом, позиционировать устройства и многое другое. Читайте подробнее здесь.

Читайте также: