Окошко с сообщением о вирусе

В этой статье содержатся советы о том, как избежать мошеннических атак, а также рекомендации на случай взлома вашего идентификатора Apple ID.

Под фишингом подразумеваются мошеннические попытки получить от вас личную информацию. Мошенники используют все доступные средства: мошеннические электронные письма и текстовые сообщения, вводящая в заблуждение всплывающая реклама, фальшивые загрузки, спам в календаре, даже ложные телефонные звонки — чтобы заставить вас предоставить такую информацию, как ваш пароль идентификатора Apple ID или номера кредитных карт.

Если вы получили подозрительное электронное письмо якобы от имени компании Apple, перешлите его по адресу reportphishing@apple.com.

Как избежать фишинга и других видов мошенничества

Если во время просмотра веб-страниц появляется сообщение о наличии вируса на устройстве iPhone, компьютере Mac или другом устройстве Apple, или кто-то утверждает, что звонит из компании Apple и запрашивает ваше имя пользователя и пароль учетной записи, вероятно, вы стали целью мошеннической атаки. Вот несколько мер, которые можно предпринять во избежание ущерба.

- Защита идентификатора Apple ID. Используйте двухфакторную аутентификацию, всегда храните свою контактную информацию в надежном месте и регулярно обновляйте ее; никогда никому не сообщайте свой пароль идентификатора Apple ID или коды подтверждения. Служба поддержки Apple никогда не запрашивает эту информацию.

- Узнайте, как определить подлинность электронных писем от компании Apple о ваших покупках в App Store или iTunes Store.

- Никогда не используйте подарочные карты App Store, iTunes и Apple Store для осуществления других типов платежей. Если вы отправляете или получаете деньги с помощью Apple Pay (только для США), относитесь к этому как к любой другой конфиденциальной транзакции.

- Узнайте, как обеспечить безопасность устройств Apple и ваших данных.

- Ни при каких обстоятельствах не передавайте личную информацию, такую как номера кредитных карт, если не можете убедиться, что получатель является тем, за кого себя выдает.

- Не переходите по ссылкам, не открывайте и не сохраняйте вложения в подозрительных или нежелательных сообщениях.

- Если у вас есть какие-либо сомнения по поводу запроса или сообщения, или если вам просто необходимо направить какой-либо компании обновленные данные, свяжитесь с этой компанией напрямую.

Если вы считаете, что ваш идентификатор Apple ID был взломан, или если вы могли ввести свой пароль или другую личную информацию на мошенническом веб-сайте, немедленно измените свой пароль идентификатора Apple ID.

Если вы получили подозрительное электронное письмо или сообщение

Мошенники пытаются имитировать сообщения электронной почты и текстовые сообщения респектабельных компаний, чтобы обманом заставить вас предоставить им вашу персональную информацию и пароли. Следующие признаки помогут вам распознать мошенников:

Обязательно сообщайте о подозрительных электронных письмах и сообщениях.

Если ваш веб-браузер отображает раздражающие всплывающие окна

Если при просмотре веб-страниц вы видите всплывающее окно или уведомление, которое предлагает вам бесплатный приз или предупреждает о проблеме с вашим устройством, не верьте этому. Эти типы всплывающих окон, как правило, являются мошеннической рекламой, предназначенной для того, чтобы обманным путем заставить вас предоставить личную информацию или перевести деньги мошенникам.

Не звоните по номеру и не переходите по ссылкам, чтобы получить приз или решить проблему. Проигнорируйте сообщение и просто уйдите с этой страницы или закройте все окно или вкладку.

Если вам предлагают загрузить программное обеспечение

Будьте предельно осторожны при загрузке контента из Интернета. Некоторые файлы, доступные для загрузки в Интернете, могут не содержать заявленное программное обеспечение или могут содержать не то программное обеспечение, которое вы рассчитывали получить. Это включает в себя приложения, требующие установки профилей конфигурации, которые затем могут управлять вашим устройством. Установленное неизвестное или нежелательное программное обеспечение может стать навязчивым и раздражающим и даже может повредить ваш компьютер Mac и способствовать хищению ваших данных.

Чтобы избежать нежелательного, поддельного или вредоносного программного обеспечения, устанавливайте программное обеспечение из App Store или загружайте его непосредственно с веб-сайта разработчика. Узнайте, как безопасно открывать программное обеспечение на компьютере Mac или удалить ненужные профили конфигурации с вашего iPhone, iPad или iPod touch.

Если вы получили подозрительный звонок или сообщение автоответчика

Мошенники могут подделывать реальные телефонные номера компании и с помощью лести и угроз вынуждают вас предоставить им информацию, деньги или даже подарочные карты iTunes. Если вы получили нежелательный или подозрительный телефонный звонок от лица, утверждающего, что оно представляет компанию Apple, просто положите трубку.

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.

Чаще всего вирусы незаметно звонят или отправляют смс на платные номера до тех пор, пока на сим-карте не закончатся деньги.

Одни вирусы отправляют пароли от интернет-банков или данные банковских карт мошенникам. Другие незаметно включают камеру или диктофон, или отправляют файлы из памяти устройства.

Обычно это баннер-вымогатель, который не дает пользоваться устройством.

Вирусы маскируются под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги и даже антивирусы.

Они могут быть двух типов:

● Подделка — используется название и значок какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

● Троянский конь — в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Вирусные файлы с расширением apk в папке Download

В основном мошенники распространяют вирусы:

Представьте, что ищете в интернете какую-нибудь игру, фильм или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле, форум — подделка, а все эти люди — вымышленные персонажи, задача которых — вызвать доверие к файлу.

Или заходите на какой-нибудь сайт, появляется сообщение. В сообщении написано, что смартфон/планшет заражен вирусами и его обязательно нужно проверить, или какая-то программа устарела и если ее не обновить — все поломается. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

Всплывающее сообщение о якобы найденных вирусах

Цель сообщения — заставить вас паниковать и нажать на ссылку или кнопку в сообщении.

● По смс, ммс и электронной почте.

Ситуации выше — всего лишь примеры, новые схемы появляются постоянно. Цель подобных сообщений — заставить вас нажать на ссылку (кнопку). Как только нажали — вирус начал скачиваться.

Стрелка в левом верхнем углу показывает, что вирус начал скачиваться

Файлы с расширением apk в папке Download

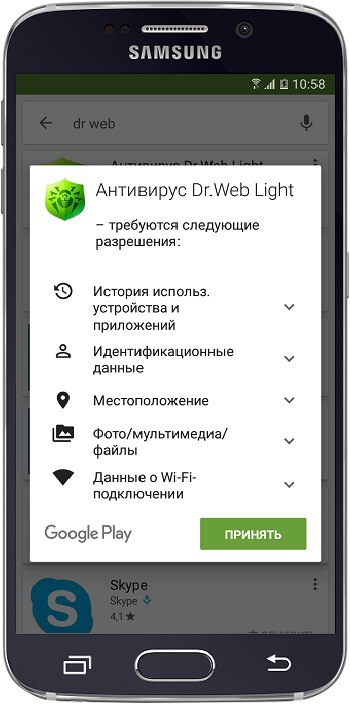

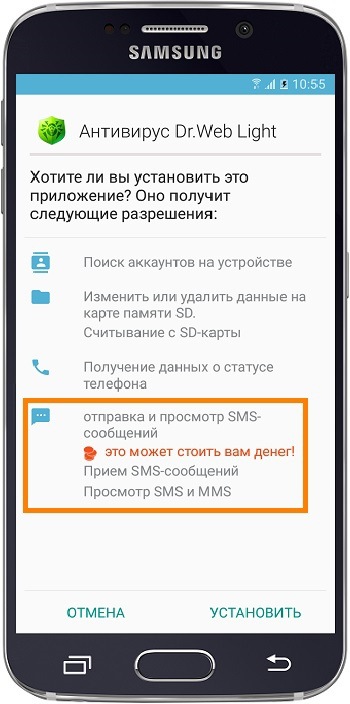

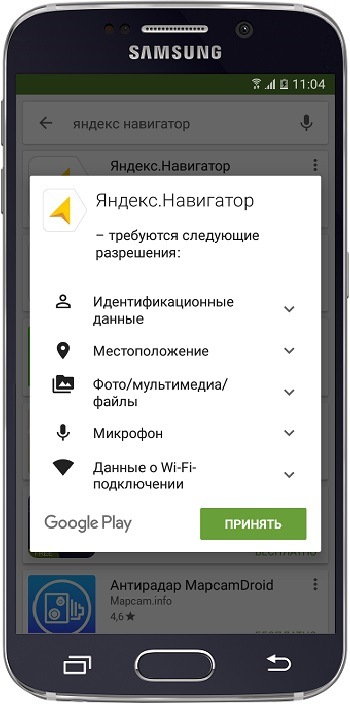

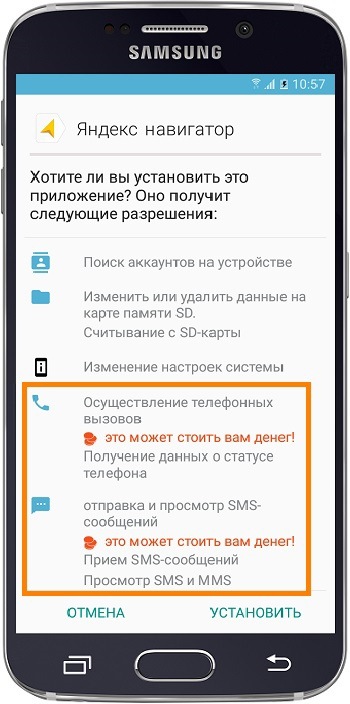

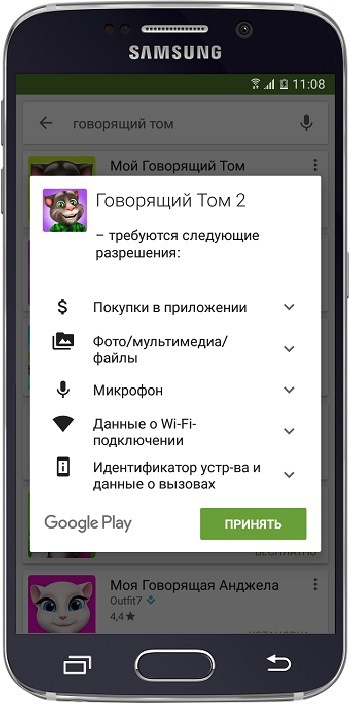

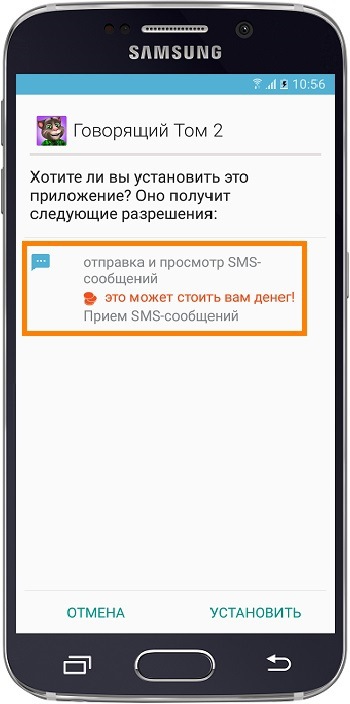

Если нажать на вирус, он начнет устанавливаться — появится список разрешений. Вспоминаем, разрешения — это те действия, которые приложение сможет выполнять после установки.

Список разрешений вируса

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков.

Как только такой вирус установится, он сразу начнет незаметно отправлять смс или звонить на платные номера.

Антивирус Доктор Веб

Говорящий кот Том

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. Это требует специальных навыков и инструментов, но к счастью, такие вирусы встречаются редко.

Гораздо чаще вам пригодятся два ориентира:

Если приложение скачалось с какого-то непонятного сайта и запрашивает доступ к платным функциям — 99% это вирус.

Отличить вирус от нормального приложения обычному человеку очень сложно. Чтобы обезопасить пользователей, компания Гугл сделала специальный каталог с приложениями — Плей Маркет.

Прежде чем добавить приложение в Плей Маркет, Гугл проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Плей Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

Мошенники могут автоматически загружать вирусы на устройство через ммс. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку ммс выберите:

Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

Если вдруг на устройство попадет вирус, который отправляет смс на платные номера, то баланс сим-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время находиться на устройстве и ничем себя не выдавать. В большинстве случаев признаки такие:

● Появляются большие счета за смс или звонки;

● Появляется баннер с требованием заплатить мошенникам, который не дает пользоваться устройством;

● Появляются незнакомые программы;

● Очень быстро начинает садиться батарея;

● Быстро расходуется интернет-трафик непонятными приложениями;

Условия для появления iPhone вируса продолжают появляться

iPhone вирус определяет различные варианты вредоносного ПО, созданные для iOS. Хотя некоторые пользователи убеждены, что это не вредоносная программа для ОС и не может существовать, однако киберпреступники создают угрозы для macOS и iOS. Действительно, процент вредоносного ПО для macOS намного ниже, чем тот, который предназначен для Windows и Android, но возрастающий процент должен быть сигналом пробуждения.

Пользователи Mac и iOS убеждены, что их устройства имеют иммунитет к инфекциям по нескольким причинам:

- ограниченный доступ к системным файлам

- фрагментированная ОС

- ограниченное разрешение к сторонним приложениям

Если на MacOS можно установить некоторые сторонние приложения, это не вариант для девайсов iPhone. Отношение компании и пользователей к тому, что ни одна из их продуктов не нуждается в дополнительной защите, может быть ложным. Реальность предполагает другой факт — как MacOS, так и iPhone, вирус существуют. Давайте рассмотрим типы вредоносных программ и способы удаления iPhone вируса.

ПНП целятся на продукты Apple

Проблемные рекламные программы и скрипты являются одним из наиболее распространенных типов ПНП и Windows угроз. Кибер-злодеи, нацеленные на производство Apple, также вдохновляются такой тенденцией. Пользователи MacOs могут согласиться, обнаружив подозрительные предупреждения Safari.

Оно предупреждает о том, что устройство захвачено вирусом. Обычно такое предупреждение также предупреждает о том, что данные пользователя украдены. Тем не менее, как свойственно всем мошенникам, они предоставляют поддельный номер телефона поддержки Apple. Обратите внимание, что Apple не отображает такие уведомления в случайных сообщениях и также не отображает номера телефонов.

Так как афера с технической поддержкой беспокоит Safari браузер, пользователи iPhone могут столкнуться с таким сетевым обманом также. Вы также не должны забывать о распространенной онлайн-афере, которая бесплатно предлагает iPhone устройства.

Назойливые всплывающие окна — еще одна распространенная форма iPhone вируса. Поскольку они функционируют с помощью веб-скрипта, установленного в браузере, они могут время от времени вас беспокоить, возникая или беспокоя вас каждый раз, когда вы запускаете браузер. Некоторые из них, похоже, довольно настойчивы, и вам придется отключить Safari силой.

Когда зайдете на страницу с инструкциями по удалению, она предложит установить инструмент устранения, называемый Uninstaller.dmg файлом. Проблема в том, что он заражен рекламным паразитом macOS:Genleo—BQ. Если вы используете стандартную версию Safari на вашем iPhone, остерегайтесь таких угонщиков.

Вопреки вашей вере, iPhone также уязвим к вредоносным инфекциям.

Шпионское программное обеспечение Pegasus – для iPhone девайсов

Это шпионское программное обеспечение является одним из лучших примеров для Apple, iOS-устройств, которые могут быть заражены вредоносными программами и, по сути, одним из самых сложных. Оно был обнаружен в августе 2016 года. Вероятно, угроза разработана израильской компанией NSO group, которая известна разработкой программ-шпионов.

Вредоносная программа не нацелена на случайные цели, а только на выбранных пользователей. Они получают обманные SMS-сообщения со ссылками. При нажатии, они загрузят паразита, предназначенного для невзламываемых устройств iPhone. Он функционирует на основе уязвимости нулевого дня.

Как только он полностью активируется, он будет осуществлять полное наблюдение за пользователем. Он шпионит, как за легкодоступными, так и зашифрованными сообщениями, а также может слушать аудиофайлы. Другая проблема заключается в том, что он способен к самоуничтожению, если он не подключается к удаленному, командному серверу в течение 60 дней. Разработчики вредоносных программ также разработали аналог Android паразита Pegasus.

Из-за сложного поведения и структуры — довольно трудно обнаружить эту вредоносную программу. Она не раскрывает никаких признаков присутствия в мониторе активности, не говоря уже о iPhone устройствах, у которых нет такого инструмента. Вам нужно будет загрузить дополнительные программы для обнаружения и выполнить определенные действия. Более подробная информация об удалении Pegasus приведена здесь.

Вымогатель на iOS?

Поскольку Android вымогатель стал общей тенденцией, можно предположить, что придет время и для iPhone-устройств. Такие подозрения не являются полностью иррациональными, так как несколько экземпляров Mac вымогателей уже были выпущены в киберпространство. Один из них является инструментом под названием “Patcher”, созданным для пиратских программных целей. Он написан на языке программирования Swift.

Вредоносная программа была распространена через домены BitTorrent. Он работает аналогично криптомашине на базе Windows, так как она скрывается в папке .zip. Вредоносная программа не была запрограммирована должным образом, поскольку у нее был “непонятный” прозрачный вид и провальное управление ключами дешифрования, что в конечном итоге привело к потере возможности расшифровки.

К сожалению, он все еще шифрует документы и фотографии пользователей. Хотя такие образцы вредоносного ПО были найдены с целью на Mac, но пользователи iPhone также должны насторожиться.

Предотвращения вредоносных программ на телефоне

Различные вредоносные угрозы распространяются по разным каналам. Ранее обсуждавшиеся рекламные программы и угонщики iPHone распространялись через веб-скрипты. Поскольку они не видны обычным пользователям, их обнаружение может быть проблематичным. С другой стороны, вы можете ограничить вероятность столкновения с iPhone вирусом, не нажимая по ссылкам, размещенным на веб-сайтах, с играми, азартными ставками или другим сомнительным контентом.

Что касается более сложных вредоносных программ, для пользователей iPhone эти советы могут быть полезным:

- Обновляйте программное обеспечение после выпуска обновлений

- Не загружайте ненужные сторонние приложения

Теперь давайте обсудим варианты удаления iPhone вирусов.

Устранение iPhone паразита

Если всплывающие окна с рекламой взломали ваш телефон, сбросьте браузер. В случае с аферой технической поддержки — покиньте страницу. Если вы не можете закрыть ее, принудительно завершите работу в браузере. Чтобы избежать очередного перенаправления, зайдите в Настройки, прокрутите вниз и нажмите на иконку Safari, находясь в меню выберите Очистить историю и данные сайты.

К сожалению, на данный момент iPhone устройства не взаимодействуют с утилитами для удаления вирусов и вредоносных программ, в отличие от macOS, которая одобряет Malwarebytes. Если вы заметили необычное поведение в телефоне, например, сбой приложений или блокировака файлов, выполните сброс настроек iPhone. Перейдите в раздел Настройки, перейдите в раздел Основные, нажмите Стереть контент и настройки.

Вы можете устранить повреждения вируса с помощью Reimage Reimage Cleaner Intego . SpyHunter 5 Combo Cleaner and Malwarebytes рекомендуются для обнаружения потенциально нежелательных программ и вирусов со всеми их файлами и записями реестра, связанными с ними.

В последнее время в новостях все чаще и чаще говорят про вирусы-вымогатели. Удивительно даже, что так мало людей на самом деле знают, что это именно за вирусы и что происходит, когда они наносят удар.

В этой статье мы расскажем вам, что нужно сделать, чтобы защититься от этих вирусов, и что делать, если ваш компьютер все же оказался заражен.

Что такое вирусы-вымогатели?

Вирусы-вымогатели представляют собой особый тип вредоносного программного обеспечения, разработанный для вымогания денег у жертв компьютерных атак. При этом вирус как бы берет в заложники сам компьютер жертвы. Большинство программ создано таким образом, что они в состоянии незаметно проникнуть на компьютер и начать медленно зашифровывать пользовательские файлы. Зашифровав все необходимое, вирусы блокируют устройство и выводят на экран сообщение с требованием выкупа. В качестве мотивации пользователю сообщают о том, что если хакеры не увидят денег, то все-все данные на компьютере будут стерты.

У любой системы безопасности есть свои слабые места, и вредоносное ПО старается использовать весь потенциал этих уязвимостей. Поэтому, если уж вы окажетесь в числе пострадавших от вирусов-вымогателей, то вот что вам нужно будет сделать:

Во-первых, изолируйте зараженную систему, особенно если она подключена к вашей локальной сети. Это может предотвратить заражение других подключенных к ней компьютеров.

Если вы — системный администратор, а ваши серверы оказались заражены, то просто вытащите все Ethernet-кабели из портов.

НЕ пытайтесь сделать резервную копию файлов на внешний жесткий диск. Вам может показаться, что скинуть на съемный носитель файлы, которые пока еще не зашифрованы, — это отличная идея. Увы, по факту это лишь поможет вирусу распространиться на другие компьютеры. Вирус вполне может скопировать свои собственные файлы на любой сторонний носитель информации, который вы подключаете к зараженному устройству.

Верно и обратное: если зараженный съемный носитель информации подключить к незараженному устройству, то вирус может заразить еще и эту систему. Может получиться и так, что вы лишь повторно заразите компьютер после того, как всеми правдами и неправдами избавитесь от вируса-вымогателя. Короче говоря, зараженному компьютеру положен строгий карантин.

Есть разные типы вирусов-вымогателей, и некоторые из них представляют собой куда большую опасность, чем прочие. В зависимости от типа и особенностей вирусной атаки вы можете использовать разные способы борьбы с вирусом. Чаще всего встречаются вирусы следующих типов:

Координирующие серверы (C&C) позволяют копиям вируса обмениваться данными. Вирусы-шифровальщики используют симметричное и асимметричное шифрование для проведения компьютерной атаки следующим образом:

- На сервере хакера с помощью любого из доступных алгоритмов асимметричного шифрования (например, RSA-256) создается пара из приватного и публичного ключей.

- Хакеры надежно прячут приватный ключ, тогда как публичный встраивается в код вируса-вымогателя.

- Вирус заражает новую систему и отправляет на координирующий сервер уникальный идентификатор системы или жертвы, а также прочие сведения.

- Используя один из симметричных алгоритмов шифрования (например, AES), сервер генерирует и отправляет симметричный ключ, созданный специально для соответствующей системы. Симметричный ключ далее зашифровывается с помощью приватного ключа.

- Вирус-вымогатель использует встроенный публичный ключ, чтобы расшифровать полученный симметричный ключ, и начинает шифровать все файлы жертвы подряд.

Теперь, когда вы знаете, как действуют вирусы-шифровальщики, давайте рассмотрим способы борьбы с ними.

Ранее мы рассказали вам методы относительно простого удаления вирусов первых двух категорий.

Увы, избавиться от вирусов-шифровальщиков гораздо сложнее. Во-первых, вам надо определить тип заразившего ваш компьютер вируса. Это может быть не самой простой задачей, ведь новые вирусы появляются чуть ли не каждый день. Впрочем, в большинстве случаев с этим можно справиться, если немного поискать в интернете.

Попробуйте сделать скриншоты сообщения с требованием выкупа, а затем проведите поиск по картинке — возможно, это позволит вам определить тип вируса-вымогателя. Кроме того, всегда можно искать по фразам из текста требования выкупа.

Подумайте, будете ли вы платить выкуп. Конечно, поощрять деньгами хакеров не стоит, однако если ваши данные слишком ценные или важные, чтобы вот так вот просто потерять к ним доступ, то почему бы и нет? Решайте сами, но не платите выкуп, если только это не является абсолютной необходимостью.

Но учтите, что для вас в этой ситуации нет никаких гарантий: вы можете заплатить выкуп, но так и не получить доступ к файлам!

Если вы определили тип вируса-вымогателя, поразившего ваш компьютер, то поищите в сети способы его удаления. Код самого вируса стабильно неэффективен, если можно так выразиться: разработчик может забыть удалить ключ шифрования из программы, которая получает его и шифрует файлы.

И если вирус уже хорошо известен, и если в его коде нашлись уязвимости, то вы наверняка найдете множество руководств о том, как его удалить, на сайтах вроде nomoreransom.org.

Так как многие вирусы-вымогатели просто удаляют оригиналы файлов, зашифровав их копии, то вам может пригодиться программа для восстановления удаленных файлов. Когда вы удаляете файл, вы не удаляете его с диска физически (если только файл не оказывается перезаписан каким-то другим файлом). Как следствие, у вас есть все шансы восстановить свои важные файлы — например, с помощью специальных бесплатных программ.

Если ничего не помогло, то вам пора принимать важное решение: заплатить выкуп или потерять все свои данные. Впрочем, гарантий нет никаких. Любые решения на этот счет следует принимать исключительно на свой страх и риск.

К слову, если в требовании выкупа есть адрес электронной почты, то можно попробовать поторговаться с хакерами. Вы удивитесь, но довольно часто это срабатывает!

Если вы решили, что не будете платить выкуп, то дальше вам нужно будет удалить все данные с вашего компьютера. Да, вы ПОТЕРЯЕТЕ все ваши данные навсегда. Если же у вас есть резервная копия данных на внешнем жестком диске, НИ В КОЕМ СЛУЧАЕ не подключайте диск, пока вы полностью не отформатируете компьютер.

Лучший способ удаления вирусов-вымогателей следующий: нужно отформатировать жесткие диски вашего компьютера (хотя бы тот, где установлена ОС). Если идти на такие меры вы не готовы, то убедитесь, что вирус не поразил загрузочный сектор. Подробнее об этом можно узнать в интернете.

Затем вам нужно обновить ваш антивирус и провести полную глубокую проверку компьютера. Не повредит провести проверку еще и с помощью программы, созданной для поиска и удаления вредоносного ПО. Это позволит вам удалить вирус без следа.

Итак, вирус вы удалили. Теперь настало время оглянуться назад и подумать, как же так получилось, что ваш компьютер оказался заражен. Как говорится, лучшее лечение — это профилактика. В данном контексте это утверждение как никогда актуально. Пользователь должен надежно защитить свой компьютер, так, чтобы любой вирус обломал об него зубы.

Будьте бдительны и учитывайте следующее:

- Следите за тем, чтобы ваш антивирус использовал самые актуальные базы;

- Всегда проверяйте адреса сайтов, на которые вы заходите;

- Не запускайте на своем компьютере подозрительные программы. Кряки, кейгены и прочие подобные программы часто оказываются зараженными вирусами.

- Не позволяйте подозрительным сайтам запускать исполняемый контент в вашем браузере.

- Регулярно обновляйте вашу операционную систему. Вирусы-вымогатели нередко заражают компьютеры через уязвимости старых версий операционных систем, так и не исправленные разработчиками. Хакер, к примеру, может воспользоваться ошибкой в работе модуля Windows RDP, чтобы получить доступ к подключенному к сети компьютеру и запустить на нем вирус.

Программы-вымогатели – это относительно новая форма вредоносного ПО, которое шифрует файлы на устройстве пользователя, а затем требует совершить анонимный онлайн-платеж для восстановления доступа.

Все о программах-вымогателях

Вы когда-нибудь задумывались, почему программы-вымогатели поднимают столько шума? Вы наверняка слышали о них в офисе или читали в газетах. Возможно, прямо сейчас на экране Вашего компьютера появилось всплывающее окно с предупреждением об атаке программы-вымогателя. Если Вы хотите узнать все о программах-вымогателях, Вы обратились по адресу. Мы расскажем Вам о различных формах программ-вымогателей, а также о том, как они проникают в систему, откуда берутся, против кого нацелены и что нужно делать для защиты от них.

Программа-вымогатель – это вредоносное ПО, которое блокирует компьютеры или личные файлы пользователей, требуя выкуп за восстановление доступа. Самые ранние варианты программ-вымогателей были разработаны еще в конце 1980-х годов – тогда выкуп предлагалось отправить по обычной почте. Сегодня авторы программ-вымогателей требуют заплатить выкуп в криптовалюте или перевести определенную сумму на кредитную карту.

Есть несколько путей, которыми программа-вымогатель может воспользоваться, чтобы проникнуть на Ваш компьютер. Одним из самых известных способов является вредоносный спам, который представляет собой нежелательные сообщения электронной почты, используемые для распространения вредоносного ПО. Такие сообщения нередко включают вредоносные вложения, замаскированные под файлы PDF или документы Word. Кроме того, текст этих сообщений может содержать ссылки на мошеннические веб-сайты.

Вредоносный спам использует технологии социальной инженерии, чтобы заставить пользователя поверить, что сообщение пришло от его друга или известной ему организации, а затем открыть кажущиеся безобидными вложения или ссылки. Киберпреступники также прибегают к методам социальной инженерии, планируя и другие типы атак программ-вымогателей. Так, они могут обращаться к пользователям якобы от лица ФБР, чтобы запугать их и заставить выплатить определенную сумму для разблокировки файлов.

Еще одним распространенным методом заражения компьютеров является вредоносная реклама – пик ее активности пришелся на 2016 год. Вредоносная реклама – это реклама в сети Интернет, направленная на распространение вредоносного ПО при минимальном взаимодействии с пользователем или вообще без каких-либо действий с его стороны. Во время просмотра веб-сайтов, в том числе и вполне надежных ресурсов, пользователь может перенаправляться на серверы злоумышленников, даже не нажимая на рекламный баннер. Эти серверы накапливают сведения о компьютерах жертв и их местоположении, а затем выбирают вредоносное ПО, которое будет проще всего доставить на эти компьютеры. И нередко таким вредоносным ПО является программа-вымогатель.

Для реализации поставленной задачи вредоносная реклама часто использует зараженный встроенный фрейм или невидимый элемент веб-страницы. Встроенный фрейм перенаправляет пользователя на мошенническую целевую страницу, после чего вредоносный код начинает атаковать систему, применяя специальный набор эксплойтов. Все эти действия выполняются без ведома пользователя, поэтому их часто обозначают как атаки, осуществляемые посредством теневой загрузки.

Существует три основных типа программ-вымогателей, которые различаются по степени вредоносности: одни просто затрудняют работу пользователя, другие же представляют серьезную опасность. Кратко о каждом из этих типов:

Обычно псевдоантивирусы являются не столько источником опасности, сколько причиной неудобства. Они представляют собой мошеннические программы, замаскированные под защитные приложения и позволяющие злоумышленникам выдавать себя за представителей технической поддержки. На экране Вашего компьютера может появиться всплывающее окно с предупреждением о том, что в системе обнаружено вредоносное ПО и единственный способ удалить его – это заплатить определенную сумму. Если не предпринимать никаких действий, скорее всего, назойливые всплывающие окна будут продолжать появляться, однако Вашим файлам в целом ничто не будет угрожать.

Настоящая антивирусная программа не станет досаждать пользователям таким образом. Если Вы не пользуетесь антивирусом, упомянутым во всплывающем окне, он не может сообщать Вам о программах-вымогателях, поскольку не установлен в Вашей системе. Если же Вы пользуетесь именно этой защитной программой, Вам не нужно платить за удаление вируса, поскольку Вы уже оплатили лицензию.

Эти вирусы представляют настоящую угрозу. Их авторы стремятся украсть или зашифровать Ваши файлы, чтобы затем потребовать выкуп за их расшифровку или возвращение. Особая опасность этого типа программ-вымогателей заключается в том, что в случае захвата Ваших файлов киберпреступниками ни антивирус, ни функция восстановления системы не смогут вернуть Вам эти файлы. И если не платить злоумышленникам, то в большинстве случаев данные пропадают навсегда. Вместе с тем, нет никакой гарантии, что киберпреступники выполнят свое обещание и вернут Ваши файлы, после того как Вы заплатите выкуп.

На протяжении последующих 10 лет о новых вариантах программ-вымогателей было мало что известно. Однако в 2004 году источником серьезных проблем стал вирус GpCode, использующий слабый криптографический алгоритм RSA для шифрования личных файлов с целью получения выкупа.

В 2007 году вирус WinLock ознаменовал появление нового типа программ-вымогателей, которые не шифровали файлы, а блокировали доступ пользователя к компьютеру. WinLock закрывал весь экран изображениями порнографического характера. Затем он требовал отправить платное SMS-сообщение для разблокировки компьютера.

Вирус Reveton стал в 2012 году одним из первых представителей нового семейства программ-вымогателей, использующих символику правоохранительных органов. Вирус блокировал компьютер жертвы и отображал закрывающее весь экран окно с официальной эмблемой правоохранительной организации, например ФБР или Интерпола. В этом окне также отображалось сообщение, что пользователь совершил преступление – осуществлял хакерскую деятельность, загружал незаконный контент или даже занимался распространением детской порнографии. Большинство программ-вымогателей, использующих символику правоохранительных органов, требовало перечислить выкуп в размере от 100 $ до 3 000 $ с помощью карты предоплаты, например UKash или PaySafeCard.

В 2013 году появилась программа-вымогатель CryptoLocker, также шифрующая данные, однако на этот раз проблема приобрела намного более серьезный характер. Вирус CryptoLocker использовал алгоритмы шифрования, применяющиеся в оборонной промышленности, а ключ, необходимый для разблокировки файлов, хранил на удаленном сервере. Следовательно, было практически невозможно вернуть доступ к данным, не заплатив злоумышленникам. Этот тип программ-вымогателей используется по сей день и является чрезвычайно эффективным оружием в руках киберпреступников, стремящихся разбогатеть незаконным путем. Недавние крупные атаки вирусов, в числе которых атака WannaCry в мае 2017 года и Petya в июне 2017 года, проходили с применением именно таких программ-вымогателей, шифрующих данные с целью поймать в ловушку пользователей и целые компании в различных регионах мира.

В конце 2018 года на авансцену вышла программа-вымогатель Ryuk. Она атаковала американские новостные издания, а также нанесла ущерб водопроводной компании Onslow Water and Sewer Authority, обслуживающей ряд районов Северной Каролины. При этом особого внимания заслуживает одна особенность: системы, на которые была нацелена атака, сначала подвергались заражению троянскими программами Emotet или TrickBot. Когда-то они использовались для похищения информации, однако теперь их функциональность расширилась и они применяются для доставки других форм вредоносного ПО, в том числе и Ryuk. Адам Куява, директор Malwarebytes Labs, отметил, что с помощью троянских программ Emotet и TrickBot злоумышленники выискивают жертв, которые могут представлять для них наибольшую ценность. Когда система заражена и отмечена как перспективная цель, Emotet или TrickBot повторно заражают ее программой-вымогателем Ryuk.

Похоже, никому не удастся остаться в стороне от войны с программами-вымогателями: в 2016 году была создана первая программа-вымогатель для Mac OS. Этот вирус получил название KeRanger и был выявлен, когда он заразил приложение Transmission: при запуске оно копировало в систему вредоносные файлы, которые работали в фоновом режиме на протяжении трех дней, не проявляя себя, а затем внезапно атаковали систему и шифровали файлы. К счастью, вскоре после обнаружения этого вируса компания Apple выпустила обновление для защитного приложения XProtect, встроенного в операционную систему, что позволило остановить дальнейшее распространение вируса. Тем не менее, данный случай показал, что существование программ-вымогателей для Mac является свершившимся фактом.

При первом появлении программ-вымогателей (и в последующих случаях) их основными жертвами становились обычные пользователи. Однако постепенно киберпреступники стали осознавать весь потенциал своего оружия и разрабатывать программы-вымогатели, направленные против бизнеса. Со временем вирусы для предприятий показали невиданную эффективность: они вызывали перебои в производстве, приводили к потере данных и неполучению прибыли. Поэтому авторы вредоносного кода сосредоточили свои основные усилия в этой области. К концу 2016 года среди всех вредоносных объектов, обнаруженных на компьютерах предприятий во всем мире, 12,3 % составляли именно программы-вымогатели, в то время как для компьютеров частных пользователей в общемировом масштабе этот показатель достиг лишь 1,8 %. А к концу 2017 года 35 % предприятий малого и среднего бизнеса сталкивались с атаками программ-вымогателей.

География атак программ-вымогателей такова, что их большая часть все еще приходится на страны Запада, причем первые три места в рейтинге стран, наиболее подверженных атакам, занимают Великобритания, США и Канада соответственно. Как и другие злоумышленники, авторы программ-вымогателей преследуют главную цель – получить деньги. Поэтому они ищут относительно богатые предприятия, где обширно применяются компьютеры. Страны Азии и Южной Америки, экономика которых демонстрирует активный рост, также в скором времени могут столкнуться с проблемой программ-вымогателей (и других форм вредоносного ПО).

Если в систему Вашего компьютера проник вирус, следует помнить о первом и самом главном правиле – никогда не платить выкуп (авторитетно заявляем: именно так советует поступать ФБР). Ведь выплачивая выкуп киберпреступникам, Вы только лишь убеждаете их в том, что следующая атака против Вас или другого пользователя также будет успешной. Вы можете попытаться восстановить доступ к некоторым зашифрованным файлам с помощью бесплатных дешифраторов.

Однако здесь следует заметить: не для всех семейств программ-вымогателей написаны дешифраторы, поскольку во многих случаях программы-вымогатели используют сложные алгоритмы шифрования. Кроме того, даже если дешифратор и существует, не всегда можно достоверно определить, подходит ли он к той или иной версии вредоносного ПО. Вы ведь не хотите усугубить ситуацию и еще раз зашифровать свои файлы, воспользовавшись неверным скриптом дешифровки. Поэтому, прежде чем предпринимать какие-либо действия, Вам нужно тщательно изучить само сообщение, отображаемое программой-вымогателем, либо обратиться за помощью к специалисту по информационным технологиям или кибербезопасности.

Вы также можете противостоять вирусу, загрузив специальную программу для его нейтрализации, а затем запустив проверку на зараженном компьютере. Возможно, Вам не удастся вернуть доступ к файлам, однако так Вы сможете очистить компьютер от вируса. Для устранения программы-вымогателя, заблокировавшей экран, обычно достаточно выполнить полное восстановление системы. Если этот способ не сработает, Вы можете запустить проверку с загрузочного диска или USB-накопителя.

Если Вы хотите помешать работе программы-вымогателя, которая уже проникла на компьютер и может зашифровать Ваши файлы, Вам нужно действовать очень осторожно. Если Вы заметили, что система начала работать медленно без видимых причин, выключите компьютер и отсоедините его от сети Интернет. Если после повторного запуска системы вредоносное ПО все еще активно, оно не сможет отправить данные или получить инструкции с командного сервера. Это означает, что без ключа или заданного способа извлечения информации о платеже вредоносное ПО может все еще оставаться в режиме ожидания. Выиграв таким образом время, загрузите и установите на зараженный компьютер антивирусную программу, после чего запустите полную проверку системы.

Эксперты в области компьютерной безопасности едины во мнении, что наилучший способ защиты от программ-вымогателей – предотвратить их проникновение на компьютер.

Существует множество способов противостоять программам-вымогателям, однако все они не лишены недостатков и часто требуют намного больше специальных навыков, чем имеет обычный пользователь. Поэтому мы подготовили для Вас несколько рекомендаций, которые помогут предотвратить нежелательные последствия атак программ-вымогателей.

Первое, что нужно сделать для профилактики атак программ-вымогателей, – это приобрести надежную антивирусную программу, обеспечивающую киберзащиту в реальном времени и способную противостоять самому совершенному вредоносному ПО, в том числе и программам-вымогателям. При выборе антивируса следует обратить особое внимание на наличие у него функций, которые смогут защитить уязвимые программы от угроз (например, технология противодействия эксплойтам), а также блокировать попытки программ-вымогателей зашифровать файлы (например, технология нейтрализации программ-вымогателей). Так, пользователи premium-версии программы Malwarebytes for Windows были надежно защищены от всех крупных атак программ-вымогателей, случившихся в 2017 году.

Второй шаг может доставить Вам ряд неудобств, однако он не менее важен: Вам нужно регулярно создавать резервные копии своих данных. Мы рекомендуем использовать для этого облачное хранилище с высоким уровнем шифрования и множественной проверкой подлинности. Альтернативный вариант – приобрести объемный USB-накопитель или внешний жесткий диск, где Вы сможете хранить новые или обновленные файлы. Разумеется, нужно физически отсоединять устройства от компьютера после записи резервной копии, иначе они могут быть также заражены программами-вымогателями.

Третий шаг: своевременно устанавливайте обновления системы и используемых программ. Вспышка заражения вирусом WannaCry, например, произошла в том числе из-за наличия уязвимости в программах Microsoft. В марте 2017 года компания выпустила пакет исправлений, чтобы закрыть брешь в программном коде, однако многие пользователи так и не установили его, оставшись беззащитными перед лицом новых атак. Мы понимаем, что день ото дня список обновлений становится все длиннее, а поддерживать все ежедневно используемые приложения в актуальном состоянии может быть сложной задачей. Поэтому мы рекомендуем изменить настройки приложений и включить функцию автоматического обновления.

Наконец, нужно быть в курсе событий. Один из самых распространенных способов заражения компьютеров программами-вымогателями является социальная инженерия. Учитесь определять вредоносный спам, замечать подозрительные веб-сайты и другие мошеннические схемы (а также обучайте этому своих сотрудников, если Вы являетесь владельцем бизнеса). И самое главное: будьте рассудительны и благоразумны. Если что-то вызывает подозрение, это наверняка не принесет Вам пользу.

Читайте актуальные новости о программах-вымогателях на ресурсе Malwarebytes Labs.

Читайте также: