Нужна помощь с вирусами

Добрый день, мне принесли ноутбук. На работе получили письмо. Во вложении был документ зараженный вирусом. Он текстовые документы все превращает в кракозябры.

А на рабочем столе создает файлик с сообщением. Запросить стоимость декриптора можно, написав письмо на адрес: mr.anderson@protonmail.com

В теме письма укажите ваш ID:9167834348

Письма без указания ID игнорируется.

Убедительная просьба не пытаться расшифровать файлы сторонними инструментами.

Приобрести декриптор можно до 01.09.2016

Заявки обрабатываются автоматически системой

Кто нибудь знает как бороться с этим ? Вариант заплатить не подходит. Мне просто нужны документы которые хранились на ноутбуке.

![]()

Никак. У нас так 2 компа зашифровались.

Основное правило - не открывать неизвестные файлы в письмах, которые не ждешь. Даже если там счета/акты/ведомости. Даже если отправитель - контрагент, с которым работаете не первый год.

Буквально сегодня пришло письмо от контрагента, с которым работаем лет 10, с зип архивом и запросом полностью оформить документы по сделкам, хотя всё давно нормально оформлено.. Открывать не стали и правильно сделали - т.к. через 6 часов от него же пришло письмо, что почту взломали.

я согласен, вопрос не для развлекательного ресурса, но у этого ресурса есть неоспоримый плюс. Здесь шансов дождаться ответа гораздо выше, даже если этот ответ сам дурак.

На профильных ресурсах иногда ответа можно ждать неделю.

В целом вердикт - если бэкапа нет, можно прощаться с документами. С нейтрино в свое время ни касперский ни др.вэб ничего не могли сделать.

Теперь уже ничего не сделать.

Ничего не вылют даже если заплатить.

Восстановить так же не получится.

Чистить комп и не открывать сомнительные вложения.

У меня комм.дир платил таким мошенникам, что-то около 40к рублей, прислали дескриптор. Там вопрос жизни и смерти был по этим документах, не было времени даже что-то придумывать. Так что с миру по нитке, хакеры эти весьма богаты я думаю.

Если не платить вообще - то ты опоздал. Бэкапы нужно делать заранее.

Если не платить вымогателю по этическим соображениям, то можно собрать команду великих математиков и программистов со всего мира и через года так полтора написать декриптор. Думаю, восемнадцати миллиардов баксов должно хватить, если не жировать.

Если всё-таки платить вымогателю - скорее всего тоже нихуя не поменяется. Но здесь такой-же шанс, как случайно на улице встретить честного чиновника. 50 на 50. Либо встретишь, либо нет.

Это тебе на форум касперского или на хабр, там больше шансов. А в системе бекапов нет? Что бы просто до "до заражения" откатить все.

Касперский официально признал, что нет ни одного способа восстановить данные без выкупа. На будущее рекомендовал не ходить по незнакомым ссылкам и не открывать подозрительные письма.

А если важные вайлы создались после сохранения?? Откат и их удали..

Тогда надо копать чем и как конкретно защифровано, может это вообще односторонее шифрование.

В любом случае это вопрос не для развлекательного ресурса, слишком специфический.

Ну помочь то могли бы, хоть вы и правы! Для этого есть другие ресурсы. )

RSA 1024 бита, к сожалению, недавно столкнулись сами. Благо, документов было немного и были бэкапы.

Добрый день, я уже понял, что оплата услуг мошенникам ничего не даст. Впринципе и не собирался особо им то платить. Поговорил с техподдержкйо касперского. Скинул им образцы зараженных файлов. Они определелили что за вирус это был. Сказали что расшифровать на данный момент нет возможности.

Если интересно кому то могу скинуть оф ответ от техподдержки и названия вируса благодаря которому мы все здесь собрались

Еще один в копилку! Не плати им, это просто трата денег, никакого дешифратора ты не получишь. Обратись к антивирусным вендорам, я знаю, что ЕСЕТ НОД32 расшифровывали. Попробуй к ним.

Кто сталкивался, rar архивы шифрует? или только текстовые?

по разному, некоторые только текстовые файлы, некоторые - ещё и видео запортить могут, некоторые архивы портят.

На компьютере пострадали еще и фото :) Так что вирусы они такие.

Согласен. На своем компьютере я всегда держу более мене важные для меня документы на флэшке и еще пару копий.

Тот компьютер который заражен не принадлежит мне..

В любом случае всем кто отозвался и написал советы попробую все и проверю.

Практически все файлы названы так. Акт приема-передачи услуг к ДОУ.doc/neitrino

Как то так выглядет. У некоторых rar

сам сталкивался с такой проблемой у знакомых. и так, по пунктам:

1. нет, сам ты ничего не сделаешь.

2. платить имеет только тогда смысл, когда у тебя потеряны очень важные данные в единственном экземпляре (мы заплатили и нам прислали дешифратор). но это не гарантия, что у тебя будет так же.

3. сделай: мой компьютер (компьютер)- сервис (нажми альт и появится)- параметры папок-вид- (скрол вниз) сними галку скрывать расширения для зарегистрированных типов файлов. (тогда ты будешь видеть, что ворд в письме это не ворд.

4. Можешь написать в касперского, но надо иметь их антивирус, проплатить ТП и потом еще около месяца ждать, так как очередь большая. и то не факт что расшифруют (сами так пишут)

собственно все. первое правила админа - всегда бэкапь.

там где-то ключ и ссылка на декодер, может и поможет

Привет, я щас копирую все зараженные файлы на одну флэшку. Систему заново с нуля ставить буду.

Что касается зараженных файлов, мне пришло в голову позвонить в касперский. Мне на почту скинут инструкцию и действу по ней возможно получится расшифровать хотя бы часть документов.

По поводу на какой формат поменялся у документов щас напишу.

Схватил нечто подобное. Так как поддержка др веба помогает только тем кто купил у них хотя бы 1 ключ, пришлось покупать 1 лицензию. После этого написал в тп др веба и отправил им несколько примеров зараженных файлов. Где то месяца через 3 мне прислали (абсолютно бесплатно) дешифратор и я восстановил все файлы. Но это лучше чем тупо выкинуть нужную инфу

зависит от того, насколько грамотно шифровальщик сделан.

часто они сделаны хреново и успешно расшифровываются без знания секретного ключа.

для этого доктор веб, кашпировский и есет выпускают соответствующие утилиты.

но если шифровальщик сделан грамотно, не поможет ничего.

Формат файлов поменялся, если да, то на какой?

Сразу скопируйте важные файлы на съемный носитель, и вырубите зараженный комп!

Будете все остальное на другом делать.

"р студио" попробуй может и вытащить что то сможеш

поищи на форуме dr.web и касперыча, там есть подробные ответы с твоей проблемой. И вполне вероятно, что там найдешь и ключик для своего шифровальщика. Но на самом деле, шансы не слишком высоки.

З.Ы. надо будет, могу скинуть ссылки

Антивирусная маска

![]()

Про бесплатный антивирус

![]()

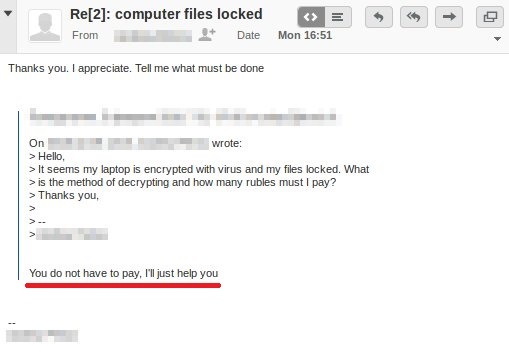

Автор вредоноса Sigrun бесплатно предоставил русскоязычным пользователям дешифровщик

В случае с иностранными пользователями злоумышленник требует выкуп в размере $2,5 тыс. в криптовалюте.

Разработчик вредоносного ПО Sigrun бесплатно предоставил пользователям, у которых русский язык указан в качестве основного, дешифровщик файлов. Об этом сообщил специалист по кибербезопасности Алекс Свирид (Alex Svirid) в соцсети Twitter.

Как следует из предоставленных одним из пользователей Twitter скриншотов, если в случае с американским пользователем злоумышленник потребовал выкуп в размере $2,5 тыс. в криптовалюте, то жертве из России хакер согласился помочь бесплатно.

Вам не придется платить. Я просто помогу тебе

Как полагают специалисты, автор вредоносного ПО сам проживает на территории РФ и подобная тактика является попыткой избежать излишнего внимания со стороны правоохранительных органов.

Вредонос Sigrun представляет собой вымогательское ПО, которое после инфицирования компьютера требует у пользователей выкуп в криптовалюте за дешифровку данных.

![]()

Intel разрешит сканировать ПК на вирусы с помощью видеокарт

Intel заявила о новом способе использования видеокарт. Компания планирует использовать интегрированную графику в процессорах вместо самого процессора для поиска вредоносного ПО на компьютере.

Новую функцию назвали Accelerated Memory Scanning. В компании утверждают, что такое новшество позволит работать антивирусному ПО более тщательно, при этом не нагружая процессор и не увеличивая счета за свет. Предварительное тестирование свидетельствует о значительном уменьшении нагрузки процессора (падение с 20% до 2%).

Такая технология сможет работать на чипсетах Intel 6-го, 7-го и 8-го поколений. Разработчики компании уверенны, что многие пользователи заметят значительные перемены в производительности их устройств. Такое перераспределение сил позволит использовать простаивающую большую часть времени интегрированную графическую систему.

Intel активно продвигает свою идею. Они ведут переговоры с рядом компаний, производящих антивирусное ПО. Microsoft же уже дал согласие на использования функции в их фирменном антивирусе для Windows (Windows Defender).

Поступления Vault 7

Gyrfalcon нацелен на сбор параметров аутентификации (логин/пароль, закрытые SSH-ключи и пароли к SSH-ключам) у клиентов OpenSSH, а также поддерживает режим полного или выборочного сохранения содержимого SSH-сеансов и может выполнить подстановку команд в сеансы. Вся накопленная информация шифруется и сохраняется в файл для последующей отправки на внешний сервер, подконтрольный ЦРУ.

Передача собранных данных осуществляется при помощи других средств - Gyrfalcon обеспечивает только накопление данных. Варианты Gyrfalcon подготовлены для различных дистрибутивов Linux, включая RHEL, CentOS, Debian, openSUSE и Ubuntu. Имплант устанавливается в систему после получения привилегированного доступа, например после атаки с использованием неисправленных уязвимостей или через вход под перехваченной учётной записью.

Описывается два варианта импланта:

Gyrfalcon1 запускается в виде фонового процесса, который работает с правами root и использует ptrace для получения контроля за процессами штатного системного SSH-клиента. После активации Gyrfalcon отслеживает запуск новых процессов и в случае обнаружения SSH-клиента подключается к нему при помощи ptrace. Работа выполняется в пассивном режиме. Дополнительно поставляется Python-скрипт для настройки работы и определения правил перехвата трафика.

Gyrfalcon2 оформлен в виде разделяемой библиотеки, которая устанавливается в систему вместо штатной библиотеки libgssapi.so или загружается через LD_PRELOAD в адресное пространство клиента OpenSSH и перехватывает некоторые обработчики. В состав также входит приложение, которое взаимодействует с библиотекой и получает от неё перехватываемые сведения. Имплант рассчитан на поставку вместе с руткитом JQC/KitV, который обеспечивает его скрытие и активацию.

Второй бэкдор BothanSpy близок по своим возможностям к Gyrfalcon, и отличается тем, что нацелен на слежку за пользователями Windows через подмену SSH-клиента Xshell. Бэкдор устанавливается в систему под видом расширения Shellterm 3.x и действует только для SSH-сеансов, осуществляемых через эмулятор терминала Xshell.

Поюзать (или скачать себе) PDF доки можно по следующим ссылкам:

Содержание

Что такое вирус и какие они бывают

Вирусы могут быть двух типов:

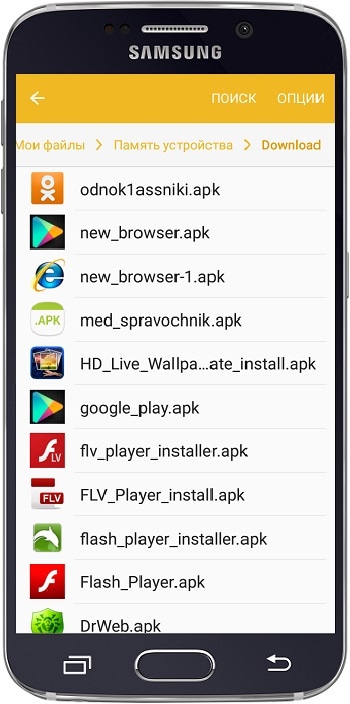

1. Подделка — используется название и значок какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

2. Троянский конь — в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Что могут вирусы

1. Воровать деньги с SIM-карты: звонить или отправлять SMS на платные номера до тех пор, пока на SIM-карте не закончатся деньги.

2. Воровать информацию: отправлять пароли от интернет-банков, данные банковских карт или личные файлы мошенникам, рассылать сообщения с вирусными ссылками на номера из записной книги от вашего имени.

3. Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

4. Использовать мощность вашего устройства: показывать скрытую рекламу или майнить криптовалюты.

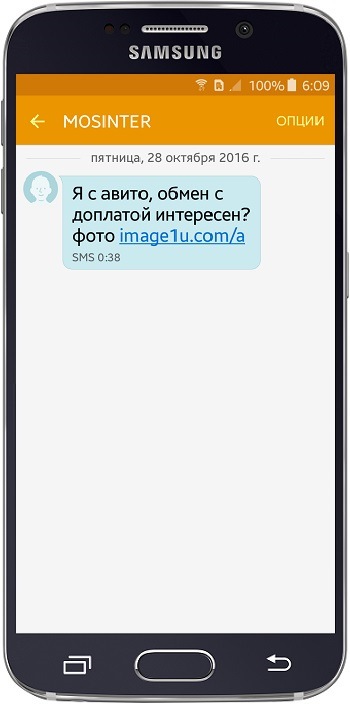

Как вирусы попадают на смартфон или планшет

Мошенники маскируют вирусы под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги, антивирусы. Затем они распространяют их:

Например, ищете в интернете какую-нибудь игру или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле форум и комментаторы не настоящие.

Или заходите сайт с пиратскими фильмами и сериалами, появляется сообщение. В нем написано, что смартфон/планшет заражен вирусами или какая-то программа сильно устарела. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

На самом деле это не так и с устройством все в порядке.

Будьте осторожны, чудес не бывает. В большинстве случев это мошенники.

У всех подобных сообщений общая цель — заставить вас нажать на ссылку, чтобы вирус скачался на устройство.

Как вирусы заражают смартофон или планшет

Если нажать на вирус, появится список разрешений. Разрешения — это те действия, которые приложение сможет выполнять после установки.

Как отличить вирус от нормального приложения

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков. Когда такой вирус установится, он начнет незаметно отправлять SMS или звонить на платные номера.

Сравним настоящие приложения и вирусы. Антивирус Dr.Web:

Игра Говорящий Том 2:

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере и интернету.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. К счастью, такие вирусы встречаются редко. Чаще вам пригодятся два ориентира:

Если приложение скачалось с неизвестного сайта и запрашивает доступ к платным функциям — это вирус в 99% случаев.

Как обезопасить смартфон или планшет от вирусов

Отличить вирус от нормального приложения неподготовленному человеку очень сложно. Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Прежде чем добавить приложение в Play Маркет, Google проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Play Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

Мошенники могут автоматически загружать вирусы на устройство через MMS. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку MMS выберите: Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

Если вдруг на устройство попадет вирус, который отправляет SMS на платные номера, то баланс SIM-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Как понять, что на смартфоне или планшете появился вирус

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

- Появляются большие счета за SMS или звонки;

- Появляется баннер с требованием заплатить мошенникам, который не дает пользоваться устройством;

- Появляются незнакомые программы;

- Очень быстро начинает садиться батарея;

- Быстро расходуется интернет-трафик непонятными приложениями;

- Устройство начинает сильно тормозить.

Как удалить вирус, если меню открывается

Вытащите SIM-карту, чтобы не списались деньги со счета.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Просмотрите все установленные приложения и удалите неизвестные вам.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Как удалить вирус, если меню не открывается (баннер-вымогатель)

Если на экране появился баннер-вымогатель и не дает пользоваться устройством:

Не перечисляйте деньги мошенникам — они все равно не разблокируют устройство.

Вытащите SIM-карту, чтобы не списались деньги со счета.

Загрузите устройство в безопасном режиме.

Если баннер в безопасном режиме пропал, отключите права администратора у всех приложений.

Если баннер не пропал, перейдите к пункту №11.

Просмотрите все установленные приложения и удалите неизвестные вам.

Перезагрузите устройство. Устройство загрузится в обычном режиме, баннера не должен быть.

Если после перезагрузки баннер появился, перейдите к пункту №11.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Нужен ли антивирус на Android

Если вы начинающий пользователь и не уверены в своих силах — нужен. Но только один.

Если пользуетесь устройством осторожно и соблюдаете правила безопасности, антивирус можно не устанавливать.

В феврале 2018 года в штаб-квартире ВОЗ в Женеве прошли консультации с участием лучших вирусологов, микологов, микробиологов. Главной задачей было определить перечень заболеваний, которые в ближайшие годы могут привести к чрезвычайных ситуациям в сфере здравоохранения.

В итоговый шорт-лист вошли: конго-крымская геморрагическая лихорадка, геморрагическая лихорадка Эбола, вирус Марбург, лихорадка Ласса, вирусы Нипах, SARS и MERS, лихорадка Рифт-Валли, вирус Зика. Последней значится таинственная "болезнь X". И вот, как ее описывали в The New York Times: "Болезнь X, скорее всего, будет проявлением вируса, происходящего от животных, и возникнет на нашей планете там, где экономическое развитие тесно связывает людей и животный мир. В начале вспышки она, вероятно, будет ошибочно принята за другие заболевание и станет распространяться быстро и незаметно. Распространяясь вместе с передвижением людей и торговлей, она достигнет многих стран, и это помешает ее сдерживанию. Смертность от болезни Х будет выше, чем от сезонного гриппа, но она будет распространяться так же легко, как грипп. Потрясения на финансовых рынках произойдут еще до того, как болезни будет присвоен статус пандемии".

Теперь мы понимаем, что COVID-19, видимо, и есть та самая болезнь X. Человечество обязательно сделает выводы из этой ситуации. Нужен контроль, особенно за животными инфекциями. Но как его обеспечить и сколько еще зоонозных вирусов способны вызвать пандемию?

Только вирусов животные и птицы переносят более полутора миллионов, и по меньшей мере 650 тысяч из них умеют заражать людей.

Угроза новых инфекций стала очевидной еще во второй половине прошлого века: более 300 вспышек с 1940 года. Причем, доля зоонозных заболеваний с каждым десятилетием только росла. А вот доля препаратов, которые могли с ними справиться, напротив, уменьшалась.

В XXI веке по сути ничего не изменилось, даже стало хуже. SARS, MERS, Зика, Эбола, тот же COVID-19 — все пришли из дикой природы. На сегодня известно, что 60 процентов патогенов имеют животное происхождение, однако до сих пор проблеме уделяли недостаточно внимания, считают ученые.

"XXI век — это время больших эпидемиологических перемен, связанных с перенаселенностью. Изменения проявятся как на пандемическом, так и на эпидемическом уровне. Риски возрастают. И мы не готовы к этому", — считает Дэннис Кэррол, руководитель глобального проекта Virome.

Опасность возникает, когда человек вторгается на "запретную территорию". Обычно это связано с промышленным и сельскохозяйственным освоением новых земель, расширением транспортных маршрутов.

Наглядный пример — вирус Нипах. Первая вспышка случилась в Малайзии в 1999-м. Заболели фермеры-свиноводы, которые слишком далеко углубились в джунгли. От летучих лисиц инфекция передалась свиньям, а от свиней — людям. В настоящий момент болезнь распространилась также на Индию и Бангладеш. Смертность составляет до 75 процентов, причем, каждый пятый выживший дальше обречен страдать: непрекращающиеся конвульсии, паралич, изменения личности — так природа мстит тем, кто шагнул за черту. А сколько еще страшных патогенов пока не заявили о себе?

Ответ на этот вопрос сейчас ищут сразу несколько исследовательских групп. Международный проект Virom ставит целью описать большинство зоонозных вирусов: где на планете находится их природный резервуар, насколько тесно с переносчиками инфекции контактируют люди, какие домашние животные рискуют заразиться.

Это поможет лучше оценить уровень опасности. Параллельно партнерская программа "Предикт" занимается поиском неизвестных патогенов. За 10 лет по всему миру таких обнаружено 949.

"Программа "Предикт" ищет вирусы, которые вот-вот могут перейти от животных к человеку. То есть мы пытаемся идентифицировать вирусы еще до того, как они вызовут эпидемии среди людей. Это самое главное. Представьте, если бы с этим коронавирусом мы бы заранее знали геномную последовательность, тогда мы были бы готовы к созданию вакцины", — отметил Пранав Пандит, научный сотрудник Института здоровья и ветеринарной медицины Калифорнийского университета в Дейвисе.

Впрочем, сам по себе атлас зоонозов ни от чего не защитит. Необходимо изучать возможности, повадки каждой болезни.

В 2012-м в ходе экспериментов на хорьках было доказано, что вирус птичьего гриппа А/H5N1 способен передаваться воздушно-капельным путем между млекопитающими, и для этого ему достаточно всего лишь 5 аминокислотных замен.

А недавно в пещерах Мьянмы нашли два новых коронавируса. Теперь исследователи должны установить их пандемический потенциал и дать рекомендации правительству, как действовать. Работа тяжелая, требует колоссальных вложений. И все же это дешевле, чем бороться с эпидемиями.

Ученые приводят такие расчеты : оценка всех оставшихся вирусных угроз обойдется миру не дороже масштабной вспышки лихорадки Эбола где-нибудь в западной Африке.

"Есть модели, которые доказывают экономическую эффективность таких исследований. Все вирусы можно условно разделить на две большие группы — это ДНК- и РНК-вирусы. В РНК-вирусах происходит гораздо больше мутаций, и иногда это приводит к инфицированию человека. Среди них есть особо опасные, например, филовирусы. Самое интересное, что проект "Предикт" в сентябре 2019 года закрыли из-за проблем с финансированием. И мы уже готовились сворачивать работу, когда случилась вспышка коронавируса. Теперь проект продлили на полгода. Но я думаю проект "Предикт" и дальше будет продолжаться", — сказал Пранав Пандит.

Кстати, пандемия COVID-19 высветила еще одну серьезную проблему. Речь о контрабанде редких животных. Есть гипотеза, что промежуточным носителем коронавируса был панголин, нелегально ввезенный на территорию Поднебесной. Эти причудливые создания — самый ходовой товар на черных рынках Азии и не только. А теперь представим, что было бы, если бы вспышка новой инфекции случилась не в Китае, где сразу выявили заболевание и поставили в известность ВОЗ, а в какой-нибудь другой стране, откуда патоген стал бы распространяться незаметно?

Возможно, к настоящему моменту никакие меры уже не позволили бы его сдержать. И это вновь возвращает нас к необходимости адекватной оценки вирусных угроз.

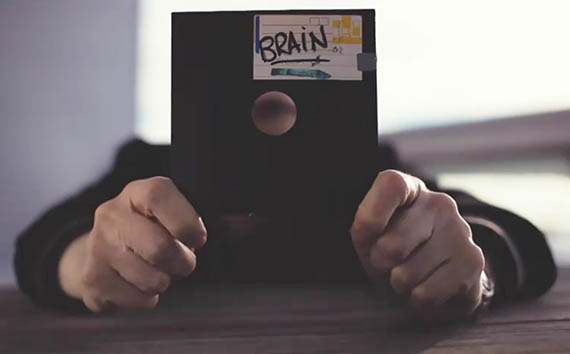

Первый вирус написали пакистанцы, первый антивирус — индонезийцы

Компьютеров постепенно становилось все больше, появлялись первые компьютерные сети, расширялся круг задач, где они использовались. А главное – все больше появлялось людей, для которых компьютер был не самоценной вещью, а инструментом – т.е. они хотели бы решать свои задачи, а не глубоко изучать то, как компьютер работает. Началась эпоха массового использования.

Первая эпидемия

Вирус заразил более 6000 компьютеров в сети ARPANET, включая выполнявшие функции серверов, и парализовал работу сети. Кстати, в черве Морриса впервые были применены механизмы маскировки и защиты от остановки распространения.

Ущерб от действия вируса подсчитали: 8 млн часов отсутствия доступа и 1 млн часов на ликвидацию последствий, 96 млн долларов ущерба (хотя туда включили весь, даже весьма отдаленный ущерб).

Морриса не нашли бы, но он под давлением отца сам признался в авторстве получил условный срок, 400 часов общественных работ и штраф 10 000 долл.

Первые вирусы делились на резидентные и нерезидентные – первые после запуска оставались работать в памяти и заражали открываемые программы, вторые проводили поиск по жестким дискам. Вирусы распространялись, либо заражая программы (файлы Exe, com), либо заражая области дисков или дискет, которые компьютер всегда прочитывает сам при загрузке (так называемые загрузочные сектора, MBR), и вирус стартовал прямо при запуске диска.

К 1989 году вирусные эпидемии стали делом распространенными – так, вирусы DATACRIME уничтожали информацию на жестком диске. Вирус Jerusalem заражал запускаемые файлы, дописывая в них свою копию (в некоторые – много раз, делая их неработоспособными), а также сидел в памяти. Он запускал лишние процессы, замедляя систему, а в пятницы, приходящиеся на 13-е число, уничтожал все запускаемые программы. Этот вирус известен благодаря тому, что имел огромное количество различных вариантов, которые бродили по миру и через пять лет после его создания, очень широко распространился и заразил компьютеры компании IBM.

1990-й: война вирусов и антивирусов началась

С 90-го года началась война вирусов и антивирусного ПО. На безопасность обратили серьезное внимание крупные компании и начали разработку антивирусных продуктов. Первым на рынке стал Norton Antivirus. В России возникло сразу несколько команд энтузиастов, которые разрабатывали собственные утилиты для обнаружения и лечения вирусов, некоторые из которых приобрели мировую известность.

И это все – еще до выхода Windows 95!

Windows 95: чем проще пользователю, тем больше вирусов

Выпущенная в 1995 году Windows 95 и последующие версии уверенно завоевывали мир, делая работу с компьютером более простой для неподготовленного пользователя. Все шире распространялись по миру компьютеры. А вместе с ними шли и вирусы.

В связи с переходом на новое поколение операционных систем старый добрый DOS стали использовать все меньше и меньше, так что эпидемии вирусов под него тоже пошли на убыль.

Однако 95-ый год подарил нам OneHalf.

OneHalf заражал загрузочные сектора жесткого диска, запускался при старте системы и при каждом запуске шифровал две дорожи жесткого диска. Причем пока вирус находился в системе, при обращении к зашифрованным дорожкам он их расшифровывал, обеспечивая доступ, но если удалить его из системы – то восстановить информацию становилось невозможно. После того, как шифрование доходило до загрузочных секторов, система переставала работать.

Распространялся вирус, заражая файлы на дискетах (кстати, файлы на диске компьютера он не трогал) и их загрузочные сектора. В связи с тем, что вирус не сразу заметили, он успел широко распространиться по миру и нанести заметный ущерб. Но постепенно антивирусные программы научились лечить систему, расшифровывая обратно зашифрованные дорожки диска. Этот вирус вымер вместе с DOS по мере вытеснения его Windows.

Все в вашем файле

С другой стороны, 95-ый год ознаменовался новым типом вируса – Concept. Он представлял собой макро-вирус, который был не самостоятельной программой, а распространялся в зараженных документах Microsoft Word. В офисных приложениях Microsoft появились макросы, которые могли выполнять определенный код, и этим глупо было не воспользоваться. Concept заразил крупнейшие компании, зараженные файлы распространялись на официальных дисках с программами и документами от ведущих мировых корпораций, включая саму Microsoft.

Атака на материнскую плату

Фактически, вирус полностью выводил из строя компьютер, и восстановить его можно было только силами специалистов – либо выкидывать на помойку материнскую плату.

Вирус был написан летом 1998 года тайваньским студентом, и к апрелю 1999 заразил больше полумиллиона систем.

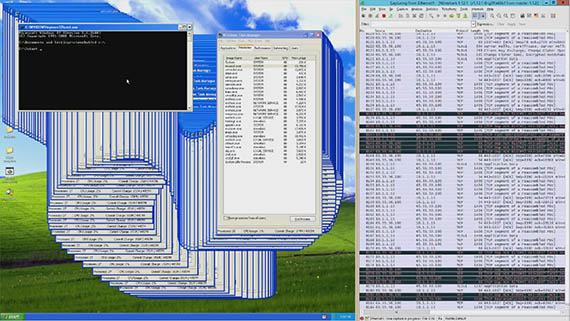

Эпоха интернета – радость вирусов

К началу 2000-х интернет стал по-настоящему массовым, и у вирусов появился новый способ заражения, обеспечивающий невиданную скорость и эффективность. При этом уровень защищенности и безопасности систем, приложений и сетевой инфраструктуры еще оставался достаточно слабым. Более того, с ростом сложности и сервисных возможностей операционных систем (особенно Windows, которая тогда занимала 95% рынка, если не больше) в них появлялось все больше возможностей для заражения. Программы, т.е. исполняемые файлы, перестали быть единственным способом запустить вирус.

Он заразит, даже если вы не открыли письмо

К середине двухтысячных появились вирусы, работающие в средах SQL (базы данных) и Flash (скриптовый язык программирования, с помощью которого в двухтысячных делалась анимация в интернете). Количество самых неожиданных возможностей для заражения росло.

Вирусы становились все мощнее. Так, в 2001 году появился мощный вирус Nimda, демонстрирующий очень много новых возможностей. Во-первых, он мог заразить вас через электронную почту даже если вы не открыли письмо (через уязвимость в механизме предпросмотра); он мог модифицировать сайты, чтобы загружаться с них; он мог распространяться по локальной сети и через сервера, где работал веб-сервер Microsoft IIS. На машине он мог заражать исполняемые файлы. Вирус связывался с интернетом, координировал разные способы заражения, имел несколько сценариев работы, мог загружать из интернета дополнительные модули с нужной функциональностью и т.д. Специалисты ужасались этим возможностям и предсказывали апокалипсис.

В 2003 году эпидемия вируса MSBlast (Blaster, Lovesan) показала, насколько беззащитными перед заражением могут оказаться подключенные к интернету компьютеры. Этот вирус проникал на компьютеры через уязвимость в RPC DCOM – механизме взаимодействия компьютеров по сети. Для заражения системы и запуска вируса пользователю вообще ничего не нужно было делать – достаточно подключить незащищенный компьютер (со старой версией сетевого компонента Microsoft, имевшего уязвимость) к интернету напрямую буквально на 5-10 минут. Признаком работы вируса являлся сбой подсистемы NT Authority, что приводило к перезагрузке системы. Позже появился похожий по действию вирус Sasser. Он использовал для распространения системный компонент контроля сети LSASS, и для заражения также не требовалось действий пользователя, а зараженные системы принудительно перезагружались.

Ваша память заражена

В 2001 году появился вирус Code Red, заражавший сервера в интернете, работающие на базе решения Microsoft IIS (ПО для работы сервера). Его основной особенностью стало то, что он вообще не имел файлов на диске – впервые вирус работал только в оперативной памяти. Сам по себе он не уничтожал и не воровал информацию – он перебором пытался заражать другие компьютеры, менял язык сайта с американского на китайский, чтобы придать ему вид взломанного хакерами, а с 20 по 28 число пытался атаковать сайт президента США.

Первая DDoS-атака

Наконец, в 2000 году мир впервые увидел, что такое атака DDoS – отказ в обслуживании. Это ситуация, когда много компьютеров одновременно направляют серверу огромное количество запросов, он не может с ними справиться и перестает отвечать на запросы вообще.

Большие деньги вступают в игру

С середины 2000-х все стало меняться. Вирусы из способа самовыражения стремительно превращались в коммерческое предприятие или оружие. Ущерб от вирусов, даже если они не портили информацию, стал исчисляться астрономическими суммами просто из-за сбоя работы интернет-инфраструктуры.

Системы защиты стали очень мощными, соответственно, создание нового вируса требовало все больше времени и ресурсов. Создание вирусов стало дорогим и сложным процессом — и сферой компетенции профессиональных команд, а не гениев-одиночек. Появился новый черный рынок, где продавали найденные уязвимости в системе, вирусы и целые программные комплексы для сборки вирусов, создание сетей зараженных компьютеров и т.д.

Все большую долю стали занимать не вирусы, а модульные трояны (их механизм заражения не использовал дыры в защите, которых оставалось все меньше, а бил по самому слабому звену – пользователю), целевые атаки на конкретные системы, заражения через выполнение скриптов в браузере и т.д.

Файловые вирусы практически окончательно сошли со сцены после 2005 года, и сейчас что-то новое если и появляется, то очень редко. Не последнюю роль в этом сыграло то, что придумать что-то новое и неожиданное становится все сложнее, а все старые трюки уже хорошо известны производителям антивирусного ПО, да и сами операционные системы и приложения защищены гораздо лучше.

Читайте также: