Как защититься от вируса шифровальщика касперский

Зачем мне это читать?

Что такое вирусы вымогатели (ransomware)?

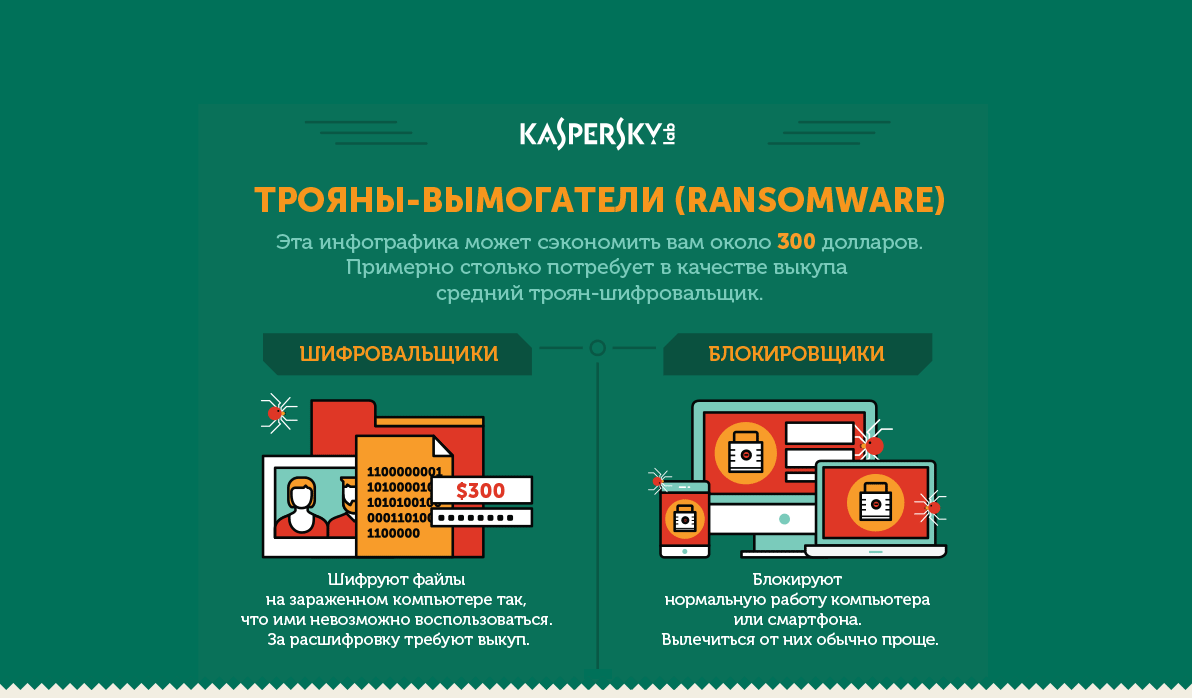

Это зловредные программы, которые требуют выкуп за восстановление работоспособности компьютера или смартфона. Они делятся на два типа.

Первая группа этих программ шифрует файлы так, что ими нельзя воспользоваться, пока не расшифруешь. А за расшифровку они требуют деньги. Таких вымогателей называют шифровальщиками (cryptor, crypto ransomware) — и они самые опасные.

Другая группа зловредов — блокировщики (blocker) — просто блокирует нормальную работу компьютера или смартфона. От них вылечиться обычно проще.

Сколько денег требуют шифровальщики в качестве выкупа?

Можно расшифровать зараженные файлы без выкупа?

Иногда да, но далеко не всегда. Большинство современных шифровальщиков используют стойкие криптоалгоритмы. Это значит, что расшифровкой можно безуспешно заниматься долгие годы.

Порой злоумышленники допускают ошибки в реализации шифрования, или же правоохранительным органам удается изъять сервера преступников с криптографическими ключами. В этом случае у экспертов получается создать утилиту для расшифровки.

Как платят выкуп?

Обычно с помощью криптовалюты — биткойнов. Это такая хитрая электронная наличность, которую невозможно подделать. История транзакций видна всем, а вот отследить, кто хозяин кошелька, очень сложно. Именно из-за этого злоумышленники и предпочитают биткойны. Меньше шансов, что застукает полиция.

Некоторые вымогатели используют анонимные интернет-кошельки или даже вовсе платежи на номер мобильного телефона. Самый экстравагантный способ на нашей памяти — когда злоумышленники принимали выкуп исключительно карточками iTunes номиналом $50.

Как на мой компьютер могут попасть вымогатели?

Cамый распространенный способ — через электронную почту. Вымогатели обычно прикидываются каким-нибудь полезным вложением — срочным счетом на оплату, интересной статьей или бесплатной программой. Открыв такое вложение, вы запускаете на компьютер зловреда.

Можно подцепить вымогателя и просто просматривая интернет-сайты, даже не запуская при этом никаких файлов. Для захвата контроля над системой вымогатели используют ошибки в коде операционной системы, браузера или какой-нибудь другой установленной на компьютере программы. Поэтому очень важно не забывать устанавливать обновления ПО и операционной системы (кстати, эту задачу можно поручить Kaspersky Internet Security или Kaspersky Total Security — последние версии умеют это делать автоматически).

Некоторые вымогатели умеют распространяться с помощью локальной сети. Стоит такому трояну попасть на один компьютер, как он попытается заразить все остальные машины в вашей домашней сети или локальной сети организации. Но это совсем экзотический вариант.

Разумеется, есть и более тривиальные сценарии заражения. Скачал торрент, запустил файл… и все, приехали.

Каких файлов стоит опасаться?

Самая подозрительная категория — это исполняемые файлы (расширения EXE или SCR), а также скрипты Visual Basic или JavaScript (расширения VBS и JS). Нередко для маскировки эти файлы упакованы в архивы (ZIP или RAR).

Вторая категория повышенной опасности — документы MS Office (DOC, DOCX, XLS, XLSX, PPT и тому подобные). Опасность в них представляют встроенные программы, написанные с помощью макрокоманд MS Office. Если при открытии офисного файла вас просят разрешить выполнение макрокоманд, три раза подумайте, стоит ли это делать.

Если не кликать по чему попало и не лазить по интернет-помойкам, то не заразишься?

У меня Mac. Для них же нет вымогателей?

Есть. Например, пользователей Mac успешно атаковал троянец-вымогатель KeRanger, сумевший вклиниться в официальную сборку популярного торрент-клиента Transmission.

Наши эксперты считают, что со временем вымогателей для устройств Apple будет все больше и больше. Более того, поскольку сами устройства дорогие, то злоумышленники не постесняются требовать с их владельцев более солидные суммы выкупа.

Есть вымогатели и для Linux. В общем, ни одна из популярных систем от этой заразы не избавлена.

А я с телефона. Мне не страшны шифровальщики?

Еще как страшно. Для аппаратов на Android есть как шифровальщики, так и блокировщики. Последние на смартфонах даже более распространены. На компьютере от них можно избавиться, просто переставив жесткий диск в другой системный блок и удалив зловреда, а вот из смартфона память так просто не достанешь. Так что антивирус на смартфоне — это совсем не блажь.

Что, даже для iPhone есть вымогатели?

Как можно понять, что подцепил вирус шифровальщик?

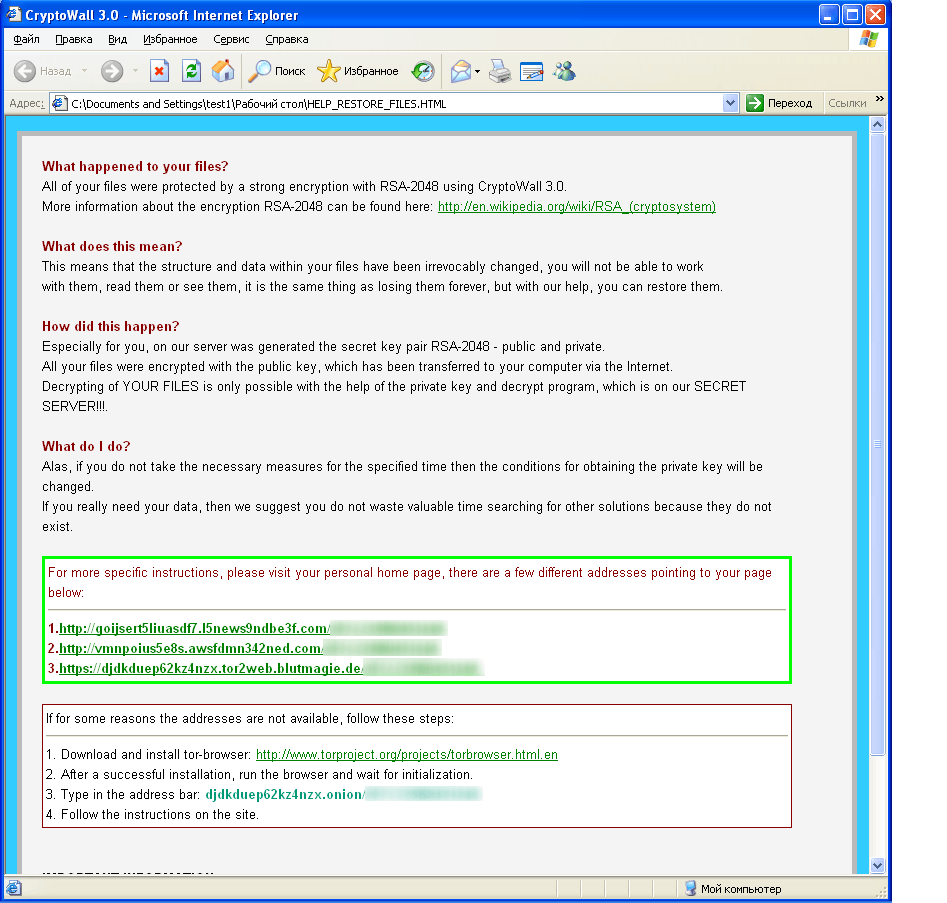

Шифровальщик непременно расскажет вам об этом сам. Вот так:

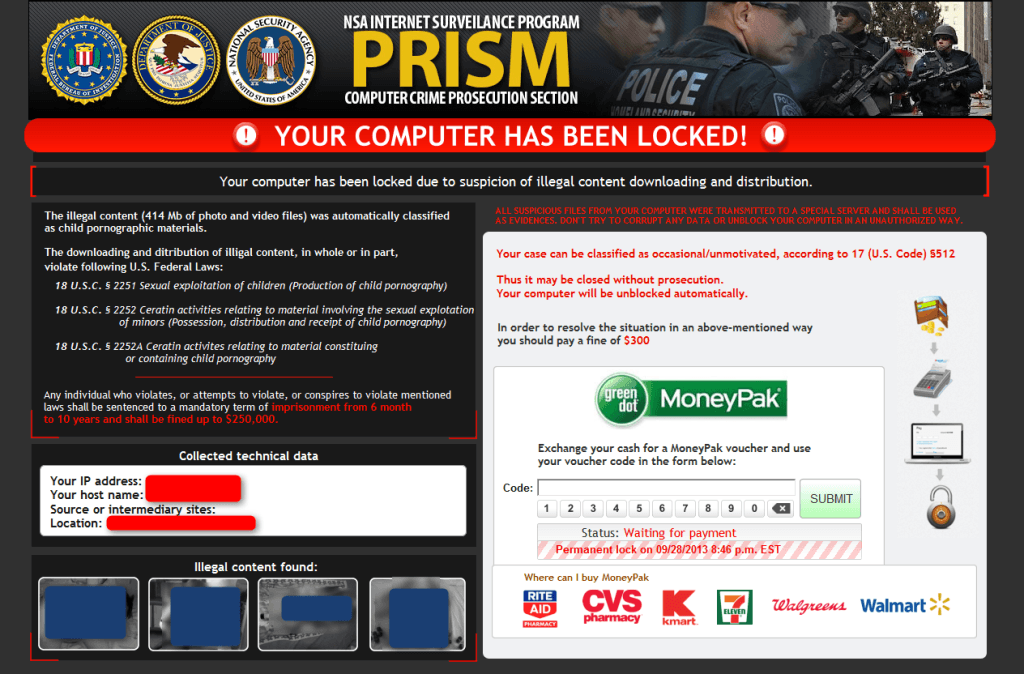

А блокировщики делают это как-нибудь так:

Самые известные шифровальщики, кто они?

Как вылечить компьютер, если я подцепил вымогателя?

От троянов-блокировщиков хорошо помогает бесплатная программа Kaspersky WindowsUnlocker.

С шифровальщиками бороться сложнее. Сначала нужно ликвидировать заразу — для этого лучше всего использовать антивирус. Если нет платного, то можно скачать бесплатную пробную версию с ограниченным сроком действия, для лечения этого будет достаточно.

Следующий этап — восстановление зашифрованных файлов.

Если есть резервная копия, то проще всего восстановить файлы из нее.

Декрипторы выпускают и другие антивирусные компании. Только не скачивайте такие программы с сомнительных сайтов — запросто подхватите еще какую-нибудь заразу. Если подходящей утилиты нет, то остается единственный способ — заплатить мошенникам и получить от них ключ для расшифровки. Но не советуем это делать.

Почему не стоит платить выкуп?

Во-первых, нет никаких гарантий, что файлы к вам вернутся, — верить киберпреступникам на слово нельзя. Например, вымогатель Ranscam в принципе не подразумевает возможности восстановить файлы — он их сразу же удаляет безвозвратно, а потом требует выкуп якобы за восстановление, которое уже невозможно.

Во-вторых, не стоит поддерживать преступный бизнес.

Я нашел нужный декриптор, но он не помогает. Что делать?

Вирусописатели быстро реагируют на появление утилит для расшифровки, выпуская новые версии зловредов. Это такая постоянная игра в кошки-мышки. Так что, увы, здесь тоже никаких гарантий. Но и мы не дремлем и постоянно обновляем наши утилиты. Заходите на этой сайт периодически и, возможно, мы найдем для вас лечение.

Как остановить заражение шифровальщиком, если вовремя заметил угрозу?

В теории можно успеть вовремя выключить компьютер, вынуть из него жесткий диск, вставить в другой компьютер и с помощью антивируса избавиться от шифровальщика. Но на практике вовремя заметить появление шифровальщика очень сложно или вовсе невозможно — они практически никак не проявляют себя, пока не зашифруют все интересовавшие их файлы, и только тогда выводят страницу с требованием выкупа.

А если я делаю бэкапы, я в безопасности?

Скорее всего, да, но 100% защиты они все равно не дают. Представьте ситуацию: вы настроили на компьютере своей бабушки создание автоматических резервных копий раз в три дня. На компьютер проник шифровальщик, все зашифровал, но бабушка не поняла его грозных требований. Через неделю вы приезжаете и… в бэкапах только зашифрованные файлы. Тем не менее делать бэкапы все равно очень важно и нужно, но ограничиваться этим не стоит.

Антивируса достаточно, чтобы не заразиться?

Во многом это зависит от новизны зловреда. Если его сигнатуры еще не добавлены в антивирусные базы, то поймать такого трояна можно, только на лету анализируя его действия. Пытается вредить — значит, сразу блокируем.

В дополнение к этому Kaspersky Total Security позволяет автоматизировать резервное копирование файлов. Даже если что-то вдруг пойдет совсем не так, вы сможете восстановить важные данные из бэкапов.

Можно что-то настроить на компьютере, чтобы защититься от вируса шифровальщика?

а) Во-первых, обязательно поставьте антивирус. Но мы об этом уже говорили.

б) В браузерах можно отключить выполнение скриптов, поскольку их часто используют злоумышленники. Подробности о том, как лучше настроить браузеры Chrome и Firefox, можно прочитать на нашем блоге.

Установите Kaspersky Internet Security,

чтобы уберечь свой компьютер от вымогателей

ПОЧЕМУ БИЗНЕСУ НЕ ПОДХОДИТ ДОМАШНЯЯ И БЕСПЛАТНАЯ ЗАЩИТА

- Защита мирового класса от современных интернет-угроз

- Простота установки и использования

- Облачная консоль управления

- Сохранность конфиденциальных данных

- Защита от вирусов-шифровальщиков

- Безопасность финансовых операций в интернете

- Защита компьютеров Windows® и Mac, файловых серверов Windows и устройств Android™

ДОМАШНЕЕ РЕШЕНИЕ

БЕСПЛАТНЫЙ АНТИВИРУС:

В ЧЕМ ПОДВОХ?

ДОМАШНЕЕ РЕШЕНИЕ

– НЕ ВЫХОД

Бесплатное ПО часто создается для того, чтобы стимулировать пользователей покупать более функциональные платные решения. Как правило, оно демонстрирует навязчивую рекламу, которую можно отключить, только заплатив. Кроме того, бесплатные защитные решения обычно содержат минимальный набор технологий для защиты только домашних пользователей.

Персональные продукты разрабатываются специально для защиты домашних пользователей. Они не предлагают функционал, необходимый для обеспечения IT-безопасности предприятий: защиту от программ-блокировщиков, защиту серверов и мобильных устройств и т.д.

ПОЧЕМУ БИЗНЕСУ НУЖНО СПЕЦИАЛИЗИРОВАННОЕ ЗАЩИТНОЕ РЕШЕНИЕ?

Цена практически одинакова. Все фишки домашнего в нем есть и есть еще то, чего в домашнем нет:

- Веб-консоль – с ней удобнее администрировать, продлевать. Также она дает удаленный доступ внешнему ИТ-ишнику, чтобы прописывать политики. Больше 10 узлов, уже сложно все обходить.

- Защита конфиденциальной информации. С помощью шифрования данных (например о клиентах) можно гарантировать их сохранение.

- Поддержка файлового сервера.

- Резервное копирование, которое является одной из лучших защит от шифровальщика.

Free Anti-Virus

Anti-Virus

Internet Security

для всех устройств

Total Security

для всех устройств

Small Office Security

защищаемых ПК

и мобильные устройства

и шифрование файлов

вирусов-шифровальщиков

Kaspersky Small Office Security – отличный выбор для небольших компаний, которые:

- Не располагают специальными техническими знаниями или собственной IT-службой

- Проводят финансовые операции в интернете

- Могут регистрироваться на множестве веб-сайтов, для каждого из которых требуется свой пароль

- Нуждаются в шифровании важных бизнес- данных и данных своих клиентов

- Имеют менее 25 рабочих мест

- Имеют до 2 файловых серверов (но не имеют почтового и других выделенных серверов)

- Нуждаются в защите мобильных устройств на базе Android

- Ограничены во времени и средствах

- Могут пользоваться услугами внешних компаний для IT-администрирования

- Мне достаточно вообще обычного домашнего или бесплатного антивируса

![]()

В случае специализированного защитного решения для бизнеса все дистрибутивы и весь софт на всех устройствах будут находиться под постоянным контролем и при этом вы не будете тратить время на отслеживание патчей выпущенных разработчиками ПО.

Мы предлагаем своим клиентам только легитимное ПО

В бесплатных продуктах продуктах отсутствует мониторинг системы. Например, возьмем самый распространенный и опасный вирус – шифровальщик. Знаете, что это?

По сути шифровальщик — это вирус-вымогатель. Он шифрует все ваши данные и предлагает перевести деньги за их расшифровку злоумышленнику.

По нашей статистике около 70% клиентов СМБ попадают на шифровальшиков. 80% подхватывают вирусы случайно. Никому лично вы не нужны. Вирусы сейчас живут сами по себе. Их создают, выпускают в сеть и они сами ищут тех, кто не защищен.

Основную опасность сейчас представляют не целенаправленные угрозы, а массовые рассылки такого рода зловредов. Если у вас есть сайт и на нем есть публичные адреса, вы на 100% уязвимы для такого рода вирусов. Стоимость разблокировки данных от 30 тыс. до 1 млн. руб. Еще и гарантии нет. И после оплаты может все повториться.

Представьте, что вас заблокировали, встали на несколько дней ваши банковские операции, не получается восстановить информацию о клиентах. Сейчас такого рода вещи могут просто уничтожить бизнес. Шифровальшик может не сразу срабатывать, а ждет время, когда для вас это будет критично. Например, за 3 дня до сдачи отчетности.

Антивирус – это просто база вирусов, которая их блокирует. Вы думаете она сможет распознать шифровальщика? Да, только если он есть в ее базе. Но ведь на момент распространения, шифровальщик никому не известен.

Самая большая разница системной защиты от антивируса в том, что она может защищать вас от угроз нулевого дня. Смотрите, как это будет делать система:

Максим Горинский и Евгений Касперский

Работаем с 2004 года и знакомы многим руководителям бизнеса, директорами по ИТ, системным администраторам (приходящим и штатным), бухгалтерам и сметчикам.

Мы продаем решения деловым людям, которые ценят свое время и знают толк в хорошем сервисе. Таким же как мы. У нас есть любимое дело, в которое мы верим и стараемся его делать с полной отдачей.

АИР-СОФТ (AIRSoft Co.) предупреждает – в последнее время ОЧЕНЬ участились случаи мошенничества с использование вредоносных программ-шифровальщиков.

События развиваются стремительно, поэтому мы переделываем данный раздел по актуальности информации. С более ранней информацией можно ознакомиться внизу страницы.

Интервью Савиновой Ирины Викторовны по вопросу шифровальщика >>>

Меры по предотвращению потери данных из-за вирусов-шифровальщиков

Использовать последние версии антивирусных продуктов:

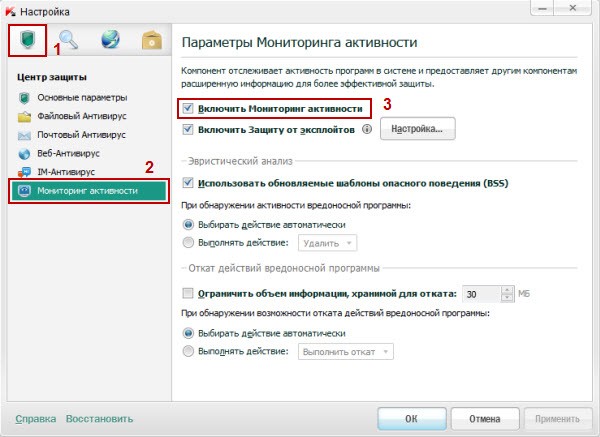

Kaspersky Endpoint Security. Модуль Мониторинга системы может выявить многие шифровальщики по подозрительному поведению и восстановить зашифрованные файлы. Подробнее

Dr.Web. Превентивная защита в новых версиях способна остановить многие новые вирусы-шифровальщики. Модуль защиты от потери данных (в некоторых продуктах) позволяет настроить резервное копирование данных. Подробнее

ESET NOD32. Дополнительные рекомендации по снижению риска заражения. Подробнее.

Использовать дополнительные возможности антивирусов:

Kaspersky Endpoint Security. Защита с помощью Контроля активности программ. Подробнее.

Настроить удаление опасных вложений из писем:

Средствами Kaspersky Endpoint Security. Фильтрация вложений в модуле Почтовый антивирус. Подробнее.

Средствами почтового сервера Kerio Connect. Возможность удалять опасные вложения в zip-архивах (начиная с версии 8.5). Подробнее

С помощью функции Фильтрация вложений в Kaspersky Security для Microsoft Exchange (начиная с версии 9.2.39). Подробнее

Настроить резервное копирование данных:

Письма-шифровальщики с адреса Управления Росприроднадзора по Чукотскому автономному округу

Адрес от имени которого приходит письмо - указан на их официальном сайте. Только надо помнить, что официальные письма госструктур выглядят совершенно иначе!

Будьте внимательны и не открывайте подозрительных писем

Мастерство злоумышленников растет – теперь они уже не шлют типовые письма всем наовось, а используют персонализированный подход.

Например, вот такое письмо пришло нашему директору – все чин по чину, с именем и персональным предложением.

И сумма выигрыша не запредельная – что тоже способствует доверию.

Будьте бдительны – не ведитесь на именной выигрыш – особенно если даже билет лотереи не покупали

Пример письма-шифровальщика, замаскированного под письмо Службы технической поддержки "1С"

Чтобы НЕ стать очередной жертвой шифровальщика WannaCry НУЖНО УСТАНОВИТЬ своевременно не установленный патч MS17-010 от Microsoft (в виде исключения он выпущен даже для Windows XP).

Также нужно убедиться, что на каждой рабочей станции и сервере используется актуальная версия антивирусного решения, его базы обновлены и в настройках включена проактивная защиты (она же – Мониторинг системы в продуктах Лаборатории Касперского) – что позволит обнаруживать по поведению даже новые угрозы, которых еще нет в базах.

Подробнее о шифровальщике WannaCry.

ОБРАТИТЕ ВНИМАНИЕ – КАК отличается адрес, указанный в ссылке, от РЕАЛЬНОГО (в окне – появляется при наведении мышкой)

Уже этого достаточно, чтобы понять – данное письмо ОПАСНО

Недавно нами были получены еще яркие примеры писем-шифровальщиков

Одно письмо очень "жизненное", а второе рассчитано на любителей "халявы"

В преддверии сдачи отчетности злоумышленники снова активизировали страх бухгалтеров перед налоговыми инспекциями и проверками.

Ниже – типичный образец письма, которые сейчас даже нам приходят регулярно.

Будьте бдительны: налоговая точно ТАК НЕ работает.

Июль 2016: интервью Савиновой Ирины Викторовны по вопросу шифровальщика >>>

Ноябрь 15: Внимание! Злоумышленниками, от имени Управления Роспотребнадзора по РБ рассылаются письма с информацией о проведении мероприятий по контролю организаций.

Сентябрь 15: типовые примеры писем с шифровальщиками:

Август 15: типовые примеры писем с шифровальщиками - выглядят убедительно, но ОПАСНЫ

Июль 15:

2. Маскировка писем шифровальщиков под письма с Актами-сверки выглядят крайне убедительно - Будьте внимательны! Ниже Print Screen письма, которое получили мы

Май 15: тема официальных писем от госорганов уже показалась злоумышленникам изжитой, и они вернулись и весьма активизировались на социальных ловушках, активно эксплуатируя две базовые человеческие слабости – СТРАХ и ВЫГОДУ.

В большинстве писем даже указаны последние цифры карты, только вот в состоянии эйфории от неожиданной прибыли мало кому приходит в голову СРАВНИТЬ эти цифры с реальными данными СВОЕЙ КАРТОЙ.

Чаще всего к письму прилагается вложение в виде архива (где Вас и ждет злобный монстр), или указана гиперссылка на якобы место хранения документов – что там – см выше, в п.1

ВЫ ЖДЕТЕ ЭТО ПИСЬМО, ВЫ ДОГОВАРИВАЛИСЬ С ОТПРАВИТЕЛЕМ, ОН – банально –Вам ИЗВЕСТЕН?

НЕТ! Так зачем Вам открывать вложения и переходить по разным ссылкам? Иногда и сотрудников-получателей в организации то с таким именем нет, а получатель кликает по ссылкам и вложениям.

Да, да - злоумышленники уже пошли дальше в своем развитии – от писем от неизвестных источников перешли – к надежным и привычным для Вас адресатам.

Тексты таких писем очень разнообразны.

В итоге разбирательства такого печального инцидента – вирус в банке – выявилась печальная деталь – с клиентами менеджер банка переписывался не через защищенный корпоративный портал, а … с личной почты….

Так же Вы можете получить от известного Вам адресата и совершенно новое письмо, с любым - даже самым неожиданным текстом…

Несуразность такого письма – на контрасте характера и смысла – сразу бросилась в глаза…

Но если бы такое письмо пришло молодому мужчине от молодой знакомой – оцените вероятность открытия – и последующего заражения?

Как видите, ВАРИАНТОВ обеспечить Вам заражение - ОЧЕНЬ МНОГО!

Февраль 15: мастерство злоумышленников растет.

Обратите внимание – обратный адрес уже похож на реальный судебный, да и ссылка для скачивания информации – не вызывающий подозрение набор символов, а вполне уже логичная по смыслу…

Да и над текстом поработали хорошие психологи – он уже вполне может восприниматься на полном серьезе.

Будьте еще более бдительны, господа и дамы, КОНТРОЛИРУЙТЕ свое любопытство!

Октябрь 14 : уровень мастерства и понимания психологии злоумышленников растет день ото дня.

Те нелепости текста, о которых мы писали год назад, проработаны и ушли в прошлое.

Теперь полученный текст очень реален, он говорит о том, что направленное в Ваш адрес уведомление об уголовном деле вернулось, и это письмо просто информационное. Сплошная забота….

Реально мало что в этом переработанном тексте настораживает – если бы не три вещи:

· Обращение к электронному адресу – это ЯВНЫЙ ляп № 1, который должен настораживать

· Странная весьма гиперссылка, выходящая при наведении на якобы Ваше дело – это ЯВНЫЙ ляп № 2

А так уровень достойный – БУДЬТЕ БДИТЕЛЬНЫ:

Две человеческие слабости – СТРАХ и ВЫГОДА – все лучше используются злоумышленниками.

Мы уже писали 23.08.13 на своем сайте информацию об этом виде мошенничества,

НО количество ПОСТРАДАВШИХ растет ТАКИМИ темпами, что мы решили сделать

ОТДЕЛЬНУЮ СПЕЦИАЛЬНУЮ ПРЕДУПРЕДИТЕЛЬНУЮ РАССЫЛКУ

ВНИМАТЕЛЬНО прочитайте нижеследующую информацию – и БУДЬТЕ БДИТЕЛЬНЫ к содержанию приходящих Вам писем!

ЧАСТЬ 1 - КАК ПРОИСХОДИТ ЗАРАЖЕНИЕ:

Пользователь получает информационное письмо якобы от государственных органов законодательной, исполнительной или судебной власти (например, из Арбитражного суда на тему "о взыскании долга", "Судебное постановление Арбитражного суда" или т.п.) – на рисунке Print Screen письма, которое лично мы тоже получили.

Print Screen письма, ссылка которого содержит Trojan.Encoder

Письмо выглядит вполне безобидным и даже полезным, однако после ОПРОМЕТЧИВОГО нажатия на кнопку ЗАГРУЗИТЬ ДОКУМЕНТЫ - при отключенном антивирусе - происходит запуск вредоносной программы-шифровальщика (она же Trojan.Encoder).

Не будем обсуждать РАЗУМНОСТЬ этого отключения или РАЗУМНОСТЬ наличия антивируса с устаревшими базами – в конце концов, КАЖДЫЙ САМ ДЕЛАЕТ СВОЙ ВЫБОР .

А зашитый в сообщение шифровальщик ДЕЛАЕТ СВОЕ ЧЕРНОЕ ДЕЛО:

находит на дисках файлы наиболее распространенных форматов (документы Word, Excel, PDF, фотографии, базы 1С) и шифрует их.

При этом используются алгоритмы асимметричного шифрования. Расшифровать данные можно только обладая закрытой частью ключа, которая есть только у злоумышленника – автора вредоносной программы.

Способов эффективного подбора ключа современной науке не известно.

После того, как все данные зашифрованы, вредоносная программа оставляет инструкции, как связаться со злоумышленником для восстановления информации - за деньги.

А ничего… синий экран…потеря нужной информации…. нервный стресс и …звонок нам

Только мы – по опыту последних недель – особо не порадуем: пока нечем.

ЧАСТЬ 3 – ЧТО ДЕЛАТЬ, ЕСЛИ ПОЛУЧИЛИ ТАКОЕ?

Банально – ИГНОРИРОВАТЬ такие сообщения.

Если уж ОЧЕНЬ интересно – позвоните в госорган, ЯКОБЫ приславший Вам сообщение и спросите – что и как

На будущее – тип сообщения может меняться, но ВСЕГДА видны НЕСУРАЗНОСТИ, выдающие его с головою.

Самые типовые – хорошо видны на нашем сообщении – посмотрите:

· обращение к электронному адресу – а не к ФИО

· несоответствие информации – Арбитраж НЕ возбуждает уголовные дела

ЧАСТЬ 4 – А ЧТО ДЕЛАТЬ, ЕСЛИ ОТКРЫЛИ?

Похвалить себя, если у Вас есть ПОЛЕЗНАЯ привычка – ежемесячно (хотя-бы) делать архив своих данных – на внешних независимый носитель: МАКСИМУМ, что Вы потеряли – все данные с даты последней архивации…

· Понять, что самостоятельно восстанавливать зашифрованные файлы и/или связываться по присланным координатам для выяснения реквизитов платежа за ключ дешифрации - БЕСПОЛЕЗНО,

· Отключить пострадавший компьютер от сети

· Сделать копию зашифрованных файлов для последующих попыток восстановления – на отдельный носитель – а вдруг повезет

· Вспомнить - а КАКОЙ антивирус Вы отключили – для того, чтобы это злополучное сообщение прочитать

Если Вы являетесь пользователем антивируса Лаборатории Касперского:

Обратитесь в техническую поддержку Лаборатории по телефону 8 800 700 88 11.

Будьте готовы предоставить максимально подробную информацию о Вашей лицензии, а также информацию о времени обнаружения заражения, требовании злоумышленника и несколько зашифрованных файлов для передачи на анализ.

Если Вы являетесь пользователем антивируса Доктор Веб:

Для Вас на официальном сайте Доктор Веб есть специальный раздел, в котором Вы можете создать запрос в техническую поддержку, касающийся именно расшифровки файлов.

Внимательно заполните текстовые поля запроса, а также приложите к запросу требуемые файлы.

Если Вы являетесь пользователем антивируса ESET:

В обращение необходимо добавить в архив образец шифратора и других подозрительных файлов, несколько образцов зашифрованных файлов. В комментариях укажите обстоятельства, при которых произошло заражение, а также ваши лицензионные данные и контактный email для обратной связи.

ЧАСТЬ 5 – А ЧТО ЕЩЕ МОЖНО СДЕЛАТЬ?

Ниже приведено письмо, доставленное в нашу бухгалтерскую службу 22.08.14:

Кому не захочется вернуть деньги из бюджета?

Вот только проверьте – просто наведением – КУДА ведет ссылка, на которую Вас призывают нажать для скачивания форм документов!

И сразу поймете, что НИКАКОГО ОТНОШЕНИЯ к налоговой эта ссылка не имеет!

Не говоря уже о том, что не указан Ваш ИНН, да и само название организации отсутствует…

Предупредите своих бухгалтеров.

Письма рассылаются от конкретного сотрудника прокуратуры Уфы, номер его контактного телефона отличается всего на одну цифру от реального номера приемной прокуратуры.

Официально нейтральный текст, призывающий скачать постановление прокуратуры, тоже не вызывает особых опасений.

Но – при желании тоже легко обнаружить признаки опасности:

Наведите мышку на ссылку – и Вы увидите КАРДИНАЛЬНОЕ отличие указанного в гиперссылке интернет-адреса с реальным – это ВАЖНЫЙ признак ОПАСНОСТИ

Нажмите ОТВЕТИТЬ на это письмо – и отправьте обратно пустым – приходит извещение системы об отсутствии адресата в домене прокуратуры

При ВКЛЮЧЕННОМ на максимальную защиту антивирусе нажмите на ссылку – выходит СРАЗУ же сообщение о заражении ресурса (скрин-ниже)

Что придумают мошенники дальше – НЕИЗВЕСТНО!

Единственное, что мы можем Вам посоветовать – это БУДЬТЕ ВНИМАТЕЛЬНЫМИ КО ВСЕМ ВХОДЯЩИМ ПИСЬМАМ!

Реальное письмо, доставленное нам и массово нашим клиентам 8.09.14, приведено ниже.

Читайте также: