Ответы на частые вопросы:

Борьба с троянцами семейства WinLock и MbrLock

Троянцы, блокирующие работу Windows, с сентября 2009 года — одни из самых распространенных по частоте проявления. Например, за декабрь 2010 года более 40% обнаруженных вирусов — блокировщики Windows. Общее название подобных вредоносных программ — Trojan.Winlock.XXX, где XXX — номер, присвоенный сигнатуре, которая позволяет определить несколько (зачастую несколько сотен) схожих вирусов. Также подобные программы могут относиться к типам Trojan.Inject или Trojan.Siggen, но такое случается значительно реже.

Внешне троянец может быть двух принципиальных видов. Первый: заставка на весь экран, из-за которой не видно рабочий стол, второй: небольшое окно в центре. Второй вариант не закрывает экран полностью, но баннер все равно делает невозможной полезную работу с ПК, поскольку всегда держится поверх любых других окон.

Вот классический пример внешнего вида программы Trojan.Winlock:

![]()

Цель троянца проста: добыть для вирусописателей побольше денег с жертв вирусной атаки.

Наша задача — научиться быстро и без потерь устранять любые баннеры, ничего не платя злоумышленникам. После устранения проблемы необходимо написать заявление в полицию и предоставить сотрудникам правоохранительных органов всю известную вам информацию.

Алгоритм действий по борьбе с Trojan.Winlock

Модификаций блокировщиков существует великое множество, но и число известных экземпляров очень велико. В связи с этим лечение зараженного ПК может занять несколько минут в легком случае и несколько часов, если модификация еще не известна. Но в любой ситуации следует придерживаться приведенного ниже алгоритма:

1. Подбор кода разблокировки.

Прежде всего, попробуйте получить код разблокировки, воспользовавшись формой, позволяющей ввести текст сообщения и номер, на который его нужно отправить. Обратите внимание на следующие правила:

Если требуется перевести деньги на счет или телефонный номер, в поле Номер необходимо указать номер счета или телефона, в поле Текст ничего писать не нужно.

Если требуется перевести деньги на телефонный номер, в поле Номер необходимо указать номер телефона в формате 8хххххххххх, даже если в баннере указан номер без цифры 8.

Если требуется отправить сообщение на короткий номер, в поле Номер укажите номер,

в поле Текст — текст сообщения.

Если сгенерированные коды не подошли — попробуйте вычислить название вируса с помощью представленных картинок. Под каждым изображением блокировщика указано его название. Найдя нужный баннер, запомните название вируса и выберите его в списке известных блокировщиков. Укажите в выпадающем списке имя вируса, поразившего ваш ПК, и скопируйте полученный код в строку баннера.

Обратите внимание, что, кроме кода, может быть выдана другая информация:

Win+D to unlock — нажмите комбинацию клавиш Windows+D для разблокировки.

any 7 symbols — введите любые 7 символов.

Воспользуйтесь генератором выше или use generator above — используйте для получения кода разблокировки форму Номер-Текст в правой части окна.

Используйте форму или Пожалуйста, воспользуйтесь формой — используйте для получения кода разблокировки форму Номер-Текст в правой части окна.

Если подобрать ничего чего не удалось

Пользуясь остатками свободного пространства на экране, сделайте следующее:

4. Ручной поиск вируса. Если вы дошли до этого пункта, значит поразивший систему троянец — новинка, и искать его придется вручную.

Для удаления блокировщика вручную необходимо получить доступ к реестру Windows, загрузившись с внешнего носителя.

Обычно блокировщик запускается одним из двух известных способов.

Через автозагрузку в ветках реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

Путем подмены системных файлов(одного или нескольких) запускаемых в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

или, например, файла taskmgr.exe.

Для работы нам понадобится Dr.Web LiveCD/USB(или другие средства работы с внешним реестром).

Для работы с Dr.Web LiveCD/USB загрузите ПК с компакт-диска или флешки, после чего скопируйте на флеш- карту следующие файлы:

C:\Windows\System32\config\software *файл не имеет расширения*

C:\Document and Settings\Ваше_имя_пользователя\ntuser.dat

В этих файлах содержится системный реестр зараженной машины. Обработав их в программе Regedit, мы сможем очистить реестр от последствий вирусной активности и одновременно найти подозрительные файлы.

Теперь перенесите указанные файлы на функционирующий ПК под управлением Windows и сделайте следующее:

Запустите Regedit, откройте куст HKEY_LOCAL_MACHINE и выполните Файл –> Загрузить куст.

В открывшемся окне укажите путь к файлу software, задайте имя (например, текущую дату) для раздела и нажмите ОK.

В этом кусте необходимо проверить следующие ветки:

Microsoft\Windows NT\CurrentVersion\Winlogon:

Параметр Shell должен быть равен Explorer.exe. Если перечислены любые другие файлы — необходимо записать их названия и полный путь к ним. Затем удалить все лишнее и задать значение Explorer.exe.

Параметр userinit должен быть равен C:\Windows\system32\userinit.exe, (именно так, с запятой на конце, где C — имя системного диска). Если указаны файлы после запятой — нужно записать их названия и удалить все, что указано после первой запятой.

Встречаются ситуации, когда присутствует схожая ветвь с названием Microsoft\WindowsNT\CurrentVersion\winlogon. Если эта ветвь есть, ее необходимо удалить.

Microsoft\Windows\CurrentVersion\Run — ветвь содержит настройки объектов автозапуска.

Особенно внимательно следует отнестись к наличию здесь объектов, отвечающих следующим критериям:

Имена напоминают системные процессы, но программы запускаются из других папок

(например, C:\Documents and Settings\Dima\svchost.exe).

Имена вроде vip-porno-1923.avi.exe.

Приложения, запускающиеся из временных папок.

Неизвестные приложения, запускающиеся из системных папок (например, С:\Windows\system32\install.exe).

Имена состоят из случайных комбинаций букв и цифр

(например, C:\Documents and Settings\Dima\094238387764\094238387764.exe).

Если подозрительные объекты присутствуют — их имена и пути необходимо записать, а соответствующие им записи удалить из автозагрузки.

Microsoft\Windows\CurrentVersion\RunOnce — тоже ветвь автозагрузки, ее необходимо проанализировать аналогичным образом.

Завершив анализ, нажмите на имя загруженного раздела (в нашем случае он называется по дате) и выполните Файл –> Выгрузить куст.

Теперь необходимо проанализировать второй файл — NTUSER.DAT. Запустите Regedit, откройте куст HKEY_LOCAL_MACHINE и выполните Файл –> Загрузить куст. В открывшемся окне укажите путь к файлу NTUSER.DAT, задайте имя для раздела и нажмите ОK.

Здесь интерес представляют ветки Software\Microsoft\Windows\CurrentVersion\Run и Software\Microsoft\Windows\CurrentVersion\RunOnce, задающие объекты автозагрузки.

Необходимо проанализировать их на наличие подозрительных объектов, как указано выше.

Также обратите внимание на параметр Shell в ветке Software\Microsoft\Windows NT\CurrentVesion\Winlogon. Он должен иметь значение Explorer.exe. В то же время, если такой ветки нет вообще — все в порядке.

Завершив анализ, нажмите на имя загруженного раздела (в нашем случае он называется по дате) и выполните Файл –> Выгрузить куст.

Получив исправленный реестр и список подозрительный файлов, необходимо сделать следующее:

Сохраните реестр пораженного ПК на случай, если что-то было сделано неправильно.

Попробуйте загрузить инфицированную машину с жесткого диска. Если загрузка прошла

успешно и баннера нет — проблема решена. Если троянец по-прежнему функционирует,

повторите весь пункт 4 этого раздела, но с более тщательным анализом всех уязвимых и часто используемых вирусами мест системы.

Внимание! Если после лечения с помощью Dr.Web LiveCD/USB компьютер не загружается

(начинает циклически перезагружаться, возникает BSOD), нужно сделать следующее:

Убедитесь, что в папке config находится один файл software. Проблема может возникать, потому что в Unix-системах регистр в имени файлов имеет значение (т. е. Software и software — разные имена, и эти файлы могут находиться в одной папке), и исправленный файл software может добавиться в папку без перезаписи старого. При загрузке Windows, в которой регистр букв роли не играет, происходит конфликт и ОС не загружается. Если файлов два — удалите более старый.

На каком бы из этапов ни кончилась битва с троянцем, необходимо обезопасить себя от

подобных неприятностей в будущем. Установите антивирусный пакет Dr.Web и регулярно

обновляйте вирусные базы.

Приветствую!

В связи с массовым распространением гаджетов и устройств, которые работают под управлением операционной системы Android, всё актуальнее становится вопрос об их защите и избавления от вредоносного программного обеспечения.

Содержание:

Вредоносное программное обеспечение подразделяется на категории, каждое из которых обладает своими свойствами и особенностями. В данной статье мы разберём наиболее часто встречающиеся категории вредоносного программного обеспечения для операционной системы Android и рассмотрим наиболее действенные методы борьбы с этим злом.

Удаление трояна

Наиболее популярным типом вредоносного ПО является троян. Его деструктивная деятельность заключается в сборе и отправке преступникам конфиденциальной информации, начиная от личной переписки в мессенджерах и заканчивая данными банковской карты при совершении платежа. Помимо этого данный зловред может осуществлять скрытую отправку смс на короткие платные номера, чем наносит финансовый ущерб владельцу устройства.

Для избавления от зловреда следуйте инструкции:

![]()

1) Установите из Play Market одно из популярных антивирусных решений для Android: AVG, Kaspersky, Dr.Web и просканируйте систему на наличие вирусов.

2) После окончания сканирования удалите все найденные подозрительные файлы.

Как правило, озвученных действий достаточно для того, чтобы очистить систему Android от троянов.

Удаление рекламного вируса

Приложения, добавляющие рекламу также весьма распространены. В отличие от троянов, их вредоносное действие заключается в добавлении рекламы в интерфейс системы и браузер. Вследствие этого замедляется отзывчивость интерфейса и увеличивается расход трафика!

Наиболее распространённый путь попадания этого типа зловредов в систему – через установку псевдо-бесплатных игр.

Наиболее эффективным способом можно назвать установку приложения AdAvay, которое заблокирует доступ к адресам, с которых загружается рекламный контент.

Однако этот способ сопережён с некоторыми трудностями, а именно необходимостью получения root доступа на устанавливаемом устройстве (без него приложение не работает) и установку приложения с сайта, для чего в настройках устройства необходимо поставить галочку у пункта Неизвестные источники, который находится в Настройки -> Безопасность.

Если вас не останавливают эти сложности, то в результате вы практически полностью избавитесь от раздражающей всплывающей и мерцающей рекламы в приложениях, а также браузере.

Удаление баннера-вымогателя

Данная категория зловредов блокирует доступ к интерфейсу гаджета и требует у владельца перевод денег за разблокировку. Никогда не переводите деньги мошенникам т.к. нет никаких гарантий, что после оплаты вы вернёте доступ к своему гаджету.

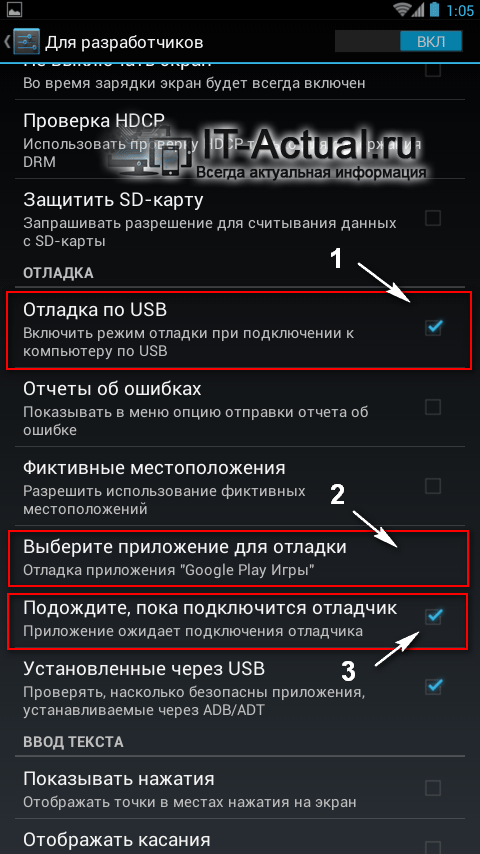

При обнаружении данного зловреда сделайте следующее:

1) Выключите аппарат и извлеките SIM-карту.

![]()

2) Включите аппарат и максимально быстро (до появления баннера-блокиратора) зайдите в Настройки -> Для разработчиков и там поставьте галочку напротив пункта Отладка по USB, а после в меню Выберите приложение для отладки укажите подозрительное приложение. И, наконец, поставьте галочку у ставшего активным пункта Подождите, пока подключится отладчик.

![]()

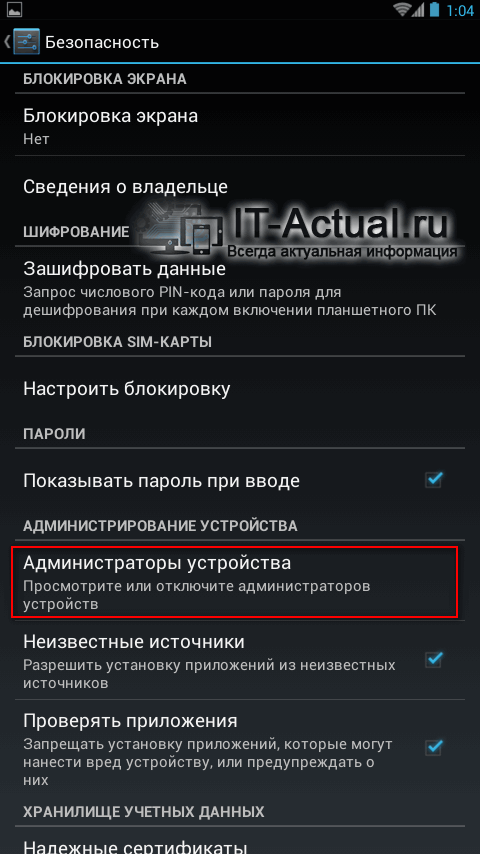

Если в меню Выберите приложение для отладки у вас отображается множество приложений, и вы затрудняетесь в определении вредоносного, то его название с очень высокой степенью вероятности можно подчеркнуть в Настройки –> Безопасность –> Администраторы устройства.

Для повышения собственных привилегий и усложнения удаления, зловред, как правило, прописывает себя в этом списке.

![]()

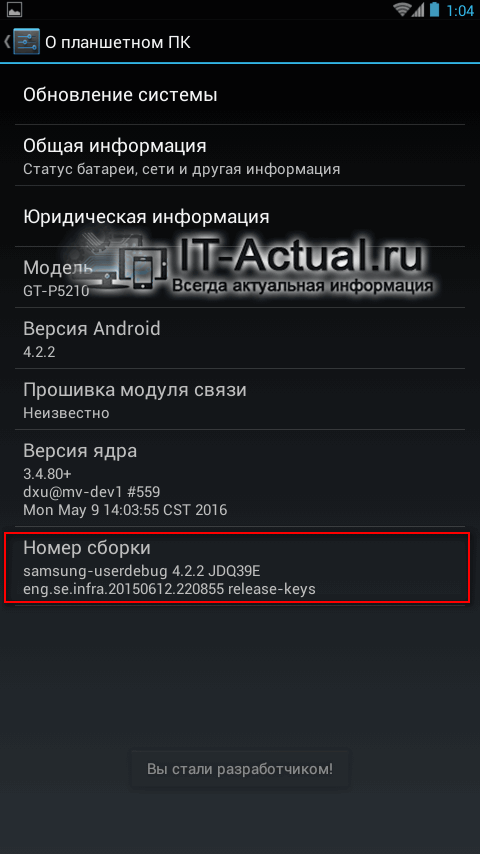

Также может отсутствовать раздел меню Для разработчиков. Для его активации необходимо зайти в меню О планшетном ПК и несколько раз подряд нажать по пункту Номер сборки.

Возможно, вам придётся несколько раз перезагружать устройство, дабы успеть проделать необходимые манипуляции.

3) После проведённых манипуляций интерфейс системы будет разблокирован и вам остаётся только в Настройки –> Безопасность –> Администраторы устройства снять галочку с вредоносного приложения. Это необходимо сделать для снятия привилегий, которые блокируют удаление вредоносного приложения штатными средствами системы.

4) Удалите вредоносное приложение штатными средствами, для этого проследуйте в Настройки -> Приложения ->

Краткий итог

Следуя приведённым инструкциям, вы сможете быстро и без особых усилий справиться с самым разнообразным типом зловредов, что встречаются на смартфонах и планшетах, работающих на операционной системе Android.

В свою очередь, Вы тоже можете нам очень помочь.

Просто поделитесь статьей в социальных сетях с друзьями.

Поделившись результатами труда автора, вы окажете неоценимую помощь как ему самому, так и сайту в целом. Спасибо!

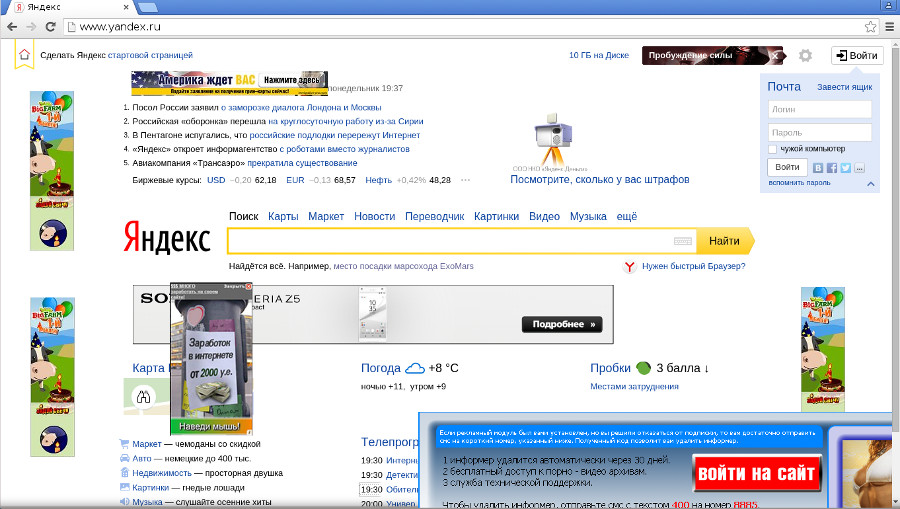

![]()

Как только рекламное ПО заметит, что доступ в Интернет открыт, оно сразу пытается запустить браузер и открыть в нем тот или иной рекламный сайт. Более того, сразу после загрузки одного сайта, открывается другой и если постоянно не закрывать рекламные окна, то спустя какое-то время, вредоносная деятельность рекламного вируса приведет к тому, что веб браузер или ваш компьютер просто зависнут.

Поэтому, если при открытии любой страницы, даже той, на которой вы ранее рекламы не видели, вас встречает большое количество баннеров и всплывающей рекламы или при включении компьютера браузер запускается самостоятельно, сразу показывая неизвестный вам рекламный сайт, то это говорит только об одном — на ваш персональный компьютер проник рекламный вирус. Вам необходимо как можно быстрее проверить компьютер, найти и удалить рекламное ПО, так как его наличие может привести к медленной работе операционной системы, снижению скорости загрузки веб сайтов, зависанию веб браузеров и даже к воровству вашей личной информации и данных, которые вы вводите в вашем интернет браузере.

Как удалить рекламный вирус

Без всяких сомненений, рекламный вирус вредит работе вашего компьютера. Поэтому необходимо быстро, а главное полностью удалить рекламное ПО. Чтобы избавиться от рекламного вируса необходимо следовать пошаговому руководству, которое приведено ниже. Вам будет необходимо использовать несколько бесплатных программ, созданных специально для борьбы с ведоносными программами и рекламным ПО, а так же выполнить несколько несложных действий с настройками операционной системы и установленных интернет браузеров.

Мы настойчиво рекомендуем выполнить все шаги, так как каждая часть инструкция по своему важна и только выполнив её полностью, вы сможете быть уверены, что вам компьютер был очищен от рекламного вируса и защищен от возможного заражения рекламным ПО в будущем. Во время выполнения этой инструкции вам может быть понадобиться перезагрузить свой компьютер или браузер, поэтому мы рекомендуем распечатать это руководство или создать закладку на эту страницу. Если в процессе удаления рекламного вируса у вас появятся вопросы или что-то будет не получаться, то просто напишите нам об этом. Мы с радостью подскажем и поможем вылечить ваш компьютер.

Процесс удаления рекламного ПО с зараженного компьютера одинаков для всех версий операционной системы Windows, начиная Windows XP и заканчивая Windows 10. В первую очередь необходимо проверить список установленных программ на вашем компьютере и удалить все неизвестные, ненужные и подозрительные приложения.

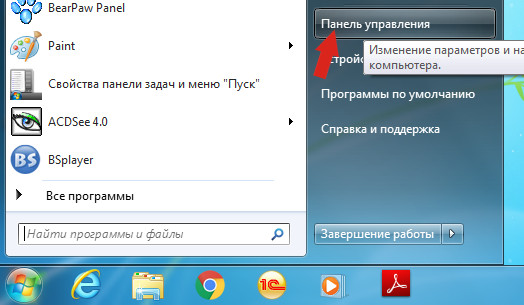

Windows 95, 98, XP, Vista, 7

![]()

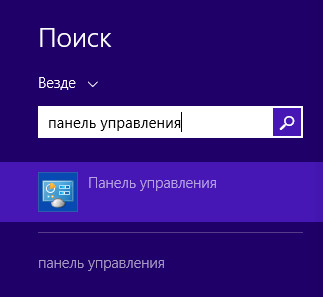

Windows 8

В правом верхнем углу найдите и кликните по иконке Поиск.

![]()

В поле ввода наберите Панель управления.

![]()

Windows 10

В поле ввода наберите Панель управления.

![]()

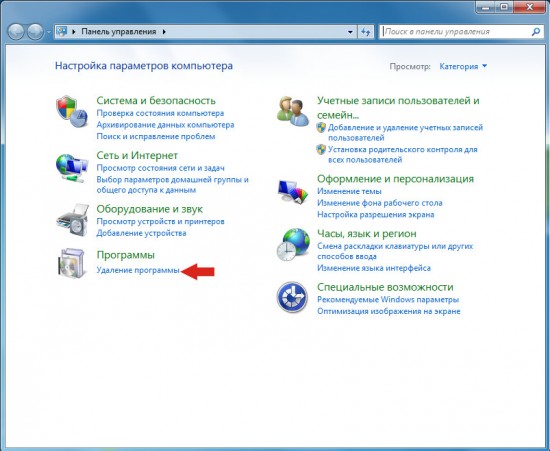

![]()

Откроется окно в котором будет показан список всех установленных программ. Поищите в нём программы, в имени которых есть название рекламных сайтов или сайтов, которые самостоятельно открываются при включении компьютера. Для ускорения поиска рекламного ПО, мы рекомендуем чтобы вы отсортировали список установленных программ по дате установки.

Как только вы нашли подозрительную программу, выделите её и нажмите кнопку Удалить/Изменить.

![]()

Затем просто следуйте указаниям Windows. Если в списке программ нет подозрительных или рекламное ПО не удаляется, то попробуйте использовать бесплатную программу Revo Uninstaller Free.

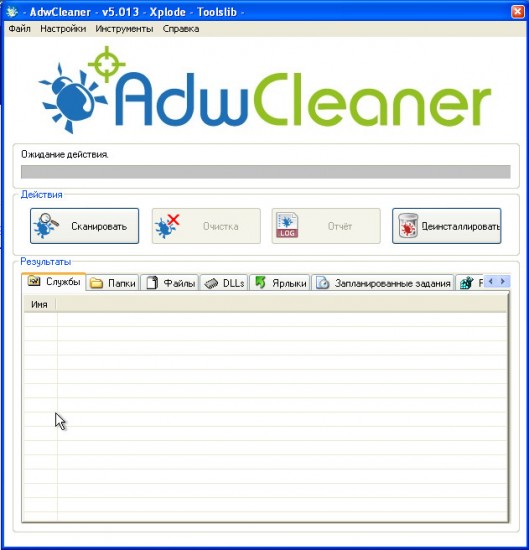

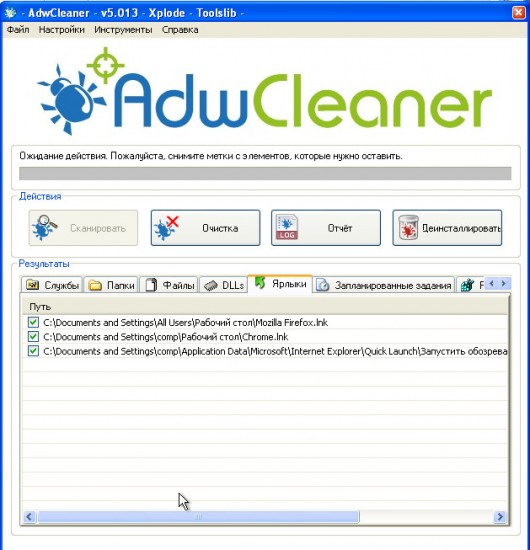

Скачайте программу AdwCleaner используя следующую ссылку.

![]()

В качестве папки, куда будет сохранятся эта программа, выберите ваш Рабочий стол. Если вы этого не сделаете, по-умолчанию, программа AdwCleaner будет записана в папку Загрузки. Когда загрузка программы завершится, запустите её. Вы увидите главное окно AdwCleaner, аналогичное приведенному ниже.

![]()

![]()

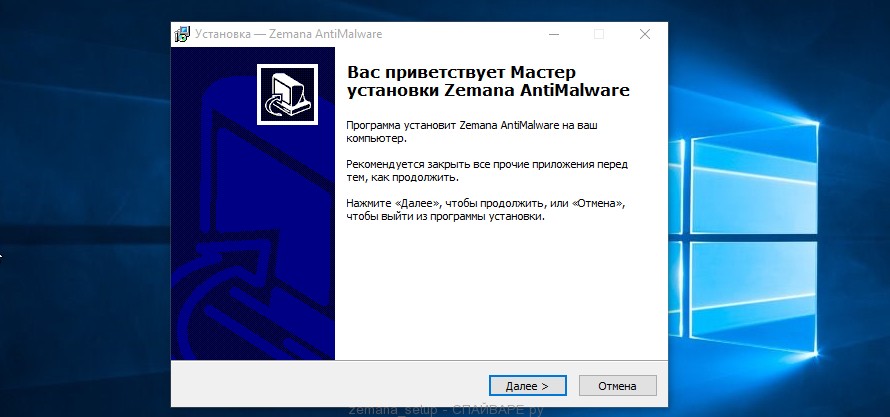

Zemana Anti-malware — это приложение, которое не так широко известно как AdwCleaner, но тем не менее обладает не меньшими способностями в поиске и удалении рекламных вирусов и вредоносных программ. Более того, в отличии от AdwCleaner, Zemana активно использует облачные технологии, что позволяет снизить размер инсталлятора, а так же улучшить способность обнаруживать разное рекламное ПО, даже то, которое постоянно изменяется его авторами, чтобы затруднить антивирусам его определить и удалить.

Скачайте программу Zemana AntiMalware с помощью ниже приведенной ссылки и сохраните её на ваш Рабочий стол.

![]()

Когда процесс загрузки завершится, запустите файл который скачали. Вы увидите окно Мастера установки, просто следуйте его указаниям.

![]()

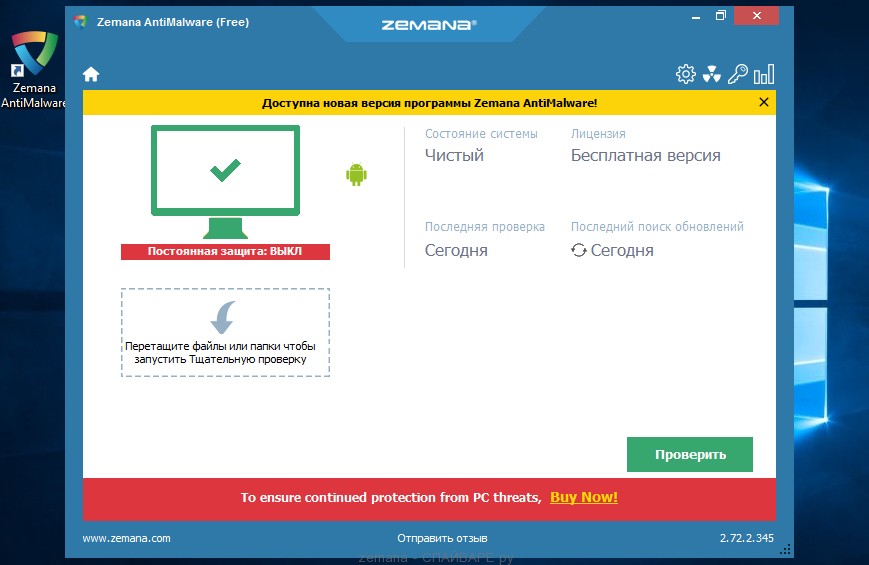

Как только установка Zemana Anti-Malware будет завершена, откроете главное окно программы.

![]()

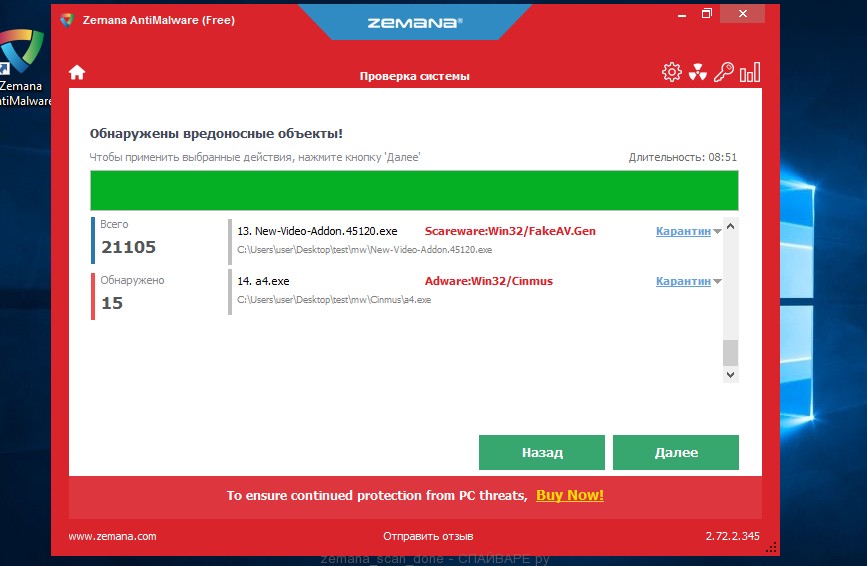

![]()

Когда сканирование будет завершено, нажмите кнопку Далее, чтобы удалить найденные рекламные вирусы и вредоносные программы и поместить их в карантин.

Если вы не нашли рекламное ПО в списке установленных программ, а утилиты AdwCleaner и Zemana Anti-malware не помогли вам удалить рекламный вирус, то мы рекомендуем проверить ваш компьютер с помощью широко известной программы Malwarebytes Free. Кроме того, даже если предыдущие шаги этой инструкции помогли избавится от навязчивой рекламы, то всё-равно, вам стоит проверить систему и с помощью этой программы. Malwarebytes Free — это приложение предназначенное для поиска и удаления разных вредоносных и рекламных программ, вирусов, буткитов, шифровальщиков и т.д. Эта программа не конфликтует с классическим антивирусом, так что можете смело её устанавливать и запускать.

Используйте следующую ссылку, чтобы скачать Malwarebytes Free. Для того, чтобы не искать скачанную программу, сохраните её на вашем Рабочем столе.

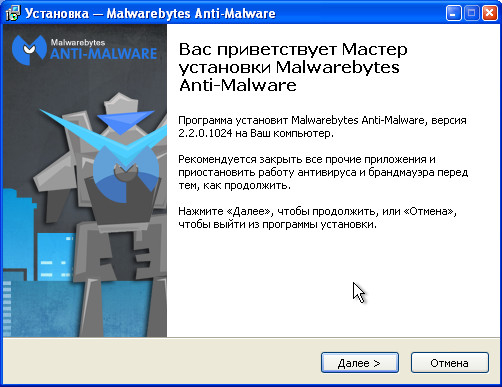

Как только процесс загрузки завершится, запустите скачанный файл. Вы увидите окно Мастера установки программы. Просто следуйте его указаниям.

![]()

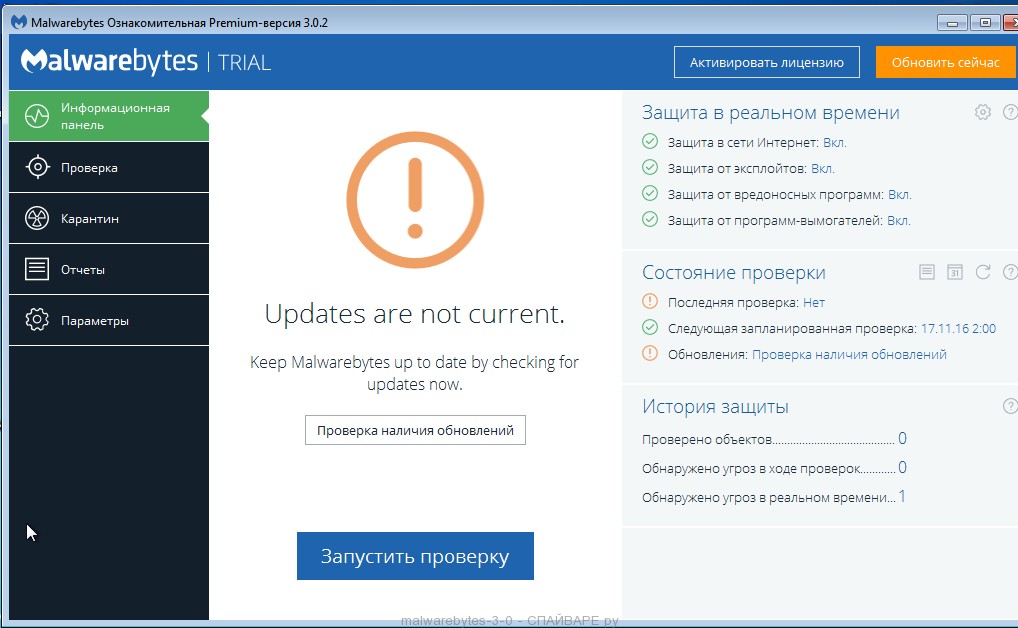

Когда процесс установки программы Malwarebytes на ваш компьютер завершится, перед вами откроется главное окно программы.

![]()

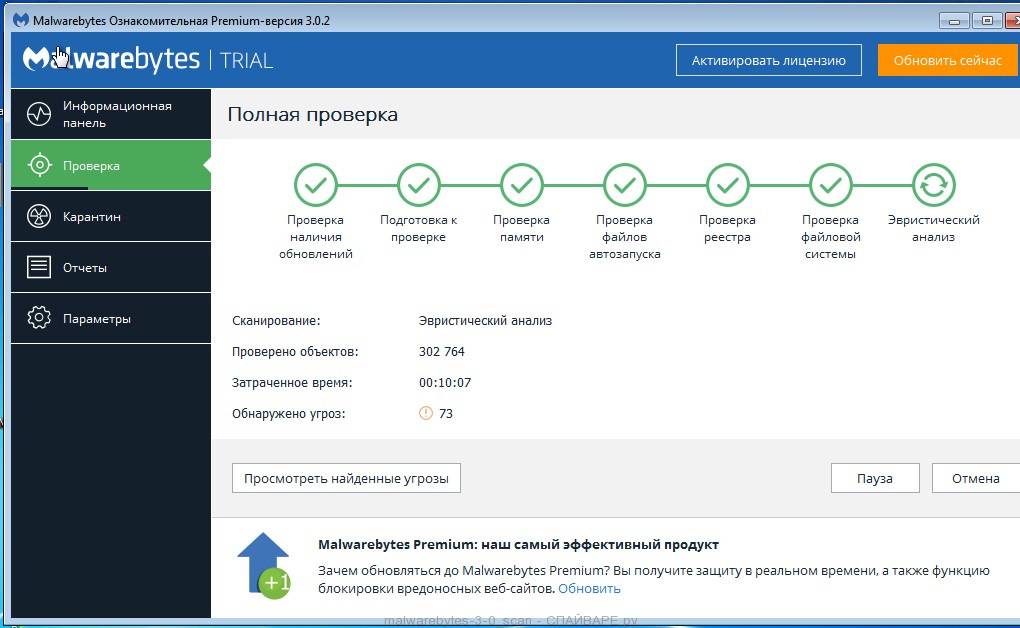

![]()

Как только проверка компьютера завершится, программа Malwarebytes Anti-malware покажет вам список найденных компонентов рекламного вируса и других вредоносных программ.

![]()

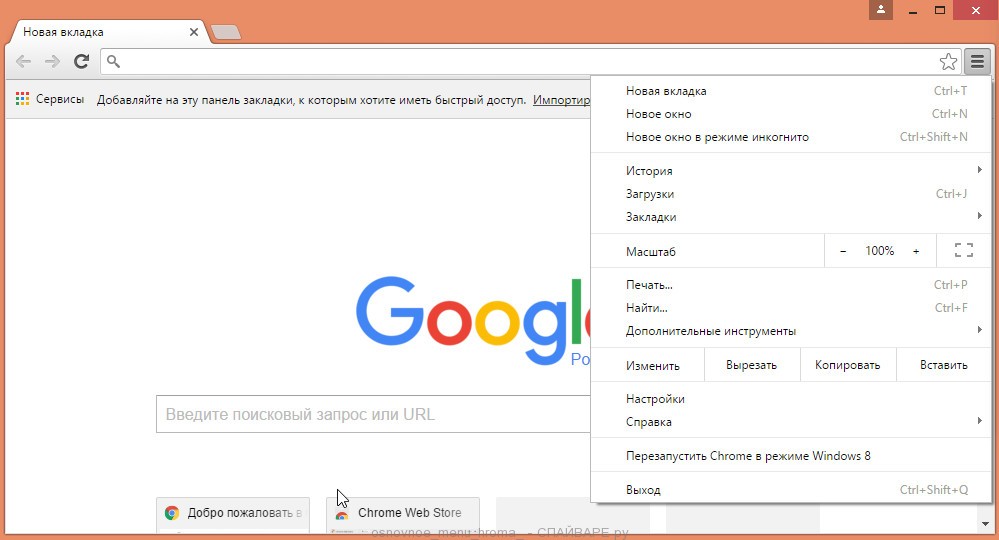

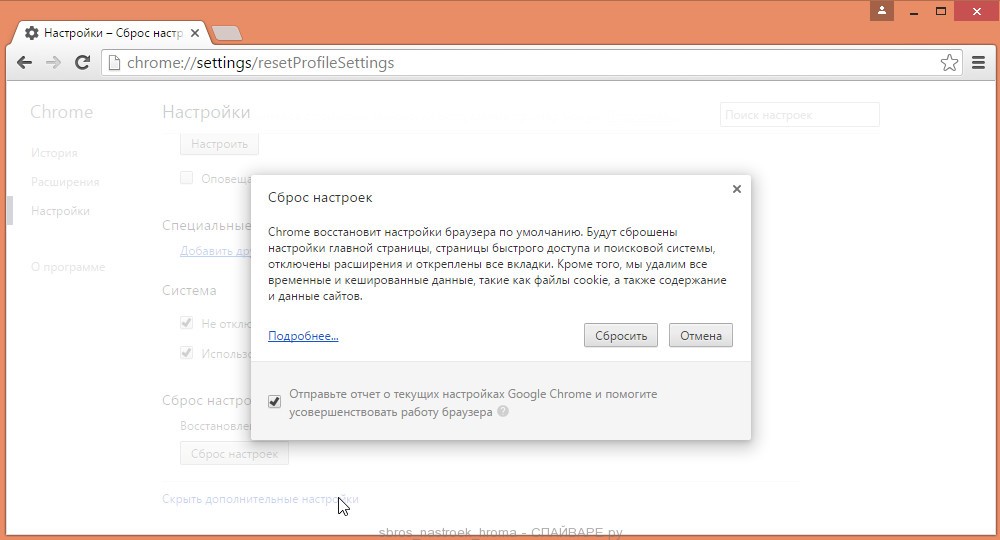

Сброс настроек Хрома — это простой способ избавиться от последствий заражения браузера рекламным вирусом или вредоносным расширением. С его помощью, вы сможете так же восстановить свою домашнюю страницу и поисковую систему по умолчанию. Даже, если после выполнения предыдущих шагов, вы не наблюдаете никаких проявлений активности рекламного ПО, мы рекомендуем выполнить и этот шаг.

Запустите браузер Google Chrome, после чего вам необходимо открыть его главное меню. Для этого кликните по кнопке в виде трёх горизонтальных полосок ( ). Вы увидите меню как на следующей картинке.

![]()

![]()

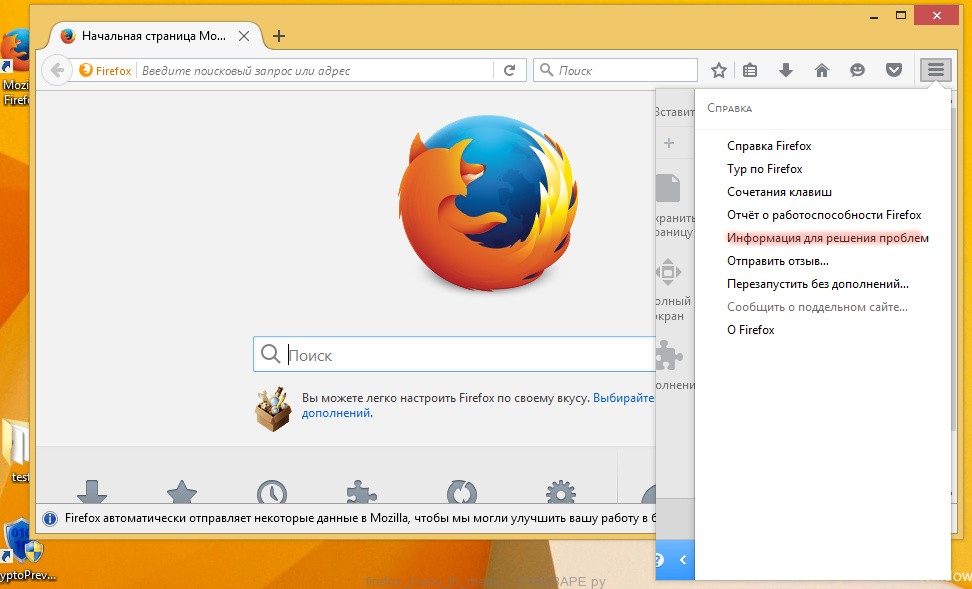

Сброс настроек Файрфокса — это встроенная процедура, которая позволит вам удалить последствия проникновения рекламного вируса, восстановить измененные настройки браузера к значениям принятым по-умолчанию. Хочу подчеркнуть, что в процессе сброса настроек ваши личные данные не пострадают, закладки и пароли, будут сохранены.

![]()

![]()

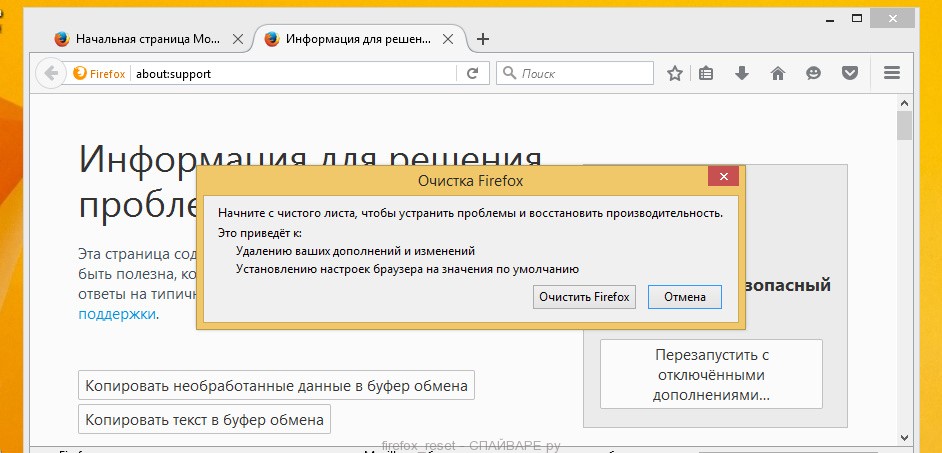

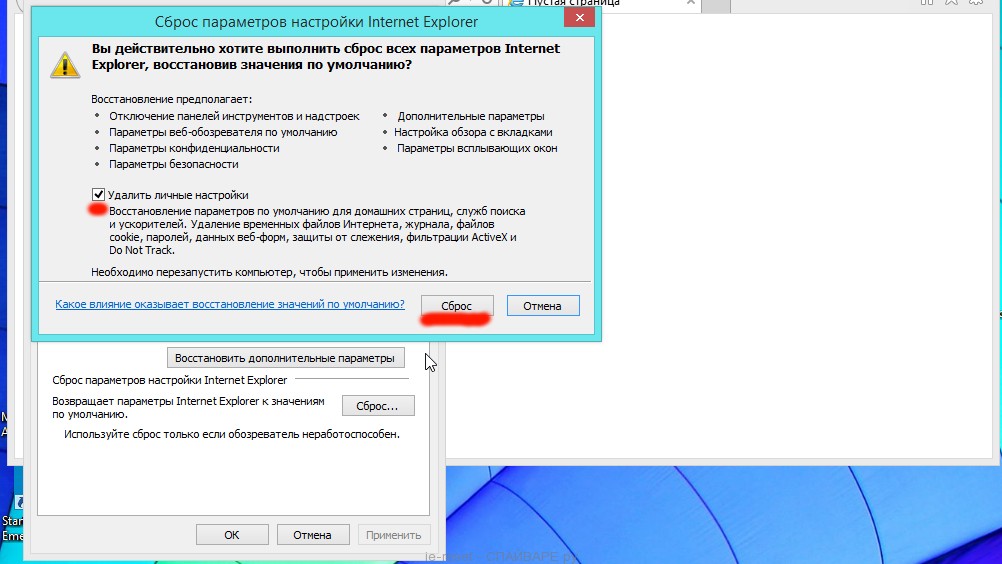

Сброс настроек Интернет Эксплорера — это удобный способ удалить результаты воздействия рекламного вируса на браузер и восстановить его исходные (первоначальные) настройки.

![]()

![]()

![]()

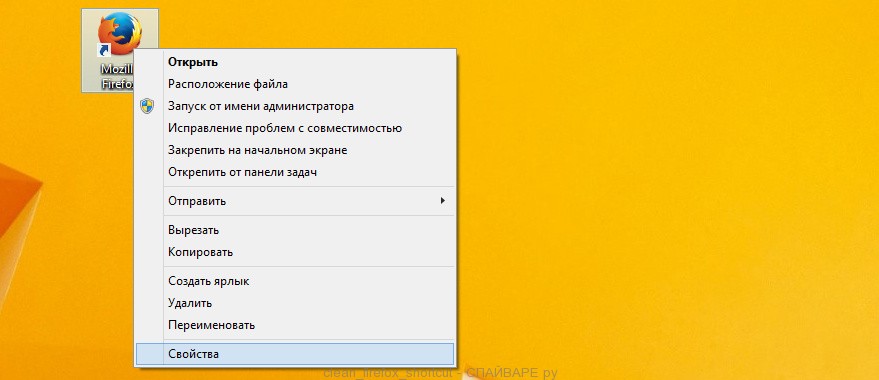

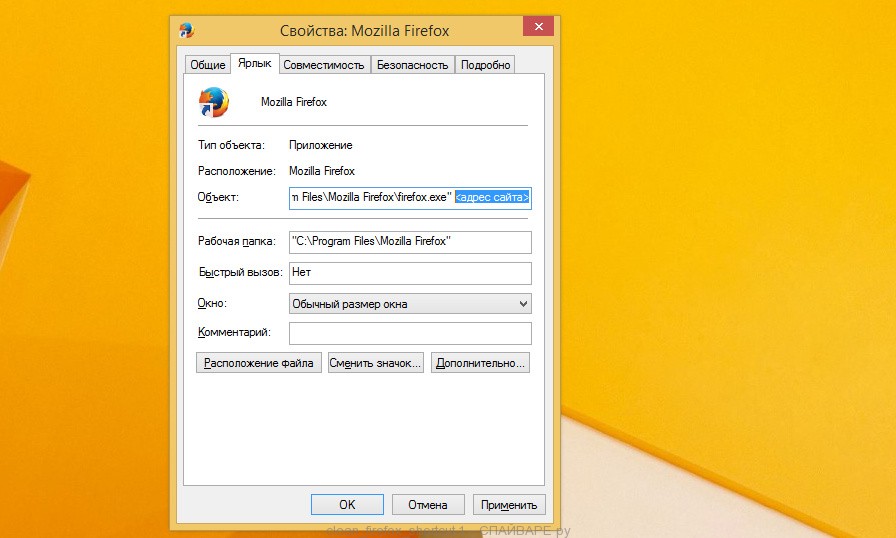

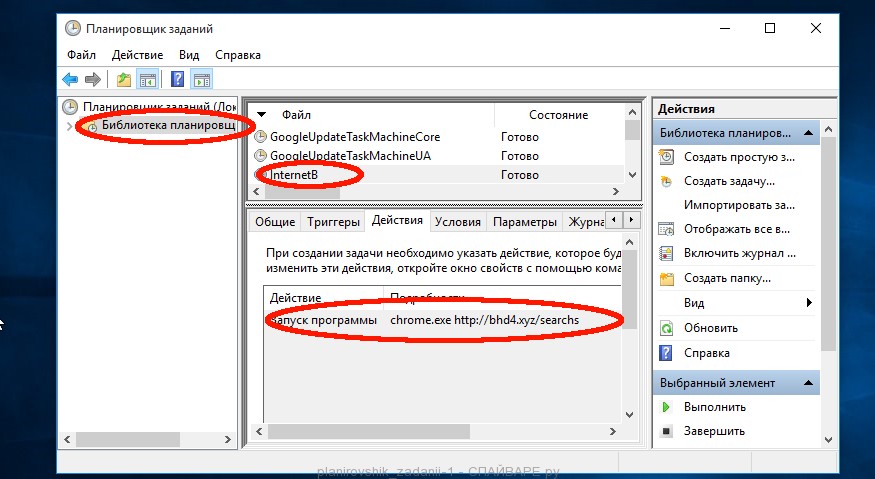

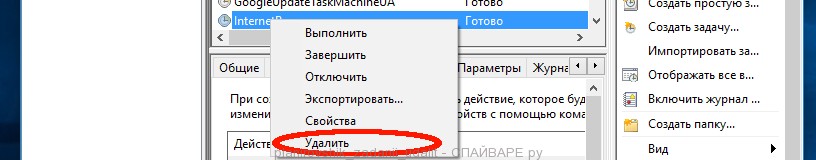

На последнем этапе удаления рекламного вируса и другого вредоносного ПО с зараженного компьютера вам необходимо обратить внимание на Планировщик заданий, проверить Библиотеку планировщика заданий и удалить все задания, которые были добавлены рекламным ПО, так как именно они могут автоматически открывать различные рекламные сайты, скачивать на компьютер новые вредоносные и рекламные программы.

![]()

![]()

После удаления всех вредоносных заданий, закройте Планировщик заданий.

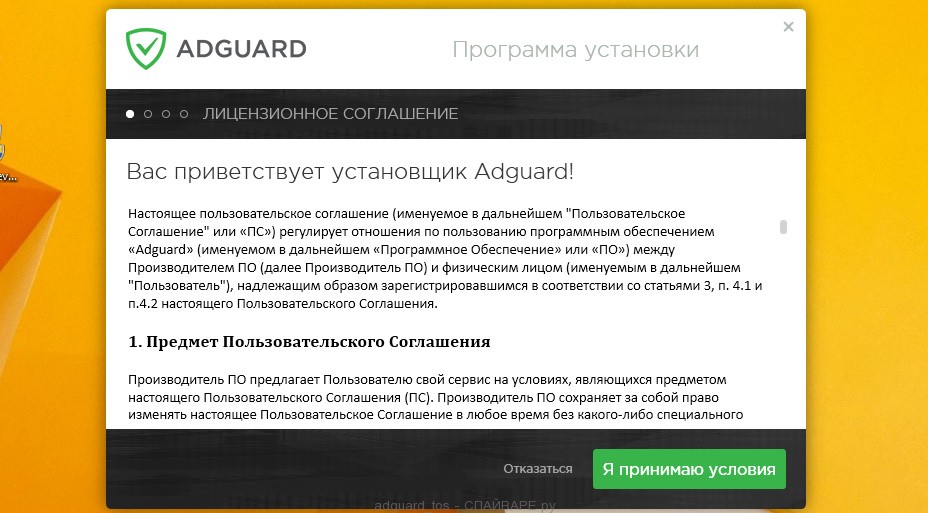

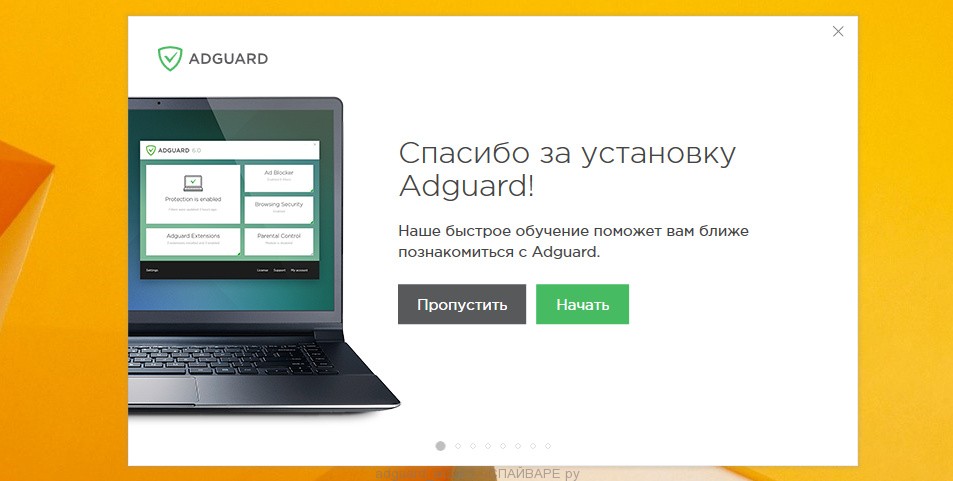

Заблокировать рекламу

Мы рекомендуем установить блокировщик рекламы который поможет вам заблокировать рекламу, включая ту, что генерирует рекламное ПО. Блокиратор рекламы, например AdGuard, это программа, которая удалит рекламу с посещаемых вами сайтов и заблокирует загрузку вредоносных и вводящих в заблуждение страниц в вашем веб браузере. Более того, эксперты в области компьютерной безопасности рекомендуют использовать блокировщики рекламы чтобы максимально защитить себя в Интернете.

Загрузите блокировщик рекламы AdGuard, используя следующую ссылку.

![]()

Когда загрузка будет завершена, дважды кликните по скачанному файлу. Программа запустится и вы увидите Мастер установки программы.

![]()

![]()

Кликните кнопку Пропустить, чтобы закрыть программу установки и использовать стандартные настройки, или кнопку Начать, чтобы ознакомиться с возможностями блокиратора рекламы AdGuard.

Теперь, при каждом включении вашего компьютера, блокировщик рекламы AdGuard будет запускаться автоматически и блокировать рекламу, всплывающие окна, а так же загрузку вредоносных или вводящих в заблуждения веб сайтов. Вы в любой момент можете познакомится со всеми возможностями этого блокиратора рекламы, просто дважды кликните по иконке AdGuard, которая находиться на вашем Рабочем столе.

Как компьютер заразился рекламным вирусом

Процесс заражения выглядит следующим образом. Вы ищете нужную вам программу, используя Яндекс или Гугл. Кликаете на первую подходящую ссылку и попадаете на какой-либо крупный файл хостинг. Этот сайт конечно-же никаких подозрений не вызывает. Далее вы кликаете ещё раз, чтобы скачать нужный вам файл. Так вот, файл который вы скачали, это не сама программа, а её инсталлятор. При запуске которого устанавливается не только нужное вам приложение, но и рекламный вирус. Чаще всего, установку этих дополнительных программ можно отключить, достаточно просто внимательно читать всё, что будет вам показано на всех этапах инсталляции. Забудьте про автоматическое нажатие на кнопку Далее!

Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом.

Комментарии

Здравствуйте! У меня не получается удалить вирус оттуда…пишет-у пользовательской учёной записи нет прав! Что мне делать. спасибо за любой ответ

Олег, вероятно в системе есть ещё компоненты рекламного вируса, которые и блокируют удаление вредоносной задачи. Обратитесь на наш форум.

Такое заявление вряд ли примут, тут в первую очередь виноваты люди, которые разрабатывают рекламное ПО, которое уже показывает рекламу без согласия пользователя. Найти этих людей и доказать злой умысел не так то просто.

в общем ситуация такая: в инете сижу через оперу и часто сталкиваюсь с проблемой, что когда нажимаю к примеру на какое-нибудь видео в ютубе, то меня перекидывает на страницу jpgtiparflanbe.ru, и через несколько секунд кидает на сайт с какой-нибудь рекламой.

В реестре искал jpgtiparflanbе — ничего, антивирус аваст ничего не находит, прогой adwcleaner_6.047 почистил — удалил несколько вредоносных программ, но проблема осталась. В инете ничего по этому сайту не смог найти.

Фрол, бывает что одной лишь программы adwcleaner недостаточно чтобы вылечить компьютер от рекламного вируса. Рекомендую выполнить все шаги из этой инструкции.

Большое спасибо за инструкцию!

Наконец-таки спустя месяц мучений удалось удалить вирус, создающий файлы tmp.exe на Win 7. При завершении процесса в диспетчере задач он через несколько секунд возобновлялся и в браузере было полно раздражающей рекламы. Помогла программа Zemana Anti-malware. На всякий случай проделала все шаги из инструкции и установила блокировщик рекламы. Правда AdwCleaner почему-то так и не запустился на моем компьютере, после начала сканирования процесс завершался не дойдя до середины и предлагалось найти поиск решения проблемы в интернете. Но все остальное сработало. Огромнейшее спасибо!

Андрей, попробуйте ещё сбросить все сохраненные куки другие данные, что сохраняет сайт на компьютере. Это можно сделать в настройках Хрома.

У меня в планировщике нет заданий с названием Internet. Что мне тогда делать?

Дмитрий, важно не название задания, а то, что оно выполняет. Пример выше показывает образец, поиска и удаления задания, созданного рекламным вирусом.

РоманИльин, вам необходимо в первую очередь выполнить инструкцию приведенную выше.

Читайте также:

Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу.

Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу.

Copyright © Иммунитет и инфекции