|

Заказываю контрольные, курсовые, дипломные и любые другие студенческие работы здесь.

Хочу сделать setup.exe и добавить в нем галочку "автозапуск программы при старте windows"

Здравствуйте, ув. форумчане! Извиняюсь, если пишу не в ту тему, но у меня возник такой вопрос: .

Автозапуск программы при старте Windows

Помогите сделать автозагрузку программы при включении копмьютера пожалуйста я в uses добавил.

Автозапуск программы при старте Windows

Помогите сделать автозагрузку программы при включении копмьютера пожалуйста я в uses добавил.

Как сделать так, чтобы при создании файла с существующим именем нумерация добавлялась к имени файла?

Как сделать функцию, которая будет добавлять в имя файла нумерацию при каждом сохранении файла с.

![]()

Одна из распространенных сегодня проблем, вызванных вредоносным ПО — браузер открывается сам по себе, показывая, как правило рекламу (или страницу с ошибкой). При этом он может открываться при запуске компьютера и входе в Windows или периодически во время работы за ним, а если браузер уже запущен — то открываются его новые окна, даже при отсутствии действий со стороны пользователя (есть также вариант — открытие нового окна браузера при клике в любом месте сайта, рассмотрен здесь: В браузере выскакивает реклама — что делать?).

В этой инструкции подробно о том, где в Windows 10, 8 и Windows 7 прописывается такой самопроизвольный запуск браузера с нежелательным содержимым и как исправить ситуацию, а также дополнительная информация которая может оказаться полезной в рассматриваемом контексте.

Почему браузер открывается сам по себе

Причиной самопроизвольного открытия браузера в случаях, если это происходит как было описано выше, являются задания в планировщике заданий Windows, а также записи в реестре в разделах автозагрузки, сделанные вредоносными программами.

При этом, даже если вы уже удалили вызывавшее проблему нежелательное ПО с помощью специальных средств, проблема может сохраняться, так как эти средства могут удалять причину, но не всегда следствия работы AdWare (программ, направленных на показ пользователю нежелательной рекламы).

Если вы еще не удалили вредоносные программы (а они могут быть и под видом, к примеру, нужных расширений браузера) — об этом также написано далее в этом руководстве.

Как исправить ситуацию

Чтобы исправить самопроизвольное открытие браузера потребуется удалить те системные задания, которые вызывают это открытие. В настоящий момент времени чаще всего запуск происходит через планировщик заданий Windows.

Для исправления проблемы, выполните следующие действия:

После того, как все нежелательные задания отключены, посмотрите была ли решена проблема и продолжает ли браузер сам запускаться. Дополнительная информация: есть программа, которая также умеет искать сомнительные задания в планировщике заданий — RogueKiller Anti-Malware.

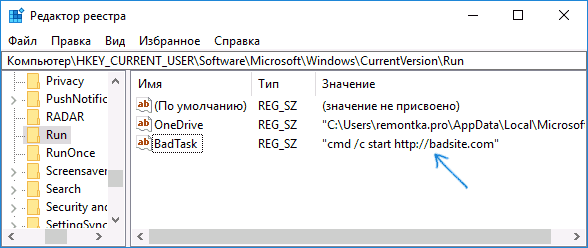

Еще одно расположение, в случае если браузер запускается сам при входе в Windows — автозагрузка. Там также может быть прописан запуск браузера с нежелательным адресом сайта, способом, аналогичным тому, что описан в пункте 5 выше.

![]()

Проверьте список автозагрузки и отключите (удалите) подозрительные пункты. Способы сделать это и различные расположения автозагрузки в Windows подробно описаны в статьях: Автозагрузка Windows 10 (подойдет и для 8.1), Автозагрузка Windows 7.

Дополнительная информация

Есть вероятность, что после того как вы удалите пункты из планировщика заданий или автозагрузки, они снова появятся, что будет говорить о том, что на компьютере остались нежелательные программы, вызывающие проблему.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

31.10.2017 в 18:29

Как всегда на этом сайте, доступно и — действенно! Спасибо большое, долго промучился, без помощи планировщика tasks не справился бы…

21.11.2018 в 16:17

у меня на клавиатуре нет клавиши Win! и что мне делать

22.11.2018 в 14:23

Это клавиша с эмблемой Windows внизу.

09.11.2017 в 07:21

Спасибо, все получилось.

12.11.2017 в 00:26

У меня в авто загрузке был маил апдейтер : с

30.11.2017 в 01:07

30.11.2017 в 08:51

Загляните в это задание. Но скорее всего не в нем дело.

03.12.2017 в 21:32

Помогите советом.

Посетил сайт через Хром newapptome.com/freemake-video-downloader, но не стал ничего скачивать. Теперь эта зараза (вкладка с названием сайта) постоянно сама загружается. Проверил в автозагрузке, в Планировщике заданий (поотключал сомнительные записи), но ничего не нашел похожее. Проверил прогой AdwCleaner-ничего не нашел, кроме mail.ru; удалил. Ранее у меня был похожий случай, но я удачно удалил автозагружаемый сайт через Планировщик заданий. Что делать?

04.12.2017 в 09:13

А вкладку эту вы при этом закрываете (т.е. вдруг он просто вам последнюю вкладку при запуске открывает)? Тогда необычно… не может просто посещение сайта так сделать. Расширений никаких нет в браузере (можно попробовать все отключить). В параметрах самого браузера домашняя страница какая стоит?

17.12.2017 в 09:02

Теперь ищите в реестре ну и в папках, которые имеют отношение к браузеру.

17.12.2017 в 01:18

А ещё есть на некоторых ноутбуках специальная кнопочка для открытия браузера, рядом с кнопкой включения, и что я только не делал, все сносил, переустановил, а оказывается либо на нее коротило что то, она в одном шлейфе с кнопкой включения, либо механически заедала , так что смотрите на кнопки еще

12.03.2018 в 21:03

Отлично! Ни один антивирус и малавер не мог найти эту гадость. Спасибо!

18.05.2018 в 16:07

18.05.2018 в 18:48

06.07.2018 в 10:45

Спасибо большое, Я и не знал как исправить благодаря вам) Вы лучшие!

Заметки о классических человеческих заблуждениях

5 мая 2008 г.

Эта заметка касается только тех, кому знакома проблема чужих флешек, которые не хочется подключать к своему компьютеру, чтобы не заразить его вирусами. Речь здесь идёт только о работе в одной из самых распростанённых операционных систем - в Windows. Последний год эта лазейка от Microsoft стала очень активно использоваться создателями вирусов, поэтому вооружиться необходимо.

Вообще, масштаб беды огромный:

- Почти во всех фото-лабораториях (куда приносишь свои цифровые фотографии на печать) компьютеры заражены вирусами. Казалось бы, нет ничего проще - скопировать файлы фотографий с флешки на компьютер, но не тут-то было! Вернувшись домой после такой процедуры, человек почти наверняка найдёт на своём флешь-модуле файл autorun.inf, вызывающий запуск тела вируса на домашнем компьютере.

- Если печатать документы надо редко, то нормально не иметь дома принтера. Соответственно, если вдруг что-то хочется напечатать, приходится идти в какой-нибудь "принт-сервис", непременно заражающий флешку вирусами.

- На конференциях участники часто приходят не со своим ноутбуком (чтобы подключить его к проектору), а со своим флеш-носителем (чтобы воткнуть его в общественный компьютер). В результате, как только пришёл первый человек с заражённой флешкой, так все остальные участники получают себе эту же заразу.

За последний год доля таких вирусов поднялась с 2 до 10 процентов , поэтому дополнительные действия по защите от этой уязвимости очень актуальны.

Если вам знакомы эти сложности, то данная заметка для вас. Прежде всего, коротко объясню, как работает это безобразие. По-умолчанию, если в корне устройства лежит файл autorun.inf, то Windows его прочитывает, чтобы узнать, какой файл надо сразу запустить. Другими словами, если флешку уже втыкали в заражённый компьютер, то на ней почти наверняка есть тело вируса и запись в файле autorun.inf о том, что это тело надо запустить. То есть для заражения другой машины достаточно просто подключить к ней эту флешку.

Что же надо сделать, чтобы обезопасить свой компьютер от вирусов, передаваемых "флешевым путём"? Кто-то скажет, что надо поставить хороший антивирус (и будет во многом прав). Но здесь есть понятное соображение: антивирус успешно борется только с теми вирусами, которые он знает. Если же вам попадает свежий паразит, то лучше защититься от него 100% надёжным способом. Что же нам надо? А всего лишь надо отключить автозапуск файлов на флешках (и прочих носителях).

Есть масса инструкций в интернете (от ручной правки реестра программой regedit до модификации прав через gpedit.msc), но все они понятны только специалисту (который и так себе давно всё отлично настроил). Я рекомендую более простой и прозрачный способ: воспользоваться крошечной программой TweakUI из пакета PowerToys от Microsoft. Программа очень маленькая - 150 Кб, но позволяет настроить некоторые удобные вещи. Кроме того, она надёжно выключает автозапуск вирусов с флешек и других сменных носителей (CD, DVD).

Установка проходит мгновенно, равно как и настройка безопасности компьютера:

1. Записали на флешку файлы, которые надо куда-то унести (фотографии или документы для печати, презентацию для конференции и т.д.),

2. Подключили устройство к общественному компьютеру, чтобы записать на него свои файлы (после этого мы уже не можем быть уверены в чистоте своей флешке),

3. Пришли домой, зашли на свою флешку нормальным файловым менеджером (не через "мой компьютер"!), после чего стёрли все файлы со своего носителя данных (вместе с вирусами, если они там были).

Раньше третий пункт был невозможен (потому что вирусы сами запускались раньше, чем их можно было стереть). Теперь же вы можете быть гораздо спокойнее за свой домашний или рабочий компьютер.

Итак, чтобы скачать Tweak UI достаточно перейти на сайт производителя и выбрать TweakUI.exe в правом столбце. Более подробно об отключении автозапуска можно почитать на virusinfo.

Ну и напоследок я объясню, почему пользуюсь именно этим решением проблемы с флешками - TweakUI предлагает ряд других интересных надстроек, которые мне удобны:

1. Можно убрать лишние пункты из меню "Пуск", добавив нужные, при этом отключив лишние визуальные эффекты - всё становится быстрее и удобнее,

2. В диалогах "Открыть. " и "Сохранить. " можно прописать свои "быстрые" каталоги, чтобы иметь мгновенный доступ в них, что очень увеличивает скорость работы с файлами во многих проложениях,

3. Очень важная вещь - возможность настроить скорость открытия меню (по-умолчанию, меню ждёт 0.4 секунды, что очень долго, если надо залезть куда-то глубоко). Ускорив это в 10 раз, можно сэкономить чуть-чуть времени и много нервов,

4. Автоматический вход в систему (удобно на домашнем компьютере, если нет причины каждый раз вводить имя и пароль) - вполне безопасно, если уверен, что дома не бывают посторонние люди,

5. X-Mouse - переключение мышью между окнами без кликов. То есть активным становится то окно, на которое навёл мышь, даже если ничего не нажал - фишка на любителя (заимствована из X-Windows).

Заметка получилась длинной, пора закругляться. Осталось только сказать, что если у вас есть доступ к публичному компьютеру, то отключить на нём автозапуск - это несомненное благо. Ведь многие люди, приносящие на такой компьютер свои файлы, вовсе не хотят его заражать (равно как и следующим, которым надо работать на этой машине, вовсе не нужны вирусы первых). Но из-за большой безграмотности пользователей в этом вопросе, вирусы очень активно распространяются, отнимая время и силы миллионов людей. Не болейте! :)

Здравствуйте.

Компьютерные вирусы бывают разного характера,но всё таки подавляющие большинство вирусов,чтобы они начали пакостить,надо запускать вручную,так,например,чтобы заработал trojan(Троянская программа - одна из самых популярных в мире вирусологии. Программа,при запуске которой открываются дополнительные процессы о которых пользователь не догадывается) - его надо запустить самому.

Так что,скорее всего, Ваш вирус,который находится у Вас на компьютере и Вы знаете о его существовании,не принесет Вам никакого вреда.

А меньшинство могут сами запуститься? Еще интересно, вы не знаете случайно, вообще в принципе какой-либо скачанный файл может сам что-то делать в компьютере, или пока его кто-то или что-то не запустило он просто данные на жестком или твердотельном накопителе?

Да,Вы правы - файл который просто скачали и не открывали даже - абсолютно безвреден и просто находится на жестком диске,так что если вы скачали но не открывали - можете спать спокойно)

Вообще вирус - это обычная программа,только не много хитро построенная,а каждой программе требуется разрешение на что то,так что вирус - это не живой организм,сам он что то сделать у Вас на ПК не сможет,пока Вы сами это ему не разрешите.

НО. )

Есть вирусы,которые подстраиваются под системные файлы,и к ним часто обращаются другие программы,эти вирусы уже более серьезные ребята,которые "сами" могут запускаться и делать то,что в принципе они не должны делать,но избавляться от таких вирусов намного проще чем от других,потому что обычно такие вирусы сильно нагружают систему и если вызвать Диспетчер задач,можно сразу увидеть какой файл грузит систему и удалить его ото всюду)

А что значит вирусы, которые "подстраиваются под системные файлы", они типа имеют имя как системные файлы ОС и заменяют собой их или вставляются туда, где они могут располагаться? Если это так, но для этого же кто-то или что-то должно их туда разместить, например, уже работающий в системе вирус?

Да,совершенно верно мыслите,это вирусы которые имеют имя как системные файлы и встают в системные папки компьютера и даже могут там жить достаточно долго,создавая зависи и лаги в компьютере не опытного пользователя.

Туда они могут попасть,например,когда вы скачали какую то программу,в файлах этой программы был вирус и эта программа приказала ему туда залезть.У Вас может возникнуть вопрос,а кто её туда пустит - а всё очень просто,когда Вы запускаете .exe файлы,вам часто высвечивается окно запуска от имени Администратора,а дальше уже Вы программе не нужны)

Описанный вам случай интересен, но тут же все таки происходит запуск пользователем файла с вирусом, даже если через скачанную программу. А вот если совсем без запуска файла, максимум просмотр папки в которой находится этот файл с вирусом?

@Камалтдин Х., В большинстве случаев просмотр папки с вирусом безопасен. В отдельных случаях обращение к папке с вирусом несёт в себе опасность.

в принципе какой-либо скачанный файл может сам что-то делать в компьютере, или пока его кто-то или что-то не запустило он просто данные на жестком или твердотельном накопителе?

Строго говоря, если вы действительно сможете обеспечить тот факт, что вирус никогда не будет "запущен" (исполнен, выполнен), то вирус не имеет никакой возможности принести вам вред. Чтобы произошёл вред, нужны конкретные вредоносные действия, то есть, нужно, чтобы программа внутри вируса выполнилась.

Но. Дело в том, что нынешние операционные системы столь масштабны и сложны, что нужно иметь некоторую степень, назовём это "компьютерного образования", чтобы действительно быть уверенным, что файл, который вы вроде бы как "просто храните", действительно никак не выполнится.

Вирусы (вернее их авторы) весьма изобретательны. Операционная система автоматически выполняет множество задач и периодически сама запускает некоторые файлы.

Я бы сказал, что в подавляющем большинстве случаев вы действительно будете в безопасности, если это просто файл и вы его никогда не будете запускать. Но всё же лично я бы не посоветовать так делать человеку, который не очень хорошо знает принципы работы операционной системы (например, я бы не советовал так делать моим родителям, хотя компьютером они пользуются более-менее уверенно).

Как тут верно заметили, операционная система штука сложная и может запускать файлы сама. Приведу простейший пример. Вы скачали из сети фильм, положили его в папку. Открыли эту папку. А ваша система в этот момент генерирует вам иконки всех файлов в папке - и для некоторых файлов иконка может быть отдельной частью файла. К вашему фильму можно прикрепить картинку-превью, которая и будет выводится в папке, некую обложку. Вот эту обложку операционка будет должна выполнить, чтобы отобразить. И можно такой код запихнуть в нее, который сумеет вырваться за пределы, ему положенные и выполниться с повышенными правами, сделав что-то с вашим компьютером.

А вы знаете случаи, когда было что-то вроде описанного вами или только на основе теории вы так утверждаете?

Вы наверно друзья с комментатором ниже,который видно имеет фантастические навыки по загрузке троянов в .jpg или .png файлы

Можете привести хоть один пример вирусов в видео-файле?Уверен,что не сможете-потому что это не возможно

Статьи об этом были много лет назад в "Хакере", сейчас их уже тяжело найти, но вот, к примеру, ответ с подробностями с англоязычного айти-сайта:

An .avi file is a video, and therefore is not executable, so the operating system can/will not run the file. As such, it cannot be a virus in its own right, but it can indeed contain a virus.

In the past, only executable (i.e., “runnable”) files would be viruses. Later, Internet worms started using social-engineering to trick people into running viruses. A popular trick would be to rename an executable to include other extensions like .avi or .jpg in order to trick the user into thinking it is a media file and run it. For example, an email client may only display the first dozen or so characters of attachments, so by giving a file a false extension, then padding it with spaces as in "FunnyAnimals.avi .exe", the user sees what looks like a video and runs it and gets infected.

This was not only social-engineering (tricking the user), but also an early exploit. It exploited the limited display of filenames of email clients to pull off its trick.

Later, more advanced exploits came along. Malware writers would disassemble a program to examine its source-code and look for certain parts that had poor data- and error-handling which they could exploit. These instructions often take the form of some sort of user input. For example, a login dialog box on an OS or web-site may not perform error-checking or data-validation, and thus assume/expect the user to enter only appropriate data. If you then enter data that it does not expect (or in the case of most exploits, too much data), then the input will end up outside of the memory that was assigned to hold the data. Normally, the user-data should be contained only in a variable, but by exploiting poor error-checking and memory-management, it is possible to put it in a part of memory that can be executed. A common, and well-known method is the buffer-overflow which puts more data in the variable than it can hold, thus overwriting other parts of memory. By cleverly crafting the input, it is possible to cause code (instructions) to be overrun and then transfer control to that code. At that point, the sky is usually the limit as to what can be done once the malware has control.

Media files are the same. They can be made so that they contain a bit of machine code and exploit the media-player so that the machine code ends up running. For example, it might be possible to put too much data in the media file’s meta-data so that when the player tries to open the file and read it, it overflows the variables and causes some code to run. Even the actual data could theoretically be crafted to exploit the program.

So yes, media files (and for that matter, any file) can contain a virus by exploiting vulnerabilities in the program that opens/views the file. The problem is that you often do not even need to open or view the file to be infected. Most file types can be previewed or have their meta-data read without purposely opening them. For example, simply selecting a media file in Windows Explorer will automatically read the meta-data (dimensions, length, etc.) from the file. This could potentially be a vector of attack if a malware writer happened to find a vulnerability in Explorer’s preview/meta-data function and crafts a media file that exploits it.

Fortunately, exploits are fragile. They usually only affect one media player or another as opposed to all players, and even then, they are not guaranteed to work for different versions of the same program (that's why operating systems issue updates to patch vulnerabilities). Because of this, malware writers usually only bother to spend their time cracking systems/programs in wide use or of high value (e.g., Windows, bank systems, etc.) This is particularly true since hacking has gained in popularity as a business with criminals trying to get money and is no longer just the domain of nerds trying to get glory.

If your video file is infected, then it will likely only infect you if you happen to use the media player(s) that it is specifically designed to exploit. If not, then it may crash, fail to open, play with corruption, or even play just fine (which is the worst-case scenario because then gets flagged as okay and gets spread to others who may get infected).

Anti-malware programs usually use signatures and/or heuristics to detect malware. Signatures look for patterns of bytes in the files that usually correspond to instructions in well-known viruses. The problem is that because of polymorphic viruses that can change each time they reproduce, signatures become less effective. Heuristics observe behavior patterns like editing specific files or reading specific data. These usually only apply once the malware is already running because static analysis (examining the code without running it) can be extremely complex thanks to malware obfuscation and evasion techniques.

In both cases, anti-malware programs can, and do, report false-positives.

Obviously the most important step in computing safety is to get your files from trusted sources. If the torrent you are using is from somewhere you trust, then presumably it should be okay. If not, then you may want to think twice about it, (especially since there are anti-piracy groups who purposelyrelease torrents containing fakes or even malware).

Другой вопрос, что переполнение буфера нынче редко где встречается, программисты сейчас обычно заранее прогоняют код на предмет наличия такой возможности.

![]()

Как удалить вирус с компьютера?

Для начала, что такое вирус? Компьютерный вирус — это компьютерная программа, цель которой нанести вред компьютеру, либо пользователю. Как глаголит Википедия, с чем я соглашусь, отличительным свойством любого вируса является их способность к распространению на всё новые жертвы — компьютеры. Очень редко заражается только один компьютер, вирусы нацелены на многие миллионы компьютеров, как, например, вирус LoveLetter.

Распространяются компьютерные вирусы всеми возможными способами, которыми можно незаметно передать тело вируса на новую жертву. А так как это программа, то все возможные методы его размножения должны быть прописаны либо в самом теле вируса, либо в любых других дополнительных модулях. И чтобы обеспечить возможность размножения, вирус либо его репродуктивные органы должны быть включены. Ведь в выключенном состоянии вирус не активен. Неспроста же предлагается выключать компьютер с вирусом до прихода специалиста. Надеюсь я убедил Вас в том, что еще одним отличительным свойством вируса является их стремление всегда быть включенным. А как быть всегда включенным? Физически включить компьютер вирус не сможет. Но он может позаботиться о том, чтобы вирус запускался при каждом включении компьютера. Как этого достичь? Нужно объяснить это системе. А за это отвечает Автозагрузка. Туда то и вносится информация о том, какие приложения нужно загружать вместе с операционной системой. И именно там и стоит начинать поиски, после чего сможем перейти к удалению вируса. Проблема только усложняется тем, что способов прописаться в Автозагрузке предостаточно.

Для того, чтобы открыть окно утилиты Конфигурация системы, Вам нужно открыть меню Выполнить и ввести команду msconfig. Тут нас будет интересовать вкладка Автозагрузка. В операционной системе Windows 8 данная вкладка перенесена в Диспетчер задач. В этой вкладке будет содержаться информация о программах, которые следует загружать вместе с операционной системой. Наличием галочки либо полем Включено будут отмечены те программы, которые загружаются вместе с операционной системой. Там же Вы можете найти информацию про то, где эта программа находится и другую сопутствующую информацию.

Откройте в Проводнике папку C:\Users\%Username%\AppData\Roaming\Micr osoft\Windows\Start Menu\Programs\Startup. Если у Вас русская Windows, возможно некоторые папки будут иметь русские названия, но даже на английском Вы доберетесь до нужной папки. В данной папке находятся ярлыки тех приложений, которые должны загружаться вместе с учетной записью выбранного пользователя. Надеюсь Вы смекнули, что %Username% — должно быть заменено на имя пользователя?

Открываете Редактор Реестра(если вызывать из меню Выполнить, то Вам понадобится команда regedit). Раскройте раздел

В данном узле находятся записи о программах, которые так же должны быть запущены вместе с операционной системой. Благодаря этим записям, Вы можете получить такие сведения о запускаемой программе, как его имя и место пребывания.

В том же Редакторе реестра раскройте раздел

В данном узле указаны приложения, которые запускаются вместе с активным пользователем. Доступная информация та же, что и в третьем случае.

Кроме этих двух основных разделов, могут быть использованы следующие ветки:

которые так же применяются для автозагрузки, только для единичного запуска программы, после чего запись удаляется.

Так же стоит проверить параметры Userinit, Shell, System, VmApplet, которые находятся по пути

[code]HKEY_LOCAL_MACHINE\SOFTWARE\ Microsoft\Windows NT\CurrentVersion\Winlogon[/code]

Последние два параметра могут отсутствовать, но для первых двух значения должны быть c:\windows\system32\userinit.exe и c:\windows\explorer.exe. Любые другие значения, скорее всего, проделки вирусного ПО.

Кроме привычных пользователям приложений, в операционной системе Windows существуют так же и другой вид программ — службы. Они отличаются от обычных приложений тем, что, в основном, не могут использовать рабочий стол пользователя, а значит с ними нет никакой интерактивности, и о их существовании и работе обычный пользователь может даже не догадываться. Но для многих вирусов такие ограничения только на руку, а так же, что более важно для нашей статьи по удалению вирусов, службы так же могут автоматически запускаться после включения компьютера. Даже более того, все службы стартуют много быстрее, чем привычные нам приложения. Поэтому нам нужно проверить и все службы Windows, чтобы найти наш вирус и удалить впоследствии.

Для этого открываем оснастку Службы(для этого нажмите Win+R и выполните команду services.msc). Далее появится довольно большой список со столбцами Имя, Описание, Состояние, Тип запуска и Вход в систему. Для простоты поиска вируса, отсортируйте все службы по Состоянию службы(просто нажмите на соответствующую строку) так, чтобы сверху оказались все службы в состоянии Выполняется. Это справедливо, учитывая то, что наш вирус включен и работает. Далее необходимо проштудировать весь список служб, которые на данный момент выполняются. Тут вам стоит обращать внимание на Имя службы и его Описание. Как правило у вирусных процессов резко выделяющееся название и такое же описание, а часто описания и вовсе нет. Кроме этого, вирусы не оснащают языковой поддержкой, а это значит, что с описанием и названием на русском языке будут вирусы только от хакера русского происхождения. Но мир велик(хотя и Россия немаленькая), а значит шанс что автор вируса не наш человек весьма велик и, скорее всего, вирус будет иметь описание на английском языке!

Если у вас имеются какие-то сомнения по поводу какой-то службы, нажмите на нее два раза и у вас откроется окно с дополнительными свойствами данной службы. Там необходимо наибольшее внимание уделить на поле Исполняемый файл службы, который вряд ли у безопасных приложений будет вести куда-либо кроме c:\program files или c:\windows.

На крайний случай берете название процесса и идете гуглить яндекс, чтобы узнать подробнее о заинтересовавшем вас службе. Поверьте, о легитимных службах вы узнаете сразу.

Выявив вредителя среди служб, нажмите на службу дважды и выберите Тип запуска Отключено, а так же можете остановить работу службы. Так же запомните место исполняемого файла и удалите данный исполняемый файл с компьютера.

И последнее из основных мест для автозагрузки как легитимных приложений, так и вирусов — это планировщик заданий. Открыть его вы можете последовательно открыв Панель управления — Администрирование — Планировщик задач. В открывшемся окне Планировщика задач перейдите в папку Библиотека планировщика задач и в центральной части вы увидите все запланированные задания. Некоторые, скорее большинство, из них — легитимны. Но среди них так же можно найти и зловреда. Алгоритм действий в данном случае схож с предыдущими действиями: знакомитесь с названием и описанием задачи, а так же с исполняемым файлом. Для получения этой информации, вам необходимо один раз нажать на службу и ознакомиться с приведенной информацией во вкладке Общие и Действия. Если вы нашли подозрительную задачу, которая может быть делом рук вируса, выделите эту запланированную задачу и нажмите кнопку Delete(либо правый клик мышкой и выберите пункт Удалить).

Вот перед Вами пять основных мест, на просторах которых указаны программы, которые загружаются либо вместе с компьютером, либо вместе с учетной записью пользователя. В эти самые закоулки то и пытаются пропихнуть свои вирусы любой черный хакер. Теперь, узнаем как можно вычислить и удалить вирусы из приведенных списков.

Вычислить вирус из данного списка иногда довольно несложно. Они в основном не имеют издателя, то есть не подписаны. А иногда бывает сложнее: вирусы маскируется под какие-нибудь другие программы, забирая себе их имена и так далее. Так как же вычислить, а потом и удалить компьютерный вирус? Для начала просмотрите весь список. Отсейте те программы, которые у Вас действительно установлены и которые действительно загружаются вместе с операционной системой либо вместе с пользователем. Например, если сразу после загрузки у Вас активируется Skype, то можно быть спокойным по отношению к соответствующей строчке в автозагрузке. А все подозрительные объекты необходимо проверить.

Далее, нам нужно узнать место расположения программы. В первом случае, в контекстном меню оставшихся испытуемых выберите Показать расположение файла. Во втором варианте, Вы можете влезть в Свойства ярлыка и узнать путь, на которые он ссылается. В последних же двух вариантах, путь программы уже перед глазами.

Узнав расположение программы на жестком диске, можно выяснить побольше информации о самой программе. Возможно, Вы вспомните о какой-то давно забытой утилите. Если же память не проясняется, а сомнения все растут, введите в любой поисковик имя данного файла. И на первой же странице поиска Вы получите хорошую информацию о данной программе, а так же отзывы и рекомендации. Поверьте, если это вирус, Вы узнаете это по кричащим заголовкам уже на первых строчках страницы.

Итак, Вы более чем уверены, что какая-то программа из автозагрузки — это вирус. Как же его удалить, этот вирус? Я не советую Вам сразу удалять файлы из расположения подозрительной программы. Для начала необходимо проверить Вашу теорию. В первом варианте, просто скиньте галочку с подозрительного пункта, либо переведите его в состояние Выключено. Во втором варианте, перенесите ярлык из данной папки в любую другую. После чего перезагрузите компьютер и проверьте его. Если вируса нет, то узнайте путь, по которому прописана отключенная программа и только тогда удалите вирус. Так же необходимо удалить ярлык или запись во вкладке Автозагрузка. В случае промашки, верните ярлык на место, а состояние в Включено, таким образом Вы защитите себя от ненужных изменений.

А вот с записями из Реестра будет немного сложнее. В первых двух вариантах мы могли в один клик просто отключить загрузку программы и в случае промаха, тут же включить. Тут у нас нет права на ошибку. По крайней мере, при ошибке нам будет сложнее вернуть все как было. В Редакторе реестра мы можем просто удалить запись о подозрительном объекте. Но перед этим сохраните его имя, значение и тип — тогда Вы сможете вернуть его на место. Удалив запись, перезагрузите компьютер. После чего проверьте, жив ли еще вирус. Если нет, вспомните место нахождения вируса и удалите его. Если же неудача, восстановите удаленный параметр с помощью сохраненных данных и пункта Создать из контекстного меню Редактора реестра.

UPDATE: Так же хочется уточнить про один момент, который используют вирусы. После того как Вы удалите запись об автозагрузке какого-то элемента, вирус, например, перед выключением компьютера, может проверить наличие необходимой ему записи в автозагрузке. Если вирус не находит эту запись, он добавляет её. Таким образом, даже если Вы удалили вирус(действительно вирус) из автозагрузки и перезагрузили компьютера, но вирус опять проявил себя, то стоит проверить, нет ли ранее удаленной записи на прежнем месте. Если запись имеется, это только увеличит вероятность того, что Вы нашли вирус. Безобидные программы себя так не ведут.

UPDATE2: Так же хочется добавить про вирусы, которые позволяют удалять свой исполняемый файл, но тут же его восстанавливают, стоит лишь обновить папку. Такие вирусы полностью резиденты и полностью находятся в оперативной памяти компьютера, поэтому им нельзя ничего противопоставить, пока сам вирус работает. Необходимо обрезать корни — выгнать вирус из автозагрузки — и только после этого удалять файлы вирусов.

UPDATE3: Некоторые вирусы не дают возможности удалить свои исполняемые файлы, а при попытке завершить их процессы, плодят еще несколько своих вирусных процессов, после чего отмирают. Это как со сказочной Гидрой, у которой вырастают новые две головы, на место одной, сраженной. Но бить таких гидр можно весьма умело и весело — стоит переименовать запускаемый файл и гидра уже не сможет плодить новые процессы. А дальше дело техники — отрубаете все вирусные процессы и удаляете тело вируса.

Чтобы удалить вирус, который постоянно прописывает себя в автозагрузку, необходимо загрузить компьютер в таком режиме, в котором вирус не был бы активен. Самый легкий способ — загрузить компьютер в Безопасном режиме, про который я писал в статье про удаление вируса Omiga Plus, который прописывается во всех браузерах пользователя. В худшем случае, загружать компьютер с внешнего носителя.

Читайте также:

Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу. Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу.

Copyright © Иммунитет и инфекции

|