Как проверить хосты на вирусы

Даже самый надежный антивирус не является стопроцентной гарантией того, что рано или поздно в компьютер не проберется вирус. Основными причинами поражения технического устройства вредоносными программами являются посещения сомнительных сайтов и переход по неизвестным ссылкам. Если все же вы столкнулись с данной проблемой, то решить ее не очень сложно, достаточно лишь немного понять, что же такое вирус hosts и как с ним бороться веди есть разные способы удаления вируса с компьютера.

Как узнать о наличии вируса hosts

Вредоносная программа может проявляться как окно, появляющееся при загрузке веб-страниц, требующее отослать смс на короткий номер или просто с сообщением или что вирус заблокировал компьютер. Вирусы продуманы их разработчиками таким образом, что при заражении техники они проникают в операционную систему и в расположенный здесь файл hosts, работающий непосредственно с браузерами. Именно он дает команду направлять пользователя на ресурс мошенников или другой вредоносный сайт.

Перед тем как удалить вирус hosts навсегда, следует узнать о его наличии в системе. Не всегда программа сразу же проявляет себя. Периодически следует самому проверять компьютер на наличие вирусов. Кроме того желательно сверять адреса сайтов с теми, которые прописаны в файле. Программа проверяет IP-адрес, отправляя запрос на DNS-сервис. Вирус явно определяется при несовпадении данных.

Hosts-файл и работа браузера

Перед тем как открыть веб-страницу, браузер считывает информацию из файла hosts. Если здесь кроме адреса сайта через пробел указан его IP, то ресурс откроется быстро. В файле можно запретить доступ к каким-либо веб-страницам. Для этого напротив адреса ресурса нужно будет указать 127.0.0.1.

Тем, кого интересует, как удалить вирус hosts с компьютера, сначала нужно узнать, как найти этот файл. Для этого есть несколько способов. Один из них – это переход к файлу через Windows-system32. Другой – открыть программу через Блокнот.

Возможности файла hosts можно использовать с различными целями. К примеру, пользователи, устанавливающие на свой компьютер взломанные программы, таким образом не дают им обновляться на собственном ресурсе, чтобы не обнаружить факт взлома.

Удаление вируса hosts

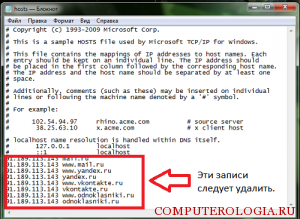

Определить, что на компьютере вирус, можно открыв данный файл. О наличии вредоносного ПО могут говорить такие факты:

- Перед или после исправлений стоит большое количество пробелов, переносов,

- Наличие в файле посторонних записей,

- Присутствие на компьютере скрытых файлов.

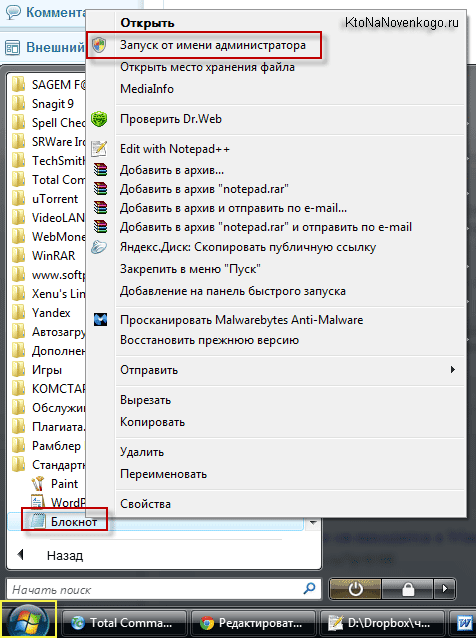

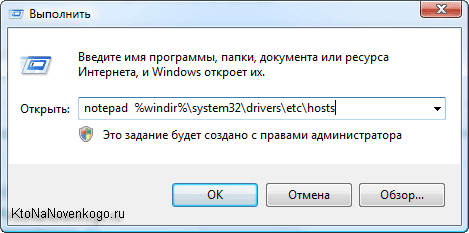

Если говорить о том, как удалить вирус hosts на windows xp, то эта процедура будет легче, чем в более поздних версиях операционной системы, когда, скорее всего, понадобится использовать права администратора. Для того чтобы открыть файл нужно зайти в меню Пуск и выполнить команды \system32\drivers\etc\ hosts. Так как у файла отсутствует расширение, необходимо выбрать, с помощью какой программы его открыть. Для этого подойдет любой текстовый редактор, в том числе и Блокнот.

Теперь необходимо отредактировать информацию, которая здесь содержится. Важно! Запись 127.0.0.1 localhost изменять нельзя. Все комментарии необходимо располагать после знака #. В первую очередь указывается IP-адрес, только после которого пишется имя ресурса. Отредактированный документ сохраняется.

Итак, файл hosts является довольно значимым, независимо от ОC и браузера, который у вас установлен. Редактировать и проверить его можно вручную, используя для этого текстовый редактор. После проверки понадобится перезагрузить компьютер. Если после этого файл останется зараженным, причины нужно искать в скрытых вирусах, следствием чего и является наличие вредоносного ПО в hosts.

Здравствуйте, уважаемые читатели блога KtoNaNovenkogo.ru. Сегодня я хочу поговорить о такой довольно-таки простой в своем устройстве вещи, как файл Hosts.

Что примечательно, живет он практически на всех операционных системах (а значит и всех компьютерах пользователей интернета), начиная от Линукса и заканчивая Windows 7. Еще одним отличительным его свойством является то, что он не имеет расширения, но это обусловлено именно тем, что работать он должен в любых ОС, а значит обязан быть универсальным.

Но не это главное. Хотя он и является пережитком прошлого, по прежнему есть масса способов использовать Хостс как в благих целях, так и не в очень. Например, вирусы и вирусописатели очень его любят и часто используют либо для подмены официальных сайтов их фишинговые дубли, либо для блокировки возможности обновления установленной у вас антивирусной программы.

Когда интернет только появился и был медленным, то многие пользователи прописывали в Hosts наиболее часто посещаемые ими ресурсы, а так же блокировали через него сервера с рекламой, ну, или доступ тем программам, которые они активировали, скажем так, не платя за это разработчикам.

Но даже сейчас этот файл может приносить пользу, в том числе и вебмастерам. Например, при смене хостинга вы вынуждены иногда ждать сутки, прежде через на всех DNS серверах пропишется новый IP адрес вашего сайта. Однако, можно начинать работать и тестировать сайт на новом хостинге сразу же после его размещения там. Как это сделать? Ну, все при помощи того же Hosts.

Кроме этого вообще будет полезно знать где находится файл Hosts, как его найти на разных операционных системах, как его проверить на предмет девственной чистоты от вирусных записей, ну и, наконец, как он должен выглядеть в оригинале.

Что такое Hosts, его содержание и назначение?

По традиции, стоит начать с того, а как же собственно это чудо появилось и сумело поселиться на подавляющем большинстве компьютеров в мире. Ну, тут, как всегда все просто.

Когда интернета (всемирной паутины, глобальной сети или попросту WWW) еще не существовало как такового (как он появился можно почитать в статье про появление WWW в интернете), но уже были небольшие локальные сети из подключенных друг к другу компьютеров, то даже тогда пришли к выводу, что гораздо проще обращаться к хостам (компьютерам в сети) по именам, а не по цифровому коду, который называют IP адресом.

Однако сетевому оборудованию нужны именно Ip-ишники и ничего другого. Поэтому вручную формировался список соответствия имени хоста и его Ip адреса (тут можно узнать свой IP или какого-либо сайта). Такой список обзывался именем Hosts и рассылался на все узлы локальной сети. Все было замечательно вплоть до того момента, когда использовать такой метод уже стало не возможно из-за огромного числа записей, содержащихся в этом файле. Рассылать его стало проблематично.

В связи с этим решили подойти к этом вопросу иначе, а именно разместить в интернете целую древовидную сеть DNS-серверов (систему доменных имен), которые хранили бы все эти таблицы соответствия и компьютеры пользователей обращались к ближайшему из них с вопросом о том, а какой-же Ip-ишник соответствует домену Вася.ру.

При этом про файл Hosts все благополучно забыли, но он по-прежнему имел место быть во всех операционках, разве что только его содержание было крайне скудным. Обычно там присутствовала и присутствует до сих пор всего лишь одна запись:

А во входящем сейчас в обиход IPv6 (из-за того, что заложенного в предыдущей версии количества адресов уже не хватает всем) подобная запись будет выглядеть чуток по другому:

Но суть одна и та же. Т.к. сейчас еще используются или могут использоваться оба стандарта задания IP адреса, то в файле Hosts обычно присутствуют обе этих строчки. Над ними, правда, может быть всякая билиберда написана (зависит от используемой ОС), но все те строки содержат вначале символ решетки # (хеш), который означает, что данные строки являются комментариями и учитываться не должны.

На моей старушке Windows Vista файл Хостс выглядит сейчас вот так:

Синтаксис записи очень простой — сначала указывается IP адрес, а затем через любое количество пробелов (символов табуляции) прописывается название хоста (компьютера, узла или домена). Для каждой записи подобного рода используется отдельная строка.

Тут встает главный вопрос, а какое сейчас занимает Hosts место в процессе установки соответствия вводимых в браузере доменных имен и тех IP адресов, которые за этими доменами скрываются? Ну, как оказалось, очень даже важное место занимает, а именно первое. Но обо все по порядку.

Итак, вы вводите в адресную строку браузера Урл адрес (про Url читайте тут) или же переходите по ссылке из закладок браузера, или же с какой-либо открытой в нем вебстраницы. В любом случае браузер получает от вас путь до того документа, который вы хотите увидеть.

Ваш браузер не может знать, какой именно IP соответствует доменному имени содержащемуся в Урле (ну, если только вы в этом самом браузере не включили кэширование DNS записей и данный узел был вами ранее посещен). Поэтому он обращается в первую очередь за разъяснениями именно к файлу Hosts на вашем компьютере.

Если там этот домен найден не будет (и соответствующий ему IP), то уже дальше браузер начнет пытать службу кэширования DNS записей из состава Windows. Если раньше вы к этому домену обращались и с тех пор прошло не очень много времени, то DNS-кэш выдаст браузеру этот самый Айпишник. Браузер его получит и откроет затребованный вами документ.

Если же среди кэша для этого домена записей не найдется, то браузер отправит запрос на ближайший DNS-сервер (скорее всего, это будет сервер вашего интернет провайдера) и получит от него искомую информацию. Правда, в этом случае может наблюдаться небольшая задержка в открытии затребованной вами вебстраницы, но при современных скоростях интернета это будет практически не заметно.

И так происходит при абсолютно любом запросе на открытие документа из интернета с вашего компьютера. Улавливаете? Пустой Hosts не создает никаких проблем, а вот если его заполнить, да еще и со злым умыслом, то может получиться так, что вы введете пароль от своего Яндекс кошелька не на официальном сайте этой платежной системы, а на фишинговом ресурсе с аналогичным дизайном (см. что такое фишинг).

Как такое может быть? Ну, от заражения вирусами никто не застрахован (тут я писал про свою вирусную эпопею с сайтами), а вирус может запросто дописать в Хостс IP адрес фишингового ресурса и поставить ему в соответствие доменное имя money.yandex.ru, к примеру. В этом и кроется опасность.

На фальшивом сайте социальной сети могут перехватить вводимые вами пароли, могут потребовать плату за вход, ну или еще чего-нибудь совершить более креативного. Самое печальное, что заметить подмену невозможно, ибо в адресной строке браузера будет красоваться правильное доменное имя.

Где находится файл Hosts и как удалить из него записи вируса?

С другой стороны удалить внесенные вирусом изменения из файла Host сможет даже абсолютный нуб в компьютерах. Обычно проблема заключается именно в том, чтобы найти, где этот самый файлик находится.

В старых версиях Windows, как, например, XP или 2000, он был открыт для всех желающих и жил в системных папках по следующему адресу:

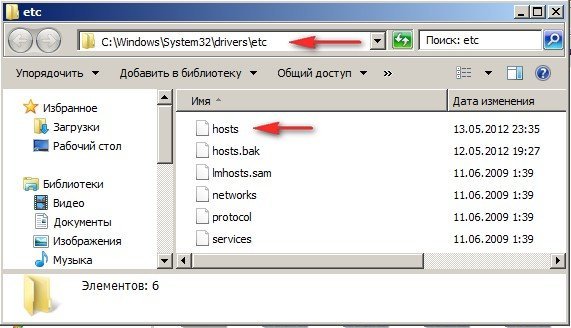

Вы не поверите, но он живет по этому же адресу и в Windows 7, и в Висте, но там все несколько сложнее, ибо пройдя по пути:

Папки etc вы там не обнаружите. Разработчики посчитали, что обычным смертным этот файл трогать не стоит во избежании проблем.

Однако, файл hosts в windows 7 и vista все же имеет место быть, нужно только искать его, получив права Администратора. Лично я никогда даже не пытался разобраться во всей это ахинеи с правами, но для себя нашел очень простой способ обойти это ограничение.

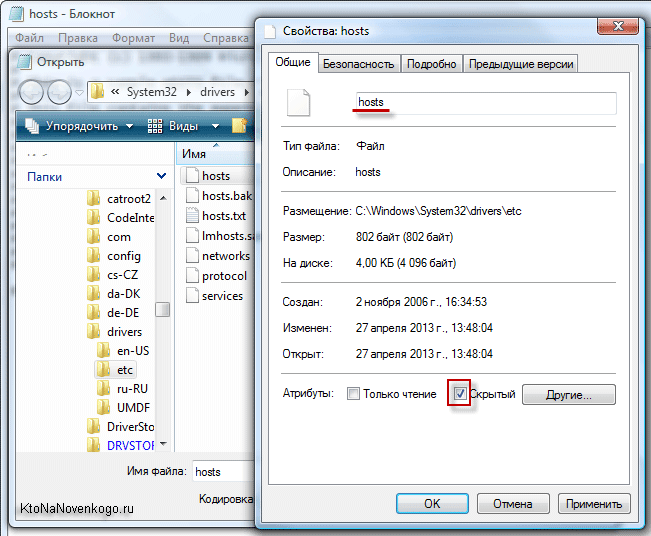

А т.к. в Windows по умолчанию для зарегистрированных типов файлов расширения не отображаются (вот зачем так сделали — я не понимаю), то пользователь находит hosts.txt не видя ни его расширения, ни того, что в той же папке есть еще один хостс, но он скрыт от его глаз.

Внося изменения в фальшивку он так ничего и не добивается, начинает рвать волосы, заламывать руки и идет в магазин за новым ноутбуком, чтобы, наконец-то, попасть в свой любимый Контакт, который вирус заблокировал на старом компе. Ааа, ужас.

Но не суть важно. Мы с вами все же нашли, где находится этот секретный (для Windows 7 и vista) файл, и должны его внимательно осмотреть на предмет возможных надругательств. Если первичный осмотр пациента никаких патологий не выявил, то посмотрите на область прокрутки страницы в Блокноте.

Иногда свои записи вирус вносит после нескольких сотен пустых строк, снижая тем самым риск их обнаружения вами. Если полосы прокрутки нет, то все замечательно, а если есть — то воспользуйтесь ей и приведите свой Hosts к тому виду, что у него должен быть с рождения, т.е. достаточно будет наличия в нем всего лишь двух строк (комментарии никому не нужны):

Ну, если подмену адресов в этом файле представить довольно просто, например, это может выглядеть так:

То как же, в таком случае, осуществляется блокирование определенных сайтов через Хостс? Ну, просто домену, который нужно заблокировать, ставят в соответствие частный IP адрес 127.0.0.1, например, так:

Умница браузер находит это соответствие и пытается получить нужный документ (вебстраницу) с вашего же компьютера, что ему, естественное, не удается и о чем он вам незамедлительно сообщит. Кстати, это хороший способ заблокировать доступ вашим чадам к сайтам, которые вы считаете им не стоит посещать. Кончено же, нужно еще будет список таких сайтов создать или где-то взять, но при желании вполне можно попробовать.

Как я уже упоминал, в стародавние времена, когда интернет у большинства пользователей был еще медленным, для ускорения открывания сайтов прописывали их Айпишники в Hosts. Другое дело, что эти самые ресурсы периодически меняли хостинг и вместе с ним и IP адреса. А пользователь, забыв про то, что он сотворил полгода назад для ускорения интернета, тщетно пытается понять, почему его любимые ресурсы ему не доступны.

Как использовать Хостс при переносе сайта на новый хостинг?

Ну, и напоследок я хотел бы рассказать о том, как с помощью внесения изменений в файл Хостс можно работать с сайтом, переехавшим на новый хостинг еще до того момента, как на всех DNS серверах пропишется новая запись (ставящая в соответствие вашему домену новый Ip адрес). Способ очень простой, но эффективный.

Итак, вы меняете хостера. Естественно, что меняется и IP адрес вашего сайта. Как об этом узнают в интернете? Все правильно, с помощью сети Днс серверов. Кстати, первый и самый важный шаг сделаете вы сами, зайдя в панель управления своего регистратора и прописав там адреса NS серверов вашего нового хостера.

Именно с них новая DNS распространится по всему интернету. Но процесс этот длительный и при самом худшем сценарии развития событий может занять пару суток. На это время сайт должен быть доступен и на новом и на старом хостинге, чтобы пользователи со всего мира не были бы лишены возможности его лицезреть.

Однако, вам самим ведь будет интересно узнать, а как, собственно, ваш ресурс чувствует себя у нового хостера? Проверить работу всех плагинов и других вещей. Неужели придется ждать от нескольких часов до двух суток? Ведь это не выносимо.

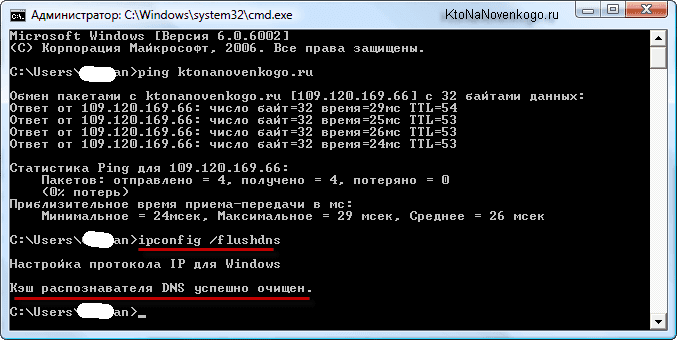

Откроется очень страшное окно под название командная строка, куда вам нужно будет вставить эту команду:

Кстати, если интересно, то можно посмотреть содержимое DNS-кэша, введя в командную строку следующую команду:

По-прежнему открывается сайт на старом хостинге? Не беда. Находим описанным чуть выше способом файл Hosts и добавляет в него всего лишь одну строчку:

Где 109.120.169.66 — это будет IP адрес вашего нового хостинга, а дальше будет следовать доменное имя вашего сайта. Все. Пока весь остальной мир любуется вашим ресурсом на старом хостинге, вы имеете возможность исправить возможные косяки на уже перенесенном на новый хостинг движке. Штука замечательная и я ей всегда пользуюсь.

Как незаметно перевести пользователя на копию социальной сети

Что нужно делать, думаю, предельно ясно. Если нет, перечитайте предыдущую статью еще раз. А вдобавок можете подробнее узнать про файл Hosts. Но всё же я объясню еще раз: нам нужно изменить файл Hosts таким образом, чтобы при открытии какой-либо социальной сети или любого другого ресурса, пользователь оказывался на Вашем сайте, который в плане дизайна является полной копией оригинала. Для этого нам нужен сайт, который полностью идентичен странице авторизации выбранной социальной и его адрес в сети(IP-адрес). Всё это Вы должны сделать сами, я не буду рассматривать процесс создания такой страницы. Когда у Вас будет сайт с дизайном как у социальной сети и необходимым для Вас функционалом, тогда остается на компьютере жертвы изменить, а точнее добавить одну единственную строчку вида:

Представленный в примере IP-адрес должен быть заменен на тот, по которому находится Ваш сайт-клон. На этом с теорией мы разобрались, далее я предложу код, который необходим для Hosts вируса, то есть для вируса, который на целевом компьютере незаметно для пользователя изменит содержимое файла Hosts.

Изменить файл Hosts вручную не составляет большого труда. Нужно всего лишь открыть нужную папку и найти файл, полный путь к которому выглядит следующим образом:

После чего открыть его с помощью любого текстового редактора(отлично для этих целей подойдет и обычный Блокнот) и внести необходимые изменения. Но так как изменение данного файла интересует нас со стороны черного хакера, то посмотрим как можно изменить содержимое файла Hosts программно. Ниже я представлю несколько вариантов решения этой задачи.

Мы уже рассматривали процесс создания bat-вирусов, поэтому представлю необходимую команду, которую нужно выполнить в окне командной строки, чтобы изменить файл Hosts нужным нам образом. Добавление новой строки в hosts через командную строку дело несложное, Вам лишь нужно выполнить следующую команду:

В статье про создание bat-вирусов я уже подробно рассматривал подобные команды, но все же повторюсь еще раз: команда echo выводит сообщение, которое идет после него, а знак

показывает куда необходимо вывести это сообщение. Всё довольно просто: данная команда выводит вышеуказанную надпись в файл Hosts.

Реализация добавления строки в конец файла Hosts на языке программирования C# идентична любому другому аналогичному процессу с любым другим файлом. Вам нужно будет подключить директиву

и выполнить три строчки кода:

Это всё, что должен выполнить наш Hosts вирус, чтобы незаметно перенаправить пользователя совсем на другой сайт.

Статей про то, как можно вылечить компьютер после атаки Hosts вируса, целая куча. Взять хотя бы этот сайт — тут тоже было предложено несколько вариантов решения данной проблемы(приводил ссылки выше). Я это к тому, что человеку, встретившемуся с данным вирусом, будет несложно почистить файл hosts от всего лишнего — обучающего материала хоть завались, взять бы хотя бы мою статью про то, каким должен выглядеть оригинальный файл hosts. Все потерпевшие пользователи сразу же полезут в папку

найдут файл Hosts и будут скрупулезно чистить его. А что будет, если файл Hosts будет чист, но социальная сеть по-прежнему будет просить отправить сообщение? Абсолютно все ресурсы, которые попались на моём пути, указывают, что файл Hosts находится в папке

И они правы. Данная папка — место по умолчанию для данного файла. Именно тут и ищет его система. Но место, в котором система будет искать данный файл можно изменить. Для этого, нужно подправить параметр Реестра

который по умолчанию имеет значение

Если данный путь изменить на какой-нибудь другой и именно туда запихнуть зараженный файл Hosts, то результат окажется положительным. Положительным для хакера. Ну а пользователь будет по старинке тыкаться в файл Hosts, который лежит в папке

и который хакер может любезно привести в вид по умолчанию(так же приводил ссылку выше), чтобы пользователь не заметил никаких подвохов. Таким образом Вы сможете почти что на 100 процентов обезопасить свой зараженный вирусом файл Hosts. А так как информации про то, что местообитание файла Hosts можно с легкостью изменить, не слишком много, то и исправить последствия такого Hosts вируса будет сложно. Но сразу же хотелось успокоить тех пользователей, которые возможно захотели обругать автора за такую информацию: данная информация полезна и для мирных пользователей, которые так же могут спокойно упрятать файл Hosts с глаз долой, с души вон. И тогда многие хакерские вирусы будут изменять самый обычный файл, который никакого влияния на систему не имеет. Так что везде нужно искать плюсы. Удачи Всем.

Для того чтобы противостоять подобным действиям давайте ближе познакомимся с этим файлом.

Файл hosts можно найти по следующим адресам:

Для всех Windows 7, 8, Vista, XP, NT, 2000 файл лежит по одному адресу: C:\Windows\System32\drivers\etc\hosts

Для Windows 95\98\ME находится в папке C:\WINDOWS\hosts

- Используется для сопоставления IP адреса и имени хоста посещаемого сервера, узла, домена.

- По умолчанию в файле hosts значится всего один IP-адрес 127.0.0.1, который всегда и на всех компьютерах ведет на локальный хост(localhost), т.е. на ваш же компьютер. Этот IP-127.0.0.1 зарезервирован для внутреннего адреса компьютера по всему миру.

- Файл hosts не имеет расширения и редактируется в обычном текстовом редакторе.

Взаимодействие hosts-файла с работой браузера.

- Прежде чем браузер откроет указанный ему адрес, он считывает информацию из файла hosts;

- Если адрес соответствует localhost, то открываются файлы и папки компьютера;

- Если отличается, то браузер идет по дальнейшему длинному этапу: местный кэш распознания DNS, кэш IP-адреса, стороннего хост сервера и т.д. до перевода URL адреса в IP запрашиваемого ресурса и открытия окна сайта.

- Если в hosts указан адрес сайта и через пробел его реальный IP адрес, то открытие этого сайта произойдет быстрее;

- Если после адреса сайта стоит адрес 127.0.0.1, то запрос не выйдет за пределы компьютера, т.е. доступ к этому сайту будет закрыт.

Это часто используют пользователи установившие на своем компьютере взломанные программы. Этот способ не дает возможность выходить установленным программам на свой ресурс для обновления и распознания взлома: фиктивного пароля или замены файла.

Ну и как понятно, что этим же способом пользуются хакеры, чтобы не дать установленному на компьютере антивирусу выполнять обновления.

Вредное программное обеспечение может маскироваться в hosts-файле:

- перед исправлениями или после них могут стоять допустим тысяча пробелов и переносов строки. Переносы вычисляются размером ползунка справа, пробелы размером ползунка внизу текстового редактора;

- при сохранении файла вирус присвоит ему атрибут, как скрытому файлу, не видимому в настройках просмотра файлов по умолчанию;

Лечим последствия вирусной атаки на файл hosts.

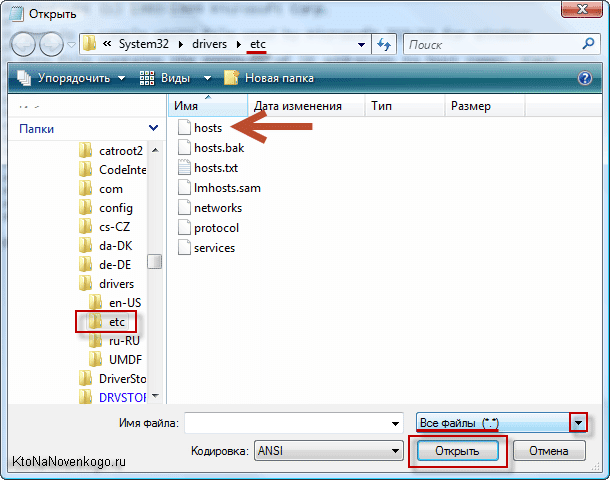

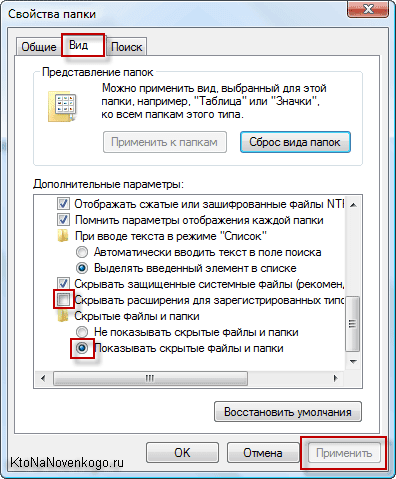

Этот файл имеет атрибут скрытый, поэтому для начала установите галочку "Показывать скрытые файлы и папки" в свойствах папки:

Windows 7: Панель управления / Оформление и персонализация / Параметры папок

Windows XP: Пуск / Настройка / Панель управления / Свойства папки или Сервис / Свойства папки / вид

Windows Vista: Пуск / Панель управления / Оформление и личная настройка / Свойства папки

Для Windows 7, 8 возможно потребуются права администратора.

1. Перейдите по адресу размещения файла hosts: C:\Windows\System32\drivers\etc\hosts

2. При открытии hosts, из-за отсутствия расширения этого файла, система предложит с помощью чего открыть:

3. Выберите любой установленный текстовый редактор (можно блокнот).

4. Просмотрите параметры, удалите те, которые считаете нужными (теперь вы специалист - см. выше), но оставьте 127.0.0.1 localhost.

Посмотрите на ползунки окна редактора (при их наличии), если они маленькие, то возможно где-то в глубине файла спрятана информация хакера.

5. Сохраните файл после редактирования.

Правила формирования hosts файла

1. Каждая командная запись должна быть размещена в отдельной строке.

2. Вначале прописывается IP адрес, после него имя сайта (хоста, домена).

3. Между атрибутами строки должен быть как минимум один пробел.

4. Комментарии размещайте в строке после символа #

Ниже приведены чистые записи файлов hosts без комментариев, выводимых в начале и начинающимися со знака #.

Этот знак аннулирует прописанную команду, все что написано после него в данной строке является лишь информацией и примеров для пользователя.

Системы Windows XP и Server 2003:

127.0.0.1 localhost

Системы Windows Vista и Server 2008:

127.0.0.1 localhost

::1 localhost

Система Windows 7:

# 127.0.0.1 localhost

# ::1 localhost

- знак # означает комментарий, то есть в Windows 7 файл должен быть чистым по умолчанию.

Мы рассмотрели ручную проверку файла HOSTS на наличие вредоносных записей после вирусных атак или действия установленного вируса.

Все антивирусы автоматически проверяют этот файл, но нет ничего лучше собственного опыта.

Вы можете столкнуться с тем, что после перезагрузки компьютера файл hosts опять будет заражен. В этом случае ищите причину в скрытом вирусе, файл hosts является всего лишь следствием работы зараженной системы.

Где находится файл hosts ? Я не могу зайти на многие сайты, в основном антивирусных программ, знакомые говоря у меня на компьютере вирус, и проблемы из за него. Антивирусник у меня регулярно обновляется, слышал в Windows XP, есть файл hosts и если его должным образом отредактировать, то проблема уйдёт, но если сделать это не правильно, интернет совсем пропадёт, не подскажете где он находится и как его редактировать?

Где находится файл hosts?

- Примечание: Хотите знать как используют данный очень важный файл вирусные программы, а так же, как сможете использовать это секретное оружие вы сами и для хороших целей. Что делать, когда файл hosts совсем отсутствует в системе или у вас оказалось два файла hosts. Что делать когда у вас не открываются сайты: "Одноклассники", "ВКонтакте", mail.ru, тогда обязательно после прочтения этой статьи, читайте нашу новую статью - Почему не открываются сайты.

В Windows XP и в Windows 7, есть очень маленький и хороший файл, с помощью которого можно управлять вашим интернет серфингом, подавляющее большинство пользователей персонального компьютера не знают о нём, а если и знают, то предпочитают обходить его стороной из-за боязни сделать что то не так, файл этот имеет название hosts . Зачем он нужен?

Самое главное нужно запомнить то, что запрос к файлу hosts у всех браузеров, имеет приоритет перед обращением к DNS-серверам. Простыми словами, любой браузер перед вашим запросом, всегда смотрит информацию находящуюся в файле hosts.

Любой системный администратор, да и простой пользователь, должен охранять файл hosts , как зеницу ока. Теперь о вирусах. Вирусописатели можно сказать с удовольствием применяют файл hosts в своих целях. Вирус попадая на компьютер пользователя, зачастую изменяет файл hosts , поэтому при проблемах с доступом к каким-либо сайтам, в первую очередь нужно проверить свою машину на присутствие вредоносных программ, а затем возвращать файлу hosts первозданный вид.

Находится файл hosts по адресу C:\windows\system32\drivers\etc\hosts , где (С:) буква системного раздела, именно этот файл решает какие сайты достойны вашего внимания, а какие нет. Файл hosts может быть скрыт, что бы увидеть его, нужно включить в системе отображение скрытых папок и файлов. Компьютер->Упорядочить->Параметры папок и поиска->Вид, далее убираем галочку с пункта Скрывать защищённые системные файлы , а отмечаем пункт Показывать скрытые файлы и папки и диски

Открывается файл hosts двойным щелчком правой мыши, при предложении выбрать программу для открытия файла выбираем Блокнот.

Друзья, если вы не обнаружили файла hosts в папке С:\windows\system32\drivers\etc\, значит вирус подменил расположение файла в ключе реестра

Кстати файл hosts у вас может быть там, где и нужно, но операционная система будет использовать файл hosts, находящийся совсем в другом месте, где именно находится другой файл hosts созданный вирусом, можно узнать посмотрев значение DataBasePath. Вам нужно будет вернуть ключу правильное значение, как на скришноте.

Итак мы узнали где находится файл hosts , теперь давайте научимся его редактировать, если хотите просто исправить файл автоматически (рекомендуется) с помощью утилиты Microsoft Fix it 50267, то перейдите на сайт к его создателям и проделайте это двумя щелчками мыши.

Ну а мы идём дальше и смотрим, где именно находится наш файл.

Вот образец оригинального файла hosts , по умолчанию в файле, должна быть, только одна запись 127.0.0.1 localhost

Читайте также: