Как обычно хранятся вирусы

Одной из главных причин уничтожения информации в настоящее время является распространение компьютерных вирусов.

Компьютерный вирус – это специальная компьютерная программа, как правило, небольшая по размерам, которая при своем запуске уничтожает или портит данные, хранящиеся на компьютере. Компьютерный вирус может выполнять следующие вредные действия:

- удаление или искажение файлов;

- изменение (порча) таблицы размещения файлов на диске, которая отвечает за целостность данных;

- засорение оперативной памяти и памяти диска пустой информацией;

- замедление работы компьютера или его полная остановка (зависание).

Компьютерный вирус может "приписывать" себя к другим программам, как говорят, "заражать" их. Такое "заражение" приводит к тому, что компьютерные вирусы могут самостоятельно распространяться и размножаться. Вследствие чего, большое число компьютеров может одновременно выйти из строя.

Программа, внутри которой находится вирус, называется "зараженной". Механизм действия зараженной программы следующий. Когда такая программа начинает работать, то в определенный момент управление получает вирус, который выполняет вредные действия, а затем заражает другие программы. После того как вирус выполнит свои вредные действия, он передает управление той программе, в которой находится. И эта программа продолжает работать так же, как обычно. Тем самым внешне работа зараженной программы выглядит так же, как и не зараженной.

Все действия вируса выполняются быстро и незаметно. Поэтому пользователю ПК бывает очень трудно заметить, что в компьютере происходит вредная работа вируса. Однако имеется ряд признаков, по которым можно сделать предположение о заражении компьютера. К ним относятся следующие:

- программы перестают работать или начинают работать неправильно (например, "виснуть", производить неправильные расчеты, терять данные и т.д.);

- на экран выводятся посторонние сообщения, символы, рисунки и т.д.;

- работа на компьютере существенно замедляется или компьютер зависает;

- происходит внезапная потеря данных на диске;

- некоторые файлы оказываются испорченными, или они полностью удаляются т. д.

При появлении таких признаков необходимо провести проверку компьютера на наличие вирусов.

Для того чтобы компьютер заразился вирусом, необходимо, чтобы этот вирус проник в компьютер. Вирус может проникнуть с помощью переносных устройств, которые используются для передачи данных между компьютерами, через локальную вычислительную сеть организации, через другие вычислительные сети (например, через Интернет).

Однако помимо проникновения вируса на компьютер существует еще одно условие заражение компьютера. Это условие заключается в том, чтобы на компьютере хотя бы один раз была выполнена программа, содержащая вирус. Поэтому непосредственное заражение компьютера вирусом может произойти в одном из следующих случаев:

- на компьютере была выполнена зараженная программа;

- компьютер загружался с дискеты, содержащей зараженный загрузочный сектор;

- на компьютере была установлена зараженная операционная система;

- на компьютере обрабатывались файлы, содержащие в своем теле зараженные макросы.

Несмотря на возможность заражения компьютера вирусом, надо знать, что вирусом могут заразиться не все файлы компьютера. Вирусной атаке подвергаются следующие компоненты файловой системы компьютера:

- исполнимые файлы, т.е. файлы с расширениями EXE, COM, BAT;

- загрузочный сектор и главный загрузочный сектор дисков (т.е. сектора магнитных дисков, которые используются для загрузки на компьютере операционной системы);

- драйверы устройств и динамические библиотеки (обычно имеют расширение SYS и DLL);

- графические файлы, например, с расширением JPG;

- файлы, содержащие в себе макросы, например, файлы с электронными таблицами (расширение XLS), фалы с документами (расширение DOC).

Текстовые файлы (с расширением TXT), файлы с растровыми рисунками (расширение BMP) и ряд других файлов, как правило, не заражаются компьютерными вирусами.

Наиболее опасны вирусы, которые после своего запуска остаются в оперативной памяти и постоянно заражают файлы компьютера до тех пор, пока он не будет выключен или перезагружен. Также опасны и те вирусы, которые заражают загрузочные сектора дисков. Так как, если будет заражен загрузочный сектор винчестера, то каждый раз при загрузке компьютера этот вирус будет вновь запускаться и заражать новые программы.

Пока неизвестны вирусы, способные выводить из строя аппаратную часть компьютера, но существуют вирусы, которые могут изменить пароль на запуск компьютера и тем самым не дать возможность приступить к работе.

Читайте о симптомах, которые сигнализируют о наличии на компьютере вируса. Как на вирусы реагирует компьютер, антивирусная программа или браузер. Вредоносные программы или вирусы могут повергнуть ваш компьютер в хаос. Они могут деактивировать антивирусную программу и сделать компьютер уязвимым для другого вредоносного программного обеспечения, мешать нормальному функционированию компьютера или повредить файлы операционной системы.

Вирусы вымогатели шифруют данные пользователей таким образом, что их практически невозможно расшифровать или восстановить. Вирусы могут получить доступ к любым данным, будь то личные файлы, банковские данные или пароли пользователя, а также создавать двойники аккаунтов.

Что же делать чтобы защитить себя и компьютер от вирусов? Начать необходимо с установки антивирусной программы. Также не помешает освоить навыки безопасного пользования ПК. Частой причиной заражения компьютера вирусами или другим вредоносным ПО есть отсутствие компьютерной грамотности пользователя, которую также стоит подтянуть.

Новые виды вирусов и вредоносных программ появляются всё время, поэтому они не всегда могут определяются каждой антивирусной программой, по крайней мере до того момента пока не будут внесены в базу данных сигнатур вирусов. Такие свежие вирусы могут попасть в систему и пройти все программные средства защиты.

Если вы случайно скачали подозрительный файл, который содержит вирус или кликнули на вложении в email, ваша система может быть инфицирована такими вирусами как: Trojan, Rootkit, Worm, Backdoor, Junkware или Malware. Поэтому, прежде чем кликать на неизвестном файле или ссылке лучше подумать дважды и следить за тем, чтобы установленная на вашем компьютере антивирусная программа была с актуальными антивирусными сигнатурами.

Итак, как же определить, что ваш компьютер заражен вирусами? Вот несколько явных признаков, которые сигнализируют о том, что на компьютере присутствуют вирусы или другое вредоносное ПО:

А теперь детально:

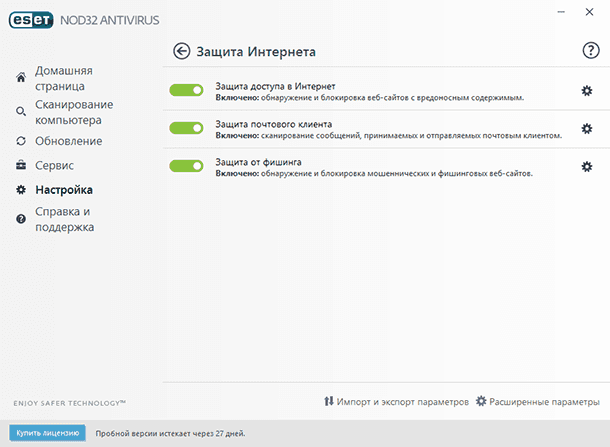

Ваша антивирусная программа деактивирована (отключена).

Некоторые типы вредоносных программ могут деактивировать или отключить антивирусную программу или антивирусное решение для защиты интернет пользователей (internet security suite). В таком случае вредоносные программы могут свободно проникнуть на компьютер, украсть или повредить данные. Существует много типов вредоносного ПО, некоторые нацелены на повреждение или уничтожение данных, другие шифруют файлы и вымогают оплату за возобновление к ним доступа. Попытки переустановить или установить заново антивирусное ПО, такими вирусами могут также блокироваться. Установившись на компьютер, вирусы могут вносить изменения в реестр, которые будут блокировать установку антивирусных программ.

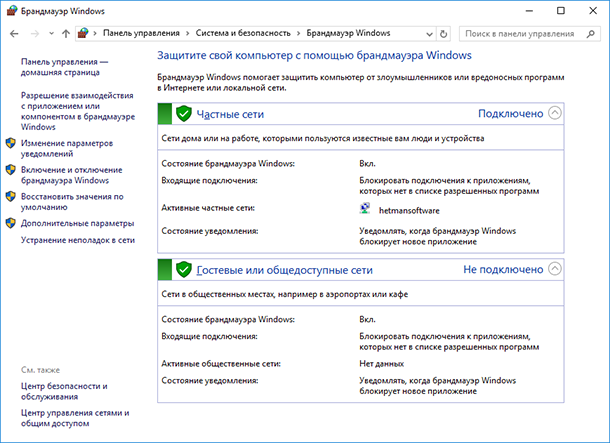

Антивирусная программа сообщает о наличии на компьютере вирусов.

Наилучшим способом определить наличие на компьютере вирусов есть наличие соответствующих сообщений антивирусной программы или брандмауэра. Брандмауэр – это мощный инструмент защиты, который контролирует всё что загружается на компьютер из Интернета и из компьютера в Интернет. Поэтому, лучше если на компьютере будут одновременно активированы и антивирусная программа, и брандмауэр.

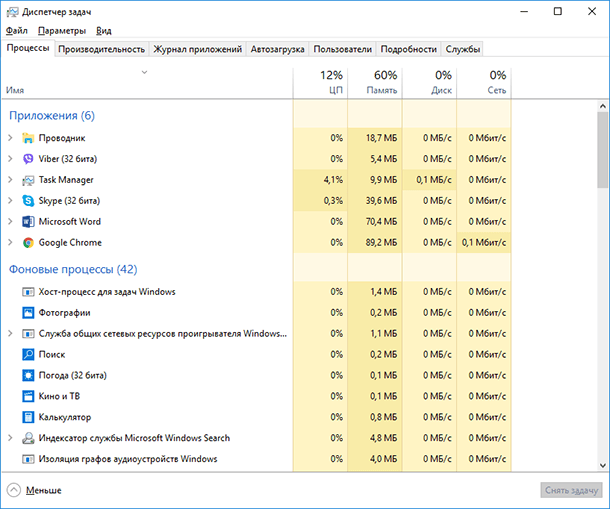

Компьютер работает медленно или тормозит.

Если компьютер начал работать медленнее чем обычно или тормозить, это также является признаком того, что он заражен вредоносным ПО. Чтобы определить, что именно является причиной неправильной работы ПК достаточно открыть диспетчер задач и просмотреть список запущенных программ и процессов.

Если какое-то неизвестное приложение использует много ресурсов процессора, оно может и быть вирусом. Также, вирус может своей деятельностью использовать ресурсы жесткого диска. Такая активность вредоносных программ может значительно снизить производительность компьютера. Rootkit программы (вид вирусов) могут также влиять на продолжительность загрузки операционной системы во время включения компьютера или его отключения, а также быть причиной зависаний.

Браузер перенаправляет на другие сайты или не запускается.

Проблемы в работе браузера являются ключевым признаком того, что безопасность компьютера нарушена. Например, осуществляя поиск информации или сайта с помощью Google вы обнаруживаете, что, переходя по ссылке нужного сайта вы попадаете не на него, а на рекламный сайт, который вы не искали и никогда раннее на него не переходили. Браузер также может начать медленно работать или зависать, может появится большое количество надстроек или расширений, при наличии Интернет соединения браузер не может подключиться к сети, и т.д. Всё это свидетельствует о наличии вирусов или вредоносного ПО на компьютере.

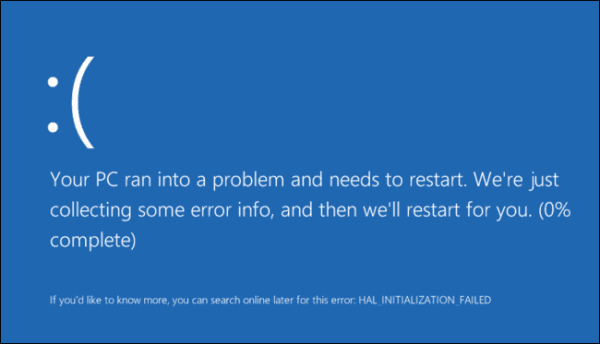

Компьютер работает со сбоями или зависает во время перезагрузки.

Руткит или вирус могут стать причиной нестабильной работы операционной системы или даже вносить изменения в master boot record (MBR). В результате, в работе компьютера появятся сбои, что со временем приведёт к появлению ошибок синего экрана (BSOD) и зависаний. Это типичный признак заражения компьютера вирусами.

Это только самые распространённые способы определения наличия на компьютере вирусов, вредоносных программ (malware) или программ вымогателей (ransomware), и их симптомы. И то как быстро пользователь сможет разобраться с такими программами на своём ПК зависит сохранность его данных и файлов.

Если же, в результате заражения компьютера вирусами или деятельности вредоносных программ, ваш компьютер утратил работоспособность, восстановить которую возможно только переустановкой операционной системы или форматированием жесткого диска, а как результат ваши данные были утеряны или повреждены, вы их можете восстановить с помощью программы для восстановления данных Hetman Partition Recovery. Также, рекомендуем воспользоваться одним из способов, описанных в других статьях нашего блога.

Компьютерный вирус может испортить, т.е. изменить ненадлежащим образом, любой файл на имеющихся в компьютере дисках. Но некоторые виды файлов вирус может заразить. Это означает, что вирус может внедриться в эти файлы, т.е. изменить их так, что они будут содержать вирус, который при некоторых обстоятельствах может начать свою работу.

Следует заметить, что тексты программ и документов, информационные файлы баз данных, таблицы табличных процессоров и другие аналогичные файлы не могут быть заражены обычным вирусом, он может их только испортить. Заражение подобных файлов делается только Макро-вирусами. Эти вирусы могут заразить даже ваши документы.

Обычным вирусом могут быть заражены (табл.1):

Как правило, каждая конкретная разновидность вируса может заражать только один или два типа файлов. Чаще всего встречаются вирусы, заражающие исполняемые файлы. На втором месте по распространенности загрузочные вирусы. Некоторые вирусы заражают и файлы, и загрузочные области дисков. Вирусы, заражающие драйверы устройств, встречаются крайне редко, обычно такие вирусы умеют заражать и исполняемые файлы.

Вирусы можно делить на классы по разным признакам На схеме отображены основные признаки и классы компьютерных вирусов.

Рис. 1 классификация вирусов

Возможно деление вирусов по признаку вероломности: вирусы, моментально поражающие компьютер, форматируют жесткий диск, портят таблицу размещения файлов, портят загрузочные сектора, стирают так называемое Flash-ПЗУ (где находится BIOS) компьютера (вирус Чернобыль), другими словами, как можно быстрее наносят непоправимый урон компьютеру.

Сюда же можно отнести и результаты обид программистов, пишущих вирусы, на антивирусные программы. Имеются в виду так называемые аллергии на определенные антивирусные программы. Эти вирусы достаточно вероломны. Вот, например, аллергия на Dr.Weber при вызове этой программы, не долго думая, блокирует антивирус, портит все, что

находится в директории с антивирусом и C:\WINDOWS. В результате приходится переустанавливать операционную систему и затем бороться с вирусом другими средствами.

Существуют вирусы, рассчитанные на продолжительную жизнь в компьютере. Они постепенно и осторожно заражают программу за программой, не афишируя, свое присутствие и производят подмену стартовых областей программ на ссылки к месту, где расположено тело вируса. Кроме этого они производят незаметное для пользователя изменение структуры диска, что даст о себе знать, только когда некоторые данные уже будут безнадежно утеряны (например, вирус OneHalf-3544,Yankey-2C).

По признаку способов передачи и размножения тоже можно провести разделение.

Теперь вирусы отправляют электронной почтой как демонстрационные программки или как картинки, например, если по электронной почте пришел файл PicturesForYou.jpg, не спешите его смотреть, тем более что он пришел неизвестно откуда. Если посмотреть на название повнимательнее, то окажется, что оно имеет еще 42 пробела и действительное расширение .exe. То есть реально полное имя файла будет таким: PicturesForYou.jpg .exe. Теперь любому понятно, что на самом деле несет в себе эта картинка. Это не файл рисунка, который при активизации вызывает осмотрщик рисунков, а наглый чуточку завуалированный вирус, который только и ждет когда его активизируют щелчком мыши или нажатием клавиши . Такой вирус вы сами загружаете себе на компьютер, под оболочкой какой-нибудь картинки, как Троянского коня. Отсюда и жаргонное название таких вирусов как Трояны.

Попробуем рассмотреть способы маскировок и защит, применяемых вирусами против нас рядовых пользователей и антивирусных программ.

Вероломность — это основной и самый быстрый способ сделать пакость до обнаружения. Вирус Чернобыль, например, полностью стирает BIOS (стартовую программу, расположенную в микросхеме ПЗУ, обеспечивающую работу компьютера). После такого компьютер вообще ничего не сможет выдать на экран. Но его работа легко блокируется, если внутри компьютера установлен переключатель, запрещающий писать в область ПЗУ. По этому это был первый, но и, как я думаю, последний представитель аппаратных вирусов.

Регенеративные вирусы делят свое тело на несколько частей и сохраняют их в разных местах жесткого диска. Соответственно эти части способна самостоятельно находить друг друга и собираться для регенерации тела вируса. Программа — антивирус обнаруживает и убивает лишь тело вируса, а части этого тела не заложены в антивирусной базе, так как являются измененными. От таких вирусов помогает целенаправленное низкоуровневое форматирование жесткого диска. Предварительно необходимо принять осторожные меры по сохранению информации.

Хитрые вирусы прячутся не только от нас, но и от антивирусных программ. Эти хамелеоны изменяют сами себя с помощью самых хитрых и запутанных операций, применяя и текущие данные (время создания файла) и используя чуть ли не половину всего набора команд процессора. В определенный момент они, конечно же, по хитрому алгоритму превращаются в подлый вирус и начинают заниматься нашим компьютером. Это самый трудно обнаруживаемый тип вирусов, но некоторые антивирусные программы, такие как Dr.Weber, способны с помощью так называемого эвристического анализа обнаруживать и обезвреживать и подобные вирусы.

Невидимые вирусы чтобы предотвратить свое обнаружение применяют так называемый метод Stelth. Он заключается в том, что вирус, находящийся в памяти резидентно, перехватывает обращения DOS (и тем самым прикладных программ) к зараженным файлам и областям диска и выдает их в исходном (незараженном) виде. Разумеется этот эффект наблюдается только на зараженном компьютере — на чистом компьютере изменения в файлах и загрузочных областях диска можно легко обнаружить. Но некоторые антивирусные программы могут обнаруживать вирусы — невидимки даже на зараженных компьютерах.

Таблица 2. Двадцатка наиболее распространенных вредоносных программ

| Название | Доля в общем числе вирусных инцидентов (%) |

| 1. I-Worm.Klez | 37,60% |

| 2. I-Worm.Sobig | 10,75% |

| 3. I-Worm.Lentin | 9,03% |

| 4. I-Worm.Avron | 3,30% |

| 5. Macro.Word97.Thus | 2,62% |

| 6. I-Worm.Tanatos | 1,38% |

| 7. Macro. Word97.Marker | 1,21% |

| 8. Worm.Win32.Opasoft | 1,13% |

| 9. I-Worm.Hybris | 1,04% |

| 10. Win95.CIH | 0,69% |

| 11. Worm.Win32.Randon | 0,58% |

| 12. VBS.Redlof | 0,57% |

| 13. Backdoor.Death | 0,51% |

| 14. Win95.Spaces | 0,51% |

| 15. I-Worm.Roron | 0,49% |

| 16.Trojan.PSW.Gip | 0,49% |

| 17. Backdoor.NetDevil | 0,48% |

| 18. Win32.HLLP.Hantaner | 0,45% |

| 19. TrojanDropper.Win32.Delf | 0,42% |

| 20. TrojanDropper.Win32.Yabinder | 0,41% |

| Другие вредоносные программы* | 26,33% |

*не вошедшие в 20 наиболее распространенных

Рис. 2 диаграмма вирусов

Информация

Добавить в ЗАКЛАДКИ| Поделиться: |

Хранение вирусовВо время хранения семян зараженность их вирусами зеленой и белой мозаики значительно снижается. Практика показала, что через семена огурцов, которые хранились в тече?ше двух лет, вирусы не передаются. Свежие семена перед посевом в течение 2 ч прогревают при температуре 6( .[ . ] Итак, функции нуклеиновых кислот в микробной клетке дифференцированы. Даже ДНК клетки не все принадлежат к ГНК. Не говоря о том, что у вирусов роль ГНК выполняют двухцепочечные РНК и одноцепочечные ДНК и РНК. Двухцепочные ДНК по своим свойствам и структуре принадлежат к соединениям более устойчивым и консервативным, поэтому отобраны эволюцией для хранения наследственной информации. Клетка как бы экономит ДНК, привлекая для выполнения различных функций более подвижные, динамичные нуклеиновые кислоты — РНК.[ . ] Равномерно меченные препараты ВТМ, содержащие такое количество 14С, что в течение 10 дней происходил один распад па каждые 4—10 частиц, теряли 90% иифекциолпости после 5 месяцев хранения [772]. ВТМ, меченный 12SI, при удельной активности 2—3 мКи на 1 мг вируса, терял свою инфекционпостъ за 5 дней при температуре —20 °С [1194].[ . ] К средам для экстракции часто добавляют восстановители (сульфит натрия, тиогликолят натрия или цистеингидрохлорид). Эти соединения ■способствуют сохранению инфекционности, которую вирус легко теряет в окислительных условиях, а также уменьшают адсорбцию на вирусе компонентов клетки-хозяина. Как это показано в гл. Ниже приведены некоторые методы, которые более или менее успешно использовались для того, чтобы во время выделения «вести к минимуму действие фенолов на вирусы растений.[ . ] Рядом авторов было отмечено, что при обработке слабыми щелочами какая-то часть частиц ВТМ оказывается более устойчивой, чем остальные частицы. Подобным же образом некоторые частицы в препаратах других палочкообразных вирусов также оказались болео устойчивыми к щелочной деградации (Х-вирус картофеля [111]; вирус грапировки табака [1368]). При попытке объяснить это явление было исследовало влияние добавления различных певирусных белков на устойчивость ВТМ к щелочи [454]. При pH 7,0 рибонуклеаза в той же концентрации не снижала инфекционности препаратов. Механизм этого защитного эффекта неясен, но на основании полученных результатов можно предположить, что различная устойчивость частиц ВТМ к действию щелочей обусловлена влиянием клеточных белков, связываемых вирусом при выделении и хранении. Танигучи [1744] показал, что в действительности присутствии рибонуклеазьт при pH 10 в препарате ВТМ деградирует лишь очень небольшая часть вируса. В то же время при щелочном pH рибонуклеаза не предотвращает деполимеризации вирусных белковых палочек, не содержащих РНК [1745].[ . ] Лицензированию подлежат следующие виды генно-инженерной деятельности: генетические манипуляции на молекулярном, клеточном уровнях с участием рекомбинантных рибонуклеиновых и дезоксирибонуклеиновых кислот для создания генно-инженерно-модифицированных организмов (вирусы, микроорганизмы, трансгенные растения и животные, а также их клетки); все виды испытаний генно-инженерно-модифицированных организмов, в том числе лабораторные, клинические, полевые, опытнопромышленные; выпуск генно-инженерно-модифицированных организмов в окружающую среду; производство препаратов, получаемых с применением генно-инженерно-модифицированных организмов; хранение, захоронение, уничтожение генно-инженерно-модифицированных организмов и (или) их продуктов; утилизация отходов генно-инженерной деятельности; покупка, продажа, обмен, другие сделки и иная деятельность, связанная с генно-инженерными технологиями, генно-инженерно-модифицированными организмами и (или) их продуктами, которые не имеют сертификата качества или знака соответствия, выданных или признанных уполномоченным на то органом, в том числе в сфере международной деятельности.[ . ] Мировые потери урожая картофеля только от болезней составляют около 90 млн. т, или 17% валового сбора, что в 2 раза превышает потери зерновых культур, овощей и сахарной свеклы. Это является часто причиной вспышек болезней в период вегетации или во время хранения. У размножающихся семенами однолетних растений период латентной формы обычно прерывается завершением вегетации.[ . ] Если растворы очищенного ВТМ разбрызгать па какую-то поверхность, температура которой поддерживается на низком уровне (от —22 до —15 °С), а затем лиофилизовать, то многие палочкообразные частицы разрушаются до мелких фрагментов [1423]. Механизм этого разрушения неясен, однако многие частицы по своему внешнему виду похожи на вирусные палочки, частично депротеипизированные под действием щелочи. Тем не менее лиофи-лизацию при контролируемых условиях можно использовать для длительного хранения некоторых нестабильных вирусов.[ . ] Как вирусы проникают в структуру файловой системы? Есть очень немногочисленная особая группа вирусов, которые заражают файлы, не внедряя в них свой код явным образом. Но, тем не менее, мы относим их к файловым вирусам, так как объектами для них являются исполнимые файлы. Эти вирусы используют изощренную технологию размножения, которая позволяет им распространяться с большой скоростью. Технология эта заключается в том, что вирусы этой группы (ее называют DIR-группой) вносят изменения в структуру файловой системы. Например, вирус записывает свой код в один из кластеров заражаемой дискеты или логического диска, помечая при этом его в как конец файла, то есть последний в цепочке кластеров. Затем изменяет в описаниях исполняемых файлов в структурах каталогов номер первого кластера. Вместо истинного первого номера кластера, принадлежащего файлу, вирус вписывает номер кластера, содержащего его код. А оригинальный номер первого кластера записывает в неиспользуемое поле описания файла. То есть когда запускается на выполнение зараженный файл, операционная система находит только один (он помечен как последний) кластер, который содержит код вируса. Считывает вирус в оперативную память и передает ему управление. Вирус остается резидентным в оперативной памяти и перехватывает все обращения к диску. Он определяет настоящее расположение файла программы и загружает ее. Какие файлы заражают вирусы? Файловые вирусы - это самая большая группа вирусов. Они заражают любые исполняемые файлы. 1. Командные файлы. Эти файлы имеют расширение имени BAT (batch - команда), поэтому часто называются просто BAT-файлами. Это файлы, содержащие последовательность команд операционной системы. С другой стороны, это обычные текстовые файлы. 2. Исполняемые файлы в формате COM. Эти файлы имеют расширение имени COM, поэтому их называют COM-файлами. СОМ- формат - это один из основных форматов исполняемых файлов. Размер СОМ-файла должен занимать не более 64 Кб. Они состоят из команд центрального процессора, то есть содержат машинные инструкции. Вместе с ними там могут находиться и данные: числовые константы, тексты и т.п. 3. Исполняемые файлы в формате EXE. Так как такие файлы имеют расширение имени EXE, их называют еще EXE-файлами. Они имеют более сложную структуру и, следовательно, имеют размер больший 64 Килобайт. Кроме процессорных команд и данных эти файлы содержат специальный заголовок, который находится в самом начале файла. Заголовок EXE- файла начинается специальной двухбайтовой меткой. Это два символа “MZ” или, реже “ZM”. По этой метке загрузчик и определяет файл как EXE-файл, независимо от расширения имени! Заметим, что расширение имени может не соответствовать внутреннему формату файла. То есть файл, имеющий формат EXE, может иметь расширение имени COM, но при загрузке по специальному признаку файла (метке) загрузчик все равно распознает файл как EXE-файл. EXE-программы содержат несколько сегментов: сегмент кода, сегмент данных и сегмент стека. Поэтому в заголовке EXE-файла также хранится таблица настройки, которую использует загрузчик для инициализации программы. Обычно заголовок имеет размер 512 байт, и значительная его часть не используется (содержит нули). Итак, когда пользователь запускает EXE-файл на выполнение, операционная система загружает его в оперативную память, считывает информацию из заголовка EXE-файла и настраивает его в соответствии с таблицей настойки. Затем управление передается на точку входа, также содержащуюся в заголовке, т.е. на первую команду программы. 4. Исполняемые файлы в формате PE ( Potable Executable ). Т акие файлы также имеют расширение имени EXE, однако внутренняя структура файла отлична от формата EXE . Подробнее см. дополнительный материал по курсу. Заметим только, что все исполняемые файлы Windows имеют такой формат. 5. Системные драйверы. Файлы драйверов имеют расширение SYS или BIN. Это специальный вид программ. Драйверы запускаются только на этапе загрузки операционной системы, во время ее инициализации и интерпретации файла конфигурации. 6. Также могут быть инфицированы и файлы оверлеев, и динамически загружаемых библиотек. Это файлы, содержащие исполняемые двоичные коды, используемые основной программой по мере необходимости. Как внедряются вирусы в COM - и EXE-файлы? Файловые вирусы записывают свой код в исполняемый файл и изменяют его так, чтобы после запуска первым получил управление код вируса. Очевидно, что вирус может записать свой код в начало, середину или конец файла. Может также разделить свой код на несколько частей и разместить их в разных местах заражаемого файла. Рассмотрим подробнее внедрение вируса в файл. Внедрение вируса в начало файла. Известны три способа внедрения вируса в начало файла. 1. Запись с перекрытием (overwriting). При заражении вирус записывает свои коды в начало файла, не сохраняя старого содержимого начала файла. Такие вирусы называют еще перекрывающими вирусами. Естественно, что при этом программа перестает работать и не восстанавливается. При запуске такой программы ничего не происходит, кроме того, что вирус заражает другой файл. Такие вирусы легко обнаруживаются и, следовательно, медленно распространяются. Это достаточно редкий способ, но очень простой. Чаще его используют “начинающие” авторы вирусов. 2. Запись в начало программы . Вирус может записаться перед исходным кодом программы (prepending), просто сдвинув коды зараженной программы на число байт, равное длине вируса. Вирус создает в оперативной памяти свою копию, дописывает к ней заражаемый файл и сохраняет полученную конкатенацию на диск. 3. Вирус переписывает начало заражаемого файла в его конец, а сам копируется в освободившееся место. Начало заражаемого файла вирус может переписать и в любое другое место. В подавляющем большинстве случаев внедрение вируса в начало файла происходит при заражении СОМ - файлов. Внедрение вируса в середину файла Все случаи внедрения вирусов в середину файла можно считать экзотическими, так как такой механизм реализовывает небольшое количество вирусов. Рассмотрим такие алгоритмы. 1) Вирус может быть скопирован в таблицу настройки адресов EXE-файла. 2) Вирус внедряется в область стека файла. 3) Вирус как бы “раздвигает” файл для себя. 4) По аналогии с внедрением вируса в начало файла, при котором переписывается содержимое начала файла в конец, возможен вариант, когда вирус записывается в середину файла, сохраняя при этом часть файла в его конец. 5) Достаточно сложный алгоритм компрессирования (сжатия) некоторых участков файлов. В результате при заражении не увеличивается длина файла. Внедрение вируса в конец файла Наиболее распространенный случай (до 95%) - внедрение вируса в файл дописыванием в конец этого файла (appending). При этом вирус обязательно изменяет начало файла таким образом, чтобы управление сразу передавалось на тело вируса. У COM-файла изменяет первые три байта (иногда больше а) либо на коды инструкции “Jmp адрес вируса” (это команда перехода на тело вируса); б) либо на коды программы, передающей управление на тело вируса. Оригинальные три байта начала файла вирус обязательно считывает и сохраняет. а) модифицируется его заголовок. В заголовке изменяются · значение стартового адреса · значение длины выполняемого файла · регистры - указатели на стек ( редко ) · контрольная сумма файла ( редко ); б) иногда EXE-файл переводится в формат COM и затем заражается как COM-файл. Способ, при котором вирус дописывается в конец файла и изменяет у COM-файла первые несколько байт, а у EXE-файла - несколько полей заголовка, иногда называется стандартным способом заражения файлов. Читайте также:

Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу. Пожалуйста, не занимайтесь самолечением!При симпотмах заболевания - обратитесь к врачу.

Copyright © Иммунитет и инфекции

|