Что за вирус sobig

Омерзительная шестерка

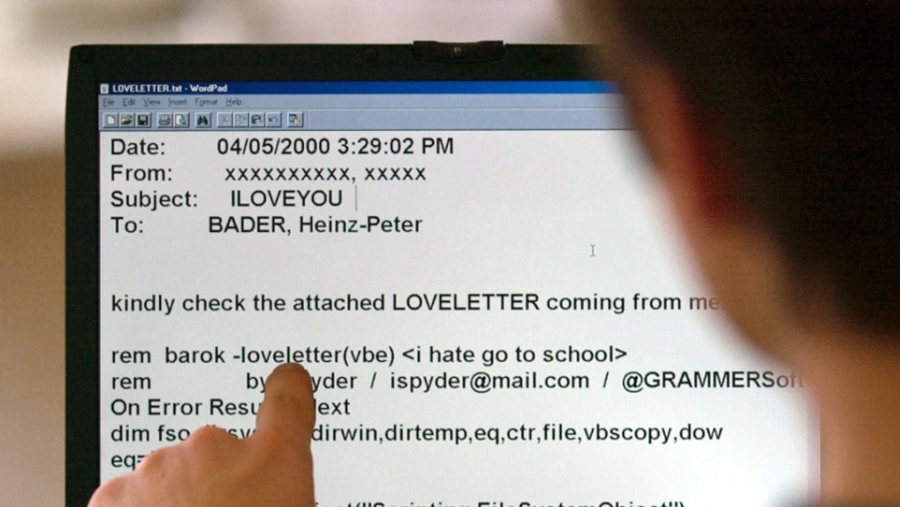

Первым экспонатом кунсткамеры китайского художника стал вирус с романтическим названием ILOVEYOU, также известный как LoveLetter. Вирус был разослан по электронной почте с Филиппин в ночь на 5 мая 2000 года.

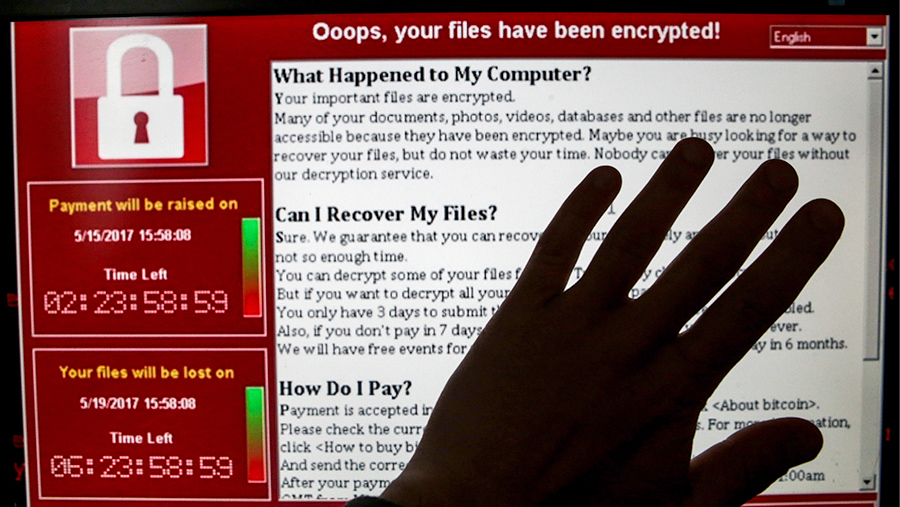

Прогремевший на весь мир вирус-шифровальщик WannaCry ожидаемо вошел в коллекцию Го О Дуна. Массовая эпидемия началась 12 мая 2017 года. Вирус атаковал компьютеры под управлением Windows, шифровал все файлы пользователя и требовал выкуп в биткоинах за расшифровку. Жертвы вымогателей пополняли биткоин-кошельки в надежде вернуть свои файлы, но чаще всего впустую.

Менее чем за неделю были заражены до 300 тыс. компьютеров по меньшей мере в 150 странах, сообщала информационная служба McClatchy со ссылкой на американских экспертов.

Вирус блокировал работу множества организаций и предприятий: больниц, аэропортов, банков, заводов. В частности, вирус поразил серверы национальной системы здравоохранения Великобритании, чем причинил ущерб на £92 млн (около $120 млн), по данным британского министерства здравоохранения и социальной защиты. В ряде британских госпиталей было отложено выполнение назначенных медицинских процедур, обследований и срочных операций. На прием к врачам оказались отменены 19 тыс. записей.

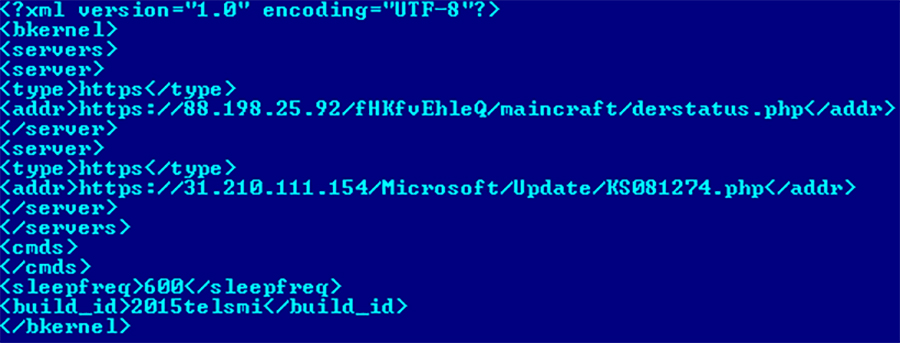

Вирус BlackEnergy 2 создали на базе довольно простого троянца BlackEnergy, который применялся злоумышленниками с 2007 года для проведения DDoS-атак. Однако новая версия была значительно модернизирована и теперь представляет собой набор инструментов для самых разных деструктивных задач. Например, программа может уничтожить жесткий диск, перезаписав всю информацию на нем случайным массивом данных.

По данным компании mi2g, ущерб от деятельности MyDoom на вторую половину 2 февраля 2004 года оценивался в $39 млрд. Сюда вошли задержки онлайн-платежей, потери пропускной способности сетей, восстановление работоспособности инфицированных систем и т.д.

Червь SoBig распространялся через электронную почту как вирусный спам. Днем рождения вируса считается 9 января 2003 года. Чтобы заразиться, пользователь самостоятельно запускал зараженный файл. Вредоносное ПО значительно замедляло работу компьютера и пересылало себя дальше по почте. SoBig затронул сотни тысяч компьютеров и нанес ущерб мировой экономике более чем на $37 млрд.

Штирлиц и хакеры

Главная опасность — собственные сотрудники, которые приходят каждый день в офис, садятся за свои компьютеры и уже имеют доступ к конфиденциальной информации. Их задача становится максимально простой — вывести эту информацию наружу и передать своим сообщникам. Учитывая современный уровень развития технологий — это и быстрые интернет-каналы, и миниатюрные флешки большого объема, мессенджеры, — задача максимально упрощается.

Например, компания MessageLabs, специализирующаяся на фильтрации электронной почты, во вторник перехватила свыше миллиона сообщений, несущих в себе этот вирус, а конкурирующая фирма Postini выловила за одни сутки 2,6 млн зараженных писем. "Это самый быстрый вирус из всех, какие мы видели", - заявил вице-президент Postini Скотт Петри. Обычно компания, по его словам, регистрирует гораздо меньше писем с вирусами - около 500 тыс. в сутки. Во вторник и в среду новый вирус так наводнил корпоративные системы e-mail, что каждое сообщение приходилось дезинфицировать, прежде чем допустить в компьютер получателя. MessageLabs подсчитала, что вирус Sobig содержало почти каждое 17-е сообщение: это гораздо больше соотношений 1:275 и 1:138, отмечавшихся во время самой страшной до сих пор эпидемии вируса Klez.H. Sobig.F, как и предыдущие версии вируса, в качестве подложного адреса отправителя рассылаемых им сообщений использует адрес e-mail, отличный от адреса жертвы. Многие антивирусные системы сигнализируют владельцу этого адреса, что его компьютер инфицирован, даже если известно, что злоумышленник изменил исходный адрес. В результате интернет-артерии засоряются еще больше. "Мы решили не реагировать на спам или вирусы, так как это быстро приводит к перегрузке сети", - говорит Петри. Крупнейшему североамериканскому провайдеру America Online тоже пришлось бороться с лавиной электронных сообщений. В обычные дни этот интернет-сервис-провайдер получает примерно 11 млн писем с вложениями, которые нужно проверять. Во вторник в компанию поступило около 31 млн таких сообщений, почти 11,5 млн из которых несли в себе Sobig.F. С момента появления вируса, 18 августа, AOL удалось уничтожить более 23 млн его копий. Вирус добавил работы и системным администраторам Массачусетского технологического института, Министерства обороны США, а также многих других организаций. Расслабиться они смогут только через 20 дней - как и предыдущие его версии, Sobig.F имеет встроенную дату отключения. Данный вариант настроен на прекращение распространения 10 сентября. Однако этот факт, вместо того чтобы успокоить администраторов ISP, наводит их на мысль, что с каждым новым вариантом авторы семейства вирусов Sobig еще больше совершенствуются в своем черном деле. "Раз автор вируса Sobig использует встроенную дату дезактивации, значит, он обдумывает новые, усовершенствованные версии, - говорится в заявлении главного технолога MessageLabs Марка Саннера. - Каждый из известных вариантов Sobig превосходил предыдущий по скорости распространения и оказываемому эффекту в период первоначального окна активности". Также, по его мнению, в начале следующей недели эпидемия вируса Sobig.F может разгореться с новой силой. "Могу предсказать, что настоящий скачок мы увидим в понедельник", - сказал он в интервью CNN/Money. В этот день множество американцев вернется из отпусков. Они впервые откроют свои ящики, где их уже ждут десятки, а то и сотни зараженных писем. И никаких средств для борьбы с Sobig.F у них еще нет. "Мы ожидали, что темпы распространения червя упадут на второй день, но этого не случилось", - рассказывает Саннер. А по мнению представителя антивирусной компании F-Secure Микко Хиппонена, этот вирус, четвертый день терроризирующий почтовые ящики всего Интернета, был написан спамерами. Он считает, что с помощью вируса некто пытается пробиться через противоспамовые фильтры. "Мы имеем ясный мотив для написания вируса - деньги", - сказал он корреспонденту BBC. "Лаборатория Касперского" отмечает, что размах эпидемии Sobig.F вызывает ряд вопросов и предположений. Прежде всего, удивляет скорость распространения червя, использующего самые обычные методики заражения. Этот червь не атакует бреши в системах безопасности. Пользователь должен самостоятельно запустить присланный по электронной почте вложенный файл, чтобы Sobig.F смог проникнуть в компьютер. Большая часть интернет-сообщества прекрасно осведомлена о такой опасности. Поэтому, скорее всего, автор червя снова прибег к использованию спам-технологий для массовой рассылки этой вредоносной программы. Вследствие этого копии червя получили сразу несколько миллионов получателей, среди которых оказалось много неосторожных пользователей. По мнению специалистов, это крупнейшая эпидемия почтового червя за последние полтора года. Вложенный файл с кодом вируса может иметь одно из следующих имен: movie0045.pif, wicked_scr.scr, application.pif, document_9446.pif, details.pif, your_details.pif, thank_you.pif, document_all.pif, your_document.pif. Размер упакованного файла вируса - около 70 Кб, распакованного - около 100 Кб. Число тем сообщения также ограничено: Re: That movie, Re: Wicked screensaver, Re: Your application, Re: Approved, Re: Re: My details, Re: Details, Your details, Thank you!, Re: Thank you! В теле письма присутствует строка "See the attached file for details" или "Please see the attached file for details." В случае, если пользователь запустит вложенный файл, вирус копирует себя в каталог Windows под именем winppr32.exe и регистрирует этот файл в системном реестре, обеспечивая запуск вредоносного кода после перезагрузки системы. Во всех папках на локальных дисках червь ищет файлы с расширениями *.TXT, *.EML, *.HTML, *.HTM, *.DBX, *.WAB, *.MHT, *.HLP. В этих файлах производится поиск адресов электронной почты. После этого червь с помощью встроенного smtp-сервера рассылает сообщения по обнаруженным адресам. Поле отправителя сообщения подделывается - в него может быть подставлен один из обнаруженных электронных адресов, либо адрес admin@internet.com". Кроме того, вирус создает файл winstt32.dat в системной папке Windows, в который помещаются все обнаруженные адреса электронной почты. Помимо "работы" на локальных дисках, вирус сканирует все доступные папки в локальной сети и копирует в них себя со случайным именем и расширением .EXE. Деструктивных функций у червя нет, но он посылает UDP-пакеты на определенные IP-адреса на порт 8998 и ждет команд из сети. По полученной таким образом ссылке, червь может скачать файл и запустить его на выполнение. Таким образом, теоретически возможна установка и запуск новой версии вируса или установка троянской программы. Первая версия вируса Sobig была обнаружена 9 января 2003 года. Несмотря на то, что код вируса практически не менялся, появление каждой новой версии вызывало довольно большое число заражений. В версии червя Sobig.D, появившейся в июне, также было предусмотрено прекращение работы в определенный день. Вирус Sobig.C отличался от других модификаций тем, что зараженные файлы распространялись с адресом Билла Гейтса (bill@microsoft.com) в поле отправителя. Вирус Sobig.E рассылал зараженный файл в ZIP-архиве. Компания Network Associates сообщает способ обнаружения и нейтрализации вируса Sobig.F. О его наличии в системе свидетельствуют следующие симптомы: 1. В системной папке Windows присутствует файл WINPPR32.EXE. Тот же файл упомянут в списке запущенных процессов системы (список можно увидеть, нажав клавиши Ctrl, Alt и Del). 2. В реестре Windows присутствуют следующие строки: HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun "TrayX" = C:WINNTWINPPR32.EXE /sinc HKEY_CURRENT_USERSOFTWAREMicrosoftWindowsCurrentVersionRun "TrayX" = C:WINNTWINPPR32.EXE /sinc Чтобы избавиться от вируса, необходимо удалить с жесткого диска файлы вируса и стереть все записи вируса в реестре. Для этого в операционной системе Win9x/ME необходимо перезагрузиться в безопасный режим работы (Safe Mode) и удалить файлы WINPPR32.EXE и WINSTT32.DAT из системной папки Windows. В реестре необходимо удалить переменную TrayX из папок HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun и HKEY_CURRENT_USERSSOFTWAREMicrosoftWindowsCurrentVersionRun. В операционной системе Windows NT/2000/XP переходить в безопасный режим необязательно - достаточно в диспетчере задач удалить процесс WINPPR32.EXE. В начале следующей недели эпидемия вируса Sobig.f, которую уже называют крупнейшей эпидемией почтового червя в истории, может разгореться с новой силой, сообщает Компьюлента. Так считает технический директор компании MessageLabs Марк Саннер, занимающейся борьбой с компьютерными вирусами. "Могу предсказать, что настоящий скачок мы увидим в понедельник", - сказал он в интервью CNN/Money. В этот день множество американцев вернется из отпусков. Они впервые откроют свои ящики, где их уже ждут десятки, а то и сотни зараженных писем. И никаких средств для борьбы с Sobig.f у них еще нет. Червь распространяется по интернету с понедельника. "Мы ожидали, что темпы распространения червя упадут на второй день, но так и не дождались", - рассказывает Саннер. Первые сигналы о появлении новой версии компьютерного "червя" Sobig.f появились на этой неделе в США. Этот вирус может приходить с адресов компаний IBM и Microsoft. Заголовки писем, содержащих вирус, могут выглядеть как "Re: Thank You" ("Ответ: спасибо") или "Re: approved" ("Ответ: принято"). Файлы, прикрепленные к письмам с вирусом, могут иметь расширения .scr или .pif и названия вроде "your documents" ("ваши документы"), "details" ("подробности") или "thank you" ("спасибо"). Попав в компьютер пользователя, вирус заражает Windows. Новый вирус не парализует полностью работу компьютера, но может поражать отдельные программы, замедлять работу приложений Windows. Вирус обладает невероятной способностью к распространению в интернете. Он уже заразил сотни тысяч компьютеров по всему миру. Так, крупнейший мировой оператор интернета компания AOL сообщила, что за последние четыре дня смогла выявить в своих сетях до 12 млн копий Sobig.f. Подобно огородному сорняку, новый супервирус обладает невероятной способность к самовоспроизводству и тиражированию. Особенность Sobig.f состоит в том, что он может изменять содержание текстов электронных посланий и атаковать через электронную почту каждый отдельный компьютер десятками и даже сотнями различных сообщений. Службы контроля интернета предупреждают, что сейчас следует быть очень осмотрительным в случае, если на ваш электронный адрес пришло неожиданно большое количество посланий. Не исключено, что это попытка Sobig.f прорваться в ваш компьютер. Отправитель "компьютерного червя" может не только заполучить практически полный контроль над компьютером, но и завладеть конфиденциальными данными. По данным на четверг, вирус Sobig.f был зафиксирован в 134 странах мира, где вывел из строя множество e-mail-систем и посеял панику среди пользователей. В вирусе запрограммировано прекращение работы до 10 сентября 2003 года. Как избавиться от вируса Sobig.f Компания Network Associates сообщает способ обнаружения и нейтрализации вируса Sobig.f. О наличии вируса в системе свидетельствуют следующие симптомы: 1. В системной папке Windows присутствует файл WINPPR32.EXE. Тот же файл упомянут в списке запущенных процессов системы (список можно увидеть, нажав клавиши Ctrl, Alt и Del). 2. В реестре Windows присутствуют следующие строки: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run "TrayX" = C:\WINNT\WINPPR32.EXE /sinc HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run "TrayX" = C:\WINNT\WINPPR32.EXE /sinc Чтобы избавиться от вируса, необходимо удалить с жесткого диска файлы вируса и стереть все записи вируса в реестре. Для этого в операционной системе Win9x/ME необходимо перезагрузиться в безопасный режим работы (Safe Mode) и удалить файлы WINPPR32.EXE и WINSTT32.DAT из системной папки Windows. В реестре необходимо удалить переменную TrayX из папок HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run и HKEY_CURRENT_USERS\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. В операционной системе Windows NT/2000/XP перезагружаться в безопасный режим необязательно - достаточно в диспетчере задач удалить процесс WINPPR32.EXE. "Лаборатория Касперского" рекомендует не выходить в интернет без обновления антивирусных программ Подробности о вирусе Sobig.f, эпидемия которого продолжается второй день, сообщает "Лаборатория Касперского". По мнению специалистов - это крупнейшая эпидемия почтового червя за последние полтора года. Анализ почтового трафика "Лаборатории Касперского" показывает, что Sobig.f уверенно лидирует среди общего числа сообщаемых технической поддержке компании вирусных инцидентов: доля этого червя составляет более 92%, число пораженных систем оценивается в несколько сотен тысяч. В свете распространения опасных компьютерных вирусов специалисты рекомендуют пользователям не выходить в интернет, не имея антивирусных программ с последними обновлениями, как заявил руководитель информационной службы "Лаборатории Касперского" Денис Зенкин. "Если вы выходите в интернет без антивирусной программы, то буквально через минуту компьютер будет завален", - подчеркнул Зенкин. Вирус написали "спамеры" Эксперт назвал вирус Sobig.f достаточно опасным. Вирус распространяется по электронной почте в виде вложенного файла. После запуска этого файла вирус внедряется в компьютер, "прописывает" себя в системном реестре Windows и, таким образом, обеспечивает себе активизацию при каждом запуске операционной системы. После этого вирус сканирует жесткие диски компьютера, находит там файлы с определенными расширениями, проверяет их, находит строки, которые похожи на адреса электронной почты, забирает их оттуда и записывает в свой специальный файл, чтобы потом незаметно для владельца компьютера рассылать свои копии по этим адресам, рассказал Зенкин. В результате вирус не только дискредитирует владельца зараженного компьютера, но и модифицирует систему Windows, из-за чего нормальное функционирование компьютера может быть нарушено. Кроме того, на компьютер загружается "троянская программа", благодаря которой автор получает, по существу, полный контроль над системой и может загружать, удалять файлы, а также использовать компьютер, как спам-машину, заметил специалист. Вирус достаточно сложно распознать, так как он использует подставные адреса отправителей и постоянно меняет темы и тексты сообщения и вложенных файлов, отметил Зенкин. По мнению представителя антивирусной компании F-Secure Микко Хиппонена, вирус Sobig.f, третий день терроризирующий почтовые ящики всего интернета, был написан спамерами. Он считает, что с помощью вируса некто пытается пробиться через противоспамовые фильтры. "Мы имеем ясный мотив для написания вируса - деньги", - сказал он корреспонденту BBC. Такого же мнения придерживаются и в "Лаборатории Касперского": специалисты считают, что, cкорее всего, для рассылки зараженных писем автор червя прибег к становящимся в последнее время особенно популярными и среди вирусописателей спам-технологиям. Наиболее надежный способ борьбы с вирусом - установка на компьютер антивирусных программ с последними обновлениями. За вирусом Sobig стоит организованная преступность?

Питер Симпсон, менеджер лаборатории ThreatLab компании Clearswift, опасается, что антивирусные компании и СМИ уделяют слишком много внимания беспрецедентным масштабам распространения варианта вируса Sobig.F, оставляя почти без внимания реальную опасность. По мнению Симпсона, Sobig.F продолжает серию вторжений в цифровой мир организованной преступности, которая осваивает онлайн. Clearswift предупреждает также, что серьезную угрозу для предприятий представляют домашние пользователи, которые способствуют повышению активности вирусов. Рост числа надомных работников и часто худшее обеспечение безопасности дома по сравнению с защитой корпоративной сети делают эту категорию пользователей ахиллесовой пятой организаций. Предыдущие публикации:В продолжение темы:Обсуждение и комментарии

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||