Что за вирус хакеры

Каждый второй пользователь интернета в Германии стал жертвой киберпреступников. Как уберечься? DW - о некоторых правилах кибербезопасности, которые нужно соблюдать.

Более тысячи немецких пользователей интернета в возрасте старше 16 лет приняли участие в репрезентативном опросе, который провело объединение фирм, специализирующихся в Германии на цифровых технологиях, - Bitkom. Результат вызывает тревогу: 55 процентов из них рассказали о том, что стали в 2019 году жертвами киберпреступников. Главную опасность представляют здесь вирусы-шифровальщики, которые усложняют или вообще делают невозможной работу персональных компьютеров и смартфонов.

Жертвами так называемого фишинга, когда скаченное незнакомое и вредоносное приложение выуживает и передает злоумышленникам логины и пароли, стали 25 процентов опрошенных. У многих из них были сняты в интернете деньги с банковского счета.

Судя по результатам опроса, каждый пятый пользователь в Германии был обманут, когда что-то приобретал в онлайн-магазинах. Таких мошенников обычно нелегко разоблачить и еще труднее вернуть деньги назад. Еще 9 процентов подверглись оскорблениям и угрозам.

Как уберечься от мошенников - или, по крайней мере, усложнить жизнь киберпреступникам? Во многом проблемы у пользователей возникают из-за пренебрежения правилами кибербезопасности.

Зачем кому-то меня взламывать?

Пренебрежение собственной безопасностью в Сети ведет к массовым взломам и заражениям устройств. Большинство хакеров нацелено на получение коммерческой выгоды. Если на компьютере пользователя нет ценной информации о банковских картах или государственных тайнах, то вполне возможно, что подобная информация окажется на компьютерах его друзей. Проникнуть на компьютеры знакомых жертвы или попросить их о "помощи", получить банковские реквизиты или данные паспорта становится легче.

Мои пароли никто не взломает?

Пароли "123456", "123456789", "qwerty", "12345678" и "111111", по версии компании Keeper (производит ПО для хранения паролей), стали самыми распространенными среди людей, которых взламывают киберпреступники. Несколько лет назад в Keeper подобрали 25 самых распространенных паролей и заявили, что более 50 процентов людей используют именно их.

Предполагаемые российские хакеры атакуют через принтеры

Стандартные пароли в принтерах или отсутствие последнего обновления может стать лазейкой, через которую российские хакеры совершают кибератаки. Об этом предупредила корпорация Microsoft. (06.08.2019)

Как запоминают компьютерные пароли немецкие разведчики

Публикация личных данных и переписки сотен немецких политиков и журналистов, полученных в результате хакерского взлома, снова остро поставила вопрос о компьютерной безопасности. (04.01.2019)

Десятки стран договорились бороться с киберпреступностью

Более 50 стран и 150 компаний подписали документ по борьбе с преступностью в киберпространстве, включая вмешательство в выборы и риторику ненависти. (12.11.2018)

7 советов, как не попасться на крючок мошенников

В этой новой книге идет речь о психологических и эмоциональных приемах мошенников и о том, почему на их уловки попадаются буквально все. (14.11.2017)

Смените пароль от вашей почты!

То, что мы до сих пор знали о надежных паролях для аккаунтов в интернете, оказалось ошибкой. Это признал даже тот эксперт, который придумал все нынешние правила. (25.08.2017)

Мощный кибервирус атаковал объекты в России, Украине и Германии

То есть, чтобы взломать чей-нибудь почтовый ящик, систему интернет-банкинга или облачное хранилище, достаточно подставить один из перечисленных ресурсом паролей. Для этого уже существуют программы (bruteforce), которые методом перебора подставляют цифры и подбирают пятизначный пароль за несколько секунд.

Оптимально пароль должен состоять не менее чем из 10 символов, содержать в себе буквы, цифры, знаки препинания и иметь разный регистр (заглавный и прописной). Символы подобного пароля не должны складываться в слова или устойчивые выражения (даже если транслитом). Также не рекомендуется использовать один пароль для разных сервисов или пользоваться "секретными вопросами": кличка вашей первой собаки, девичья фамилия матери и т. д. Конечно, запомнить несколько разных подобных паролей сложно, но для этого используются специальные менеджеры паролей, которые будут генерировать и запоминать их.

У меня очень сложный пароль, я могу не бояться хакеров?

Чтобы защититься от взлома, одного хорошего пароля недостаточно. Именно поэтому на большинстве сервисов и на всех банковских сайтах в ЕС сейчас используют двухфакторную аутентификацию (2FA). При этом методе система распознает пользователя по двум признакам. Как правило, это что-то, что пользователь знает (например пароль или пин-код). Вторым признаком может стать вещь, которая принадлежит пользователю, например, смартфон. На него приходит смс-оповещение с новым паролем, или push-уведомление, на котором нужно подтвердить вход.

И третий фактор - биометрика пользователя. Это отпечаток пальца или сканирование лица. Пользоваться каким-то одним методом небезопасно. Даже отпечаток пальца можно "снять" с экрана смартфона или восстановить по фотографии, как это сделал, например, хакер Starbug, подделав отпечатки пальцев тогдашнего министра обороны Германии Урсулы фон дер Ляйен (Ursula von der Leyen).

Можно спокойно открыть ссылку от друга, хотя мы давно не общались?

Будьте осторожны! Вполне может быть, что компьютер этого друга взломали, - и вас пытаются взломать тоже. Это называется "фишинг": бдительность пользователя усыпляется якобы важным сообщением, используя примерно такие заголовки: "счет-фактура", "договор" или "смотри, какое видео с тобой я нашел". Пользователь запускает полученное вложение, и происходит скачивание вредоносного ПО, которое "прикидывается" текстовым файлом. Но если нажать на свойства "договора", то можно увидеть, что этот файл имеет расширение "exe", вместо "txt".

Или пользователь переходит по ссылке и оказывается якобы на стартовой странице соцсети или почтового сервиса. Посчитав, что его "выкинуло" из системы, пользователь может ввести повторно свой логин и пароль. Однако такая страница оказывается лишь подделкой, а данные пользователя попадают в руки злоумышленников. Именно эта история произошла с одним из членов Демократической партии США. В результате перехода по сторонней ссылке он заполнил формы якобы почтового ящика, а злоумышленники получили доступ к почте однопартийцев Хиллари Клинтон. В случае обнаружения подобных писем их следует сразу отмечать как спам и ни в коем случае не открывать.

А как я распознаю, что сайт не подделка?

Если вы перешли по ссылке из письма на популярный сайт, то перепроверьте его адресное имя. Фальшивый сайт почтового сервиса Google, например, вместо "gmail.com" может быть "hmail.com". Разница незначительна, но она есть. Также стоит обратить внимание на протокол безопасности сайта (это те самые буквы, которые стоят перед адресом).

Сайты-фальшивки редко применяют "https" протокол, который использует шифрование. Кстати, посещать лучше те сайты, которые используют именно этот протокол, а не "http". Это не значит, что их сложнее взломать, но если хакеры вклинятся в передачу информации между сайтом и пользователем, то ничего в ней не поймут.

У меня есть антивирус. С ними мне ничего не грозит?

Антивирус полезен, но только если речь идет об уже известных вирусах, которые добавлены в его библиотеку. Если вирус совсем новый, то программа-антивирус не распознает вредоносное ПО. Таким образом, можно защититься от начинающих хакеров, но если вы стали целью атаки профессионального хакера, то он, скорее всего, обойдет антивирус. Поэтому очень важно постоянно обновлять антивирусные программы.

Как еще я могу себя обезопасить?

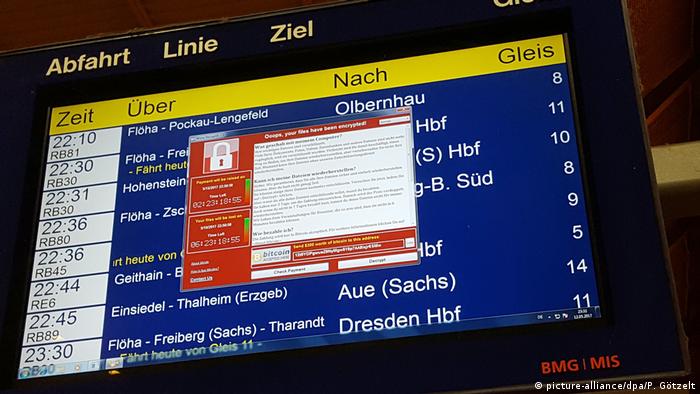

В последнее время участились атаки "вымогателей" (ransomware). Например, хакеры шифруют данные компьютера жертвы. Их интересует не содержание жесткого диска компьютера, а биткоины, которые они требуют за расшифровку. Важно не платить шантажистам, так как никаких гарантий того, что они выполнят свои обещания, вы не получите.

Атака вируса Wanna Cry весной 2017 года показала, как важно вовремя обновлять операционную систему и ни в коем случае не пользоваться "пиратским" софтом. Также не забывайте делать резервное копирование, чтобы в случае заражения компьютера его можно было вернуть в состояние до момента, когда он еще не был заражен. Кстати, большинство вирусов-шифровальщиков активируются после перезагрузки, так что если вы поняли, что подхватили вирус, не спешите выключать компьютер. Попытайтесь избавиться от него во время этой рабочей сессии при помощи антивируса или бэкапа компьютера.

Личные данные немецких политиков оказались в Сети

Как стало известно 4 января, в конце 2018 года в Twitter появились ссылки на личные данные - в том числе, паспортные и кредитных карт - 994 немецких политиков, актеров, журналистов, музыкантов. Уже 6 января по подозрению в совершении взлома арестовали 20-летнего ученика гимназии в Гессене. По данным полиции, он много времени проводил у компьютера, однако специального образования у него нет.

Российские "мишки"

За последние годы новости о хакерах и кибератаках стали уже обыденностью. Зачастую авторство взломов приписывается нескольким группам хакеров - Cozy Bear (дословно "уютный медведь", известна еще как APT29), Fancy Bear ("модный медведь", APT28) и Energetic Bear ("энерегетический медведь"), которые связывают с российскими спецслужбами. Улики косвенные, но с каждым разом их становится все больше.

Атаки на энергосети США и Германии

Летом 2018 года стало известно об атаках хакерской группировки Energetic Bear на энергосети США и Германии. По оценкам америкаснких спецслужб, в США взломщики даже дошли до этапа, когда могли включать и выключать электричество и вывели из строя потоки энергии. В ФРГ же хакерам удалось проникнуть в сети лишь нескольких компаний до того, как немецкие спецслужбы взяли ситуацию под контроль.

США обвинили ГРУшников в кибератаках

13 июля 2018 года Минюст США (на фото - офис ведомства в Вашингтоне) обвинил 12 граждан РФ в попытке вмешаться в выборы американского президента в 2016 году. По версии следствия, сотрудники Главного разведывательного управления (ГРУ) Генштаба вооруженных сил России участвовали во взломе компьютерных систем Демократической партии и предвыборного штаба Хиллари Клинтон.

США и Великобритания обвинили РФ в масштабной кибератаке

ФБР, министерство внутренней безопасности США и британский Центр национальной компьютерной безопасности 16 апреля 2018 года заявили, что российские хакеры атаковали госструктуры и частные компании в попытке завладеть интеллектуальной собственностью и получить доступ к сетям своих жертв. Аналогичные обвинения в тот же день озвучила министр обороны Австралии Мариз Пейн.

Bad Rabbit поразил Россию и Украину

Новый вирус Bad Rabbit поразил 24 октября серверы нескольких российских СМИ. Кроме того, хакеры атаковали несколько государственных учреждений на Украине, а также системы киевского метрополитена, министерства инфраструктуры и аэропорта Одессы. Ранее атаки Bad Rabbit были зафиксированы в Турции и Германии. Эксперты считают, что вирус распространяется методом, схожим с ExPetr (он же Petya).

Кибератака века

12 мая 2017 года стало известно, что десятки тысяч компьютеров в 74 странах подверглись кибератаке небывалого масштаба. Вирус WannaCry шифрует данные на компьютерах, хакеры обещают снять блокировку за выкуп в 300 долларов в биткоинах. Особо пострадали медучреждения Великобритании, компания Deutsche Bahn в ФРГ, компьютеры МВД РФ, Следственного комитета и РЖД, а также Испания, Индия и другие страны.

Вирус Petya

В июне 2017 года по всему миру были зафиксированы атаки мощного вируса Petya.A. Он парализовал работу серверов правительства Украины, национальной почты, метрополитена Киева. Вирус также затронул ряд компаний в РФ. Зараженными оказались компьютеры в ФРГ, Великобритании, Дании, Нидерландах, США. Данных о том, кто стоял за распространением вируса, нет.

Атака на бундестаг

В мае 2015 года обнаружилось, что взломщики проникли во внутреннюю компьютерную сеть бундестага с помощью вредоносной программы ("трояна"). IT-эксперты обнаружили в этой атаке следы группы APT28. В пользу российского происхождения хакеров свидетельствовали, среди прочего, русскоязычные настройки вирусной программы и время проводимых ими операций, совпадавшее с московскими офисными часами работы.

Против Хиллари

В ходе предвыборной гонки за пост президента США хакеры дважды получали доступ к серверам Демократической партии кандидата Хиллари Клинтон. Американские спецслужбы и IT-компании установили, что летом 2015 года действовали представители Cozy Bear, а весной 2016-го - Fancy Bear. По мнению разведслужб США, кибератаки были санкционированы высокопоставленными российскими чиновниками.

Партия Меркель под прицелом

В мае 2016 года стало известно о том, что штаб-квартира партии Христианско-демократический союз (ХДС) канцлера ФРГ Ангелы Меркель подверглась хакерской атаке. IT-специалисты утверждали, что это взломщики из Cozy Bear пытались получить доступ к базам данных ХДС с помощью фишинга (рассылка писем со ссылками на сайты, не отличимые от настоящих), но попытки не увенчались успехом.

Допинговый взлом

В сентябре 2016 года Всемирное антидопинговое агентство (WADA) сообщило о взломе своей базы данных. Группа Fancy Bear выложила в Сеть документы со списком атлетов, которым WADA разрешило использовать в связи с лечением заболеваний препараты из списка запрещенных (терапевтические исключения). Среди них были американские теннисистки Серена и Винус Уильямс и гимнастка Симона Байлз.

500 млн аккаунтов Yahoo

В феврале 2017 года Минюст США выдвинул обвинения в краже данных более 500 млн аккаунтов в Yahoo против двух офицеров ФСБ Дмитрия Докучаева и Игоря Сущина. Кибератака произошла в конце 2014 года. По версии обвинения, сотрудники ФСБ наняли для этого двух хакеров. Среди жертв взлома оказались российские журналисты, правительственные чиновники из России и США и многие другие.

Когда в середине декабря прошлого года появились первые сообщения о зараженных новым видом коронавируса, люди по всему миру с интересом обсуждали его предположительный источник распространения — стихийный рынок в китайском городе Ухань, постоянными покупателями которого вполне могли бы стать колдуньи из детских сказок, снующие мимо лавок в поисках ингредиентов для волшебного зелья. На оптовом рынке животных и морепродуктов можно было найти любую экзотику: жареных змей и летучих мышей, павлинов и гигантских саламандр, крыс и волчат. Гастрономические предпочтения китайцев перестали быть предметом праздного любопытства как только в январе Ухань закрыли на карантин, а ВОЗ признала распространение Covid-19 чрезвычайной ситуацией в области общественного здравоохранения, имеющей международное значение.

Новости по теме

Новости по теме

Новая инфекция уже давно пересекла границы Поднебесной, и хакеры этим воспользовались — первой жертвой оказались компьютеры японцев. В конце января к ним на почту стали приходить письма от фейковых центров общественного здравоохранения Японии и службы социального обеспечения инвалидов, в которых шла речь о подозрении на новые случаи заражения коронавирусом с прикрепленным "вордовским" файлом-описанием соответствующих мер профилактики. Однако невинный на первый взгляд документ содержал макросы (набор пользовательских инструкций с заданной командой для их выполнения), активирующие процесс загрузки трояна Emotet. На зараженном компьютере он позволяет в любой момент устанавливать и удалять другие вредоносные программы (например, вирусы-вымогатели) и, получив доступ к списку электронных адресов, может дальше самораспространяться через спам-рассылку, объединяясь с другими зараженными ПК в ботнет: в руках злоумышленников такая сеть становится инструментом для майнинга криптовалют или целевых DdoS-атак.

При этом неискушенный в хакерских приемах пользователь может даже не догадываться о заражении своего ПК, поскольку некоторые вирусы работают незаметно и могут долгое время не давать о себе знать. "Примерно 80% компьютеров по всему миру чем-то заражены. А похищенные данные и саму ботсеть хакеры, как правило, просто продают в Даркнете. Там же за 5-10 тыс. долларов можно купить "незаметный" вирус, который видоизменяют так, чтобы его исполняемый код не определялся антивирусом и не вписывался в шаблоны уже обнаруженных вредоносных программ. Для этого используются различные методы шифрования и новые алгоритмы кодировки", - сообщает директор по кибербезопасности компании IT Specialist Дмитрий Петращук.

С начала февраля нарастает популярность доменных имен, которые содержат слова coronavirus и Covid-19, а особый всплеск эксперты RiskIQ наблюдали после объявления пандемии: 15 марта было зарегистрировано 13,5 тыс. таких адресов, а на следующий день — уже 35 тыс. В погоне за кликбейтами и вниманием пользователей к этой акции присоединились и хакеры.

Новости по теме

Новости по теме

По разным оценкам экспертов, до 10% "коронавирусных" доменных имен содержат в себе потенциальные угрозы для ПК. Многие из них попадают в блэклисты поисковых систем и браузеров, однако этот процесс уже не остановить: в среднем ежедневно появляется по 2 тысячи новых подобных адресов.

Специализированный сервис Maltiverse на этот момент выявил свыше 130 скомпрометированных ссылок, исполняемых файлов и различных документов, которые содержат в своем названии слова "coronavirus" и "COVID-19" и являются источником заражения. А компания Trend Micro в отчете об обнаруженных киберугрозах за первый квартал 2020 года сообщила о 199,4 тыс. спам-письмах и 198 тыс. разосланных по всему миру вредоносов, при этом их количество будет неуклонно продолжать расти.

"Чтобы подобраться к жертве, хакеры всегда пользовались громкими инфоповодами: будь то печально известное событие 11 сентября, президентские выборы в Америке или запуск "Теслы" в космос. Однако обычно это касалось масштаба одной страны или континента. Текущая хакерская активность на этом фоне очень сильно отличается: режим карантина введен почти во всем мире, не считая, может быть, каких-то африканских стран. Помимо такой масштабности проблемы, людей объединяет еще и общая обеспокоенность за свое здоровье перед смертельным коронавирусом. Чем компьютерные злоумышленники и не преминули воспользоваться", - говорит Дмитрий Петращук.

По ту сторону файрволла

Когда страны только начали закрывать свои границы на въезд и выезд, жертвы хакеров уже начали получать по почте спам с предложением перейти по фишинговой ссылке, чтобы уточнить данные об авиаперелетах и забронированных гостиничных номерах: злоумышленники таким образом воровали у невнимательных пользователей учетные данные.

Но с объявлением пандемии их "боевая" тактика поменялась: вирусная спам-рассылка проходит под фейковой маской авторитетных отправителей, которыми стали Центры по контролю и профилактике заболеваний (СDC), Всемирная организация здравоохранения (WOH), Австралийская медицинская ассоциация (AMA) и министерства здравоохранения в разных странах.

Фишинговые письма предлагают ознакомиться с обновленными статистическими данными по распространению коронавируса, медицинскими исследованиями на этот счет и рекомендациями по профилактике заболевания. Акцентируя внимание на важности информации, сообщения предлагали срочно ознакомиться с вложением: это мог быть уже готовый исполняемый файл (например, Coronavirus Disease (Covid-19) CURE.exe) или менее подозрительный текстовый документ или архив (например, CoronaVirusSafetyMeasures_pdf).

Среди прочих таким образом распространялся с начала февраля вирус-вымогатель Netwalker, шифрующий системные файлы и требующий выкуп. По экспертным оценкам, он поразил 10% всех организаций в Италии, а также атаковал логистическую компанию Toll Group, веб-сайт района общественного здравоохранения Шампейн-Урбана в штате Иллинойс, университетскую больницу Брно в Чехии и множество испанских госпиталей. Впрочем, исследования компаний по кибербезопасности показывают, что заражение "компьютерным" коронавирусом происходят по всему миру повсеместно, и у него тоже существуют свои разновидности.

Так, помимо вымогателей, безобидное на первый взгляд письмо от профессора и доктора медицины может содержать самораспространяющиеся модульные трояны, которые способны при желании хакера выполнять почти любые трюки с компьютером (Emotet и Trickbot) или средства удаленного доступа, которые формируют ботсети, делают скриншоты, отслеживают нажатия клавиш, собирают учетные данные, историю браузера и похищают биткоин-кошельки (AgentTesla, Formbook, Hawkeye, BlackNET).

Недавно плеяду вредоносного программного обеспечения пополнил "фирменный" CoronaVirus, которого в середине марта эксперты MalwareHunterTeam обнаружили на фишинговом сайте компании WiseCleaner, предоставляющей полезные утилиты и ПО. После скачивания вирус-вымогатель зашифровывает данные и переименовывает диск C: в CoronaVirus и при перезагрузке компьютера блокирует экран, а за восстановление данных требует выкуп в размере 0,008 биткойна (примерно 50 долларов).

Интересно, что медики стали не только прикрытием для хакерских операций, но и их главной мишенью. Так, атаки на компьютерную систему ВОЗ за время эпидемии участились вдвое, хоть и не увенчались успехом. 15 марта киберпреступники попытались дискредитировать меры по борьбе с коронавирусом и атаковали Министерство здравоохранения США. А хакерская группировка Maze заразила вирусом-вымогателем сеть британской исследовательской фирмы Hammersmith Medicines Research, которая взялась за разработку вакцины против Covid-19.

Такую странную политику в киберпространстве компьютерные злоумышленники объясняют просто: здоровье – превыше всего, но это не повод наживаться на вирусе заинтересованным лицам.

Война миров

Впрочем, во время пандемии хакерские группировки действуют не только во имя самопровозглашенных гуманистических девизов, но и в интересах государственных спецслужб. Так, специалисты по кибербезопасности корпорации Malwarebytes сообщили 16 марта о том, что спонсируемая пакистанским государством хакерская группировка APT36 от имени Министерства здравоохранения Индии рассылает спам с трояном удаленного доступа Crimson RAT, который должен похищать учетные данные и информацию о системных параметрах с компьютеров в индийских правительственных учреждениях.

В отчетах о глобальных киберугрозах упоминаются и другие инциденты: севернокорейская хакерская группировка Kimsuky в конце февраля устроила подобную спам-рассылку для южнокорейских чиновников, а китайские группировки Vicious Panda и Mustang Panda – для правительства Вьетнама.

Украина тоже оказалась полигоном для хакерских атак, причем, по признанию экспертов, весьма изощренных. По данным компании по кибербезопасности QiAnXin, российские хакерские группировки Hades и TA 542 сперва воспользовались дезинформацией об угрозе проникновения коронавируса в Украину. В сети появились сообщения о якобы зараженных иностранцах, из-за чего в некоторых городах наши соотечественники стали перекрывать доступ к больницам, а в Новых Санжарах начались массовые беспорядки. На фоне всеобщей растерянности и паники хакеры устроили спам-рассылку от имени Центра общественного здравоохранения МОЗ Украины с "последними достоверными данными о коронавирусе".

Письмо быстро распространилось по сети и стало вирусным, а в прикрепленном документе содержался C# бэкдор, предоставляющий злоумышленникам удаленный доступ к ПК.

Под красивой обложкой

Однако уловки хакеров не ограничиваются спам-рассылкой по электронной почте: жертв приманивают новыми предложениями и услугами.

Кроме того, известно об онлайн-картах распространения Covid-19 с интерактивными статистическими данными, при взаимодействии с которыми ПК заражается трояном удаленного доступа AzorUlt.

Для своих хакерских замыслов злоумышленники часто используют примитивные методы социальной инженерии, манипулируя простыми человеческими чувствами.

Спам с призывом "Коронавирус: действуй сегодня или все люди умрут" переводит ошарашенного пользователя на фишинговый сайт Microsoft, который требует залогиниться (то есть "слить" свою учетную запись хакерам через фейковую форму авторизации).

Коронавирусная эпидемия сделала медицинские маски и антисептики дефицитным товаром, и на желании защититься от заражения сыграли хакеры. Зная запросы целевой аудитории, на электронную почту приходили письма с предложением приобрести надежные защитные маски. Обрадовавшемуся пользователю оставалось только ввести свои банковские данные в соответствующей форме…

Как сообщают в Sky News, таким образом киберпреступники смогли выманить у одних только жителей Великобритании около миллиона долларов. При этом все время появляются новые мошеннические схемы.

Например, до сих пор работает фишинговый сайт американской компании Healthcare workforce logistics: она предлагает помощь медицинским учреждениям, которые в связи с пандемией Covid-19 испытывают недостаток в персонале. К подлинной ссылке хакеры добавили домен верхнего уровня blog., где веб-ресурс предлагает заполнить анкету с учетными данными компании и получить "стандартное соглашение HWL COVID-19".Вероятно, за этой корпоративной информацией и охотятся злоумышленники.

В то же время жертвой коронавируса может стать не только ПК, но и смартфон: специалисты в сфере кибербезопасности неоднократно сообщали о фейковых мобильных приложениях, которые могут уведомлять о приближении зараженных коронавирусом или предлагают приобрести эксклюзивную маску (например, Coronavirus Finder, COVID 19 TRACKER, Coronasafetymask).

Однако телефон оказывается более защищенным перед грозным видом байтового вируса, чем компьютер: во-первых, как правило, эти приложения доступны не в официальном маркете GooglePlay, а при переходе по соответствующей ссылке в браузере; во-вторых, что-то неладное можно заподозрить во время установки приложения, которое постепенно запрашивает доступ все к новым и новым ресурсам телефона, пытаясь заполучить права администратора устройства. Так, банковский троян-вымогатель под видом полезного приложения пытается подступиться к правам блокировки экрана — это нужно якобы для своевременного уведомления пользователя о приближении зараженного коронавирусом. Однако на деле смартфон в какой-то момент превращается в заблокированный бесполезный "кирпич" с требованием о выкупе. Эксперты по кибербезопасности сообщают также о том, как вредоносное ПО предназначалось для спам-рассылок по всей книге контактов и шпионажа через камеру и микрофон.

"Чтобы обезопасить свой компьютер от заражения, следует для начала использовать другую учетную запись без прав администратора (или создать учетную запись пользователя с ограниченными правами), чтобы случайно не установить вредоносные программы. Кроме того, свободная учетная запись админа дает возможность восстановить важные данные и не потерять полностью контроль над происходящим в компьютере. В целом, компании по кибербезопасности не сидят на месте: происходит постоянная борьба, если можно так выразиться, с хакерами. Одни работают над созданием средств киберзащиты, другие — ищут способы их обойти, и так все время. Как правило, через несколько дней после обнаружения и анализа экспертами нового вредоносного ПО информация о нем уже появляется у антивируса. Поэтому антивирусное программное обеспечение надо тоже постоянно обновлять, как и другое программное обеспечение в целом, чтобы закрывать обнаруженные уязвимости", - советует Дмитрий Петращук.

Читайте также: