Чем проверить ftp на вирусы

Если вы хотите узнать взломан ли ваш сайт, то мы подготовили статью о соответствующей проверке, а также статью с полезными советами по улучшению безопасности сайта. Если же вы обнаружили вирусы на своем сайте, то следующие рекомендации будут полезными.

Сайт взломан. Что делать?

Смените пароли от всего, что возможно изменить. В первую очередь это FTP-доступ к сайту, панель управления хостинга\домена, админ.панель сайта, почтовые ящики, базы данных MySQL и их пользователи.

С помощью лог-файлов можно найти "дыру", через которую взломали сайт, но если вы не разбираетесь в этом, то поручите это дело опытному программисту или просто смотрите следующий пункт. Кстати, чуть более простой способ - это посмотреть через FTP-клиент какие файлы вашего сайта (на сервере хостинга) менялись в последнее время. Вирус, скорее всего, находится в них.

В основном целью хакеров является именно сайт, а не компьютер владельца сайта и потому, скорее всего, будет добавлен вредоносный код в сайт (т.е. изменен какой-то файл сайта), а не загружен какой-то новый файл с расширением .exe (исполняемый файл; вирус может либо сам являться исполняемым файлом, то есть программой, грубо говоря, либо “прятаться” внутри исполняемого файла).

Но в двух этих случаях не надо бояться загружать сайт к себе на компьютер для того, чтобы “прогнать” его антивирусом. Хотя, вероятнее всего, ваш антивирус ничего не увидит, ибо вирусы для веб-сайтов отличаются от вирусов для компьютеров и, соответственно, ваш антивирус будет искать абсолютно не то, что надо.

На сегодняшний день очень много онлайн-сервисов для проверки сайта на вирусы. Но мы к ним относимся с очень большой осторожностью. Лучше таки скачайте антивирус для веб и им “прогоните” сайт. Также у многих хостеров антивирус уже установлен в панели управления. Им тоже можно проверить сайт на вирусы.

Рекомендуем обратить внимание на следующие антивирусы:

Далее нужно удалить весь вредоносный код из тех файлов, которые указаны. Самый простой способ это сделать - заменить эти файлы на "здоровые" (их можно взять из старого бекапа, в котором еще не было вирусов). Но если "здорового" бекапа нет, то придется удалять весь вредоносный код в ручную.

Обратите внимание на то, что некоторые антивирусы сами “лечат” сайт и вручную вам удалять ничего не нужно будет.

Если антивирус сам не лечит сайт и просто покажет, какой именно участок кода считает вредоносным, то удаляйте его, а если не покажет, то можно сравнить данный файл со "здоровым" (если он есть). Или же ищите в файлах следующее:

- Слова "exploit", "shell", "javascript" и самое главное - "iframe", а также фразы unescape, eval, String.fromCharCode и document.write;

- В css часто прячут вредоносный код за атрибутом behavior

- Картинки сложно лечить от вирусов, поэтому их нужно либо удалить, либо заменить на "здоровые"

- В базе данных (которую мы сохраняем на компьютер и открываем текстовым редактором, вроде NotePad++) ищем слово "iframe" и удаляем его

- Хакеры-неумехи часто создают файлы вроде wzxp.php, которые по названию явно не входят в обычные файлы CMS, поэтому ищем\удаляем еще и такие файлы

- Найдите все файлы .htaccess и посмотрите, чтобы в них не было вредоносного кода или перенаправлений (redirect) на чужие сайты

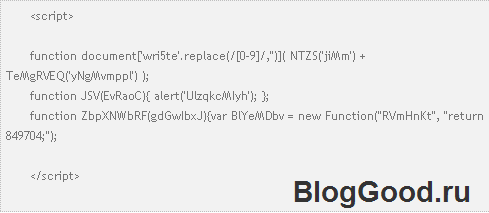

- Наличие base64-кода, как правило означает, что он вредоносный. Вот пример такого кода:

- Подозрительным также считают использование eval() или функции preg_replace() с ключом в первом аргументе

Если вы воспользовались сервисом Virusdie, и сайт был вылечен прямо на сервере хостера, то достаточно проверить его работоспособность. Все работает? Поздравляем!

Еще раз поменяйте пароли от всего (FTP-доступ к сайту, панель управления хостинга\домена, админ-панель сайта, почтовые ящики, базы данных MySQL и их пользователи). И еще раз проверьте сайт на вирусы.

Если просто удалить вирусы с сайта и не следовать этим рекомендациям, то 99%, что вирус снова вернется через определенное время. Кроме всего прочего, уязвимость может скрываться в ПО хостера, если взломают сайт вашего "соседа" по серверу, то вирус может перейти и к вам. Поэтому иногда помогают либо обращение в техническую поддержку хостера, либо смена самого хостинг-провайдера.

Также помните, что лечение сайта нужно производить в максимально короткие сроки, т.к. поисковики выбрасывают из своего поиска сайты, которые содержат опасный код и могут навредить пользователям. А вернуться на прежние позиции в поисковых системах будет очень сложно.

Что нужно делать даже если сайт не взломан?

Вообще многие хостеры обещают сами делать резервные копии ваших сайтов и баз данных, но лучше держать этот процесс под контролем. Во-первых, поломки случаются у всех, причем регулярно. И это не зависит от того, насколько большая и надежная хостинг-компания - скрипты перестают работать абсолютно также, как и оборудование выходит из строя, будь то сервер хостера или ваша микроволновка.

Еще хостеры не делают каждый день полную копию сайта и баз данных, а только тех файлов, которые были изменены. Потому если ваш хостер и делает каждый день бекап - не ленитесь и сделайте еще сами полную копию сайта и желательно храните ее на удаленном сервере, а не на своем компьютере.

Регулярно каждый день проверяйте компьютер на вирусы и удаляйте их. Антивирус используйте не абы какой первый попавшийся, а тот, который зарекомендовал себя как надежный, и который регулярно поддерживается разработчиками (обновляется и исправляются разные баги).

Можно, конечно же, и задать график автоматического запуска проверки компьютера на вирусы, но вот давать ему право автоматически удалять все зараженные файлы - не рекомендуем. Все же лучше четко понимать, что происходит на компьютере и для чего.

Особенно важно проверять сайт на вирус после установки какого-то плагина/модуля/темы. Даже если они и скачаны с оф.сайта. И, конечно же, проверяйте сайт на наличие вирусов и после этих действий. К примеру, трижды в неделю.

Если у вас есть опыт лечения сайтов и вы хотите им поделиться, то пишите об этом в комментариях. Мы добавим это в свою статью, чтобы другие вебмастеры могли воспользоваться информацией и спасти свои сайты. А если у вас есть вопросы - задавайте их прямо здесь, наши эксперты стараются очень быстро на них отвечать.

Каковы причины заражения сайтов?

Основная причина заражения сайтов - это желание заработать за чужой счет. Схема обычно выглядит так: пользователь, зашедший на зараженный сайт, принудительно перенаправляется на сторонний ресурс, не имеющий к исходному никакого отношения (например, на платник партнерской программы). Злоумышленник получает деньги за трафик, перенаправляемый со взломанных сайтов.

Некоторые сайты взламываются ради распространения среди пользователей классических вирусов и формирования ботнетов. Как правило, такие сайты блокируются поисковыми системами, и пользователи при обращении к подобным ресурсам видят предупреждение о том, что сайт заражен. Популярные поисковые системы предоставляют сервис почтовых извещений о заражении ваших сайтов: webmaster.yandex.ru, google.com/webmasters.

Что делать при заражении или взломе сайта? Кто виноват?

Если ваш сайт заражен, не стоит паниковать и мучать своего хостера гневными обвинениями. В 90% случаев хостер к этой проблеме не имеет никакого отношения.

Но всё-таки можно уточнить у своего провайдера, имеет ли проблема массовый характер, или возникла только на вашем сайте. Если сайт размещен на shared-хостинге с общим IP-адресом, можно найти сайты соседей, например с помощью сервиса xseo.in, и проверить, заражены ли они.

Если проблема затронула только ваши сайты, нужно исследовать, при каких обстоятельствах возникла проблема, и начать ее решение самостоятельно. Самые частые способы заражения сайта - похищение пароля FTP-доступа к хостингу с компьютера веб-мастера с помощью кейлоггера, из менеджера паролей или из взломанного почтового ящика, а также использование уязвимостей популярных систем управления сайтом (CMS) и скриптов.

Первым делом стоит обновить антивирус и выполнить полную проверку собственного компьютера на вирусы. Бесплатные программы HiJackThis, Dr.Web CureIt!, AVZ помогут найти даже ту заразу, которая не была обнаружена обычным антивирусом.

После сканирования (и лечения, если требуется) смените пароли доступа к электронной почте, аккаунту на хостинге, и удалите все сохраненные пароли из браузеров и FTP-клиентов.

Загрузите резервную копию зараженного сайта на собственный компьютер, и проверьте ее антивирусом и упомянутыми выше утилитами - иногда даже такая простая мера находит источник проблемы.

Полезным является бесплатный скрипт AI-Bolit. Он умеет искать вирусы, редиректы на сторонние сайты, дорвеи код ссылочных бирж, директории, открытые на запись для всех и др. После проверки скрипт выведет список подозрений на вредоносные включения, которые можно будет проверить и устранить вручную, отредактировав исходные коды файлов сайта.

Если сайт построен на популярной CMS (особенно DLE, Wordpress и Joomla), то возможно злоумышленник воспользовался ее уязвимостью. Это значит, что нужно обновить CMS и ее модули до последних стабильных версий из официальных источников, отключить неиспользуемые или подозрительные модули, закрыть доступ к административным частям сайта с помощью .htpasswd (или с помощью панели управления хостингом), а также периодически проводить аудит безопасности сайта и менять административные пароли.

Обязательно нужно проверить логи доступа к веб-серверу на предмет посторонних запросов.

Также нужно проверить временные директории CMS, и директории, в которые разрешена загрузка файлов (tmp, cache, images, uploads, user_files и так далее) на предмет посторонних файлов, а также попросить хостера проверить общую временную директорию сервера (обычно это /tmp).

Как удалить вредоносные включения?

Для удаления вредоносных включений удобно использовать возможности консоли сервера (доступ по SSH). Большинство хостинг-провайдеров предоставляет данную возможность по умолчанию или же по обоснованному запросу.

Допустим, мы знаем, что заражены все .js файлы, и у нас есть фрагмент вредоносного кода. Значит, нужно найти все .js файлы и вырезать вредоносный код. Сделать это можно с помощью следующей несложной команды, запустить которую нужно из текущей директории сайта:

find ./ -name '*.js' -exec sed -ie 's|вредоносный_код||g' <> \;

Команда выполняет поиск всех js-файлов, и для каждого найденного файла с помощью утилиты sed заменяет вредоносный код на пустое место. Обратите внимание, что при указании вредоносного кода нужно экранировать специальные символы (`

Как быстро проверить и вылечить свой сайт от вирусов?

![]()

Приветствую вас, уважаемые читатели блога firstprize.ru. В этой статье я наглядно покажу и расскажу вам из своего личного опыта, как проверить свой сайт на вирусный онлайн, а также как его вылечить (удалить вирусный код).

Итак, начнем с предыстории. Давно, когда я еще был достаточно неопытным вебмастером, на мой сайт, и многие другие была произведена ДОС-атака от хакеров. В тот злополучный день многие подловили вирус, который достаточно хорошо усложнил им жизнь. Кто-то позиции потерял в поисковиках, кто-то деньги, а кто-то вообще весь свой сайт. Впрочем, всего этого можно было избежать, придерживаясь хотя бы элементарных правил.

Но раз таки вы уже читаете этот пост, то значит, что скорее всего вам они уже не понадобятся, и вам нужно как можно скорее вылечить свой сайт пока Яндекс не подарил ему вечный бан (а он это любит, уж поверьте). Итак, чтобы не появилась путаница, начнем по порядку, что да как нужно делать, чтобы вылечить свой сайт от вирусов.

Если у вас и правда заражен сайт вирусным кодом, то вы точно встретитесь со многими фактами изложенными ниже.

— К вам пришло письмо от Яндекса. В письме же говорится, что у вас нашли 5-10 страниц зараженных вирусом, но по правде это весь сайт заражен, просто Яндекс немного тупит в этом деле. Сразу хочу сказать, что не надо лезть на свой сайт и удалять, мол, зараженные страницы, так как скоро вам придет то же самое письмо, но только уже с другими адресами страниц.

— У вас пропала куда-то половина ваших посетителей. При просмотре статистики вы можете немного недоумевать, почему с Яндекса или Google практически нет переходов на сайт, несмотря на то, что он занимает хорошие позиции. Вся вина в этом.

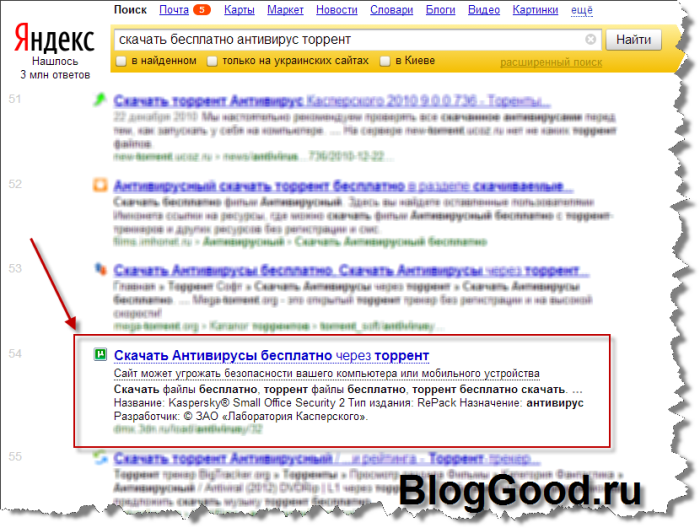

![]()

Как видите из скриншота, Яндекс предупреждает пользователей о заражение сайта и не дает им на него перейти.

— При переходе на ваш сайт вы замечаете, что он стал медленнее, чем когда-то. Конечно, может это просто интернет глючит, но скорее всего, это скрипт вируса, который делает редирект (переброс посетителей на другой сайт). Вас, конечно же, никуда перебрасывать не будет, так как хакеры люди хитрые и, как правило, уже знают кто владелец сайта, ну точнее скрипт вируса знает, который анализирует все данные. Короче говоря, во вредоносном коде вируса прописано, чтобы перебрасывать всех посетителей, кроме того у кого IP компьютера, например 158.152.0.0 (то есть вашего).

— При открытие сайта ваш антивирусник и многих других ваших посетителей начинают давать тревогу. В конечном счете, вы начинаете получать гору комментариев или писем, где многие недовольно начинают отписываться в ваш адрес за попытку заразить их компьютер.

![]()

Конечно, есть еще и другие мелкие факторы, но это самые основные, которые вы вряд ли пропустите. Ну а если вы все еще сомневаетесь в заражении своего сайта, то рекомендую проверить его дополнительно на различных онлайн сервисах.

Как проверить сайт на вирусы онлайн?

Внимание ! Перед тем как что-либо предпринять из того, что написано чуть ниже, прочитайте статью полностью во избежание ошибок.

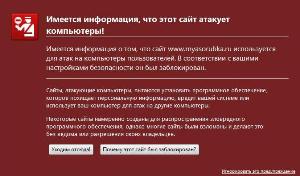

1 ) Первое, что вам нужно предпринять — это зайти в панель сайта вашего хостера и поменять пароли от FTP клиента, базы данных MySQL. Если не знаете, как это сделать просто напишите вашему хостеру и они сделают все это за вас (если вежливо попросить). Вы наверняка думаите сейчас: зачем мне менять все эти данные? Мне же вирус надо удалить с сайта, а не в настройках ковыряться.

Все верно, но дело в том, что если вы даже и удалите вирус, он через 5 минут вернется обратно, так как хакеры знают пароли к вашему FTP соединению с сайтом и в автоматическом режиме до бесконечности загружают вирус на ваш сайт. Вся суть в том, что сколько бы вы не удаляли вирус, все это будет напрасно.

![]()

2 ) Также рекомендую поменять пароли от адмики вашего сайта и почты, куда могут приходить данные от сайта. Впрочем эта процедура не обязательна и она никак не связана с лечением сайта от вируса, но в любом случае после заражения сайта вредоносным кодом он мог передать нужные данные хакерам, которые впоследствии могут в будущем зайти на ваш сайт, как к себе в родной дом.

3 ) После проделанной процедуры выше рекомендую сразу же проверить свой компьютер любым антивирусником а лучше двумя. Самой лучшей программой в этом деле считается Dr.Web ,скачать можете здесь. Ок, затем тем же антивирусником проверьте и ваш сайт через FTP клиент.

![]()

Тут хочу вас еще кое о чем предупредить. Как вы поняли, ваш сайт просто перезапишут и все те изменения, которые вы делали до этого, исчезнут. То есть сам вирус, но так же и те статьи, которые вы опубликовали, файлы которые закачали и т.д. так что будьте осторожны и сначала сделайте бэкап зараженного сайта, чтобы потом из него достать все то, что может пропасть при перезаписи.

Также после этого у вас может перестать открываться сайт. Это связано не по той причине, что вы его угробили, а с тем, что вы ранее поменяли пароли от FTP клиента, базы данных MySQL, но в старой версии сайта, которую вам перезалили, указаны старые данные. Чтобы сайт снова заработал вам надо просто поменять старые данные в файлах сайта на новые.

5 ) Если же вы боитесь делать бэкап сайта, то можно поступить немного по-другому. По сути, если у вас сайт работает на каком-нибудь движке: WordPress, Joomla, Drupal, то можно скачать заново свой движок и все плагины, которые стоят у вас, и перезалить их поверх старых в том же FTP клиенте. Но тут также нужно знать, что те файлы, которые вы меняли в движке, когда-то поменяются и вам снова их придется вправлять. Если вы не уверены, что все пройдет гладко и что-нибудь не полетит, лучше оставьте это дело.

Да я только всегда рад таким комментариям 😉

Замечательная статья. Спасибо, все делала точно следуя указаниям, вот только когда ввожу в браузере строчку

Подскажите, пожалуйста, в чем дело?

Поставьте права на файл скрипта 777 либо обратитесь к вашу хостеру по этому вопросу.

Безопасная работа по FTP

Вирусы и другой вредоносный код могут попасть на сайт различными способами. Один из них – через FTP соединение, которым пользуются владельцы сайтов для загрузки, удаления и редактирования файлов на хостинге.

Взлом и заражение по FTP происходит всегда примерно по одной и той же схеме: выполняется подбор, перехват или кража логина/пароля от FTP, после чего в ручном или автоматическом режиме на хостинг загружается вредоносный код. При взломе по FTP могут изменяться существующие файлы (например, index.php или .htaccess) и загружаться новые (например, WSO шелл).

Один из вероятных вариантов перехвата пароля - наличие троянских программ на компьютере владельца сайта, которые отслеживают подключение по FTP, запоминают переданные данные от FTP сессии и сообщают их автору "вредоноса". Другой вариант перехвата FTP доступов - использование хакерами специального программного обеспечения: снифферов сетевого трафика. Также достаточно популярный и легкий способ получения пароля от FTP - банальное чтение "трояном" настроек соединения из FTP клиента или браузера, куда их сохранил сам пользователь. Обычно, логин/пароль не шифруются и хранятся в FTP клиенте практически в открытом виде, поэтому вирус или троян, работающие на зараженном компьютере, с легкостью могут их извлечь из реестра или конфигурационных файлов и передать злоумышленнику по сети.

Если на вашем сайте появился вирус, мобильный редирект или другой вредоносный код, вы можете проверить, был ли он загружен по FTP или попал другими путями. Для проверки гипотезы заражения через FTP необходимо запросить логи (журнал) FTP подключений в тех поддержки хостинга. Лог FTP выглядит примерно так:

Анализировать данный лог очень просто, достаточно смотреть только на важные для анализа поля. Возьмем первую строку из прямоугольника:

- Fri Feb 28 22:49:41 2014 – дата операции

- 185.26.123.230 – IP адрес клиента (пользователя), который выполнял операцию

- 3499 – размер файла

- /home/…/htdocs/www/.htaccess – имя файла, с которым была выполнена операция

- i (“incoming”) – файл загружен на хостинг (o – файл выгружен с хостинга)

Допустим, произошло заражение файла .htaccess, в который внедрился мобильный редирект. По имени файла находим все строки, в которых выполнялись чтение (o) и запись (i) файла .htaccess, проверяем по дате и IP адресу, кто вносил в них изменения, и делаем соответствующий вывод.

Иногда по логу видно, что файл сначала скачивается, затем загружается, но уже с вредоносным кодом (проверить, что файл увеличился, можно, сравнив размер скаченного и загруженного файлов). По FTP чаще всего вредоносный код добавляется в индексные файлы index.php, index.html и файлы .htaccess.

Учитывая открытость FTP трафика и легкость перехвата данных FTP аккаунта, не рекомендуется использовать данный протокол при работе с сайтом. Вместо него желательно работать с файлами через безопасное SFTP подключение (“Secure FTP”), которое использует шифрованное соединение и является надстройкой SSH-2, разработанной для более удобной работы с файлами. Поэтому для работы по SFTP на хостинге должен быть доступен SSH (на всех современных хостингах он есть). В качестве SFTP клиента можно использовать бесплатный и функциональный клиент WinSCP5.

Если работать по SFTP по каким-то причинам не получается, ниже приводим технику безопасности по работе с FTP протоколом, следуя которой вы исключите возможность взлома и заражения сайта по FTP.

- Проверяйте рабочие компьютеры, с которых выполняется подключение по FTP, коммерческими антивирусами с обновляемой базой. Это позволит существенно снизить вероятность перехвата логинов/паролей троянскими программами.

- Не пользуйтесь FTP подключением в публичных сетях (в частности, при подключении к открытой WIFI точке). Люди с “цептером” уже ждут вас.

- Не сохраняйте пароль в FTP клиенте.

- Старайтесь менять пароль после работы по FTP или, по крайней мере, не реже раза в месяц.

- Отключите FTP на хостинге через панель управления, если вы с ним не работаете в течение долгого времени.

- Соблюдайте политику безопасности при работе с FTP аккаунтами: для нового человека создавайте отдельный FTP аккаунт, а по окончании работ удаляйте аккаунт. Это позволит отслеживать изменения, выполняемые каждым FTP пользователем.

- Ограничьте операции по FTP через файл .ftpaccess. Уточните в тех поддержке хостинга, в каком каталоге необходимо создать данный файл и добавьте в него

Allow from 1.2.3.4

Где 1.2.3.4 – это ваш (разрешенный) IP адрес.

Если у вас динамический, то его можно будет поменять через файловый менеджер панели управления.

Если у вас остались вопросы по безопасной работе с FTP, за консультацией можете обратиться к нашим специалистам.

Дополнительный материал для интересующихся:

Дата последнего редактирования страницы не совпадает с датой, когда вы действительно что-либо изменяли на этой странице

При просмотре исходного кода страницы вы обнаруживаете неизвестный вам код (чаще всего это javascript-код с использованием функции eval и/или unescape, или загрузка информации через теги [iframe][/iframe], или загрузка картинки, которая на самом деле не является картинкой)

Внутри изначально пустых папок появились файлы (чаще всего index.php и/или index.html), которые вы не создавали.

В логах доступа к ФТП-аккаунту значатся даты, когда вы точно не заходили на сайт или ip-адреса, из которых вы точно не могли зайти на ФТП (например вы находитесь в России, а в логах доступа указано, что на ФТП заходили из Бразилии)

Как же нам удалить вирус с сайта?

Удалить вирус из одного файла совсем недостаточно для удаления вируса со всего сайта. Нам необходимо найти все зараженные вирусом страницы сайта и на всех этих страницах удалить вредоносный код. Если хотя бы на одной странице нашего сайта останется вирус, он со временем распространится по всему сайту. Итак, чтобы удалить вирус с сайта необходимо следовать такой последовательности:

Обновить свой антивирус и проверить свой компьютер на наличие вирусов и троянов. По возможности, проверьте свой компьютер несколькими антивирусами. Если такая проверка не будет проведена, следующие пункты выполнять бессмысленно.

Если Ваш компьютер не защищен хорошей антивирусной программой, позаботьтесь о ее покупке. Ваше компьютерная безопасность того стоит. Например, купите Kaspersky Internet Security 2011 (лицензия на 2 ПК, 1 год)

Сменить пароль для доступа к ФТП-аккаунту и не сохранять его в ФТП-клиенте. В последствии, никогда не храните пароли к сайту где-либо на компьютере. Уверены, ваш сайт стоит того, чтобы хранить пароли к нему в вашей собственной памяти или в крайнем случае на бумажке. Если пароль к ФТП не будет изменен или вы его сохраните где-либо на компьютере, следующие пункты выполнять бессмысленно.

Если у вас статический ip-адрес, вы можете запретить доступ к вашему сайт с любых других адресов, разрешив доступ только с вашего ip-адреса. Если вы не знаете что такое статический ip-адрес, этот пункт следует пропустить.

Никогда не храните пароль к ФТП у себя на компьютере. Лучше его просто запомнить.

Регулярно обновляйте антивирус у себя на компьютере.

Регулярно делайте резервные копии вашего сайта. Уделите несколько мегабайт дискового пространства хранению резервных копий сайта и эти мегабайты сэкономят вам ваши деньги, нервы и доверие ваших посетителей.

Если есть возможность, ограничьте доступ к редактированию сайта для других ip-адресов.

Не посещайте сайты с порно и сайты сомнительного содержания. На таких сайтах быстрее всего заразится вирусом.

Если ваш сайт работает под управлением бесплатной CMS, не устанавливайте дополнения к ней сомнительного содержания или в которых вы не уверены на все 100%. Использование нашей CMS существенно снижает риск заражения сайта вирусом и значительно упрощает проверку сайта на вирусы.

Проверка сайта на вирусы не понадобится, если обратитесь к профессионалам.

Особенности работы с нашей CMS позволяют снизить риск заражения сайта вирусом практически до нуля. Удаление вируса из специально зараженного сайта на нашей CMS происходит в течении нескольких часов. Если ваш сайт находится на нашем хостинге, система резервного бекапирования позволяет восстанавливать ваш сайт из резервных копий. Это особенно критично, если сайт находится под управлением не нашей CMS и проверять каждый из нескольких тысяч файлов затратно как по времени, так и финансово. И, безусловно, всегда приятно, когда после создания сайта разработчик не забывает о клиенте и всегда может помочь решить ваши проблемы с сайтом.

Проверить файлы на вирусы онлайн:

Вы можете доверить удаление вирусов специалистам нашей компании. Стоимость услуги - от 3 000 руб. Для этого вам следует заполнить форму ниже и мы свяжемся с Вами в ближайшее время.

2013-06-19 / Вр:20:08 / просмотров: 13197

Здравствуйте, уважаемые читатели и гости моего блога! Хочу вам сегодня предложить познавательную тему о том, как проверить сайт на вирусы, найти и удалить их.

Если ваш ресурс находится в интернет-паутине, значит он постоянно находится под угрозой заражения вирусами, поэтому рекомендую ознакомиться с этой темой.

Как вирус может попасть на сайт?

- В большинстве случаев вирусы заражают сайты через компьютера, то есть, вирус вначале попадает на ПК веб-мастера, а потом прописывается на его сайтах. Так что, регулярно проверяйте ваш ПК на наличие вирусов.

- Вирус может попасть на сайт через установку неизвестного кода партнерских программ, тизерных реклам и т.д. Прежде, чем устанавливать код партнерских программ, почитайте о них отзывы (говорю из собственного опыта).

- Через скачивание и установку бесплатного шаблона сайта от неизвестного автора.

- Через установку неизвестных скриптов и плагинов, которые могут быть заражены или ссылаться на зараженный сайт.

- Заразить свой сайт можно при заливании зараженных файлов на хостинг.

Но это только цветочки.

4. Вирус может привести к частичной или полной потере данных сайта (база данных, файлы).

Рекомендую в таких случаях всегда иметь резервную копию сайта (бэкап, англ. backup).

Как проверить сайт на вирусы?

- Поисковики Яндекс и Гугл, в результате поиска, выдают информацию об опасности на сайтах с приблизительно таким предупреждением:

"Сайт может угрожать безопасности вашего компьютера или мобильного устройства"![]()

или "Этот сайт может нанести вред Вашему компьютеру"

-

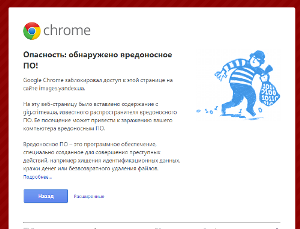

Браузеры Mozilla, Google Chrome могут заблокировать вход на вредоносный сайт с предупреждением об опасности.

Браузер Google Chrome обнаружил вредоносное ПО

Блокировка вредоносного сайта в браузере Mozilla

Хороший антивирус может заблокировать вредоносный сайт. Описание популярных антивирусов вы можете почитать тут.

Касперский блокирует сайт

Если при проверке сайта бесплатными сервисами был обнаружен вирус, то сделайте следующее:

- успокойтесь, не паникуйте, чтобы не наделать еще больших глупостей;

- сделайте полную проверку ПК на наличие вирусов. Дополнительно прогоните на вирусы программой Dr.Web CureIt!. Малейшее подозрение на вирус удалите, даже если это крэк. Во время этого, для полного успокоения, попейте кофейку.

Если на компьютере не обнаружилось вирусов, то переходим к очистке непосредственно сайта:

- после того, как вы удалите скрипты, проверьте сайт на наличие вирусов бесплатными онлайн-сервисами. Если вирусов не будет обнаружено, значит все ок;

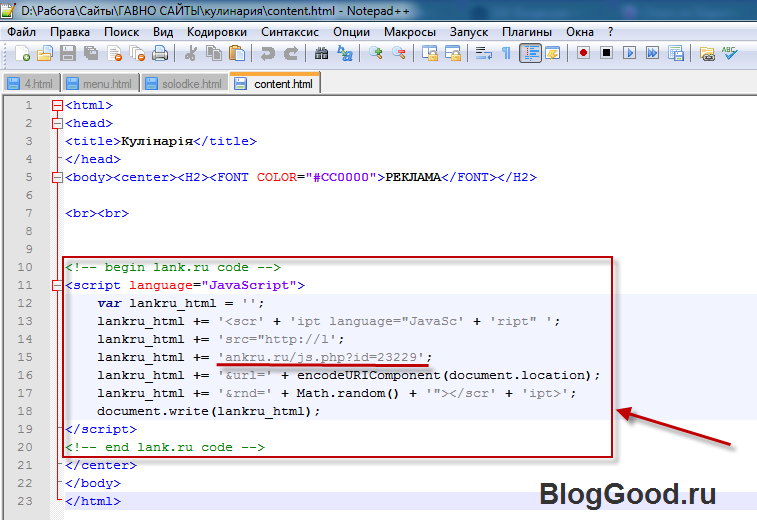

- если удаление скриптов не помогло и онлайн-сервис показывает, что все еще есть заражение, то скачайте все файлы сайта с хостинга по FTP на домашний компьютер. Это нужно для того, чтобы по дате изменения вычислить был ли вирус. Откройте файлы (это можно сделать просто, открыв папку с сохраненными файлами, либо через Total Commander) и обратите внимание на дату изменения. Очень подозрительными будут изменения, дата которых одинаковая, а разница во времени всего лишь в минутах. Смело можно считать, что эти изменения произошли под воздействием вируса, ведь вы сами просто не в силах так быстро делать изменения.

Папка с файлами

Теперь нужно обнаружить все зараженные файлы. Если вы открывали папку с файлами простым обыкновенным способом, то сделайте следующее:

Откройте все зараженные файлы через блокнот или другой текстовый редактор.

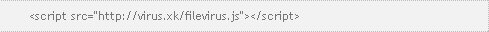

- теперь нужно проверить кода этих файлов и найти вирус. Чаще всего он прячется в iframe и javascript.

Вот так примерно будет выглядеть код вируса:

Вирус может ссылаться на незнакомые вам внешние файлы или внешние сайты:

Если вы обнаружили такое же или похожее, как в примере, то удалите этот код в файле, и очищенный файл залейте назад через FTP на хостинг. К сожалению, на удаление кодов у вас уйдет много времени, потому что таким образом нужно очистить каждый зараженный файл.

Ищем зараженные файлы через Total Commander

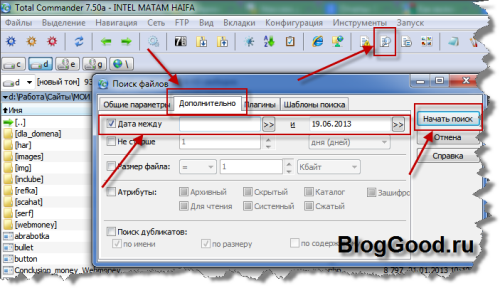

Ищем зараженные файлы через бесплатный сервис siteguard.ru

Только что вы узнали, как выглядит очистка файлов от вирусов ручным способом. Теперь рассмотрим, как это можно сделать с помощью бесплатного сервиса siteguard.ru

бесплатный сервис siteguard.ru

Зарегистрируйтесь, добавьте сайт и подтвердите права на сайт. После этого вы сможете бесплатно проверить сайт на наличие вредоносного кода (вируса). В конце проверки все подозрительные скрипты и файлы будут отмечены. Если вы будете уверенны, что это вирус, то удалите их.

Рекомендация: обязательно зарегистрируйте ваш сайт в панели Яндекс веб-мастер и Гугл веб-мастер. В случае заражения сайта, вам на почту придет уведомление об этом с подсказками, как устранить заражение.

В таком случае в Яндексе нужно немножко подождать, в Google отправьте запрос на антивирусную проверку. Для этого выполните такие действия:

После очистки сайта обязательно добавьте несколько новых статей, чтобы привлечь внимание поисковых систем, они так быстрее снимут пометку о том, что сайт был заражен.

Если вы испробовали вышеописанные способы борьбы с вирусами, но сайт все еще заражен, то предлагаю еще один и наверняка надежный способ: сотрите с лица земли зараженный сайт и отправляйтесь создавать новый .

Читайте также: